“ভাইব কোডিং টুলগুলি ব্যক্তিগত এবং ব্যবসায়িক ডেটার বড় পরিমাণ প্রকাশ করছে।” সম্প্রতি, ইসরাইলের একটি সাইবার নিরাপত্তা স্টার্টআপ রেডঅ্যাক্সেসের গবেষকরা “শ্যাডো এআই” প্রবণতা অধ্যয়নের সময় দেখেছেন যে ডেভেলপারদের দ্বারা সফটওয়্যার দ্রুত বিকাশের জন্য ব্যবহৃত এআই টুলগুলি চিকিৎসা রেকর্ড, আর্থিক ডেটা এবং ফোরচুন 500-এর অভ্যন্তরীণ ফাইলগুলিকে খোলা নেটওয়ার্কে প্রকাশ করছে।

রেডঅ্যাক্সেসের সিইও ডর জভি বলেন, গবেষকদের কাছে প্রায় ৩৮ লক্ষ পাবলিকলি অ্যাক্সেসযোগ্য অ্যাপ্লিকেশন এবং অন্যান্য সম্পদ খুঁজে পাওয়া গেছে, যেগুলি ডেভেলপাররা Lovable, Base44, Netlify এবং Replit এর মতো টুলস ব্যবহার করে তৈরি করেছে, যার মধ্যে প্রায় ৫০০০টি সংবেদনশীল কর্পোরেট তথ্য ধারণ করে, কিন্তু আরও পরীক্ষা করার পর প্রায় ২০০০টি অ্যাপ্লিকেশনে ব্যক্তিগত ডেটা প্রকাশিত হয়েছে বলে মনে হচ্ছে। Axios একাধিক প্রকাশিত অ্যাপ্লিকেশনকে স্বতন্ত্রভাবে যাচাই করেছে, এবং WIREDও এই আবিষ্কারগুলির নিশ্চিতকরণ করেছে।

40% এআই কোডিং অ্যাপ্লিকেশন সংবেদনশীল তথ্য প্রকাশ করে,

এমনকি অ্যাডমিনিস্ট্রেটর অধিকারও রয়েছে

যেহেতু এআই আধুনিক প্রোগ্রামারদের কাজ ধীরে ধীরে নিয়ে নিচ্ছে, সাইবার নিরাপত্তা ক্ষেত্রে ইতিমধ্যেই সতর্ক করা হয়েছে: অটোমেশন কোডিং টুলগুলি সফটওয়্যারে ব্যাপকভাবে ব্যবহারযোগ্য দুর্বলতা প্রবেশ করাবে। তবে, যখন এই vibe coding টুলগুলি যেকোনো ব্যক্তিকে শুধুমাত্র একটি ক্লিকের মাধ্যমে ওয়েবসাইটে অ্যাপ্লিকেশন তৈরি ও হোস্ট করতে সক্ষম করে, তখন সমস্যাটি শুধুমাত্র দুর্বলতা নয়—এটি প্রায় সম্পূর্ণরূপে নিরাপত্তা ছাড়াই, যার মধ্যে অত্যন্ত সংবেদনশীল কর্পোরেট এবং ব্যক্তিগত ডেটা অন্তর্ভুক্ত।

জানা যায় যে, RedAccess দল Lovable, Replit, Base44 এবং Netlify এর মতো AI সফটওয়্যার ডেভেলপমেন্ট টুল ব্যবহার করে তৈরি হওয়া হাজার হাজার vibe coding ওয়েব অ্যাপ্লিকেশন বিশ্লেষণ করেছে এবং এর মধ্যে 5000-এরও বেশি অ্যাপ্লিকেশনে প্রায় কোনো সুরক্ষা বা পরিচয় যাচাইকরণ নেই বলে পাওয়া গিয়েছে। অনেক এই ধরনের ওয়েব অ্যাপ্লিকেশনের ক্ষেত্রে, শুধুমাত্র URL পেয়ে গেলেই কোনো ব্যক্তি অ্যাপ্লিকেশন এবং তার ডেটা সরাসরি অ্যাক্সেস করতে পারে। কিছুগুলির ক্ষেত্রে কিছুটা বাধা থাকলেও, সেগুলি অত্যন্ত সহজ—যেমন, যেকোনো ইমেইল ঠিকানা দিয়ে রেজিস্টার করলেই অ্যাক্সেস করা যায়।

এই ৫০০০টি এআই কোডিং অ্যাপ্লিকেশনের মধ্যে, যেগুলির জন্য যেকোনো ব্যক্তি শুধুমাত্র ব্রাউজারে ইউআরএল প্রবেশ করলেই অ্যাক্সেস করতে পারে, জভি প্রায় ২০০০টি পাওয়া গেল যেগুলি আরও পরীক্ষার পর গোপনীয় তথ্য প্রকাশ করছে। জভি বলেন, প্রায় ৪০% অ্যাপ্লিকেশন সংবেদনশীল তথ্য—যেমন চিকিৎসা তথ্য, আর্থিক ডেটা, কর্পোরেট প্রেজেন্টেশন এবং কৌশলগত ফাইল, এবং ব্যবহারকারীদের চ্যাটবটের সাথে আলাপচারিতার বিস্তারিত রেকর্ড—প্রকাশ করছে।

তিনি শেয়ার করা ওয়েব অ্যাপ্লিকেশনের স্ক্রিনশটগুলি (যার কিছু পরীক্ষিত এবং এখনও অনলাইনে এবং প্রকাশিত অবস্থায় রয়েছে) দেখায় যে, একটি হাসপাতালের কর্মবণ্টন তথ্য (ডাক্তারদের ব্যক্তিগত পরিচয়ের সাথে), একটি কোম্পানির বিস্তারিত বিজ্ঞাপন ক্রয় ডেটা, অন্য একটি কোম্পানির মার্কেট এন্ট্রি স্ট্র্যাটেজির প্রেজেন্টেশন, একটি রিটেইলারের চ্যাটবটের সম্পূর্ণ কথোপকথন রেকর্ড (গ্রাহকদের পূর্ণ নাম এবং যোগাযোগের তথ্যসহ), একটি শিপিং কোম্পানির মালবাহী রেকর্ড, এবং বিভিন্ন কোম্পানির বিভিন্ন বিক্রয় এবং আর্থিক ডেটা অন্তর্ভুক্ত। জভি আরও বলেছেন, কিছু ক্ষেত্রে, এই প্রকাশিত অ্যাপ্লিকেশনগুলি তাকে সিস্টেমের অ্যাডমিনিস্ট্রেটর অধিকারও দিতে পারে, এমনকি অন্যান্য অ্যাডমিনিস্ট্রেটরদেরও মুছে ফেলতে।

জভি বলেন, রেডঅ্যাক্সেস ভাঙ্গা ওয়েব অ্যাপ্লিকেশন খুঁজে বার করতে অসাধারণভাবে সহজ। লভেবল, রিপ্লিট, বেস৪৪ এবং নেটলিফি সবগুলো ব্যবহারকারীদের তাদের নিজস্ব ডোমেইনে ওয়েব অ্যাপ্লিকেশন হোস্ট করতে দেয়, ব্যবহারকারীর নিজস্ব ডোমেইনের পরিবর্তে। তাই, গবেষকদের শুধুমাত্র Google এবং Bing-এ এই কোম্পানিগুলির ডোমেইনের সাথে অন্যান্য কীওয়ার্ড ব্যবহার করে সহজেই হাজার হাজারটি vibe coding-এর জন্য এই টুলগুলি ব্যবহারকারী অ্যাপ্লিকেশন চিহ্নিত করা যায়।

লভেবলের ক্ষেত্রে, জভি বড় কোম্পানিগুলির অনেক ফিশিং ওয়েবসাইট খুঁজে পান, যেগুলি মনে হয় এই এআই কোডিং টুল ব্যবহার করে তৈরি করা হয়েছে এবং লভেবল ডোমেইনে হোস্ট করা হয়েছে, যার মধ্যে রয়েছে ব্যাংক অফ আমেরিকা, কসকো, ফেডএক্স, ট্রেডার জোয়েস এবং ম্যাকডোনাল্ডসের মতো ব্র্যান্ড। জভি আরও উল্লেখ করেন যে, রেড অ্যাক্সেস দ্বারা খুঁজে পাওয়া 5000টি প্রকাশিত অ্যাপ্লিকেশন শুধুমাত্র এআই কোডিং টুলের নিজস্ব ডোমেইনে হোস্ট করা হয়েছে, কিন্তু বাস্তবে হয়তো হাজার হাজার অ্যাপ্লিকেশন ব্যবহারকারীদের ক্রয়কৃত ডোমেইনগুলিতেও হোস্ট করা হয়েছে।

সিকিউরিটি গবেষক জোয়েল মার্গোলিস বলেন যে, একটি অরক্ষিত এআই কোডিং ওয়েব অ্যাপ্লিকেশনে প্রকৃত ডেটা প্রকাশিত হয়েছে কিনা তা যাচাই করা বাস্তবিকই কঠিন। তিনি এবং তাঁর সহকর্মীরা আগে একটি এআই চ্যাট খেলনা আবিষ্কার করেছিলেন, যা একটি প্রায় কোনও সুরক্ষা ছাড়াই ওয়েবসাইটে ৫০,০০০টি শিশুদের সাথে চ্যাটের রেকর্ড প্রকাশ করেছিল। তিনি বলেন, vibe coding অ্যাপ্লিকেশনগুলিতে ডেটা শুধুমাত্র প্লেসহোল্ডার হতে পারে, অথবা অ্যাপ্লিকেশনটি শুধুমাত্র একটি প্রুফ-অফ-কনসেপ্ট (POC)। Wix-এর ব্রোডিও মনে করেন যে Base44-এর জন্য প্রদানকৃত দুটি উদাহরণ পরীক্ষামূলক সাইট বা এআই-জেনারেটড ডেটা সমন্বিত।

তবুও, মার্গোলিস মনে করেন যে এআই দ্বারা তৈরি ওয়েব অ্যাপ্লিকেশনের কারণে ডেটা প্রকাশের সমস্যা বাস্তবিকভাবে অত্যন্ত বাস্তব। তিনি বলেন, জভি যে ধরনের প্রকাশের কথা বর্ণনা করেছেন, সেই ধরনের ঘটনা তিনি প্রায়শই দেখেছেন। “মার্কেটিং টিমের কেউ একটি ওয়েবসাইট তৈরি করতে চায়, তারা ইঞ্জিনিয়ার নয়, এবং সম্ভবত সুরক্ষা সম্পর্কিত কোনও পটভূমি বা জ্ঞানও প্রায় নেই,” তিনি উল্লেখ করেন। এআই কোডিং টুলগুলি আপনার অনুরোধ অনুযায়ীই কাজ করে, কিন্তু আপনি যদি এটিকে সুরক্ষিতভাবে কাজ করতে বলেন না, তবে এটি নিজেই এটি করবে না।

যেকোনো ব্যক্তি তৈরি করতে পারেন

কিন্তু ডিফল্ট সেটিংসে সমস্যা হয়েছে

RedAccess-এর গবেষণা প্রকাশের দুই সপ্তাহের মধ্যেই একটি ঘটনা ঘটেছিল: Claude Opus 4.6 মডেল চালানো Cursor, Railway নামক একটি ইনফ্রাস্ট্রাকচার প্রোভাইডারের API কলের মাধ্যমে 9 সেকেন্ডে PocketOS-এর সম্পূর্ণ প্রোডাকশন ডাটাবেস এবং সমস্ত ভলিউম-লেভেল ব্যাকআপ মুছে ফেলে।

জভি স্পষ্টভাবে বলেছেন, "মানুষ যেকোনো কিছু তৈরি করতে পারে এবং সরাসরি প্রোডাকশন পরিবেশে ব্যবহার করতে পারে, কোম্পানির পক্ষে ব্যবহার করতে পারে, এমনকি কোনো অনুমতি ছাড়াই, এই আচরণের প্র practically কোনো সীমা নেই। আমি মনে করি না যে সমগ্র বিশ্বকে সুরক্ষা শিক্ষা দেওয়া সম্ভব।" তিনি আরও যোগ করেছেন যে, তাঁর মা Lovable ব্যবহার করে vibe coding করছেন, "কিন্তু আমি মনে করি না যে তিনি ভূমিকা-ভিত্তিক অ্যাক্সেস নিয়ন্ত্রণের কথা বিবেচনা করবেন।"

RedAccess গবেষকদের কাছে পাওয়া গেছে যে, অনেকগুলি vibe coding প্ল্যাটফর্মের গোপনীয়তা সেটিংস ডিফল্টরূপে অ্যাপটিকে পাবলিক অবস্থায় রাখে, যতক্ষণ না ব্যবহারকারী হাতে হাতে এটিকে প্রাইভেট করে। এই ধরনের অনেকগুলি অ্যাপ Google-এর মতো সার্চ ইঞ্জিনগুলির দ্বারা ইনডেক্সড হয়, যার ফলে যেকোনো ইন্টারনেট ব্যবহারকারী অজান্তেই এগুলির সাথে পরিচয় হতে পারে।

জভি মনে করেন, আজকাল এআই ওয়েব অ্যাপ্লিকেশন ডেভেলপমেন্ট টুলগুলি নতুন এক ঢেউয়ের ডেটা প্রকাশ তৈরি করছে, যার মূল কারণ হল ব্যবহারকারীর ভুল এবং নিরাপত্তা সুরক্ষার অভাবের সমন্বয়। কিন্তু কোনো নির্দিষ্ট নিরাপত্তা দুর্বলতার চেয়ে আরও মৌলিক সমস্যা হল, এই টুলগুলি সংগঠনের ভিতরে একটি সম hoàn্নতই নতুন গোষ্ঠীকে অ্যাপ্লিকেশন তৈরির অনুমতি দিচ্ছে, যারা প্রায়শই নিরাপত্তা সচেতনতা হারিয়েছে এবং প্রতিষ্ঠানের পূর্ববর্তী সফটওয়্যার ডেভেলপমেন্ট প্রক্রিয়া এবং লঞ্চের আগের নিরাপত্তা পরীক্ষার ব্যবস্থা এড়িয়ে চলছে।

জভি বলেন, “কোম্পানিতে যে কেউ যেকোনো সময় একটি অ্যাপ তৈরি করতে পারে, এবং এর জন্য কোনো ডেভেলপমেন্ট প্রক্রিয়া বা সিকিউরিটি চেকের প্রয়োজন হয় না। তারা যেকোনোকে জিজ্ঞাসা না করেই সরাসরি প্রোডাকশন এনভায়রনমেন্টে এটি ব্যবহার করে। এবং তারা ঠিক এভাবেই করছে।” “ফলাফলটি হলো, ব্যবসাগুলি এই vibe coding অ্যাপগুলির মাধ্যমে গোপনীয়তা প্রকাশ করছে, যা এখনও পর্যন্ত সবচেয়ে বড় ঘটনাগুলির মধ্যে একটি, যেখানে মানুষ ব্যবসা বা অন্যান্য সংবেদনশীল তথ্যকে বিশ্বজুড়ে যারা ইচ্ছা, তাদেরকে প্রকাশ করছে।”

গত অক্টোবরে, Escape.tech পাবলিকভাবে উপলব্ধ 5600টি vibe coding অ্যাপ্লিকেশন স্ক্যান করে দেখেছে যে এর মধ্যে 2000টিরও বেশি হাই-রিস্ক ভালনারেবিলিটি রয়েছে, 400টিরও বেশি সংবেদনশীল তথ্য (যেমন API কী এবং অ্যাক্সেস টোকেন) প্রকাশিত হয়েছে, এবং 175টি ব্যক্তিগত ডেটা লিকের ঘটনা (যেমন মেডিকেল রেকর্ড এবং ব্যাংক অ্যাকাউন্টের তথ্য)। Escape যেসব ভালনারেবিলিটি খুঁজে পেয়েছে, সবগুলোই বাস্তব প্রোডাকশন সিস্টেমে বিদ্যমান ছিল এবং কয়েক ঘন্টার মধ্যেই শনাক্ত করা যেত। এই বছরের মার্চে, কোম্পানিটি Balderton-এর নেতৃত্বে 1800 মিলিয়ন ডলারের A-রাউন্ড ফান্ডিং সম্পন্ন করে, যার মধ্যে একটি প্রধান বিনিয়োগের যুক্তি ছিল AI-দ্বারা জেনারেট করা কোডের ফলে তৈরি সুরক্ষা ফাঁদ।

গার্টনারের "2026 এর পূর্বানুমান" রিপোর্টে বলা হয়েছে যে, 2028 সালের মধ্যে "সিটিজেন ডেভেলপার" দ্বারা গৃহীত prompt-to-app পদ্ধতি সফটওয়্যার ত্রুটির সংখ্যা 2500% বৃদ্ধি করবে। গার্টনার মনে করেন যে, এই ধরনের ত্রুটির একটি নতুন বৈশিষ্ট্য হল: AI-দ্বারা উত্পাদিত কোড ব্যাকরণগতভাবে সঠিক, কিন্তু সমগ্র সিস্টেম আর্কিটেকচার এবং জটিল ব্যবসায়িক নিয়মগুলির প্রতি বোঝার অভাব রয়েছে। "গভীর প্রসঙ্গ ত্রুটি" সংশোধনের খরচ, মূলত উদ্ভাবনের জন্য বরাদ্দকৃত বাজেটকে ক্ষয় করবে।

প্ল্যাটফর্মগুলির প্রতিক্রিয়া এবং প্রতিবাদ

বর্তমানে, তিনটি এআই কোডিং কোম্পানি রেডঅ্যাক্সেস গবেষকদের দাবির বিরুদ্ধে আপত্তি জানিয়েছে, যেখানে তারা দাবি করেছে যে প্রতিপক্ষ যথেষ্ট তথ্য শেয়ার করেনি এবং প্রতিক্রিয়া দেওয়ার জন্য যথেষ্ট সময় দেয়নি। তবে জভি বলেছেন যে, ডজনগুলিরও বেশি প্রকাশিতওয়েব অ্যাপ্লিকেশনের জন্য, তারা অ্যাপ্লিকেশনগুলির সম্ভাব্য মালিকদের সক্রিয়ভাবে যোগাযোগ করেছে। প্রতিটি কোম্পানির কর্মকর্তারা বলেছেন যে, তারা এই ধরনের রিপোর্টগুলির প্রতি গুরুত্বপূর্ণভাবে দৃষ্টিভঙ্গি রাখে, এবং এই অ্যাপ্লিকেশনগুলির প্রকাশিত অবস্থা অবশ্যই ডেটা লিক বা সিকিউরিটি ভাঙনকেই নির্দেশ করে না। তবে, এই কোম্পানিগুলি RedAccess-এর দ্বারা আবিষ্কৃতওয়েব অ্যাপ্লিকেশনগুলির প্রকাশিত-অবস্থা অস্বীকারও করেনি।

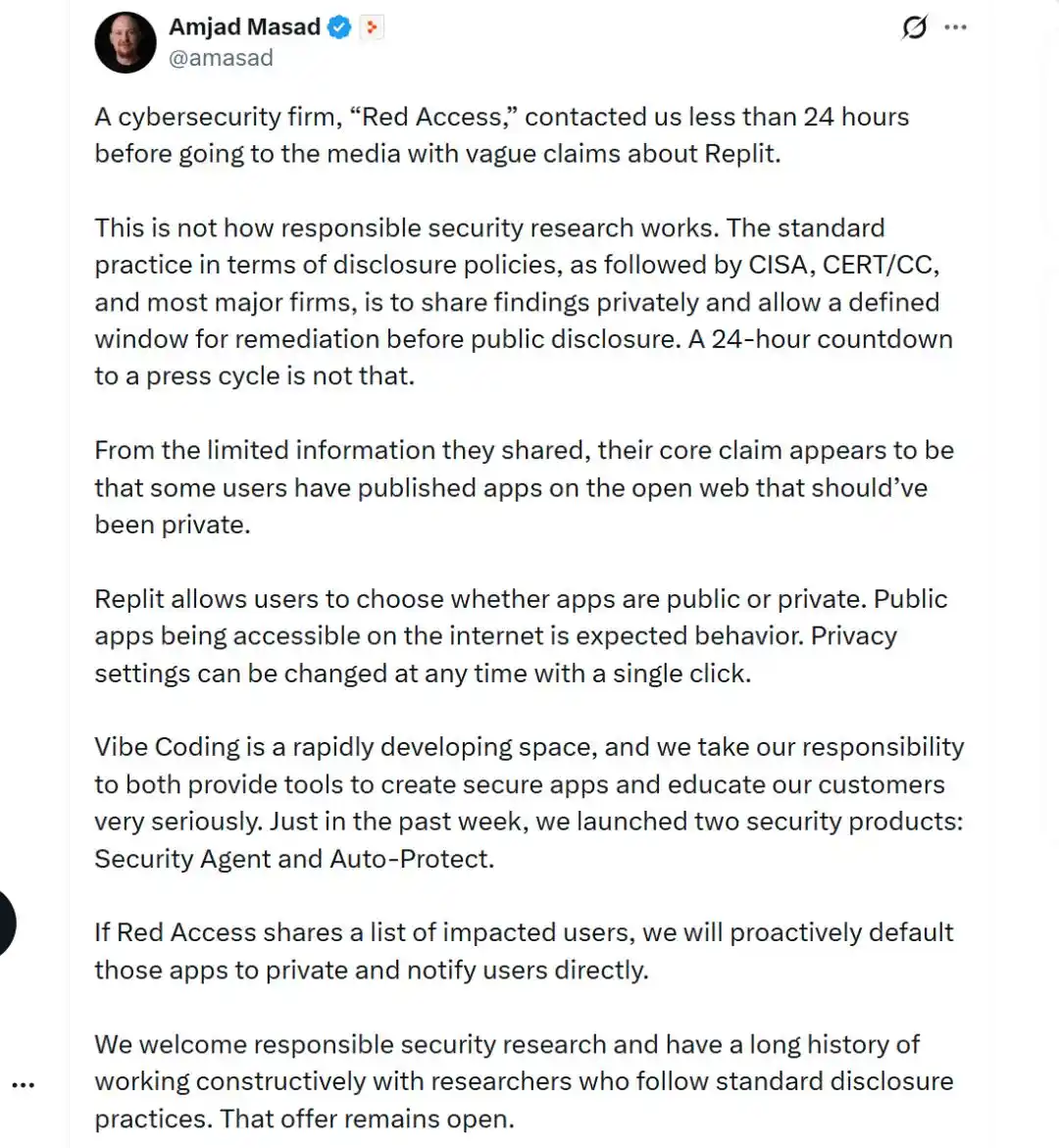

রিপ্লিটের সিইও আমজাদ মাসাদ বলেছেন, রেডঅ্যাক্সেস প্রকাশের আগে তাদের কাছে শুধুমাত্র ২৪ ঘন্টার প্রতিক্রিয়ার সময় দিয়েছিল। তিনি এক্স-এ তাঁর প্রতিক্রিয়ায় লিখেছেন, “তাদের শেয়ার করা সীমিত তথ্যের ভিত্তিতে, রেডঅ্যাক্সেসের মূল অভিযোগ মনে হচ্ছে: কিছু ব্যবহারকারী নিজেদের গোপনীয় অ্যাপগুলি খোলা ইন্টারনেটে প্রকাশ করেছে, যখন রিপ্লিট ব্যবহারকারীদের অনুমতি দেয় যে অ্যাপটি পাবলিক হবে নাকি প্রাইভেট। পাবলিক অ্যাপগুলি ইন্টারনেটে অ্যাক্সেসযোগ্য, যা প্রত্যাশিত আচরণ। প্রাইভেসি সেটিংসটি একটি ক্লিকের মাধ্যমে যেকোনো সময় পরিবর্তন করা যায়। যদি রেডঅ্যাক্সেস প্রভাবিত ব্যবহারকারীদের তালিকা শেয়ার করে, তবে আমরা সক্রিয়ভাবে এই অ্যাপগুলিকে ডিফল্টভাবে প্রাইভেট করে ব্যবহারকারীদের সরাসরি জানাব।”

লভেবলের একজন প্রতিনিধি একটি বিবৃতিতে উত্তর দিয়েছেন, “লভেবল ডেটা প্রকাশ এবং ফিশিং ওয়েবসাইট সম্পর্কিত রিপোর্টগুলির প্রতি অত্যন্ত গুরুত্ব দেয়, আমরা তদন্ত শুরু করার জন্য প্রয়োজনীয় তথ্য সংগ্রহ করছি। বর্তমানে এই বিষয়টি সক্রিয়ভাবে প্রক্রিয়াকরণাধীন। এছাড়াও উল্লেখ্য যে, লভেবল ডেভেলপারদের নিরাপদে অ্যাপ তৈরির জন্য টুলস প্রদান করে, কিন্তু অ্যাপটি কিভাবে কনফিগার করা হবে, তার চূড়ান্ত দায়িত্ব তৈরিকারীর উপরই নির্ভর করে।”

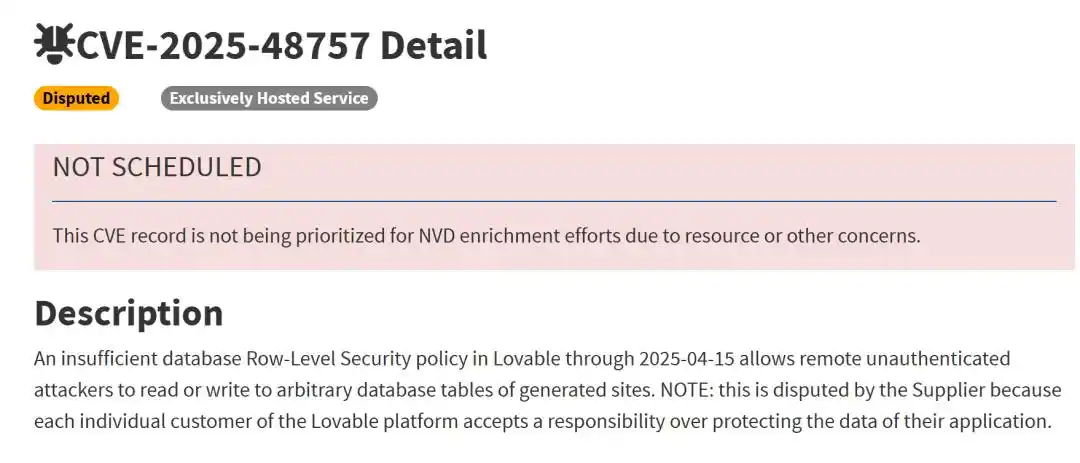

পূর্বে প্রকাশিত CVE-2025-48757-এ দেখানো হয়েছে যে Lovable দ্বারা তৈরি Supabase প্রকল্পগুলিতে রো-লেভেল সিকিউরিটি (Row-Level Security) নীতির অভাব বা অপর্যাপ্ততা রয়েছে। কিছু কোয়েরি সম্পূর্ণরূপে অ্যাক্সেস নিয়ন্ত্রণ পরীক্ষা এড়িয়ে চলেছে, যার ফলে 170-এরও বেশি প্রোডাকশন অ্যাপ্লিকেশনের ডেটা প্রকাশিত হয়েছে। AI ডাটাবেস লেয়ার তৈরি করেছে, কিন্তু ডেটা অ্যাক্সেস সীমাবদ্ধ করার জন্য প্রয়োজনীয় সিকিউরিটি নীতি তৈরি করেনি। Lovable এই CVE-এর শ্রেণিবিভাগকে চ্যালেঞ্জ করেছে, যেখানে তারা দাবি করছে যে অ্যাপ্লিকেশন ডেটা সুরক্ষিত রাখা গ্রাহকদের দায়িত্ব।

বেস৪৪-এর মা কোম্পানি উইক্সের প্রেস প্রতিনিধি ব্লেক ব্রোডি বলেন, "বেস৪৪ ব্যবহারকারীদের তাদের অ্যাপ্লিকেশনের নিরাপত্তা কনফিগার করার জন্য শক্তিশালী টুলস প্রদান করে, যার মধ্যে অ্যাক্সেস নিয়ন্ত্রণ এবং দৃশ্যমানতা সেটিংস অন্তর্ভুক্ত।" তিনি যোগ করেন, "এই নিয়ন্ত্রণগুলি বন্ধ করা একটি ইচ্ছাকৃত এবং সহজ কাজ, যা যেকোনো ব্যবহারকারীই করতে পারে। যদি একটি অ্যাপ্লিকেশন পাবলিকলি অ্যাক্সেসযোগ্য হয়, তবে এটি প্ল্যাটফর্মের ভাঙনের পরিবর্তে ব্যবহারকারীর কনফিগারেশনের পছন্দকেই প্রতিফলিত করে।"

ব্রডি আরও উল্লেখ করেন, “প্রতিটি প্রকৃত ব্যবহারকারীর ডেটা সহ অ্যাপ্লিকেশন তৈরি করা খুবই সহজ। যেহেতু আমাদের কাছে যাচাইকৃত কোনো উদাহরণ প্রদান করা হয়নি, আমরা এই অভিযোগগুলির বাস্তবতা মূল্যায়ন করতে পারি না।” এর প্রতিক্রিয়ায়, রেডঅ্যাকসেস দাবি করে যে তারা Base44-কে সংশ্লিষ্ট উদাহরণগুলি প্রদান করেছে। রেডঅ্যাকসেস কয়েকটি অ্যানোনিমাস যোগাযোগের রেকর্ডও শেয়ার করেছে, যেখানে Base44-এর ব্যবহারকারীরা গবেষকদের তাদের অ্যাপ্লিকেশনের প্রকাশিত সমস্যা সম্পর্কে সতর্ক করার জন্য ধন্যবাদ জানিয়েছেন, এবং তারপরে এই অ্যাপ্লিকেশনগুলি শক্তিশালীকৃত বা অফলাইন করা হয়েছিল।

প্রতিবেদন অনুযায়ী, Wiz Research গত জুলাইয়ে স্বতন্ত্রভাবে আবিষ্কার করেছিল যে Base44-এ একটি প্ল্যাটফর্ম-লেভেলের অথেনটিকেশন বাইপাস ভালনারেবিলিটি রয়েছে। প্রকাশিত API ইন্টারফেসটি যেকোনো ব্যক্তিকে শুধুমাত্র একটি পাবলিকলি ভিজিবল app_id দিয়ে প্রাইভেট অ্যাপগুলিতে “ভেরিফাইড অ্যাকাউন্ট” তৈরি করতে সক্ষম করেছিল। এই ভালনারেবিলিটির সমতুল্য: একটি বন্ধ ভবনের সামনে দাঁড়িয়ে, শুধুমাত্র একটি রুম নম্বর চিৎকার করলেই দরজা নিজেই খুলে যায়। Wix Wiz-এর রিপোর্টের 24 ঘণ্টার মধ্যে এই ভালনারেবিলিটি ঠিক করেছিল, কিন্তু এই ঘটনা একটি সমস্যা প্রকাশ করেছে: এই প্ল্যাটফর্মগুলিতে, মিলিয়নগুলিরও বেশি অ্যাপ ব্যবহারকারীদ্বারা তৈরি হয়, এবং ব্যবহারকারীরা প্রায়শই ধরে নেয় যে প্ল্যাটফর্মটি তাদের জন্যই সুরক্ষা ব্যবস্থা করেছে, কিন্তু বাস্তবে,অথেনটিকেশন মেকানিজমগুলিরা খুবইদুর্বল।

রেফারেন্স লিঙ্ক:

https://www.wired.com/story/thousands-of-vibe-coded-apps-expose-corporate-and-personal-data-on-the-open-web/

https://www.axios.com/2026/05/07/loveable-replit-vibe-coding-privacy

https://venturebeat.com/security/vibe-coded-apps-shadow-ai-s3-bucket-crisis-ciso-audit-framework

এই পোস্টটি ওয়েইচ্যাট গ্রুপ "AI ফ্রন্টিয়ার" (ID: ai-front) থেকে এসেছে, লেখক: হুয়া ওয়েই