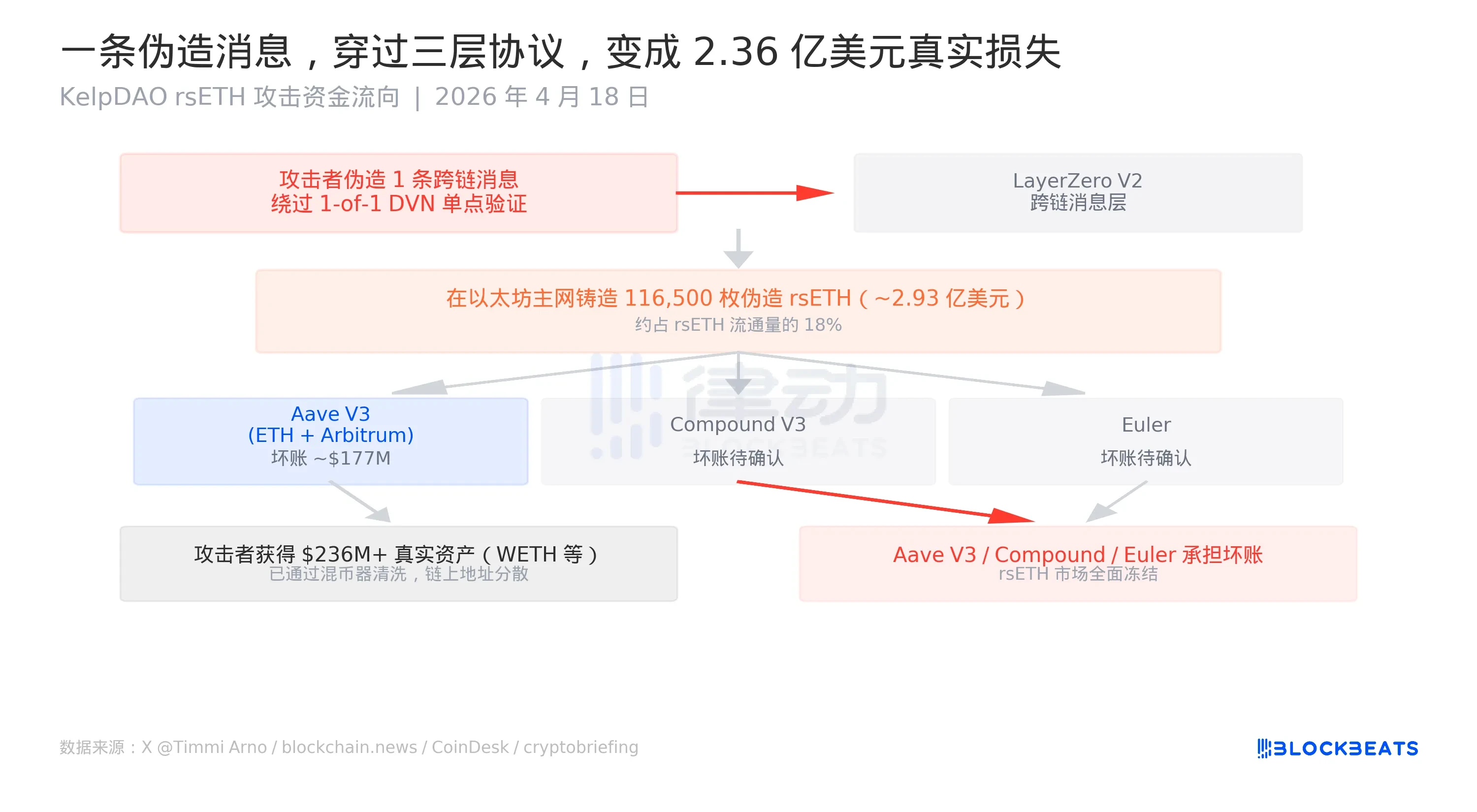

২০২৬ সালের ১৮ এপ্রিল, কেল্প ডিওএএসের লিকুইডিটি রিপ্লেজিং প্রোটোকলকে হ্যাকাররা ক্রস-চেইন ব্রিজের মাধ্যমে কয়েক ঘন্টার মধ্যে ১১৬,৫০০ rsETH কেড়ে নেয়, যা ঐ সময়ের মূল্যে প্রায় ২.৯৩ বিলিয়ন ডলারের সমান। পুরো প্রক্রিয়াটি অস্বাভাবিকভাবে দক্ষ ছিল—হ্যাকাররা মিথ্যা ক্রস-চেইন বার্তা তৈরি করে এবং অপরাধের অর্থ Aave V3, Compound V3 এবং Euler-এর মতো তিনটি ধার প্রোটোকলের মধ্যে বিভক্ত করে বাস্তব সম্পদ ধার নেয়, এবং ঐদিনই ২.৩৬ বিলিয়ন ডলারের WETH নিয়ে চলে যায়। Aave, SparkLend, Fluid তৎক্ষণাৎ rsETH মার্কেটকে সম্পূর্ণভাবে জমা রাখে।

এটি 2026 সালের এখন পর্যন্ত সবচেয়ে বড় DeFi আক্রমণ।

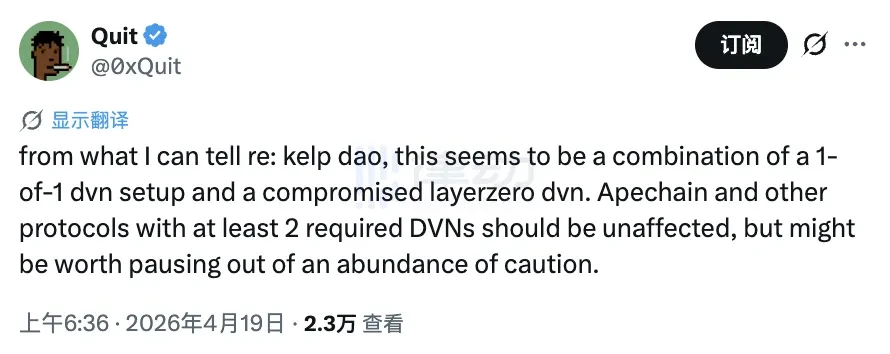

কিন্তু এই হামলাকে অধিকাংশ হ্যাকিং ঘটনা থেকে আলাদা করে দেয় একটি বিষয়। কেল্প ডিওএএসের স্মার্ট কন্ট্রাক্ট কোডে কোনো দুর্বলতা ছিল না। পরিষ্কার গবেষক @0xQuit X-এ লিখেছেন, "আমি যা বর্তমানে জানি, এটি দুটি সমস্যার সমন্বয়: 1-অফ-1 ডিভিএন কনফিগারেশন এবং ডিভিএন নোডটি নিজেই হ্যাক করা।" লেয়ারজারোর অফিসিয়াল বিবৃতিতেও কন্ট্রাক্ট কোডের কথা উল্লেখ করা হয়নি, এবং সমস্যাটিকে "লেয়ারজারো ভুল" নয়, "rsETH ভুল" হিসাবে চিহ্নিত করা হয়েছে।

2.93 কোটি ডলার, কোনো কোড লাইনে নয়। এটি একটি ডিপ্লয়মেন্টের সময় ভুলভাবে প্রবেশ করানো কনফিগারেশন প্যারামিটারে লুকিয়ে আছে।

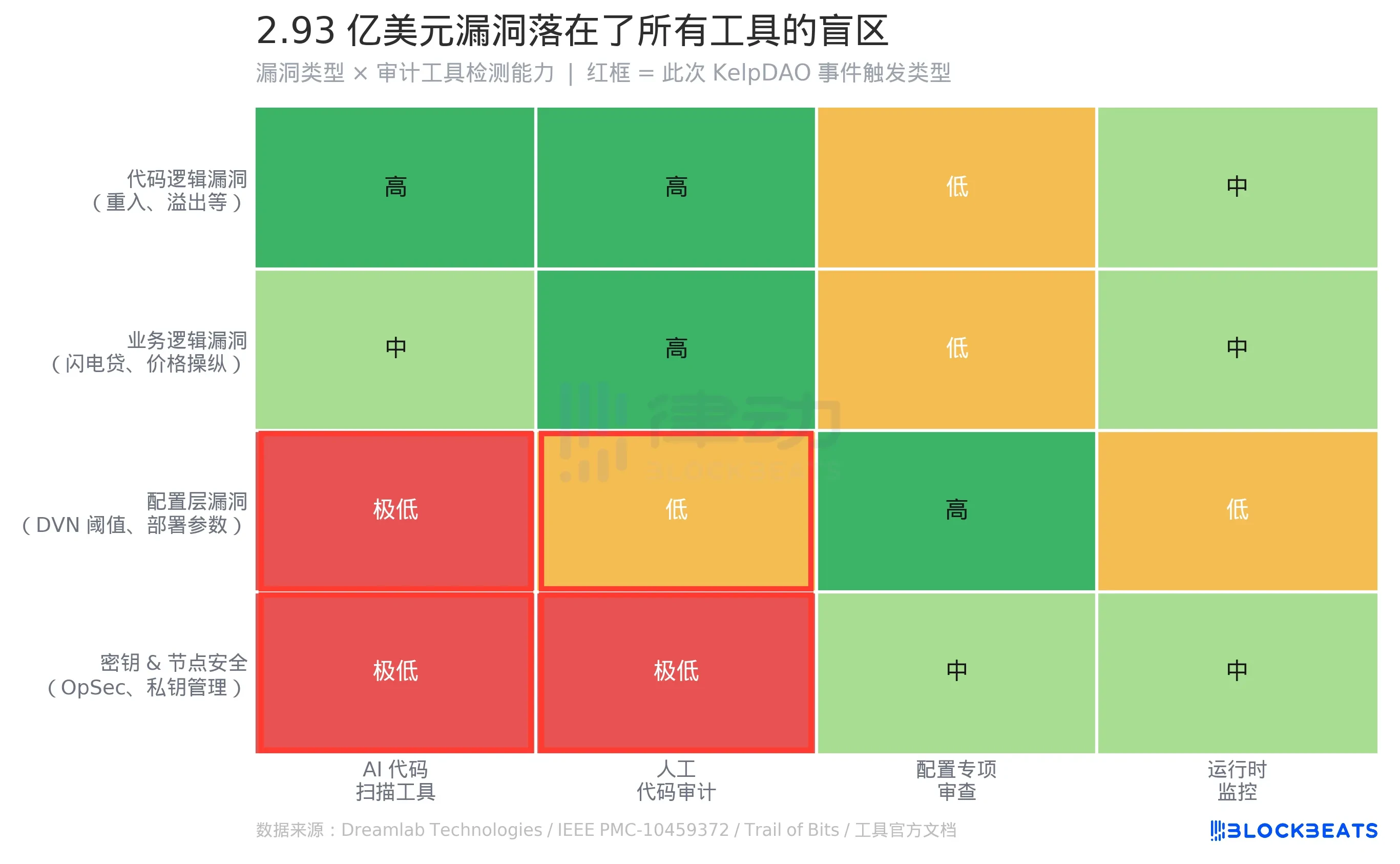

ডিফি সুরক্ষা অডিটের সাধারণ যুক্তি হল: কন্ট্রাক্ট খুঁজুন, কোড পড়ুন, ভুল খুঁজুন। কোড লজিক ভুলগুলির বিরুদ্ধে এই যুক্তি খুব ভালভাবে কাজ করে, Slither, Mythril এর মতো টুলগুলি রিএনট্রি আক্রমণ, পূর্ণসংখ্যা ওভারফ্লো এর মতো পরিচিত প্যাটার্নগুলির জন্য খুব পরিপক্ক ডিটেকশন ক্ষমতা রাখে। গত দুই বছরে ব্যাপকভাবে প্রচারিত LLM-সহায়িত কোড অডিট, বিজনেস লজিক ভুলগুলির (যেমন: স্পটলাইট লোন আরবিট্রেজ পাথ) জন্যও কিছুটা ক্ষমতা রাখে।

কিন্তু এই ম্যাট্রিক্সে দুটি সারি লাল রঙের।

কনফিগারেশন লেয়ারের ভুলগুলি টুল অডিটে স্ট্রাকচারাল ব্লাইন্ড স্পট হিসেবে বিবেচিত হয়। Kelp DAO-এর সমস্যাটি .sol ফাইলের মধ্যে নয়, বরং প্রোটোকল ডিপ্লয়মেন্টের সময় লেখা একটি প্যারামিটার—DVN থ্রেশহোল্ডের মধ্যে। এই প্যারামিটারটি ক্রস-চেইন মেসেজটি কতগুলি ভেরিফিকেশন নোড দ্বারা যাচাই করা হবে, তা নির্ধারণ করে, যা বৈধ হিসেবে বিবেচিত হবে। এটি কোডে যায় না, Slither-এর স্ক্যানিং রেঞ্জেও যায় না, Mythril-এর সিম্বলিক এক্সিকিউশন পাথেও যায় না। Dreamlab Technologies-এর তুলনামূলক গবেষণা অনুযায়ী, Slither এবং Mythril যথাক্রমে 5/10 এবং 6/10 ভুল শনাক্ত করেছে, কিন্তু এই ফলাফলটি "ভুলগুলি কোডের মধ্যে" এই পূর্বশর্তের উপর ভিত্তি করে। IEEE-এর গবেষণা অনুযায়ী, এমনকি কোড-লেভেলেও, বর্তমান টুলগুলি 8%-20% মাত্র ব্যবহারযোগ্য ভুলগুলি শনাক্ত করতে পারে।

বর্তমান অডিট প্যারাডাইমের দৃষ্টিকোণ থেকে, কোনও টুল নেই যা «DVN থ্রেশহোল্ডটি যুক্তিসঙ্গত কিনা» তা শনাক্ত করতে পারে। এই ধরনের কনফিগারেশন ঝুঁকি শনাক্ত করতে, কোড অ্যানালাইজারের পরিবর্তে একটি বিশেষায়িত কনফিগারেশন চেকলিস্টের প্রয়োজন: «ব্যবহৃত ক্রস-চেইন প্রোটোকলের DVN সংখ্যা ≥ N?»、「কি কোনও ন্যূনতম থ্রেশহোল্ড প্রয়োজন?»—এই ধরনের প্রশ্নগুলির জন্য কোনও মানকীকৃত টুল বা ব্যাপকভাবে স্বীকৃত শিল্প নিয়ম এখনও নেই।

লাল অঞ্চলের মধ্যে রয়েছে কী এবং নোড নিরাপত্তা। @0xQuit-এর বর্ণনায় উল্লেখ করা হয়েছে যে DVN নোডটি "হ্যাক" করা হয়েছে, যা অপারেশনাল সিকিউরিটি (OpSec) এর পরিধিতে পড়ে, যা কোনো স্ট্যাটিক অ্যানালিসিস টুলের ডিটেকশন সীমার বাইরে। যেকোনো একটি প্রথম-শ্রেণির অডিট প্রতিষ্ঠান বা AI স্ক্যানিং টুলই একটি নোড অপারেটরের প্রাইভেট কী কি প্রকাশিত হবে তা পূর্বাভাস দিতে পারে না।

এই আক্রমণটি ম্যাট্রিক্সের দুটি লাল অঞ্চলকে একসাথে ট্রিগার করেছে।

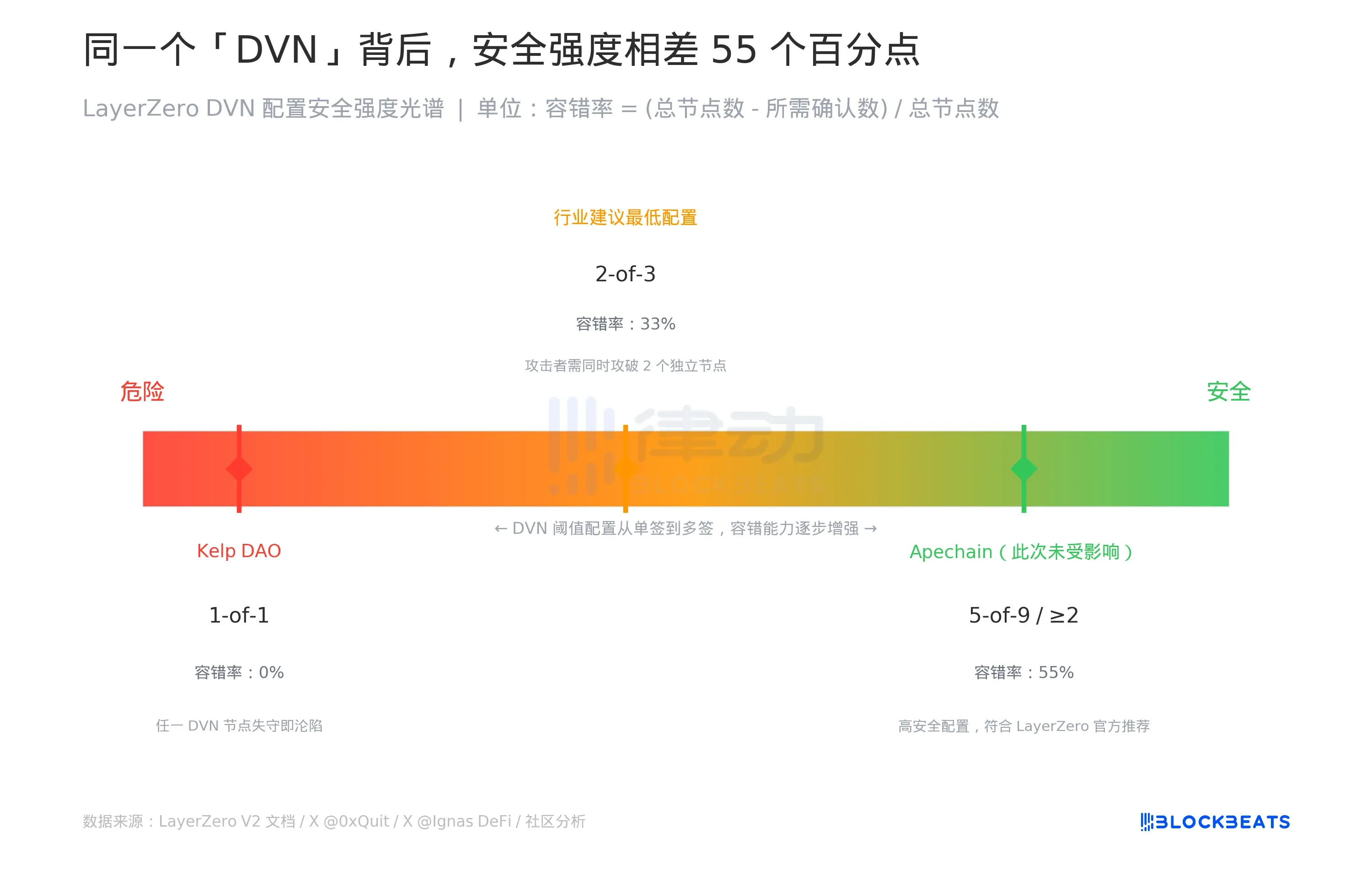

DVN হল LayerZero V2-এর ক্রস-চেইন মেসেজ যাচাইকরণ মেকানিজম, যার পূর্ণরূপ হল ডিসেন্ট্রালাইজড ভেরিফায়ার নেটওয়ার্ক। এর ডিজাইন ফিলোসফি হল নিরাপত্তা সিদ্ধান্তগুলি অ্যাপ্লিকেশন লেয়ারের কাছে স্থানান্তর করা: LayerZero-এর সাথে যুক্ত প্রতিটি প্রোটোকল নিজেই নির্ধারণ করতে পারে যে একটি ক্রস-চেইন মেসেজকে অনুমোদন করার জন্য কতগুলি DVN নোডের একসাথে যাচাইকরণ প্রয়োজন।

এই "স্বাধীনতা" একটি স্পেকট্রাম তৈরি করে।

কেল্প ডিএও স্পেকট্রামের সবচেয়ে বাম প্রান্তে 1-অফ-1 নির্বাচন করেছে, যার জন্য শুধুমাত্র একটি ডিভিএন নোডের নিশ্চিতকরণ প্রয়োজন। এর অর্থ হলো ত্রুটি সহনশীলতা শূন্য, অর্থাৎ একজন আক্রমণকারীকে শুধুমাত্র সেই একটি নোড ভাঙলেই যেকোনো ক্রস-চেইন বার্তা প্রতারণা করা সম্ভব। এর বিপরীতে, অ্যাপচেইনও LayerZero-এর সাথে যুক্ত, কিন্তু দুটির বেশি প্রয়োজনীয় ডিভিএন কনফিগারেশন ব্যবহার করে, ফলে এই ঘটনায় এটি প্রভাবিত হয়নি। LayerZero-এর অফিসিয়াল বিবৃতিতে "সমস্ত অন্যান্য অ্যাপ্লিকেশন এখনও নিরাপদ" বলা হয়েছে, যার অন্তর্নিহিত অর্থ হলো: নিরাপদ কি না, তা আপনি কোন্ কনফিগারেশনটি বেছে নিয়েছেন, তারউপর নির্ভর করে।

সাধারণ শিল্প সুপারিশ হল কমপক্ষে 2-এর-মধ্যে-3, যাতে আক্রমণকারীকে একসাথে দুটি স্বাধীন DVN নোড ভেঙে ফেলতে হয় যাতে বার্তা প্রতারণা করা যায়, যা ত্রুটি সহনশীলতাকে 33% পর্যন্ত বাড়িয়ে দেয়। 5-এর-মধ্যে-9 এর মতো উচ্চ নিরাপত্তা কনফিগারেশনে, ত্রুটি সহনশীলতা 55% পর্যন্ত পৌঁছতে পারে।

সমস্যা হলো, বাহ্যিক পর্যবেক্ষক এবং ব্যবহারকারীরা এই কনফিগারেশনটি দেখতে পান না। 'LayerZero দ্বারা সমর্থিত' নামটি একই থাকলেও, এর পিছনে 0% ত্রুটি সহনশীলতা থাকতে পারে বা 55% ত্রুটি সহনশীলতা থাকতে পারে। উভয়ক্ষেত্রেই ডকুমেন্টে এটি DVN নামে উল্লেখিত।

অ্যানিসোয়াপ ঘটনার অভিজ্ঞ অনুভূত ক্রিপ্টো বিনিয়োগকারী ডোভেই ওয়ান এক্স-এ সরাসরি লিখেছেন: "লেয়ারজিরোর ডিভিএন হল 1/1 ভ্যালিডেটর... সমস্ত ক্রস-চেইন ব্রিজের জন্য তাত্ক্ষণিকভাবে একটি সম্পূর্ণ নিরাপত্তা পরীক্ষা করা উচিত।"

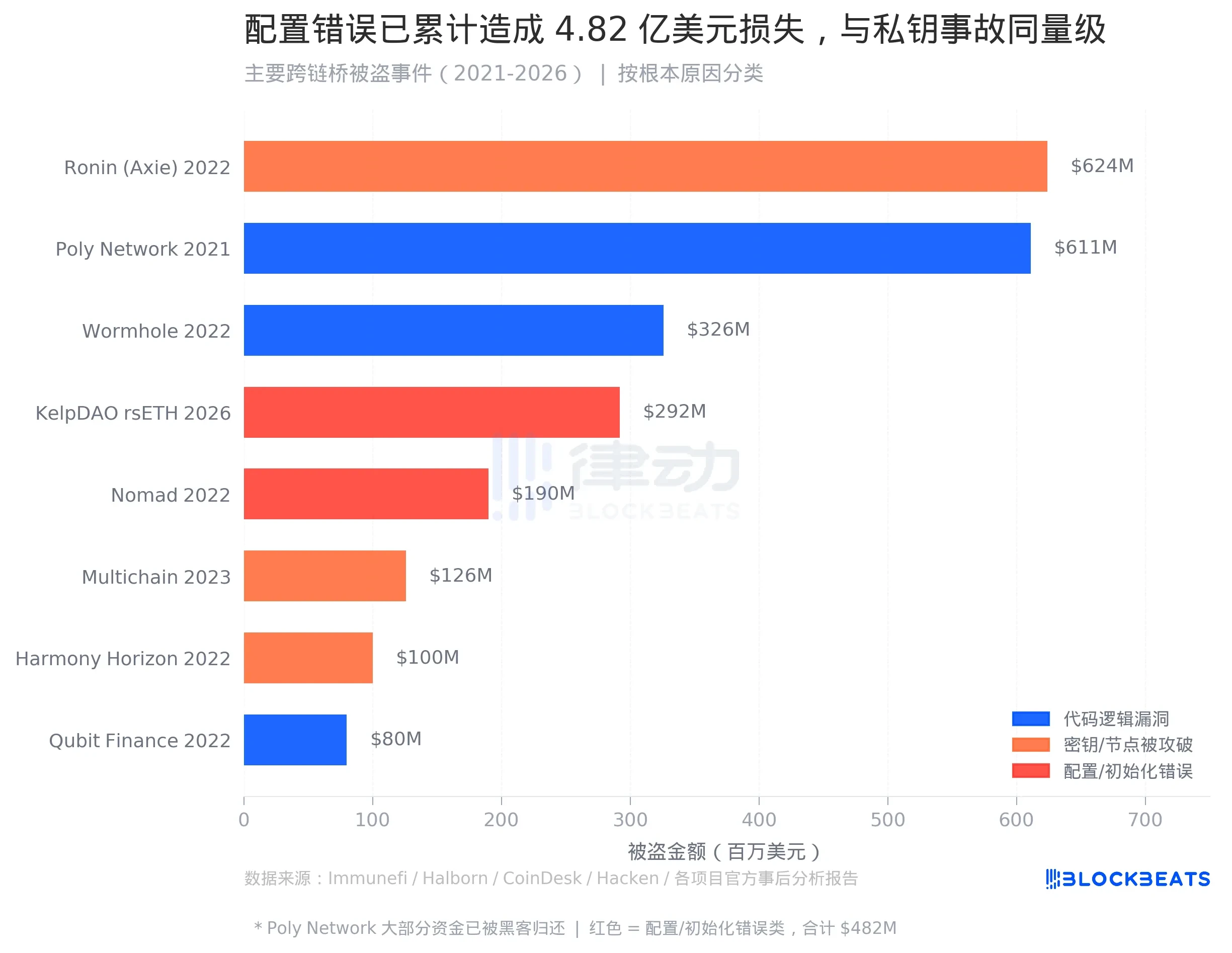

আগস্ট ২০২২-এ, নোম্যাড ক্রস-চেইন ব্রিজে একটি গুরুতর দুর্বলতা আবিষ্কৃত হয়। কেউ প্রথম আক্রমণের ট্রানজেকশনটি কপি করে সামান্য পরিবর্তন করে দেখেন যে এটি সফল হয়েছে—এরপর কয়েকশো ঠিকানা একের পর এক এটি কপি করতে শুরু করে এবং কয়েক ঘন্টার মধ্যে 1.9 বিলিয়ন ডলার পামপ করে দেয়।

নোম্যাডের পোস্ট-মর্টেম বিশ্লেষণে বলা হয়েছে যে ভুলটির উৎস ছিল “একটি নিয়মিত আপগ্রেডের সময় trusted root-কে 0x00 হিসাবে ইনিশিয়ালাইজ করা”। এটি একটি কনফিগারেশন ত্রুটি, যা ডিপ্লয়মেন্ট পর্যায়ে ঘটেছিল। Merkle প্রুফ যাচাইকরণ লজিক ঠিক ছিল, কোডটির নিজস্ব কোনো সমস্যা ছিল না, সমস্যাটি ছিল একটি ভুল ইনিশিয়াল ভ্যালু।

এবার নোম্যাডের সাথে যোগ করলে, কনফিগারেশন/ইনিশিয়ালাইজেশন ভুলের কারণে প্রায় 4.82 বিলিয়ন ডলারের ক্ষতি হয়েছে। সমগ্র ক্রস-চেইন ব্রিজ হ্যাকের ইতিহাসে, এই শ্রেণির ক্ষতির পরিমাণ কী প্রবাহের কারণে হওয়া ক্ষতির (রোনিন 6.24 বিলিয়ন ডলার, হারমোনি 1 বিলিয়ন ডলার, মাল্টিচেইন 1.26 বিলিয়ন ডলার, মোট প্রায় 8.5 বিলিয়ন ডলার) সমান।

কিন্তু কোড অডিট শিল্পের পণ্য ডিজাইন কখনই এই শ্রেণীর জন্য নির্মিত হয়নি।

শিল্পে সবচেয়ে বেশি আলোচিত হচ্ছে কোড লজিক ভেদাঙ্গ। ওয়র্মহোল এর 326 মিলিয়ন ডলার স্বাক্ষর যাচাই বাইপাসের কারণে হ্যাক করা হয়েছিল, কিউবিট ফাইন্যান্সের 80 মিলিয়ন ডলার মিথ্যা জমা ঘটনায় চুরি হয়েছিল। এই কেসগুলির পূর্ণাঙ্গ ভেদাঙ্গ বিশ্লেষণ রিপোর্ট, CVE নম্বরের তুলনা, এবং পুনরুৎপাদনযোগ্য PoC রয়েছে, যা অডিট টুলের প্রশিক্ষণ এবং অপ্টিমাইজেশনের জন্য উপযুক্ত। কনফিগারেশন লেয়ারের সমস্যাগুলি কোডের মধ্যে লেখা হয় না, তাই এই উৎপাদনচক্রে প্রবেশ করা কঠিন।

একটি গুরুত্বপূর্ণ বিষয় হলো, দুটি কনফিগারেশন-ভিত্তিক ঘটনার ট্রিগার পদ্ধতি সম্পূর্ণ ভিন্ন। নোমাড একটি সাধারণ আপগ্রেডের সময় ভুল প্রাথমিক মান প্রবেশ করিয়ে দেয়, যা একটি ভুল। Kelp DAO-এর 1-of-1 তবে একটি সক্রিয় কনফিগারেশন বিকল্প—LayerZero প্রোটোকল এই বিকল্পটি নিষেধ করেনি, এবং Kelp DAO কোনো প্রোটোকল নিয়ম ভঙ্গও করেনি। একটি “সামঞ্জস্যপূর্ণ” কনফিগারেশন বিকল্প এবং একটি “ভুল” প্রাথমিক মান, দুটিই একই ফলাফলের দিকে পরিচালিত করে।

এই আক্রমণের কার্যক্রমটি খুব সহজ: একটি প্রতারকামূলক ক্রস-চেইন বার্তা ইথেরিয়াম মেইননেটকে বলেছিল যে “অন্য একটি চেইনে কেউ সমমূল্যের সম্পদ বন্ধ করে দিয়েছেন,” যা মেইননেটে rsETH মিন্ট করার জন্য ট্রিগার করে। মিন্ট করা rsETH-এর কোনো বাস্তব পিছনের সমর্থন নেই, তবে এর চেইনের রেকর্ডটি “আইনগত” এবং এটিকে লিন্ডিং প্রোটোকলগুলি প্রতিজামি হিসাবে গ্রহণ করতে পারে।

আক্রমণকারী পরবর্তীতে 116,500 টি rsETH কে Aave V3 (ইথেরিয়াম এবং Arbitrum), Compound V3 এবং Euler-এ বিভক্ত করে মোট 236 মিলিয়ন ডলারের বেশি বাস্তব সম্পদ ধার দেয়। বিভিন্ন সূত্রের মতে, Aave V3-এর জন্য অপ্রতিশ্রুতির মূল্যায়ন প্রায় 177 মিলিয়ন ডলার। Aave-এর নিরাপত্তা মডিউল Umbrella-এ WETH রিজার্ভের মাধ্যমে অপ্রতিশ্রুতি শোষণের ক্ষমতা প্রায় 50 মিলিয়ন ডলার, যা তিনটির একটিরও কম কভারেজ, বাকি অংশ aWETH-এর স্টেকারদের দ্বারা বহন করা হবে।

এই বিল শেষ পর্যন্ত কেবলমাত্র WETH সুদ অর্জন করতে চাওয়া মানুষদের উপর পড়ে।

লেয়ারজিরো অফিসিয়াল এখনও সিকিউরিটি ইমার্জেন্সি রেসপন্স অর্গানাইজেশন SEAL Org-এর সাথে যৌথভাবে তদন্ত চালিয়ে যাচ্ছে এবং সমস্ত তথ্য পাওয়ার পর Kelp DAO-এর সাথে পোস্ট-ইভেন্ট অ্যানালিসিস রিপোর্ট প্রকাশ করার প্রতিশ্রুতি দিয়েছে। Kelp DAO জানিয়েছে যে এটি "সক্রিয়ভাবে প্রতিকার" করছে।

2.93 কোটি ডলারের ভুলটি কোডের মধ্যে নয়। "অডিট পাস" এই চারটি শব্দটি সেই প্যারামিটারের অবস্থানকে কভার করেনি।