উত্তর কোরিয়া ক্রিপ্টো হ্যাক 2026: ড্রিফট প্রোটোকল এবং কেল্পডিওএএস আক্রমণে $577 মিলিয়ন চুরি

2026/05/09 03:51:27

ভূমিকা

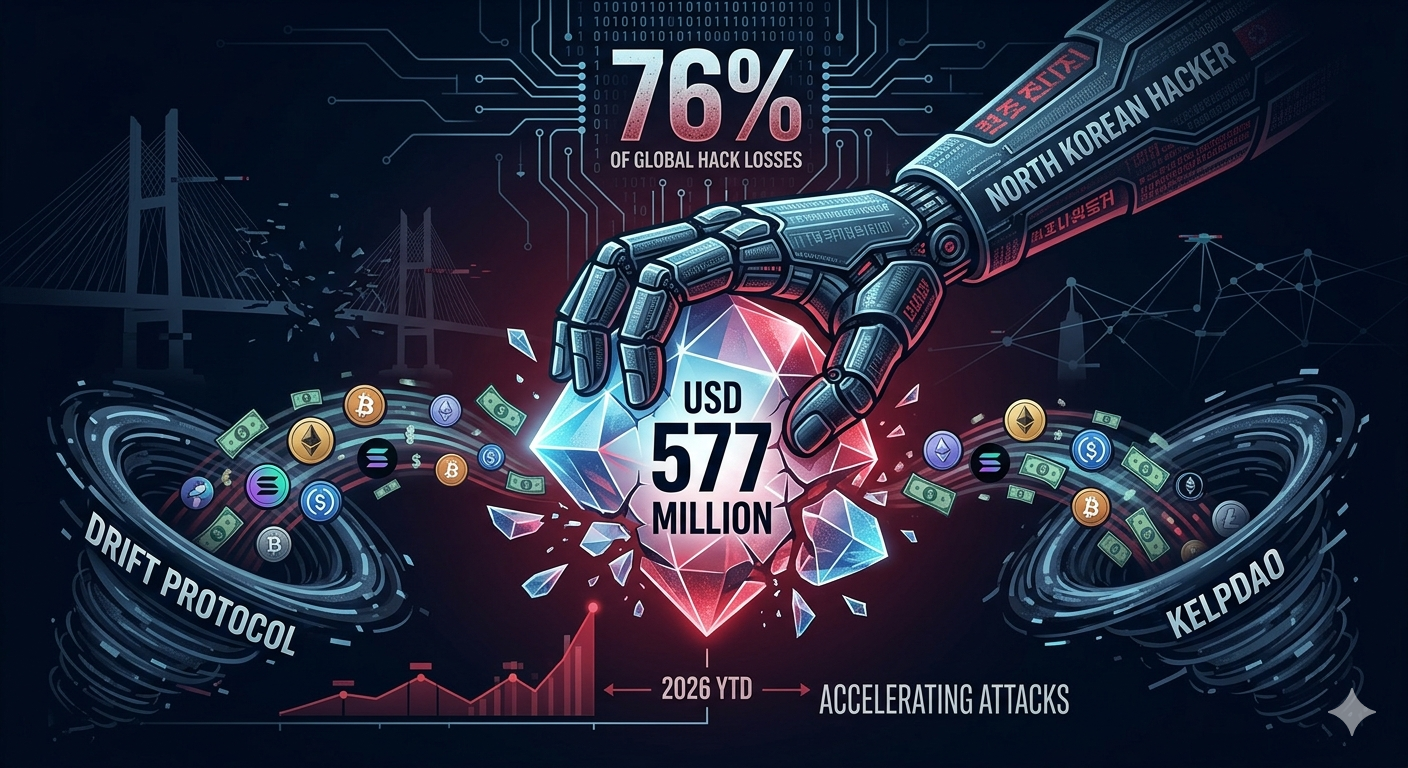

উত্তর কোরিয়ার হ্যাকাররা 2026 সালের প্রথম চার মাসে শুধুমাত্র দুটি আক্রমণ থেকে প্রায় 577 মিলিয়ন ডলার চুরি করেছে—এই পরিমাণ ঐ সময়ে বিশ্বব্যাপী সমস্ত ক্রিপ্টোকারেন্সি হ্যাক ক্ষতির 76% এর সমান। এপ্রিল 1-এ Drift Protocol -এর ব্রিচ এবং এপ্রিল 18-এ KelpDAO bridge exploit-এর মাধ্যমে প্রমাণিত হয়েছে যে, উত্তর কোরিয়ার শীর্ষস্থানীয় হ্যাকিং দলগুলি আরও বেশি আক্রমণ চালাচ্ছে না, বরং উচ্চ-মূল্যের লক্ষ্যগুলির বিরুদ্ধে কম, কিন্তু অনেক বেশি সূক্ষ্ম অপারেশন পরিচালনা করছে। TRM Labs-এর মতে, 2026 সালের এখনও পর্যন্ত মোট হ্যাকের 3% এই দুটি ঘটনা, কিন্তু এগুলি অন্যান্য সমস্ত ব্রিচের সমষ্টির চেয়েও অনেক বড়।

উত্তর কোরিয়া কিভাবে শুধুমাত্র দুটি আক্রমণে $577 মিলিয়ন চুরি করল?

উত্তর কোরিয়ার হ্যাকিং গ্রুপগুলি পরিমাণের পরিবর্তে চিকিত্সার মতো সূক্ষ্মতার মাধ্যমে এই অবিশ্বাস্য লুট অর্জন করেছে। ট্রেডারট্রেটর অপারেশনের সাথে সংযুক্ত একটি এবং আরেকটি পৃথক উপগ্রুপ হিসাবে মূল্যায়ন করা দুটি ভিন্ন উত্তর কোরিয়ান হুমকি কর্মী গ্রুপ একে অপরের থেকে আঠারো দিনের মধ্যে ড্রিফ্ট এবং কেল্পডিওএইচ আক্রমণ চালিয়েছে। TRM Labs-এর ডেটা অনুযায়ী, এই একত্রিত 577 মিলিয়ন ডলারের চুরির ফলে 2017 সালের পর থেকে উত্তর কোরিয়ার মোট ক্রিপ্টো চুরির পরিমাণ 6 বিলিয়ন ডলারেরও বেশি হয়েছে।

মূল্যের একাগ্রতা অতীতে কখনও দেখা যায়নি। ২০২৫ সালে, উত্তর কোরিয়া সমস্ত ক্রিপ্টো হ্যাক ক্ষতির ৬৪% এর জন্য দায়ী ছিল, যা প্রায়শই $1.46 বিলিয়নের বাইবিট ব্রিচের কারণে ঘটেছিল। এপ্রিল পর্যন্ত ২০২৬ সালের ৭৬% সংখ্যা হল প্রাপ্ত সর্বোচ্চ স্থায়ী শেয়ার। ২০২৬ সালের প্যাটার্নকে যা চিহ্নিত করে, তা হল কমপক্ষে আক্রমণের গতি — আক্রমণের গতি এখনও কম — কিন্তু পরিদর্শনের জটিলতা এবং নির্বাচিত ব্যক্তিগত লক্ষ্যের আকার।

|

বছর

|

উত্তর কোরিয়ার মোট ক্রিপ্টো হ্যাক ক্ষতির অংশ

|

|

2020

|

৭%

|

|

2021

|

8%

|

|

2022

|

২২%

|

|

2023

|

৩৭%

|

|

2024

|

৩৯%

|

|

2025

|

৬৪%

|

|

2026 সালের বর্তমান বছরের হিসাব (এপ্রিল)

|

৭৬%

|

উপরের টেবিলটি একটি স্পষ্ট ত্বরণ চিত্রিত করে। উত্তর কোরিয়ার শেয়ার ২০২০-২০২১ এর বেসলাইনের তুলনায় প্রায় এগারোগুণ বেড়েছে। TRM বিশ্লেষকদের মতে, এই প্রবণতাটি অবকাঠামোর লক্ষ্যগুলি—ব্রিজ ভ্যালিডেটর, মাল্টিসিগ গভর্নেন্স কনট্রাক্ট এবং ক্রস-চেইন প্রোটোকল—এর দিকে একটি কৌশলগত পরিবর্তনকে প্রতিফলিত করে, যেখানে একটি একক দুর্বলতা নয়-অঙ্কের ক্ষতির সৃষ্টি করতে পারে।

ড্রিফ্ট প্রোটোকল হ্যাকটি সম্ভব করে তোলে কী?

এপ্রিলের 1 তারিখে $285 মিলিয়নের ড্রিফ্ট প্রোটোকল হ্যাকে সোলানা-নেটিভ ফিচার ডুরেবল নন্স ব্যবহার করা হয়, যার সঙ্গে মাসের পর মাস ধরে সামাজিক প্রভাব ব্যবহার করা হয়েছিল, যার মধ্যে উত্তর কোরিয়ার প্রক্সি এবং ড্রিফ্টের কর্মচারীদের মধ্যে অত্যন্ত অসাধারণ ব্যক্তিগত বৈঠকও অন্তর্ভুক্ত থাকতে পারে। এই আক্রমণের জন্য চেইনের উপর তিন সপ্তাহের প্রস্তুতি এবং মাসের পর মাস ধরে প্রস্তুতির প্রয়োজন হয়েছিল, তবে আক্রমণ শুরু হওয়ার পর ফান্ডের চুরি মাত্র 12 মিনিটেরও কম সময়েই সম্পন্ন হয়।

দীর্ঘস্থায়ী নন্স দুর্বলতা

একটি টেকসই নন্স হল সোলানা মেকানিজম যা ট্রানজেকশনের বৈধতা প্রায় ৯০ সেকেন্ড থেকে অনির্দিষ্ট সময়ের জন্য বাড়ায়। এই ফিচারটি অফলাইন হার্ডওয়্যার সাইনিং পরিস্থিতিতে ব্যবহৃত হয়, যেখানে ট্রানজেকশনটি পূর্বে সাইন করা হয় এবং পরে ব্রডকাস্ট করা হয়। আক্রমণকারী এটির দুর্বলতা ব্যবহার করে ড্রিফটের সিকিউরিটি কাউন্সিলের মাল্টি-সিগ সাইনারদের এমন ট্রানজেকশনগুলির পূর্বানুমতি দিতে প্ররোচিত করেছিল যা সাইনিংয়ের সময় সাধারণ মনে হচ্ছিল।

মার্চ ২৩ এবং মার্চ ৩০ এর মধ্যে, আক্রমণকারী স্থায়ী নন্স অ্যাকাউন্ট তৈরি করে বাস্তবায়নের জন্য ভিত্তি প্রস্তুত করে। মার্চ ২৭-এ, ড্রিফট তার সিকিউরিটি কাউন্সিলকে শূন্য টাইমলক সহ একটি নতুন ২-অফ-৫ থ্রেশহোল্ড কনফিগারেশনে স্থানান্তরিত করে — একটি পরিবর্তন যা একটি গুরুত্বপূর্ণ সুরক্ষা বিলুপ্ত করে। এপ্রিল ১-এ পূর্ব-সইকৃত লেনদেনগুলি ব্রডকাস্ট করা হলে, সম্পূর্ণ ড্রেনের জন্য শর্তগুলি ইতিমধ্যেই প্রস্তুত ছিল। সাইনারগণ সপ্তাহের আগেই লেনদেনগুলি অনুমোদন করেছিল, যা কখন এবং কিভাবে ব্যবহার করা হবে, তা জানত না।

সোশ্যাল ইঞ্জিনিয়ারিং ক্যাম্পেইন

ড্রিফ্ট আক্রমণে টিআরএম ল্যাবস যা বর্ণনা করেছে তা হল মাসের পর মাস ধরে লক্ষ্যযুক্ত সামাজিক প্রভাবিতকরণ, যার মধ্যে উত্তর কোরিয়ার অপারেটিভদের বা তাদের প্রক্সি এবং ড্রিফ্ট টিমের সদস্যদের মধ্যে ব্যক্তিগত বৈঠকও অন্তর্ভুক্ত হতে পারে। যদি এটি নিশ্চিত হয়, তবে এই মুখোমুখি বৈঠকগুলি উত্তর কোরিয়ার ক্রিপ্টো হ্যাকিং পদ্ধতির একটি নতুন পর্যায়ের প্রতিনিধিত্ব করবে। আক্রমণকারীরা একটি কাল্পনিক সম্পদ, কার্বনভোট টোকেন (CVT) তৈরি করে, এটিকে তরলতা দিয়েছিল এবং ওয়াশ ট্রেডিংয়ের মাধ্যমে এর মূল্য বাড়িয়েছিল। ড্রিফ্টের অরাকলগুলি এই কাল্পনিক প্রতিজমির কথা বৈধভাবে বিবেচনা করেছিল, যার ফলে আক্রমণকারী USDC এবং JLP টোকেনসহ বাস্তব সম্পদ বেরিয়ে নিতে সক্ষম হয়।

কেল্পডিওএএস ব্রিজ এক্সপ্লয়িটটি কিভাবে কাজ করেছিল?

এপ্রিল ১৮-এ $২৯২ মিলিয়নের কেলপডিও ব্রিচটি ইথেরিয়ামে এর rsETH LayerZero ব্রিজের একক-ভেরিফায়ার ডিজাইন ত্রুটির দ্বারা দুর্নীতির শিকার হয়। আক্রমণকারীরা দুটি অভ্যন্তরীণ RPC নোড দখল করে, বাহ্যিক নোডগুলির বিরুদ্ধে একটি বিতরিত অস্বীকারকারী সেবা আক্রমণ চালায় এবং ব্রিজের ভেরিফায়ারকে দূষিত অভ্যন্তরীণ অবকাঠামোতে স্থানান্তরিত করে। সেই দূষিত নোডগুলি মিথ্যা ভাবে জানায় যে rsETH-এর উৎস চেইনে পোড়ানো হয়েছে, যখন এমন কোনও পোড়ানো হয়নি।

একক যাচাইকারী দুর্বলতা

LayerZero-এর নিরাপত্তা মডেলটি ক্রস-চেইন বার্তা যাচাইয়ের জন্য একাধিক স্বাধীন যাচাইকারী — যাদের ডিসেন্ট্রালাইজড ভেরিফায়ার নেটওয়ার্ক হিসেবে জানা যায় — কনফিগার করার সমর্থন করে। KelpDAO-এর rsETH ডিপ্লয়মেন্টটি শুধুমাত্র একটি ভেরিফায়ার ব্যবহার করেছিল: LayerZero Labs DVN। বার্তাটি নিশ্চিত করার জন্য দ্বিতীয় ভেরিফায়ারের প্রয়োজন না থাকায়, একটি একক দূষিত ডেটা সোর্সই বিপুল পরিমাণে একটি প্রতারণামূলক লেনদেনকে অনুমোদন করতে পারত। হামলাকারীটি Ethereum ব্রিজ কনট্রাক্ট থেকে প্রায় 116,500 rsETH, যা প্রায় $292 মিলিয়নের সমমূল্য, প্রতারণা করে।

আর্বিট্রামে $75 মিলিয়ন জমা

চুরির পর, ট্রেডারট্রেটর হ্যাকাররা আর্বিট্রামে প্রায় ৩০,৭৬৬ ETH রেখে গেছে—এটি ইথেরিয়াম মেইননেটের চেয়ে বেশি কেন্দ্রীয়করণযুক্ত একটি L2। আর্বিট্রাম সিকিউরিটি কাউন্সিল এই ফান্ডগুলি, যা প্রায় ৭৫ মিলিয়ন ডলারের সমমূল্য, জমা রাখার জন্য আপাতকালীন ক্ষমতা প্রয়োগ করে। এই জমা রাখা অবশিষ্ট অজমা অংশের জন্য দ্রুত ধোওয়ার চেষ্টা শুরু করে। TRM Labs হ্যাকের আগের ফান্ডিং এবং পরবর্তী ধোওয়ার প্যাটার্নের অন-চেইন বিশ্লেষণের ভিত্তিতে KelpDAO এক্সপ্লয়িটকে উত্তর কোরিয়ার সাথে সংযুক্ত করেছে।

উল্লেখযোগ্যভাবে, এই দুর্নীতির প্রাথমিক অর্থায়নের একটি অংশ চীনা ক্রিপ্টো ব্রোকার উ হুইহুই দ্বারা নিয়ন্ত্রিত একটি বিটকয়েন ওয়ালেটের সাথে সংযুক্ত ছিল, যিনি ২০২৩ সালে লাজারাস গ্রুপের চুরির টাকা ধোয়ার অভিযোগে গ্রেফতার হন। অন্যান্য অর্থগুলি সরাসরি BTCTurk হ্যাকের সাথে সংযুক্ত, যা একটি সাম্প্রতিক TraderTraitor চুরি। এই অর্থের পথটি উত্তর কোরিয়ার প্রত্যক্ষ দায়বদ্ধতা নিশ্চিত করে।

চুরি করা অর্থগুলি কীভাবে ধোয়া হচ্ছে?

ড্রিফ্ট এবং কেল্পডিওএএস দুটি ভিন্ন ধরনের পয়সা ধোয়ার কৌশল দেখায়, যা ভিন্ন কার্যক্রমীয় অবস্থা এবং হুমকি কর্মী গোষ্ঠী দ্বারা গঠিত। এই পদ্ধতিগুলি উপলব্ধি করায় যে উত্তর কোরিয়ার হ্যাকাররা তাদের চুরি করা সম্পদ কেন্দ্রীয় বা বিকেন্দ্রীকৃত অবকাঠামোতে থাকার উপর নির্ভর করে তাদের নগদকরণের প্লেবুক কীভাবে সামঞ্জস্য করে।

ড্রিফ্টের নিষ্ক্রিয় ইথেরিয়াম সঞ্চয়

জিপিটারের মাধ্যমে ড্রিফট থেকে চুরি করা টোকেনগুলিকে USDC-এ রূপান্তরিত করা হয়েছিল, ইথেরিয়ামে ব্রিজ করা হয়েছিল এবং ETH-এ সুইপ করা হয়েছিল — সম্পূর্ণরূপে নিষ্ক্রিয় হওয়ার আগে নতুন ওয়ালেটগুলিতে বিতরণ করা হয়েছিল। চুরি করা ETH-এর কোনো চলাচল চুরির দিন থেকে এখনও হয়নি। দায়ী গ্রুপটি — ট্রেডারট্রেটর থেকে আলাদা হিসাবে মূল্যায়ন করা হয়েছে — মাস বা বছরের মধ্যে আয় ধরে রাখার পর একটি সংগঠিত, বহু-পর্যায়ক্রমিক ক্যাশআউট সম্পাদনের জন্য উত্তর কোরিয়ার একটি নথিভুক্ত প্যাটার্ন অনুসরণ করে। TRM-এর অনুমান, ড্রিফটের আয়ের মাসব্যাপী বা বছরব্যাপী লিকুইডেশন, যা এই উপ-গ্রুপটির লন্ডনিংয়ের জন্য আরও পরিমাপিত এবংসতর্কদৃষ্টিভঙ্গি নেয়ার ইঙ্গিত দেয়।

কেল্পডিওয়াই'স থরচেইন পিভট

কেল্পডিও প্রক্রিয়াটি ভালোভাবে পরিচিত ট্রেডারট্রেটর প্লেবুক অনুসারে ঘটেছিল। আর্বিট্রাম ফ্রিজের পর, প্রায় 175 মিলিয়ন ডলারের অনফ্রিজ ইথ থর্চেইনের মাধ্যমে বিটকয়েনে পরিণত হয়, যা কোনও কেওয়াইসি প্রয়োজনীয়তা ছাড়াই একটি ক্রস-চেইন লিকুইডিটি প্রোটোকল। ইথেরিয়াম প্রাইভেসি টুল আম্ব্রা বিটকয়েনে রূপান্তরের আগে কিছু ওয়ালেট লিঙ্কেজকে অস্পষ্ট করতেও ব্যবহার করা হয়েছিল। চলমান ধোওয়ার পর্যায়টি উত্তর কোরিয়ান অপারেটরদের নিজেদের দ্বারা নয়, বরং চীনা মধ্যস্থতাকারীদের দ্বারা প্রায় সম্পূর্ণভাবে পরিচালিত হচ্ছে।

THORChain উত্তর কোরিয়ার সবচেয়ে বড় ডাকাতির জন্য স্থিরভাবে পছন্দের সেতু হয়ে উঠেছে। ২০২৫ সালে, চুরি করা Bybit ফান্ডের বেশিরভাগই ফেব্রুয়ারি ২৪ থেকে মার্চ ২ এর মধ্যে THORChain এর মাধ্যমে ETH থেকে BTC-এ রূপান্তরিত হয় — এটি একটি অত্যন্ত অসাধারণ ক্রস-চেইন ভলিউমের বৃদ্ধি, যা প্রোটোকলটি কোনও হস্তক্ষেপ ছাড়াই প্রক্রিয়া করেছে। উত্তর কোরিয়ার জন্য, THORChain একটি বিশ্বস্ত, উচ্চ-ক্ষমতা আউটলেট হিসাবে কাজ করে, যেখানে সম্পদ ETH হিসাবে প্রবেশ করে এবং BTC হিসাবে বেরিয়ে আসে, কোনও অপারেটরই ট্রান্সফার ফ্রিজ বা অস্বীকার করতে প্রস্তুত নন।

উত্তর কোরিয়ার ক্রিপ্টো চুরির শেয়ার কেন বেড়ে চলেছে?

2020 এবং 2021 এর সময়ে 10% এর নিচে থাকা উত্তর কোরিয়ার ক্রিপ্টো হ্যাক ক্ষতির অংশ 2026 সালের এপ্রিল পর্যন্ত 76% এ বেড়েছে। এই প্রবণতা আক্রমণের ক্রমবর্ধমান ঘটনার পরিবর্তে লক্ষ্যবস্তুর একটি কৌশলগত বিকাশকে প্রতিফলিত করে। উত্তর কোরিয়ার হ্যাকাররা ক্রমাগত উন্নত পর্যবেক্ষণ পদ্ধতি ব্যবহার করছে এবং সম্ভবত তাদের সামাজিক প্রভাবকারী প্রক্রিয়াগুলি উন্নত করতে AI টুলসের ব্যবহার করছে।

পরিমাণের চেয়ে সঠিক লক্ষ্যনির্ধারণ

উত্তর কোরিয়ার প্রধান হ্যাকিং দলগুলি প্রতি বছর একটি স্থিতিশীল উচ্চ-আয়তনের অভিযানের পরিবর্তে কয়েকটি সঠিকভাবে লক্ষ্যবস্তু নির্বাচিত অপারেশন চালায়। ২০২৬ সালে দুটি আক্রমণ সমস্ত হ্যাকের মূল্যের ৭৬% গঠন করেছে। এই গোষ্ঠীটি আরও সুনির্দিষ্টভাবে লক্ষ্য করছে, যেখানে একটি একক দুর্বলতা অত্যধিক ফলাফল উৎপন্ন করে — ব্রিজ ভ্যালিডেটর নেটওয়ার্ক, মাল্টিসিগ গভর্নেন্স কনট্রাক্ট, এবং দুর্বল যাচাইকরণ পদ্ধতি সহ ক্রস-চেইন প্রোটোকল।

পরিসংখ্যানে এআইয়ের সম্ভাব্য ভূমিকা

TRM বিশ্লেষকদের মতে, উত্তর কোরিয়ান অপারেটররা তাদের পর্যবেক্ষণ এবং সামাজিক প্রভাব প্রক্রিয়ায় এআই টুলস একীভূত করছে। ড্রিফ্ট আক্রমণে সাধারণত সরল ব্যক্তিগত চাবির সুরক্ষা ভাঙার উপর নির্ভর করা হত, কিন্তু এখানে জটিল ব্লকচেইন প্রক্রিয়াগুলির উপর সপ্তাহের পর সপ্তাহ ধরে লক্ষ্যযুক্ত হস্তক্ষেপ করা হয়েছিল। সামাজিক প্রভাবের পরিশীলিততা — যার মধ্যে প্রতারণামূলক অরাকল বৈধতা সহ একটি কল্পিত টোকেনের সৃষ্টিও অন্তর্ভুক্ত — এটি এমন একটি প্রযুক্তিগত প্রস্তুতির ইঙ্গিত দেয়, যা স্বয়ংক্রিয়ভাবে সংগৃহীত তথ্য এবং কৃত্রিম পরিচয়ের সৃষ্টির দ্বারা বৃদ্ধি পেতে পারে।

ক্রিপ্টো এক্সচেঞ্জ এবং ব্যবহারকারীদের কী দেখে রাখা উচিত?

উত্তর কোরিয়ার ঠিকানা থেকে THORChain প্রবাহ

THORChain পুল থেকে BTC প্রবাহ পাওয়া এক্সচেঞ্জগুলিকে জানা KelpDAO এবং Lazarus Group ঠিকানার ক্লাস্টারগুলির বিরুদ্ধে স্ক্রিনিং করা উচিত। THORChain 2025 সালে Bybit ব্রিচ এবং 2026 সালে KelpDAO হ্যাক থেকে প্রাপ্ত বেশিরভাগ আয় প্রক্রিয়াকরণ করেছে। নির্দিষ্ট KelpDAO ঠিকানাগুলির জন্য দায়িত্ব নির্ধারণ চলছে — 30 দিনের মধ্যে পুনরায় স্ক্রিনিং করলে প্রাথমিক প্রতিক্রিয়ার পরে লেবেলযুক্ত ঠিকানাগুলি ধরা পড়বে।

সলানা মাল্টিসিগ এবং গভর্নেন্স কনট্রাক্ট প্রসার

ড্রিফ্ট আক্রমণটি গভর্নেন্স ইনফ্রাস্ট্রাকচারকে লক্ষ্য করেছিল, অ্যাপ্লিকেশন লজিককে নয়। সোলানা সিকিউরিটি কাউন্সিল মাল্টিসিগ এবং ডিউরেবল নন্স অথোরাইজেশন ব্যবহার করা প্রোটোকলগুলি এটিকে একটি টেমপ্লেট আক্রমণ হিসাবে বিবেচনা করবে যা পুনরায় পুনরায় পুনরাবৃত্তি হবে। সোলানা ডিeFi জমা প্রভাবিত এক্সচেঞ্জগুলি ড্রিফ্ট বিতরণে ব্যবহৃত ব্রিজ কনট্রাক্টগুলির মধ্যে থেকে আগমনগুলি চিহ্নিত করবে, যার মধ্যে ব্লকচেইন গবেষকদের দ্বারা চিহ্নিত নির্দিষ্ট জুপিটার এবং ওয়র্মহোল রুটগুলি অন্তর্ভুক্ত।

মাল্টি-হপ ব্রিজ জমা পরীক্ষা

কেল্পডিওএএবং বাইবিট উভয়েই আক্রমণের ক্ষেত্র বা ধোঁকার পথ হিসেবে ব্রিজ বা ক্রস-চেইন ইনফ্রাস্ট্রাকচার ব্যবহার করেছে। ব্রিজ-থেকে-এক্সচেঞ্জ প্রবাহগুলি উত্তর কোরিয়ার লাভের জন্য প্রাথমিক মনিটরিং চ্যানেল। এক্সচেঞ্জে পৌঁছানোর আগে মধ্যবর্তী ওয়ালেটের মধ্যে দিয়ে যাওয়া ফান্ডগুলি শুধুমাত্র প্রথম-হপ ঠিকানা স্ক্রিনিং-এর মাধ্যমে শনাক্ত করা যায় না। দূষিত জমা চিহ্নিত করতে সম্পূর্ণ লেনদেন চেইনের মধ্যে মাল্টি-হপ বিশ্লেষণ প্রয়োজন।

রিয়েল-টাইম অ্যালার্ট নেটওয়ার্কস

TRM-এর বিকন নেটওয়ার্ক — যার 30-এর বেশি সদস্যের মধ্যে প্রধান এক্সচেঞ্জ এবং DeFi প্রোটোকল উভয়ই অন্তর্ভুক্ত — উত্তর কোরিয়া-সংশ্লিষ্ট ফান্ডগুলি যখন অংশগ্রহণকারী প্রতিষ্ঠানগুলিতে পৌঁছায়, তখন তাৎক্ষণিকভাবে ক্রস-প্ল্যাটফর্ম সতর্কবার্তা প্রেরণ করে, তবে উত্তোলনগুলি পরিষ্কার হওয়ার আগে। ব্যক্তিগত স্ক্রিনিং পরিচিত ঠিকানাগুলি ধরে রাখে, কিন্তু রিয়েল-টাইম নেটওয়ার্কগুলি অনুসন্ধান এবং কার্যক্রমের মধ্যে ফাঁকটি পূরণ করে, দিনের পরিবর্তে মিনিটের মধ্যে সতর্কবার্তা পরিণত করে।

কুকয়েনে আপনার ক্রিপ্টো সম্পদ কীভাবে সুরক্ষিত রাখবেন

শুধু এপ্রিল 2026-এ দুটি আক্রমণে চুরি হওয়া 577 মিলিয়ন ডলার দেখিয়ে দেয় যে একটি সিকিউরিটি-ফোকাসড এক্সচেঞ্জ বাছাই করা এখন আগের চেয়েও বেশি গুরুত্বপূর্ণ। কুকয়ন মাইক্রো-উত্তোলন ওয়ালেট, ডাইনামিক মাল্টি-ফ্যাক্টর অথেনটিকেশন এবং শিল্প-মানের এনক্রিপশন সহ মাল্টি-লেয়ার সিকিউরিটি আর্কিটেকচার বাস্তবায়ন করে ব্যবহারকারীর সম্পদকে বাহ্যিক ব্রিচ এবং অভ্যন্তরীণ দুর্বলতা উভয়ের বিরুদ্ধে রক্ষা করতে। একাধিক চেইনে সম্পদ ধারণকারী ট্রেডারদের জন্য, কুকয়নের ব্যাপক টোকেন কভারেজ এবং রিয়েল-টাইম রিস্ক মনিটরিং সিস্টেম Drift এবং KelpDAO-এর মতো বড় ব্রিচগুলির থেকে দূষিত ফান্ডের সাথে মিথস্ক্রিয়ার বিরুদ্ধে অতিরিক্ত সুরক্ষা প্রদান করে।

ব্যবহারকারীরা উত্তোলন শ্বেত তালিকা ঠিকানা, অ্যান্টি-ফিশিং কোড এবং ট্রেডিং পাসওয়ার্ডসহ উপলব্ধ সমস্ত নিরাপত্তা বৈশিষ্ট্য সক্রিয় করে এবং ব্রিজ প্রোটোকলের ঝুঁকি সম্পর্কে সচেতন থাকে এভাবে আরও সুরক্ষিত হতে পারেন। উত্তর কোরিয়ার হ্যাকিং প্লেবুক প্রতিদিন সরাসরি এক্সচেঞ্জ হট ওয়ালেটের চেয়ে ক্রস-চেইন ইনফ্রাস্ট্রাকচারকে লক্ষ্য করছে, যা আপনি যে প্রোটোকলগুলির সাথে মিথস্ক্রিয়া করছেন এবং এগুলি একক-ভেরিফায়ার ব্রিজ ডিজাইন বা দুর্বল মাল্টিসিগ কনফিগারেশন ব্যবহার করে কিনা তা বুঝতে অপরিহার্য। KuCoin-এ নিবন্ধন করলে আপনি এমন একটি প্ল্যাটফর্মের অ্যাক্সেস পাবেন যা চুরি করা ফান্ডের প্রবাহের জন্য সক্রিয়ভাবে পর্যবেক্ষণ করে এবং দূষিত সম্পদগুলির বইয়ের বাইরে রাখতে কঠোর অনুসরণযোগ্যতা মানদণ্ড বজায় রাখে।

সিদ্ধান্ত

2026 এর শুরুর দুটি আক্রমণ থেকে উত্তর কোরিয়ার $577 মিলিয়নের লুট ক্রিপ্টো চুরির কেন্দ্রীয়তায় একটি নতুন শীর্ষ অর্জন করেছে। ড্রিফট প্রোটোকল এবং কেল্পডিওএএস ব্রেচগুলি প্রমাণ করে যে উত্তর কোরিয়ার হ্যাকাররা সহজ প্রাইভেট কী সংক্রান্ত সমস্যা থেকে সামাজিক প্রকৌশল, ব্রিজ ভেরিফায়ার ম্যানিপুলেশন এবং আক্রমণের আগে মাসের প্রস্তুতি সহ জটিল ইনফ্রাস্ট্রাকচার আক্রমণে উন্নতি করেছে। 2020 এ 7% থেকে 2026 এ 76% এ তাদের মোট হ্যাক ক্ষতির শেয়ার বেড়েছে, যা আরও বেশি আক্রমণের কারণে নয়, বরং আরও মারাত্মক আক্রমণের কারণে।

দুটি হামলার মধ্যে ধোওয়ার বিচ্ছিন্নতা — ড্রিফ্টের নিষ্ক্রিয় ইথেরিয়াম সঞ্চয় বনাম কেল্পডিওএএসের সক্রিয় THORChain রূপান্তর — প্রতিটি দলের ঝুঁকি সহনশীলতা এবং নগদ প্রাপ্তির সময়সীমার সাথে খাপ খাইয়ে নেওয়া অপারেশনাল প্লেবুকগুলির প্রতিফলন ঘটায়। ব্যাপক ক্রিপ্টো বাস্তুতন্ত্রের জন্য, শিক্ষাটি স্পষ্ট: ব্রিজ ইনফ্রাস্ট্রাকচার, মাল্টিসিগ গভর্নেন্স এবং ক্রস-চেইন প্রোটোকলগুলি এখন প্রধান আক্রমণের ক্ষেত্র। এক্সচেঞ্জগুলি এবং ব্যবহারকারীদের মাল্টি-হপ স্ক্রিনিং, রিয়েল-টাইম অ্যালার্ট নেটওয়ার্ক এবং কঠোর ব্রিজ প্রোটোকল ডিউ ডিলিজেন্স বাস্তবায়ন করতে হবে। উত্তর কোরিয়ার সমমূল্যের ক্রিপ্টো চুরি $6 বিলিয়নেরও বেশি হয়েছে, শিল্পটি এখনও এই ব্রেচগুলিকে বিচ্ছিন্ন ঘটনা হিসাবে বিবেচনা করতে পারে না — এগুলি ডিসেন্ট্রালাইজড ইনফ্রাস্ট্রাকচারেরই একটি দীর্ঘস্থায়ী, রাষ্ট্র-সমর্থিত অভিযান।

প্রায়শই জিজ্ঞাসিত প্রশ্নাবল�

একটি দীর্ঘস্থায়ী নন্স কী এবং ড্রিফ্ট হ্যাকে এটি কীভাবে ব্যবহার করা হয়েছিল?

একটি টেকসই নন্স হল সোলানার একটি বৈশিষ্ট্য যা ট্রানজেকশনের বৈধতা প্রায় 90 সেকেন্ড থেকে অনির্দিষ্ট সময়ের জন্য বাড়িয়ে দেয়, যা অফলাইন হার্ডওয়্যার সাইনিং-এর জন্য ডিজাইন করা হয়েছে। ড্রিফটের আক্রমণকারী এই পদ্ধতি ব্যবহার করে বাস্তব ড্রেনের কয়েক সপ্তাহ আগে সিকিউরিটি কাউন্সিলের সদস্যদের ট্রানজেকশনগুলির পূর্বানুমতি দেয়। 27 মার্চ, ড্রিফট যখন তার মাল্টিসিগকে শূন্য টাইমলকসহ 2-এর-5 কনফিগারেশনে স্থানান্তরিত করে, তখন আক্রমণকারী 1 এপ্রিলে পূর্বানুমতিপ্রাপ্ত ট্রানজেকশনগুলি প্রচার করে প্রায় 12 মিনিটে 285 মিলিয়ন ডলার ড্রেন করে।

আরবিট্রাম সিকিউরিটি কাউন্সিল কেল্পডিওএইচ-এর চুরি করা ফান্ডের $75 মিলিয়ন জমা রাখল কেন?

ট্রেডারট্রেটর হ্যাকাররা কেল্পডিও ব্রিজ এক্সপ্লয়িটের পরে আর্বিট্রামে প্রায় ৩০,৭৬৬ ETH রেখে যায়। আর্বিট্রাম ইথেরিয়াম মেইননেটের চেয়ে বেশি কেন্দ্রীয়করণের সাথে কাজ করে বলে, আর্বিট্রাম সিকিউরিটি কাউন্সিল এই ফান্ডগুলি ফ্রিজ করার জন্য জরুরি ক্ষমতা প্রয়োগ করে। এই কার্যকলাপটি হ্যাকারদের $292 মিলিয়নের মধ্যে এই অংশটি সরানো থেকে বাঁচিয়েছে, যদিও বাকি অফ্রিজ ফান্ডগুলি THORChain-এর মধ্যে দিয়ে দ্রুত ধোয়া হয়েছিল।

THORChain কিভাবে উত্তর কোরিয়ার ধোঁকাবাজি সক্ষম করে?

THORChain হল একটি ডিসেন্ট্রালাইজড ক্রস-চেইন লিকুইডিটি প্রোটোকল যা কোনো কাস্টোডিয়ান বা KYC প্রয়োজন ছাড়াই নেটিভ সম্পদের বিনিময় — যেমন ETH থেকে BTC — সক্ষম করে। অধিকাংশ ক্রস-চেইন প্ল্যাটফর্মের বিপরীতে, THORChain জানা অবৈধ কর্মীদের লেনদেন জমা বা অস্বীকার করতে অস্বীকার করেছে। উত্তর কোরিয়ার হ্যাকাররা এবং তাদের চীনা সহায়করা THORChain-এর মাধ্যমে শত শত মিলিয়ন ডলারের চুরি করা ETH-কে বিটকয়েনে রুপান্তর করেছে, যা তাদের পছন্দের সামঞ্জস্যপূর্ণ আউটলেট হয়ে উঠেছে।

ড্রিফ্ট এবং কেল্পডিওএএস আক্রমণ কি একই উত্তর কোরিয়ান গ্রুপের সাথে সম্পর্কিত?

না। TRM ল্যাবস ড্রিফ্ট আক্রমণটিকে ট্রেডারট্রেটর থেকে আলাদা একটি উত্তর কোরিয়ান উপগোষ্ঠীর কাজ হিসেবে মূল্যায়ন করেছে, যে গোষ্ঠীটি KelpDAO-এর জন্য দায়ী। ড্রিফ্ট গোষ্ঠীটি একটি আরও ধৈর্যশীল পয়েন্ট প্রক্রিয়াকরণ শৈলী প্রদর্শন করে, যা চুরি করা ETH-কে মাস বা বছরের মধ্যে নিষ্ক্রিয়ভাবে রাখে। KelpDAO আক্রমণটি চীনা মধ্যস্থতাকারীদের মাধ্যমে দ্রুত পয়েন্ট প্রক্রিয়াকরণের সাথে ট্রেডারট্রেটরের পরিচিত প্লেবুকটি অনুসরণ করে। উভয়ই উত্তর কোরিয়ান রাষ্ট্র-সমর্থিত অপারেশনের জন্য দায়ী বলে মনে করা হয়, কিন্তু এগুলি ভিন্ন ভিন্ন অপারেশনাল ইউনিট।

ব্যক্তিগত ব্যবহারকারীরা চুরি করা উত্তর কোরিয়ার ফান্ডের সাথে মিথস্ক্রিয়া এড়াতে কী করতে পারেন?

ব্যবহারকারীদের থরচেইন আউটপুট থেকে জমা গ্রহণ এড়ানো উচিত, যদি তারা সোর্স চেইন যাচাই না করে, প্রত্যাহার শ্বেত তালিকা সহ সমস্ত এক্সচেঞ্জ নিরাপত্তা বৈশিষ্ট্য সক্রিয় না করে, এবং ব্রিজ প্রোটোকল ব্যবহারের আগে গবেষণা না করে — বিশেষ করে এই বিষয়টি যাচাই করে যে এগুলি KelpDAO-এর LayerZero ডিপ্লয়মেন্টের মতো একক-ভেরিফায়ার ডিজাইনের উপর নির্ভরশীল কিনা। TRM-এর Beacon Network-এর মতো রিয়েল-টাইম সতর্কবার্তা নেটওয়ার্কে অংশগ্রহণকারী এক্সচেঞ্জগুলি প্রত্যাহার সম্পন্ন হওয়ার আগে উত্তর কোরিয়া-সংশ্লিষ্ট ঠিকানা চিহ্নিত করে একটি অতিরিক্ত সুরক্ষা স্তর প্রদান করে।

ডিসক্লেইমার: আপনার সুবিধার্থে এই পৃষ্ঠাটি AI প্রযুক্তি (GPT দ্বারা চালিত) ব্যবহার করে অনুবাদ করা হয়েছে। সবচেয়ে সঠিক তথ্যের জন্য, মূল ইংরেজি সংস্করণটি দেখুন।