CoW সোয়াপ ফ্রন্টএন্ড আক্রমণ ব্যাখ্যা: ডিএনএস হাইজ্যাকিং, এটি কীভাবে কাজ করে, এবং DeFi-তে আপনার ওয়ালেট কীভাবে সুরক্ষিত রাখবেন

2026/04/22 11:00:00

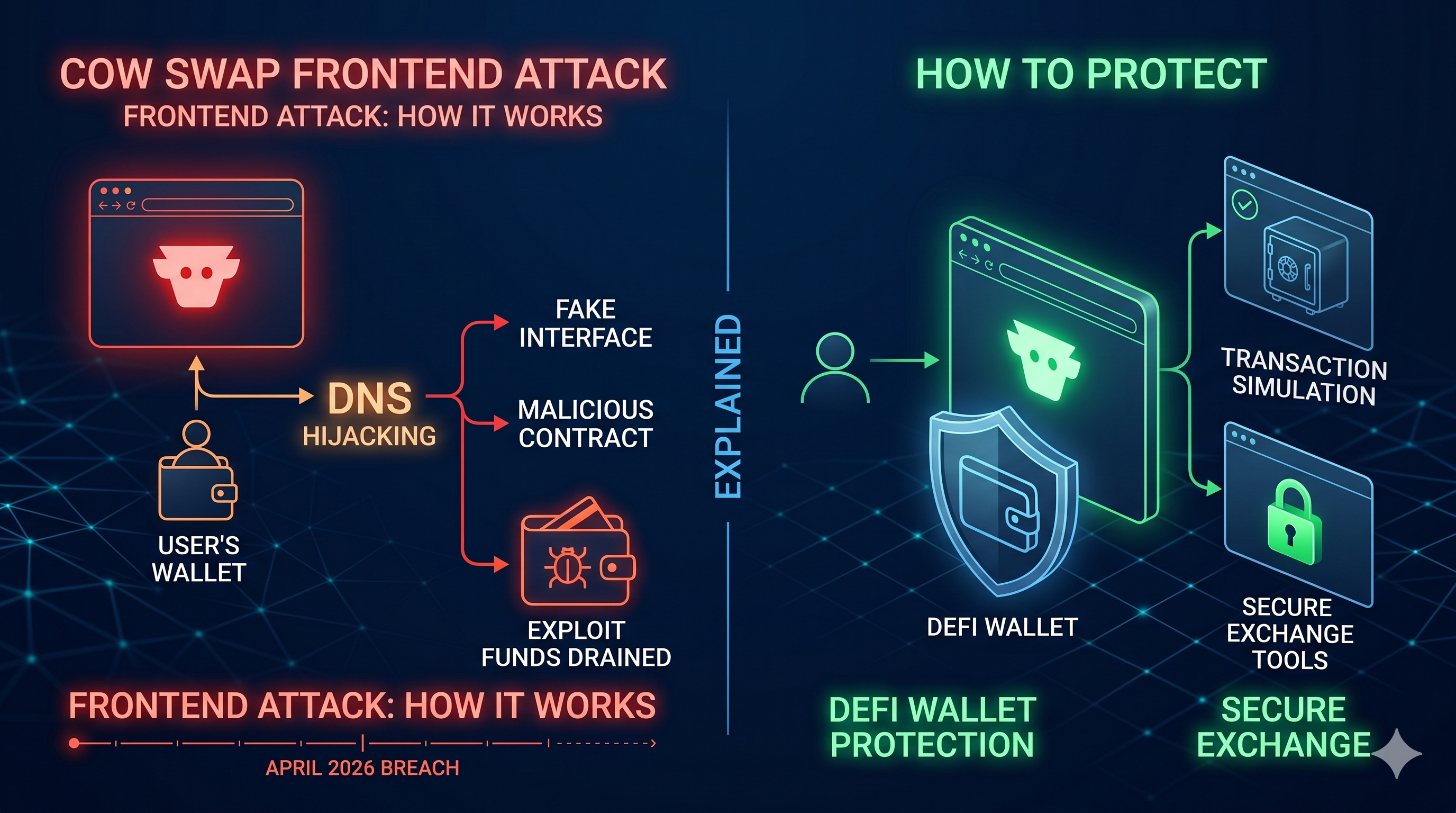

ডিসেন্ট্রালাইজড ফাইন্যান্সের উচ্চ-ঝুঁকিপূর্ণ বিশ্বে, সুরক্ষা সাধারণত স্মার্ট চুক্তি অডিট এবং অন-চেইন দুর্বলতার কথা বলে। তবে, এপ্রিল 2026-এ CoW Swap আক্রমণটি একটি কঠোর স্মরণীয় হয়ে দাঁড়ায় যে, dapp-এর সবচেয়ে দুর্বল অংশটি সবসময় কোড নয়, এটি ইন্টারফেস। ডোমেইন নেম সিস্টেম (DNS) হ্যাক করে, আক্রমণকারীরা এমন ব্যবহারকারীদের কাছ থেকে $1.2 মিলিয়নেরও বেশি টাকা চুরি করে, যারা মনে করছিল তারা একটি বিশ্বস্ত প্ল্যাটফর্ম ব্যবহার করছে।

এই নিবন্ধটি ব্যাখ্যা করে যে CoW Swap DNS হাইজ্যাকটি কীভাবে ঘটেছিল, ২০২৬ সালে হ্যাকারদের জন্য ফ্রন্টএন্ড আক্রমণ কেন প্রাধান্যপ্রাপ্ত অস্ত্র হয়ে উঠছে, এবং আপনার ওয়ালেটকে সুরক্ষিত রাখার জন্য আপনাকে কী কী ধাপ অনুসরণ করতে হবে যখন "ঔপচারিক" ওয়েবসাইটটির উপর আর বিশ্বাস করা যাবে না।

প্রধান বিষয়গুলি

-

২০২৬ সালের ১৪ এপ্রিল, cow.fi ডোমেইনটি হ্যাক করা হয়, যার ফলে ব্যবহারকারীদের একটি ক্ষতিকারক ফিশিং সাইটে পুনঃনির্দেশিত করা হয় এবং সংযুক্ত ওয়ালেটগুলি খালি করে দেওয়া হয়।

-

একটি স্মার্ট চুক্তি দুর্বলতার বিপরীতে, DNS হাইজ্যাকিং আপনার ব্রাউজার এবং সার্ভারের মধ্যে পথকে পরিবর্তন করে, যাতে একটি মিথ্যা সাইট বাস্তব সাইটের মতোই দেখায়।

-

CoW সুইপ আক্রমণকারীরা .fi ডোমেইন রেজিস্ট্রেশন প্রক্রিয়ায় জালিয়াতি করা দলিল এবং সরবরাহ শৃঙ্খলের ভাঙন ব্যবহার করে নিয়ন্ত্রণ অর্জন করেছিল।

-

ব্যবহারকারীদের বাস্তব কাঁচা লেনদেনের ডেটা দেখানোর জন্য লেনদেন প্রতিকৃতি টুল এবং হার্ডওয়্যার ওয়ালেটের উপর নির্ভর করা উচিত, শুধুমাত্র ওয়েবসাইটে প্রদর্শিত বিষয়ের উপর নয়।

-

যদি আপনি আক্রমণের সময়কালে CoW Swap-এর সাথে মিথস্ক্রিয়া করেন, তাহলে অবশ্যই Revoke.cash-এর মতো টুলস ব্যবহার করে সমস্ত অনুমতি বাতিল করুন।

এপ্রিল 2026 এর CoW সোয়াপ DNS হাইজ্যাক: কী ঘটেছিল?

বর্তমান ডিফি দৃশ্যে, আমরা প্রায়শই ধরে নিই যে যদি একটি প্রোটোকলের স্মার্ট চুক্তি অডিট করা হয়, তবে আমাদের ফান্ড নিরাপদ। তবে, ১৪ এপ্রিল, ২০২৬-এর ঘটনাগুলি প্রমাণ করেছে যে ব্যবহারকারী এবং ব্লকচেইনের মধ্যে অবস্থিতওয়েব ইনফ্রাস্ট্রাকচার একটি বিশাল, প্রায়শই অপর্যাপ্তভাবে সুরক্ষিত লক্ষ্য। CoW Swap-এর আক্রমণ ছিল ডিসেন্ট্রালাইজড কোডের ব্যর্থতা নয়, বরং সেন্ট্রালাইজড ডোমেইন নেম সিস্টেম (DNS)-এর উপর একটি জটিল শোষণ।

অপরাধের সময়রেখা

ঘটনাটি শুরু হয় ১৪ এপ্রিল, প্রায় ১৪:৫৪ ইউটিসি এ, যখন কোউ সোয়াপ দল প্রথম

cow.fi ডোমেইনের সমাধানে অস্বাভাবিকতা শনাক্ত করে। কয়েক মিনিটের মধ্যেই পরিষ্কার হয়ে যায় যে অফিসিয়াল ফ্রন্টএন্ডটি রেজিস্ট্রার স্তরে অপহরণ করা হয়েছে।-

14:54 UTC: ব্রিচটি শনাক্ত করা হয়েছে। আক্রমণকারীরা

swap.cow.fiথেকে ট্র্যাফিক সফলভাবে একটি ম্যালিশিয়াস আইপি ঠিকানার দিকে পুনঃনির্দেশিত করেছে, যেখানে ট্রেডিং ইন্টারফেসের একটি পিক্সেল-পারফেক্ট ক্লোন হোস্ট করা হয়েছে। -

15:41 UTC: CoW DAO সামাজিক মাধ্যমে একটি জরুরি সতর্কবার্তা জারি করেছে, যেখানে ব্যবহারকারীদের সাইটের সাথে সমস্ত মিথস্ক্রিয়া বন্ধ করতে এবং সাম্প্রতিক অনুমতিগুলি বাতিল করতে নির্দেশ দেওয়া হয়েছে।

-

18:30 UTC: সেবার নিরবচ্ছিন্নতা বজায় রাখতে এবং ব্যবহারকারীদের সুরক্ষা করতে, দলটি একটি ফলব্যাক ডোমেইন, cow.finance-এ একটি জরুরি মাইগ্রেশন শুরু করেছে।

-

এপ্রিল ১৫: .fi রেজিস্ট্রি এবং Gandi SAS-এর সাথে তীব্র সমন্বয়ের পর, প্রাথমিক অপহরণের প্রায় ২৬ ঘন্টার মধ্যে মূল

cow.fiডোমেইনটি সম্পূর্ণভাবে পুনরুদ্ধার করা হয়েছে এবং রেজিস্ট্রির লক দিয়ে সুরক্ষিত করা হয়েছে।

প্রভাব এবং ক্ষতি

আক্রমণটি তুলনামূলকভাবে সংক্ষিপ্ত ছিল, তবে কোW প্রোটোকলের মধ্যে দিয়ে সাধারণত প্রবাহিত উচ্চ পরিমাণের তরলতার কারণে এর প্রভাব গুরুতর ছিল। প্রাথমিক পরবর্তী বিশ্লেষণের তথ্য অনুযায়ী, ব্যবহারকারীদের মোট ক্ষতি প্রায় 1.2 মিলিয়ন ডলার হিসাবে অনুমান করা হয়েছে।

সবচেয়ে বেশি প্রসিদ্ধ চুরির ঘটনায় একজন ট্রেডার অজান্তে ক্ষতিকারক ফ্রন্টএন্ডের সাথে মিথস্ক্রিয়া করেন, যার ফলে ২১৯ ETH (সময়ের সময় $৭৫০,০০০-এর বেশি মূল্যের) হারিয়ে যায়। আক্রমণকারীরা একটি "ওয়ালেট ড্রেইনার" স্ক্রিপ্ট ব্যবহার করেছিল, যা ব্যবহারকারীদের সাধারণ টোকেন অনুমতির মতো দেখাচ্ছিল, কিন্তু বাস্তবে এটি একটি ব্যাপক অনুমতি ছিল যা আক্রমণকারীকে সম্পদ সরিয়ে নেওয়ার অনুমতি দিত।

গুরুত্বপূর্ণভাবে, CoW Swap নিশ্চিত করেছে যে অন-চেইন কনট্র্যাক্ট, ব্যাকএন্ড API এবং সলভার নেটওয়ার্কগুলি সম্পূর্ণরূপে নিরাপদ রয়েছে। মূল প্রোটোকল ইনফ্রাস্ট্রাকচারটি কখনও হ্যাক হয়নি; দুর্বলতাটি শুধুমাত্র ডোমেইন রেজিস্ট্রেশন সাপ্লাই চেইনে ছিল, যেখানে আক্রমণকারীরা প্রতারক পরিচয়পত্র ব্যবহার করে রেজিস্ট্রারের কর্মচারীদের ডিএনএস নিয়ন্ত্রণ হস্তান্তর করতে বাধ্য করেছিল।

ডিএনএস হাইজ্যাকিংয়ের গঠন: এটি কীভাবে কাজ করে

একটি হ্যাকের ক্ষেত্রে, ভিত্তিগত কোডটি দুর্বলতা ব্যবহার করে দখল করা হয়। একটি হাইজ্যাকের ক্ষেত্রে, সেই কোডের দিকে নিয়ে যাওয়া পথটি বিচ্যুত করা হয়। এটিকে এভাবে ভাবুন: একজন চোর যে আপনার বাড়ির তালা খোলেনা, বরং রাস্তার সাইনগুলি পরিবর্তন করে যাতে আপনি অজান্তেই আপনার বাড়ির একটি কপি ভার্সনের দিকে গাড়ি চালান।

ডোমেইন রেজিস্ট্রেশন সাপ্লাই চেইন আক্রমণ

অধিকাংশ ডিফি ব্যবহারকারী ধরে নেয় যে ডোমেইন নিরাপত্তা ব্লকচেইনের মতো ডিসেন্ট্রালাইজড, কিন্তু এটি ওয়েব3-এর সবচেয়ে কেন্দ্রীয় দুর্বলতাগুলির মধ্যে একটি। কোয়া সোয়াপের ক্ষেত্রে, আক্রমণকারীরা কোয়া ডিএও-এর অভ্যন্তরীণ সার্ভারগুলির সাথে ভাঙচুর করেননি; তারা সরবরাহ শৃঙ্খলকে লক্ষ্যবস্তু করেছিল, বিশেষ করে ফিনল্যান্ডীয় রেজিস্ট্রি এবং রেজিস্ট্রার।

প্রযুক্তিগত সামাজিক প্রভাব এবং জালিয়াতি পরিচয় প্রমাণপত্র ব্যবহার করে, আক্রমণকারীরা রেজিস্টারের সমর্থন কর্মচারীদের বিশ্বাস করিয়েছিল যে তারা

cow.fi ডোমেইনের আইনগত মালিক। একবার তারা প্রশাসনিক অ্যাকাউন্টে প্রবেশ করে, তারা সাইটটি মুছে ফেলেনি। বরং, তারা DNS A রেকর্ডগুলি পরিবর্তন করে, ডোমেইনটিকে CoW Swap-এর নিরাপদ সার্ভারগুলির পরিবর্তে তাদের নিয়ন্ত্রণাধীন একটি ক্ষতিকারক Cloudflare-হোস্টেড সার্ভারের দিকে নির্দেশ করে।ফিশিং "শ্যাডো" সাইট

ডিএনএস পরিবর্তনের পরে, যে কেউ

swap.cow.fi টাইপ করত, তাকে সাইটের একটি "ছায়া" সংস্করণ দেখানো হত। এই কাউন্টারফেট UI পিক্সেল-পারফেক্ট ছিল, প্রায়শই মূল সাইটের নিজস্ব CSS এবং ইমেজ সম্পদ ব্যবহার করে বাস্তব প্ল্যাটফর্মের সাথে একইভাবে দেখাত।এই ছায়া সাইটের মূল অংশ ছিল একটি ওয়ালেট ড্রেইনার স্ক্রিপ্ট। যখন কোনো ব্যবহারকারী তাদের ওয়ালেট কানেক্ট করত, স্ক্রিপ্টটি করত:

-

সম্পদ স্ক্যান করুন: ব্যবহারকারীর ওয়ালেটে সবচেয়ে মূল্যবান টোকেন এবং NFT গুলি তাৎক্ষণিকভাবে শনাক্ত করুন।

-

দুষ্টুচরিত্রের অনুমতি তৈরি করুন: একটি স্ট্যান্ডার্ড সুইপের পরিবর্তে, সাইটটি একটি ERC-2612 পারমিট বা একটি ব্যাপক

setApprovalForAllফাংশনের জন্য স্বাক্ষরের অনুরোধ পপ আপ করবে। -

আকর্ষণ: ইউআই এই স্বাক্ষরগুলিকে একটি "সিকিউরিটি আপডেট" বা "নেটওয়ার্ক যাচাই" ধাপ হিসাবে গোপন করবে। ব্যবহারকারী যখন স্বাক্ষর করবেন, তখন তিনি আসলে আক্রমণকারীকে তাঁর সম্পদ যেকোনোভাবে স্থানান্তরের জন্য "খালি চেক" হাতিয়ে দিচ্ছেন।

কেন আপনার ব্রাউজার পার্থক্য চিনতে পারছে না

ডিএনএস হাইজ্যাকের সবচেয়ে ভয়ঙ্কর দিক হলো এটি সাধারণ ব্যবহারকারীর বুদ্ধির বাইরে চলে যায়। কারণ ডিএনএস রেজোলিউশন ইনফ্রাস্ট্রাকচার লেভেলে ঘটে, আপনার ব্রাউজারের ঠিকানা বারের ইউআরএলটি ঠিক একই থাকে—এটি এখনও

https://swap.cow.fi দেখায়।ফ্রন্টএন্ড আক্রমণ কেন নতুন ডিফি সীমান্ত?

বছর ধরে, প্রধান হুমকি ছিল কোডের একটি "বাগ", একটি স্মার্ট চুক্তিতে একটি যুক্তিগত ত্রুটি যা হ্যাকারদের প্রোটোকলের খাজনা খালি করতে দিত। তবে, যেহেতু ফর্মাল যাচাইকরণ এবং এআই-সক্ষম অডিটিং টুলগুলি অন-চেইন এক্সপ্লয়িটগুলি বাস্তবায়নকে কঠিন করে তুলেছে, আক্রমণকারীরা সবচেয়ে কম প্রতিরোধের পথের দিকে তাদের প্রচেষ্টা পুনর্নির্দেশিত করেছে: ব্যবহারকারী ইন্টারফেস।

পরিপক্ক চুক্তি বনাম দুর্বল অবকাঠামো

ডিফি শিল্প স্মার্ট চুক্তি অডিটে মিলিয়ন ডলার ব্যয় করেছে, কিন্তু ওয়েব ইনফ্রাস্ট্রাকচার নিরাপত্তায় খুব কম ব্যয় করেছে। যদিও একটি প্রোটোকলের ভল্ট গাণিতিকভাবে নিরাপদ হতে পারে, সেই ভল্টে অ্যাক্সেসের জন্য ব্যবহৃত ওয়েবসাইটটি প্রায়শই DNS এবং ডোমেইন রেজিস্ট্রারের মতো 1990-এর দশকের কেন্দ্রীয় প্রযুক্তির উপর নির্ভরশীল।

হ্যাকাররা বুঝতে পেরেছে যে একটি পরীক্ষিত সলিডিটি কনট্রাক্টে জিরো-ডে ভালনারেবিলিটি খুঁজে বার করার চেয়ে সোশ্যাল ইঞ্জিনিয়ারিং বা পরিচয় প্রতারণার মাধ্যমে একজন রেজিস্ট্রার কর্মচারীকে বিভ্রান্ত করা অনেক সহজ। এই কারণেই আমরা ওপেনএডেন, কারভ্যান্স এবং ম্যাপল ফাইন্যান্সের মতো প্রধান প্রোটোকলগুলিতে ফ্রন্টএন্ড আক্রমণের অসাধারণ বৃদ্ধি দেখেছি।

ডিএনএস হিসাবে একটি বিশ্বাসের পশ্চাদপসরণ

ফ্রন্টএন্ড আক্রমণগুলি অত্যন্ত বিপজ্জনক কারণ এগুলি চোখে দেখা যায় না। একটি স্ট্যান্ডার্ড ফিশিং আক্রমণে, একজন ব্যবহারকারী একটি ভুল বানানযুক্ত ইউআরএল (যেমন

coowswap.fi) লক্ষ্য করতে পারেন। কোয়ান্টাম সোয়াপ ব্রিচের মতো ডিএনএস হাইজ্যাকিং ঘটনায়, ইউআরএলটি 100% সঠিক।ভিটালিক বুটেরিন প্রসিদ্ধভাবে ২০২৬ কে সেই বছর হিসেবে ঘোষণা করেছেন যেখানে ডেভেলপারদেরকে "ডিএনএস ট্রাস্ট ব্যাকস্লাইডিং"-এর দিকে ফিরে আসতে হবে। মূল সমস্যা হলো আধুনিক ওয়েব ব্রাউজারটি "কোড ইজ ল এর" যুগের জন্য তৈরি করা হয়নি। যখন একটি ডিএনএস সার্ভার দূষিত হয়, তখন কোনও সতর্কবার্তা ছাড়াই সম্পূর্ণ বিশ্বাসের শৃঙ্খলা ভেঙে যায়। আপনার ব্রাউজারের "লক" আইকনটি আসলে আপনার বিরুদ্ধে অস্ত্রে পরিণত হয়েছে, যা আপনাকে একটি ক্ষতিকর আইপি-এর সাথে যুক্ত থাকাকালীনও ভুলভাবে নিরাপদ অনুভূতি দেয়।

স্ক্যাম-অ্যাজ-অ্যাস-সার্ভিসের উত্থান

একটি নতুন প্রজন্মের ওয়ালেট ড্রেইনার, যেমন এঞ্জেলফার্নো ড্রেইনার, এখন কম দক্ষতাসম্পন্ন আক্রমণকারীদেরও উচ্চ-প্রভাবশালী ফ্রন্টএন্ড হাইজ্যাক করার সক্ষমতা দিয়েছে।

এই ড্রেইনার স্ক্রিপ্টগুলি হল এমন উন্নত সফটওয়্যার যেগুলি:

"হোয়েলস" চিহ্নিত করুন: সবচেয়ে মূল্যবান সম্পদগুলির প্রাধান্য দিতে একটি সংযুক্ত ওয়ালেট স্ক্যান করুন।

ঠকানো স্বাক্ষর তৈরি করুন: তারা শুধু ট্রান্সফারের অনুরোধ করে না; এটি মানক প্রোটোকল ইন্টারঅ্যাকশনের মতো দেখানোর জন্য জটিল ERC-2612 Permit স্বাক্ষর তৈরি করে যা আক্রমণকারীকে সম্পূর্ণ নিয়ন্ত্রণ প্রদান করে।

লাভ স্বয়ংক্রিয়ভাবে করুন: চুরি করা অর্থ স্বয়ংক্রিয়ভাবে প্রতারক এবং ড্রেইনার ডেভেলপারের মধ্যে বিভক্ত হয়, যা একটি পেশাদারী উদ্দীপনা লুপ তৈরি করে যা ফ্রন্টএন্ড আক্রমণকে DeFi সীমান্তের জন্য একটি টিকে থাকা হুমকি হিসেবে রাখে।

আপনার ওয়ালেটকে ফ্রন্টএন্ড আক্রমণ থেকে কীভাবে সুরক্ষিত রাখবেন?

ট্রানজেকশন সিমুলেশন টুলস ব্যবহার করুন

একটি হাইজ্যাকড ফ্রন্টএন্ডের বিরুদ্ধে সবচেয়ে কার্যকর প্রতিরোধ হল ট্রানজেকশনের আগের ফায়ারওয়াল। Pocket Universe, Wallet Guard এবং Fire এর মতো টুলগুলি হল ব্রাউজার এক্সটেনশন যা dapp এবং আপনার ওয়ালেটের মধ্যে একটি মধ্যবর্তী স্তর হিসেবে কাজ করে।

যখন আপনি "Swap" বা "Approve" ক্লিক করেন, এই টুলগুলি একটি ব্যক্তিগত পরিবেশে লেনদেনটি সিমুলেট করে এবং আপনার সম্পদের কী ঘটবে তা আপনাকে আগে দেখায়। যদি একটি হ্যাকড সাইট UI-এ "Confirm Swap" বোতাম প্রদর্শন করে এবং "Permit" ব্যবহার করে আপনার ETH খালি করার চেষ্টা করে, তবে সিমুলেটরটি এই অসামঞ্জস্যতা চিহ্নিত করবে এবং "219 ETH আপনার ওয়ালেট থেকে $0-এর বিনিময়ে চলে যাবে" এই সতর্কবার্তা দেখাবে।

লিভারেজ আইসোলেটেড সাইনিং পরিবেশ

মেটামাস্কের মতো প্রাচীন ওয়ালেটগুলি প্রায়শই একটি হাইজ্যাকড ফ্রন্টএন্ডের ক্ষতিকারক উদ্দেশ্যকে বুঝতে পারে না। এখন, অনেক পাওয়ার ইউজার র্যাবি ওয়ালেট বা ফ্রেমে স্থানান্তরিত হয়েছেন, যেগুলি ডিফি নিরাপত্তার জন্য বিশেষভাবে তৈরি করা হয়েছে।

অটোমেটিক ঝুঁকি স্ক্যানিং: র্যাবি প্রতিটি লেনদেনকে স্বয়ংক্রিয়ভাবে বিশ্লেষণ করে, যদি কোনো চুক্তি নতুন, অনায়ত্ত বা সাম্প্রতিককালে দুর্নীতির সাথে যুক্ত হয়ে থাকে তা চিহ্নিত করে।

ওয়াইটলিস্টেড উৎস: এই ওয়ালেটগুলি যাচাইকৃত অফিসিয়াল কন্ট্রাক্ট ঠিকানার একটি ডাটাবেস রাখে। যদি আপনি

cow.fi-এ থাকেন কিন্তু অনুমোদনের জন্য যে কন্ট্রাক্ট চাইছে সেটি অফিসিয়াল CoW Swap Settlement কন্ট্রাক্ট না হয়, তাহলে ওয়ালেটটি একটি উচ্চ-স্তরের নিরাপত্তা সতর্কবার্তা দেবে।প্রাসঙ্গিক স্পষ্টতা: একটি কাঁচা হেক্স স্ট্রিং দেখানোর পরিবর্তে, এই পরিবেশগুলি কোডটিকে সাধারণ ইংরেজিতে অনুবাদ করে: "আপনি [হ্যাকার ঠিকানা]কে আপনার USDC ব্যয় করার অনুমতি দিচ্ছেন।"

হার্ডওয়্যার ওয়ালেট

Ledger Flex বা Trezor Safe 5 এর মতো হার্ডওয়্যার ওয়ালেট শুধুমাত্র এটি ব্যবহারকারীর সুরক্ষা অনুযায়ী নিরাপদ। CoW Swap আক্রমণের সময়, অনেক বিকট ব্যবহারকারী হার্ডওয়্যার ওয়ালেট ব্যবহার করলেও "Blind Signing" সক্ষম করার কারণে তাদের অর্থ হারিয়ে ফেলে।

ডিএনএস হাইজ্যাক থেকে বেঁচে থাকতে, আপনাকে আপনার হার্ডওয়্যার ওয়ালেটের স্ক্রিনকে একমাত্র সত্যের উৎস হিসেবে বিবেচনা করতে হবে।

যতটা সম্ভব ব্লাইন্ড সাইনিং বন্ধ করুন যাতে ডিভাইসটি পুরো ট্রানজেকশনের বিস্তারিত দেখায়।

প্রাপক যাচাই করুন: সর্বদা আপনার Ledger বা Trezor-এ দেখানো কন্ট্রাক্ট ঠিকানা একটি বিশ্বস্ত উৎসের (যেমন Etherscan বা প্রকল্পের অফিসিয়াল ডকুমেন্টেশন) সাথে তুলনা করুন।

পরিমাণ পরীক্ষা করুন: যদি আপনি $100 সুইপ করছেন কিন্তু ডিভাইসটি একটি "অসীম" অনুমতি অনুরোধ দেখায়, তাহলে লেনদেনটি তাত্ক্ষণিকভাবে প্রত্যাখ্যান করুন।

অনুমতি পরিচালনা এবং বাতিল

যদিও আপনি আক্রমণের শিকার হননি, তবুও আপনার ওয়ালেটে অতীতের ট্রেডগুলির জন্য অসীম অনুমোদন রয়েছে। ভবিষ্যতে যদি এই প্রোটোকলগুলির মধ্যে কোনোটির ফ্রন্টএন্ড ব্রিচ হয়, তাহলে আপনার ফান্ডসের ঝুঁকি হবে।

পারমিশন হাইজিনের একটি রুটিন তৈরি করা অত্যন্ত গুরুত্বপূর্ণ। প্রতি সপ্তাহে Revoke.cash বা আপনার ওয়ালেটের বিল্ট-ইন অ্যাপ্রুভাল ম্যানেজার ব্যবহার করুন যাতে আপনার পারমিশনগুলির অডিট করতে পারেন। খুঁজুন:

অসীম অনুমতি: এগুলিকে নির্দিষ্ট পরিমাণে পরিবর্তন করুন।

পুরনো চুক্তিগুলি: গত ৩০ দিনের মধ্যে আপনি যে কোনও dapp ব্যবহার করেননি, তার জন্য অ্যাক্সেস বাতিল করুন।

সন্দেহজনক অনুমতি: যদি আপনি একটি চুক্তির জন্য অনুমতি দেখেন যা আপনি চেনেন না, তাহলে তা তাৎক্ষণিকভাবে বাতিল করুন।

কুকয়েনে নিরাপত্তা ঝুঁকির মধ্যে নিরাপদে ট্রেড করুন

ডিফি নবায়ন প্রদান করে, কিন্তু ডিএনএস হ্যাকের সময় কেন্দ্রীয় দায়িত্ববোধের অভাব ব্যবহারকারীদের আটকা পড়ে যেতে পারে। যারা অননুমোদিত ফ্রন্টএন্ডের ইনফ্রাস্ট্রাকচার ঝুঁকি ছাড়াই ডিফি বাস্তুতন্ত্রের প্রতি নিজেদের প্রভাব বাড়াতে চান, কুকয়ন প্রতিষ্ঠানগত মানের নিরাপত্তা ভিত্তিক একটি নিরাপদ, পর্যবেক্ষিত পরিবেশ প্রদান করে।

নিরাপদ এক্সচেঞ্জের মাধ্যমে DeFi টোকেন অ্যাক্সেস করুন

যখন কোW সোয়াপের মতো প্রোটোকলের ফ্রন্টএন্ড ব্রিচ হয়, তখন নেটিভ টোকেন (COW) এর দাম প্রায়শই চরম অস্থিরতার সম্মুখীন হয়। KuCoin Spot Market-এ ট্রেডিং করে আপনি কোনো সম্ভাব্য হ্যাকড dApp ইন্টারফেসের সাথে কখনও ইন্টারঅ্যাক্ট না করেই COW টোকেনগুলি বিনিময় করতে ও ধারণ করতে পারেন। KuCoin বাস্তুতন্ত্রের মধ্যেই আপনার সম্পদ রাখার মাধ্যমে, আপনি রিয়েল-টাইম মার্কেট মনিটরিং এবং গভীর তরলতা লাভ করেন, যা নিশ্চিত করে যে প্রোটোকলের অফিসিয়াল ওয়েবসাইট অফলাইন বা দুর্বল হলেও আপনি অবস্থানগুলির মধ্যে প্রবেশ বা বেরিয়ে আসতে পারবেন।

KuCoin-এর সিকিউরিটি ইনফ্রাস্ট্রাকচার

CoW সুইপ আক্রমণের সময় যেসব ডিসেন্ট্রালাইজড ডোমেইন রেজিস্ট্রার ব্যর্থ হয়েছিল, কুকয়েন প্রতিষ্ঠানগত প্রতিরোধের জন্য ডিজাইন করা একাধিক স্তরের প্রতিরক্ষা কৌশল ব্যবহার করে।

2026 এর পর্যন্ত, কুকিন SOC 2 টাইপ II এবং ISO 27001:2022 সার্টিফিকেশন বজায় রাখে, যা তথ্য নিরাপত্তা ব্যবস্থাপনার সোনার মানক প্রতিনিধিত্ব করে।

প্রধান ওয়ালেট আর্কিটেকচার অপ্টিমাইজেশনের পর, কুকয়ন তার ঠিকানা ব্যবস্থাপনা যুক্তি উন্নত করেছে, যা বিশেষজ্ঞ প্রযুক্তিগত দল দ্বারা বাস্তবসময়ে পর্যবেক্ষিত একটি আরও নির্ভরযোগ্য এবং প্রতিরোধী সম্পদ সুরক্ষা সিস্টেম প্রদান করে।

KuCoin নতুন ঠিকানাগুলির জন্য মাল্টি-ফ্যাক্টর অথেন্টিকেশন (MFA) এবং উত্তোলন বিলম্ব প্রোটোকল ব্যবহার করে, যা ফ্রন্টএন্ড ফিশিং আক্রমণে সাধারণত দেখা যায় এমন “অবিলম্বে খালি হয়ে যাওয়া” পরিস্থিতি প্রতিরোধ করে।

প্রতিষ্ঠানগত নিরাপত্তার সাথে আয় করুন

ব্যবহারকারীদের ঝুঁকিপূর্ণ ডিফি ফ্রন্টএন্ডে যাওয়ার প্রধান কারণগুলির মধ্যে একটি হল ইনকামের সন্ধান।

হোল্ড টু আর্ন: কুকয়েনের হোল্ড টু আর্ন ফিচারটি আপনাকে আপনার উপলব্ধ ট্রেডিং ব্যালেন্সে (স্পট, মার্জিন এবং ফিউচার্স) ফান্ড লক করা ছাড়াই দৈনিক পুরস্কার অর্জনের সুযোগ দেয়।

KuCoin উপার্জন: যারা উচ্চতর আয় খুঁজছেন, KuCoin উপার্জন সরল উপার্জন থেকে নির্দিষ্ট মেয়াদে স্টেকিং পর্যন্ত পেশাদার-মানের পণ্যের একটি সেট প্রদান করে, যা এক্সচেঞ্জের অভ্যন্তরীণ ঝুঁকি নিয়ন্ত্রণ দ্বারা সমর্থিত। এটি বাজার-ব্যাপী DNS অস্থিরতার সময়ে পরীক্ষামূলক DeFi ইন্টারফেসের সাথে মিথস্ক্রিয়া করার চেয়ে অনেক নিরাপদ বিকল্প প্রদান করে।

সিদ্ধান্ত

2026 এর কো-উই সোয়াপ ঘটনাটি একটি স্পষ্ট স্মরণীয় যে ডিফি-এর ডিসেন্ট্রালাইজড অংশ প্রায়শই ব্যবহারকারী ইন্টারফেসেই শেষ হয়ে যায়। যখন আক্রমণকারীরা জটিল কোড দিয়ে হামলার পরিবর্তে সহজ এবং কার্যকরী DNS হাইজ্যাকিং-এর দিকে মনোযোগ দিচ্ছে, তখন নিরাপত্তার দায়িত্ব আবারও ব্যবহারকারীর উপর ফিরে আসে। হার্ডওয়্যার ওয়ালেট, ট্রানজেকশন সিমুলেশন এবং KuCoin-এর মতো প্ল্যাটফর্মের প্রতিষ্ঠানগত নিরাপত্তা একত্রিত করে, আপনি DeFi-এর দৃশ্যপটে পরবর্তী শিরোনামে পরিণত না হয়েই চলে যেতে পারেন।

প্রায়শই জিজ্ঞাসিত প্রশ্নাবল�

কি কোয়ান সোয়াপ এখন ব্যবহার করার জন্য নিরাপদ?

হ্যাঁ। CoW টিম ডোমেইনটি পুনরুদ্ধার করেছে, RegistryLock বাস্তবায়ন করেছে এবং একটি আরও নিরাপদ ইনফ্রাস্ট্রাকচারে মাইগ্রেট করেছে। তবে সবসময় নিশ্চিত হয়ে নিন যে আপনি সঠিক URL-এ আছেন।

CoW সুইপ আক্রমণটি অন-চেইন কনট্র্যাক্টগুলিকে প্রভাবিত করেছিল?

না। স্মার্ট চুক্তিগুলি কখনও সংক্রমিত হয়নি। শুধুমাত্র ওয়েবসাইট ইন্টারফেসটি অপহরণ করা হয়েছিল। যদি আপনি আক্রমণের সময়কালের মধ্যে কোনো লেনদেন স্বাক্ষর না করেন, তবে আপনার ফান্ডগুলি নিরাপদে রয়েছে।

রেজিস্ট্রি লক কী?

রেজিস্ট্রিলক হল ডোমেইন রেজিস্টারদের দ্বারা প্রদান করা একটি অতিরিক্ত নিরাপত্তা স্তর যা ডোমেইনের DNS সেটিংসে কোনো পরিবর্তন করার আগে অনুমোদিত কর্মচারীদের থেকে ম্যানুয়াল, মাল্টি-ফ্যাক্টর যাচাইয়ের প্রয়োজন হয়।

কিভাবে বুঝব যে একটি সাইট হ্যাক করা হয়েছে?

শুধু ইউআরএল দেখে বলা প্রায় অসম্ভব। আপনি যে কন্ট্রাক্টের সাথে ইন্টারঅ্যাক্ট করছেন তা যাচাইকৃত, অফিসিয়াল কন্ট্রাক্ট কিনা তা দেখতে একটি ট্রানজেকশন সিমুলেটর (যেমন: Rabby ওয়ালেট) ব্যবহার করুন।

আমি কি আমার ফান্ডস একটি নতুন ওয়ালেটে স্থানান্তর করব?

যদি আক্রমণের সময়কালে আপনি একটি "অনুমোদন" বা "অনুমতি" স্বাক্ষর করেন, তাহলে আপনার ওয়ালেট ঝুঁকিপূর্ণ হতে পারে। আপনাকে তাত্ক্ষণিকভাবে Revoke.cash-এর মাধ্যমে সমস্ত অনুমতি বাতিল করতে হবে অথবা আপনার সম্পদগুলি একটি নতুন, নিরাপদ হার্ডওয়্যার ওয়ালেটে স্থানান্তর করতে হবে।

দায়িত্ব অস্বীকার:এই কন্টেন্ট শুধুমাত্র তথ্যমূলক উদ্দেশ্যে প্রস্তুত করা হয়েছে এবং এটি বিনিয়োগ পরামর্শ হিসেবে বিবেচিত হবে না। ক্রিপ্টোকারেন্সি বিনিয়োগে ঝুঁকি রয়েছে। অনুগ্রহ করে নিজের গবেষণা করুন (DYOR)।

ডিসক্লেইমার: আপনার সুবিধার্থে এই পৃষ্ঠাটি AI প্রযুক্তি (GPT দ্বারা চালিত) ব্যবহার করে অনুবাদ করা হয়েছে। সবচেয়ে সঠিক তথ্যের জন্য, মূল ইংরেজি সংস্করণটি দেখুন।