সিবিল আক্রমণ কী? শনাক্তকরণ, প্রতিরোধ এবং বাস্তব-জগতের সমাধানের পূর্ণাঙ্গ গাইড

ডিসেন্ট্রালাইজড নেটওয়ার্কের জগতে, বিশ্বাস এই ধারণার উপর নির্ভর করে যে প্রতিটি অংশগ্রহণকারী ঠিক তাই যে তারা দাবি করে। কিন্তু যখন একজন ব্যক্তি একসাথে দরজোন বা এমনকি হাজার হাজার ভিন্ন ভিন্ন ব্যক্তির মতো আচরণ করে, তখন কী ঘটে? এটিই একটি সিবিল আক্রমণের মূল, যা Tor-এর মতো গোপনীয়তা-ভিত্তিক নেটওয়ার্ক থেকে শুরু করে প্রধান ব্লকচেইন প্রকল্প এবং এয়ারড্রপ ব распределение-এর মতো সবকিছুকে চ্যালেঞ্জ করেছে।

এই গাইডটি ধাপে ধাপে ধারণাটি সহজ ভাষায় ব্যাখ্যা করে। আপনি দেখতে পাবেন যে এই আক্রমণগুলি কীভাবে ঘটে, এগুলি কী ধরনের ক্ষতি করতে পারে, গতকয়েক বছরের বাস্তব উদাহরণ, এবং সবচেয়ে গুরুত্বপূর্ণভাবে, দলগুলি কীভাবে এগুলি শনাক্ত করে, শুরু হওয়ার আগেই বন্ধ করে এবং যদি কোনোটি চলে যায় তবে কীভাবে সমস্যার পরিষ্কার-পরিচ্ছন্নতা করে। আপনি যদি একটি নোড চালান, গভর্ন্যান্সভোটে অংশগ্রহণ করেন, অথবা শুধুমাত্র ক্রিপ্টো ধারণ করেন, সাইবিল আক্রমণগুলি বুঝতে পারলে আমরা যাদের উপর নির্ভরশীল, সেই সিস্টেমগুলির অখণ্ডতা রক্ষা করতে পারব।

সিবিল আক্রমণ কী?

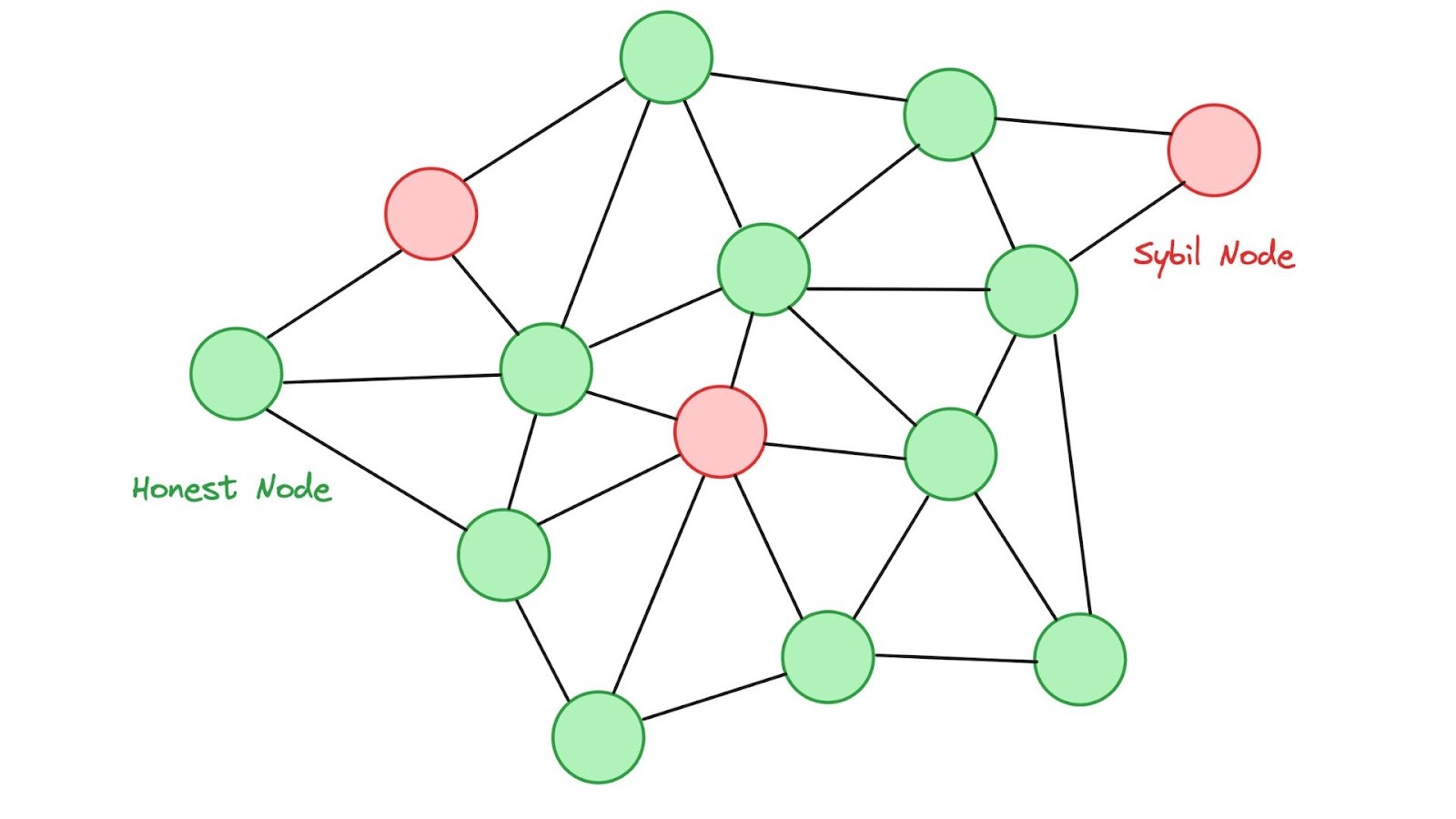

একটি সিবিল আক্রমণ ঘটে যখন একজন ব্যক্তি বা একটি ছোট দল একাধিক কাল্পনিক পরিচয় তৈরি করে—যাদের প্রায়শই সিবিল নোড বা অ্যাকাউন্ট বলা হয়—একটি পিয়ার-টু-পিয়ার নেটওয়ার্কের মধ্যে অতিরিক্ত প্রভাব অর্জনের জন্য। এই নামটি ১৯৭৩ সালের বই সিবিল থেকে এসেছে, যা একজন মহিলার গল্প বর্ণনা করেছিল যার একাধিক ব্যক্তিত্ব ছিল। প্রযুক্তির বিশ্বে, ২০০০-এর দশকের শুরুতে গবেষকদের ব্রায়ান জিল এবং জন আর. ডুসোরের প্রাথমিক পিয়ার-টু-পিয়ার সিস্টেমগুলিতে এই সমস্যাটির দিকে মনোযোগ আকর্ষণ করার পরেই এই শব্দটি জনপ্রিয়তা লাভ করে। ডুসোরের পেপারটি একটি মৌলিক দুর্বলতা উল্লেখ করেছিল: কেন্দ্রীয় কর্তৃপক্ষ বা খরচপ্রবণ বাধা ছাড়া, একটি নেটওয়ার্কের জন্য সহজেই চেনা সম্ভব নয় যে, “বিভিন্ন” অংশগ্রহণকারীদের মধ্যে অনেকগুলি আসলেই একজন চালাক অপারেটর,যিনি বিভিন্নভাবে মুখোশ পরেছেন।

ব্লকচেইনের পরিভাষায়, আক্রমণকারী শত শত বা হাজার হাজার কৃত্রিম ওয়ালেট, নোড বা বৈধকারী অ্যাকাউন্ট তৈরি করে। এই কৃত্রিমগুলি প্রথমে সাধারণভাবে আচরণ করে; হয়তো তারা সৎভাবে লেনদেন প্রেরণ করে বা ছোট ছোট প্রতিষ্ঠা পয়েন্ট অর্জন করে, যার ফলে নেটওয়ার্ক তাদের বৈধ সম্প্রদায়ের সদস্য হিসাবে বিবেচনা করে। যখন আক্রমণকারীর পর্যাপ্ত কৃত্রিম পরিচয় জমা হয়ে যায়, তখন সে পরিস্থিতি উল্টিয়ে দেয়। এটি একটি গভর্ন্যান্স প্রস্তাবে সৎ অংশগ্রহণকারীদের ভোটের সংখ্যা অতিক্রম করতে পারে, নির্দিষ্ট লেনদেনগুলির সিনসর করতে পারে, বা এমনকি চেইনের সম্প্রতির ইতিহাসকে পুনর্লিখনের জন্য ৫১% আক্রমণও চালাতে পারে।

এটিকে একটি ছোট শহর হিসেবে ভাবুন, যেখানে একজন বাসিন্দা একশোটি কাল্পনিক পরিচয়পত্র নিয়ে সম্প্রদায়ের সভায় উপস্থিত হয় এবং প্রতিটি বিষয়ে ভোট দেয়। ব্যবস্থাটি কাগজে লোকতন্ত্রের মতো দেখায়, কিন্তু ফলাফলটি কিছুতেই বিচারসম্মত নয়।

সিবিল আক্রমণ কিভাবে কাজ করে

সিবিল আক্রমণ কয়েকটি ভিন্ন রূপে আসে, তবে সবগুলোই একটি সাধারণ কৌশলের উপর নির্ভর করে: একটি নেটওয়ার্ককে প্রায় কোনো খরচ ছাড়াই তৈরি করা মিথ্যা পরিচয়ের সাথে ভরে দেওয়া। আক্রমণকারীর অধিকাংশ ক্ষেত্রে উন্নত হ্যাকিং দক্ষতার প্রয়োজন হয় না, শুধু এমন অনেকগুলো অ্যাকাউন্ট বা নোড তৈরি ও পরিচালনা করার দক্ষতার প্রয়োজন হয় যেগুলো সাধারণ ব্যবহারকারী বা নোডের মতো দেখায়।

সরাসরি বনাম পরোক্ষ আক্রমণ

সরাসরি আক্রমণ ঘটে যখন মিথ্যা নোডগুলি সৎ নোডগুলির সাথে সরাসরি যোগাযোগ করে। প্রকৃত অংশগ্রহণকারীদের কাছে নতুন আগন্তুকটি কি মিথ্যা তা চিহ্নিত করার কোনো সরাসরি উপায় নেই, তাই তারা নতুন আগন্তুকের ডেটা, ভোট বা ব্লকগুলিকে মুখস্থ করে গ্রহণ করে। এই আক্রমণগুলি দ্রুত প্রভাব ছড়ায়, কারণ আক্রমণকারী এবং নেটওয়ার্কের বাকি অংশের মধ্যে কোনো বাফার নেই।

অপ্রত্যক্ষ আক্রমণগুলি আরও চালাকি।

সরাসরি সংযোগের পরিবর্তে, আক্রমণকারী মধ্যস্থ নোডের মাধ্যমে প্রভাব প্রেরণ করে, কখনও কখনও দূষিত রিলে, কখনও সম্পূর্ণ নিরপরাধ নোড। সৎ নোডগুলি কখনই মূল ক্ষতিকারক উৎসের সাথে মিলিত হয় না, যা আক্রমণটিকে অনেক বেশি ট্রেস করা এবং শনাক্ত করা কঠিন করে তোলে। খারাপ তথ্যগুলি এই প্রক্সির মধ্যে প্রবাহিত হয়, অল্প অল্প করে সিদ্ধান্ত বা সমঝোতাকে বিষাক্ত করে, যা তাৎক্ষণিকভাবে লাল পতাকা তোলে না।

আক্রমণকারীর সাধারণ প্লেবুক

ব্যবহারিকভাবে, বেশিরভাগ সিবিল আক্রমণ একটি স্পষ্ট তিন-পদক্ষেপের প্রক্রিয়া অনুসরণ করে যা আপনি যখন প্যাটার্নটি দেখেন, তখন এটি প্রায় রুটিনের মতো মনে হয়।

প্রথমে পরিচয় তৈরি হয়। আক্রমণকারী স্বয়ংক্রিয় টুলস ব্যবহার করে দরজা, শত বা এমনকি মিলিয়ন ওয়ালেটের অ্যাড্রেস তৈরি করে, যা প্রক্রিয়াটিকে সস্তা এবং দ্রুত করে তোলে। অনেক ব্লকচেইনে, একটি নতুন অ্যাড্রেস তৈরি করতে প্রায় কোনো সম্পদের প্রয়োজন হয় না, যা ঠিক এই কারণেই আক্রমণটি প্রথমে এতটাই ভালোভাবে কাজ করে।

পরবর্তী হল প্রতিষ্ঠা গড়ে তোলা। কৃত্রিম পরিচয়গুলি তাত্ক্ষণিকভাবে ক্ষতিকারক আচরণ শুরু করে না। বরং, তারা সাধারণ অংশগ্রহণকারীদের মতো ছোট লেনদেন পাঠায়, টোকেনের ক্ষুদ্র পরিমাণ স্টেক করে, বা শুধুমাত্র নেটওয়ার্কের মধ্যে ডেটা প্রেরণ করে। এই পর্যায়টি দিন বা সপ্তাহ ধরে চলতে পারে, যার ফলে Sybil নোডগুলি বিশ্বাসের পয়েন্ট অর্জন করে, অন-চেইন ইতিহাস গড়ে তোলে এবং বৈধ ব্যবহারকারীদের সাথে মিশে যায়।

শেষ পর্যন্ত ক্ষমতা দখলের সময় আসে। একবার মিথ্যা পরিচয়গুলি একটি সমালোচনামূলক ভরে পৌঁছায়, আক্রমণকারী সুইচটি বদলে দেয়। তারা এই তৈরি করা বহুসংখ্যক ব্যবহার করে সমঝোতা ব্যবস্থাগুলিকে প্রভাবিত করে, গভর্ন্যান্স ভোটগুলি প্রভাবিত করে, লেনদেনগুলি সেন্সর করে বা ডেটা প্রবাহগুলি হস্তক্ষেপ করে। প্রুফ-অফ-ওয়ার্ক চেইনগুলিতে, আক্রমণকারী শুধুমাত্র বড় সংখ্যক কম শক্তির নোড চালানোর মাধ্যমে যথেষ্ট হ্যাশ শক্তি নিয়ন্ত্রণের চেষ্টা করতে পারে। প্রুফ-অফ-স্টেক নেটওয়ার্কগুলিতে, তারা অনেকগুলি আলাদা অ্যাকাউন্টের মধ্যে ন্যূনতম স্টেক ছড়িয়ে দেয় যাতে আর্থিক সুরক্ষা চালু না হয়। এয়ারড্রপ ফার্মিং-এ, লক্ষ্যটি সহজতর এবং সরাসরি:একসঙ্গে অনেকগুলি ভিন্ন ব্যবহারকারীর মতো আচরণ করে পুনরাবৃত্তভাবে পুরস্কারগুলি claim করা।

এই স্তরবদ্ধ পদ্ধতি ব্যাখ্যা করে যে কেন সিবিল আক্রমণ প্রায়শই সুরক্ষিত নেটওয়ার্কেও কার্যকর থাকে। প্রাথমিক পর্যায়গুলি সম্পূর্ণ স্বাভাবিক দেখায়, তাই শনাক্তকরণ টুলগুলি প্রায়শই ক্ষতি শুরু হয়ে যাওয়ার আগে এগুলিকে মিস করে। এই ধাপগুলি বুঝতে পারলে দলগুলি ভালো প্রতিরক্ষা ডিজাইন করতে পারে এবং নতুন প্রোটোকল বা উদ্দীপনা প্রোগ্রামে অংশগ্রহণকারীদেরও কী দেখতে হবে তা স্পষ্টভাবে বুঝতে পারে।

প্রকৃত ক্ষতি: ব্লকচেইন নেটওয়ার্কগুলিতে প্রভাব

এই পরিণতি শুধু অসুবিধার বাইরে চলে যায়। একটি সফল সিবিল আক্রমণ বেশিরভাগ ব্লকচেইন যে তিনটি স্তম্ভের প্রতিশ্রুতি দেয়—নিরাপত্তা, বিকেন্দ্রীকরণ এবং গোপনীয়তা—তা দুর্বল করে তুলতে পারে।

51% আক্রমণ এবং ডাবল-স্পেন্ডিং

সবচেয়ে ভয়ঙ্কর ফলাফলগুলির একটি হল ক্লাসিক 51% আক্রমণ এবং ডাবল-স্পেন্ডিংয়ের সংমিশ্রণ। যদি ক্ষতিকর নোডগুলি প্রুফ-অফ-ওয়ার্ক সিস্টেমে কম্পিউটিং পাওয়ারের মাধ্যমে বা প্রুফ-অফ-স্টেকে স্টেক করা টোকেনের মাধ্যমে নেটওয়ার্কের অর্ধেকেরও বেশি সম্পদ নিয়ন্ত্রণ করতে সক্ষম হয়, তাহলে আক্রমণকারী সাম্প্রতিক লেনদেনগুলি পুনর্বিন্যাস করার বা এমনকি বাতিল করার ক্ষমতা অর্জন করে।

এটি ব্লকচেইন চূড়ান্ততার মৌলিক প্রতিশ্রুতি ভাঙে। ২০২০ সালে, একজন আক্রমণকারী বেশিরভাগ হ্যাশ পাওয়ার ব্যবহার করে জটিল ডাবল-স্পেন্ড বাস্তবায়ন করেছিলেন, যার ফলে মোট $৫ মিলিয়ন ETC চুরি হয়েছিল। এই ঘটনাটি সবাইকে মনে করিয়ে দিয়েছিল যে, কখন Sybil-ধরনের নিয়ন্ত্রণ অর্জন করা হয়, তখন ছোট বা কম নিরাপদ চেইনগুলি কতটা সংবেদনশীল হয়ে পড়তে পারে।

সেনসরশিপ এবং নেটওয়ার্ক বিভাজন

সরাসরি চুরির বাইরে, সিবিল আক্রমণ শক্তিশালী সেন্সরশিপ এবং নেটওয়ার্ক বিভাজন সক্ষম করে। আক্রমণকারীরা সৎ ব্যবহারকারীদের ব্লক বা লেনদেন পুনরায় প্রেরণ করতে অস্বীকার করতে পারে, যা সম্প্রদায়ের কিছু অংশকে প্রায় নিঃশব্দ করে দেয়। আরও উন্নত রূপে, তারা নির্দিষ্ট নোডগুলিকে বিচ্ছিন্ন করে এবং তাদের মিথ্যা তথ্য প্রদান করে, যা “ইক্লিপ্স আক্রমণ”এর একটি পরিবর্তন।

লক্ষ্যযুক্ত নোডটি মনে করে যে এটি বিশাল নেটওয়ার্কের সাথে এখনও সংযুক্ত, কিন্তু বাস্তবে এটি একটি পরিচালিত বুলবের ভিতরে কাজ করে। এই ধরনের বিচ্ছিন্নতা নিশ্চিতকরণের সময় বাড়াতে পারে, বাজারের ডেটা বিকৃত করতে পারে, বা ব্যবহারকারীদের চেইনের প্রকৃত অবস্থা দেখতে বাধা দিতে পারে, যা অবিলম্বে সতর্কতা ছাড়াই আস্থা ধীরে ধীরে ক্ষুণ্ণ করে।

গোপনীয়তা লঙ্ঘন

গোপনীয়তা-কেন্দ্রিক নেটওয়ার্কগুলি বিশেষভাবে তীব্রভাবে ক্ষতি পায়। টর বা মনেরো এর মতো গোপনীয়তা-অভিমুখী কয়েনগুলির মতো সিস্টেমে, যদি একজন আক্রমণকারী অনেকগুলি এন্ট্রি এবং এক্সিট নোড নিয়ন্ত্রণ করে, তবে সে আইপি ঠিকানাগুলিকে নির্দিষ্ট লেনদেনগুলির সাথে সংযুক্ত করতে শুরু করতে পারে। এটি ব্যবহারকারীদের প্রত্যাশিত অ্যানোনিমিটির প্রত্যক্ষ আক্রমণ। নভেম্বর 2020-এ মনেরো ঠিক এই ধরনের 10-দিনের আক্রমণের সম্মুখীন হয়। লক্ষ্যটি ছিল সহজ: ক্ষতিকারক নোডগুলির মধ্যে ট্রাফিক প্যাটার্নগুলি পর্যবেক্ষণ করে ব্যবহারকারীদের ডিঅ্যানোনিমাইজ করা।

যদিও নেটওয়ার্কের ড্যান্ডেলিন++ প্রোটোকল ক্ষতি সীমিত করতে সাহায্য করেছিল, কিন্তু এই প্রচেষ্টাটি দেখিয়েছে যে কতটা ফেক অংশগ্রহণকারী মিশ্রণে সাইবিল কৌশল একটি শক্তি, বিকেন্দ্রীভূত রাউটিং, কে গুরুতর দুর্বলতায় পরিণত করতে পারে।

গভর্ন্যান্স হস্তক্ষেপ

ডিসেন্ট্রালাইজড অটোনোমাস সংগঠনগুলি (ডিএও) বিশেষভাবে ঝুঁকিপূর্ণ, কারণ এগুলি প্রায়শই টোকেন-ওজনযুক্ত ভোটিং বা একজন ব্যক্তি-একটি ভোট ব্যবস্থার উপর নির্ভর করে। যখন একজন আক্রমণকারী সিবিল ওয়ালেট দিয়ে বাস্তুতন্ত্রটি প্লাবিত করে, তখন তারা প্রস্তাবগুলিকে নিজেদের পক্ষে ঝুঁকিয়ে দিতে পারে।

ক্ষতিকারক আপগ্রেড পাস হতে পারে, তহবিলের অর্থ পুনর্নির্দেশিত হতে পারে বা বৈধ সম্প্রদায়ের কণ্ঠস্বর নিহন্ত হয়ে যেতে পারে। ফলাফল শুধু আজকের একটি খারাপ সিদ্ধান্ত নয়, বরং প্রশাসন প্রক্রিয়ার প্রতি বিশ্বাসের দীর্ঘমেয়াদী ক্ষয়। ব্যবহারকারীরা শুরু করে ভাবতে, তাদের ভোট বা অন্য কারও ভোট আসলেই গণনা হচ্ছে কিনা।

এয়ারড্রপ এবং প্রোৎসাহন দুর্ব্যবহার

যেসব প্রকল্প সত্যিকারের ব্যবহারকারীদের পুরস্কার দেওয়ার চেষ্টা করে, তাদের টোকেন বণ্টন অপহরণ করা হয়। ২০২৫ সালে, ব্লকচেইন বিশ্লেষণ প্রতিষ্ঠান বাবলম্যাপস MYX ফাইন্যান্স এয়ারড্রপ-এ প্রায় ১০০টি সংযুক্ত ওয়ালেট চিহ্নিত করে যেগুলি সময়ের প্রায় ১৭০ মিলিয়ন ডলার মূল্যের ৯.৮ মিলিয়ন টোকেন দাবি করেছিল, যা একটি একক সত্তা থেকে আসার দাবি করা হয়েছে।

লেয়ারজিরোর ২০২৪ এয়ারড্রপ আরেকটি উচ্চপ্রোফাইল কেস প্রদান করে। টিমটি, ন্যানসেন এবং কোসমস ল্যাবসের সাথে কাজ করে, ৮০০,০০০টিরও বেশি ঠিকানাকে সিবিল হিসাবে চিহ্নিত করে, যা যোগ্য ওয়ালেটের প্রায় ১৩%। তারা সৎতা উৎসাহিত করতে একটি নিজেকে রিপোর্ট করার প্রোগ্রাম এবং বাউন্টি সিস্টেমও চালু করেছিল, যা যুদ্ধকে একটি চলমান বিড়াল-ও-ইঁদুরের খেলায় পরিণত করেছিল।

এই ঘটনাগুলি দেখায় যে সিবিল আক্রমণ শুধুমাত্র অর্থ চুরি করে না; এগুলি সম্পূর্ণ বাস্তুতন্ত্রের উপর বিশ্বাসকে ক্ষয় করে।

যে বাস্তব উদাহরণগুলি খেলাটিকে পরিবর্তন করে দিয়েছে

ইতিহাস স্পষ্ট পাঠ দেয়। ২০১৪ সালে টর নেটওয়ার্ক আক্রমণে একজন অপারেটর একটি একক আইপি ঠিকানা থেকে ১১৫টি রিলে চালান, যা তাকে ট্রাফিক রুটিং এবং ব্যবহারকারীর ডি-অ্যানোনিমাইজেশনের উপর অসাধারণ প্রভাব ফেলে। ২০২০ সালে টরের উপর আবার একটি অনুরূপ, কিন্তু আরও লক্ষ্যনির্দিষ্ট আক্রমণ হয়, যা টর নেটওয়ার্কের মধ্যে দিয়ে যাওয়া বিটকয়েন ব্যবহারকারীদের উপর কেন্দ্রীভূত হয়।

ব্লকচেইনে, ভার্জের ২০২১ সালের ৫১% আক্রমণ প্রায় ২০০ দিনের লেনদেনের ইতিহাস মুছে ফেলে, কিন্তু দলটি কয়েক দিনের মধ্যে পুনরুদ্ধার করে। ২০২০ সালে ইথেরিয়াম ক্লাসিকের পুনরাবৃত্ত সমস্যাগুলি দেখিয়ে দেয় যে কম হ্যাশ রেট সম্পন্ন ছোট চেইনগুলি এখনও আকর্ষণীয় লক্ষ্য হয়ে থাকে।

এয়ারড্রপ ফার্মিং এখন সবচেয়ে দৃশ্যমান আধুনিক যুদ্ধক্ষেত্রে পরিণত হয়েছে। প্রকল্পগুলি এখন নিয়মিত সিবিল রিপোর্ট প্রকাশ করে, বিশ্লেষণ কোম্পানির সাথে অংশীদারিত্ব করে এবং বান্টি প্রোগ্রামের সাথে পরীক্ষা-নিরীক্ষা করে। ২০২৫ সালে MYX Finance-এর কেসটি চোখ তুলে নেয় কারণ প্রায় ১৭০ মিলিয়ন ডলারের পরিমাণ একটি ছোট গোষ্ঠীর মধ্যে প্রবাহিত হওয়ার কথা বলা হয়েছে, যা কিছুটা উন্নত অটোমেশনের বা, কিছুর অনুমানে, একটি ভিতরের কাজের ইঙ্গিত দেয়।

টিমটি প্রতিবাদ জানায় এবং বলে যে বেশিরভাগ পুরস্কার বৈধ ট্রেডার এবং তরলতা প্রদানকারীদের মধ্যে যায়, যদিও ভবিষ্যতের উদ্দীপনা কর্মসূচিগুলিতে শক্তিশালী ফিল্টারের প্রয়োজনীয়তা স্বীকার করে।

এই গল্পগুলি একটি জিনিস প্রমাণ করে: কোনও নেটওয়ার্ক অপরিহার্য নয়, কিন্তু সেরা টিমগুলি সিবিল প্রতিরোধকে একটি একক সমাধান হিসাবে নয়, বরং একটি চলমান প্রক্রিয়া হিসাবে বিবেচনা করে।

ক্ষতি হওয়ার আগে সিবিল আক্রমণ শনাক্ত করা

শনাক্তকরণ অর্ধেক যুদ্ধ। দলগুলি সেই প্যাটার্নগুলি খুঁজে বের করে যা কোনও প্রকৃত ব্যবহারকারী দেখাবে না:

-

আইপি এবং ঠিকানার সম্পর্ক: একই আইপি রেঞ্জ শেয়ার করে এমন অনেক নোড বা ওয়ালেট, অথবা দ্রুত ক্রমাগতভাবে একই এক্সচেঞ্জ ওয়ালেট থেকে ফান্ড প্রাপ্ত।

-

ব্যবহার বিশ্লেষণ: শুধুমাত্র পরস্পরের সাথে মিথস্ক্রিয়া করে এমন অ্যাকাউন্টের গুচ্ছ, একই ধরনের কম মূল্যের লেনদেন করে, বা ঠিক একই সময়ে সক্রিয় হয়।

-

সোশ্যাল ট্রাস্ট গ্রাফ: সিবিলর্যাঙ্ক, সিবিলগার্ড বা নতুন গ্রাফ নিউরাল নেটওয়ার্কের মতো অ্যালগরিদম নোডগুলির সংযোগ মানচিত্র তৈরি করে। সৎ সম্প্রদায়গুলি প্রায়শই ঘন, পরস্পরের সাথে যুক্ত জালের মতো গঠন করে; সিবিল ক্লাস্টারগুলি কম প্রকৃত লিঙ্কসহ একক দ্বীপের মতো দেখায়।

-

মেশিন লার্নিং এবং অন-চেইন ফরেনসিক্স: ন্যানসেন বা বাবলম্যাপসের মতো প্রতিষ্ঠানগুলির টুলগুলি সন্দেহজনক ক্লাস্টারের জন্য ট্রানজেকশন গ্রাফ স্ক্যান করে। লাইনা এয়ারড্রপ বিশ্লেষণে, ন্যানসেন ছোট বৈধ মাল্টি-ওয়ালেট ব্যবহারকারীদের বাদ দিয়ে দৃढ়তা সমায়োজনের পর প্রায় 40% ঠিকানাকে সিবিল হিসাবে চিহ্নিত করেছে।

উন্নত গবেষণা ডিসেন্ট্রালাইজড ফেডারেটেড লার্নিং-এও প্রবেশ করে, যেখানে নোডগুলি রোগ শনাক্তকরণ মডেলগুলি একসাথে প্রশিক্ষণ দেয় ব্যক্তিগত ডেটা শেয়ার না করে বাস্তব-সময়ে অসামঞ্জস্যতা শনাক্ত করতে এবং গোপনীয়তা বজায় রাখতে।

যে প্রতিরোধ কৌশলগুলি আসলে কাজ করে

সবচেয়ে শক্তিশালী প্রতিরোধ পদ্ধতি কাল্পনিক পরিচয় তৈরি করাকে ব্যয়বহুল বা অসম্ভব করে তোলে।

প্রথম লাইন অফ ডিফেন্স হিসেবে কনসেনসাস মেকানিজম

সমঝোতা ব্যবস্থাগুলি বেশিরভাগ ব্লকচেইনের জন্য মৌলিক সুরক্ষা গঠন করে। বিটকয়েন দ্বারা ব্যবহৃত প্রুফ-অফ-ওয়ার্ক, নোড তৈরি এবং রক্ষণাবেক্ষণের জন্য প্রকৃত কম্পিউটিং শক্তির দাবি রাখে। একজন আক্রমণকারী শুধুমাত্র হাজার হাজার কম প্রয়াসপূর্ণ পরিচয় চালু করতে পারবে না, কারণ প্রতিটি পরিচয়ের জন্য প্রকৃত হার্ডওয়্যার এবং বিদ্যুতের প্রয়োজন। এই অর্থনৈতিক বাস্তবতা পরিপক্ক PoW নেটওয়ার্কগুলিতে বড় স্কেলের Sybil আক্রমণকে দুর্লভ করে তুলেছে।

ইথেরিয়ামে প্রকটভাবে দেখা যায় স্টেক-প্রমাণ, যা অংশগ্রহণকারীদের মূল্যবান টোকেন বন্ধ রাখার প্রয়োজনীয়তা দিয়ে মানককে আরও বেশি উচ্চতায় নিয়ে যায়। একসময়, একজন বৈধক হতে ৩২ ETH প্রতি নোডের প্রয়োজন হত, যা অধিকাংশ আক্রমণকারীদের জন্য অসংখ্য পৃথক পরিচয় চালানোর জন্য আর্থিকভাবে কষ্টকর হয়ে পড়েছিল। অসৎ আচরণের জন্য স্টেক করা মূলধন হারানোর ঝুঁকি আরও একটি শক্তিশালী বাধা যোগ করে।

ডিলিগেটেড প্রুফ-অফ-স্টেক আরেকটি স্তর যোগ করে। অসীম সংখ্যক নোডকে অনুমতি দেওয়ার বদলে, সম্প্রদায়গুলি যাচাইকরণের জন্য একটি ছোট গ্রুপের বিশ্বস্ত ডিলিগেটকে নির্বাচন করে। এই ডিলিগেটগুলির সৎভাবে কাজ করার জন্য শক্তিশালী উদ্দীপনা রয়েছে, কারণ তাদের অবস্থান এবং পুরস্কার সম্প্রদায়ের সমর্থনের উপর নির্ভর করে, যা সিবিল নোডগুলিকে অর্থপূর্ণ প্রভাব ফেলতে অনেক বেশি কঠিন করে তোলে।

পার্সনহুডের প্রমাণ এবং পরিচয় যাচাইকরণ

কিছু প্রকল্প শুধু আর্থিক খরচের বাইরে যায় এবং প্রুফ-অফ-পারসনহুডের মাধ্যমে পরিচয়ের সমস্যার সরাসরি সমাধান করে। উদাহরণস্বরূপ, ওয়ার্ল্ডলিন প্রতিটি অ্যাকাউন্টের একটি অনন্য মানুষের সাথে সংযুক্ত কিনা তা পরীক্ষা করতে বায়োমেট্রিক আইরিস স্ক্যান ব্যবহার করে। এই পদ্ধতির লক্ষ্য একটি প্রকৃত “একজন মানুষ, একটি ভোট” ব্যবস্থা চালু করা।

KYC প্রয়োজনীয়তা বা সাধারণ ফোন যাচাইকরণ ব্যবহারকারীদের জন্য দৃশ্যমান বাধা তৈরি করে, কিন্তু এগুলি কাল্পনিক অ্যাকাউন্ট তৈরির খরচ অনেক বেশি বাড়িয়ে দেয়। যদিও এই পদ্ধতিগুলি গোপনীয়তা নিয়ে বিতর্কের সৃষ্টি করে, তবুও এগুলি আক্রমণকারীদের দ্বারা তৈরি করা সাইবিল পরিচয়ের পরিমাণ সীমিত রাখতে অত্যন্ত কার্যকর।

প্রতিষ্ঠা সিস্টেম এবং পর্যায়বদ্ধ নিয়ন্ত্রণ

প্রতিষ্ঠা এবং ক্রমাগত ব্যবস্থা সময় এবং আচরণকে অতিরিক্ত প্রতিরক্ষা হিসেবে প্রবর্তন করে। নতুন নোডগুলিকে তাদের নিজেদের প্রমাণ করা পর্যন্ত সন্দেহের সাথে বিবেচনা করা হয়। দীর্ঘস্থায়ী অংশগ্রহণকারীরা ধীরে ধীরে বেশি ভোট ক্ষমতা, পরিচালনায় অগ্রাধিকার বা নেটওয়ার্কজুড়ে বড় প্রভাব অর্জন করে।

এই কাঠামোটি সম্পূর্ণ নতুন কাল্পনিক পরিচয়গুলিকে তাৎক্ষণিকভাবে ক্ষতি করতে থামিয়ে দেয়।

সোশ্যাল ট্রাস্ট গ্রাফ এবং ভাউচিং সিস্টেম এটিকে আরও এগিয়ে নেয়। প্রতিষ্ঠিত সদস্যদের দৃশ্যমান অন-চেইন সংযোগের মাধ্যমে নতুনদের “সমর্থন” করতে হয়। অ্যালগরিদমগুলি বিভিন্ন নোডগুলির মধ্যে সম্পর্ক বিশ্লেষণ করে, যার ফলে সন্দেহজনক অ্যাকাউন্টের একা ক্লাস্টারগুলি চিহ্নিত এবং সীমাবদ্ধ করা সহজ হয়।

কাস্টম টুলস এবং মাল্টি-লেয়ার্ড পদ্ধতি

ডেভেলপাররা বিশেষ বিশেষ নেটওয়ার্কের জন্য কাস্টম টুলও ব্যবহার করেন। ইনভিজিবল ইন্টারনেট প্রজেক্ট (I2P) দ্বারা ব্যবহৃত কাডেমলিয়া এর মতো ডিস্ট্রিবিউটেড হ্যাশ টেবিলগুলি সমন্বিতভাবে মিথ্যা নোড দিয়ে নেটওয়ার্ককে ফ্লুড করা কঠিন করে তোলে। স্মার্ট-কন্ট্রাক্ট-ভিত্তিক রিপুটেশন স্কোরিং অটোমেটিকভাবে খারাপ আচরণ শনাক্ত করলে স্টেক কাটা বা প্রভাব কমিয়ে দিতে পারে।

ব্যবহারিকভাবে, সবচেয়ে দৃঢ় প্রকল্পগুলি কোনো একক পদ্ধতির উপর নির্ভর করে না। তারা সমঝোতার ব্যবস্থা, Proof-of-Personhood বা KYC এর মাধ্যমে পরিচয় যাচাই, সময়ের সাথে প্রতিষ্ঠা গড়ে তোলা, এবং কাস্টম প্রযুক্তিগত বাধা থেকে অনেকগুলি অর্থনৈতিক খরচের স্তর একত্রিত করে। নির্দেশনা সমান থাকে: সৎভাবে অংশগ্রহণ সহজ ও সাশ্রয়ী থাকা উচিত, যখন ক্ষতিকর পরিসরে পৌঁছানোর চেষ্টা অর্থ, সময় বা প্রযুক্তিগত জটিলতার দিক থেকে অপ্রতুলভাবে ব্যয়বহুল হয়ে উঠবে।

এই বহুস্তরীয় দর্শনটি ব্যাখ্যা করে যে কেন প্রাপ্তবয়স্ক নেটওয়ার্কগুলি বছরের পর বছর সিবিল আক্রমণের প্রতি ক্রমাগত প্রতিরোধী হয়ে উঠেছে। প্রতিটি নতুন হুমকির প্রতিক্রিয়ায় উন্নতি ঘটে, যা প্রতিরোধকে একটি স্থির তালিকার পরিবর্তে একটি বিকাশশীল অনুশীলনে পরিণত করে।

একবার সিবিল আক্রমণ ঘটে গেলে তা কীভাবে সমাধান করবেন

সবচেয়ে ভালো প্রতিরক্ষা পদ্ধতিও পরীক্ষা করা যায়। যখন একটি আক্রমণ পার হয়ে যায়, তখন গতি এবং স্বচ্ছতা গুরুত্বপূর্ণ।

-

তাত্ক্ষণিক ফিল্টারিং এবং বাদ দেওয়া: দলগুলি অন-চেইন ডেটা বিশ্লেষণ করে সংযুক্ত ক্লাস্টারগুলিকে ব্ল্যাকলিস্ট করে। এয়ারড্রপে, এর মানে টোকেন ব рас্টার করার আগে সিবিল ওয়ালেটগুলি সরিয়ে ফেলা। লেয়ারজিরোর পাবলিক তালিকা এবং চলমান বান্টি প্রোগ্রাম দেখিয়েছে যে সম্প্রদায়ের অংশগ্রহণ কতটা দ্রুত পরিষ্কারকরণের গতি বাড়াতে পারে।

-

জরুরি গভর্ন্যান্স স্থগিতাদেশ: যদি ভোট প্রতারণামূলক বলে মনে হয়, প্রকল্পগুলি প্রস্তাবগুলি স্থগিত করতে পারে, প্রমাণ পরীক্ষা করতে পারে এবং সিদ্ধান্তগুলি বাতিল করতে পারে। কিছু প্রোটোকল অবশিষ্ট শান্ত হওয়ার সময় সময়সীমার জন্য একটি বিশ্বস্ত মাল্টিসিগ বা কোর টিমকে নিয়ন্ত্রণ ফিরিয়ে দেয়।

-

অর্থনীতির মান বাড়ানো: একটি ঘটনার পর, দলগুলি ভবিষ্যতের আক্রমণকে ব্যয়বহুল করে তোলার জন্য স্টেকিং প্রয়োজনীয়তা বাড়াতে বা নতুন প্রতিজ্ঞান নিয়ম যোগ করতে পারে।

-

প্রতিষ্ঠা রিসেট এবং ভাউচিং: নতুন বা সন্দেহজনক নোডগুলি সময়ের সাথে নিজেদের প্রমাণ না করা পর্যন্ত ভোটাধিকার হারায়। প্রতিষ্ঠিত নোডগুলি গ্রাফ-ভিত্তিক বিশ্বাসের স্কোরের মাধ্যমে অন্যদের পরোক্ষভাবে ভাউচ করতে পারে।

-

প্রোটোকল প্যাচ: নোডগুলি ডুপ্লিকেট আইপি থেকে সংযোগ প্রত্যাখ্যান করতে পারে, ভৌগোলিক বৈচিত্র্য প্রয়োগ করতে পারে বা ইনবাউন্ড সংযোগ সীমা বাস্তবায়ন করতে পারে। আক্রমণের পরের অডিটগুলিতে প্রায়শই সহজ সমাধানগুলি পাওয়া যায়, যেমন ভালো র্যান্ডম নোড নির্বাচন।

প্রক্রিয়াটি একটি বিড়াল ও ইঁদুরের খেলার মতো মনে হয়, কিন্তু প্রতিটি রাউন্ডে নেটওয়ার্কটি বুদ্ধিমান হয়ে উঠে। প্রকৃত পুনরুদ্ধারের জন্য পরিষ্কার যোগাযোগ, ফলাফল প্রকাশ, সিদ্ধান্তগুলি ব্যাখ্যা করা এবং কখনও কখনও প্রভাবিত ব্যবহারকারীদের ক্ষতিপূর্তি করা প্রয়োজন, যাতে বিশ্বাস পুনরায় গড়ে তোলা যায়।

সামনের পথের জন্য চ্যালেঞ্জ এবং বিবেচ্য বিষয়সমূহ

কোনো সমাধানই পারফেক্ট নয়। শক্তিশালী পরিচয় যাচাই ক্রিপ্টোর গোপনীয়তা মূল্যবোধের সাথে সংঘর্ষে পড়তে পারে। বায়োমেট্রিক প্রুফ-অফ-পারসনহুড অ্যাক্সেসিবিলিটি এবং ডেটা-গোপনীয়তা প্রশ্ন তুলে ধরে। অত্যধিক আক্রমণাত্মক ফিল্টারিং সম্ভবত শুধুমাত্র একাধিক ওয়ালেট চালানোর কারণে বৈধ ব্যবহারকারীদের বাদ দিয়ে দিতে পারে।

ছোট বা নতুন চেইনগুলি বিটকয়েন বা ইথেরিয়ামের তুলনায় হ্যাশ রেট বা আর্থিক গভীরতা অভাবে আরও ভাবে সংবেদনশীল থাকে। এয়ারড্রপ সংস্কৃতি নিজেই ফার্মিংয়ের জন্য উদ্দীপনা তৈরি করে, যা প্রতিটি টোকেন লঞ্চকে একটি সম্ভাব্য লক্ষ্যে পরিণত করে।

উত্থানশীল হুমকিগুলির মধ্যে রয়েছে মানব আচরণকে আরও বেশি বিশ্বস্তভাবে অনুকরণ করে এমন এআই-সক্ষম অটোমেশন। উজ্জ্বল দিকটি হলো, ২০২৫ এবং ২০২৬-এ মেশিন-লার্নিং শনাক্তকরণ, ডিসেন্ট্রালাইজড প্রতিষ্ঠান ব্যবস্থা এবং অর্থনৈতিক খরচ এবং সামাজিক গ্রাফকে মিশ্রিত করে তৈরি হাইব্রিড পদ্ধতির দ্রুত প্রগতি দেখা গেছে।

বিনিয়োগকারী এবং ব্যবহারকারীরা স্পষ্ট সিবিল-প্রতিরোধ রোডম্যাপ প্রকাশ করে, পরীক্ষিত সমঝোতা ব্যবহার করে এবং তৃতীয় পক্ষের অডিটরদের সংশ্লিষ্ট প্রকল্পগুলির সমর্থন করে নিজেদের সুরক্ষিত রাখতে পারেন। হার্ডওয়্যার ওয়ালেটে সম্পদ রাখা এবং সন্দেহজনক লিঙ্কগুলি এড়ানো এখনও মৌলিক কিন্তু অপরিহার্য সতর্কতা।

সিদ্ধান্ত

সিবিল আক্রমণগুলি আমাদের মনে করিয়ে দেয় যে বিকেন্দ্রীকরণ স্বয়ংক্রিয় নয়; এটি নিয়মিত সতর্কতা প্রয়োজন। টরের প্রাথমিক দিনগুলি থেকে ২০২৪–২০২৫-এর উন্নত এয়ারড্রপ যুদ্ধ পর্যন্ত, এই আক্রমণগুলি দুর্বলতাগুলি প্রকাশ করেছে কিন্তু উদ্ভাবনকেও উৎসাহিত করেছে। যেসব প্রকল্প সিবিল প্রতিরোধকে একটি জীবন্ত সিস্টেম হিসাবে বিবেচনা করে, যা ব্যয়বহুল অংশগ্রহণ, বুদ্ধিমান শনাক্তকরণ, সম্প্রদায়ের টুলস এবং দ্রুত পুনরুদ্ধারের পরিকল্পনা একত্রিত করে, তারাই সবচেয়ে বেশি প্রতিরোধক্ষমতা বজায় রাখার সম্ভাবনা রাখে।

ব্লকচেইন যখন দৈনন্দিন অর্থনীতি, শাসন এবং শিল্প আইওটির মতো বাস্তব বিশ্বের প্রয়োগগুলিতে আরও গভীরে যায়, তখন প্রকৃত অংশগ্রহণকারীদের চালাক অপরাধীদের থেকে পৃথক করার ক্ষমতাই নেটওয়ার্কগুলির সফলতা নির্ধারণ করবে। ভালো খবর? সরঞ্জামগুলি বিদ্যমান, পাঠগুলি প্রকাশ্যে আছে, এবং সম্প্রদায় শিখতে থাকছে। নেটওয়ার্কটিকে সৎ রাখার জন্য প্রথম পদক্ষেপ হলো সংবাদের সাথে সচেতন থাকা।

যদি আপনি এই গাইডটি সহায়ক বলে মনে করেন, ব্লকচেইন নিরাপত্তা সম্পর্কে আরও জানুন বা মন্তব্যে আপনার নিজের অভিজ্ঞতা শেয়ার করুন। হাতে-কলমে সুরক্ষার জন্য, হার্ডওয়্যার ওয়ালেট বিবেচনা করুন এবং প্রোত্সাহন এবং শাসন সম্পর্কে স্বচ্ছতা প্রাধান্য দেওয়া প্রজেক্টগুলি অনুসরণ করুন। কৌতূহলী থাকুন, নিরাপদ থাকুন এবং দৃঢ় ভিত্তির উপর নির্মাণ চালিয়ে যান।

প্রায়শই জিজ্ঞাসিত প্রশ্নাবলী

1. সমস্ত ব্লকচেইন কি সিবিল আক্রমণের প্রতি সংবেদনশীল?

প্রতিটি পি-টু-পি নেটওয়ার্ক তাত্ত্বিকভাবে ঝুঁকির সম্মুখীন হয়, কিন্তু প্রুফ-অফ-ওয়ার্ক বা প্রুফ-অফ-স্টেক ব্যবহার করে পরিপক্ক চেইনগুলি বড় পরিসরের আক্রমণকে অত্যন্ত ব্যয়বহুল করে তোলে। ছোট বা কম নিরাপত্তাসম্পন্ন নেটওয়ার্কগুলি আরও বেশি প্রকাশিত থাকে।

2. আপনি কিভাবে একটি সাইবিল আক্রমণ শনাক্ত করেন?

সামাজিক বিশ্বাস গ্রাফে একই ফান্ডিং সোর্স শেয়ার করে, অভিন্ন আচরণ প্রদর্শন করে বা প্রকৃত সামাজিক বিশ্বাস সংযোগ বিনষ্ট করে এমন ওয়ালেট বা নোডের ক্লাস্টারগুলি খুঁজুন। অ্যানালিটিক্স ফার্ম এবং গ্রাফ অ্যালগরিদম প্রধান কাজটি করে।

3. সরাসরি এবং পরোক্ষ সিবিল আক্রমণের মধ্যে পার্থক্য কী?

সরাসরি আক্রমণে কাল্পনিক নোডগুলি সৎ নোডগুলির সাথে সরাসরি কথা বলে। পরোক্ষ আক্রমণে মধ্যবর্তী নোডের মাধ্যমে প্রভাব প্রেরণ করা হয়, যার ফলে মূল আক্রমণকারীকে ট্রেস করা কঠিন হয়ে পড়ে।

৪. স্টেক প্রমাণ কি সম্পূর্ণভাবে সিবিল আক্রমণ প্রতিরোধ করতে পারে?

এটি খরচকে অনেক বেশি বাড়িয়ে দেয় কারণ প্রতিটি পরিচয়ের জন্য বাস্তব স্টেক ঝুঁকিতে থাকে, কিন্তু চালাক আক্রমণকারীরা যদি প্রতিক্রিয়া বা ব্যক্তিত্ব চেকের মতো অতিরিক্ত স্তর যোগ না করেন, তবে এখনও অনেকগুলি অ্যাকাউন্টের মধ্যে ছোট ছোট স্টেক ছড়িয়ে দিতে পারেন।

৫. লেয়ারজিরো এয়ারড্রপ সিবিল কেসে কী ঘটেছিল?

টিমটি বিশ্লেষণ পার্টনার এবং সম্প্রদায়ের রিপোর্টিং ব্যবহার করে ৮ লক্ষের বেশি সন্দেহজনক ঠিকানা চিহ্নিত করেছে এবং প্রকৃত ব্যবহারকারীদের পুরস্কার দেওয়ার জন্য ব распределение সমন্বয় করেছে।

৬. সফল আক্রমণের পর প্রজেক্টগুলি কীভাবে পুনরুদ্ধার করে?

তারা ক্ষতিকারক নোডগুলি ব্ল্যাকলিস্ট করে, গভর্ন্যান্স বন্ধ করে, সম্ভব হলে খারাপ সিদ্ধান্তগুলি ফিরিয়ে নেয় এবং প্রোটোকলটি প্যাচ করে। স্পষ্ট যোগাযোগ সম্প্রদায়ের বিশ্বাস পুনরুদ্ধারে সাহায্য করে।

7. কেওয়াইসি কি সিবিল আক্রমণ বন্ধ করার একমাত্র উপায়?

না। যদিও এটি কার্যকর, তবে এটি গোপনীয়তা বিসর্জন দেয়। অনেক প্রকল্প অর্থনৈতিক খরচ, প্রতিষ্ঠা ব্যবস্থা এবং গ্রাফ বিশ্লেষণের মাধ্যমে নিরাপত্তা এবং বিকেন্দ্রীকরণের ভারসাম্য রাখার জন্য হাইব্রিড পদ্ধতির পছন্দ করে।

৮. সিবিল প্রকল্পের অংশ হওয়া থেকে বাঁচার জন্য ব্যবহারকারীদের কী দেখতে হবে?

ডজন ব্যাপী ওয়ালেটের মাধ্যমে সহজ পুরস্কারের প্রতিশ্রুতি দেওয়া “ফার্মিং গাইড” এর প্রতি সতর্ক থাকুন। বৈধ অংশগ্রহণ সাধারণত স্ক্রিপ্টযুক্ত পুনরাবৃত্তির পরিবর্তে সাধারণ, বিবিধ কার্যকলাপের মতো দেখায়।

ঝুঁকি সম্পর্কিত সতর্কবাণী: এই কন্টেন্ট শুধুমাত্র তথ্যমূলক উদ্দেশ্যে প্রস্তুত করা হয়েছে এবং এটি আর্থিক, বিনিয়োগ বা আইনি পরামর্শ হিসাবে বিবেচিত হবে না। ক্রিপ্টোকারেন্সি বিনিয়োগের সাথে উল্লেখযোগ্য ঝুঁকি এবং অস্থিরতা জড়িত। যেকোনো আর্থিক সিদ্ধান্ত নেওয়ার আগে সর্বদা নিজের গবেষণা করুন এবং একজন যোগ্য পেশাদারের সাথে পরামর্শ করুন। অতীতের পারফরম্যান্স ভবিষ্যতের ফলাফল বা রিটার্নের গ্যারান্টি দেয় না।

ডিসক্লেইমার: আপনার সুবিধার্থে এই পৃষ্ঠাটি AI প্রযুক্তি (GPT দ্বারা চালিত) ব্যবহার করে অনুবাদ করা হয়েছে। সবচেয়ে সঠিক তথ্যের জন্য, মূল ইংরেজি সংস্করণটি দেখুন।