الكاتب: Chloe، ChainCatcher

انتهت أخيرًا الحدث الذي جذب انتباه السوق وجمع ملايين الدولارات من الرهانات على Polymarket: "من ستُكشف زاك إكس بي تي كونه شركة التشفير التي تقوم بتجارة داخلية؟". في 26 فبراير، نشر المحقق على السلسلة زاك إكس بي تي تقريره الرسمي، موجهًا الاتهام مباشرة نحو منصة تبادل DeFi Axiom Exchange.

تُدّعي تقارير أن موظفًا مخضرمًا في المنصة ارتكب إساءة استخدام لصلاحياته الإدارية الداخلية، حيث قام بزيارة غير مشروعة طويلة الأمد لبيانات المحافظ الخاصة بالمستخدمين، وحول هذه المعلومات الحساسة إلى أداة للتداول الداخلي. ستستعرض هذه المقالة بعمق سلسلة الأدلة التي كشفها ZachXBT، عندما يتم اختطاف "الشفافية على السلسلة" من قبل "الإدارة السرية خارج السلسلة".

زاك إكس بي تي يكشف عن فضيحة تداول داخلي في Axiom Exchange

تم إنشاء Axiom Exchange من قبل المؤسسين Mist و Cal، وتم قبول المنصة في دفعة Y Combinator الشتوية لعام 2025 (W25) في بداية عام 2025، وحققت المنصة خلال عام واحد فقط إيرادات تراكمية تزيد عن 390 مليون دولار أمريكي. ومع ذلك، وراء هذه البيانات المالية المذهلة، يقوم موظف تطوير الأعمال المخضرم Broox Bauer بتحويل أدوات الخلفية الخاصة بـ Axiom إلى ملعب خاص به.

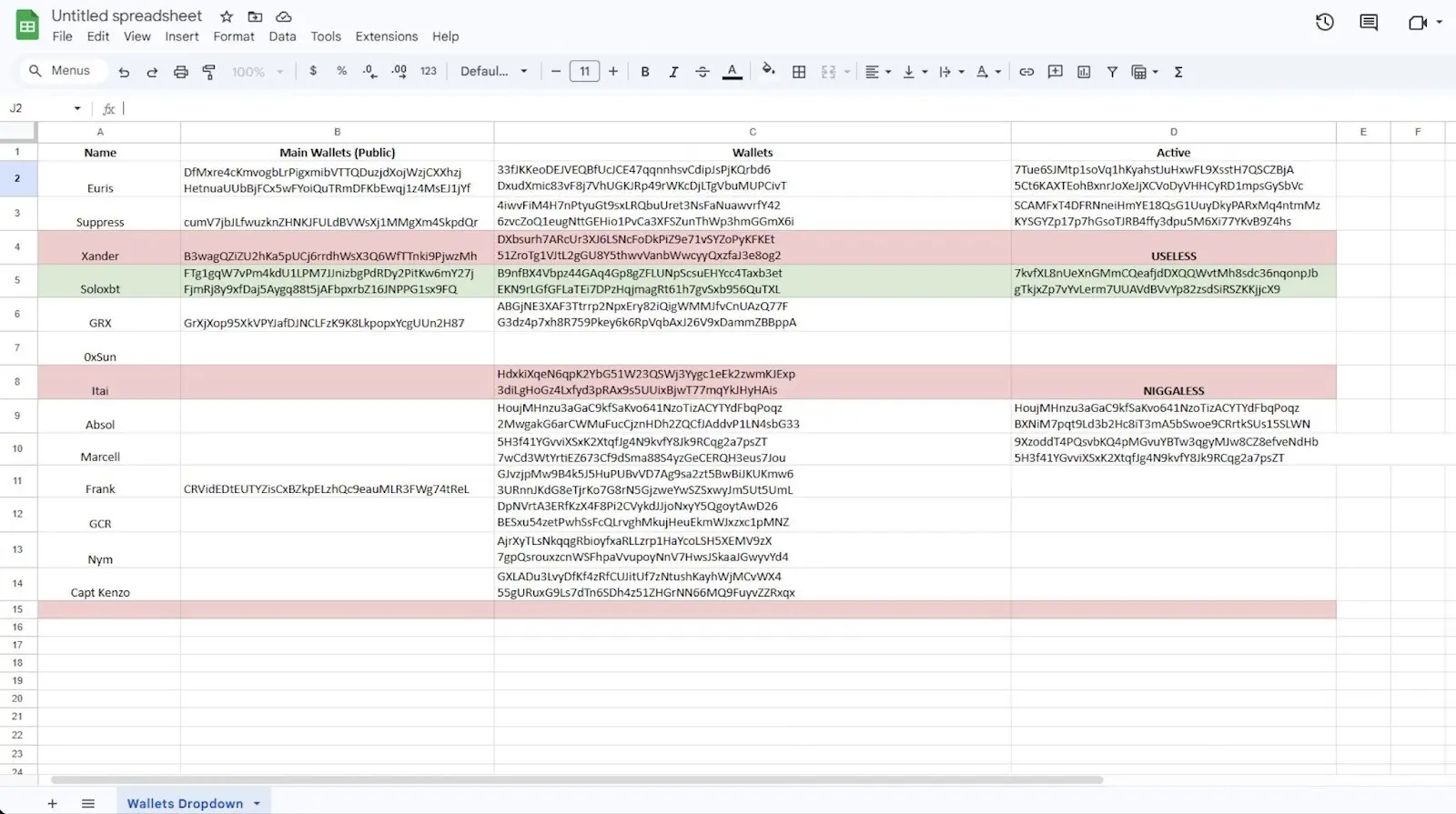

وفقًا لبحث زاك إكس بي تي، لم يكن بروكس باور يعمل وحده، بل أنشأ عملية منظمة لتحويل المعلومات إلى أرباح، ويرتكز جوهر هذه العملية على لوحة التحكم الداخلية في Axiom، حيث يمكن لبروكس البحث بحرية عن أي معلومات خاصة للمستخدمين باستخدام رموز الترويج أو عناوين المحافظ أو معرفات المستخدمين. وقد ذكر بروكس في التسجيل الصوتي أنه قادر على "العثور على أي شيء عن ذلك الشخص"، كما أن عملياته تتميز بوعي عالٍ جدًا ضد الكشف:

ابدأ بفحص 10 إلى 20 محفظة فقط لتجنب تفعيل إنذارات النظام غير الطبيعية.

الهدف المُقفل ليس مُختارًا عشوائيًا. على سبيل المثال، تم تحديد KOL يُدعى Marcell كهدف رئيسي لمراقبته لأنه اشترى لفترة طويلة كميات كبيرة من ميم كوينز عبر محفظته الخاصة، ثم بدأ في الترويج لعملية سحب السيولة لمعجبيه. تتميز محافظ هؤلاء المتداولين بقلة تعرضها للعامة وانخفاض معدل إعادة استخدام العناوين، مما يجعل هذه المعلومات ذات قيمة تداولية عالية جدًا.

إنشاء هيكل وقواعد، مثل مساعدة موظف آخر في Axiom يُدعى رايان (Ryucio) في العثور على معلومات المستخدمين، وتوظيف Gowno كمشرف، وجمع هذه المحافظ الخاصة في جدول Google للتعقب.

استمرت هذه المخالفات لأكثر من عشرة أشهر (منذ أبريل 2025)، وشملت سلسلة الأدلة لقطات شاشة من واجهة الإدارة الخاصة بالضحية "Jerry" و"Monix" وغيرهم. كما أثارت هذه المواد تساؤلات حول سبب تمتّع موظفي التوسع التجاري بوصول متعدّد الوظائف، حيث لم تعمل أنظمة المراقبة والتنبيه وعزل الصلاحيات كما ينبغي.

رد Axiom الرسمي لا يزال لا يستطيع إخفاء الفشل الهيكلي خلفه

بعد نشر تقرير ZachXBT، اتبعت Axiom رسميًا إجراءً قياسيًا لإدارة الأزمة العامة: أصدرت بيانًا تعبّر فيه عن "الصدمة والخيبة"، وسحبت الصلاحيات وبدأت تحقيقًا. ومع ذلك، لا يزال هذا لا يخفي الخلل الهيكلي الكامن وراءه، إذ تكشف مثل هذه الأحداث عن فشل المنصة في التحكم بالصلاحيات، وليس مجرد سلوك فردي من موظف واحد.

سجلات التدقيق المفقودة

في القطاع المالي التقليدي أو شركات التكنولوجيا الناضجة من الويب 2، يجب أن يُترك سجل لكل عملية تُجريها ل الوصول إلى بيانات المستخدم الحساسة. إذا كان موظف تطوير الأعمال قادرًا على الاستعلام عن مئات عناوين المحافظ غير المرتبطة بعمله، فكان ينبغي للنظام أن يُفعّل تنبيهًا فورًا. إن فراغ الرقابة الذي استمر عشرة أشهر في Axiom يشير إلى أن نظامها الداخلي قد لا يحتوي على آلية للكشف عن السلوك غير الطبيعي على الإطلاق، بل وحتى وجود "سجلات العمليات" يُشك في وجوده.

2. نطاق الضحايا غير معروف حتى الآن

لم يذكر بيان Axiom حجم المستخدمين المتأثرين. وهذا يثير قلقًا أعمق: إذا كان بإمكان Broox Bauer الاطلاع على البيانات، فما عن الموظفين الآخرين؟ يشير التقرير إلى أن المشرف Gowno وموظف آخر للتطوير التجاري يُدعى Ryan كانا مساعدين له في الجريمة، مما يوحي بأن إساءة استخدام هذه الصلاحيات قد تكون سهلة نسبيًا. عندما تكون هيكلية الحوكمة في منظمة قائمة على "الثقة" بدلاً من "الأنظمة"، فإن التكلفة الحدية للفساد الداخلي منخفضة جدًا.

هل الصلاحيات لا معنى لها؟ الثقب الأسود لإدارة البيانات في Web3

افحص جوهر هذه الفضيحة بمزيد من التفصيل. إن الأبعاد التي أشار إليها تقرير ZachXBT من البيانات القابلة للوصول إلى الخلفية مثيرة للقلق: قائمة محفظات المستخدمين الكاملة، والمحفظات التي يتعقبها المستخدمون، وتاريخ المعاملات الكامل، وأسماء الملاحظات التي قام المستخدمون بتعيينها للمحفظات، والحسابات المرتبطة—هذه القائمة لا تشمل فقط بيانات المعاملات، بل تغطي صورة كاملة تكفي لإعادة بناء نمط سلوك المستخدم الكامل على السلسلة.

في المؤسسات المالية التقليدية، يخضع الوصول إلى هذه البيانات لقيود صارمة بمبدأ "أدنى معلومات ضرورية". لا يُسمح لأي موظف بالوصول إلى بيانات العملاء الحساسة إلا إذا كان هناك ضرورة عمل واضحة؛ ويجب تسجيل جميع عمليات الوصول في سجلات تشغيل قابلة للمراجعة، وتُفحص بشكل دوري من قبل قسم الامتثال. إن منطق تصميم هذه الآلية بسيط: فهي لا تعتمد على المستوى الأخلاقي الفردي للموظفين، بل تقلل من مساحة الضرر قبل حدوثه من خلال قيود تقنية ومؤسسية مزدوجة.

خلفية Axiom واضحة أنها لم تصل إلى هذا المعيار. والأكثر إثارة للتأمل أن مثل هذه المشكلات ليست حالة فردية في المشاريع الناشئة في Web3. غالبًا ما تركز الفرق المتسارعة النمو على موارد الهندسة في تطوير المنتج، بينما يتم تأجيل بناء هياكل الامتثال وحوكمة البيانات، أو حتى اعتبارها قضية "أطلق العملة أولاً". ومع ذلك، بمجرد أن يصل المنصة إلى حجم Axiom، فإن حساسية البيانات التي يمكن للأدوات الخلفية الوصول إليها تتجاوز بكثير مرحلة التأسيس، بينما تظل آليات الحماية في كثير من الأحيان عند مستوى المرحلة الناشئة.

كما كشف هذا المثال أيضًا عن مفارقة ساخرة مميزة لـ Web3: الشفافية على السلسلة لا تعني بالضرورة الشفافية خارج السلسلة. فتقنية البلوكشين تمنح المعاملات "شفافية ذات طابع مجهول" — حيث يمكن للجميع رؤية تدفقات العناوين، لكن من الصعب كشف الكيانات خلفها؛ ومع ذلك، تحدث المخاطر الحقيقية في اللحظة التي يُكمل فيها المستخدمون التسجيل، ويربطون محفظتهم، وينشئون ملاحظات: فهم يُسلّمون قاعدة البيانات المركزية للمنصة أدق علاقة ممكنة — "صاحب هذا العنوان هو أنا".

بعد ذلك، تحوّل الخفاء تدريجيًا إلى وهم. بمجرد ربط هذه الهوية بمزيد من المعلومات، ووضع المزيد من الوسوم، أو حتى إساءة استخدامها، لم تعد الشفافية على السلسلة تحمي المستخدمين، بل تصبح أدق أداة في أيدي المعتدين.

اللامركزية على مستوى البروتوكول لا تعادل أبدًا الشركة

فضيحة Axiom لا تكشف فقط عن سوء سلوك فردي من قبل بضعة موظفين، بل更像是 مرآة تعكس تناقضاً كبيراً طالما تجنبته صناعة Web3 تحت سردية "اللامركزية": فلامركزية البروتوكول لا تعني أبداً لامركزية تشغيل الشركة.

عندما لا يزال جوهر عمل منصة ما يعتمد على أنظمة خلفية مركزية وخدمة عملاء بشرية وقرارات موظفين، فإن ملصقات "DeFi" أو "Web3" تبدو أكثر كزينة أمامية. يؤمن المستخدمون بعدم قابلية تغيير العقود الذكية، لكنهم ينسون أنه في لحظة إدخال معلوماتهم الشخصية وربط المحافظ، قدّموا أهم معلوماتهم إلى منظمة مركزية بالكامل.

الثقة لا تأتي مجانًا أبدًا، وفي الأماكن التي لم تُكمل فيها الأنظمة نضجها، فإن الطرف الذي يتحمل تكلفة الثقة هو دائمًا الطرف الأكثر عدم توازن في المعلومات.