المؤلف: بيوسين

في صباح يوم 9 يناير، تعرض عقد غير مفتوح المصدر تم نشره بواسطة Truebit Protocol قبل 5 سنوات لهجوم، مما أدى إلى خسارة 8,535.36 ETH (بقيمة تُقدّر بحوالي 26.4 مليون دولار أمريكي). قامت فريق الأمان في Beosin بتحليل الثغرة والأموال في هذا الحادث الأمني، وشاركت النتائج على النحو التالي:

تحليل أساليب الهجمات

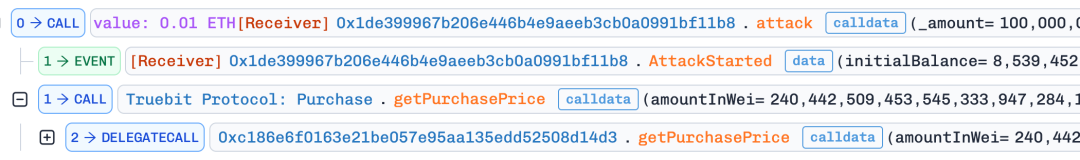

في هذا الحدث، نحلل بشكل رئيسي معاملة الهجوم الأهم، وهاش المعاملة هو: 0xcd4755645595094a8ab984d0db7e3b4aabde72a5c87c4f176a030629c47fb014

1. يقوم المهاجم بدعوة getPurchasePrice() للحصول على السعر

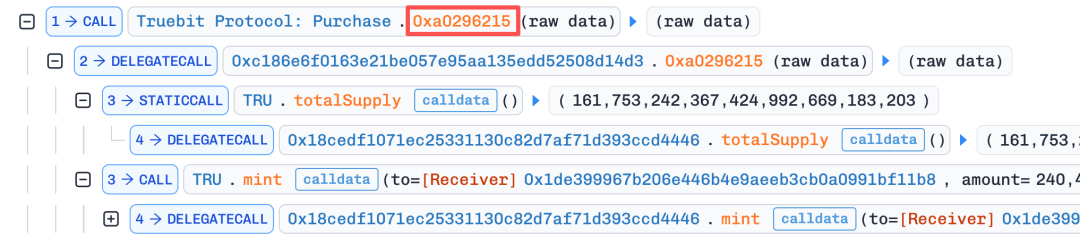

2. يتم بعد ذلك استدعاء الدالة المعيبة 0xa0296215() مع تعيين قيمة msg.value إلى قيمة صغيرة جدًا.

بسبب عدم كون العقد مفتوح المصدر، تم افتراض وجود ثغرة منطقية حسابية في الدالة من خلال تحليل الشفرة المعكوسة، مثل حدوث قطع عدد صحيح، مما أدى إلى نجاح المهاجم في تشكيل كمية كبيرة من توكنات TRU.

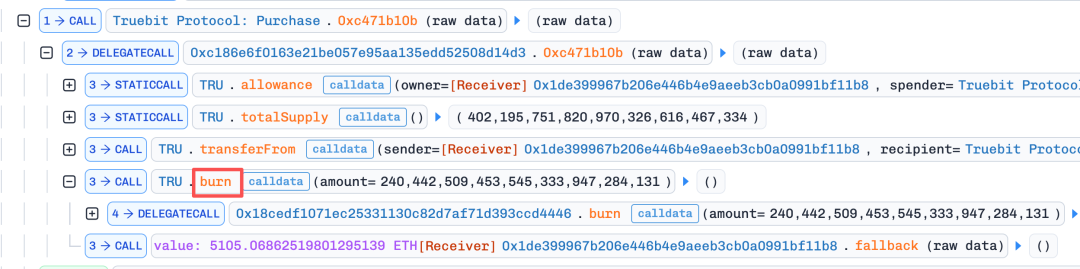

3. استخرج المهاجم كمية كبيرة من ETH من احتياطيات العقد من خلال بيع الرموز المُعدة مسبقًا إلى العقد باستخدام دالة "burn".

تُكرر هذه العملية 4 مرات إضافية، وتزيد قيمة msg.value في كل مرة حتى يتم استخراج معظم ETH الموجود في العقدة.

تتبع الأموال المسروقة

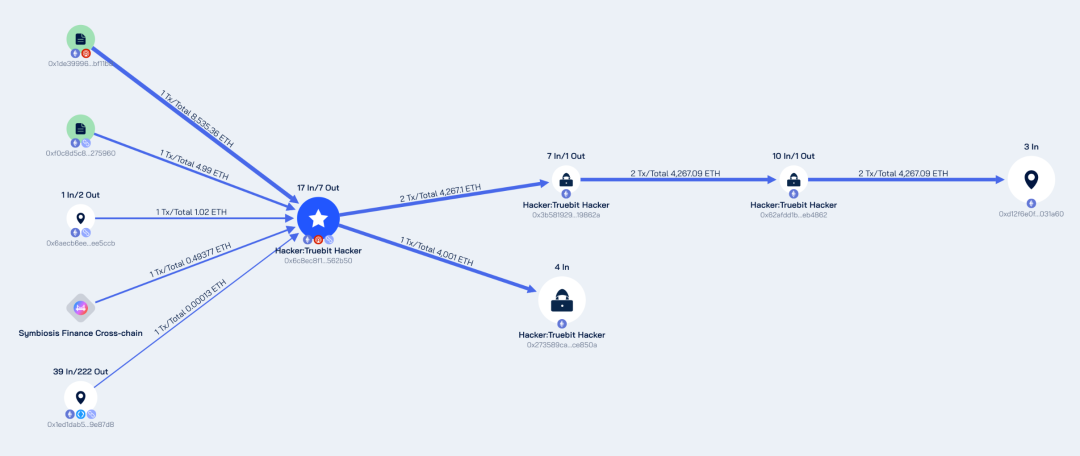

بناءً على بيانات المعاملات على السلسلة، قامت Beosin بإجراء تتبع تفصيلي للأموال من خلال منصتها الخاصة للتحقيق والتتبع على سلسلة البلوكشين BeosinTrace، وشاركت النتائج على النحو التالي:

في الوقت الحالي، تم تحويل 8535.36 ETH المسروقة، ومعظمها مخزن الآن في كل من العنوانين 0xd12f6e0fa7fbf4e3a1c7996e3f0dd26ab9031a60 و0x273589ca3713e7becf42069f9fb3f0c164ce850a.

حيث تحتفظ العنوان 0xd12f بـ 4,267.09 ETH، والعنوان 0x2735 يحتفظ بـ 4,001 ETH. العنوان الذي استخدمه المهاجم لشن الهجوم (0x6c8ec8f14be7c01672d31cfa5f2cefeab2562b50) يحتفظ أيضًا بـ 267.71 ETH، ولا تزال هناك عمليات نقل أموال إضافية في الثلاث عناوين المذكورة.

رسم تحليل تدفق الأموال المسروقة بواسطة Beosin Trace

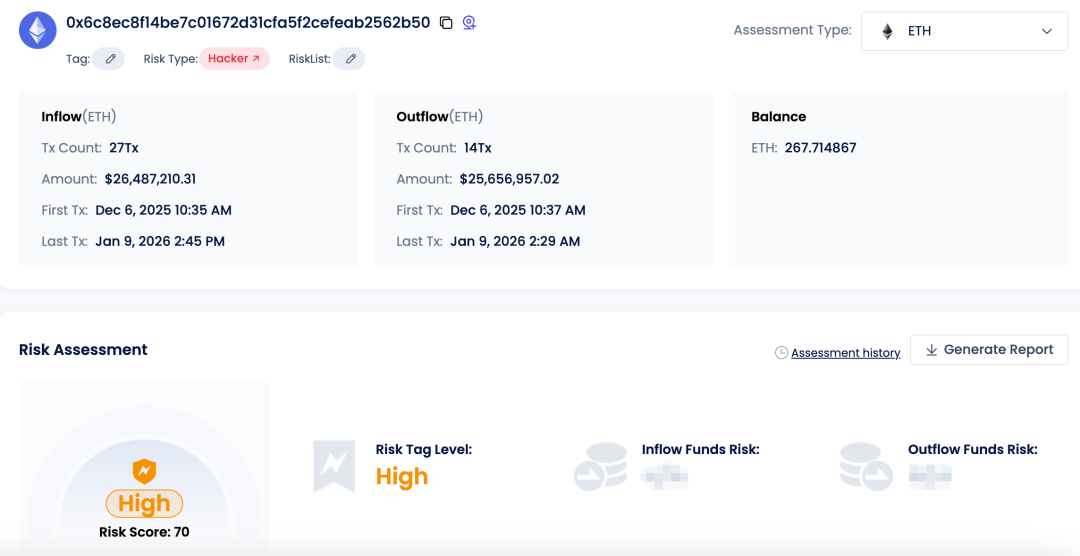

تم تصنيف جميع العناوين المذكورة أعلاه من قبل Beosin KYT كعناوين ذات مخاطر عالية، كمثال على عنوان المهاجم:

بيوسين كي.واي.تي.

الخاتمة

تتعلق الأموال المسروقة هذه المرة بعقد ذكي لم يُفتح المصدر قبل خمس سنوات، وللعقود من هذا النوع، يجب على أطراف المشروع أن تقوم بتحديث العقود، وتضمينها وظائف إيقاف طارئ وحدود محددة للبارامترات والخصائص الأمنية الجديدة لـ Solidity. علاوة على ذلك، لا يزال التدقيق الأمني جزءًا لا يتجزأ من العقود. من خلال التدقيق الأمني، يمكن للشركات في مجال Web3 فحص الشيفرة البرمجية للعقود الذكية بشكل شاملاً قدر الإمكان، وتحديد وإصلاح الثغرات المحتملة، وتحسين أمان العقود.

*سيوفر Beosin تقرير تحليل شامل عن جميع تدفقات الأموال ومخاطر العنوان المرتبطة بهذا الحدث، يُرحب بطلب التقرير عبر البريد الإلكتروني الرسمي support@beosin.com.