الكاتب الأصلي: بوكاي بوكاي (X: @bocaibocai_)

الملخص الأساسي

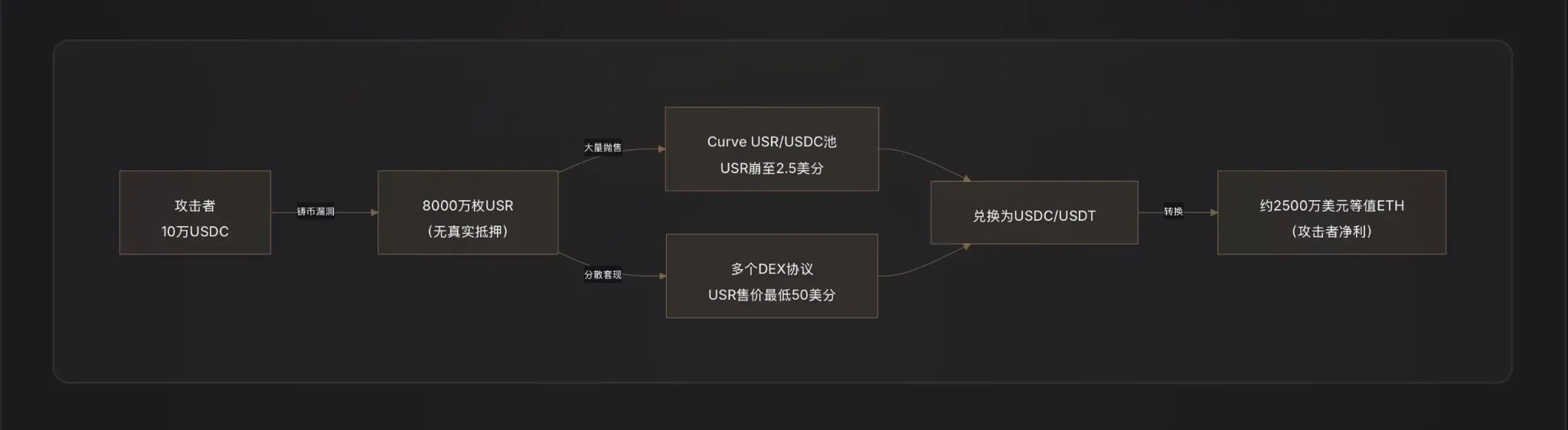

أسلوب الهجوم: استخدم المهاجمون حوالي 100,000 دولار أمريكي من USDC لاستغلال ثغرة حرجة في وظيفة إصدار USR—ربما بسبب تلاعب في المنبع، أو تسريب مفتاح الموقع الخارجي، أو غياب التحقق من المبلغ بين طلب الإصدار والتنفيذ—لإنشاء 80 مليون وحدة من USR (بقيمة حوالي 80 مليون دولار أمريكي)، ثم قاموا بتحويلها بسرعة إلى أصول حقيقية.

مسار التسويق: قام المهاجم ببيع USR المُصنّعة بشكل غير قانوني على دفعات إلى حاويات السيولة مثل Curve Finance، مما تسبب في انخفاض سعر USR إلى أدنى مستوى عند 2.5 سنتًا، وخلال الفوضى الناتجة عن انفصال السعر، سحبت ما يقارب 25 مليون دولار أمريكي، ثم حوّلت العوائد من التسويق إلى ETH لإتمام عملية الغسيل.

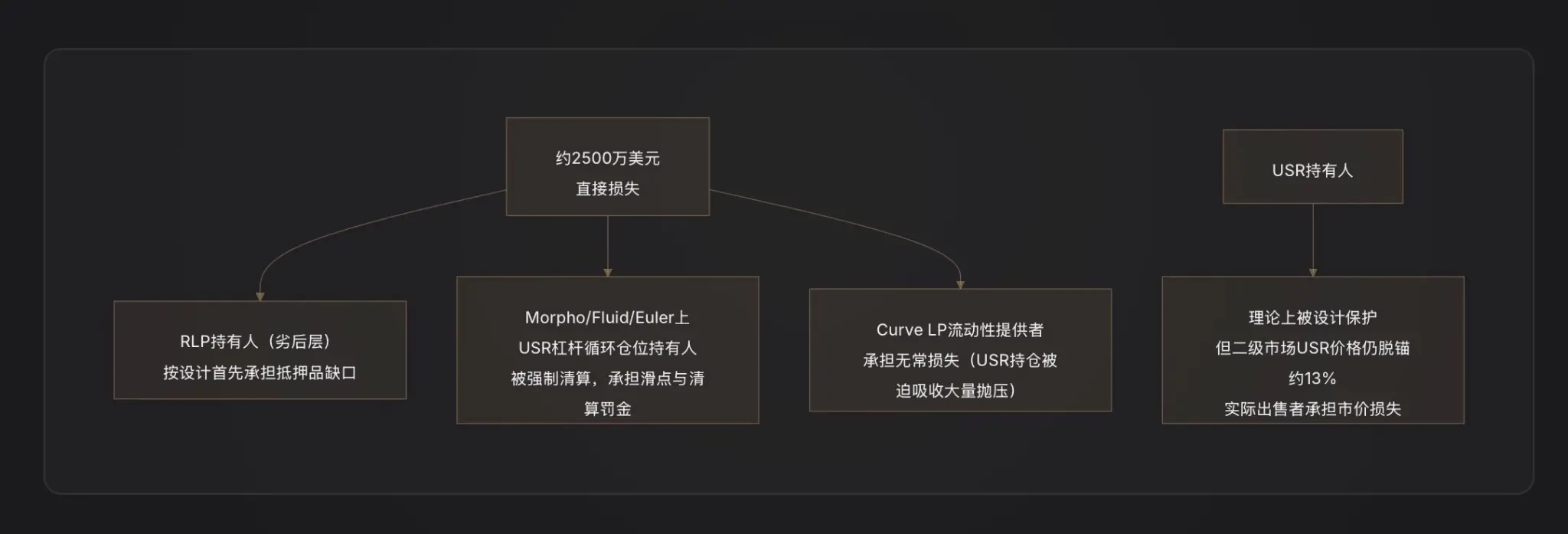

توزيع الخسائر: وفقًا للمنطق التصميمي لهيكل المخاطر الثنائي لـ Resolv، يتم تحمل فجوة الضمان الناتجة عن هذا الهجوم أولاً من قبل حاملي صندوق التأمين RLP (سيتراجع سعر RLP مع انخفاض صافي قيمة أصول البروتوكول)، بينما يُعتبر حاملي USR محميين نظريًا قبل تعليق سحب الأصول من البروتوكول؛ لكن المراكز الرافعة الدائرية (Looping) لـ USR على بروتوكولات القروض مثل Morpho تعرضت للإغلاق الإجباري بسبب انفصال قيمتها، مما تسبب في خسائر ثانوية.

البروتوكولات المرتبطة: تشمل البروتوكولات DeFi الأكثر تأثراً: Curve Finance (انهيار فوري لحوض السيولة USR/USDC)، Morpho (تم تفعيل تصفية المراكز المرفوعة باستخدام USR كضمان)، Fluid و Euler (كلاهما يحتويان على مراكز دورية USR/RLP).

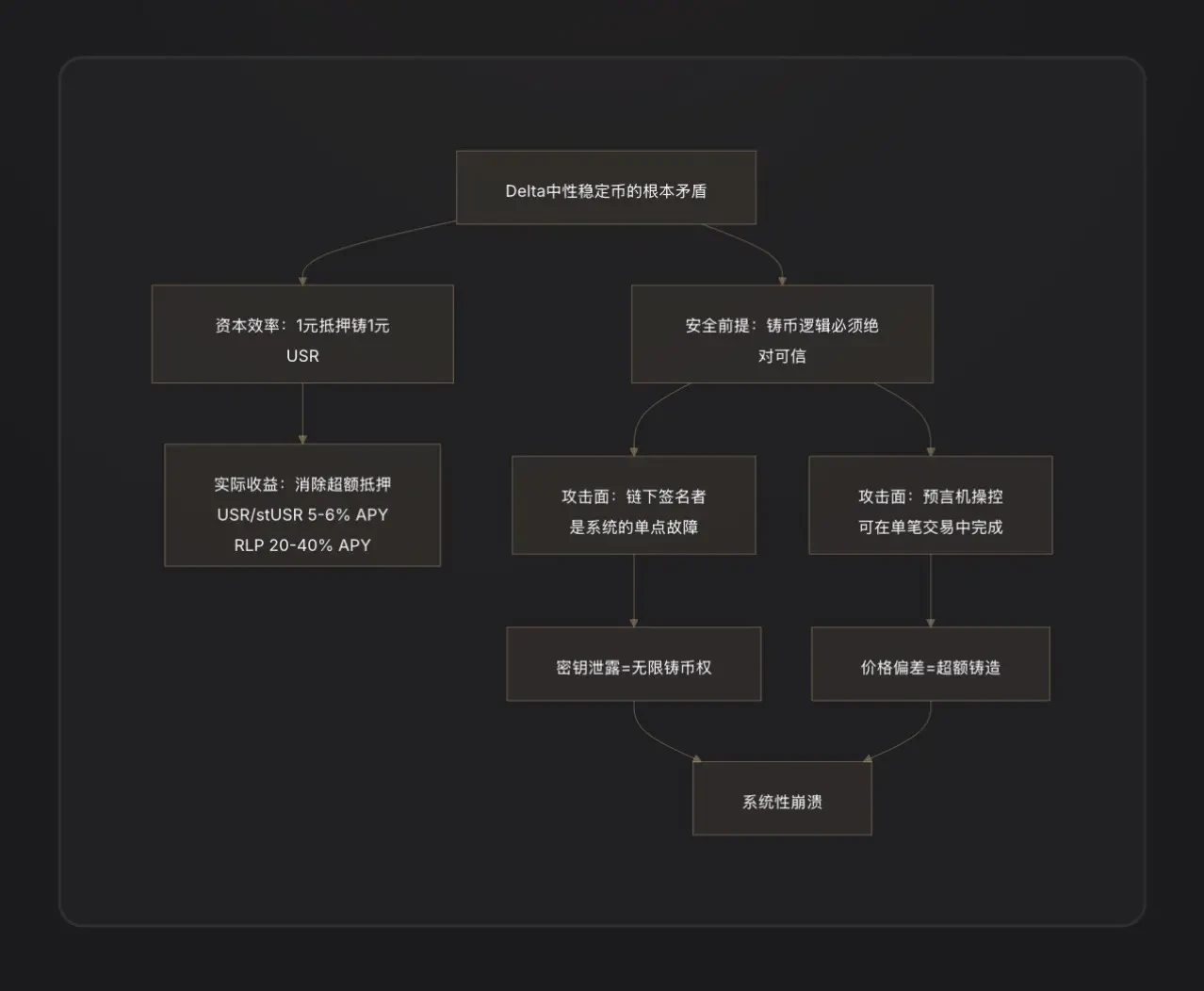

تحذير صناعي: كشف هذا الحدث عن ضعف جوهري في العملات المستقرة المحايدة دلتا — إن نقطة الارتباط بين منطق صك العملات وتوقيعات خارج السلسلة/مُنبئات البيانات هي أضعف نقطة هجوم في النظام، ويجب أن تستند أي تصميمات تهدف إلى "صك دولار واحد مقابل دولار واحد" بكفاءة رأس مال إلى مراجعة أمنية صارمة جدًا للعقود.

أولاً: RESOLV و USR: لفهم هذا النظام، يجب فهم هذا الهجوم

قبل مناقشة الهجوم، يجب أن نفهم أولاً كيفية عمل USR — لأن المهاجمين استغلوا بالضبط الجزء الأكثر دقة وأضعف في تصميمه.

الآلية الأساسية لـ USR: العملة المستقرة المحايدة دلتا

USR ليست عملة مستقرة مدعومة بودائع مصرفية مثل USDT، ولا عملة مستقرة مضمونة بشكل زائد مثل DAI. إنها عملة مستقرة محايدة دلتا — وهي بنية تحقق حيادًا صافيًا للمخاطر من خلال "الاحتفاظ بوضع طويل في ETH فوري + وضع قصير في عقود ETH الدائمة" [ملاحظة 1].

المنطق هو كالتالي:

عندما تقوم بإيداع 1 دولار من ETH لصب 1 وحدة USR، يفتح بروتوكول Resolv تلقائيًا مركزًا قصيرًا على ETH بقيمة مكافئة في سوق العقود الآجلة. عندما يرتفع ETH، تربح من السوق الفوري وتخسر من العقد؛ عندما ينخفض ETH، تربح من العقد وتخسر من السوق الفوري — ويتم تعويض الخسارة والربح، ليبقى صافي أصولك دائمًا حوالي 1 دولار. وهذا يجعل USR غير مرتبط بسعر ETH مع الحفاظ على ربطه بقيمة الدولار بنسبة 1:1 [ملاحظة 2].

ميزة هذا الهيكل هي كفاءة رأس المال العالية: يمكنك صب 1 وحدة من USR باستخدام 1 دولار فقط من ETH، دون الحاجة إلى تغطية زائدة. مصدر العائد هو رسوم التمويل على المراكز المضادة (الرسوم التي يدفعها المضاربون الصاعدون للمضاربين الهابطين) بالإضافة إلى عوائد رهن ETH، مما يمنح حاملي USR عائدًا سنويًا يبلغ حوالي 5-6٪، بينما تكون معدلات الإصدار المُرهون stUSR أعلى [ملاحظة 3].

هيكل طبقي مزدوج: عزل المخاطر بين USR و RLP

لحل مشكلة "من يتحمل مخاطر تشغيل البروتوكول"، طورت Resolv بنية عملة مزدوجة:

طبقة USR (أولوية عالية): يحق للحامليها حماية مُرَبَّطة ثابتة، ولا يتحملون الخسائر؛

طبقة RLP (الطبقة المتأخرة): يخدم حاملو RLP كـ"صندوق تأمين" للبروتوكول، ويتبنون المخاطر السوقية ومخاطر المقابلة (مثل معدل التمويل المستمر السلبي) والمخاطر المحتملة للعقد، مقابل الحصول على عوائد أعلى (20-40% سنويًا) [ملاحظة 4].

القواعد واضحة: أي خسائر، تُخصم أولاً من RLP، ثم من USR. عندما ينخفض معدل ضمان USR إلى أقل من 110٪، سيتم تجميد استرداد RLP تلقائيًا لضمان أولوية حاملي USR [ملاحظة 5].

هذا هو الشرط الأساسي لفهم توزيع الخسائر الناتجة عن هذا الهجوم.

نقطة الهجوم: ما المشكلة في وظيفة السك؟

هذه هي المرحلة الأكثر أهمية حاليًا والأقل وضوحًا من حيث المعلومات. لقد أثبتت بيانات السلسلة أمرًا واحدًا: المهاجم استخدم 100 ألف دولار من USDC لـ"شراء" قيمة 50 مليون دولار من USR[1]. هذا النسبة البالغة 1:500 تعني أن التحقق من كمية العملات المعدّة في العقد قد فشل تمامًا.

قدم صندوق التشفير D2 Finance ثلاث فرضيات محتملة للهجمات [ملاحظة 9]:

الفرضية A: تلاعب في أجهزة التنبؤ (Oracle Manipulation). يعتمد سعر صك USR على أجهزة التنبؤ بالأسعار. إذا استطاع المهاجم خفض سعر أجهزة التنبؤ مؤقتًا في معاملة واحدة (على سبيل المثال من خلال قروض البرق)، ليُظهر للعقد أن قيمة الأصول المودعة أعلى مما هي عليه، فيمكنه صك كمية زائدة من USR [ملاحظة 6].

الفرضية B: تسريب مفتاح الموقع الخارجي للتوقيع (Off-Chain Signer Compromise). تتضمن عملية صنع Resolv مرحلة التحقق من التوقيع الخارجي — حيث يتطلب طلب الصنع من المستخدم توقيع خدمة الخلفية للبروتوكول ليتم تنفيذه. إذا تم سرقة مفتاح التوقيع هذا، يمكن للمهاجمين تزوير أوامر صنع قانونية بأي مبلغ، مما يتجاوز جميع القيود على السلسلة [2].

الفرضية C: غياب التحقق من المبلغ بين الطلب والتنفيذ (فجوة التحقق). تقسم عملية الصك إلى خطوتين: "إطلاق الطلب" و"تنفيذ الصك". إذا لم يتحقق العقد بدقة من أن المبلغ النهائي المُنفَّذ يتوافق مع المبلغ المطلوب، فقد يقوم المهاجم بتعديل المعاملات بين إطلاق الطلب وتنفيذه لتحقيق صك زائد.

في وقت إعداد هذا التقرير، لم تُنشر بعد تحليل الجذر الكامل للثغرة من قبل Resolv الرسمي، لذا لا يمكن تأكيد أولويات الفرضيات الثلاث المذكورة أعلاه.

بناءً على تأثير الهجوم، فإن الفرضية B (تسريب مفتاح الموقع) أو الفرضية C (غياب منطق التحقق) أكثر احتمالًا — لأن التلاعب بالمرشد يتطلب عادةً أموالًا كبيرة وصعوبة في تحقيق انحرافات أسعار بهذا القدر المتطرف؛ بينما عندما تم صك 80 مليون وحدة من USR، كان رأس المال الذي استثمره المهاجم محدودًا جدًا، وهو ما يتوافق أكثر مع خاصية "تجاوز فحص العقد".

كيف يقوم المهاجمون بتحويل الأصول إلى نقد: سيناريو هروب DeFi نموذجي

بعد حصول المهاجم على 80 مليون وحدة من USR، تتمثل التحديات التي يواجهها في: كيف يمكن تحويل العملات المستقرة المزيفة التي تم إنشاؤها بشكل غير مشروع إلى قيمة حقيقية؟

تُسمّي D2 Finance "مسار تسريب هجوم DeFi نموذجي": قام المهاجم بإرسال USR على دفعات إلى بروتوكولات سيولة متعددة، مع التركيز على بيع كميات كبيرة في حوض USR/USDC الخاص بـ Curve Finance (أكبر حوض سيولة لـ USR، بحجم تداول يومي قدره 3.6 مليون دولار) [ملاحظة 10].

بما أن سيولة Curve محدودة، فإن دخول 80 مليون وحدة من USR فجأة أدى إلى اختراق الخزانة بالكامل — انخفض سعر USR من 1 دولار إلى 2.5 سنت خلال 17 دقيقة. لم يكن المهاجمون يتوقعون بيع جميع الوحدات بسعر 1 دولار، بل قاموا بتحويلها تدريجيًا إلى USDC/USDT ضمن نطاق سعري يتراوح بين 0.25 دولار و0.5 دولار، ثم حوّلوا الأرباح الناتجة إلى ETH لإتمام عملية التنظيف.

تُقدّر PeckShield أن إجمالي المبلغ المُحَوَّل بلغ حوالي 25 مليون دولار أمريكي [ملاحظة 11] — وبأخذ خسارة الانزلاق الناتجة عن بيع كميات كبيرة من USR في نطاق أسعار منخفض جدًا في الاعتبار، فإن هذا الرقم يعني أن نسبة الاستخراج الفعلية للمهاجمين كانت حوالي 30% (25 مليون / 80 مليون). وقد تبخرت الـ 70% المتبقية من "القيمة" في انزلاق هائل ناتج عن استنفاد السيولة.

ثالثًا: ماذا حدث لـ USR و RLP ونظام الضمان بعد الانفصال

انهار معدل رهن USR فجأة

عند التشغيل الطبيعي، يتم دعم USR بنسبة 1:1 من خلال ETH + مراكز تحوط. لكن بعد طرح 80 مليون وحدة من USR غير مضمونة في النظام، أصبحت الأصول الحقيقية المقابلة لإجمالي عرض USR غير كافية للاسترداد بنسبة 1:1 — انخفض معدل التغطية بشكل كبير عن 100%.

هذا أثار مباشرة آلية الحماية في طبقة RLP — حيث سيقوم البروتوكول نظريًا بتعليق استرداد RLP لحماية حاملي USR أولاً. لكن في نفس الوقت، نظرًا لأن USR نفسه قد انفصل عن ربطه (سعر التداول في السوق الثانوية حوالي 0.87 دولار أمريكي)، فإن حاملي USR يواجهون خسائر من البيع بالسعر السوقي.

التصفية المتسلسلة لبروتوكول الاقتراض

هذا أحد أكثر الأضرار الجانبية المُهملة في هذه الحادثة.

يعتمد نمو Resolv إلى حد كبير على استراتيجية: يقوم المستخدمون بإيداع USR كضمان في بروتوكولات الاقتراض مثل Morpho وFluid وEuler، واقتراض USDC، ثم شراء المزيد من USR، وتكرار هذه العملية لتشكيل مركز تدوير مُرَفَّع (Looping)، حيث يصل بعض المستخدمين إلى رافعة مالية تصل إلى 10 أضعاف [3].

عندما انخفض سعر USR من 1 دولار إلى 0.87 دولار وأقل، تبخرت قيمة الضمانات لهذه المراكز المرفوعة بنسبة 13%+ فورًا. وبما أن بروتوكولات الاقتراض تقوم تلقائيًا بإغلاق المراكز عند انخفاض نسبة الضمان تحت خط الإغلاق، تم تصفية كميات كبيرة من USR بواسطة الروبوتات، مما أدى إلى طرح مزيد من USR في السوق الثانوية وضغط السعر أكثر—مما أنشأ ضغطًا حلقيًا كلاسيكيًا للوفاة [ملاحظة 7].

يوجد على Morpho صندوق مخصص "MEV Capital Resolv USR Vault"، ووصل إجمالي قيمة مجمدة (TVL) إلى حجم كبير قبل الهجوم، وكانت هذه المراكز هي الأكثر تضررًا من الأضرار الجانبية [4].

انكماش حاد في إجمالي قيمة مجمدة في البروتوكول

قبل الهجوم، ارتفع إجمالي قيمة الأصول المقفلة (TVL) لـ Resolv إلى ملايين الدولارات الأمريكية (وصلت ذروتها إلى أكثر من 650 مليون دولار أمريكي، مدفوعة بشكل رئيسي بالوضعيات المرفوعة على Morpho و Euler). بعد تعليق البروتوكول، لم يتمكن المستخدمون من سحب أصولهم، وأصبحت حسابات رقم TVL مربكة بسبب انفصال سعر USR عن ربطه [5].

رابعًا: من يتحمل الخسارة؟ تحليل مخاطر الأطراف المختلفة

يحمل حاملو RLP الطبقة الأولى من الخسائر بموجب التصميم. ستُعكس فجوة الضمان الناتجة عن الهجوم (إنشاء 80 مليون USR غير مضمون) مباشرةً كانخفاض في صافي قيمة RLP — حيث يمثل سعر RLP حق الملكية في الجزء الزائد من الضمانات، وعندما يواجه البروتوكول ديونًا غير مغطاة، ينخفض RLP أولاً [6].

يحمل حاملو المراكز الرافعة المالية لـ USR الخسارة الأكبر فعليًا. فهم لا يواجهون فقط خطر التصفية (التي عادةً ما تترافق مع غرامة بنسبة 5-10%)، بل باعوا مراكزهم خلال فترة انفصال USR عن ربطها بسعر الربط، مما أدى إلى خسائر متراكبة لا مفر منها.

يتحمل مقدمو السيولة في Curve LP خسارة غير دائمة — عندما باع المهاجم كميات كبيرة من USR، امتصت حاوية LP بشكل سلبي كميات كبيرة من USR (باعت USDC واحتفظت بكمية أكبر من USR بسعر أدنى)، مما أدى إلى خسارة تداولية [ملاحظة 8].

حائزو USR العاديون: وفقًا للتصميم، إذا تم تفعيل آلية الإيقاف بشكل طبيعي، يمكن لحاملي USR استرداد أصولهم بمعدل 1:1 من الأصول الضمانية المتبقية. لكن المشكلة تكمن في أنه بعد وقوع الهجوم، تم إيقاف جميع وظائف البروتوكول، وأُغلق نافذة الاسترداد، لذا لا يمكن للبائعين الفعليين سوى البيع بسعر السوق البالغ 0.87 دولار، مما يتحملون خسارة قدرها 13% بسبب الانفصال عن التثبيت.

خامساً: الاستجابة للطوارئ: إجراءات فريق RESOLV

كان رد فعل فريق Resolv الأول هو إيقاف جميع وظائف البروتوكول فورًا، بما في ذلك الصك والاسترداد والتحويلات، لقطع قنوات العمليات الإضافية للمهاجم [1].

في وقت إعداد هذا التقرير، أقرت Resolv علنًا بحدوث الهجوم، لكن تقرير التحليل ما بعد الحادث (Post-Mortem) الكامل وخطة التعويض الرسمية لم تُنشر بعد. وهذا يتماشى مع الجدول الزمني النموذجي للتعامل مع حوادث أمان DeFi — عادةً ما تحتاج الفرق إلى 48-72 ساعة لإكمال التحقيق على السلسلة وتأكيد الثغرات قبل الإعلان عن خطة التصحيح التفصيلية.

تجدر الإشارة إلى أن Resolv سبق أن تعاونت مع Immunefi لوضع خطة مكافآت للثغرات، ونشرت نظام المراقبة الأمنية النشطة من Hypernative [7]. من الناحية النظرية، كان ينبغي لهذا النظام أن يتمكن من التقاط إشارات التحذير من أحداث الصك غير العادية — مما يثير سؤالًا: هل تم تفعيل نظام التحذير في الوقت المناسب، أم أن سرعة الهجوم تجاوزت نافذة التدخل البشري؟

من السرعة القصوى التي انخفض بها USR إلى 2.5 سنت في غضون 17 دقيقة، يبدو أن الهجوم تم تنفيذه بكفاءة عالية، مع نافذة زمنية رد فعل ضيقة جدًا.

سادساً: تحذير من البروتوكولات المماثلة: المخاطر النظامية للعملات المستقرة المحايدة دلتا

ليست حادثة Resolv هذه حالة معزولة، بل هي فشل نموذجي يُعد مثالًا توضيحيًا في مسار "الدولار الاصطناعي" في عالم DeFi.

الدرس الأساسي الأول: الموقّعون خارج السلسلة هم خطر مركزي. لتنفيذ صك فعال، عادةً ما تُدخل العملات المستقرة المحايدة دلتا خدمات خلفية خارج السلسلة للتحقق من الطلبات. هذا "المكون خارج السلسلة" هو جوهرًا عقد سلطة مركزي—إذا تسرب مفتاحه الخاص، فإن المهاجم يحصل على حق صك البروتوكول. هذا يُدخل ضعف الأمان من Web2 إلى Web3[8].

الدرس الأساسي الثاني: "كفاءة رأس المال 1:1" هي سيف ذو حدين. إن فلسفة التصميم للأنظمة ذات التغطية الزائدة (مثل MakerDAO) هي أن التغطية الزائدة يمكنها امتصاص جزء من الخسائر حتى في حالة وجود ثغرات صغيرة في العقد. أما أنظمة التوازن الدلتا فتُقلص التغطية إلى الصفر — أي فشل في منطق الصك يسبب فجوة مباشرة في النظام بنسبة متساوية، دون أي زائد.

الدرس الأساسي الثالث: عندما ينمو TVL بسرعة كبيرة، لا يواكب التدقيق هذا النمو. ارتفع TVL لـ Resolv من أقل من 50 مليون دولار إلى أكثر من 650 مليون دولار خلال ثلاثة أشهر، وكان الدافع الرئيسي هو استراتيجية التدوير المرفوعة على Morpho. أدى التوسع السريع في تعقيد النظام ونقاط التكامل إلى ضغط هائل على عمليات التدقيق. لقد شهد تاريخ DeFi مثل هذه الدروس مرارًا وتكرارًا: Euler Finance (مارس 2023، خسارة قدرها 197 مليون دولار) وInverse Finance (أبريل 2022، 15.6 مليون دولار) هما مثالان على مأساة "تصميم منطقي ولكن به ثغرات دقيقة في منطق الطباعة أو الاقتراض"[9].

سابعًا: الاستنتاجات الأساسية

كشف هذا الهجوم ليس عن ثغرة في العقد فحسب، بل عن تناقض عميق في هيكل سوق العملات المستقرة المحايدة دلتا.

نقطة انطلاق القصة هي طموح تصميم USR: عدم الاعتماد على احتياطيات العملات الورقية أو التغطية الزائدة، بل تحقيق كفاءة رأس مال 1:1 من خلال المشتقات التحوطية. كان هذا التصميم منطقيًا تمامًا في المرحلة الصاعدة — حيث يُنشئ المستخدمون عملة USR واحدة مقابل 1 دولار من ETH، وتوفر البروتوكول عوائد من رسوم التمويل للمستخدمين، مما جذب حجمًا إجماليًا مغلقًا يبلغ مئات الملايين من الدولارات.

لكن "كفاءة رأس المال 1:1" تعني أيضًا أن النظام لا يحتوي على أي مخزون ضماني. بمجرد حدوث ثغرة في منطق السكّ—سواء كان ذلك بسبب تسريب مفتاح الموقع الخارجي للسلسلة، أو غياب التحقق بين الطلب والتنفيذ—يمكن للمهاجمين إنشاء كميات غير محدودة من العملات المستقرة بتكلفة شبه صفرية. هذا لا يشبه أنظمة التغطية الزائدة التي تمتلك وسادة أمان، بل يخترق النظام مباشرة.

ولادة 80 مليون وحدة USR استغرقت فقط 100 ألف دولار أمريكي، و17 دقيقة، وسعر هبوطي قدره 2.5 سنتًا. سحب المهاجمون قيمة حقيقية قدرها 25 مليون دولار أمريكي، وتركوا للبروتوكول ثقبًا أسود ينتظر الإصلاح—إضافة إلى فاتورة مكتوبة من قبل حاملي RLP، ومستخدمي المراكز الرافعة، وCurve LP، دُفعت تكلفتها الحقيقية.

الأضرار الجانبية الناتجة عن البروتوكولات المحيطة مثل Curve و Morpho و Fluid و Euler هي الجانب الآخر من "القابلية المركبة الفائقة" (Hypercomposability) في عالم DeFi: فدمج البروتوكولات يُضخم العوائد في الأوقات العادية، ويُضخم المخاطر أيضًا في أوقات الأزمات. في النهاية، يكمن الدرس المستفاد من هذا الأمر في أن كل نافذة كفاءة تفتحها في DeFi هي في الواقع سطح هجوم إضافي تُعرّض نفسك له. وجود موقع التوقيع خارج السلسلة يجعل البروتوكول أكثر مرونة، لكنه يضيف أيضًا نقطة ضعف مركزية قاتلة.

ملاحظة

[Note 1] Delta Neutral: A financial derivatives term. Delta measures an asset's sensitivity to price changes in the underlying asset. "Delta=0" means the position does not profit or lose with price movements of the underlying asset—i.e., it is fully hedged. For Resolv, holding $1 worth of ETH (Delta=+1) while shorting an equivalent amount of ETH futures (Delta=-1) results in a net Delta of 0, hence termed "Delta Neutral."

[Note 2] Perpetual Futures: A futures contract with no expiration date, serving as the mainstream derivative instrument in the cryptocurrency market. Holding a short perpetual futures position means: profit when the ETH price falls and lose when it rises, thereby hedging against spot ETH price risk.

[Note 3] Funding Rate: A mechanism to balance the perpetual futures market. When long positions exceed short positions, longs pay funding fees to shorts periodically, and vice versa. Resolv, as the short side, typically receives funding fees continuously in a bullish crypto market, which is its core source of income.

[ملاحظة 4] الطبقة المتأخرة (Junior Tranche): في الهيكل المالي المُقسَّم، يُصاب مستثمرو الطبقة المتأخرة بأول خسارة عند حدوث خسارة (مما يعادل "أول من يتحمل الخسارة")، لكنهم يحصلون أيضًا على تعويض أعلى كعائد مرتبط بالمخاطرة عند توزيع الأرباح. RLP تُعادل الطبقة المتأخرة لبروتوكول Resolv، بينما USR تُعادل الطبقة المقدمة.

[ملاحظة 5] خط تفعيل معدل الضمان بنسبة 110%: أي أن قيمة الأصول المضمونة بالكامل لـ USR تساوي 1.1 ضعف كمية USR المتداولة. عند انخفاضها عن هذا الخط، يتم تعليق استرداد RLP لضمان أولوية استخدام الأصول المتبقية لاسترداد حاملي USR.

[ملاحظة 6] القروض البرقية (Flash Loan): أداة اقتراض بدون ضمانات مميزة لـ DeFi، وتتطلب سداد القرض ضمن نفس المعاملة (نفس الكتلة) بعد الاقتراض. يمكن للمهاجمين استخدامها للحصول مؤقتًا على مبالغ كبيرة من الأموال للتأثير على الأسعار، بشرط سداد القرض قبل انتهاء المعاملة، وبتكلفة شبه صفرية.

[ملاحظة 7] الحلقة المفرغة للانهيار: انهيار ذاتي التغذية أثناء عملية تقليل الرافعة المالية: انخفاض أسعار الأصول → تفعيل التصفية → بيع مزيد من الأصول → انخفاض أسعار أكثر → تفعيل تصفية إضافية، وهكذا دواليك.

[Note 8] Impermanent Loss: A unique risk faced by liquidity providers (LPs) on automated market makers (AMMs). When the price ratio of the two assets in the pool deviates from the initial state, the value of the LP’s portfolio falls below the value of simply holding the two assets directly; this difference is known as impermanent loss.

[ملاحظة 9] تحليل D2 Finance / CoinTelegraph، مع الاستشهاد بتعليق D2 Finance: "Either the oracle was gamed, the off-chain signer was compromised, or the amount validation between request and completion is simply missing." نفس المصدر.

[ملاحظة 10] وفقًا لـ CoinTelegraph، بلغ حجم التداول في حوض Curve USR/USDC 3.6 مليون دولار خلال 24 ساعة، وانخفض السعر إلى 2.5 سنتًا في الساعة 2:38 UTC.

[ملاحظة 11] بيانات تقديرية من PeckShield، مأخوذة من CoinTelegraph بنفس المصدر: "قدر PeckShield أن المهاجم استطاع استخراج حوالي 25 مليون دولار من الهجوم أثناء انفصال USR."