الكاتب: كلوود، شينتشاو TechFlow

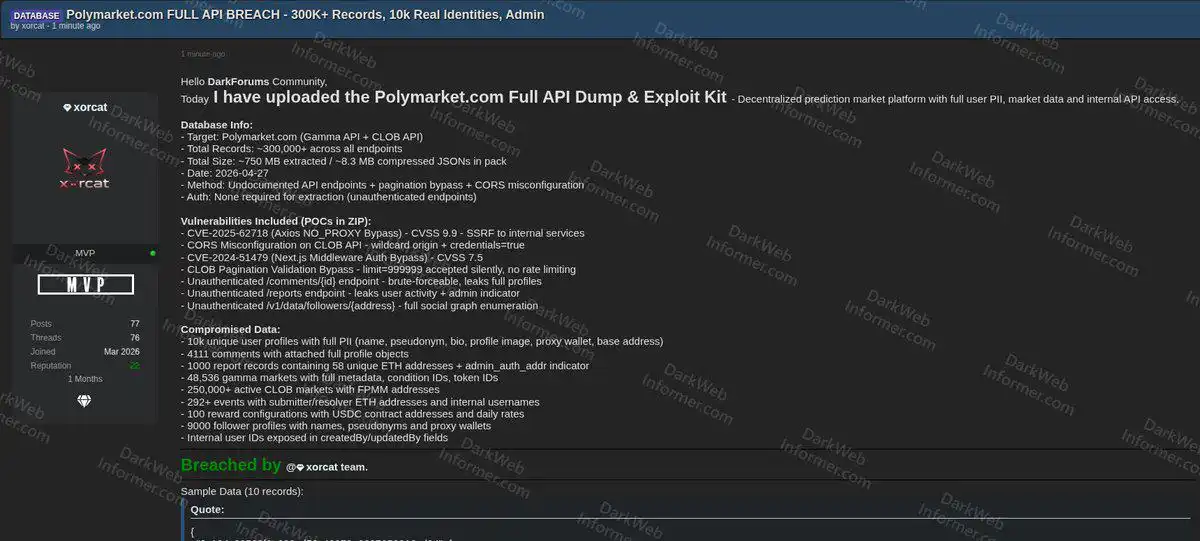

مقدمة من Shenchao: قام القراصان ذو الاسم المستعار "xorcat" في 27 أبريل بتحميل ملف مضغوط على منتدى الجريمة الإلكترونية، يحتوي على أكثر من 300,000 سجل مستخرج من Polymarket، و5 نصوص استغلال قابلة للتنفيذ، بالإضافة إلى ثغرتين من مستوى CVE، بحجم البيانات الأصلية حوالي 750 ميجابايت.

في اليوم التالي، كشف حساب تهديدات البلوكشين Dark Web Informer عن الحادث على X. ردت Polymarket في نفس اليوم، قائلة إن البيانات المتأثرة "كانت قابلة للوصول عبر واجهة برمجة التطبيقات العامة"، وصنّفت الحادث كـ"ميزة" وليس تسريبًا. لكن البيان الرسمي لم يعالج مباشرة تفاصيل التكوين الخاطئ لواجهة برمجة التطبيقات واستغلال الثغرات التي ذكرها القراصنة.

في 27 أبريل، رفع المهاجم الذي يستخدم اسم مستعار "xorcat" حزمة مضغوطة على منتدى للجريمة الإلكترونية: ملف JSON بحجم 8.3 ميغابايت، يُفك ضغطه ليصل إلى حوالي 750 ميغابايت، ويتضمن أكثر من 300 ألف سجل مستخرجة من Polymarket، و5 نصوص استغلال نشطة (PoC)، وتقرير تقني.

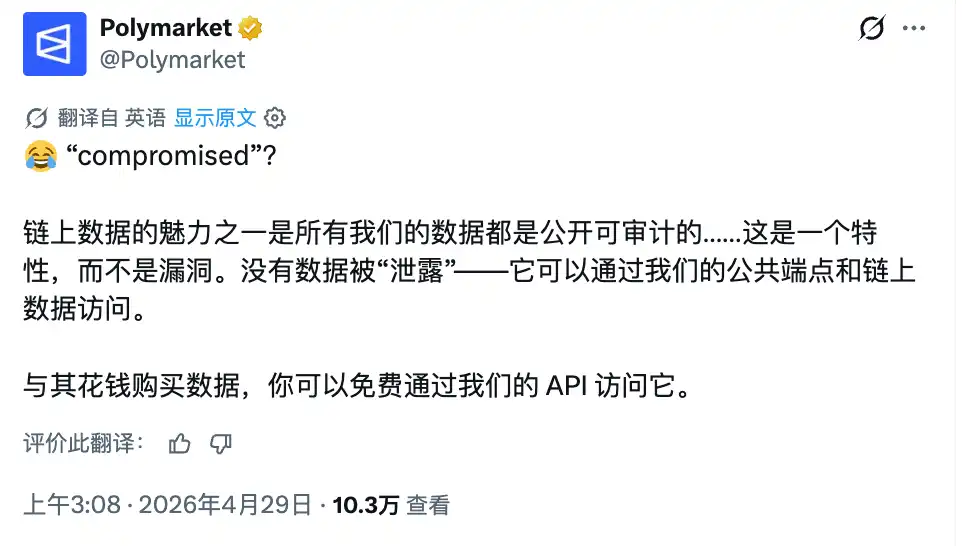

استجابة Polymarket في نفس اليوم. لكن الاستجابة لم تكن اعتذارًا أو تحقيقًا تقليديًا لإدارة الأزمات، بل كانت ردًا تحديًا تقريبًا. نشر الحساب الرسمي للمنصة على X مقالًا ساخرًا يفيد أن جميع المحتويات ذات الصلة يمكن الوصول إليها عبر نقاط نهاية عامة وبيانات على السلسلة، ووصفها بأنها "ميزة، وليست ثغرة".

تحول الحدث إلى روسومون: حيث يصر الهاكرز على أن هذا هجوم على البيانات تم نشره دون إشعار، ويشيرون تحديدًا إلى عدة تكوينات خاطئة في واجهة برمجة التطبيقات؛ بينما يصرّ المنصة على أن جميع المحتويات كانت بيانات عامة، ولم يتم تسريب أي معلومات خاصة.

مسار الهجوم: "سلسلة من الأبواب غير المغلقة"

وفقًا لوصف xorcat في منشوره على المنتدى، لم تعتمد الهجمة على أي ثغرة معقدة واحدة، بل كانت أكثر شبهاً بعبور سلسلة من الأبواب غير المغلقة. وفقًا لمراجعة وسيلة الإعلام الأمني السيبراني The CyberSec Guru، استغلت الهجمة بشكل رئيسي ثلاثة أنواع من المشكلات: نقاط نهاية API غير معلنة، وتجاوز الترقيم في واجهة برمجة تطبيقات التداول CLOB (سجل الطلبات المركزي المحدود)، وخطأ في تكوين CORS (مشاركة الموارد عبر المواقع).

أشار التقرير العام إلى أن عدة نقاط نهاية في Polymarket لا تتطلب مصادقة على الإطلاق. على سبيل المثال، تدعم نقطة نهاية التعليقات التخمين العنيف للملفات الشخصية الكاملة للمستخدمين؛ وتُعرّض نقطة نهاية التقارير بيانات نشاط المستخدمين؛ وتسمح نقطة نهاية المتابعين لأي شخص برسم خريطة كاملة للعلاقات الاجتماعية لأي عنوان محفظة دون تسجيل الدخول.

ما الذي يحتويه أكثر من 300,000 سجل؟

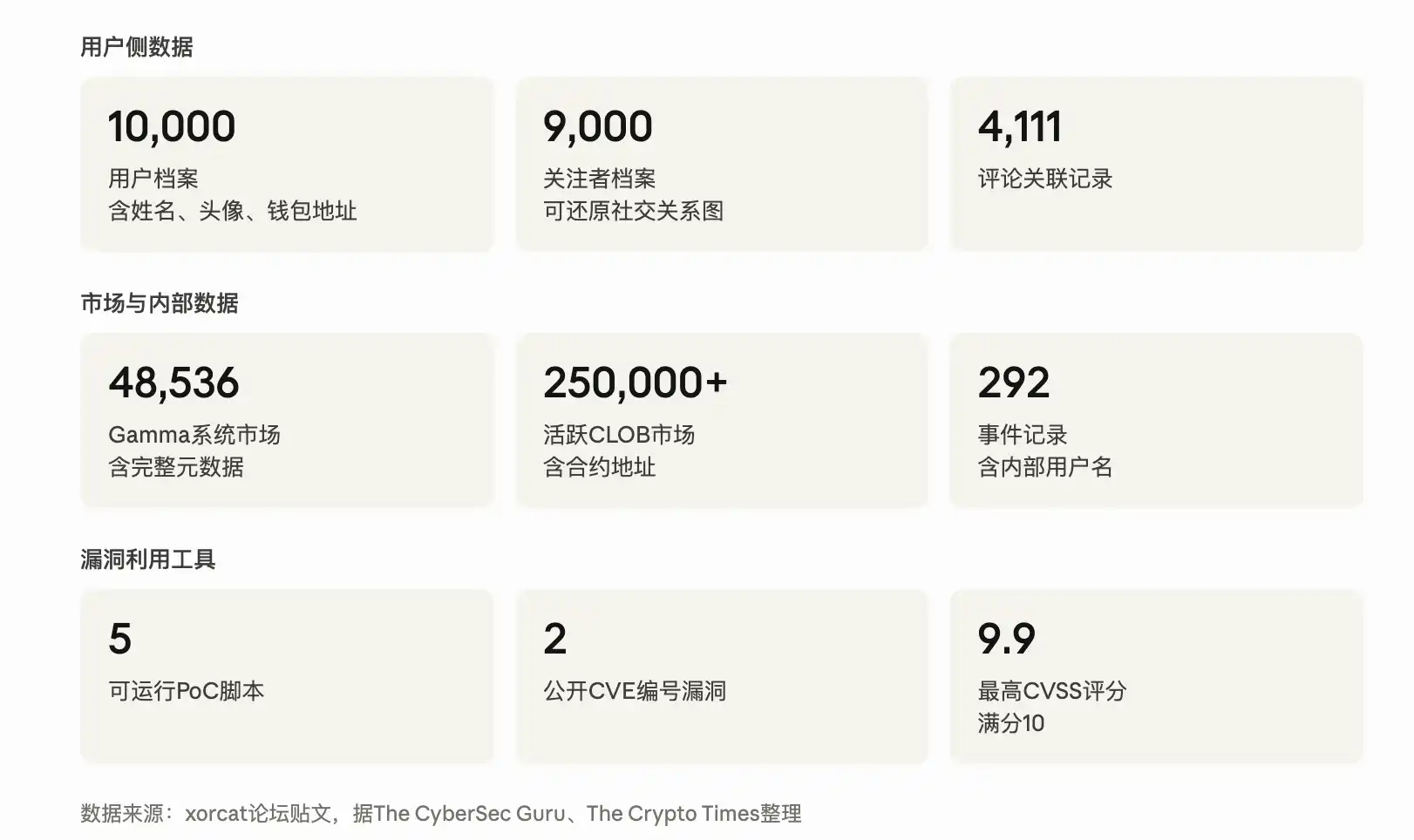

تُظهر مراجعات منشورات منتدى xorcat و The CyberSec Guru و The Crypto Times أن حزمة التسريب منظمة بشكل عام وفقًا لثلاث فئات: المستخدمون، والأسواق، وأدوات الهجوم (انظر بطاقة البيانات أدناه).

تحتوي ملفات المستخدمين المستقلة البالغ عددها 10,000 ملف على اسم المستخدم، الاسم المستعار، السيرة الذاتية، الصورة الرمزية، عنوان المحفظة الوكيلة، وعنوان المحفظة الأساسية. يمكن لـ 9,000 ملف من متابعين المستخدمين رسم خريطة العلاقات الاجتماعية. تحتوي 4,111 معلقة على ملفات مستخدمين مرتبطة بها. تتضمن 1,000 سجل تقرير 58 عنوانًا مستقلًا لإيثريوم. كما توجد حقول معرفات المستخدمين الداخلية مثل createdBy وupdatedBy موزعة في أماكن متفرقة، مما يعيد تكوين جزء من هيكل حسابات المنصة بشكل غير مباشر.

يشمل جانب السوق 48,536 سوقًا من نظام Polymarket Gamma (بما في ذلك البيانات الوصفية الكاملة، ومعرف الشرط، ومعرف الرمز)، وأكثر من 250,000 سوق نشط على CLOB (مع عناوين عقود FPMM)، و292 حدثًا مع أسماء مستخدمين داخلية وعناوين محفظة للمُقدّمين والحاكمين، بالإضافة إلى 100 تكوين مكافآت مع عناوين عقود USDC ومعدلات دفع يومية.

عنوان المحفظة على السلسلة يكون مجهولًا بحد ذاته، لكنه يفقد خصوصيته فور ارتباطه باسم أو سيرة ذاتية أو صورة رمزية. هذه هي النقطة الجدلية الأساسية التي لم تُعالجها استجابة Polymarket هذه:

Whether the data is "public" and whether user identities can still be protected after the data is aggregated are two different issues.

"هذه ميزة وليست ثغرة": رد Polymarket

رد Polymarket في 28 أبريل على X كان مكونًا من تغريدة واحدة فقط. بدأ المنصة برمز تعبيري «😂»، وشكك أولاً في مصطلح «اختراق»، ثم ردّ على كل نقطة على حدة: البيانات على السلسلة يمكن التدقيق فيها علنًا دائمًا، ولم يتم «تسريب» أي بيانات، إذ يمكن الحصول على نفس المعلومات مسبقًا مجانًا عبر واجهة برمجة التطبيقات العامة، دون الحاجة لدفع ثمنها. وختم التعبير بتحديد أنه «ميزة، وليست ثغرة».

أشارت The Crypto Times إلى أن رد Polymarket لم يعالج مباشرة الادعاءات التقنية المحددة التي قدمها القراصنة، مثل تكوين API غير صحيح، وتكوين CORS غير صحيح، والنقاط النهائية غير المعلنة، وغياب حدود المعدل، إلخ. وقد ركزت المنصة بقوة على الجانب الأسهل للدحض، وهو "ما إذا كانت البيانات عامة"، لكنها ظلت صامتة بشأن المسألة الأمنية الأكثر جوهرية: "استخراج المهاجم لكميات كبيرة من البيانات وتعبئتها عبر مسارات غير متوقعة".

كما زُعم من جانب xorcat أنهم لم يُبلّغوا Polymarket مسبقًا، بحجة أن المنصة لا تمتلك برنامجًا لجوائز الأمن. لم يتم التحقق من هذه المعلومة من قبل طرف ثالث حاليًا، لكن إن كانت صحيحة، فهذا يعكس فراغًا ما في الحوكمة الأمنية الاستباقية لـ Polymarket: عدم وجود قناة رسمية للإبلاغ المسؤول، مما يدفع المهاجمين إلى النشر العلني المباشر بدلاً من الإبلاغ الداخلي.

هذه ليست المرة الأولى التي تُكشف فيها مشكلات أمنية في Polymarket

العودة إلى خط الزمن، من أغسطس إلى سبتمبر 2024، أبلغ عدة مستخدمين قاموا بتسجيل الدخول إلى Polymarket عبر حسابات Google عن سرقة USDC، حيث استغل المهاجمون دالة proxy في Magic Labs SDK لتحويل أرصدة المستخدمين إلى عناوين تصيد. تأكد فريق خدمة العملاء في Polymarket قبل نهاية سبتمبر من وجود ما لا يقل عن 5 هجمات مشابهة.

في نوفمبر 2025، استغل القراصنة قسم التعليقات في Polymarket لنشر روابط تصيد، وبعد النقر عليها، تم تثبيت نصوص ضارة على أجهزة المستخدمين، مما تسبب في خسائر إجمالية تجاوزت 500,000 دولار أمريكي من الأنشطة الاحتيالية ذات الصلة.

في ديسمبر 2025، حدثت مرة أخرى سرقة جماعية للحسابات. تأكّد Polymarket على Discord من الحدث، وأرجعه إلى "ثغرة في خدمة المصادقة من طرف ثالث". واتّجهت المناقشات على وسائل التواصل الاجتماعي بشكل عام نحو مستخدمي تسجيل الدخول عبر بريد Magic Labs، ولم تُسمِّ المنصة صراحةً مزوّد الخدمة المعني، ولم تُفصح عن العدد الدقيق للمستخدمين المتأثرين أو حجم الخسائر.

بعد كل حدث، أصدرت المنصة ردودًا بدرجات متفاوتة: بعضها لوم مزودي خدمة طرف ثالث، وبعضها اعترف بالمشكلة وتعهد بالاتصال بالمستخدمين المتأثرين. إن حدث xorcat هذا هو الأول الذي يستخدم "هذا بيانات عامة بالفعل" كخط دفاع كامل. من منظور تاريخي، يبدو أن هذا الرد更像是 محاولة للسيطرة على طبيعة الحدث، وليس استجابة تقليدية لحدث أمني.

حتى تاريخ نشر هذا التقرير، لم تقدم Polymarket أي توضيحات بشأن إصلاح الثغرات الفنية التي كشف عنها xorcat، ولا يزال يمكن لأي شخص تنزيل نصوص PoC من المنتدى.