ملاحظة المحرر: مع بدء قدرات الذكاء الاصطناعي في الاقتراب من حدود "الأدوات الشاملة"، يتغير معنى الأمن السيبراني. فهو لم يعد مجرد مسألة دفاع ضد القراصنة أو الفيروسات أو تسريبات البيانات، بل يتحول تدريجيًا إلى مواجهة تتميز بعدم توازن في القدرات.

مع ظهور Claude Mythos الذي أطلقته Anthropic، والذي يُظهر قدرة على اكتشاف الثغرات تقارب مستوى الخبراء الرائدين، يدخل الهجوم السيبراني مرحلة جديدة أكثر خفاءً وأتمتة، وتصبح الأمان الشخصي من "خيار" إلى "ضرورة". من ناحية، يتم خفض عتبة الهجوم؛ ومن ناحية أخرى، تزداد كفاءة الهجوم بشكل أسّي. وهذا يعني أن "الأمان السلبي" سيصبح من الصعب الحفاظ عليه بشكل متزايد.

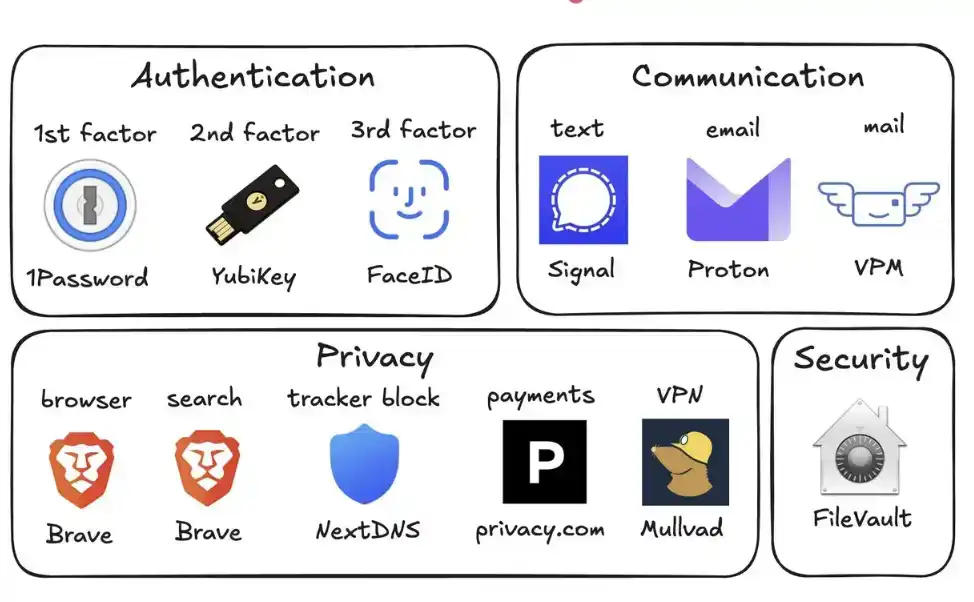

في هذا السياق، يقدم قائمة "الصحة الرقمية" التي اقترحها أندريه كارباتي، المؤسس المشارك لشركة OpenAI، مسارًا عمليًا للتعامل مع الأمر. في عصر الذكاء الاصطناعي، لم يعد الأمان "إجراءات تصحيحية بعد وقوع الحدث"، بل أصبح "جزءًا من السلوك اليومي". التحقق من الهوية، عزل الصلاحيات، تقليل المعلومات، وإعادة تشكيل العادات السلوكية. إن الخطوات الـ15 التي تبدو تافهة في جوهرها تعيد بناء حدود أمان يمكن للمستخدم العادي التحكم بها.

The real risk is not whether you become a target, but whether you are defenseless when the attack happens.

Below is the original text:

من المؤكد أنه لم يعد لديك أي مساحة للتهاون في موضوع أمن الشبكة.

ما أطلقته Anthropic أمس، Mythos، يمثل نقطة تحول لا رجعة فيها.

هذه التقنية غير معلنة حاليًا، ولكن بمجرد أن تقع في أيدي الجهات الفاعلة الضارة (وهو أمر شبه محتوم) ... ستواجه هجومًا إلكترونيًا متقدمًا للغاية، حيث سيكون معظم الناس قد فات الأوان قبل أن يدركوا أنهم قد تم اختراقهم.

هذا يشبه "فيروس كورونا" في عالم البرمجيات.

That's why, from now on, your cybersecurity must be flawless.

إرشادات الصحة الرقمية لكارباتي

في العام الماضي، قام أندريه كارباتي (@karpathy، المؤسس المشارك في OpenAI) بإعداد "إرشادات الصحة الرقمية"، والتي نظّمت بشكل منهجي الأساليب الأساسية لحماية نفسك في عصر الذكاء الاصطناعي.

هذا أحد أكثر الدلائل قيمةً التي رأيتها للبدء.

في هذا العصر الملئ بعدم اليقين، إليك جميع تدابير الأمان التي يجب أن تتخذها:

1. استخدم مدير كلمات المرور (مثل: 1Password)

أنشئ كلمة مرور عشوائية فريدة لكل حساب تمتلكه. بمجرد اختراق خدمة ما، غالبًا ما يستخدم المهاجمون هذه البيانات للقيام بـ "هجمات التكرار". يمكن لمديري كلمات المرور القضاء تمامًا على هذا الخطر، كما أنه يملأ تلقائيًا الحقول، مما يجعل استخدامه أسرع في الواقع مقارنة باستخدام كلمات مرور مكررة.

2. تكوين مفتاح أمان مادي (مثل: YubiKey)

هذا جهاز مادي يعمل كطبقة ثانية من المصادقة عند تسجيل الدخول. يجب على المهاجمين "الحصول على الجهاز الفعلي"才能 تسجيل الدخول إلى حسابك. على النقيض من ذلك، يمكن بسهولة سرقة رموز التحقق عبر الهاتف من خلال هجمات تبديل SIM (حيث يتنكر المهاجمون ككنتك ويتواصلون مع مزود الخدمة لتحويل رقمك إلى هاتفهم).

نوصي بشراء 2–3 YubiKey وتخزينها في أماكن منفصلة لتجنب الحظر من حسابك في حال فقدانها.

3. تمكين التعرف البيومتري بالكامل

مثل Face ID وتحديد البصمة، قم بتمكينها في مدير كلمات المرور وتطبيقات البنوك والتطبيقات المهمة جميعها. هذه هي الطبقة الثالثة من التحقق: أنت "نفسك". لا يمكن لأحد سرقة وجهك من قاعدة بيانات.

4. تعامل مع قضايا الأمان كما تتعامل مع كلمة المرور

أسئلة مثل "ما هو لقب والدتك؟" يمكن البحث عنها على الإنترنت في غضون 10 ثوانٍ. يجب توليد إجابات عشوائية وحفظها في مدير كلمات المرور. لا تُدخل أبدًا معلومات حقيقية.

5. تفعيل تشفير القرص

على جهاز Mac يُسمى FileVault، وعلى Windows يُسمى BitLocker. إذا سُرقت حاسوبك، فإن التشفير يجعل المُسرق يحصل فقط على "لبنات"، وليس على جميع بياناتك. تفعيله يستغرق دقيقتين فقط ويعمل تلقائيًا في الخلفية.

6. تقليل أجهزة المنزل الذكي

كل جهاز "ذكي" هو في جوهره جهاز كمبيوتر متصل بالإنترنت مزود بميكروفون. فهي تجمع البيانات باستمرار، وتتصل بالإنترنت بشكل متكرر، وغالبًا ما تتعرض للاختراق. لا يحتاج جهاز كشف الهواء المتصل بالإنترنت في منزلك إلى معرفة موقعك الدقيق. كلما قل عدد الأجهزة، قل عدد نقاط الهجوم.

7. استخدام Signal للاتصال

يقدم Signal تشفيرًا من طرف إلى طرف، ولا يمكن لأي شخص (بما في ذلك المنصة نفسها، أو مزودي الخدمة، أو المراقبين) قراءة المحتوى. تحتفظ الرسائل النصية العادية وحتى iMessage بالبيانات الوصفية (من، متى، تكرار التواصل). قم بتمكين "حذف الرسائل تلقائيًا" (على سبيل المثال، بعد 90 يومًا) لتجنب أن تصبح السجلات التاريخية خطرًا.

8. استخدم متصفحًا يركز على الخصوصية (مثل: Brave)

مبنية على Chromium، متوافقة مع إضافات Chrome، وتجربة الاستخدام شبه متطابقة.

9. تبديل محرك البحث الافتراضي إلى Brave Search

يحتوي على فهرس مستقل (مختلف عن DuckDuckGo الذي يعتمد على Bing). إذا كانت نتائج البحث سيئة، يمكنك إضافة «!g» للانتقال إلى Google. النسخة المدفوعة تكلف حوالي 3 دولارات شهريًا، وهي تستحق ذلك — فأنت تصبح عميلًا، وليس منتجًا يتم بيعه.

10. استخدم بطاقة ائتمان افتراضية (مثل: Privacy.com)

قم بإنشاء بطاقة مستقلة لكل تاجر وحدد حدود إنفاق. يمكنك حتى إدخال اسم وعنوان عشوائيين. في حال اختراق التاجر، سيتم تسريب رقم بطاقة لمرة واحدة فقط، وليس هويتك المالية الحقيقية.

11. استخدام عنوان بريد افتراضي

الخدمات مثل Virtual Post Mail تأخذ بريدك الفعلي، وتحوّل محتواه إلى صور ممسوحة ضوئيًا، وتجعله متاحًا لك للعرض عبر الإنترنت.

يمكنك تحديد ما يجب تدميره وما يجب إعادة توجيهه. بهذه الطريقة، لن تضطر إلى تقديم عنوان منزلك الحقيقي لتجار مجهولين في كل مرة تدفع فيها عبر الإنترنت.

12. لا تضغط على الروابط في البريد الإلكتروني

عنوان البريد الإلكتروني سهل جدًا التزوير. مع دعم الذكاء الاصطناعي، أصبحت رسائل التصيد اليوم شبه غير قابلة للتمييز عن الرسائل الحقيقية. بدلاً من النقر على الروابط، أدخل العنوان يدويًا وسجّل الدخول إلى الموقع المعني مباشرة.

في الوقت نفسه، أوقف تحميل الصور تلقائيًا في بريدك الإلكتروني، لأن الصور المضمنة تُستخدم غالبًا لتتبع ما إذا كنت قد فتحت البريد الإلكتروني.

13. استخدم VPN بشكل انتقائي (على سبيل المثال: Mullvad)

يُمكن لشبكة VPN (الشبكة الخاصة الافتراضية) إخفاء عنوان IP الخاص بك (أي الرقم المميز لجهازك وموقعك) عن الخدمات التي تزورها. لا حاجة لتشغيله طوال اليوم، ولكن يجب تفعيله عند استخدام Wi-Fi عام أو عند الوصول إلى خدمات لا تثق بها.

14. تفعيل حجب الإعلانات على مستوى DNS (مثل: NextDNS)

يمكن فهم DNS على أنه دليل هاتف يستخدمه الجهاز للبحث عن المواقع. إن حظر الإعلانات والمتعقبات على هذا المستوى يعني أنها تُحظر قبل تحميلها.

وهي فعالة على جميع التطبيقات والمتصفحات على الجهاز.

15. تثبيت أداة مراقبة الشبكة (على سبيل المثال: Little Snitch)

يمكنه عرض التطبيقات التي تستخدم الإنترنت على جهاز الكمبيوتر الخاص بك، وكمية البيانات التي تُرسلها، ووجهة هذه البيانات. أي تطبيق يُظهر "ترددًا غير طبيعي عاليًا في إرسال البيانات" يستحق الحذر، وربما يجب إزالته مباشرة.

حاليًا، لا يزال Mythos تحت سيطرة فريق الدفاع الخاص بمشروع Project Glasswing (مثل Anthropic و Apple و Google). لكن نماذج ذات قدرات مماثلة ستُصبح قريبًا في أيدي المهاجمين الضارين (ربما في أقل من 6 أشهر، أو حتى أسرع).

هذا هو السبب في أنك يجب أن تعزز دفاعاتك الأمنية في أسرع وقت ممكن الآن. قضاء 15 دقيقة الآن لإكمال هذه الإعدادات يمكن أن يساعدك في تجنب سلسلة من المشكلات الجسيمة في المستقبل.

انتبه للسلامة، وأتمنى لك كل التوفيق.