كتابة: imToken

في الأسبوع الماضي، نشر فريق Google Quantum AI ورقة بحثية مهمة تشير إلى أنه، ضمن بنية فائقة التوصيل وتصحيح أخطاء محدد وافتراضات أجهزة، يمكن للحواسيب الكمومية المستقبلية كسر تشفير المنحنيات الإهليلجية بطول 256 بت (ECDLP-256) المستخدم على نطاق واسع في العملات المشفرة والبلوك تشين الحالية في غضون دقائق باستخدام أقل من 500 ألف كيوبيت فيزيائي، وهو ما يقلل عدد الكيوبيتات المطلوبة بمقدار حوالي 20 مرة مقارنة بالتقديرات السابقة.

هذا يشير مباشرةً إلى مخطط التوقيع الأساسي ECDSA، الذي يُستخدم في معظم السلاسل العامة الرائدة مثل البيتكوين والإيثيريوم. وفور صدور الرسالة، انتشرت على الإنترنت مقولة أن "الحواسيب الكمية ستتمكن من كسر مفاتيح البيتكوين الخاصة".

في الواقع، من الضروري أن نهدأ أولاً ونوضح الأمور—التهديد حقيقي، لكنه لا يزال بعيداً جداً عن فكرة "غداً لن يكون محفظتك آمنة".

الأهم من ذلك، أن الصناعة بأكملها بدأت بالفعل في التحرك.

أولاً: ما الذي تهدده الحوسبة الكمية حقًا؟

لفهم هذه المسألة، دعنا نبدأ من الأساس، أي كيف يتم حماية أصولك المشفرة؟

من المعروف أنه على شبكة البيتكوين أو الإيثيريوم، يوجد خلف كل حساب زوج من المفاتيح: المفتاح الخاص والمفتاح العام. المفتاح الخاص هو سلسلة من الأرقام العشوائية الضخمة، وهو سري للغاية، ويعادل كلمة مرور خزانتك؛ بينما يُستمد المفتاح العام من المفتاح الخاص عبر عملية ضرب منحنى إهليلجي، ويُستنتج عنوان محفظتك من خلال تقليل المفتاح العام باستخدام دالة تجزئة.

الأساس الأمني لهذا النظام يكمن في أن هذه العملية أحادية الاتجاه.

في النهاية، من السهل حساب المفتاح العام من المفتاح الخاص، لكن العكس—أي استنتاج المفتاح الخاص من المفتاح العام—يتطلب وقتًا يفوق عمر الكون بكثير على الحواسيب التقليدية، وهذا جوهر "مشكلة اللوغاريتمات المنفصلة على المنحنيات الإهليلجية" (ECDLP)—الحساب في الاتجاه الأمامي بسيط، بينما التحليل العكسي مستحيل.

لكن الحواسيب الكمية تكسر هذا الافتراض، إذ يمكنها حل مشكلات تحليل الأعداد الصحيحة واللوغاريتمات المنفصلة في زمن متعدد الحدود، وبعبارة أخرى، يمكن لحاسوب كمي قوي بما يكفي نظريًا استنتاج مفتاحك الخاص من مفتاحك العام.

إذًا، السؤال هو: متى يتم كشف المفتاح العام؟

كلما أجريت معاملة على البلوكشين، يجب عليك توقيع بيانات المعاملة باستخدام مفتاحك الخاص، ونشر مفتاحك العام للتحقق، مما يعني أنه بمجرد إجرائك لأي معاملة، يكون مفتاحك العام قد أصبح علنيًا على البلوكشين.

إن أهمية هذه الورقة البحثية من جوجل تكمن في نقل فكرة "كسر المفتاح الخاص من المفتاح العام" من كونها ممكنة نظريًا ولكن غير واقعية، إلى هدف قابل للتخطيط على خريطة طريق الأجهزة الكمية، حيث تقدر الورقة أن كسر ECDLP بطول 256 بت يتطلب حوالي 500 ألف كيوبت فيزيائي بكمبيوتر كمي مع تصحيح أخطاء، وهو رقم أقل بكثير من التقديرات السابقة.

في النهاية، لا تهدف الحوسبة الكمية إلى كسر البلوك تشين، بل تركز أولاً على أنظمة التوقيع التي لا تزال مبنية على مشكلة اللوغاريتمات المنفصلة المنحنية الإهليلجية داخل البلوك تشين.

إذًا، التهديد حقيقي، لكن مصطلح "على وشك الحدوث" غير دقيق من الناحية الصارمة؛ فالتقديرات السائدة في الصناعة تشير إلى أن النافذة الزمنية الأسرع ستكون حوالي عام 2030.

ثانيًا، ما الاستعدادات التي تقوم بها كل سلسلة عامة؟

بالطبع، من الناحية الموضوعية، هناك فرق أساسي لم توضحه العديد من التقارير، وهو أن العديد من عناوين البيتكوين لا تُعرّض المفتاح العام على السلسلة من البداية.

على سبيل المثال، بالشكل الشائع P2PKH وP2WPKH، فإن العنوان نفسه عادةً ما يكون مجرد تجزئة للمفتاح العام، ويُكشف المفتاح العام عادةً فقط عند "الإنفاق الأول"، مما يعني أنه إذا لم تُرسل أبدًا أي معاملة من عنوانك، فسيكون هناك فقط عنوان محفظتك على السلسلة، دون أي مفتاح عام.

لذلك، فإن سطح الهجوم الأقرب مباشرةً للحوسبة الكمومية هو المفاتيح العامة للعناوين التي تم تنفيذ معاملات منها بالفعل. بالطبع، يؤدي هذا التفصيل مباشرةً إلى أول شيء يمكن للمستخدمين فعله الآن، وسنعود إليه لاحقًا.

لم تكن الصناعة غير مدركة لهذه المشكلة؛ في الواقع، تتم الاستعدادات للانتقال إلى التشفير ما بعد الكم على عدة جبهات في آنٍ واحد.

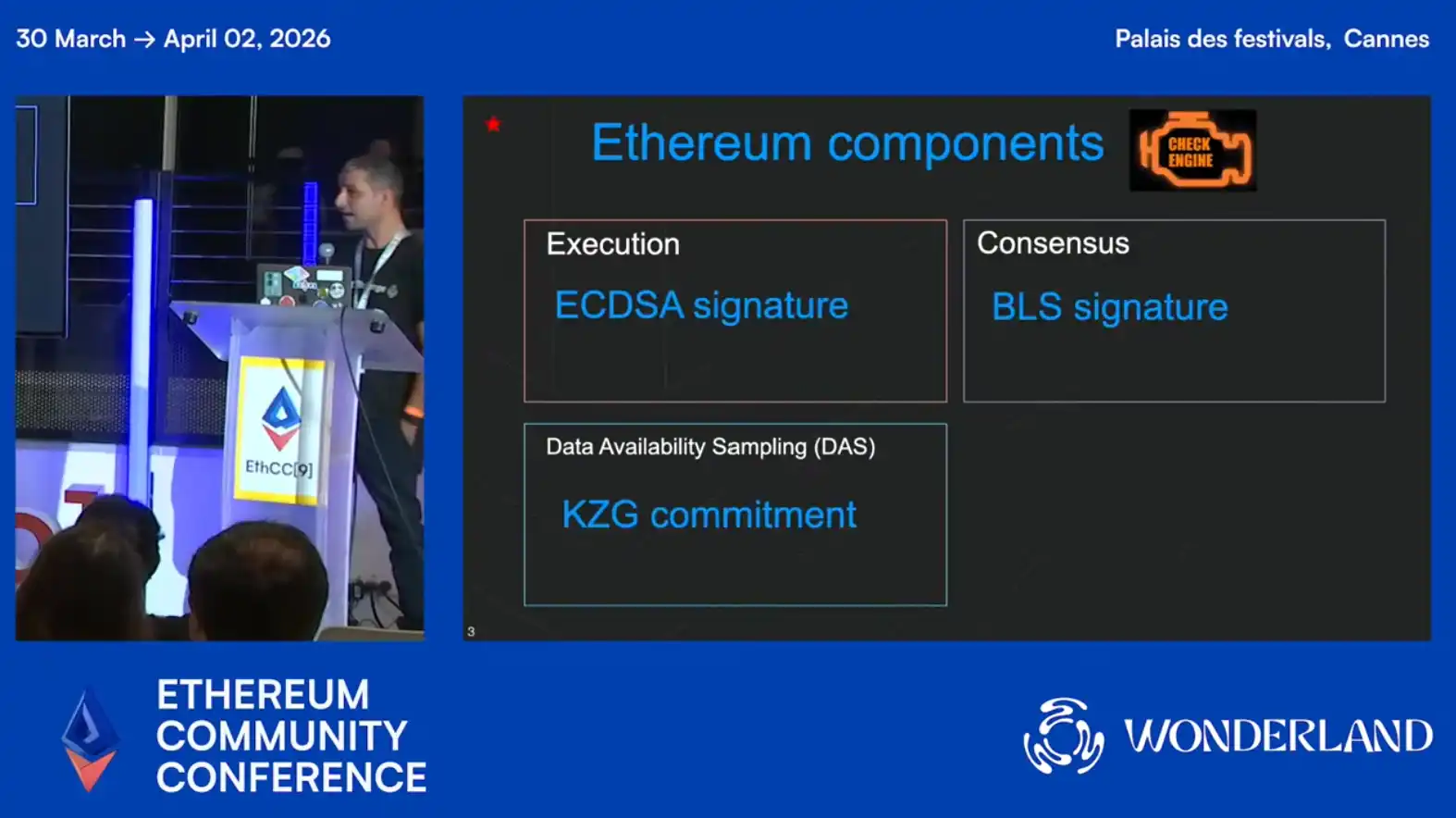

نهج إيثريوم في التصدي يتمثل في فصل طبقة الحسابات عن مخططات التوقيع، مثل تقدم EIP-7702 والحسابات المجردة (AA)، مما يسمح لحسابات إيثريوم بتعريف ما constitutes توقيعًا قانونيًا من خلال منطق العقد الذكي. هذا يعني أنه في يوم ما مستقبلي، عندما يتم إدخال مخططات توقيع مقاومة للحوسبة الكمية، لن يكون من الضروري إعادة كتابة طبقة البروتوكول الأساسية، بل فقط استبدال وحدة التحقق من التوقيع للحساب.

في خطوة أعمق، قدم أنتونيو سانسو، باحث التشفير في مؤسسة إيثريوم، تحديثًا حول التقدم الأخير في تعزيز أمان إيثريوم ضد الحواسيب الكمية في مؤتمر EthCC9، مشيرًا إلى أن الحواسيب الكمية قد تشكل تهديدًا عمليًا لخوارزمية التوقيع ECDSA في منتصف عقد 2030، وقد أكملت إيثريوم حاليًا حوالي 20% من استعداداتها ضد الكمية، وتخطط لتحقيق مقاومة كمية شاملة من خلال ترقية Lean Ethereum بين عامي 2028 و2032.

ومع ذلك، فإن التحدي التقني الرئيسي الحالي هو حجم التوقيع، حيث لا يزال حجم توقيع خوارزمية ما بعد الكم الأكثر خفة، فالكون، أكثر من 10 أضعاف حجم توقيع ECDSA، وتكون تكلفة الغاز للتحقق من التوقيع القائم على الشبكة مباشرة في Solidity مرتفعة جدًا، لذا حدد فريق البحث مسارين تقنيين أساسيين:

أولاً، السماح للمستخدمين بترقية خوارزمية توقيع المحفظة إلى حل مقاوم للحوسبة الكمية من خلال تجريد الحساب، دون الحاجة إلى تعديل البروتوكول الأساسي؛

ثانيًا، يتم إدخال LeanVM لمعالجة عمليات التجزئة المعقدة، مع دمج إثبات المعرفة الصفرية للتحقق من ملكية كلمة المرور للعنوان، لضمان أمان الأصول أثناء عملية النقل؛

أنتونيو أشار إلى أنه سيُشرف على اجتماعات ACD الثنائية الأسبوعية الخاصة بالكمبيوتر ما بعد الكمي بدءًا من فبراير 2026، حيث تم إطلاق شبكات تجريبية للبحث ما بعد الكمي حاليًا على عُقد توافق مثل Lighthouse وGrandine.

بالإضافة إلى ذلك، فإن نمط مجتمع البيتكوين أكثر حذرًا بشكل واضح، حيث يقترح BIP360 المُضاف حديثًا إلى مستودع BIPs نوعًا جديدًا من المخرجات يُسمى P2MR (Pay-to-Merkle-Root)، وأحد أهداف تصميمه هو إزالة مسار الدفع القائم على المفتاح الذي يعاني من ضعف كمي في Taproot، وذلك لترك هيكل أكثر ودية للانتقال المستقبلي المحتمل إلى توقيعات ما بعد الكم.

بالطبع، دخول اقتراح إلى مستودع BIPs لا يعني أنه تشكل توافق مجتمعي، ولا يعني أنه سيُعتمد قريبًا، لذا يمكن القول فقط إن مجتمع البيتكوين بدأ داخله في مناقشة مقترحات أكثر تحديدًا حول سطح التعرض الكمي والتغييرات المحتملة في أنواع المخرجات، وهو ما يتماشى تمامًا مع أسلوب البيتكوين المعتاد، حيث يتم أولاً تحديد المشكلة بوضوح، ثم تشكيل توافق آراء ببطء شديد.

تجدر الإشارة إلى أنه منذ عام 2024، أصدر المعهد الوطني الأمريكي للمعايير والتكنولوجيا (NIST) رسميًا ثلاثة معايير تشفير ما بعد الكم، مما يعني أن نظام البيئة البلوكشين لديه هدف هجرة واضح، ولا يحتاج إلى الانتظار حتى تتوافق المناقشات حول أي خوارزمية أفضل، حيث بدأ التنفيذ الهندسي فعليًا منذ فترة طويلة.

ثالثًا، ما الذي يجب على المستخدمين العاديين فعله؟

على الرغم من أن تهديد الحواسيب الكمومية هو أمر بعيد في المستقبل، إلا أن ما يحدث في المستقبل لا يعني أنه لا يجب الاهتمام به الآن؛ فبعض العادات الجيدة، إذا اكتسبتها اليوم، فسيكون ثمنها شبه صفري.

أولاً، تجنب إعادة استخدام العناوين، وهي أبسط وأكثر تدابير الحماية الذاتية فعالية.

السبب كما ذُكر أعلاه — إذا كنت مستخدمًا لسلسلة UTXO مثل البيتكوين، فكلما أجريت معاملة، يتم كشف مفتاحك العام على السلسلة، وبالتالي إذا استخدمت نفس العنوان باستمرار، يظل المفتاح العام مكشوفًا لفترة طويلة، وعندما تصبح قوة الحوسبة الكمية ناضجة، يستطيع المهاجمون بسهولة استنتاج مفتاحك الخاص من مفتاحك العام.

حاليًا، توفر المحافظ الرئيسية مثل imToken وظيفة محفظة HD افتراضيًا، ومن العادات الجيدة استخدام عنوان جديد لكل عملية تحويل، وعدم استخدام عنوان واحد كهوية دائمة بشكل متكرر، أما بالنسبة للمحافظ التي لم تُرسل منها أي معاملات قط، فالمفتاح العام لم يُكشف أبدًا، وبالتالي فإن التهديد الكمي الحالي لا ينطبق تقريبًا.

ثانيًا، ركّز على خطة الترقية ما بعد الكمّية للمحفظة.

إذا كنت تستخدم بشكل رئيسي سلاسل نموذج الحساب مثل إيثريوم، فإن التركيز لا يكمن في تغيير العناوين الجديدة باستمرار بشكل آلي، بل في الانتباه إلى المحفظة التي تستخدمها والسلسلة العامة التي أنت عليها، وما إذا كانت ستقدم مسار هجرة واضح في المستقبل.

لأنه بالنسبة للسلاسل القائمة على نموذج الحساب، فإن المشكلة الأكبر في عصر الكم ليست عادةً التعرض لمرة واحدة، بل الارتباط الطويل الأمد للحسابات النشطة، وتاريخ المفاتيح العامة، وهوية السلسلة، وصلاحيات التطبيقات؛ فبمجرد دخول نافذة الهجرة الفعلية في المستقبل، سيكون من يمتلك حسابًا يمكن ترقيته وأكثر مرونة في استبدال منطق التوقيع، هو الأكثر أمانًا.

أخيرًا، ومن منظور إنساني، يمكن توقع أنه مع ارتفاع شعبية هذا الموضوع، سيظهر عدد متزايد من المحافظ أو البروتوكولات التي تدّعي أنها "كمومية الآمان"، ويجب أن نكون حذرين من هذه المحافظ والبروتوكولات ومنتجات البنية التحتية التي تستخدم شعار "كمومية الآمان".

أفضل ما يجب أن تسأله عند مواجهة مثل هذه الادعاءات ليس النص الترويجي، بل ثلاثة أسئلة أكثر صرامة:

هل الخوارزمية التي تعتمد عليها هي معيار NIST المُعتمد؟

Has its security been independently audited and fully verified?

ما هو المقصود بـ "الحماية الكمية" التي تدّعيها: هل هي نقل على مستوى السلسلة، أو ترقية على مستوى الحساب، أم مجرد تغليف على مستوى التطبيق؟

في النهاية، فإن الأمان الحقيقي بعد الكمي يجب أن يغطي ليس فقط etiket تطبيق واحد، بل المسار الكامل من التوقيع والتحقق إلى التوافق على السلسلة.

بشكل عام، فإن تهديد الحوسبة الكمية للبلوك تشين حقيقي، وتكمن أهمية الورقة البيضاء الأخيرة من جوجل في أنها تقرب التهديد من نظرية بعيدة إلى مخاطر قابلة للتخطيط.

لكن هذا لا يزال إشارة إلى أن "المحفظة ستُخترق غدًا"، والفهم الأكثر دقة هو أن الانتقال إلى ما بعد الكمية لم يعد موضوعًا يقتصر على الدوائر الأكاديمية، بل سيصبح مشكلة واقعية تدخل تدريجيًا في ترقيع البروتوكولات وتصميم المحافظ وإدارة أصول المستخدمين على مدار السنوات القادمة.

في الختام

الأمر الحقيقي المهم للصناعة في المستقبل ليس من يصرخ أولاً أن الكم قد جاء، بل من يستطيع تصميم مسار التحول بوضوح أولاً.

ليس على المستخدمين الآن الدخول في ذعر، بل يجب أولاً بناء فهم أساسي للمخاطر: أي الأصول ستتعرض أولاً، وأي العمليات ستُوسع نطاق التعرض، وأي المحافظ والسلاسل العامة من المرجح أن توفر ترقيات سلسة في المستقبل.

ما نحتاجه هو اتخاذ إجراء مبكر، وليس القلق المفرط.

نشارككم التحفيز.