بدأ شهر "نقاط النظر في الحوادث الأمنية لشركة Zero Time"! وفقًا لإحصائيات منصات متعددة لمراقبة أمن البلوكشين، ظل الوضع الأمني في مجال العملات المشفرة في فبراير 2026 مستقرًا بشكل عام ولكن مع مخاطر بارزة: بلغ إجمالي الخسائر الناتجة عن الحوادث الأمنية خلال الشهر حوالي 228 مليون دولار أمريكي، منها حوالي 126 مليون دولار أمريكي ناتجة عن هجمات القراصنة وثغرات العقود الذكية، وحوالي 102 مليون دولار أمريكي ناتجة عن عمليات التصيد الاحتيالي وRug Pull. وتم تسجيل 18 هجومًا على البروتوكولات، بانخفاض قدره 9.2% مقارنة بالشهر السابق؛ وتم تسجيل 13 حادثة تصيد وسرقة تفويض، تمثل 41.9% من إجمالي الحوادث خلال الشهر، حيث تسببت عدة حالات تصيد احتيالي باستخدام الذكاء الاصطناعي في خسائر كبيرة، وشكلت السبب الرئيسي لارتفاع الخسائر الناتجة عن الاحتيال. واستمر تركيز منظمات القراصنة على الهجمات الاجتماعية منخفضة التكلفة وعالية العائد، مع انتشار متزايد لأساليب التصيد الدقيقة التي تستخدم صفحات مولدة بالذكاء الاصطناعي، حيث أصبح المستثمرون الأفراد والمشاريع الصغيرة والمتوسطة الأهداف الرئيسية للهجمات.

من حيث الهجمات الإلكترونية

6 حالات أمان نموذجية

• هجوم على ثغرة التحقق في عقد جسر CrossCurve

المبلغ الخاسر: حوالي 3 ملايين دولار

تفاصيل الحدث: بين 1 فبراير و2 فبراير، تعرض بروتوكول السلسلة المتقاطعة اللامركزي CrossCurve لاختراق، حيث استغل المهاجم ثغرة في وظيفة expressExecute في عقد ReceiverAxelar تسمح بتجاوز التحقق من البوابة، وقم بتصنيع رسائل سلسلة متقاطعة، وفك قفل وسرقة الرموز دون إذن من عقد PortalV2 الخاص بالبروتوكول، مما أثر على عدة سلاسل، بخسارة إجمالية قدرها حوالي 3 ملايين دولار أمريكي. بعد وقوع الحدث، أوقف فريق CrossCurve خدمة السلسلة المتقاطعة بشكل طارئ، وأصلح الثغرة، وأعلن عن 10 عناوين استلام للرموز المسروقة، واقترح خطة تقدم مكافأة قدرها 10% مقابل إرجاع الأموال خلال 72 ساعة، وقد تم السيطرة على الوضع بنجاح حتى الآن، حيث تم تجميد بعض رموز EYWA المسروقة في البورصات ومنعت من التداول.

• هجوم على ثغرة في كود العقد الذكي Vibe Coding (بروتوكول Moonwell)

المبلغ الخاسر: حوالي 1.78 مليون دولار أمريكي

تفاصيل الحدث: في 18 فبراير، تعرض بروتوكول DeFi Moonwell لاختراق، وكان السبب الأساسي هو وجود ثغرة قاتلة في كود العقد الذكي المُنشأ بواسطة Claude Opus 4.6، حيث تم تحديد سعر أصل cbETH بشكل خاطئ عند 1.12 دولار (في حين كان السعر الفعلي حوالي 2200 دولار)، واستغل القراصنة هذا الانحراف في السعر للحصول على قروض مفرطة، مما تسبب في خسائر بلغت حوالي 1.78 مليون دولار. كشف باحث أمني عن هذا الحدث كأول حادث أمني على السلسلة يُعزى إلى Vibe Coding، وبعد الحدث، أزال الفريق العقد المرتبط، وبدأ إصلاح الثغرة، وعزز مراجعة البشر لكود الذكاء الاصطناعي المُنشأ.

هجوم تلاعب بوكير YieldBloxDAO

المبلغ الخاسر: حوالي 10 ملايين دولار

تفاصيل الحدث: في 21 فبراير، تعرض بروتوكول الاقتراض على سلسلة Stellar، YieldBloxDAO، لاختراق، حيث استغل المهاجمون تلاعبًا في أسعار الرموز السيولة الأساسية لاستغلال تغذية غير صحيحة من قبل النبأ، مما أدى إلى اقتراض زائد ضار، وخلف خسارة قدرها حوالي 10 ملايين دولار أمريكي. بعد وقوع الحدث، أوقف الفريق الخدمة، وتعاون مع مؤسسات أمنية لتعقب الأصول وإصلاح الثغرات.

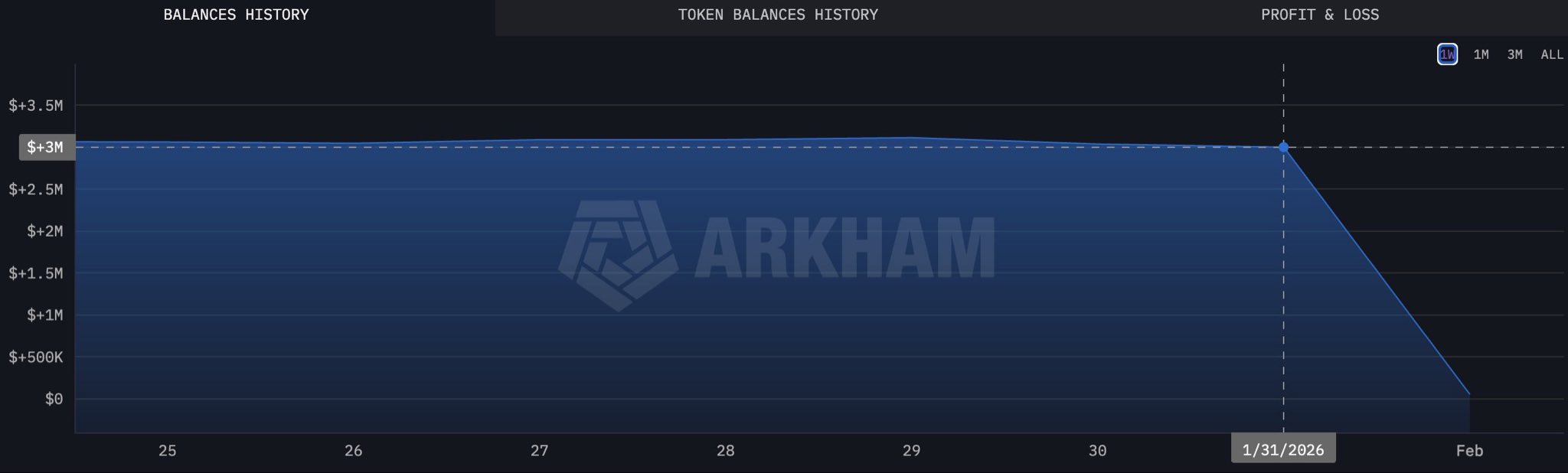

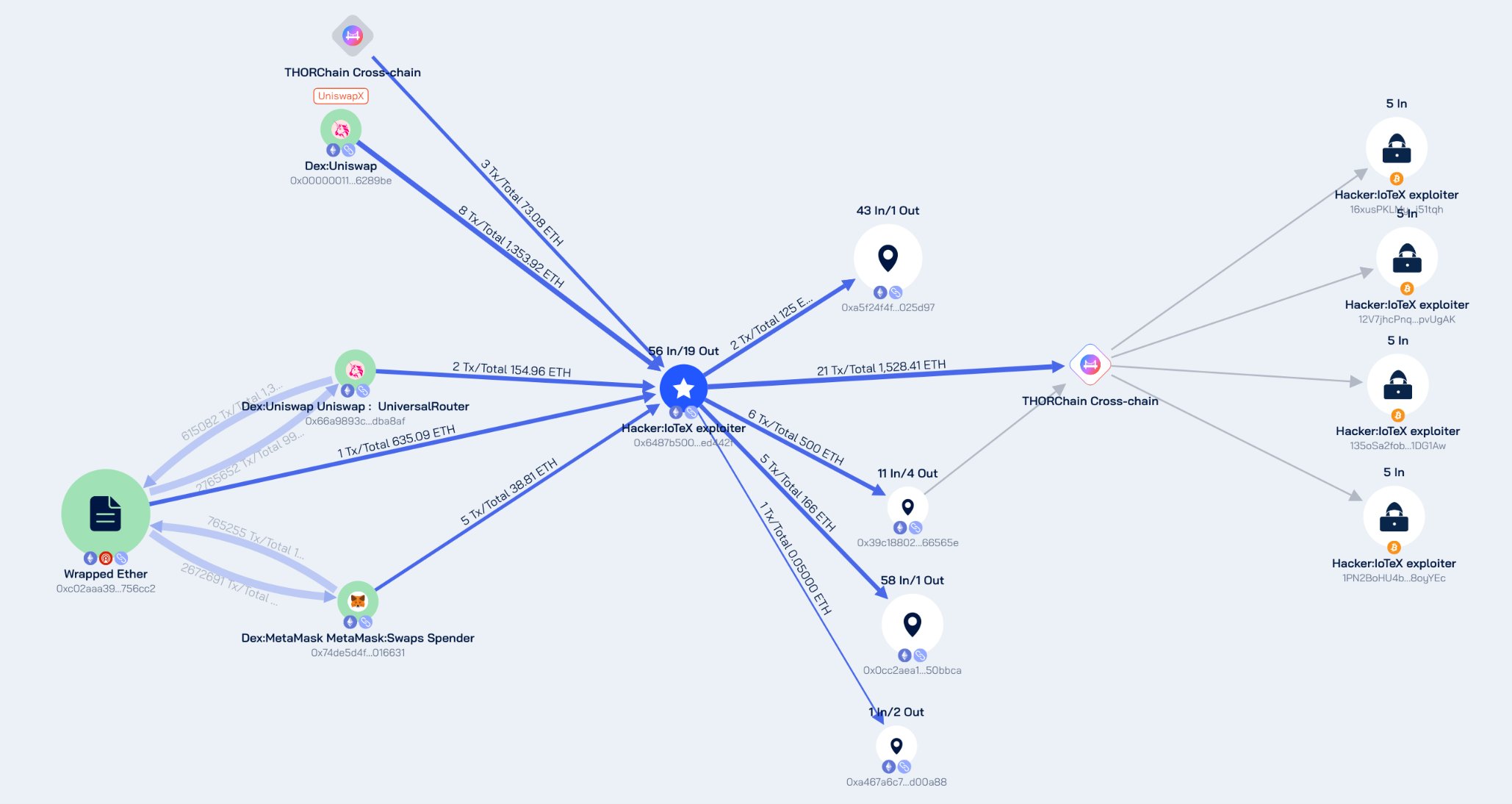

هجوم تسريب المفتاح الخاص لخزنة رموز IoTeX

المبلغ الخاسر: حوالي 4.4 مليون دولار أمريكي

تفاصيل الحدث: في 21 فبراير، تعرض جسر ioTube متعدد السلاسل في نظام IoTeX لهجوم إلكتروني، حيث نجح المهاجمون في اختراق العقود المرتبطة بالجسر متعدد السلاسل من خلال الحصول على المفتاح الخاص لمالك مدقق جانبي لإيثريوم، وسرقوا أنواعًا مختلفة من الأصول المشفرة من الخزانة. قام فريق IoTeX الرسمي بتحديثات متعددة للإبلاغ عن الحادث، وتأكيد أن الخسارة الفعلية من الهجوم بلغت حوالي 4.4 مليون دولار أمريكي، حيث تم اعتراض أو تجميد دائمًا 99.5% من العملات المعدنة غير الشرعية. بعد وقوع الحادث، أوقف المشروع فورًا وظائف الجسر متعدد السلاسل والمعاملات ذات الصلة، وبدأ ترقية إصدار الشبكة الرئيسية، وحظر 29 عنوانًا ضارًا، وتعاون مع مكتب التحقيقات الفيدرالي (FBI) ووكالات إنفاذ القانون في عدة دول لتعقب الأصول عالميًا، وتعهد بتعويض المستخدمين المتضررين بنسبة 100%، وقد تم استئناف التشغيل بالكامل حاليًا.

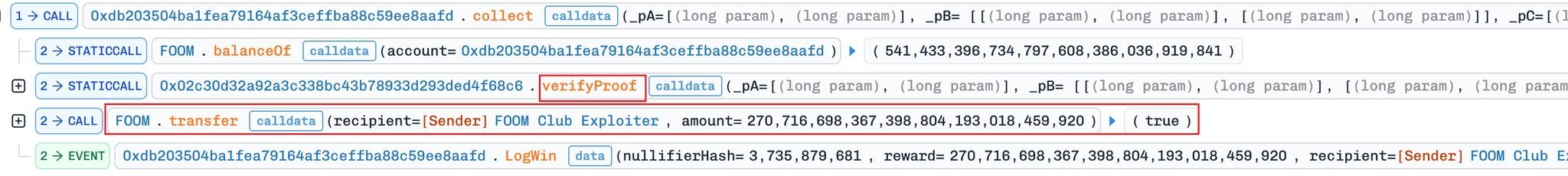

• حادثة هجوم تقليد FOOMCASH

المبلغ الخاسر: حوالي 2.26 مليون دولار أمريكي

تفاصيل الحدث: في 26 فبراير، تعرض مشروع FOOMCASH على سلسلتي Base وEthereum لهجوم تقليد (copycat attack)، حيث استغل المهاجمون خطأ في تكوين مفتاح التحقق zkSNARK (إعداد غير صحيح لمعلمات مُحقق Groth16) مشابهًا للحادثة السابقة لـ Veil Cash، وتمكنوا من تزوير إثباتات وسرقة كميات كبيرة من الرموز. خسرت سلسلة Base حوالي 427,000 دولار أمريكي، بينما خسرت سلسلة Ethereum حوالي 1,833,000 دولار أمريكي (يُشتبه في أن جزءًا من الأموال تم إنقاذها بواسطة قراصنة بيض)، بإجمالي خسائر يقارب 2.26 مليون دولار أمريكي. بعد وقوع الحدث، أوقف المشروع خدماته ذات الصلة على الفور وبدأ تحقيقًا.

هجوم على بروتوكول Seneca DeFi يستغل ثغرة الاستدعاء العشوائي

المبلغ الخاسر: حوالي 6.5 مليون دولار

تفاصيل الحدث: في 28 فبراير، تعرض بروتوكول DeFi Seneca لهجوم إلكتروني بسبب ثغرة استغلال قابلة للتنفيذ العشوائي، حيث بلغ الخسارة الأولية أكثر من 1900 ETH، بقيمة حوالي 6.5 مليون دولار أمريكي. بعد الهجوم، أعاد العنوان المرتبط بالقراصنة الذي يحمل SenecaUSD 1537 ETH (حوالي 5.3 مليون دولار أمريكي) إلى عنوان مُنشئ Seneca، بينما تم نقل 300 ETH المتبقية (حوالي 1.04 مليون دولار أمريكي) إلى عنوان جديد، وحاليًا يعمل الفريق على إصلاح الثغرة والتحقق من الأصول.

سحب السجادة / عملية احتيال صيد

8 حوادث أمنية نموذجية

(1) في 10 فبراير، وقّع الضحايا الذين تبدأ عناوينهم بـ 0x6825 على معاملة ضارة "increaseAllowance" على BSC، مما أدى إلى خسارة BUSD بقيمة 118,785 دولارًا. سيلاحظ معظم الناس توقيعات التفويض وطلبات الموافقة، لكن "increaseAllowance" هو في الواقع نفس الفخ، فقط باسم أقل شيوعًا.

(2) في 17 فبراير، عاد تسميم العناوين/المستلمين المتشابهين. على إيثريوم، أرسل العنوان 0xce31…b89b حوالي 599,714 دولارًا إلى عنوان مطابق خاطئ.

المتوقع: 0x77f6ca8E…a346

خطأ: 0x77f6A6F6…A346

(3) في 18 فبراير، وقّع ضحايا العناوين التي تبدأ بـ 0x308a على موافقة USDT ضارة (approve(address,uint256))، مما أدى إلى تحويل حوالي 337,069 دولارًا من USDT إلى محفظة المحتال.

(4) في 18 فبراير، أرسل ضحية 157,000 دولار أمريكي إلى عنوان مشابه بعد نسخ سجل تحويل ملوث.

المتوقع: 0xa7a9c35a…03F0 → الإرسال إلى: 0xa7A00BD2…03F0

(5) في 25 فبراير، خسر الضحايا الذين تبدأ عناوينهم بـ 0xb30 مبلغ 388,051 دولارًا على إيثريوم بعد التوقيع على موافقة رمز التصيد.

(6) احتيال التصيد الاحتيالي عبر التحقق المزيف للمحافظ المادية

الوقت: 12 فبراير

طبيعة الحدث: قام قراصنة بتصنيع صفحة تحقق رسمية لمحفظة مادية شهيرة، وأرسلوا عبر البريد الإلكتروني والرسائل النصية "تحذيرًا من مخاطر أمان المحفظة" لتحفيز المستخدمين على إدخال كلمات الاسترداد والمفاتيح الخاصة لـ "التحقق الأمني"، مما أدى إلى الحصول بنجاح على كلمات الاسترداد لعدة مستخدمين وسرقة الأصول من حساباتهم، بخسارة إجمالية تقدر بحوالي 950 ألف دولار أمريكي.

(7) اختطاف عناوين DEX الزائفة لعملية Rug Pull

الوقت: 17 فبراير

طبيعة الحدث: قام القراصنة بتعديل عناوين تحويل المستخدمين وخلق واجهات معاملات DEX مزيفة لتحفيز المستخدمين على إرسال الأموال إلى عناوين وهمية. وبعد إتمام التحويل، قاموا فورًا بجمع الأموال في عدة عناوين مجهولة، بخسائر إجمالية تقدر بحوالي 600,000 دولار أمريكي من USDT، وشملت أكثر من 200 ضحية. ووفقًا للمراقبة، بلغ أعلى خسارة فردية في هذا الهجوم حوالي 600,000 دولار أمريكي.

(8) احتيال عبر مواقع تصيد مزيفة تدّعي أنها رسمية لـ Uniswap

الوقت: 19 فبراير – 26 فبراير

طبيعة الحدث: قام القراصنة بشراء إعلانات على جوجل للبحث، وأنشأوا موقعًا تصيدًا متطابقًا بشكل عالٍ مع واجهة Uniswap الرسمية، واستخدموا إعلانات وسائل التواصل الاجتماعي والرسائل الخاصة لجذب المستخدمين إلى النقر على الروابط وإتمام التفويض، ثم استخدموا أداة تفريغ محفظة AngelFerno لسرقة أصول التشفير من حسابات المستخدمين بشكل جماعي. وقد تم خداع بعض الضحايا لأن النطاقات المزيفة كانت تشبه النطاقات الحقيقية بصريًا، وتجاوز عدد الضحايا في شهر واحد 1000 شخص، بخسائر إجمالية قدرها حوالي 1.8 مليون دولار أمريكي.

Summary

في فبراير 2026، تتميز مخاطر أمان البلوكشين بارتفاع مستويات الهجمات على العقود الذكية واستمرار تطور أساليب الاحتيال بدقة أكبر. تتركز الهجمات الإلكترونية بشكل رئيسي على تلاعب المنصات التنبؤية، وأمان الجسور المتعددة السلسلة، وثغرات صلاحيات العقود، وعيوب الكود، مع زيادة في إعادة استخدام الثغرات والهجمات المقلدة، مما يزيد بشكل ملحوظ من التهديدات على البروتوكولات الصغيرة والمتوسطة.

لا تزال وسائل الاحتيال تعتمد بشكل رئيسي على التصيد الاحتيالي والموافقات، والمواقع الإلكترونية الزائفة، وخطط الأموال التي تهرب، كما زادت صفحات وإعلانات الذكاء الاصطناعي المزيفة من خفاء الاحتيال، مما يزيد من صعوبة تمييزه للمستخدمين العاديين.

فريق أمن ZeroTime يوصي: يجب على المستخدمين الأفراد أن يكونوا حذرين عند منح الصلاحيات، والتحقق من العناوين الرسمية، وتجنب الروابط غير المعروفة والمشاريع عالية المخاطر؛ يجب على فرق المشاريع تعزيز مراجعة العقود، وإدارة المفاتيح الخاصة، وعزل الصلاحيات، مع إعطاء أولوية لأمان مصادر البيانات والسيناريوهات عبر السلاسل؛ وعلى مستوى الصناعة، تعزيز مشاركة معلومات التهديدات وتحسين قدرات الدفاع على طول السلسلة الكاملة، للحفاظ معاً على أمان النظام البيئي.