الرؤى الرئيسية

- يوضح بروتوكول Drift أن الهجوم الأخير تضمن استخدام المهاجم رقمًا ثابتًا.

- سرق القراصنة أكثر من 280 مليون دولار في العملات المشفرة من البروتوكول باستخدام موافقات موقعة مسبقًا.

- كان الهجوم مُخططًا جيدًا، حيث حصل القراصن أولاً على الوصول في 23 مارس.

atribت بروتوكول دريفت الاستغلال الأخير البالغ 280 مليون دولار إلى هجوم يتضمن أرقامًا ثابتة. وفي منشور تأكيد الحادث، وصفت منصة ديفي القائمة على سولانا الهجوم بأنه نهج "مبتكر" سمح للمخترق باستلام السيطرة على السلطة الإدارية لمجلس أمن دريفت.

في وقت الحادث، الذي وقع في 1 أبريل، علّقت البورصة اللامركزية الإيداعات والسحوبات. وتم وصفه لاحقًا كهجوم معقد ومتقدم. تبع الحادث انتقادات، وهو أكبر اختراق كريبتو في عام 2026.

المهاجم استغل رقمًا ثابتًا للتوقيع المسبق على الموافقات

تم اكتشاف علامات الاختراق لأول مرة في وقت مبكر من أبريل 1 عندما تم نقل الأموال من خزنة محفظة DEX إلى عنوان Solana. وقد بدأ ذلك بـ 41 مليون رمز JLP، تلاه رموز أخرى.

أثار الحادث تكهنات حول كيفية حصول المهاجم على الوصول إلى صناديق Drift Protocol، حيث اقترح الكثيرون أنه قد يكون نتيجة تسريب المفتاح الخاص. لقد وضّحت منصة DeFi الآن، مشيرةً إلى أن الأمر يتعلق بـ nonces دائمة.

قال:

كانت هذه عملية متطورة للغاية يبدو أنها شملت إعدادًا استمر لأسابيع وتنفيذًا مرحليًا، بما في ذلك استخدام حسابات nonce دائمة للتوقيع المسبق على المعاملات التي أخرت التنفيذ.

الـ nonces الدائمة ميزة من ميزات Solana تسمح ببقاء المعاملات دون انتهاء صلاحيتها. وهذا يسمح للمستخدمين بإنشاء معاملات مُؤجلة، وتوقيعها دون اتصال بالإنترنت، وتقديم المعاملات الموقعة مسبقًا لاحقًا.

وفقًا للتقرير الأولي للبروتوكول، لم يكن الهجوم نتيجة لخطأ في العقد الذكي أو اختراق العبارات الافتتاحية. بل حصل المهاجم على موافقات معاملات غير مصرح بها أو مُضللة باستخدام أرقام غير قابلة للتغيير والهندسة الاجتماعية.

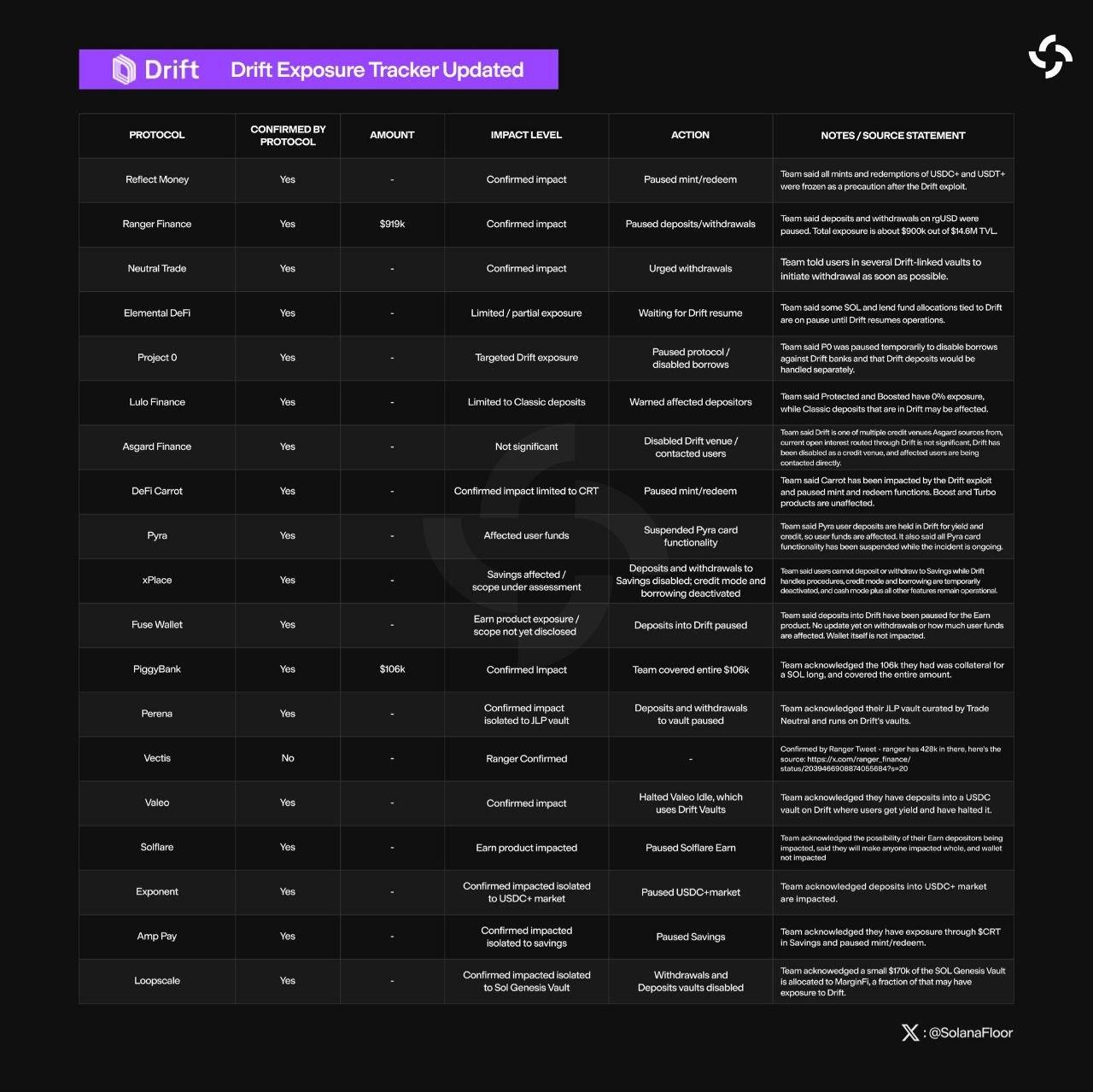

تم استخدام هذه الموافقات لاحقًا لتنفيذ الاستغلال الذي أثر على عدة بروتوكولات داخل نظام Solana البيئي. تأكدت Piggybank_fi وRanger Finance وTradeNeutral وElemental DeFi وReflect Money وآخرون من تعرض محدود أو علّقوا الإيداعات.

في الوقت نفسه، أدى الحادث إلى انخفاض قدره 5% في قيمة Solana ، حيث هبط الرمز إلى أقل من 78 دولارًا اليوم مبكرًا. وقد يعني هذا الانخفاض ضغطًا إضافيًا على SOL، الذي انخفض بالفعل بنسبة 37% هذا العام، بينما انخفض رمز DRIFT أيضًا بنسبة 25%.

الهجوم مخطط له منذ مارس

بشكل مثير للاهتمام، يبدو أن الهجوم مُخطط له جيدًا. فقد حصل القراصنة على الوصول إلى نظام التوقيع المتعدد لـ Drift في وقت مبكر من 23 مارس، عندما تم تعيين الـ nonce الأولي. ولاحظ التقرير أن المهاجم كان يتحكم في اثنين من حسابات الـ nonce الأربعة التي تم إنشاؤها في ذلك الوقت، بينما كان أعضاء مجلس أمن Drift يسيطرون على الاثنين الآخرين.

هذا منح الجهة المهاجمة السيطرة على 2 من أصل 5 موقّعين متعددين، والتي استخدموها للتوقيع على المعاملات المرتبطة بحسابات الرمز الثابت، مما سمح بالتنفيذ المتأخر. واستمروا في الحفاظ على هذا التوقيع المتعدد حتى عندما حدثت هجرة توقيع متعدد أخرى في 27 مارس بسبب تغيير في عضوية المجلس.

قبل الاستغلال، نفّذ المهاجم سحب تجريبي من صندوق التأمين. ثم أكمل لاحقًا الاستيلاء على الإدارة، حيث نفّذ معاملات موقعة مسبقًا باستخدام أرقام عشوائية دائمة.

قال البروتوكول:

تم تمكين هذا الهجوم من خلال مزيج من معاملات رمزية دائمة موقعة مسبقًا، تسمح بالتنفيذ المتأخر (و) اختراق موافقات عدة موقعين متعددي التوقيع، على الأرجح من خلال الهندسة الاجتماعية المستهدفة أو التمثيل الخاطئ للمعاملات.

بينما ذكرت أنها تتعاون مع شركات أمنية وسلطات إنفاذ القانون وأطراف أخرى لتتبع وتجميد الأصول المسروقة، فإنها تواجه انتقادات. لاحظ العديد من المستخدمين أن شرط التصويت بـ 2/5 لاعتماد المعاملة أمر متهور للغاية وتمكّن المهاجمين.

ظهرت المقالة بروتوكول Drift القائم على Solana يلقي اللوم على اختراق 270 مليون دولار على "Nonce دائم" لأول مرة على The Market Periodical.