كتابة: إيريك، Foresight News

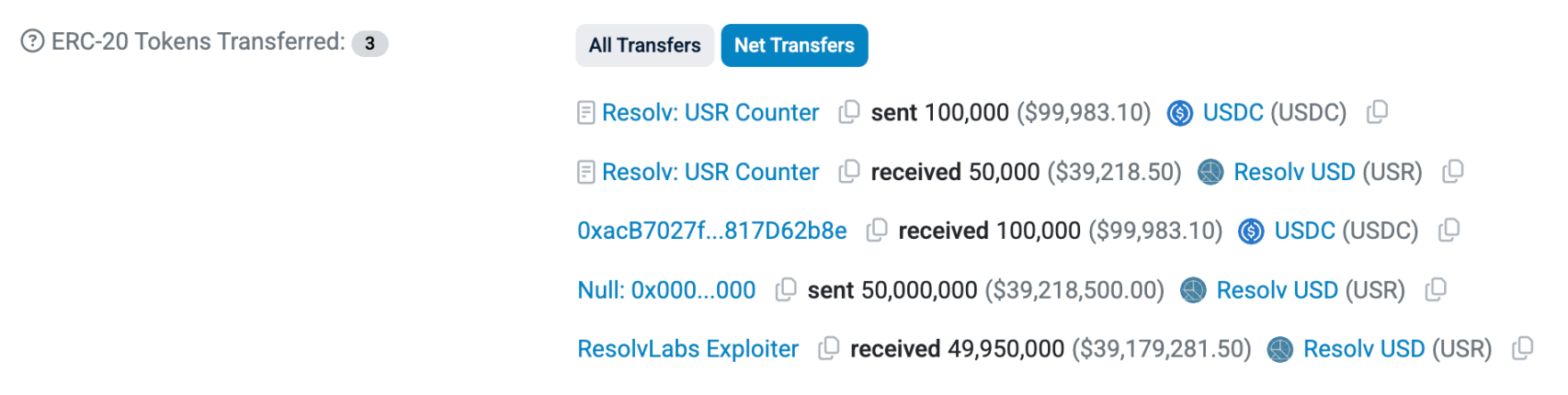

حوالي الساعة 10:21 بتوقيت بكين اليوم، تعرضت Resolv Labs، التي أطلقت العملة المستقرة USR باستخدام استراتيجية دلتا محايدة، لهجوم إلكتروني. استخدم عنوان يبدأ بـ 0x04A2 100,000 من USDC لصك 50 مليون من USR من بروتوكول Resolv Labs.

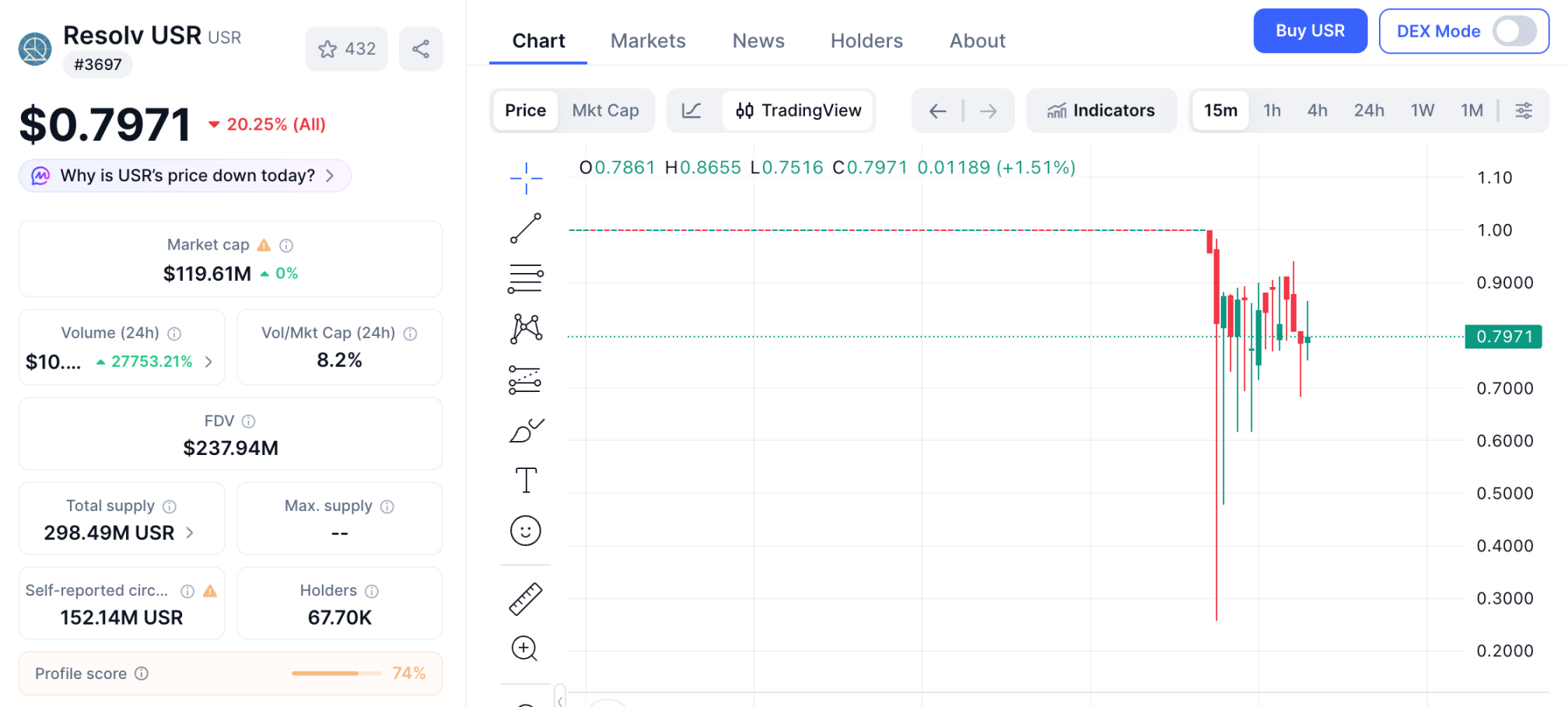

مع تسليط الضوء على الحدث، هبطت USR إلى حوالي 0.25 دولار، وارتفعت مرة أخرى إلى حوالي 0.8 دولار بحلول وقت كتابة هذا المقال. كما بلغ أقصى انخفاض مؤقت لسعر رمز RESOLV حوالي 10%.

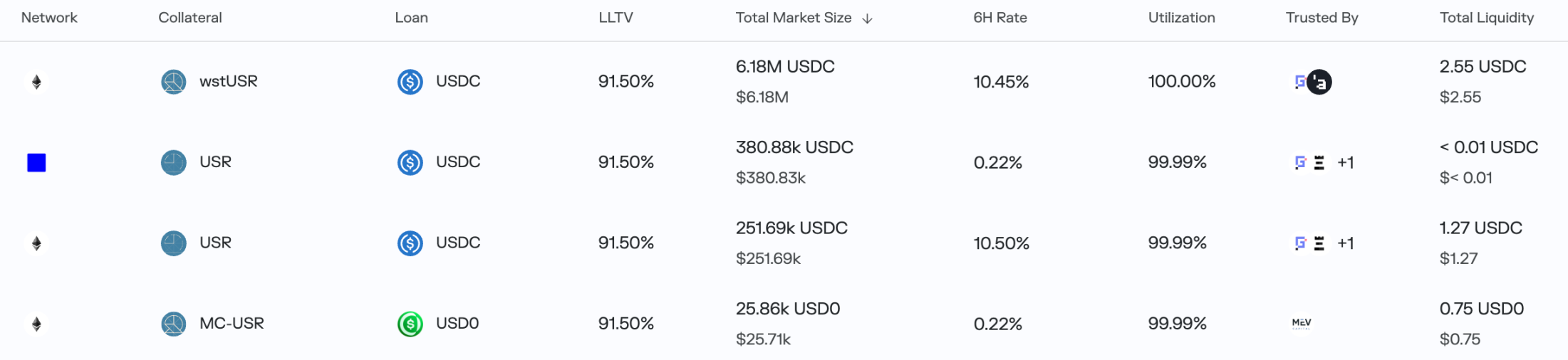

بعد ذلك، قام القراصنة بتطبيق نفس الطريقة مرة أخرى لصك 30 مليون وحدة من USR باستخدام 100 ألف وحدة من USDC. ومع انفصال USR بشكل كبير عن ربطه، تصرف المتداولون المضاربون بسرعة، حيث تم تفريغ تقريبًا جميع أسواق الإقراض على Morpho التي تدعم كضمانات USR وwstUSR وغيرها، كما أوقفت Lista DAO على BNB Chain طلبات القروض الجديدة.

لا تقتصر التأثيرات على بروتوكولات القروض هذه فقط. في تصميم بروتوكول Resolv Labs، يمكن للمستخدمين أيضًا طرح رموز RLP التي تتميز بتأرجح أسعار أكبر وعوائد أعلى، ولكنها تتطلب من المستخدمين تحمل مسؤولية التعويض عند حدوث خسائر للبروتوكول. حاليًا، يبلغ إجمالي كمية رموز RLP المتداولة حوالي 30 مليون رمز، ويحتفظ أكبر مالك، Stream Finance، بأكثر من 13 مليون رمز RLP، مع تعرض صافي للخطر يبلغ حوالي 17 مليون دولار أمريكي.

نعم، قد يتعرض Stream Finance مرة أخرى لضربة قوية بسبب فشل سابق لـ xUSD.

حتى وقت كتابة هذا المقال، قام القراصنة بتحويل USR إلى USDC وUSDT، واستمروا في شراء الإيثريوم، وقد اشتروا أكثر من 10,000 وحدة حتى الآن. وقد استخرجوا أكثر من 20 مليون دولار أمريكي من خلال استخدام 200,000 وحدة من USDC، حيث وجد القراصنة "عملة مئة ضعف" الخاصة بهم خلال فترة السوق الهابطة.

مرة أخرى تم استغلال ثغرة بسبب "عدم الدقة"

في 11 أكتوبر من العام الماضي، تسببت الهبوط الحاد في خسائر في الضمانات لعدد كبير من العملات المستقرة الصادرة باستخدام استراتيجيات دلتا المحايدة بسبب ADL (الخصم التلقائي للرافعة المالية). وشهدت بعض المشاريع التي استخدمت عملات رقمية بديلة كأصول لتنفيذ الاستراتيجية خسائر أكثر وطأة، بل وفرّت مباشرة.

الشركة المتضررة هذه المرة، Resolv Labs، أصدرت أيضًا USR باستخدام آلية مشابهة، وقد أعلنت المشروع في أبريل 2025 عن إتمام جولة تمويل بقيمة 10 ملايين دولار بقيادة Cyber.Fund وMaven11، مع مشاركة Coinbase Ventures، وتم إطلاق الرمز RESOLV في أواخر مايو أو أوائل يونيو.

لكن سبب الهجوم على Resolv Labs ليس السوق المتطرف، بل تصميم آلية صك USR "غير كافٍ من حيث الدقة".

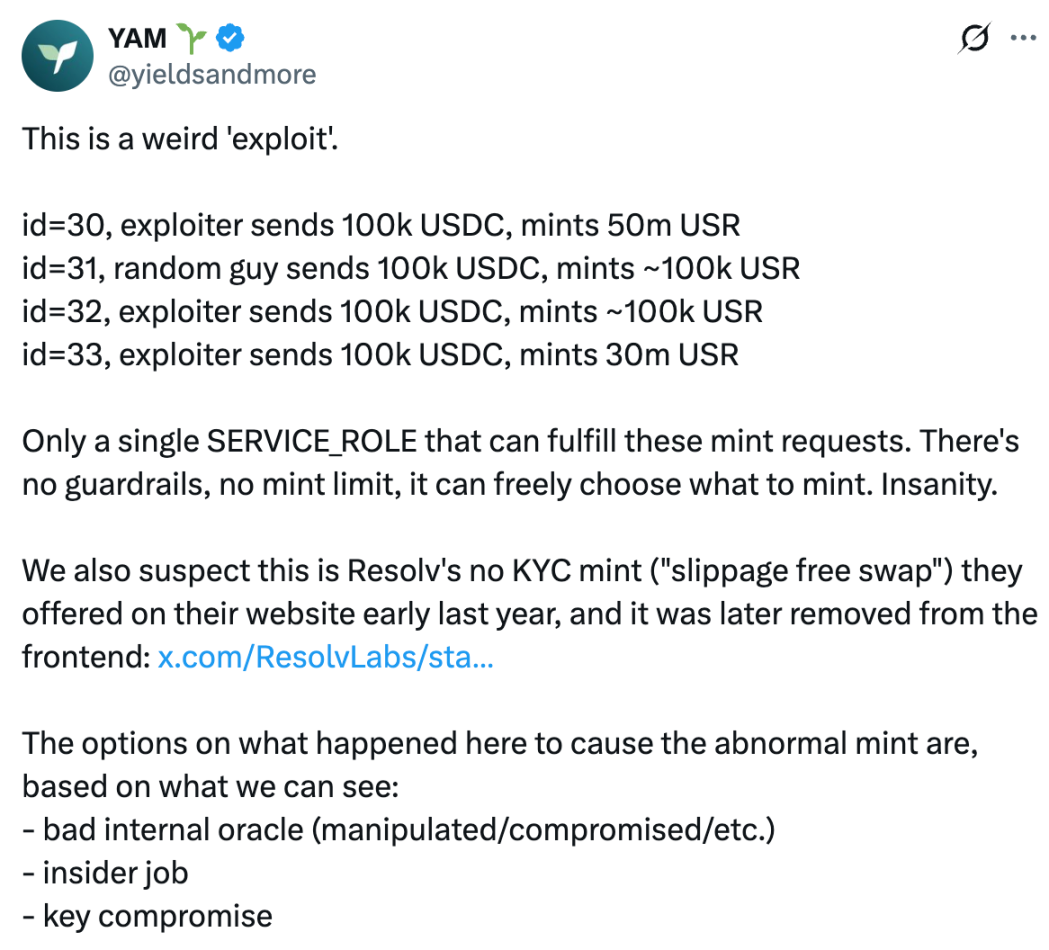

لم تقم أي شركة أمنية أو جهة رسمية حتى الآن بتحليل سبب حدوث هذه الحادثة القرصانية. وقد توصل مجتمع DeFi YAM، من خلال التحليل الأولي، إلى الاستنتاج بأن الهجوم كان على الأرجح ناتجًا عن سيطرة القراصنة على دور SERVICE_ROLE المستخدم في خلفية البروتوكول لتوفير المعلمات لعقد الصك.

وفقًا لتحليل Grok، عندما يقوم المستخدمون بسك USR، فإنهم يطلقون طلبًا على السلسلة ويستدعون دالة requestMint في العقد، مع المعلمات التالية:

_depositTokenAddress: عنوان الرمز المُودَع؛

المبلغ: كمية الإيداع؛

_minMintAmount: الحد الأدنى المطلوب من عدد USR المستلم (لمنع الانزلاق).

بعد ذلك، يقوم المستخدم بإيداع USDC أو USDT في العقد، ويراقب الطرف الآخر الخلفي SERVICE_ROLE الطلب، ويستخدم وسيلة Pyth للتحقق من قيمة الأصول المودعة، ثم يستدعي دالة completeMint أو completeSwap لتحديد عدد USR المُستَنْتَج فعليًا.

المشكلة تكمن في أن عقد الصك يثق تمامًا بـ _mintAmount المقدم من SERVICE_ROLE، ويعتبر أن هذا الرقم تم التحقق منه خارج السلسلة بواسطة Pyth، لذا لم يتم تحديد حد أقصى، ولم يتم إجراء أي تحقق من قبل نبوءة على السلسلة، بل تم تنفيذ mint(_mintAmount) مباشرة.

بناءً على ذلك، يشتبه YAM في أن القراصنة سيطروا على دور SERVICE_ROLE الذي كان ينبغي أن يتحكم فيه فريق المشروع (ربما بسبب فشل داخلي في النبوءة أو خيانة من الداخل أو سرقة المفتاح)، حيث قاموا بتعيين _mintAmount مباشرة على 50 مليون أثناء عملية الصك، مما مكنهم من تنفيذ هجوم صك 50 مليون وحدة USR باستخدام 100 ألف وحدة USDC.

في النهاية، خلص غروك إلى أن Resolv لم تأخذ في الاعتبار احتمال أن يكون العنوان (أو العقد) المخصص لتلقي طلبات صب المستخدمين تحت سيطرة قراصنة، ولم تضع حدًا أقصى لعدد العملات المصنوعة عند تقديم طلب صب USR إلى العقد الأخير المسؤول عن صب USR، ولم تطلب التحقق الثانوي عبر واجهة بيانات خارجية على السلسلة، بل اعتمدت مباشرة على جميع المعلمات المقدمة من SERVICE_ROLE.

الوقاية أيضًا غير كافية

بالإضافة إلى توقع أسباب الاختراق، أشار يام إلى عدم كفاية استعداد الفريق المشروع للتعامل مع الأزمة.

أشار YAM إلى أن Resolv Labs أوقفت البروتوكول بعد 3 ساعات من إتمام الهجوم الأول، حيث استغرق حوالي ساعة من هذا الوقت جمع 4 تواقيع المفتاح المتعدد المطلوبة. يرى YAM أن الإيقاف الطارئ يجب أن يتطلب تواقيعًا واحدًا فقط، ويجب توزيع الصلاحيات قدر الإمكان على أعضاء الفريق أو موظفين تشغيل خارجيين موثوقين، وذلك لزيادة الانتباه إلى الحالات غير الطبيعية على السلسلة، وتحسين احتمالية الإيقاف السريع، وتحقيق تغطية أفضل للمناطق الزمنية المختلفة.

على الرغم من أن اقتراح تعليق البروتوكول بتوقيع واحد فقط يبدو جريئًا، إلا أن الحاجة إلى توقيعات متعددة من مناطق زمنية مختلفة لتعليق البروتوكول قد تؤدي إلى تأخير كبير في حالات الطوارئ. إن إدخال طرف ثالث موثوق يراقب سلوك السلسلة باستمرار، أو استخدام أدوات مراقبة تمتلك صلاحية تعليق البروتوكول في حالات الطوارئ، هما دروس مستفادة من هذا الحدث.

لم تعد هجمات القراصنة على بروتوكولات DeFi مقتصرة على ثغرات العقود الذكية؛ إن حادثة Resolv Labs تُعد تحذيرًا للمشاريع: يجب افتراض أنه لا يمكن الثقة بأي جزء من أجزاء الأمان البروتوكولي، ويجب إجراء التحقق المزدوج على جميع المراحل المتعلقة بالمعاملات، حتى لو كانت الخوادم الخلفية التي تديرها المشروع نفسها.