وفقًا لتقرير صادر في 2 أبريل، لا يزال تسريب شفرة مصدر Claude Code الناتج عن خطأ بشري من Anthropic يتصاعد. حاليًا، استغل قراصنة هذه الحادثة لنشر برنامج ضار لسرقة المعلومات يُسمى Vidar عبر مستودعات زائفة على GitHub.

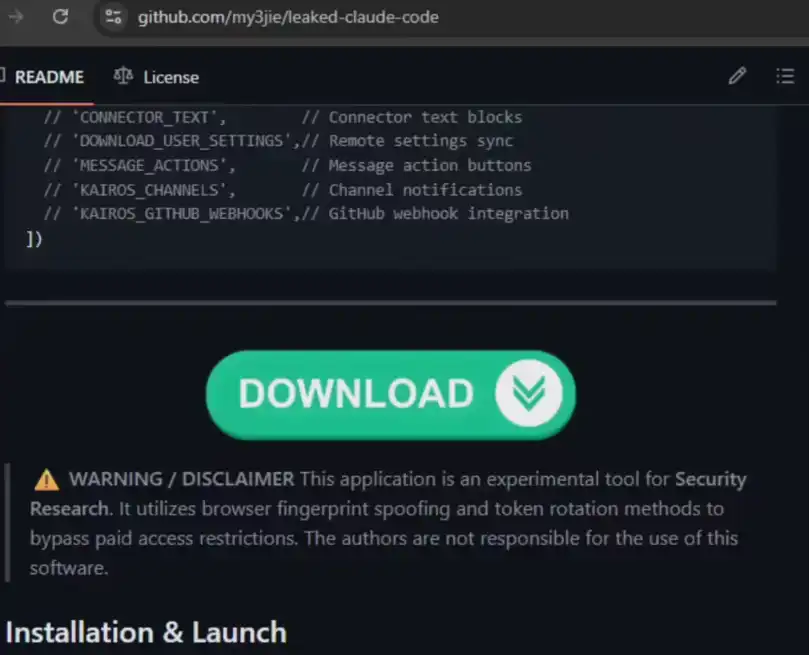

خدعة مُرقّاة: يُدّعي "فتح الميزات المؤسسية"

أظهر تقرير مراقبة شركة الأمن Zscaler أن مستخدمًا يُدعى idbzoomh أنشأ عدة مستودعات زائفة على GitHub.

التصيد الدقيق: يدّعي المخترق في وصف المستودع أنه يقدم كود مصدر مسرب يوفر "إلغاء قفل الميزات المؤسسية"، مما يحث المطورين الراغبين في تجربة الميزات الجديدة على التنزيل.

تحسين محركات البحث: من أجل زيادة التأثير، قام المهاجمون بتحسين الكلمات المفتاحية لمحركات البحث، مما يؤدي إلى ظهور المستودعات الضارة في المراكز الأولى عند بحث المستخدمين عن كلمات مفتاحية مثل "تسريب Claude Code".

صورة الفيروس: فيدار يغزو، نقل البيانات

بمجرد أن يصدق المستخدم وينزل ويشغل الملف التنفيذي، سيُستولى على النظام بسرعة:

سرقة المعلومات: فيدار المُدمج هو برنامج ضار متطور بشكل كبير في الويب المظلم، مصمم خصيصًا لسرقة بيانات تسجيل الدخول للمتصفح، محافظ العملات المشفرة، وأنواع مختلفة من المعلومات الشخصية الحساسة.

الاختراق المستمر: يقوم الفيروس أيضًا بنشر أداة بروكسي GhostSocks لإقامة قناة سرية للتحكم عن بُعد ونقل البيانات لاحقًا.

تنبيه بالمخاطر: كن حذرًا من "الوجبات المجانية" من قنوات غير رسمية

أشار باحثو الأمن إلى أن حزم الضغط الخبيثة لهذه المستودعات الوهمية تُحدَّث بتردد عالٍ جدًا، مما يجعلها قادرة على تجاوز فحوصات الأمان الأساسية بسهولة. تم اكتشاف مستودعين على الأقل لهما أساليب متشابهة، ويُفترض أن نفس المهاجم يقوم باختبار استراتيجيات نشر مختلفة.

مراقبة الصناعة: "الحلقات المتسلسلة" لأمان الذكاء الاصطناعي

من خطأ في تجميع كود Anthropic إلى استغلال المخترقين للحدث الساخن لتنفيذ هجمات التصيد، تعكس هذه الحادثة تعقيد مخاطر الأمن في عصر الذكاء الاصطناعي. عندما يصبح مطورو البرمجيات هدفًا للهجمات، فإن المهارات الرقمية الأساسية—مثل عدم تشغيل ملفات ثنائية من مصادر غير معروفة—لا تزال الجدار الناري الأخير.

يذكّر المحرر المطورين على نطاق واسع: يرجى الحصول على الأدوات فقط من القنوات الرسمية لـ Anthropic، ولا تقع فريسة لفخاخ المخترقين المُعدّة بعناية بسبب الفضول أو السعي وراء "وظائف مُحَرَّرة".