الكاتب الأصلي: @Cointelegraph

AididiaoJP، Foresight News

يشرح هذا المقال كيف يعيد BIP-360 تشكيل استراتيجية دفاع البيتكوين ضد الحوسبة الكمية، وينحلّ تحسيناته، ويناقش سبب عدم تحقيقه لأمان كامل بعد الكمية.

النقاط الرئيسية

- BIP-360 يُدخل لأول مرة المقاومة الكمية بشكل رسمي إلى خارطة طريق بيتكوين، مما يمثل تطورًا تقنيًا حذرًا وتدريجيًا، وليس تغييرًا جذريًا في النظام التشفيري.

- تُشكّل المخاطر الكمية تهديدًا رئيسيًا للمفاتيح العامة المكشوفة، وليس خوارزمية SHA-256 المستخدمة في البيتكوين. لذلك، يُعد تقليل كشف المفاتيح العامة مشكلة أمنية محورية يركز عليها المطورون.

- يُدخل BIP-360 سكريبت الدفع إلى جذر ميركل (P2MR)، مما يُجبر جميع إنفاق UTXO على المرور عبر مسار السكريبت من خلال إزالة خيار إنفاق مسار المفتاح من ترقية Taproot، وبالتالي تقليل مخاطر كشف المفاتيح العامة المنحنية الإهليلجية إلى أدنى حد ممكن.

- P2MR حافظت على مرونة العقد الذكي، ولا تزال تدعم التوقيع المتعدد وقفل الوقت والهياكل الوكيلة المعقدة من خلال شجرة ميركل Tapscript.

فلسفة تصميم البيتكوين تمكنها من مقاومة التحديات الاقتصادية والسياسية والتكنولوجية الصعبة. اعتبارًا من 10 مارس 2026، يعمل فريق المطورين على معالجة تهديد تكنولوجي ناشئ: الحوسبة الكمية.

اقتراح تحسين البيتكوين 360 (BIP-360)، الذي تم إصداره مؤخرًا، يُدرج لأول مرة خاصية المقاومة ضد الحوسبة الكمية في خارطة طريق البيتكوين التقنية طويلة الأجل. وعلى الرغم من أن بعض وسائل الإعلام تميل إلى وصفه على أنه تغيير جذري، إلا أن الوضع الفعلي أكثر حذراً وتدريجياً.

ستستكشف هذه المقالة بالتفصيل كيف يقلل BIP-360 من تعرض البيتكوين للمخاطر الكمية من خلال إزالة وظيفة إنفاق مسار المفتاح في Taproot عبر إدخال سكريبت الدفع إلى جذر ميركل (P2MR). تهدف هذه المقالة إلى توضيح التحسينات التي يقدمها هذا المقترح، والتسويات المقدمة، ولماذا لم يحقق بعد أمانًا كميًا كاملًا للبيتكوين.

مصادر تهديد الحوسبة الكمية للبيتكوين

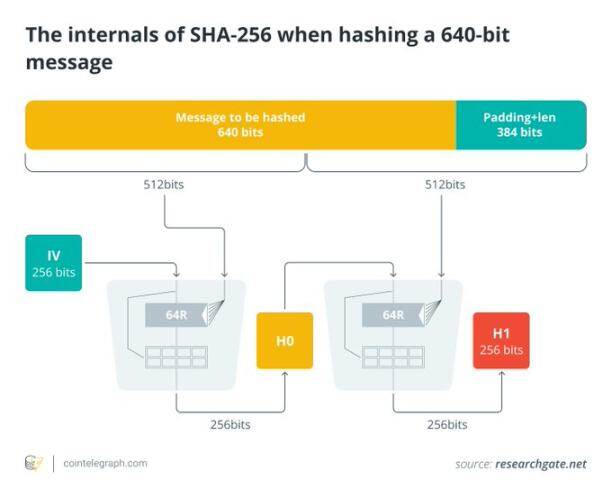

يعتمد أمان البيتكوين على الأساس التشفيري، ويشمل بشكل رئيسي خوارزمية التوقيع الرقمي المنحني الإهليلجي (ECDSA) وتوقيعات Schnorr المقدمة من خلال ترقية Taproot. لا يمكن للحواسيب التقليدية استنتاج المفتاح الخاص من المفتاح العام ضمن وقت قابل للتطبيق. ومع ذلك، إذا قامت حاسوب كمومي قادر بتشغيل خوارزمية شور، فقد يكون قادرًا على كسر مشكلة اللوغاريتم المنفصل المنحني الإهليلجي، مما يهدد أمان المفتاح الخاص.

الاختلافات الرئيسية هي كما يلي:

- تُشكّل الهجمات الكمية تهديدًا رئيسيًا لأنظمة التشفير المفتاح العام، وليس دوال التجزئة. إن خوارزمية SHA-256 المستخدمة في البيتكوين تُعد نسبيًا قوية أمام الحوسبة الكمية. إن خوارزمية غروفر توفر فقط تسريعًا تربيعيًا، وليس تسريعًا أسّيًا.

- The real risk lies in the moment the public key is made public on the blockchain.

بناءً على ذلك، يُعتبر المجتمع بشكل عام كشف المفتاح العام المصدر الرئيسي للمخاطر الكمية.

نقاط الضعف المحتملة للبيتكوين في عام 2026

تختلف درجات التهديد الكمي المستقبلي التي تواجهها أنواع العناوين المختلفة في شبكة البيتكوين:

- عناوين إعادة الاستخدام: عندما يتم إنفاق الأموال من هذا العنوان، يصبح المفتاح العام مكشوفًا على السلسلة، وسيكون عرضة للخطر في المستقبل إذا ظهرت حواسيب كمومية مرتبطة بالتشفير (CRQC).

- المخرجات الموروثة المدفوعة إلى المفتاح العام (P2PK): كانت المعاملات البيتكوين المبكرة تكتب المفتاح العام مباشرة في مخرجات المعاملة.

- استخدام مسار المفتاح لـ Taproot: قدم ترقية Taproot (2021) مسارين للإنفاق: مسار مفتاح موجز (يُكشف عن مفتاح عام مُعدّل عند الإنفاق)، ومسار سكريبت (يكشف عن السكريبت المحدد من خلال إثبات ميركل). يُعد مسار المفتاح أضعف نقطة نظرية ضد الهجمات الكمية.

تم تصميم BIP-360 مباشرة لمعالجة مشكلة كشف مسار المفتاح.

المحتوى الأساسي لـ BIP-360: إدخال P2MR

يُضيف اقتراح BIP-360 نوعًا جديدًا من المخرجات يُسمى الدفع إلى جذر ميركل (P2MR). يستند هذا النوع في بنيته إلى Taproot، لكنه يُجري تعديلاً أساسيًا: يُزيل تمامًا خيار الإنفاق عبر مسار المفتاح.

على عكس Taproot الذي يلتزم بمفتاح داخلي، فإن P2MR يلتزم فقط بجذر ميركل لشجرة السكريبت. عملية إنفاق إخراج P2MR هي:

كشف عن ورقة في شجرة النص البرمجي.

قدم إثبات ميركل لإثبات انتماء سكربت الورقة إلى جذر ميركل المُتعهد به.

During the entire process, there is no key-based spending path.

تشمل التأثيرات المباشرة لحذف مسار المفتاح:

- تجنب كشف المفتاح العام من خلال التحقق المباشر من التوقيع.

- جميع مسارات الإنفاق تعتمد على التزامات قائمة على التجزئة وأكثر مقاومة للحوسبة الكمية.

- سيقل عدد المفاتيح العامة المنحنية الإهليلجية الموجودة على السلسلة بشكل ملحوظ.

- بالمقارنة مع الحلول التي تعتمد على افتراض المنحنيات البيضاوية، فإن الأساليب القائمة على التجزئة تتمتع بميزة كبيرة في مقاومة الهجمات الكمية، مما يقلل بشكل كبير من سطح الهجوم المحتمل.

الوظائف المحجوزة لـ BIP-360

واحدة من التفسيرات الشائعة الخاطئة هي أن التخلي عن تكلفة مسار المفتاح يضعف وظائف العقود الذكية أو السكريبتات في البيتكوين. في الواقع، يدعم P2MR بالكامل الوظائف التالية:

- Multi-signature configuration

- Time lock

- الدفع المشروط

- خطة وراثة الأصول

- ترتيبات التخزين المتقدمة

يُحقق BIP-360 جميع الوظائف المذكورة أعلاه من خلال شجرة ميركل Tapscript. تخلو هذه الخطة من مسار التوقيع المباشر المريح ولكن المعرض للمخاطر، مع الحفاظ على القدرة الكاملة على السكريبت.

في المناقشات المبكرة على المنتديات، أشار ساتوشي ناكاموتو بشكل موجز إلى الحوسبة الكمية، واعتقد أنه إذا أصبحت واقعًا، فيمكن نقل البيتكوين إلى مخططات توقيع أقوى. وهذا يشير إلى أن تضمين المرونة للترقيات المستقبلية كان جزءًا من فلسفته التصميمية الأولية.

التأثير العملي لـ BIP-360

على الرغم من أن BIP-360 تبدو كتحسين تقني بحت، إلا أن تأثيرها سيصل على نطاق واسع إلى مستويات مثل المحافظ والبورصات وخدمات التخزين. إذا تم اعتماد المقترح، فسيعيد تشكيل طريقة إنشاء وصرف وتخزين مخرجات البيتكوين الجديدة تدريجيًا، خاصةً للمستخدمين الذين يضعون أهمية كبيرة على المقاومة طويلة الأمد ضد الحوسبة الكمية.

- دعم المحافظ: قد توفر تطبيقات المحافظ عنوان P2MR اختياريًا (قد يبدأ بـ 「bc1z」) كخيار "مضاد للكمبيوتر الكمي" لاستقبال العملات الجديدة أو تخزين الأصول المحتفظ بها على المدى الطويل.

- رسوم التداول: نظرًا لأن استخدام مسار النص البرمجي يُدخل بيانات شهود إضافية، فإن معاملات P2MR ستكون أكبر قليلاً مقارنةً بمعاملات مسار المفتاح Taproot، مما قد يؤدي إلى زيادة طفيفة في رسوم التداول. وهذا يعكس التوازن بين الأمان وفعالية المعاملة.

- التكامل البيئي: يتطلب النشر الشامل لـ P2MR تحديثات من قبل جهات متعددة مثل المحافظ، والبورصات، ومؤسسات التخزين، والمحافظ المادية. يجب بدء التخطيط والتنسيق ذي الصلة قبل عدة سنوات.

تبدأ الحكومات حول العالم في ملاحظة مخاطر "جمع ثم فك التشفير"، وهي استراتيجية جمع وتخزين كميات كبيرة من البيانات المشفرة حاليًا لفك تشفيرها لاحقًا عند ظهور الحواسيب الكمية. هذه الاستراتيجية تشبه تمامًا القلق بشأن التعرض المحتمل للمفاتيح العامة للبيتكوين.

الحدود الواضحة لـ BIP-360

على الرغم من أن BIP-360 يعزز دفاعات البيتكوين ضد التهديدات الكمية المستقبلية، إلا أنه ليس إعادة هيكلة شاملة للنظام التشفيري. من المهم أيضًا فهم قيوده:

- ال tàiurrent غير مُرقّى تلقائيًا: تظل جميع مخرجات المعاملات غير المنفقة (UTXO) القديمة عرضة للخطر حتى يقوم المستخدم بتحويل الأموال بشكل نشط إلى مخرجات P2MR. وبالتالي، يعتمد عملية الهجرة بالكامل على سلوك المستخدم الفردي.

- لا يتم تقديم توقيعات ما بعد الكم الجديدة: لم يعتمد BIP-360 مخططات التوقيع القائمة على الشبكات (مثل Dilithium أو ML-DSA) أو مخططات التوقيع القائمة على التجزئة (مثل SPHINCS+) لاستبدال توقيعات ECDSA أو Schnorr الحالية. إنه يحذف فقط نمط كشف المفتاح العام الناتج عن مسار المفتاح في Taproot. للانتقال الكامل إلى توقيعات ما بعد الكم على المستوى الأساسي، سيتطلب ذلك تغييرًا بروتوكوليًا أكبر بكثير.

- لا يمكن توفير حماية كمية مطلقة: حتى لو ظهرت فجأةً CRQC قابلة للتشغيل فعليًا، فإن الدفاع ضد تأثيرها يتطلب تعاونًا واسع النطاق وعالي الكثافة بين عمال المناجم والعقد والبورصات ومؤسسات التخزين. قد تؤدي العملات "النائمة" التي لم تُحرك لفترة طويلة إلى مشكلات حوكمة معقدة وتضع ضغطًا هائلاً على الشبكة.

دوافع التخطيط الاستباقي للمطورين

مسار تطور تقنية الحوسبة الكمومية مليء بعدم اليقين. فبينما يرى بعض الخبراء أن تطبيقها العملي لا يزال يتطلب عقودًا، فإن آخرين يشيرون إلى أن أهداف IBM لتطوير حواسيب كمومية خالية من الأخطاء بحلول أواخر عقد 2020، وانجازات Google في رقائق الكم، وأبحاث Microsoft في الحوسبة الكمومية الطوبولوجية، بالإضافة إلى الحدود الزمنية التي حددتها الحكومة الأمريكية لانتقال أنظمة التشفير بين عامي 2030 و2035، كلها تشير إلى تسارع التقدم في هذا المجال.

يتطلب نقل البنية التحتية الحيوية فترة زمنية طويلة. ويؤكد مطورو البيتكوين ضرورة التخطيط المنهجي عبر جميع المراحل، بدءًا من تصميم BIP وتنفيذ البرنامج وتكيف البنية التحتية وحتى اعتماد المستخدمين. إذا انتظرنا حتى تصبح التهديدات الكمية وشيكة قبل اتخاذ الإجراءات، فقد نواجه نقصًا في الوقت ونصبح في موقف دفاعي.

إذا توصل المجتمع إلى توافق واسع، فقد يتم تنفيذ BIP-360 عبر عملية فتح لين تدريجية:

- Activate the new P2MR output type.

- المحافظ والبورصات وشركات التخزين تزيد تدريجيًا من دعمها.

- يقوم المستخدم بنقل أصوله تدريجيًا إلى العنوان الجديد على مدى عدة سنوات.

هذه العملية مشابهة للمسار الذي مرّ به تحديثات SegWit وTaproot في ذلك الوقت، من كونها اختيارية إلى اعتمادها على نطاق واسع.

النقاش الواسع حول BIP-360

لا تزال المناقشات مستمرة داخل المجتمع حول إلحاح تنفيذ BIP-360 وتكاليفه المحتملة. تشمل القضايا الأساسية:

- هل يمكن قبول زيادة طفيفة في الرسوم للمحتفظين على المدى الطويل؟

- Should institutional users lead the asset migration to set an example?

- كيف يجب التعامل مع البيتكوينات "النائمة" التي لن تُنقل أبدًا؟

- كيف يجب على تطبيق المحافظ أن ينقل مفهوم "الأمان الكمي" للمستخدمين بدقة، دون إثارة قلق غير ضروري، مع توفير معلومات فعالة؟

لا تزال هذه المناقشات جارية. لقد دفعت مقترحات BIP-360 بشكل كبير في استكشاف القضايا ذات الصلة، لكنها لم تُحلّ بعد جميع المسائل.

المعرفة الخلفية: قد تتمكن الحواسيب الكمومية من كسر النماذج النظرية للتشفير الحالي، وهو مفهوم يعود إلى عام 1994 عندما اقترح الرياضي بيتر شور خوارزمية شور، وهو ما سبق ظهور البيتكوين بكثير. وبالتالي، فإن تخطيط البيتكوين للتهديدات الكمومية المستقبلية هو في جوهره رد على هذا الإنجاز النظري الذي يبلغ من العمر أكثر من ثلاثين عامًا.

الإجراءات التي يمكن للمستخدم اتخاذها حاليًا

حاليًا، لا تُعد التهديدات الكمية مُلحة، ولا داعي للمستخدمين للقلق المفرط. لكن اتخاذ بعض التدابير الحذرة مفيد:

- Stick to the principle of not reusing addresses.

- Always use the latest version of the wallet software.

- تابع التحديثات المتعلقة بترقية بروتوكول البيتكوين.

- راقب متى تبدأ تطبيقات المحافظ في دعم نوع عناوين P2MR.

- يجب على المستخدمين الذين يحملون كميات كبيرة من البيتكوين تقييم مخاطرهم بشكل هادئ والنظر في وضع خطط طوارئ مناسبة.

BIP-360: الخطوة الأولى نحو عصر مقاوم للحوسبة الكمية

يُعد BIP-360 الخطوة الملموسة الأولى نحو تقليل التعرض للخطر الكمي على مستوى بروتوكول البيتكوين. إنه يعيد تعريف طريقة إنشاء المخرجات الجديدة، ويقلل إلى أدنى حد من تسريب المفاتيح العامة، ويوفر أساسًا للتخطيط للانتقال طويل الأجل في المستقبل.

إنه لا يُرقي تلقائيًا البيتكوين الحالي، ويحافظ على نظام التوقيع الحالي، ويشدد على حقيقة أن تحقيق أمان حقيقي مقاوم للحوسبة الكمية يتطلب جهدًا مستمرًا ومتزامنًا يغطي كامل النظام البيئي. وهذا يعتمد على ممارسات هندسية طويلة الأمد وتبني تدريجي من قبل المجتمع، وليس من خلال اقتراح BIP واحد يمكنه تحقيقه دفعة واحدة.