"أداة ترميز الـ vibe تُسرب كميات كبيرة من البيانات الشخصية والشركات." في الآونة الأخيرة، اكتشف باحثون من الشركة الناشئة الإسرائيلية للأمن السيبراني RedAccess، أثناء دراستهم لظاهرة الذكاء الاصطناعي الخفي (shadow AI)، أن أدوات الذكاء الاصطناعي التي يستخدمها المطورون لتطوير البرمجيات بسرعة تسببت في تسريب سجلات طبية وبيانات مالية ووثائق داخلية لشركات قائمة ضمن قائمة فورتشن 500 إلى الشبكة المفتوحة.

قال دور زفي، الرئيس التنفيذي لشركة RedAccess، إن الباحثين اكتشفوا حوالي 380 ألف تطبيق وموارد أخرى قابلة للوصول العام، تم إنشاؤها جميعًا بواسطة المطورين باستخدام أدوات مثل Lovable وBase44 وNetlify وReplit،其中 حوالي 5000 تحتوي على معلومات حساسة للشركات، لكن ما يقرب من 2000 تطبيق تبين أنها تكشف عن بيانات خاصة بعد فحص أعمق. تحقق Axios بشكل مستقل من عدة تطبيقات مكشوفة، وتأكّد WIRED أيضًا من هذه الاكتشافات بشكل منفصل.

40% من تطبيقات البرمجة بالذكاء الاصطناعي تُعرّض البيانات الحساسة للخطر،

حتى صلاحيات المشرف

مع تزايد استيلاء الذكاء الاصطناعي على مهام المبرمجين الحديثين، حذرت مجالات الأمن السيبراني منذ فترة طويلة من أن أدوات البرمجة الآلية ستُدخل مجموعة كبيرة من الثغرات القابلة للاستغلال في البرمجيات. ومع ذلك، عندما تجعل هذه الأدوات التي تعتمد على "البرمجة بالشعور" أي شخص قادرًا على إنشاء تطبيقات ونشرها على الويب بنقرة واحدة، فإن المشكلة لا تقتصر فقط على الثغرات، بل تشمل غيابًا شبه كامل لأي حماية أمنية، بما في ذلك البيانات الحساسة جدًا للشركات والأفراد.

وفقًا للمعلومات المتاحة، قام فريق RedAccess بتحليل آلاف تطبيقات الويب التي تم إنشاؤها باستخدام أدوات تطوير برمجيات ذكية مثل Lovable و Replit و Base44 و Netlify، ووجد أن أكثر من 5000 منها تفتقر تقريبًا إلى أي آليات أمان أو مصادقة. العديد من هذه التطبيقات يمكن الوصول إليها مباشرة، بمجرد حصول أي شخص على عنوان URL الخاص بها، بما في ذلك البيانات الخاصة بالتطبيق. كما أن بعضها يفرض عتبات، لكنها بسيطة جدًا، مثل التسجيل باستخدام أي عنوان بريد إلكتروني للوصول.

من بين هذه الـ 5000 تطبيق ذكاء اصطناعي للبرمجة التي يمكن لأي شخص الوصول إليها ببساطة عن طريق إدخال عنوان URL في المتصفح، اكتشف زفي ما يقرب من 2000 تطبيق تبدو وكأنها تكشف بيانات خاصة عند التحقق منها بشكل أعمق. وأفاد زفي أن حوالي 40% من هذه التطبيقات كشفت بيانات حساسة، تشمل معلومات طبية، وبيانات مالية، وعروض تقديمية ووثائق استراتيجية للشركات، فضلاً عن سجلات تفصيلية للمحادثات بين المستخدمين والروبوتات الدردشة.

تُظهر لقطات الشاشة للتطبيق الويب الذي شاركه، والتي تم التحقق من صحة بعضها ولا تزال متاحة وعرضة للخطر، معلومات توزيع العمل في مستشفى ما (بما في ذلك معلومات الهوية الشخصية للأطباء)، وبيانات تفصيلية عن شراء الإعلانات لشركة ما، وعرض تقديمي لاستراتيجية دخول السوق لشركة أخرى، وسجلات محادثات كاملة لروبوت الدردشة لدى متجر تجزئة (تشمل الأسماء الكاملة وطرق الاتصال للعملاء)، وسجلات الشحن لشركة شحن، بالإضافة إلى أنواع مختلفة من بيانات المبيعات والمالية من شركات متعددة. كما أشار زفي إلى أنه في بعض الحالات، قد تمكنه هذه التطبيقات المكشوفة من الحصول على صلاحيات مسؤول النظام، وحتى حذف مسؤولين آخرين.

أشار زفي إلى أن RedAccess وجدت بسهولة غير عادية تطبيقات الويب ذات الثغرات. فقد سمحت Lovable وReplit وBase44 وNetlify للمستخدمين باستضافة تطبيقات الويب على نطاقات خاصة بهذه الشركات الذكية، بدلاً من نطاقات المستخدمين الخاصة. وبالتالي، استطاع الباحثون التعرف على آلاف التطبيقات التي تم تطويرها باستخدام هذه الأدوات لـ vibe coding من خلال إجراء بحث بسيط على Google وBing باستخدام نطاقات هذه الشركات مع كلمات مفتاحية أخرى.

في حالة Lovable، اكتشف زفي أيضًا عددًا كبيرًا من مواقع التصيد الاحتيالي التي تحاكي شركات كبيرة، والتي يبدو أنها تم إنشاؤها واستضافتها على نطاقات Lovable باستخدام أداة الترميز بالذكاء الاصطناعي، وتشمل علامات تجارية مثل بنك أوف أمريكا وCostco وFedEx وTrader Joe’s وماكدونالدز. كما أشار زفي إلى أن 5000 تطبيق مكشوف تم اكتشافها من قبل Red Access تم استضافتها فقط على نطاقات أداة الترميز بالذكاء الاصطناعي نفسها، وقد يكون هناك آلاف التطبيقات الأخرى مستضافة على نطاقات قام المستخدمون بشرائها بأنفسهم.

أشار باحث الأمن جويل مارغوليس إلى أنه ليس من السهل التحقق مما إذا كانت تطبيقات الويب التي تستخدم الذكاء الاصطناعي وغير المحمية تُظهر حقًا بيانات حقيقية. فقد اكتشف هو وزملاؤه سابقًا لعبة دردشة ذكاء اصطناعي تعرضت فيها 50 ألف محادثة مع أطفال على موقع ويب يفتقر تقريبًا إلى أي حماية أمنية. وقال إن البيانات في تطبيقات vibe coding قد تكون مجرد عناصر افتراضية، أو أن التطبيق نفسه قد يكون مجرد إثبات مفهوم (POC). ويعتقد برودي من Wix أيضًا أن المثالين المقدّمين لـ Base44 يبدوان كموقعين تجريبيين أو يحتويان على بيانات تم إنشاؤها بواسطة الذكاء الاصطناعي.

ومع ذلك، يرى مارغوليس أن مشكلة كشف البيانات الناتجة عن تطبيقات الويب التي يبنيها الذكاء الاصطناعي هي مشكلة واقعية للغاية.他表示، أنه يواجه غالبًا حالات كشف تشبه تلك التي وصفها زفي. "يوجد شخص في فريق التسويق يريد إنشاء موقع ويب، وهو ليس مهندسًا، وقد لا يمتلك خلفية أو معرفة أمنية تقريبًا." ويوضح أن أدوات البرمجة بالذكاء الاصطناعي ستقوم بما تطلبه منها، ولكن إذا لم تطلب منها القيام بذلك بطريقة آمنة، فلن تقوم بذلك تلقائيًا.

يمكن للناس إنشاؤه بحرية

لكن الإعدادات الافتراضية بها مشكلة

قبل أقل من أسبوعين من نشر بحث RedAccess، وقع حادث آخر: قام Cursor، الذي يشغل نموذج Claude Opus 4.6، بحذف قاعدة بيانات الإنتاج الكاملة وجميع نسخ الاحتياط على مستوى المجلدات لـ PocketOS في غضون 9 ثوانٍ عبر استدعاء واجهة برمجة تطبيقات لمزود البنية التحتية Railway.

قال زفي بصراحة: "يمكن للناس إنشاء أي شيء واستخدامه مباشرة في بيئة الإنتاج، باسم الشركة، وحتى دون الحاجة إلى أي إذن، وهذا السلوك يكاد لا يخضع لأي حدود. لا أعتقد أنه يمكن جعل العالم بأسره يتلقى تعليمًا أمنيًا." وأضاف أن والدته تستخدم Lovable للقيام بـ "vibe coding"، "لكنني لا أعتقد أنها ستُفكر في التحكم في الوصول القائم على الأدوار".

اكتشف باحثو RedAccess أن إعدادات الخصوصية في منصات vibe coding متعددة تجعل التطبيق عامًا افتراضيًا، ما لم يقم المستخدم يدويًا بتغييره إلى خاص. كما أن العديد من هذه التطبيقات يتم فهرستها بواسطة محركات بحث مثل Google، مما قد يؤدي إلى وصول أي شخص يتصفح الإنترنت إليها عن غير قصد.

يعتقد زفي أن أدوات تطوير تطبيقات الويب القائمة على الذكاء الاصطناعي اليوم تخلق موجة جديدة من تسريب البيانات، ويعود أصلها أيضًا إلى تراكم الأخطاء البشرية وضعف الحماية الأمنية. لكن المشكلة الأساسية الأعمق من أي عيب أمني محدد هي أن هذه الأدوات تسمح لمجموعة جديدة تمامًا من الأشخاص داخل المنظمات بإنشاء تطبيقات، وغالبًا ما يفتقد هؤلاء إلى الوعي الأمني، ويعتدون على عمليات تطوير البرمجيات الحالية للشركة وآليات المراجعة الأمنية قبل النشر.

قال زفي: "أي شخص في الشركة يمكنه في أي وقت إنشاء تطبيق دون الحاجة إلى أي عملية تطوير أو فحص أمني، ويمكنهم استخدامه مباشرة في بيئة الإنتاج دون استشارة أي أحد، وهذا بالضبط ما يفعلونه." "النتيجة النهائية هي أن الشركات تُسرب فعليًا بيانات خاصة من خلال هذه التطبيقات التي تم تطويرها بأسلوب vibe coding، وهي واحدة من أكبر الحوادث على الإطلاق، حيث يُعرّض الناس معلومات شركات أو معلومات حساسة أخرى للجميع في العالم."

في أكتوبر من العام الماضي، قام Escape.tech بفحص 5600 تطبيقًا عامًا لـ vibe coding، ووجد أن أكثر من 2000 منها تحتوي على ثغرات خطيرة، وأكثر من 400 منها كشفت معلومات حساسة (بما في ذلك مفاتيح API ورموز الوصول)، بالإضافة إلى 175 حالة تتعلق بتسريب بيانات شخصية (بما في ذلك السجلات الطبية ومعلومات حسابات البنوك). جميع الثغرات التي اكتشفها Escape كانت موجودة في أنظمة إنتاج فعلية، ويمكن اكتشافها خلال ساعات قليلة. في مارس من هذا العام، أكملت الشركة تمويلًا من الجولة A بقيمة 18 مليون دولار بقيادة Balderton، وكان أحد المنطقين الأساسيين للاستثمار هو الفجوة الأمنية الناتجة عن توليد الكود بواسطة الذكاء الاصطناعي.

أشارت جارتنر في تقرير "توقعات عام 2026" إلى أنه بحلول عام 2028، ستؤدي طريقة "المحفز إلى تطبيق" التي يعتمدها "المطورون المواطنون" إلى زيادة عدد عيوب البرمجيات بنسبة 2500%. وتعتقد جارتنر أن إحدى السمات الجديدة الكبيرة لهذه العيوب هي أن الكود المُنشأ بواسطة الذكاء الاصطناعي يكون صحيحًا من حيث القواعد النحوية، لكنه يفتقر إلى فهم البنية العامة للنظام والقواعد التجارية المعقدة. ستُهدر تكاليف إصلاح هذه "الأخطاء العميقة السياقية" الميزانيات المخصصة أصلاً للابتكار.

ردود ودفاعات منصات مختلفة

حاليًا، تناقض ثلاث شركات ذكاء اصطناعي للبرمجة ادعاءات باحثي RedAccess، قائلة إن المعلومات التي شاركوها غير كافية ولم تُمنح وقتًا كافيًا للرد. لكن زفي أشار إلى أنه بالنسبة لعشرات التطبيقات الويب المكشوفة، اتصلوا بشكل استباقي بمالكي التطبيقات المشتبه بهم. وأعرب جميع كبار المسؤولين في الشركات عن جديتهم تجاه مثل هذه التقارير، مع الإشارة إلى أن وصول التطبيقات بشكل عام لا يعني بالضرورة وجود تسريب للبيانات أو ثغرة أمنية. ومع ذلك، لم تنكر هذه الشركات أن التطبيقات الويب التي اكتشفتها RedAccess كانت فعلاً مكشوفة للعامة.

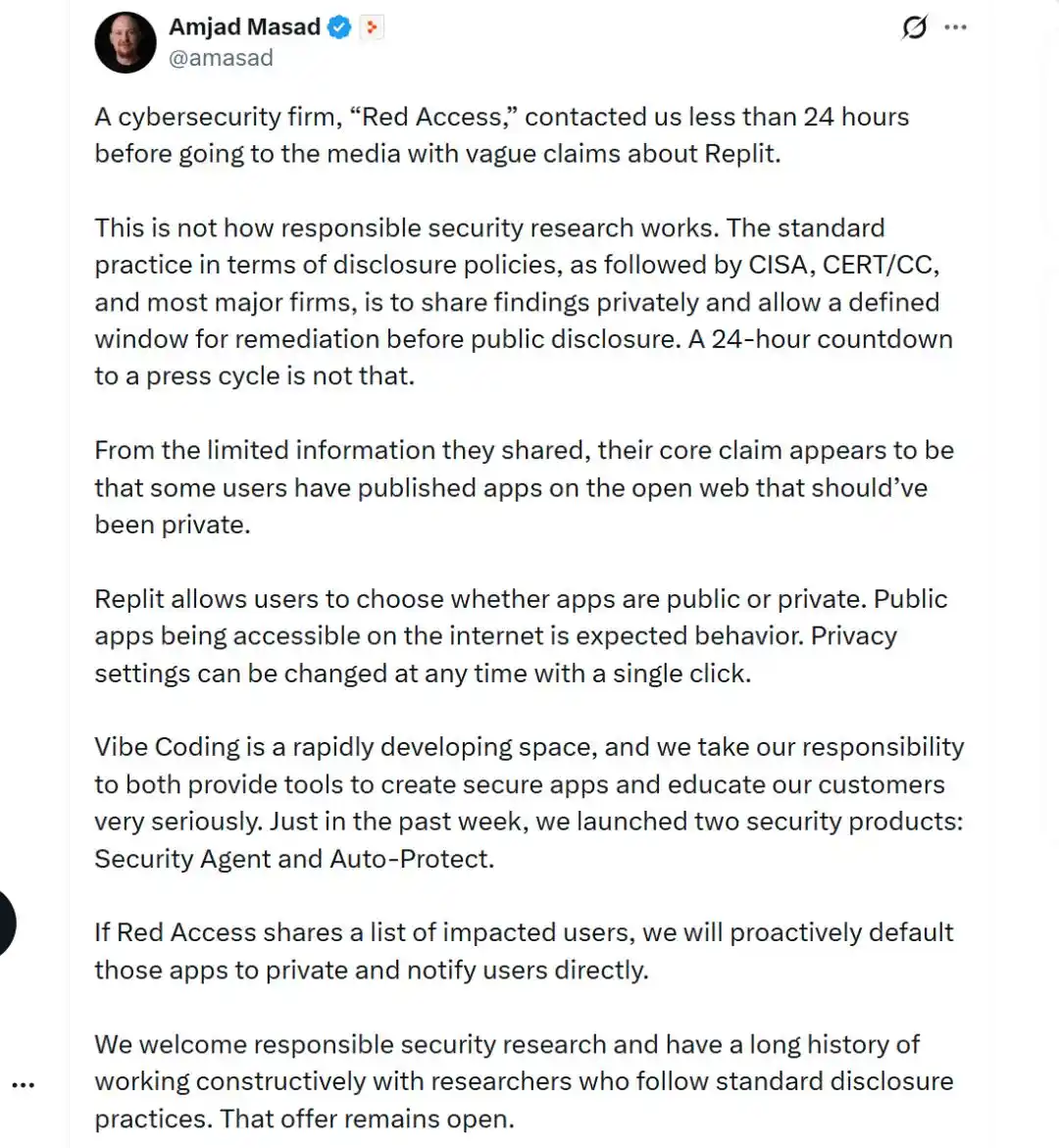

أفاد أمجد ماساد، الرئيس التنفيذي لشركة Replit، أن RedAccess منحهم فقط 24 ساعة للرد قبل الإفصاح. كتب في رده على X: "بناءً على المعلومات المحدودة التي شاركوها، يبدو أن الادعاء الأساسي لـ RedAccess هو أن بعض المستخدمين نشروا تطبيقات كان ينبغي أن تكون خاصة على الإنترنت المفتوح، بينما يسمح Replit للمستخدمين باختيار ما إذا كان التطبيق عامًا أو خاصًا. التطبيقات العامة يمكن الوصول إليها عبر الإنترنت، وهذا سلوك متوقع. كما يمكن تغيير إعدادات الخصوصية في أي وقت بنقرة واحدة. إذا شاركت RedAccess قائمة المستخدمين المتأثرين، فسنقوم تلقائيًا بجعل هذه التطبيقات خاصة افتراضيًا وإعلام المستخدمين مباشرة."

ردّ متحدث باسم Lovable في بيان قائلاً: "إن Lovable تولي أهمية كبيرة للتقارير المتعلقة بكشف البيانات والمواقع التصيدية، ونحن نعمل بنشاط على جمع المعلومات اللازمة لإجراء التحقيق. لا يزال هذا الأمر قيد المعالجة حاليًا. كما يجب الإشارة إلى أن Lovable توفر أدوات آمنة للمطورين لبناء التطبيقات، لكن مسؤولية كيفية تكوين التطبيقات تقع في النهاية على عاتق المنشئ نفسه."

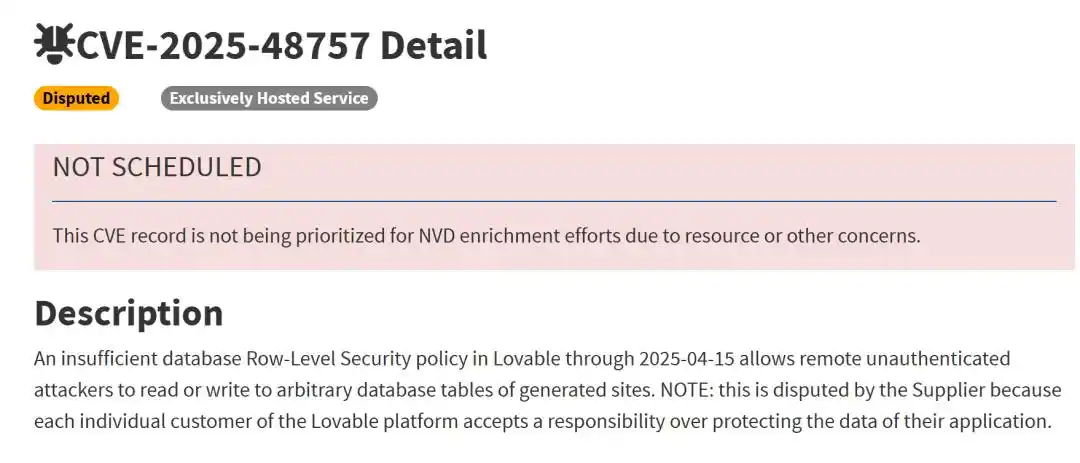

في CVE-2025-48757 المُعلَن عنه سابقًا، تم تسجيل وجود نقص أو غياب كامل في سياسات الأمان على مستوى الصف (Row-Level Security) في مشاريع Supabase التي أنشأها Lovable. حيث تجاهلت بعض الاستعلامات تمامًا فحوصات التحكم في الوصول، مما أدى إلى كشف بيانات أكثر من 170 تطبيقًا إنتاجيًا. لقد قام الذكاء الاصطناعي بإنشاء طبقة قاعدة البيانات، لكنه لم يُنشئ سياسات الأمان المطلوبة للحد من الوصول إلى البيانات. واعتراض Lovable على تصنيف هذا CVE، مشيرًا إلى أن حماية بيانات التطبيق هي مسؤولية العميل نفسها.

قال بليك برودي، مسؤول العلاقات العامة لدى شركة Wix، الشركة الأم لـ Base44، في بيان: "توفر Base44 للمستخدمين أدوات قوية لتكوين أمان تطبيقاتهم، بما في ذلك إعدادات التحكم في الوصول والرؤية." وأضافت: "إيقاف هذه الضوابط عملية متعمدة وسهلة يمكن لأي مستخدم تنفيذها. إذا كان التطبيق متاحًا للجمهور، فهذا يعكس اختيار المستخدم في التكوين، وليس ثغرة في المنصة."

أشار برودي أيضًا إلى أنه "من السهل جدًا تزوير تطبيقات تبدو وكأنها تحتوي على بيانات مستخدمين حقيقية. دون تقديم أي حالات موثقة لنا، لا يمكننا تقييم صحة هذه الادعاءات." ردّ RedAccess بالقول إنهم قدموا بالفعل أمثلة ذات صلة لـ Base44. كما شارك RedAccess عدة سجلات تواصل مجهولة الهوية تُظهر أن مستخدمي Base44 شكروا الباحثين على إعلامهم بوجود ثغرات في تطبيقاتهم، وبعد ذلك تم تعزيز هذه التطبيقات أو سحبها.

وفقًا للمعلومات المتاحة، اكتشفت Wiz Research في يوليو الماضي بشكل مستقل ثغرة في مستوى المنصة تسمح بتجاوز المصادقة في Base44. حيث تسمح واجهة برمجة التطبيقات المكشوفة لأي شخص بإنشاء "حساب مُحقق" في تطبيقات خاصة باستخدام app_id مرئي للجميع فقط. هذه الثغرة تشبه أن تقف أمام مبنى مغلق بالقفل، وتُنادي برقم غرفة واحد فقط، فيفتح الباب تلقائيًا. أصلح Wix هذه الثغرة خلال 24 ساعة بعد تقرير Wiz، لكن هذا الحدث كشف عن مشكلة: فعلى هذه المنصات، ينشئ الملايين من المستخدمين تطبيقاتهم، وغالبًا ما يفترض المستخدمون أن المنصة قد عالجت مشكلات الأمان نيابة عنهم، بينما في الواقع، آليات المصادقة ضعيفة جدًا.

رابط المرجع:

https://www.wired.com/story/thousands-of-vibe-coded-apps-expose-corporate-and-personal-data-on-the-open-web/

https://www.axios.com/2026/05/07/loveable-replit-vibe-coding-privacy

https://venturebeat.com/security/vibe-coded-apps-shadow-ai-s3-bucket-crisis-ciso-audit-framework

هذا المقال من حساب WeChat "AI Frontier" (ID: ai-front)، الكاتب: هوا وي