اختراق العملات المشفرة في كوريا الشمالية 2026: سرقة 577 مليون دولار في هجمات Drift Protocol و KelpDAO

2026/05/09 03:51:27

مقدمة

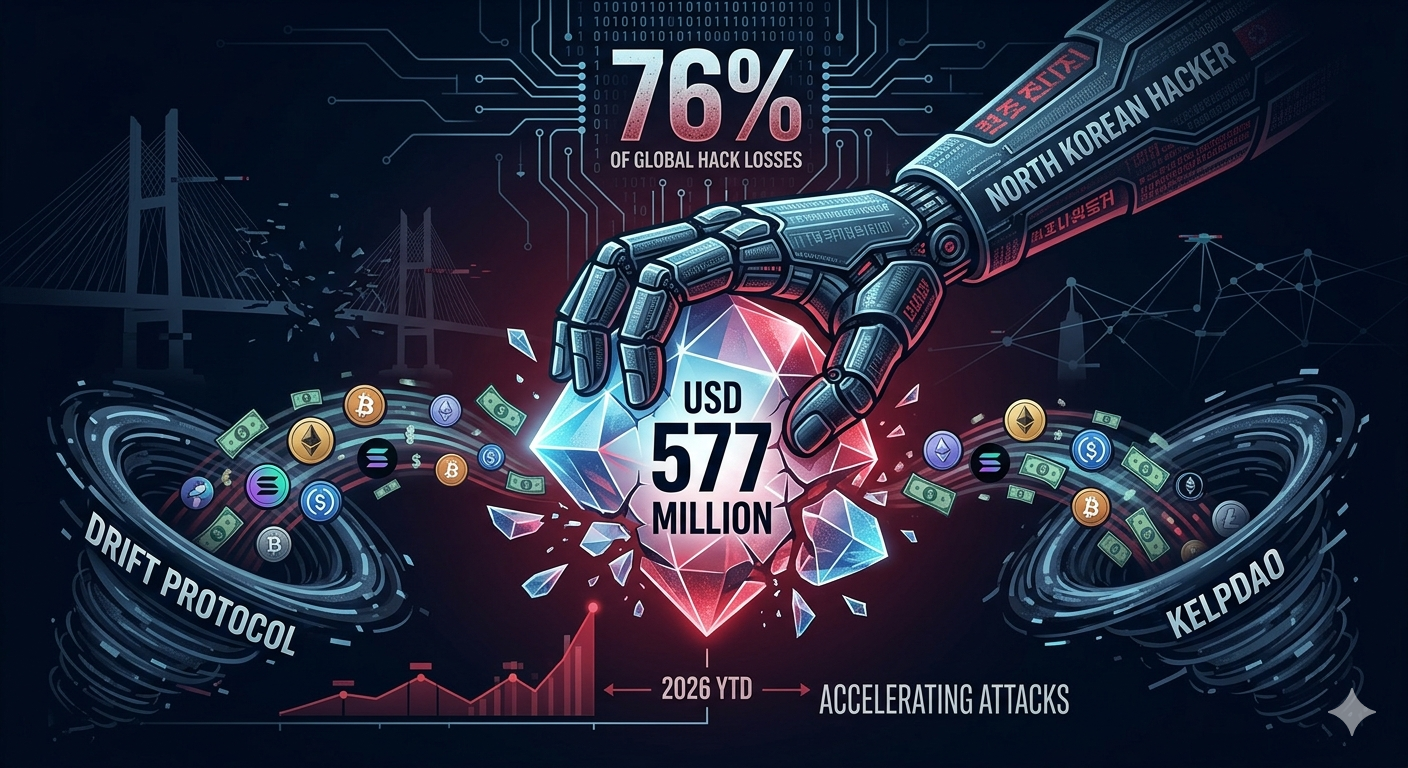

سرق قراصنة كوريون شماليون حوالي 577 مليون دولار أمريكي من هجومين فقط في الأشهر الأربعة الأولى من عام 2026 — وهو رقم يمثل 76% من خسائر القرصنة في العملات المشفرة على مستوى العالم خلال تلك الفترة. يُظهر خرق Drift Protocol في 1 أبريل وهجوم جسر KelpDAO في 18 أبريل أن فرق القرصنة النخبة الكورية الشمالية لا تشن هجمات أكثر، بل تنفذ عمليات أقل عددًا ولكن أكثر دقة ضد أهداف ذات قيمة عالية. وفقًا لـ TRM Labs، تمثل هاتان الحادثتان فقط 3% من إجمالي حوادث القرصنة في عام 2026 حتى الآن، لكنهما تفوقان كل خرق آخر مجتمعًا.

كيف سرقت كوريا الشمالية 577 مليون دولار في هجومين فقط؟

حققت مجموعات القرصنة الكورية الشمالية هذا المبلغ الهائل من خلال دقة جراحية وليس من خلال الكمية. نفّذت مجموعتان مختلفتان من عناصر التهديد الكورية الشمالية — إحداهما مرتبطة بعملية TraderTraitor والأخرى مصنفة كمجموعة فرعية منفصلة — هجمات Drift وKelpDAO ضمن فترة ثمانية عشر يومًا من بعضهما البعض. ويجعل هذا السرقة المجمعة البالغة 577 مليون دولار من إجمالي سرقات العملات المشفرة المنسوبة إلى كوريا الشمالية أكثر من 6 مليارات دولار منذ عام 2017، وفقًا لبيانات من TRM Labs.

تركيز القيمة غير مسبوق. في عام 2025، شكّلت كوريا الشمالية 64% من جميع خسائر القرصنة في العملات المشفرة، مدفوعة إلى حد كبير بخرق Bybit القياسي البالغ 1.46 مليار دولار. ويشكّل الرقم لعام 2026 البالغ 76% حتى أبريل أعلى نسبة مستمرة على الإطلاق. ما يميّز نمط عام 2026 ليس التكرار — إذ يظل معدل الهجمات منخفضًا — بل تعقيد عملية الاستطلاع وحجم الأهداف الفردية المختارة.

|

سنة

|

حصة كوريا الشمالية من إجمالي خسائر القرصنة في العملات المشفرة

|

|

2020

|

7%

|

|

2021

|

8%

|

|

2022

|

22%

|

|

2023

|

37%

|

|

2024

|

39%

|

|

2025

|

64%

|

|

2026 حتى أبريل

|

76%

|

تُظهر الجدول أعلاه تسارعًا واضحًا. فقد نما حصة كوريا الشمالية ما يقرب من أحد عشر ضعفًا مقارنة بمستوى عامي 2020-2021. ويشير محللو TRM إلى أن هذا الاتجاه يعكس تحولًا استراتيجيًا نحو أهداف البنية التحتية — مُحققين الجسر، وعقود الحوكمة متعددة التوقيع، وبروتوكولات عبر السلاسل — حيث يمكن أن تؤدي ثغرة واحدة إلى خسائر بقيمة تسع أرقام.

ما الذي جعل اختراق بروتوكول Drift ممكنًا؟

اختراق بروتوكول Drift بقيمة 285 مليون دولار في 1 أبريل استغل ميزة مخصصة لـ Solana تُسمى durable nonce، بالاقتران مع أشهر من الهندسة الاجتماعية التي قد تضمنت لقاءات شخصية غير مسبوقة بين وكلاء كوريا الشمالية وموظفي Drift. وقد احتاج الهجوم ثلاثة أسابيع من التحضير على السلسلة وشهورًا من التخطيط، لكن سحب الأموال الفعلي استغرق فقط حوالي 12 دقيقة بمجرد بدئه.

استغلال المُعَامِل الدائم

الـ nonce الدائم هو آلية من Solana مصممة لتمديد صلاحية المعاملة من حوالي 90 ثانية إلى فترة غير محدودة. هذه الميزة موجودة لسيناريوهات التوقيع المادي غير المتصل بالإنترنت، حيث يجب توقيع المعاملة مسبقًا وإرسالها لاحقًا. استغل المهاجم هذا من خلال إقناع موقعي التوقيع متعدد التوقيعات لمجلس أمن Drift بالموافقة المسبقة على معاملات بدا أنها روتينية وقت التوقيع.

بين 23 مارس و30 مارس، أنشأ المهاجم حسابات nonce دائمة وأعدّ الأساس للتنفيذ. في 27 مارس، نقلت Drift مجلس أمنها إلى تكوين جديد بحد أدنى 2 من 5 بدون أي تأخير زمني — تغيير أزال حماية حاسمة. عندما تم بث المعاملات الموقعة مسبقًا في 1 أبريل، كانت الظروف اللازمة للاستنزاف الكامل جاهزة بالفعل. فقد وافق الموقعون على المعاملات منذ أسابيع دون معرفة السياق الذي ستُستخدم فيه.

حملة الهندسة الاجتماعية

شمل هجوم Drift ما تصفه TRM Labs بأنه أشهر من الهندسة الاجتماعية المستهدفة، وقد تضمنت اجتماعات وجهًا لوجه بين عناصر كوريا الشمالية أو وكلائهم وأعضاء فريق Drift. إذا تأكدت هذه التفاعلات المباشرة، فستمثل تصعيدًا جديدًا في منهجية قرصنة العملات المشفرة التابعة لكوريا الشمالية. كما قام المهاجمون بإنشاء أصل وهمي يُسمى رمز CarbonVote (CVT)، وتم تزويده بسيولة، وتم تضخيم قيمته من خلال التداول التخريبي. واعتبرت أنظمة Oracle الخاصة بـ Drift هذا الضمان المزيف كضمان شرعي، مما مكن المهاجم من استخراج أصول حقيقية تشمل رموز USDC وJLP.

كيف عمل استغلال جسر KelpDAO؟

اختراق KelpDAO بقيمة 292 مليون دولار في 18 أبريل استغل عيبًا في التصميم يعتمد على مُحقق واحد في جسر rsETH LayerZero على إيثريوم. قام المهاجمون باختراق عقدتي RPC داخليتين، وشنوا هجومًا بمنع الخدمة الموزع ضد العقد الخارجية، وأجبروا مُحقق الجسر على التحول إلى البنية التحتية الداخلية الملوثة. أبلغت العقد المخترقة بشكل كاذب أن rsETH قد تم حرقه على السلسلة المصدرية، بينما لم يحدث أي حرق على الإطلاق.

ثغرة المُحقق الوحيد

نموذج أمان LayerZero يدعم تكوين عدة مُحققين مستقلين — المعروفين باسم شبكات المُحققين اللامركزية — للتحقق من الرسائل بين السلاسل. استخدم نشر KelpDAO لـ rsETH مُحققًا واحدًا فقط: شبكة المُحققين الخاصة بـ LayerZero Labs. وبما أنه لم يكن هناك حاجة لمُحقق ثانٍ للتحقق من الرسالة، كان مصدر بيانات واحد مُسمَّمًا كافيًا للسماح بمعاملة احتيالية على نطاق واسع. سحب المهاجم حوالي 116,500 rsETH بقيمة نحو 292 مليون دولار من عقد الجسر على إيثريوم.

التجميد بقيمة 75 مليون دولار على Arbitrum

بعد السرقة، ترك قراصنة TraderTraitor حوالي 30,766 ETH على Arbitrum — وهو L2 أكثر مركزية من الشبكة الرئيسية لإيثريوم. ومارست مجلس أمان Arbitrum صلاحيات الطوارئ لتجميد هذه الأموال، التي تقدر قيمتها بحوالي 75 مليون دولار. وقد أدى هذا التجميد إلى سباق سريع لغسل الأموال للجزء المتبقي غير المجمد. وقد نسبت TRM Labs استغلال KelpDAO إلى كوريا الشمالية بناءً على تحليل سلسلة الكتل لكل من التمويل المسبق للهجوم وأنماط غسل الأموال اللاحقة.

جدير بالذكر أن جزءًا من التمويل الأولي للهجوم كان قابلاً للتتبع إلى محفظة بيتكوين تخضع لسيطرة وو هويهوي، وسيط العملات المشفرة الصيني الذي وُجهت إليه اتهامات في عام 2023 بسبب غسل أموال سرقات مجموعة لازاروس. كما تم توجيه أموال أخرى مباشرة إلى اختراق BTCTurk، وهو سرقة أخرى حديثة من قبل TraderTraitor. ويؤكد هذا المسار التمويلي النسبة المباشرة إلى كوريا الشمالية.

كيف يتم غسل الأموال المسروقة؟

يُظهر Drift و KelpDAO استراتيجيتين مختلفتين لغسل الأموال مُشكَّلتين من ظروف تشغيلية ومجموعات فاعلين خبيثين مختلفين. تُظهر هذه الأساليب كيف يُكيف قراصنة كوريا الشمالية خططهم لتحويل الأصول بناءً على ما إذا كانت أصولهم المسروقة لا تزال على البنية التحتية المركزية أو اللامركزية.

كُتلة إيثريوم الخاملة لـ Drift

تم تحويل الرموز المسروقة من Drift إلى USDC عبر Jupiter، ثم نُقلت إلى Ethereum وتم تبديلها إلى ETH — وتم توزيعها على محفظات جديدة قبل أن تصبح خاملة تمامًا. لم يتحرك ETH المسروق منذ يوم السرقة. المجموعة المسؤولة — والتي تم تقييمها على أنها مختلفة عن TraderTraitor — تتبع نمطًا موثقًا يعود إلى كوريا الشمالية يتمثل في الاحتفاظ بالعائدات لشهور أو سنوات قبل تنفيذ عملية سحب منظمة متعددة المراحل. تتوقع TRM أن استرداد عائدات Drift سيستغرق شهورًا أو سنوات، مما يشير إلى أن هذه المجموعة الفرعية تتبع نهجًا أكثر حذرًا ودقة في غسل الأموال.

التحول إلى THORChain من KelpDAO

عملية غسل الأموال الخاصة بـ KelpDAO تطورت وفقًا لخطة TraderTraitor المألوفة. بعد تجميد Arbitrum، تم تبديل حوالي 175 مليون دولار من ETH غير المجمدة إلى البيتكوين، بشكل رئيسي من خلال THORChain — بروتوكول سيولة عابر للسلاسل لا يتطلب إجراءات KYC. كما تم استخدام Umbra، أداة خصوصية على الإيثريوم، لإخفاء بعض الروابط بين المحافظ قبل التحويل إلى البيتكوين. وتتم مرحلة الغسل الجارية بشكل شبه كامل بواسطة وسطاء صينيين، وليس من قبل المشغلين الكوريين الشماليين أنفسهم.

أصبح THORChain الجسر المفضل المستمر عبر أكبر عمليات السرقة في كوريا الشمالية. في عام 2025، تم تحويل الغالبية العظمى من الأموال المسروقة من Bybit من ETH إلى BTC عبر THORChain بين 24 فبراير و2 مارس — ارتفاع غير مسبوق في حجم العبور بين السلاسل معالجه البروتوكول دون تدخل. بالنسبة لكوريا الشمالية، يعمل THORChain كمخرج موثوق وذو سعة عالية حيث تدخل الأصول كـ ETH وتخرج كـ BTC دون وجود أي مشغل مستعد لتجميد أو رفض التحويلات.

لماذا يتسارع حصة كوريا الشمالية من سرقة العملات المشفرة؟

ارتفعت حصة كوريا الشمالية من خسائر القرصنة الكريبتوجوية الإجمالية من أقل من 10% في عامي 2020 و2021 إلى 76% في عام 2026 حتى أبريل. تعكس هذه المسار تطورًا استراتيجيًا في الاستهداف، وليس زيادة في تكرار الهجمات. تقوم قراصنة كوريا الشمالية بدمج أساليب استطلاع أكثر تطورًا وقد تكون تستفيد من أدوات الذكاء الاصطناعي لتعزيز سير عملهم في الهندسة الاجتماعية.

الاستهداف الدقيق بدلاً من الحجم

تُنفّذ فرق القرصنة الرئيسية في كوريا الشمالية عدداً صغيراً من العمليات المستهدفة بدقة كل عام بدلاً من حملة مكثفة وعالية الحجم. وشكّلت هجمتان في عام 2026 76% من إجمالي قيمة الاختراقات. وتستهدف المجموعة بدقة أكبر، مع التركيز على البيئات التي تُنتج فيها ثغرة واحدة نتائج غير متناسبة — شبكات مدققي الجسور، وعقود الحوكمة متعددة التوقيعات، وبروتوكولات العبور بين السلاسل ذات آليات التحقق الضعيفة.

الدور المحتمل للذكاء الاصطناعي في الاستطلاع

بدأ محللو TRM في التكهن بأن مشغلي كوريا الشمالية يدمجون أدوات الذكاء الاصطناعي في عمليات الاستطلاع وهندسة الاجتماعية الخاصة بهم. فقد احتاج هجوم Drift إلى أسابيع من التلاعب المستهدف بآليات بلوكشين معقدة بدلاً من التركيز التقليدي على اختراق المفاتيح الخاصة البسيطة. إن دقة هندسة الاجتماعية — بما في ذلك إنشاء رمز وهمي بشرعية وهمية من خلال أوراكل — تشير إلى مستوى من التحضير التقني قد يتم تعزيزه بواسطة جمع ذكي آلي للمعلومات وإنشاء هويات اصطناعية.

ما الذي يجب على منصات تبادل العملات المشفرة والمستخدمين الانتباه إليه؟

تدفقات THORChain من العناوين الكورية الشمالية

البورصات التي تتلقى تدفقات BTC من صناديق THORChain يجب أن تقوم بفحصها ضد مجموعات العناوين المعروفة لـ KelpDAO وLazarus Group. معالجة THORChain لأغلب عائدات خرق Bybit في 2025 وخرق KelpDAO في 2026. التحديد الدقيق للعناوين الخاصة بـ KelpDAO لا يزال جارياً — سيُلتقط العناوين التي تم تصنيفها بعد الاستجابة الأولية من خلال إعادة الفحص التراجعي بعد 30 يوماً.

التعرض لعقد متعدد التوقيعات والحوكمة الخاص بـ Solana

استهدف هجوم Drift البنية التحتية للحوكمة، وليس منطق التطبيق. يجب على البروتوكولات التي تستخدم توقيع متعدد من مجلس أمان Solana مع تفويض رقم مُستدام اعتبار هذا هجومًا نموذجيًا سيتم تكراره. يجب على البورصات التي لديها تعرض لإيداعات DeFi على Solana وضع علامة على التدفقات الواردة من عقود الجسر المستخدمة في توزيع Drift، بما في ذلك مسارات Jupiter وWormhole المحددة التي حددتها محققوا البلوكشين.

فحص إيداع الجسر متعدد الخطوات

كلا من KelpDAO و Bybit شاركا في بنية تحتية للجسر أو عبر السلاسل كسطح هجوم أو طريق غسيل. تدفقات الجسر إلى البورصة هي قناة مراقبة أولوية للأموال الكورية الشمالية. فحص عناوين الوجهة الأولى وحدها لن يكشف الأموال التي مرت عبر محافظ وسيطة قبل الوصول إلى البورصة. يتطلب التعرف على الإيداعات الملوثة تحليلًا متعدد المراحل عبر سلسلة المعاملات الكاملة.

شبكات التنبيهات في الوقت الفعلي

شبكة Beacon التابعة لـ TRM — التي تضم أكثر من 30 عضوًا من بينها بورصات كبرى وبروتوكولات DeFi — تتيح إرسال تنبيهات فورية عبر المنصات عند وصول أموال مرتبطة بكوريا الشمالية إلى المؤسسات المشاركة، قبل إتمام السحوبات. يلتقط الفحص الفردي العناوين المعروفة، لكن الشبكات الزمنية الحقيقية تسد الفجوة بين التحديد والإجراء، وتحول تأخير الفحص الذي يُقاس باليوم إلى تنبيه يُقاس بالدقائق.

كيفية حماية أصولك المشفرة على KuCoin

الـ 577 مليون دولار المسروقة في هجومين فقط في أبريل 2026 تُبرز أهمية اختيار بورصة تركز على الأمان أكثر من أي وقت مضى. تطبق KuCoin بنية أمان متعددة الطبقات تشمل محافظ السحب الدقيقة، والمصادقة متعددة العوامل الديناميكية، والتشفير وفقًا للمعايير الصناعية لحماية أصول المستخدمين ضد الاختراقات الخارجية والثغرات الداخلية. بالنسبة للتجار الذين يحملون أصولًا عبر سلاسل متعددة، توفر أنظمة مراقبة المخاطر في الوقت الفعلي والتغطية الشاملة للرموز في KuCoin حماية إضافية ضد التفاعل مع الأموال الملوثة من الاختراقات الكبرى مثل Drift و KelpDAO.

يمكن للمستخدمين تعزيز حمايتهم بتمكين جميع ميزات الأمان المتاحة — بما في ذلك عناوين القائمة البيضاء للسحب، ورموز مكافحة التصيد، وكلمات مرور التداول — مع الحفاظ على الوعي بمخاطر بروتوكولات الجسر. إن خطة القرصنة الكورية الشمالية تستهدف بشكل متزايد البنية التحتية عبر السلسلة بدلاً من المحافظ الساخنة للبورصات مباشرة، مما يجعل من الضروري فهم البروتوكولات التي تتفاعل معها وما إذا كانت تستخدم تصاميم جسر بمُحقق واحد أو تكوينات متعددة التوقيع ضعيفة. التسجيل على KuCoin يمنحك وصولاً إلى منصة تراقب بنشاط تدفقات الأصول المسروقة وتحافظ على معايير الامتثال الصارمة لمنع الأصول الملوثة من الدخول إلى سجلاتها.

الاستنتاج

تمثل سرقة كوريا الشمالية بقيمة 577 مليون دولار من هجومين فقط في أوائل عام 2026 قمة جديدة في تركيز سرقات العملات المشفرة. تُظهر خروقات بروتوكول Drift وKelpDAO أن قراصنة كوريا الشمالية تطوروا من الاختراقات البسيطة للمفاتيح الخاصة إلى هجمات معقدة على البنية التحتية تتضمن الهندسة الاجتماعية، وتعديل مدققي الجسور، وتحضيرات تمتد لشهور قبل الهجوم. وقد ارتفع حصة كوريا الشمالية من الخسائر الإجمالية الناتجة عن الاختراقات من 7% في عام 2020 إلى 76% في عام 2026، ليس بسبب زيادة عدد الهجمات، بل بسبب هجمات أكثر فتكًا.

الانحراف في غسل الأموال بين السرقتين — كنز الإيثيريوم الخامل لدى Drift مقابل التحويل النشط لـ THORChain لدى KelpDAO — يكشف عن خطط تشغيلية مرنة مصممة وفقًا لتحمل كل مجموعة للمخاطر وجدول زمني للتحصيل. بالنسبة للنظام البيئي الأوسع للعملات المشفرة، الدرس واضح: البنية التحتية للجسور، الحوكمة متعددة التوقيعات، وبروتوكولات البلوكشين المتقاطعة أصبحت الآن سطح الهجوم الأساسي. يجب على البورصات والمستخدمين تطبيق فحص متعدد الخطوات، وشبكات تنبيه فورية، واجراءات تدقيق صارمة لبروتوكولات الجسور. مع تجاوز سرقات كوريا الشمالية المتراكمة من العملات المشفرة 6 مليارات دولار، لم يعد بإمكان الصناعة اعتبار هذه الخروقات حوادث منعزلة — بل هي حملة مستمرة ومدعومة من الدولة ضد البنية التحتية اللامركزية نفسها.

الأسئلة الشائعة

ما هو المُعَوِّق الدائم وكيف تم استخدامه في اختراق Drift؟

الـ nonce الدائم ميزة من Solana تُطيل صلاحية المعاملة من حوالي 90 ثانية إلى فترة غير محدودة، وهي مصممة للتوقيع على الأجهزة الخارجية. استغل المهاجم آلية الـ nonce الدائم لدفع موقعي مجلس الأمن إلى التفويض المسبق للمعاملات قبل أسابيع من السحب الفعلي. عندما انتقل Drift إلى تكوين متعدد التوقيع 2 من 5 بدون زمن تأخير في 27 مارس، بث المهاجم المعاملات الموقعة مسبقًا في 1 أبريل وسحب 285 مليون دولار خلال حوالي 12 دقيقة.

لماذا قام مجلس أمان Arbitrum بتجميد 75 مليون دولار من الأموال المسروقة من KelpDAO؟

ترك قراصنة TraderTraitor حوالي 30,766 ETH على Arbitrum بعد استغلال جسر KelpDAO. وبما أن Arbitrum تعمل بمركزية أعلى من الشبكة الرئيسية لإيثريوم، فقد مارس مجلس أمان Arbitrum صلاحياته الطارئة لتجميد هذه الأموال. وقد منع هذا الإجراء القراصنة من نقل تلك النسبة من الأموال المسروقة البالغة 292 مليون دولار، على الرغم من أن الأموال المتبقية غير المجمدة تم غسلها بسرعة عبر THORChain.

كيف تمكّن THORChain من غسل الأموال من كوريا الشمالية؟

THORChain هو بروتوكول سيولة عابر للسلاسل لامركزي يمكّن من تبادل الأصول الأصلية — مثل ETH إلى BTC — دون وسيط أو متطلبات KYC. على عكس معظم منصات العبور بين السلاسل، رفضت THORChain تجميد أو رفض المعاملات من الجهات الفاعلة غير المشروعة المعروفة. وقد استخدم قراصنة كوريا الشمالية ومساعدوهم الصينيون THORChain مرارًا وتكرارًا لتحويل مئات الملايين من ETH المسروقة إلى بيتكوين، مما جعلها مخرجهم المفضل المستمر.

هل هجمات Drift و KelpDAO مرتبطة بنفس المجموعة الكورية الشمالية؟

لا. تُقيّم TRM Labs هجوم Drift على أنه عمل من مجموعة شمال كورية فرعية مختلفة عن TraderTraitor، المجموعة المسؤولة عن KelpDAO. تُظهر مجموعة Drift أسلوب غسل أكثر صبرًا، حيث تحتفظ بالـETH المسروق في حالة سكون لشهور أو سنوات. يُتبع هجوم KelpDAO خطة TraderTraitor المعروفة مع غسل سريع عبر وسطاء صينيين. يُنسب كلا الهجومين إلى عمليات مدعومة من الدولة الشمالية، لكنهما يمثلان وحدات تشغيلية مختلفة.

ماذا يمكن للمستخدمين الأفراد فعله لتجنب التفاعل مع أموال كوريا الشمالية المسروقة؟

يجب على المستخدمين تجنب تلقي إيداعات من مخرجات THORChain ما لم يتمكنوا من التحقق من سلسلة المصدر، وتمكين جميع ميزات الأمان الخاصة بالتبادل بما في ذلك قوائم السحب الموثوقة، والبحث في بروتوكولات الجسور قبل استخدامها — مع التحقق بشكل خاص مما إذا كانت تعتمد على تصاميم مُحقق فردي مثل نشر LayerZero الخاص بـ KelpDAO. توفر البورصات المشاركة في شبكات التنبيه في الوقت الفعلي مثل شبكة Beacon الخاصة بـ TRM طبقة إضافية من الحماية من خلال تحديد العناوين المرتبطة بكوريا الشمالية قبل إتمام السحوبات.

اخلاء المسؤوليه: تُرجمت هذه الصفحة باستخدام تقنية الذكاء الاصطناعي (المدعومة من GPT) لراحتك. للحصول على المعلومات الأكثر دقة، ارجع إلى النسخة الإنجليزية الأصلية.