إنذار كمي لبيتكوين: داخل BIP-361 والجهود المبذولة لتجميد العملات القديمة

2026/05/01 04:13:08

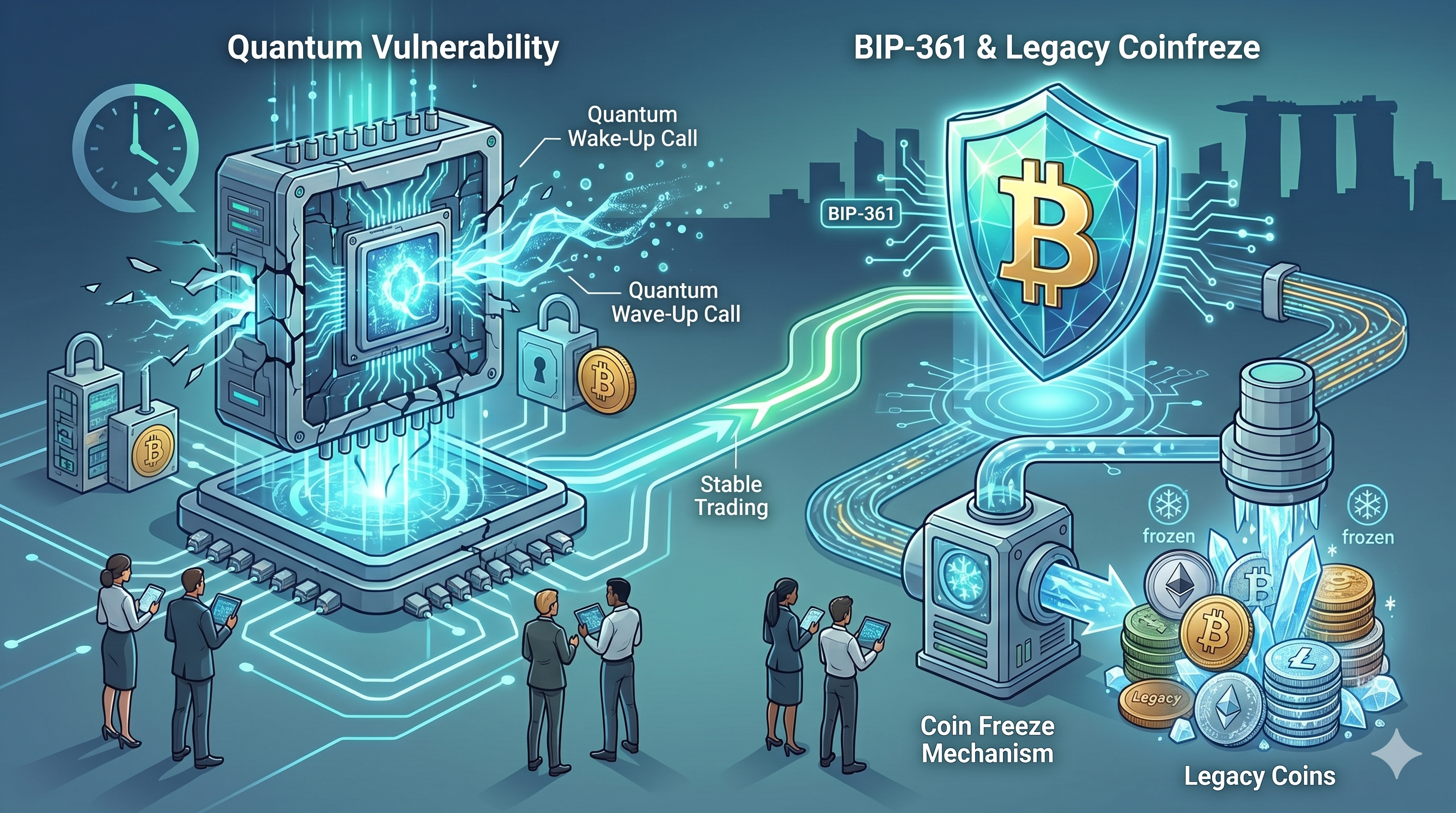

بيان الأطروحة

يواجه البيتكوين خطرًا بعيدًا لكنه جاد من أجهزة الكمبيوتر الكمومية التي قد تتمكن يومًا ما من كسر التشفير الحالي الخاص به. يهدف اقتراح جديد يُسمى BIP-361 إلى إعداد الشبكة من خلال تشجيع حاملي العملات على نقل الأموال إلى عناوين أكثر أمانًا، مع تحديد مواعيد نهائية قد تجعل العملات القديمة غير قابلة للإنفاق إذا تُجاهلت. يُبرز هذا الإجراء الجريء القلق المتزايد بشأن المفاتيح العامة المكشوفة في المحافظ القديمة، ويدفع المجتمع للتحرك قبل أن تصبح التهديدات واقعية.

كيف يمكن لأجهزة الكمبيوتر الكمومية استهداف أمان بيتكوين الأساسي

تعمل الحواسيب الكمية بشكل مختلف عن الآلات الحالية من خلال استخدام الكيوبتات التي تعالج الحسابات المعقدة بالتوازي. يبرز خوارزمية شور كالأداة الرئيسية التي يمكنها كسر التشفير المنحني الإهليلجي، وهو أساس تشفير ECDSA وتوقيعات Schnorr في البيتكوين. بمجرد أن تصل الآلة الكمية إلى حجم كافٍ، يمكنها استخلاص المفاتيح الخاصة من المفاتيح العامة المكشوفة على سلسلة الكتل. عناوين البيتكوين المبكرة، خاصة أنواع Pay-to-Public-Key (P2PK) من عصر التعدين، تكشف المفاتيح العامة مباشرة. أي معاملة تنفق من عنوان تكشف المفتاح أثناء العملية.

تشير التقديرات إلى أن حوالي 6.7 مليون BTC، أو ما يقارب 34% من العرض الكلي، تقع في مواقف ضعيفة للغاية. ويشمل ذلك حوالي 1.7 مليون BTC مُقفلة في مخرجات P2PK البحتة، مع وجود جزء كبير مرتبط بحاملي الفترة المبكرة وحتى تقديرات حوالي 1.1 مليون BTC لساتوشي ناكاموتو. وقد خفّض بحث حديث من Google Quantum AI في أوائل عام 2026 الحد الأدنى للتهديد الموثوق. تشير النماذج إلى أن نظامًا يحتوي على أقل من 500,000 كيوبيت يمكنه تنفيذ هجوم في حوالي تسع دقائق، وأسرع من متوسط وقت الكتلة في البيتكوين. وتشير دراسات أخرى إلى إمكانات بوجود ما يقارب 10,000 كيوبيت فقط لتنفيذ شور المُوسّع.

رغم أن مثل هذا الجهاز غير موجود اليوم، فقد قلص التقدم في تصحيح الأخطاء والعتاد الجدول الزمني المتوقع، حيث ينظر بعض الخبراء الآن إلى عام 2029 كعلامة فارقة محتملة لزيادة المخاطر. يزداد الخطر لأن الهجمات قد تبقى مخفية. فقد يقوم المهاجم بسحب الأموال بهدوء دون اكتشاف فوري، مما يُضعف الثقة. وقد يُفضل فاعل خبيث بدلًا من ذلك نشر تحركات ضخمة لإسقاط ثقة الشبكة. يجادل المطورون أن الانتظار حتى تتحقق التهديدات لا يترك أي مساحة للتحضير المنظم، مما يحول الترقية التقنية إلى أزمة محتملة.

تعرف على الفريق وراء BIP-361 ودافعهم العاجل

جيمسون لوب، المؤسس المشارك لشركة كاسا والمساهم الطويل الأمد في البيتكوين، يقود الجهد إلى جانب خمسة خبراء آخرين في أمان الكم. نشر الفريق المسودة في 15 أبريل 2026، وأطلق عليها عنوان "الانتقال ما بعد الكم وانحسار التوقيعات القديمة". وقد شارك لوب بصراحة مشاعره المختلطة، موضحًا أنه لا يحب الفكرة، لكنه يخاف من بديل سرقة الكم أكثر. وهو يرى في ذلك تفكيرًا عدائيًا لحماية سلامة الشبكة على المدى الطويل.

يُبنى الاقتراح مباشرةً على BIP-360، الذي قدم نوع مخرج جديد يُسمى Pay-to-Merkle-Root (P2MR). يحافظ هذا التصميم على المفاتيح العامة خارج السلسلة، مما يقلل من سطح الهجوم على المعاملات الجديدة. يضيف BIP-361 طبقات إنفاذ لدفع التبني الواسع لمثل هذه الطرق الأكثر أمانًا. من بين المشاركين في التأليف شخصيات مثل هانتر بيست من بروتوكول MARA، الذي يصف خارطة الطريق بأنها ضرورية لـ "تعزيز مقاومة البيتكوين للحوسبة الكمية".

يؤكد المطلعون أن هذا الدفع ناتج عن سنوات من مراقبة التقدم في الحوسبة الكمومية. فقد اختبرت Blockstream Research التشفير ما بعد الكم على السلاسل الجانبية، مما يُظهر أن خطوات عملية موجودة بالفعل. ويرى الفريق أن BIP-361 يخلق حوافز اقتصادية خاصة للمستخدمين لإجراء التحديث، بدلاً من الاعتماد فقط على الإجراءات الطوعية.

تفصيل جدول الهجرة الثلاثي المراحل

يحدد BIP-361 جدولاً واضحاً على مدى عدة سنوات بعد تفعيله عبر عملية ترقية لينة. تبدأ المرحلة A بعد حوالي ثلاث سنوات، تقاس بـ 160,000 كتلة. من تلك النقطة، يتوقف الشبكة عن قبول عمليات إرسال جديدة إلى أنواع العناوين القديمة المعرضة للهجمات الكمية. يحصل المستخدمون على فترة زمنية لنقل أصولهم إلى تنسيقات P2MR أو تنسيقات مقاومة للكمبيوتر الكمي في المستقبل دون ضغط فوري على الأرصدة الحالية.

يتبع المرحلة ب بعد حوالي سنتين. في هذه المرحلة، يرفض البروتوكول أي معاملات تعتمد على توقيعات ECDSA أو Schnorr القديمة من العناوين غير المنقولة. تصبح الأموال في تلك المحافظ مجمدة فعليًا، مما يعني أن أصحابها لا يستطيعون إنفاقها حتى لو كانوا يمتلكون المفاتيح الخاصة. الهدف هو القضاء على مخططات التوقيع الضعيفة من الاستخدام النشط عبر الشبكة.

لا تزال المرحلة C قيد المناقشة، وستقدم مسارًا لاسترداد العملات المجمدة. وهي تتصور استخدام إثباتات الصفرية المعرفة المرتبطة بعبارات بذور BIP-39، مما يسمح للمالكين الشرعيين باستعادة الوصول بعد إثبات السيطرة. تحتاج التفاصيل إلى مزيد من البحث والإجماع، لكن الخيار يهدف إلى تحقيق توازن بين الأمان وحقوق المستخدمين لأولئك الذين فاتهم المواعيد النهائية السابقة.

هذا النهج المنظم يمنح النظام البيئي الوقت للتكيف. يمكن للمحافظ والبورصات ووكلاء الحفظ تحديث الأدوات، بينما يتعلم المستخدمون عن الهجرة. تحوّل المراحل الأمن إلى حافز من خلال زيادة العقبات للإعدادات القديمة.

أرقام حقيقية حول البيتكوين المعرضة للخطر بسبب التعرض الكمي

البيانات ترسم صورة بارزة للتعرض. حوالي 1.7 مليون BTC مخزنة في نصوص P2PK الكلاسيكية، العديد منها من الكتل الأولى لبيتكوين عندما وصلت المكافآت إلى 50 BTC. وتشير التقديرات الأوسع إلى 6.7 مليون BTC عند تضمين العناوين الخاملة ذات المفاتيح المكشوفة من عمليات إنفاق أو إعادة استخدام سابقة. هذه النسبة تساوي تقريبًا ثلث جميع بيتكوين تم إنشاؤها على الإطلاق.

تُشكّل العملات من عصر ساتوشي جزءًا كبيرًا من المناقشات. يربط المحللون حوالي 1.1 مليون BTC بمحفظات المُنشئ، معظمها بتنسيقات عرضة للخطر. تُظهر النشاطات على السلسلة مؤخرًا تحريك أكثر من 85,000 BTC من المحافظ القديمة خلال العام الماضي، مما يوحي بأن بعض الحائزين قد أعادوا بالفعل ترتيب مراكزهم لأغراض الأمان. ومع ذلك، لا تزال كميات هائلة من المعروض غير النشط دون لمس.

تضيف عناوين الرأسية والاحتفاظات المؤسسية طبقات إضافية. حتى الإعدادات الحديثة تواجه مخاطر إذا تم إعادة استخدام المفاتيح أو كشفها في الميمبول أثناء المعاملات المعلقة. إن تركيز الإنتاجات المعدنية المبكرة يعني أن هجومًا كموميًا ناجحًا يمكنه فتح قيمة هائلة، وقد يؤدي إلى فيضان الأسواق أو إثارة ذعر إذا تسربت أدلة جزئية.

هذه الأرقام تخلق إحساسًا بالاستعجال. يلاحظ المطورون أن العملات المفقودة تعزز بالفعل ندرة العرض المتبقي، لكن العملات المُستهلكة بواسطة الحوسبة الكمومية ستُضعف الثقة والقيمة بدلاً من ذلك.

لماذا تظل العناوين القديمة عرضة للخطر حتى اليوم

تم تصميم البيتكوين الأصلي ليُعطي أولوية للبساطة. فقد وضعت المخرجات P2PK المفاتيح العامة مباشرة في النص البرمجي، مما جعلها مرئية إلى الأبد على الدفتر غير القابل للتغيير. وحسّنت التنسيقات اللاحقة الخصوصية، لكن أي عنوان مُنفق لا يزال يكشف المفتاح في لحظة المعاملة. بينما يُعد Taproot قويًا، فإنه يُعرّض المفاتيح افتراضيًا في حالات معينة، مما يُفاقم المشكلة للمستخدمين الجدد الذين لا يتخذون خطوات إضافية. إن خزانة الذاكرة (mempool) تخلق نوافذ زمنية قصيرة للتعرض لكل معاملة. ويمكن للآلات الكمية، إذا كانت قوية بما يكفي، أن تنافس لاستخلاص المفاتيح والسبق في إنفاق الأموال ضمن نافذة الكتلة البالغة عشر دقائق. أما الهجمات على العملات القديمة غير المنفقة والتي تبقى مخزنة، فهي تشكل الخطر الأكبر على المدى الطويل، نظرًا لأن المفاتيح العامة تبقى مكشوفة لسنوات.

لا توجد خرق فوري لأن الأجهزة الكمومية الحالية تتخلف بكثير عن المتطلبات. يعمل معالج Willow التابع لشركة Google بحوالي 100 كيوبيت فقط، بينما تبدأ التقديرات لاختراق ECDSA من مئات الآلاف. ومع ذلك، فإن التقدم السريع في الكيوبيتات المنطقية المصححة بالأخطاء يبقي الباحثين في حالة مراقبة. غالبًا ما يعامل حاملو العملات القديمة هذه كمخازن طويلة الأجل، وأحيانًا يفقدون البذور أو الأجهزة مع مرور الوقت. يتطلب التحويل تخطيطًا دقيقًا لتجنب الأخطاء التي قد تؤدي إلى خسارة دائمة أثناء النقل.

كيف يبني BIP-361 على الأعمال السابقة الجاهزة لكمومية

يُحدد BIP-360 الأساس التقني من خلال تقديم مخرجات P2MR. يُلتزم هذا النهج القائم على جذر ميركل بالنصوص دون كشف المفاتيح العامة على السلسلة، مما يعالج مباشرة نقطة ضعف أساسية. تظل المعاملات الجديدة التي تستخدم P2MR آمنة حتى ضد التقدمات الكمية المستقبلية. يضيف BIP-361 حوكمة وحوافز على الوجه العلوي. إنه لا يبتكر توقيعات جديدة بعد، لكنه يعد الشبكة لإيقاف التوقيعات القديمة بمجرد ظهور خوارزمية توافقية ما بعد الكمية. تشمل المرشحات المبنية على الشبكات، أو القائمة على التجزئة مثل SPHINCS+، أو المخططات الهجينة التي توازن بين الأمان والكفاءة.

الجمع يخلق خارطة طريق. أولاً، قيّم أنواع الإخراج الآمنة. ثم شجّع الانتقال من خلال القيود. أخيراً، أوقف التوقيعات الضعيفة تدريجياً. هذه الاستراتيجية المودولية تتجنب التغييرات العاجلة بينما تبني المرونة خطوة بخطوة. تُظهر تجارب السايد تشين بالفعل إمكانية التنفيذ. تُظهر اختبارات Blockstream مع الحماية ما بعد الكمية أداءً عملياً دون تعطيل قواعد الشبكة الرئيسية.

ما الذي يتضمنه التحول إلى المحافظ الآمنة كمومياً

سيقوم المستخدمون بنقل الأموال من العناوين القديمة إلى عناوين P2MR الجديدة أو مخرجات مكافئة. يشبه هذا العملية الإرسال القياسي، لكنه يتطلب تحديث برامج المحافظ لدعم التنسيقات الأكثر أمانًا. ولعب الجهات الوسيطة والبورصات دورًا كبيرًا من خلال تقديم أدوات سلسة وتحذيرات للمستخدمين الذين يحملون أرصدة معرضة للخطر. تظل التكاليف متواضعة بالنسبة لمعظم المستخدمين، مشابهة للرسوم العادية، على الرغم من أن الحيازات الكبيرة غير النشطة قد تحتاج إلى عدة معاملات لأسباب أمنية. ويمكن لحملات التوعية تسليط الضوء على الخطوات، مثل إنشاء كلمات سرية جديدة والتحقق من العناوين.

تواجه المؤسسات التي تستخدم التخزين البارد تخطيطًا إضافيًا. يجب عليها مراجعة الممتلكات، واختبار عمليات النقل في بيئات الاختبار، والتنسيق مع المدققين. يوفر الجدول الزمني التدريجي سنوات لهذا العمل، مما يقلل من الأخطاء الناتجة عن الاستعجال. قد يحتاج حاملو المحافظ الورقية أو الأجهزة المادية من الأيام الأولى إلى إحياء الأجهزة القديمة بحذر. يهدف الاقتراح إلى خلق ضغط لطيف بدلاً من قفل مفاجئ، مما يمنح الجميع نافذة عادلة.

التفاعلات والجدل حول العملات المجمدة

انقسم مُستخدمو البيتكوين بشكل حاد حول الفكرة. يُطلق المؤيدون عليها اسم الإدارة المسؤولة التي تحمي قيمة الشبكة للجميع. ويشيرون إلى أن العملات المجمدة تشبه العملات المفقودة، والتي لاحظ ساتوشي بنفسه أنها تزيد من ندرة العرض النشط. يجادل لوب أن الحوافز الاقتصادية يجب أن تتفوق على الفلسفة البحتة عند مواجهة مخاطر وجودية. ويردّ المنتقدون بقوة، واصفين الخطة بأنها استبدادية أو انتهاكًا لثبات البيتكوين وسيادته الذاتية. ويشعر المعارضون بالقلق إزاء حائزي العملات الخاملة الذين فقدوا الوصول إليها منذ سنوات أو ببساطة بقوا خارج الشبكة. إن تجميد مليارات القيمة، خاصة العملات المبكرة الأسطورية، يثير أسئلة حول السوابق والثقة في قرارات المطورين.

تعكس المناقشات على المنتديات ومنصات التواصل الشغف. يرى البعض أنها تطور ضروري، بينما يخشى آخرون أنها تفتح الباب أمام تدخلات مستقبلية. يعترف لوب بالانزعاج، لكنه يؤكد أن البديل، السرقة الجماعية، سيتسبب في أضرار أكبر بكثير. إن النقاش نفسه يدل على مشاركة صحية. لقد نما البيتكوين دائمًا من خلال المقترحات المفتوحة والتوافق، ويدخل BIP-361 هذا الساحة كمسودة مفتوحة للتطور.

الآثار المحتملة على السوق إذا اكتسب المقترح زخماً

يمكن أن تعزز مسار هجرة موثوق الثقة من خلال إظهار دفاع استباقي. قد يجذب تقليل عدم اليقين المزيد من الأموال المؤسسية الباحثة عن أمان طويل الأجل. يمكن أن تدعم ندرة أي إمدادات مجمدة ديناميكيات السعر، على الرغم من أن التأثير يعتمد على التنفيذ الفعلي. قد تنشأ تقلبات قصيرة الأجل أثناء المناقشات أو مع تحرك المستخدمين للعملات المعدنية. قد تشهد البورصات زيادة في نشاط السحب مع قيام الأشخاص باختبار محافظ جديدة. من المرجح أن تطلق مزودو المحافظ تحديثات بسرعة للاستفادة من الطلب.

على المدى الطويل، يعزز التقوية الكمية الناجحة سرد البيتكوين كأصل رقمي الأكثر أمانًا. وهي تضع الشبكة في مقدمة سلاسل الكتل الأخرى التي لا تزال تواجه مشكلات مماثلة. يراقب المحللون مؤشرات السلسلة عن كثب. إن الزيادة في الحركة من العناوين القديمة تشير بالفعل إلى التحضير، ويمكن أن تُسرّع BIP-361 هذا الاتجاه.

آراء داخلية حول التوقيتات الكمومية والاستعداد

يختلف الخبراء حول التواريخ الدقيقة، لكنهم يتفقون على أهمية التحضير. بعضهم يضع التهديدات الموثوقة على بعد عقد أو أكثر، بينما تُضيّق أعمال جوجل التوقعات لتشير إلى أواخر العقد الحالي. ويشير معهد سياسة البيتكوين إلى أن التقدم يُضيّق الجداول الزمنية دون خلق ذعر فوري. ويؤكد المطورون أن الترقيات تستغرق سنوات للتجربة والتوافق والنشر. بدء المناقشات الآن يتجنب الفوضى في اللحظة الأخيرة. ويُقدّم لوب والمؤلفون المشاركون BIP-361 كمسودة ستتطور مع مزيد من الأبحاث.

دعا صوت الصناعة مثل آدم باك إلى أن التهديد بعيد، لكن المجتمع يستفيد من استكشاف الدفاعات مبكرًا. وسيثبت التنسيق بين الباحثين وفرق المحافظ ومشغلي العقد أهمية كبيرة. توفر الاختبارات الواقعية على السلاسل الجانبية ثقة في أن أدوات ما بعد الكم يمكن دمجها دون التضحية بالأداء.

الجانب البشري لتأمين الثروة المتعددة الأجيال

تظهر قصص عن عمال تعدين مبكرين وضعوا جواهرهم جانبًا واستمروا في حياتهم. فقد بعضهم الأجهزة أو نسوا كلمات المرور، فحوّلت ممتلكاتهم إلى كبسولات زمنية رقمية. بينما يحمي آخرون هذه الممتلكات بعناية كإرث عائلي. يفرض الهجرة التأمل. قد يشعر حامل يُعيد تشغيل جهاز كمبيوتر قديم لنقل الأموال بثقل التاريخ. ويضيف المُديرون الذين يساعدون المؤسسات على حماية أصول الموظفين أو العملاء طبقات من المسؤولية.

الاقتراح يلامس أشخاصًا حقيقيين: مطور يقضي الليالي في تحسين الكود، ومتداول يُدقق في المحافظ الشخصية، أو عائلة تناقش كيفية التعامل مع المفاتيح الموروثة—كلهم يصبحون جزءًا من القصة الأكبر. لقد جاءت قوة البيتكوين دائمًا من المشاركين الذين يهتمون بما يكفي للمشاركة بعمق. الخطوات الاستباقية اليوم تحافظ على الخيارات لغدٍ أفضل، وتكفل بقاء الشبكة كمخزن موثوق للقيمة عبر الأجيال.

التحديات التقنية في تنفيذ التغييرات ما بعد الكم

دمج التشفير الجديد يتطلب توازنًا دقيقًا بين الأمان والحجم والسرعة. غالبًا ما تنتج التوقيعات ما بعد الكمية مفاتيح أو إثباتات أكبر، مما قد يؤثر على مساحة الكتلة والرسوم. قد تجمع النُهج الهجينة بين الأساليب الكلاسيكية وطرق المقاومة الكمومية أثناء الانتقال. يجب أن يكون برنامج العقد قادرًا على التحقق من القواعد الجديدة دون كسر توافق القواعد القديمة. تساعد آليات السوفت فورك من خلال جعل التغييرات متوافقة مع الإصدارات السابقة في البداية. يساعد الاختبار على شبكات الاختبار والسلسلة الجانبية في اكتشاف الحالات الحدية قبل تفعيل الشبكة الرئيسية.

تُعد أوقات التحقق من التوقيع مهمة للمناجم والعقد الكاملة. تُحافظ الخوارزميات الفعالة على استجابة الشبكة حتى مع تعزيز الأمان. لا يزال المجتمع يبحث عن مرشحين لتحديد الأنسب للقيود الفريدة لبيتكوين.

الرؤية طويلة الأجل لشبكة بيتكوين مقاومة للحوسبة الكمية

يمثل BIP-361 قطعة واحدة في جهد أوسع لضمان مستقبل بيتكوين. النجاح يعني شبكة حيث تظل الأموال الجديدة محمية بتصميمها، وتتلاشى المخاطر القديمة تدريجيًا. وهو يعزز فكرة أن بيتكوين تتطور من خلال تحسينات مدروسة ومستندة إلى المجتمع.

مع تقدم تكنولوجيا الكم في المختبرات حول العالم، يكتسب مجتمع البلوكشين وقتًا لاختبار ومناقشة وتحسين الحلول. يظل التركيز على الحفاظ على المبادئ الأساسية مع التكيف مع الواقع الجديد. يكتسب الحاملون الذين يتصرفون مبكرًا طمأنينة نفسية. ويكسب الشبكة ككل مرونة تدعم دورها كذهب رقمي لعقود قادمة.

كيف يستعد مطورو المحافظ والبورصات للتحول

قمت الفرق بالفعل بتحديث الواجهات لتحديد العناوين المعرضة للخطر واقتراح بدائل أكثر أمانًا. تشرح الموارد التعليمية المخاطر بلغة بسيطة. وتخطط البورصات لدعم أنواع مخرجات جديدة وقد تقدم خدمات هجرة.

مقدمو خدمات الحفظ يستثمرون في حلول تخزين آمنة ضد الحوسبة الكمية، ويخضعون عمليات الاسترداد للتجربة مسبقًا. ستُحدد استجابة النظام البيئي مدى سلاسة سير الانتقال.

التنسيق يضمن عدم وجود نقطة فشل واحدة خلال النافذة المتعددة السنوات.

لماذا يعزز بدء المحادثة الآن من قوة البيتكوين

المناقشة المبكرة تمنع المفاجآت. فهي تكشف عن المخاوف، وتجمع الملاحظات، وتحسّن المقترح قبل أي تفعيل. يزدهر البيتكوين على الشفافية، وينسجم BIP-361 مع هذا التقليد من خلال طرح الأفكار للمراجعة.

العملية نفسها تبني المعرفة عبر المجتمع. يتعلم المستخدمون المزيد عن ممارسات الأمان الخاصة بهم. يُحسّن المطورون الأدوات. ويُدفع الباحثون حدود التشفير. في النهاية، تحوّل الاستعداد الضعف المحتمل إلى قوة مُثبتة.

الأسئلة الشائعة

ما الذي يقترحه BIP-361 بالضبط للمستخدمين الذين يحملون عناوين قديمة في البيتكوين؟

يقترح المسودة نهجًا تدريجيًا، حيث بعد التفعيل، سيتم حظر الإيداعات الجديدة على العناوين القديمة المعرضة للخطر بعد ثلاث سنوات. وبعد سنتين، يمكن وقف أي إنفاق من هذه العناوين باستخدام التوقيعات القديمة، مما يؤدي إلى تجميد الأموال ما لم تُنقل إلى صيغ مقاومة للحوسبة الكمية، مثل تلك الممكنة عبر BIP-360. ولا يزال آلية استرداد محتملة في مرحلة الدراسة، تستخدم إثباتات الصفرية المعرفة لمساعدة أصحابها الشرعيين. ويوفر هذا الفكرة فترة إشعار طويلة حتى يتمكن الأشخاص من نقل عملاتهم بأمان دون تعطيل مفاجئ.

كم عدد البيتكوينات التي تقع حاليًا في مواقف عرضة للحوسبة الكمية؟

تشير التقديرات إلى أن حوالي 6.7 مليون BTC، أو حوالي 34% من العرض الكلي، موجودة في عناوين تحتوي على مفاتيح عامة مكشوفة. ويشمل ذلك 1.7 مليون BTC في مخرجات P2PK المبكرة وحدها. وتأتي العديد من هذه العملات من السنوات الأولى لبيتكوين، وظلت خاملة، على الرغم من حدوث بعض الحركة من المحافظ القديمة استعدادًا من أصحابها. يعتمد الخطر الدقيق على الأجهزة الكمية المستقبلية، لكن حجم المعاملات يجعل هذا الموضوع مهمًا لصحة الشبكة.

من أنشأ BIP-361، وماذا يقولون عنه؟

نشر جيمسون لوب وخمسة من المؤلفين المشتركين من مجال أمان الكم المقترح في منتصف أبريل 2026. وقد أشار لوب إلى عدم راحته مع آليات التجميد، لكنه يجادل بأن خطر السرقة الكمية يبرر استكشاف حوافز قوية للانتقال. ويقدم الفريق هذا المقترح كرسم تطوري مفتوح للتعليقات المجتمعية، وليس كخطة نهائية جاهزة للتبني الفوري.

هل سيتطلب BIP-361 تفرّقًا صلبًا أو تغييرًا جذريًا في قواعد البيتكوين؟

يهدف الاقتراح إلى التنفيذ عبر عملية ترقية لينة، مع الحفاظ على التوافق مع المعاملات غير المعرضة للخطر. وهو يبني على مسارات الترقية الحالية ويركز على التخلص التدريجي من استخدامات التوقيعات القديمة المحددة على مدى الزمن. لن تحدث أي تغييرات فورية في إنتاج الكتل أو التوافق، وسيتم توزيع التعديلات على مدى عدة سنوات.

ما الخطوات التي يجب على حاملي البيتكوين اتخاذها الآن بشأن مخاطر الحوسبة الكمية؟

تحقق من أنواع المحافظ وما إذا كانت المفاتيح العامة تظهر على السلسلة لعناوينك. فكّر في نقل الأموال إلى محافظ حديثة تدعم أنواع مخرجات أحدث وتجنب إعادة استخدام المفاتيح. ابقَ على اطلاع من خلال القنوات الرسمية لبيتكوين وجرّب تحويلات صغيرة أولاً. استخدام المحافظ المادية مع بذور جديدة يضيف حماية. راقب التحديثات المتعلقة بـ BIP-360 والأعمال ذات الصلة مع تحسين الأدوات.

هل يمكن استرداد العملات المجمدة بموجب BIP-361؟

تستكشف المرحلة C الاسترداد من خلال إثباتات معرفة صفرية مرتبطة بعبارات البذور، مما يسمح للمالكين بإثبات السيطرة دون كشف المفاتيح على نطاق واسع. تتطلب التفاصيل مزيدًا من البحث والتوافق، لذا لم يتم تأكيد أي شيء بعد. الهدف هو تحقيق توازن بين الأمان ضد السرقة والإنصاف للمستخدمين الذين قد يفوتون فترات الهجرة لأسباب مشروعة.

إخلاء المسؤولية: هذا المحتوى لأغراض تعليمية فقط ولا يشكل نصيحة استثمارية. تتضمن استثمارات العملات المشفرة مخاطر. يرجى إجراء بحثك الخاص (DYOR).

اخلاء المسؤوليه: تُرجمت هذه الصفحة باستخدام تقنية الذكاء الاصطناعي (المدعومة من GPT) لراحتك. للحصول على المعلومات الأكثر دقة، ارجع إلى النسخة الإنجليزية الأصلية.