الإنفاق المزدوج في العملات المشفرة: ما هو، وكيف يعمل، وأوجه التشابه التاريخية التي غيّرت المالية

المقدمة: المشكلة التي كادت أن تقتل النقود الرقمية قبل أن تبدأ

تخيل أنك تقدم لبائع فاتورة بقيمة 100 دولار مقابل زوج جديد من الأحذية، ثم تدخل إلى المتجر المجاور لإنفاق نفس الفاتورة مرة أخرى. في العالم المادي، هذا ليس كيف من المفترض أن تعمل النقود. لا يمكن إعادة استخدام النقد المادي في معاملات متعددة في نفس الوقت لأن الملكية تنتقل عند تبادله.

على الرغم من وجود التزوير، إلا أنه مشكلة منفصلة تتعلق بإنشاء عملة مزيفة بدلاً من إعادة استخدام فاتورة صالحة واحدة. ومع ذلك، في العالم الرقمي، يتم تمثيل المال كبيانات، ويمكن نسخ البيانات. وهذا يخلق سؤالًا أساسيًا في قلب التمويل الرقمي: ما الذي يمنع شخصًا من نسخ عملاته وإنفاقها مرتين؟

هذه المشكلة، المعروفة باسم الإنفاق المزدوج، كانت لفترة طويلة واحدة من أهم التحديات في بناء عملة رقمية موثوقة. قبل أن يقدم بيتكوين حلاً لامركزيًا في عام 2009، كان يُنظر على نطاق واسع إلى منع الإنفاق المزدوج دون الاعتماد على سلطة مركزية على أنه غير عملي. بدون ضمان فعال، ستواجه نظام العملة الرقمية صعوبة في الحفاظ على الثقة، نظرًا لأن وحدة القيمة نفسها يمكن إعادة استخدامها عبر معاملات متعددة.

تشرح هذه المقالة ما هو الإنفاق المزدوج، وكيف تمنع تقنية البلوكشين حدوثه، وأنواع الهجمات المختلفة للإنفاق المزدوج، وأمثلة على العملات المشفرة التي واجهت مثل هذه المشكلات، والسياق التاريخي وراء هذه المشكلة المالية القديمة. سواء كنت جديدًا في عالم العملات المشفرة أو تسعى لتعزيز فهمك لأمن البلوكشين، فإن هذا الدليل يوفر أساسًا واضحًا ومنظمًا.

ما هو الإنفاق المزدوج؟

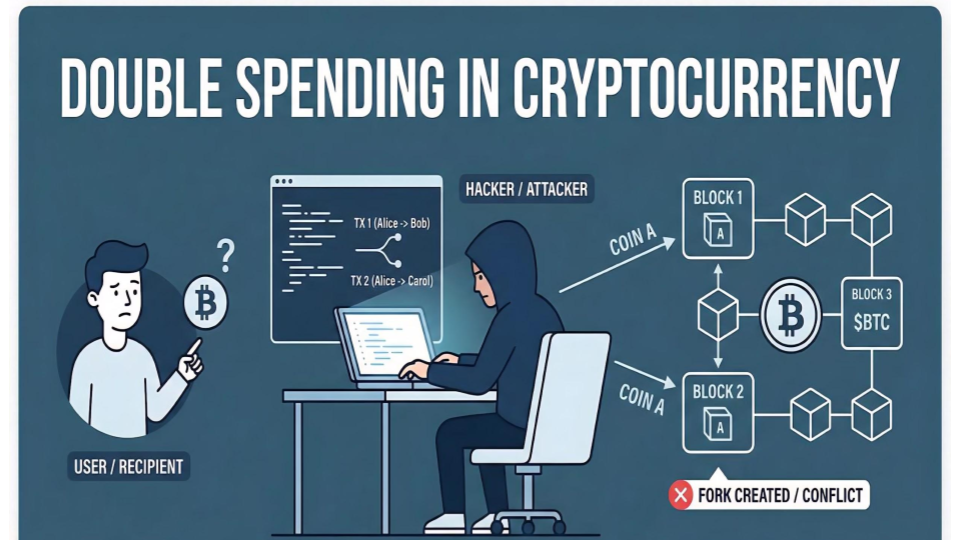

الإنفاق المزدوج هو الفعل غير المصرح به لإنفاق وحدة واحدة من العملة الرقمية أكثر من مرة. في الأنظمة المالية التقليدية، يتم منع ذلك من خلال الحفظ المركزي للسجلات. في الأنظمة اللامركزية مثل البلوك تشين، يُعد منع إعادة استخدام نفس الوحدة عبر معاملات متعددة تحديًا أساسيًا في التصميم.

ببساطة، يحدث الإنفاق المزدوج عندما يتم نسخ أصل رقمي واحد أو إعادة استخدامه بطريقة تسمح بتحويله إلى أكثر من مستلم واحد. يمكن أن يؤدي ذلك إلى زيادة العرض الفعلي، وتقليل الثقة في النظام، وتحطيم سلامة المعاملات.

لماذا يهم الإنفاق المزدوج

الإنفاق المزدوج هو أكثر من مجرد قيد تقني. فهو يؤثر مباشرة على موثوقية النظام النقدي وأصالته وقابلية استخدامه في أي نظام مبني على الأصول الرقمية. في جوهره، يعتمد المال على الثقة، ويهدد الإنفاق المزدوج هذه الثقة من خلال إدخال عدم يقين حول ما إذا كانت المعاملة نهائية وصحيحة. وقد تم تحديد هذا التحدي صراحةً من قبل ساتوشي ناكاموتو في ورقة بيتكوين البيضاء كمشكلة أساسية تحتاج إلى حل ليكون العملة الرقمية اللامركزية فعالة.

عندما لا يمكن للنظام ضمان عدم إعادة استخدام الأصل الرقمي، تنشأ عدة عواقب. قد تفقد المعاملات طابعها النهائي، مما يعني أن المستلمين لا يمكنهم أن يكونوا متأكدين تمامًا أن الأموال التي يتلقونها ملكهم بشكل دائم. يمكن أن يؤدي هذا الغموض إلى تأخير القبول، خاصة في البيئات التجارية حيث يكون التسوية الفورية مهمًا.

مع مرور الوقت، يمكن أن يؤثر هذا النقص في اليقين أيضًا على القيمة المدركة للعملة. إذا اعتقد المشاركون أن عرض الأصل الرقمي يمكن التلاعب به أو نسخه، فإن الثقة في ندرته تتراجع. الندرة هي خاصية أساسية تدعم القيمة في كل من الأنظمة النقدية التقليدية والرقمية.

في التطبيق العملي، قد يصبح التجار والمستخدمون مترددين في قبول عملة لا تمنع بشكل موثوق إنفاق الأموال مرتين. يمكن أن يحد هذا التردد من التبني، ويقلل من حجم المعاملات، ويضعف تأثير الشبكة العام الذي تعتمد عليه العديد من العملات الرقمية.

لهذه الأسباب، منع الإنفاق المزدوج ليس مجرد متطلب تقني بل شرط أساسي للحفاظ على الثقة والاستقرار والقابلية الواسعة للاستخدام في أي نظام عملة رقمية.

الإنفاق المزدوج في أنظمة البنوك التقليدية

في النظام المصرفي التقليدي، يُمنع الإنفاق المزدوج من خلال التحكم المركزي. تحتفظ البنوك بسجلات خاصة تتبع أرصدة الحسابات في الوقت الفعلي. عندما يتم بدء معاملة، تتحقق البنوك مما إذا كانت الأموال الكافية متوفرة وتحديث السجل فورًا.

على سبيل المثال، عند إجراء دفعة ببطاقة خصم، تُصرّح البنك بالمعاملة، وتحسم المبلغ من الحساب، وتضمن عدم إمكانية استخدام نفس الأموال مرة أخرى. هذا النظام المركزي للتحقق يلغي احتمالية إنفاق نفس المال مرتين.

الإنفاق المزدوج في أنظمة العملات المشفرة

تعمل أنظمة العملات المشفرة بدون سلطة مركزية. بدلاً من إدارة المعاملات من قبل مؤسسة واحدة، يحافظ شبكة موزعة من المشاركين على دفتر حسابات مشترك.

بما أن الأصول الرقمية هي بيانات بحتة، فيمكن نظريًا نسخها أو إعادة إرسالها. بدون آلية للتحقق من المعاملات عبر الشبكة، يمكن للمستخدم محاولة إرسال نفس الأموال إلى متلقين متعددين قبل تأكيد الشبكة للمعاملة الأولى.

هذا هو التحدي الأساسي الذي تم تصميم تقنية البلوكشين لحله. من خلال استخدام آليات الإجماع والتحقق التشفيري، تضمن شبكات البلوكشين أن كل وحدة من العملة يمكن إنفاقها مرة واحدة فقط.

كيف حل ساتوشي ناكاموتو مشكلة الإنفاق المزدوج

قبل البيتكوين، كان يُعتبر الإنفاق المزدوج أحد العقبات الرئيسية أمام إنشاء عملة رقمية لامركزية. بدون وسيط موثوق، لم يكن هناك وسيلة موثوقة للمشاركين المستقلين للاتفاق على أي المعاملات صالحة وترتيب حدوثها.

ورقة بيتكوين البيضاء والابتكار في سلسلة الكتل

في عام 2008، قدم ساتوشي ناكاموتو البيتكوين واقترح نهجًا جديدًا لحل هذه المشكلة. كانت الفكرة استخدام دفتر علني موزع يُعرف باسم البلوكشين، حيث تُجمع المعاملات في كتل وتُتحقق عبر توافق الشبكة.

بدلاً من الاعتماد على سلطة مركزية، توافق الشبكة جماعيًا على ترتيب وصلاحية المعاملات. بمجرد تأكيد المعاملة وإضافتها إلى سلسلة الكتل، يصبح من الصعب جدًا تعديلها أو عكسها.

لماذا كان هذا إنجازًا كبيرًا

سمح هذا النهج للنقود الرقمية بالعمل دون وسيط مركزي مع منع الإنفاق المزدوج في الوقت نفسه. لقد قدم نظامًا يتم فيه إنشاء الثقة من خلال التشفير والتوافق بدلاً من السيطرة المؤسسية. وأصبح هذا الابتكار الأساس للعملات المشفرة القائمة على البلوكشين الحديثة.

أنواع هجمات الإنفاق المزدوج في العملات المشفرة موضحة

تشير هجمات الإنفاق المزدوج إلى التقنيات المستخدمة لمحاولة إنفاق نفس الأصل الرقمي أكثر من مرة من خلال استغلال فجوات التوقيت أو قواعد التوافق أو التحكم في موارد الشبكة. على الرغم من أن أنظمة البلوكشين مصممة لمنع هذا السلوك، فإن طرق الهجوم المختلفة تستهدف نقاط ضعف محددة في تأكيد المعاملات أو توزيع الشبكة أو آليات التحقق. يساعد فهم أنواع الهجمات هذه على توضيح كيفية الحفاظ على سلامة شبكات البلوكشين وأين قد تنشأ المخاطر المحتملة.

هجوم 51% في العملات المشفرة

يحدث هجوم بنسبة 51% عندما تكتسب كيان واحد أو مجموعة منسقة السيطرة على أكثر من نصف قوة التعدين في نظام إثبات العمل، أو غالبية الرموز المربوطة في أنظمة إثبات الحصة. وبمستوى السيطرة هذا، يمكن للمهاجم التأثير على المعاملات التي يتم تأكيدها وكيفية إضافة الكتل إلى السلسلة.

في التطبيق العملي، يمكن للمهاجم إعادة تنظيم الكتل الحديثة، واستبعاد معاملات معينة، وربما عكس معاملات تم تأكيدها سابقًا. وهذا يخلق إمكانية الإنفاق المزدوج من خلال السماح للمهاجم بإبطال المدفوعات السابقة مع الاحتفاظ بنفس الأموال.

هذا النوع من الهجمات أكثر قابلية للتنفيذ على الشبكات الأصغر أو الأقل لامركزية حيث يكون مشاركة الشبكة الإجمالية محدودة. إن سلاسل الكتل الأكبر ذات المشاركين الموزعين على نطاق واسع أكثر مقاومة بشكل كبير بسبب حجم الموارد المطلوبة للحصول على السيطرة الأكثرية. ومع ذلك، عندما تنجح، يمكن لهجوم 51% أن تعطل ثقة الشبكة، وتؤدي إلى خسائر مالية، وتقويض الثقة في سلسلة الكتل المتأثرة.

هجوم السباق في معاملات البلوكشين

يستغل هجوم السباق الفجوة الزمنية بين إرسال المعاملة وتأكيدها من قبل الشبكة. في هذا السيناريو، يرسل المهاجم معاملتين متعارضتين باستخدام نفس الأموال تقريبًا في نفس الوقت.

يتم إرسال معاملة واحدة إلى تاجر أو مستلم، بينما تُوجَّه المعاملة الثانية إلى عنوان يتحكم فيه المهاجم. يحاول المهاجم الحصول على تأكيد المعاملة الثانية من الشبكة قبل التحقق من المعاملة الأولى.

هذه الطريقة أكثر فعالية عندما يقبل التجار المعاملات غير المؤكدة. إذا تم تأكيد معاملة المهاجم أولاً، تصبح الدفعة الأصلية غير صالحة، مما يؤدي إلى عدم تلقي المستلم الأموال المقصودة. تعتمد هجمات السباق بشكل كبير على تأخر الشبكة وسرعة انتشار المعاملات عبر العقد.

هجوم فيني و الإنفاق المزدوج القائم على العمال

هجوم فيني هو تقنية أكثر تقدمًا تتضمن عامل تعدين يقوم بتعدين كتلة مسبقًا تحتوي على معاملة ترسل الأموال مرة أخرى إلى نفسه. قبل بث هذه الكتلة، يبدأ المهاجم معاملة ثانية ترسل نفس الأموال إلى تاجر.

إذا قبل التاجر المعاملة قبل تأكيدها، يمكن للمهاجم إطلاق الكتلة المُعدّة مسبقًا إلى الشبكة. وبما أن الكتلة تحتوي بالفعل على معاملة متعارضة، فقد ترفض الشبكة معاملة التاجر لصالح نسخة المهاجم.

يتطلب هذا النوع من الهجمات الوصول إلى موارد التعدين، ولذلك يُعتبر تهديدًا من نوع الداخل. وهو يعتمد على قدرة المهاجم على التحكم في إنتاج الكتل والتوقيت، مما يجعله أكثر تعقيدًا من تقنيات السباق الأبسط. كما أن فعالية هجوم فينيي تتأثر بمدى سرعة التجار في الانتظار لتأكيد المعاملات قبل إصدار السلع أو الخدمات.

هجوم إنفاق مزدوج باستخدام استبدال برسوم (RBF)

استبدال برسوم (RBF) هو آلية تسمح للمرسل باستبدال معاملة غير مؤكدة بمعاملة جديدة تتضمن رسوم معاملة أعلى. يتم تحفيز عمال المناجم على تضمين المعاملات ذات الرسوم الأعلى، مما قد يؤدي إلى تأكيد معاملة الاستبدال بدلاً من المعاملة الأصلية.

في سيناريو الإنفاق المزدوج، يرسل المهاجم أولاً معاملة إلى تاجر باستخدام رسوم أقل. قبل تأكيدها، يبث المهاجم معاملة بديلة برسوم أعلى تعيد نفس الأموال إلى نفسه. وبما أن عمال التعدين يعطون الأولوية للرسوم الأعلى، فقد يتم تأكيد المعاملة البديلة بدلاً من الأصلية.

هذا النهج ذو صلة خاصة في الأنظمة التي يتم فيها اعتبار المعاملات غير المؤكدة صحيحة من قبل التجار. إنه يبرز أهمية تأخيرات التأكيد وأولوية الرسوم في معالجة المعاملات. يُناقش استبدال برسوم غالبًا في سياق المحافظ غير الخاضعة للإدارة والسيناريوهات الدفع الفوري، حيث قد لا ينتظر المستخدمون التأكيد الكامل قبل اعتبار المعاملة نهائية.

أمثلة ودراسات حالة على إنفاق مزدوج في العالم الحقيقي

تُظهر حوادث إنفاق مزدوج واقعية أن المفهوم ليس نظريًا بحتًا. على الرغم من أن أنظمة البلوكشين مصممة لمنع مثل هذه الحوادث، إلا أن الثغرات في أمان الشبكة أو آليات التوافق أو طبقات التطبيق قد استُغلت عمليًا. وتُبرز هذه الدراسات الحالة كيفية عمل طرق الهجوم المختلفة في البيئات الحية والأثر الذي يمكن أن يكون له على المستخدمين والبورصات والشبكات بأكملها.

هجوم إعادة إنفاق مزدوج لبيتكوين غولد (2018)

بيتكوين غولد، وهو تقسيم لبيتكوين مصمم ليكون أكثر سهولة للتعدين الفردي، عانى من أحد أكثر حوادث الإنفاق المزدوج شهرة في مايو 2018. استحوذ المهاجمون على السيطرة الغالبة على قوة التجزئة للشبكة، مما مكنهم من تنفيذ هجوم بنسبة 51%. وبهذه المستوى من السيطرة، تمكّنوا من إعادة ترتيب الكتل وإعادة كتابة أجزاء من تاريخ سلسلة الكتل.

من خلال إنشاء نسخة بديلة من السلسلة، أبطل المهاجمون المعاملات التي تم تأكيدها سابقًا وأعادوا توجيه الأموال، مما أدى فعليًا إلى إنفاق نفس الأصول عدة مرات. تُقدّر التقارير أن حوالي 18.6 مليون دولار من BTG تم إنفاقها مرتين خلال الهجوم. وكشف الحادث عن المخاطر المرتبطة بالشبكات التي تمتلك معدلات هاش منخفضة نسبيًا وضعف في اللامركزية.

واجه بيتكوين جولد هجومًا آخر في يناير 2020، مما تسبب في خسائر إضافية بقيمة حوالي 72,000 دولار. وقد أبرز هذا التكرار كيف يمكن للشبكات ذات المشاركة المحدودة في التعدين أن تظل عرضة للهجمات على المدى الطويل إذا لم تتحسن ظروف الأمان.

هجمات الإنفاق المزدوج و51% على إيثريوم كلاسيك (2019–2020)

نشأت Ethereum Classic من الانقسام الذي حدث في Ethereum عام 2016 بعد اختراق DAO. بعد الاستغلال، اختلفت مجتمع Ethereum حول ما إذا كان ينبغي التدخل وعكس السرقة. ودعم الغالبية عملية تفرع صلبة تعيد بشكل فعال الأموال المسروقة، بينما رفض جزء من المجتمع هذا التغيير على مبدأ أن سجل البلوكشين يجب أن يبقى غير قابل للتغيير. واستمرت هذه المجموعة المخالفة في العمل على السلسلة الأصلية، التي أصبحت معروفة باسم Ethereum Classic.

بعد سنوات، جعلت شبكة إيثريوم كلاسيك الأصغر نسبيًا القائمة على إثبات العملها أكثر عرضة للمخاطر الأمنية، خاصة هجمات 51%. في مثل هذه السيناريوهات، يمكن للمهاجم الذي يمتلك قوة هاش كافية إعادة تنظيم الكتل الحديثة، وتعديل سجل المعاملات، وتمكين الإنفاق المزدوج من خلال استبدال المعاملات المؤكدة بسلسلة بديلة.

بين عامي 2019 و2020، عانت Ethereum Classic من عدة هجمات بقوة 51% تضمنت إعادة تنظيم عميقة للسلسلة. في حادثة واحدة تم الإبلاغ عنها على نطاق واسع، اكتشفت Coinbase إعادة تنظيمات شملت حوالي 219,500 ETC، بقيمة حوالي 1.1 مليون دولار، كانت مرتبطة بمحاولات إنفاق مزدوج. وفي حالة أخرى، أبلغت Gate.io عن خسائر بلغت حوالي 220,000 دولار نتيجة أنماط هجوم مشابهة.

أظهرت هذه الأحداث كيف يمكن للشبكات ذات معدلات الهاش الأقل أن تواجه تحديات أمنية مستمرة، حتى بعد سنوات على نشأتها. استجابةً لذلك، عدّلت البورصات متطلبات التأكيد وسياسات الإيداع الخاصة بمعاملات Ethereum Classic لتقليل التعرض لمخاطر إعادة التنظيم.

انقسام سلسلة البيتكوين عام 2013 وحادثة الإنفاق المزدوج

في مارس 2013، عانى البيتكوين من اضطراب كبير في الشبكة نتج عن خطأ برمجي في الإصدار 0.8.0 من عميل البيتكوين. أدى هذا الخطأ إلى انقسام غير مقصود في السلسلة، حيث تعايشت نسختان من سلسلة الكتل مؤقتًا.

خلال هذه الفترة، قبل بعض التجار معاملات على إصدار واحد من السلسلة قبل أن تصل الشبكة إلى توافق حول السلسلة الصالحة. شملت حالة بارزة تاجرًا تلقى دفعة مؤكدة على سلسلة 0.8.0. ومع ذلك، عاد عمال المناجم إلى السلسلة ما قبل 0.8.0 من خلال إعادة تنظيم سلسلة الكتل وإبطال عدة كتل.

نتيجةً لذلك، تم عكس المعاملة الأصلية، وتم إنفاق الأموال مرتين بشكل فعال على السلسلة الرئيسية. استجاب المطورون ومجتمع التعدين بسرعة من خلال التنسيق وإصلاح المشكلة خلال ساعات قليلة. وقد أظهر هذا الحادث كلاً من مخاطر الثغرات على مستوى البرمجيات وقدرة المجتمع اللامركزي على حل المشكلات الحرجة من خلال التنسيق.

تُظهر دراسات الحالة هذه أن الإنفاق المزدوج يمكن أن يتخذ أشكالًا مختلفة حسب الثغرة الأساسية، سواء كانت في طبقة التوافق أو مستوى الشبكة أو طبقة التطبيق. معًا، تعزز هذه الدراسات أهمية آليات الأمان القوية، وممارسات التأكيد المناسبة، والرصد المستمر للحفاظ على سلامة أنظمة العملات المشفرة.

كيف تحل تقنية البلوكشين مشكلة الإنفاق المزدوج

تحل بلوكشين مشكلة الإنفاق المزدوج من خلال استبدال الثقة في سلطة مركزية بتوافق موزع وتحقق تشفيري. بدلاً من السماح بنسخ الأصل الرقمي وإعادة استخدامه، تضمن شبكات بلوكشين تسجيل كل معاملة وتأكيدها والاتفاق عليها من قبل عدة مشاركين قبل أن تصبح جزءًا من دفتر أستاذ غير قابل للتغيير.

يتم تحقيق ذلك من خلال مزيج من آليات التوافق وضمانات على مستوى البروتوكول تجعل من الصعب للغاية على أي طرف واحد تغيير سجل المعاملات أو إنفاق نفس الأصل مرتين.

كيف يمنع إثبات العمل الإنفاق المزدوج

يُؤمن بروتوكول إثبات العمل (PoW) شبكات البلوكشين من خلال طلب من المشاركين (المناجم) إجراء عمل حسابي قبل إضافة كتل جديدة من المعاملات. هذا العملية تجعل من الصعب اقتصاديًا وتقنيًا التلاعب بسلسلة الكتل.

-

التعدين وتحقق المعاملات: في أنظمة إثبات العمل، يتنافس المعدنون على حل ألغاز تشفيرية. يحصل المعدن الأول الذي يحل اللغز على الحق في إضافة كتلة جديدة إلى السلسلة، والتي تتضمن دفعة من المعاملات المُحقَّقة. وبما أن كل كتلة مرتبطة بالكتلة السابقة، فإن تغيير أي معاملة يتطلب إعادة تعدين تلك الكتلة وكل الكتل اللاحقة، وهو ما يتطلب موارد حسابية كبيرة.

-

الحوافز الاقتصادية ضد الهجمات: لتنفيذ هجوم إنفاق مزدوج بنجاح، سيحتاج المهاجم إلى التحكم في غالبية القوة الحسابية للشبكة. حتى في هذا السيناريو، فإن الحفاظ على هذا التحكم مكلف للغاية. هذا الهيكل التكلفي يجعل الهجمات غير عقلانية اقتصاديًا، حيث من المرجح أن تفوق الموارد المطلوبة لإعادة كتابة سجل المعاملات أي مكاسب محتملة.

-

تأكيدات المعاملات والثبات: تكتسب المعاملات على شبكات PoW أمانًا مع زيادة عدد التأكيدات. كل كتلة إضافية تُضاف فوق معاملة تزيد من صعوبة عكسها. ولذلك، تنتظر العديد من الأنظمة عدة تأكيدات قبل اعتبار المعاملة نهائية، مما يقلل من خطر الإنفاق المزدوج.

كيف يمنع إثبات الحصة الإنفاق المزدوج

إثبات الحصة (PoS) يستبدل العمل الحسابي بالالتزام المالي. بدلاً من عمال التعدين، تعتمد شبكات PoS على المُحققين الذين يُقيّدون عملة مشفرة للمشاركة في التحقق من المعاملات.

-

التوثيق والمشاركة: يجب على الموثقين تجميد جزء من أصولهم للحصول على الحق في اقتراح والتحقق من الكتل. يعمل هذا الرهن كضمان يُحَوِّل حوافزهم نحو السلوك الصادق. على سبيل المثال، في الشبكات مثل Ethereum، يُطلب من الموثقين تجميد الأصول للمشاركة في توافق الآراء وكسب المكافآت مقابل الأنشطة الصالحة.

-

الخسارة كآلية ردع: إذا حاول المُدقق التلاعب بالنظام، مثل التحقق من معاملات متعارضة أو تمكين الإنفاق المزدوج، يمكن للبروتوكول فرض عقوبة عليه من خلال الخسارة. تؤدي الخسارة إلى فقدان جزء من أو جميع الأصول المُرتهنة من قبل المُدقق، مما يجعل السلوك الاحتيالي غير جذاب ماليًا.

-

توافق الحوافز في أنظمة PoS: يخلق مزيج المكافآت الناتجة عن التخزين للسلوك الصادق والعقوبات على الأنشطة الخبيثة إطارًا اقتصاديًا قويًا يثبط محاولات الإنفاق المزدوج ويدعم سلامة الشبكة.

آليات إضافية تعزز حماية الإنفاق المزدوج

بeyond آليات التوافق، تستخدم شبكات البلوكشين عدة عناصر تقنية تعزز الحماية ضد الإنفاق المزدوج.

-

الـ Nonces وفرادة المعاملات: تتضمن كل معاملة nonce، وهو معرف فريد يضمن أنها يمكن معالجتها مرة واحدة فقط. هذا يمنع هجمات إعادة التشغيل ويساعد في الحفاظ على الترتيب الصحيح للمعاملات من حساب معين.

-

الطوابع الزمنية وترتيب الكتل: تتضمن الكتل طوابع زمنية تساعد على تحديد الترتيب الزمني للمعاملات. وعلى الرغم من أنها ليست دقيقة تمامًا، إلا أنها تسهم في الحفاظ على سجل معاملات متسق وقابل للتحقق عبر الشبكة.

-

تأكيدات الكتل وأمان الشبكة: مع إضافة المزيد من الكتل بعد المعاملة، يزداد صعوبة تعديل تلك المعاملة بشكل أسّي. هذا هو السبب في أن التأكيدات جزء حاسم من أمان البلوكشين.

غالبًا ما تعتمد التجار والبورصات على عدد حد أدنى من التأكيدات قبل اعتبار المعاملة نهائية، مما يضيف طبقة إضافية من الحماية ضد محاولات الإنفاق المزدوج المحتملة.

من خلال دمج آليات التوافق مثل PoW وPoS مع القواعد التشفيرية وعمليات التأكيد، تضمن شبكات البلوكشين بقاء سجل المعاملات شفافًا ومقاومًا للتلاعب وغير اقتصادي من حيث التلاعب به. هذا النهج المتعدد الطبقات هو ما يلغي فعليًا إمكانية الإنفاق المزدوج في الممارسة العملية.

الاستنتاج

الإنفاق المزدوج هو أحد أقدم استغلالات النظام المالي، وقد تكيف مع العصر الرقمي. من العملات المزيفة واحتيال الشيكات إلى المحاولات الحديثة لإعادة ترتيب تاريخ البلوكشين من خلال هجمات بنسبة 51٪، ظل الهدف الأساسي واحدًا: إنفاق قيمة لا يملكها المرء حقًا.

ما تطور هو تعقيد الهجمات والدفاعات على حد سواء. توفر أنظمة البلوكشين، التي ابتكرها ساتوشي ناكاموتو، حلاً عمليًا واقتصاديًا قويًا من خلال جعل الإنفاق المزدوج باهظ التكلفة بشكل لا يُحتمل على الشبكات الآمنة جيدًا مثل البيتكوين. ومع ذلك، لم يتم القضاء على المشكلة تمامًا. لا تزال الشبكات الأصغر، والمعاملات غير المؤكدة، وجسور البلوكشين المتقاطعة، وثغرات العقود الذكية تمثل مخاطر حقيقية في عام 2026 وما بعده.

للمشاركين في نظام العملات المشفرة، فإن فهم هذه المخاطر أمر أساسي. يعتمد الأمان ليس فقط على البروتوكول، بل أيضًا على كيفية استخدامه عمليًا. إن الانتظار لعدد كافٍ من التأكيدات، ومراجعة العقود الذكية، والاعتماد على شبكات موزعة جيدًا هي خطوات حاسمة. في بيئة خالية من الثقة، يظل الاستخدام المُلمّ بالتفاصيل هو أقوى طبقة من الحماية.

هذا المقال لأغراض إعلامية فقط ولا يشكل نصيحة مالية أو استثمارية أو أمنية. تنطوي أنظمة العملات المشفرة على مخاطر تقنية وسوقية، ويجب على القراء إجراء بحثهم الخاص أو استشارة محترف مؤهل قبل اتخاذ قرارات.

اخلاء المسؤوليه: تُرجمت هذه الصفحة باستخدام تقنية الذكاء الاصطناعي (المدعومة من GPT) لراحتك. للحصول على المعلومات الأكثر دقة، ارجع إلى النسخة الإنجليزية الأصلية.