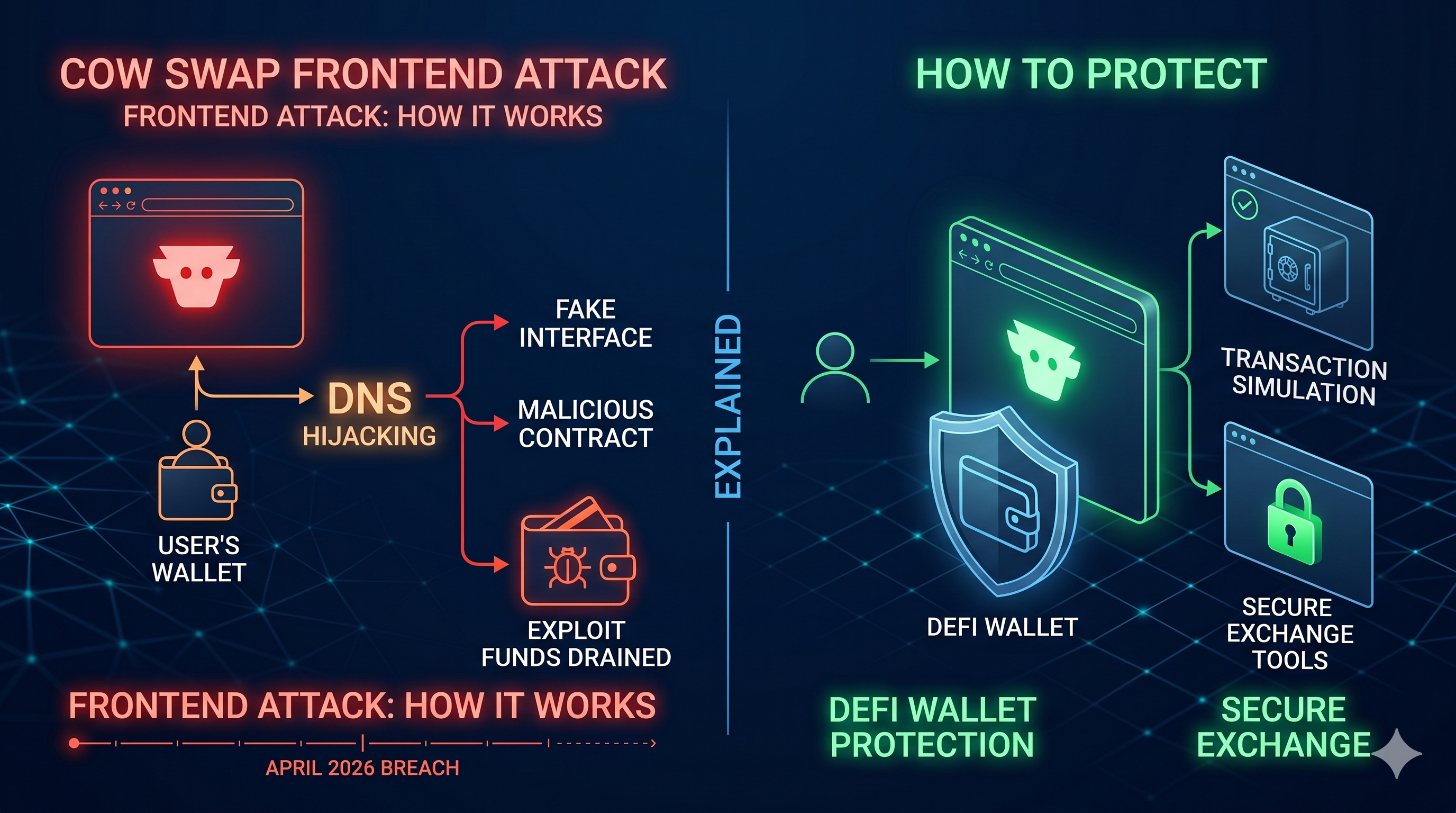

هجوم واجهة CoW Swap موضح: اختطاف DNS، كيفية عمله، وكيفية حماية محفظتك في DeFi

2026/04/22 11:00:00

في عالم التمويل اللامركزي ذي المخاطر العالية، يُناقش الأمن عادةً من حيث مراجعات العقود الذكية والثغرات على السلسلة. ومع ذلك، شكّل هجوم CoW Swap في أبريل 2026 تذكيرًا قاسيًا بأن الجزء الأكثر ضعفًا في تطبيق لامركزي ليس دائمًا الكود، بل الواجهة. من خلال اختراق نظام اسم النطاق (DNS)، تمكّن المهاجمون من سرقة أكثر من 1.2 مليون دولار من المستخدمين الذين ظنوا أنهم يستخدمون منصة موثوقة.

تشرح هذه المقالة كيف حدث اختطاف CoW Swap DNS، ولماذا أصبحت الهجمات على الواجهة الأمامية السلاح المفضل للقراصنة في عام 2026، والخطوات المحددة التي يجب عليك اتخاذها لضمان بقاء محفظتك آمنة عندما لا يمكن الوثوق بالموقع "الرسمي" بعد الآن.

النقاط الرئيسية

-

في 14 أبريل 2026، تم اختطاف نطاق cow.fi، مما أدى إلى إعادة توجيه المستخدمين إلى موقع تصيد احتيالي خبيث قام بتفريغ المحافظ المتصلة.

-

على عكس استغلال العقد الذكي، فإن اختطاف DNS يُغيّر المسار بين متصفحك والخادم، مما يجعل الموقع المزيف يبدو مطابقًا تمامًا للموقع الحقيقي.

-

استخدم المهاجمون الذين استهدفوا CoW Swap مستندات مزورة وثغرات في سلسلة التوريد خلال عملية تسجيل النطاق .fi للحصول على السيطرة.

-

يجب على المستخدمين الاعتماد على أدوات محاكاة المعاملات والمحفظات المادية التي تعرض بيانات المعاملة الخام الفعلية، وليس فقط ما يعرضه الموقع الإلكتروني.

-

إذا تفاعلت مع CoW Swap خلال نافذة الهجوم، فيجب عليك سحب جميع الأذونات باستخدام أدوات مثل Revoke.cash على الفور.

اختراق DNS لـ CoW Swap في أبريل 2026: ماذا حدث؟

في المشهد الحالي لـ DeFi، نفترض غالبًا أنه طالما تم التدقيق على العقود الذكية للبروتوكول، فإن أموالنا آمنة. ومع ذلك، أثبتت أحداث 14 أبريل 2026 أن البنية التحتية للويب الواقعة بين المستخدم وسلسلة الكتل هي هدف ضخم وغالبًا ما يكون غير مأمون بشكل كافٍ. لم يكن الهجوم على CoW Swap فشلًا في الشيفرة اللامركزية، بل استغلالًا متطورًا لنظام اسم المجال المركزي (DNS).

جدول زمني للخرق

بدأ الحادث حوالي الساعة 14:54 بتوقيت عالمي موحد في 14 أبريل، عندما حدد فريق CoW Swap لأول مرة عدم انتظامات في حل نطاق

cow.fi. وفي غضون دقائق، أصبح من الواضح أن الواجهة الأمامية الرسمية قد تم اختراقها على مستوى المسجل.-

14:54 UTC: تم اكتشاف الاختراق. نجح المهاجمون في إعادة توجيه حركة المرور من

swap.cow.fiإلى عنوان IP ضار يستضيف نسخة مطابقة تمامًا لواجهة التداول. -

15:41 UTC: أصدرت CoW DAO تحذيرًا عاجلًا عامًا على وسائل التواصل الاجتماعي، وطلبت من المستخدمين وقف جميع التفاعلات مع الموقع وإلغاء أي صلاحيات حديثة.

-

18:30 UTC: لضمان استمرارية الخدمة وحماية المستخدمين، بدأ الفريق هجرة طارئة إلى نطاق بديل، cow.finance.

-

15 أبريل: بعد تنسيق مكثف مع سجل .fi وGandi SAS، تم استعادة النطاق الأصلي

cow.fiوتأمينه باستخدام RegistryLock خلال حوالي 26 ساعة من الاختطاف الأولي.

التأثير والخسائر

على الرغم من أن الهجوم كان قصيرًا نسبيًا، إلا أن تأثيره كان كبيرًا بسبب الحجم العالي للسيولة الذي يمر عادةً عبر بروتوكول CoW. تُقدّر بيانات ما بعد الحادث الأولية الخسائر الإجمالية للمستخدمين بحوالي 1.2 مليون دولار.

أكبر عملية سرقة من حيث البارزة شملت تاجرًا واحدًا تفاعل دون قصد مع الواجهة الأمامية الخبيثة، مما أدى إلى خسارة 219 ETH (بقيمة تزيد عن 750,000 دولار في ذلك الوقت). استخدم المهاجمون نصًا يُسمى "مُفرغ المحفظة" قدم للمستخدمين ما بدا كموافقة عادية على الرموز، لكنه كان في الواقع إذنًا واسعًا يسمح للمهاجم بسحب الأصول.

بشكل حاسم، تأكد CoW Swap أن العقود على السلسلة، وواجهات برمجة التطبيقات الخلفية، وشبكات الحلول ظلت آمنة تمامًا. لم يتم اختراق البنية التحتية للبروتوكول الأساسي أبدًا؛ كانت الثغرة موجودة فقط في سلسلة توريد تسجيل النطاقات، حيث استخدم المهاجمون وثائق هوية مزورة لخداع موظفي التسجيل ودفعهم إلى تسليم تحكم DNS.

تركيب عملية اختراق DNS: كيف تعمل

في الاختراق، يتم استغلال الكود الأساسي. وفي الاستيلاء، يتم توجيه البنية التحتية القادمة إلى ذلك الكود. فكر في ذلك كلص لا يفتح قفل منزلك، بل يغير إشارات الطريق بحيث تقود عن طريق الخطأ إلى نسخة مزيفة من منزلك.

هجوم سلسلة توريد تسجيل النطاق

يُفترض معظم مستخدمي DeFi أن أمان النطاقات موزع بنفس درجة توزيع البلوكشين، لكنه لا يزال أحد أضعف نقاط التركز في Web3. في حالة CoW Swap، لم يخترق المهاجمون الخوادم الداخلية لـ CoW DAO؛ بل استهدفوا سلسلة التوريد، وتحديدًا السجل الفنلندي ومُسجّل النطاقات.

باستخدام الهندسة الاجتماعية المتقدمة ووثائق هوية مزورة، أقنع المهاجمون موظفي دعم المسجل بأنهم المالكون الشرعيون لاسم النطاق

cow.fi. وبمجرد حصولهم على الوصول إلى حساب الإدارة، لم يحذفوا الموقع. بل قاموا بتعديل سجلات DNS A، وأعادوا توجيه النطاق بعيدًا عن خوادم CoW Swap الآمنة نحو خادم ضار مُستضاف على Cloudflare تحت سيطرتهم.موقع التصيد "الظل"

بمجرد توجيه نظام أسماء النطاقات، كان يتم تقديم نسخة "ظليلة" من الموقع لأي شخص يكتب

swap.cow.fi. كانت واجهة المستخدم المزيفة مطابقة بدقة للبكسل، وغالبًا ما استخدمت ملفات CSS وموارد الصور الأصلية للموقع لكي تبدو مطابقة تمامًا للمنصة الحقيقية.كان جوهر هذا الموقع الوهمي هو نص سحب المحافظ. عندما يربط المستخدم محفظته، كان النص يقوم بـ:

-

مسح الأصول: حدد فورًا أكثر الرموز والـ NFTs قيمة في محفظة المستخدم.

-

إنشاء تصاريح خبيثة: بدلاً من تبديل قياسي، سيظهر الموقع طلب توقيع لتصريح ERC-2612 أو وظيفة

setApprovalForAllواسعة النطاق. -

الإغراء: كانت واجهة المستخدم تخفي هذه التوقيعات على أنها "تحديث أمان" أو خطوة "التحقق من الشبكة". بمجرد توقيع المستخدم، كان يُسلّم المهاجم "شيكًا فارغًا" للتنقل في أصوله كما يشاء.

لماذا لا يستطيع متصفحك التمييز

أصعب جزء في اختراق DNS هو أنه يتجاوز الحدس المعتاد للمستخدم. نظرًا لأن حل DNS يحدث على مستوى البنية التحتية، يظل عنوان URL في شريط عناوين متصفحك كما هو تمامًا — لا يزال يظهر

https://swap.cow.fi.لماذا تعتبر الهجمات على الواجهة الأمامية الحدود الجديدة لـ DeFi؟

لسنوات، كان التهديد الرئيسي هو "خطأ في الكود"، وهو عيب منطقي في العقد الذكي يسمح للقراصنة بتفريغ خزينة البروتوكول. ومع أن أدوات التحقق الرسمي وأدوات التدقيق المدعومة بالذكاء الاصطناعي جعلت الاستغلالات على السلسلة أكثر صعوبة في التنفيذ، فقد أعاد المهاجمون توجيه جهودهم نحو مسار أقل مقاومة: واجهة المستخدم.

العقود المنتهية مقابل البنية التحتية الضعيفة

قضت صناعة DeFi ملايين الدولارات على مراجعة العقود الذكية، لكنها أنفقت القليل جدًا على أمن البنية التحتية للويب. بينما قد يكون صندوق البروتوكول آمنًا رياضيًا، فإن الموقع الإلكتروني المستخدم للوصول إلى هذا الصندوق يعتمد غالبًا على تقنيات مركزية من عصر التسعينيات مثل DNS ومسجلي النطاقات.

أدرك القراصنة أنه من الأسهل بكثير خداع موظف تسجيل من خلال الهندسة الاجتماعية أو تزوير الهوية مقارنةً بالعثور على ثغرة صفرية في عقد Solidity خضع لاختبارات صارمة. وهذا هو السبب في أننا شهدنا زيادة كبيرة في الهجمات على الواجهة الأمامية تستهدف بروتوكولات كبيرة مثل OpenEden وCurvance وMaple Finance.

DNS كتراجع في الثقة

الهجمات على الواجهة الأمامية خطيرة بشكل فريد لأنها غير مرئية للعين المجردة. في هجوم التصيد الاعتيادي، قد يلاحظ المستخدم عنوان URL مكتوبًا بشكل خاطئ (على سبيل المثال،

coowswap.fi). في حدث اختراق DNS مثل خرق CoW Swap، يكون عنوان URL صحيحًا بنسبة 100٪.أعلن فيتاليك بوتيرين بشكل مشهور أن عام 2026 هو العام الذي يجب على المطورين فيه عكس "الانزلاق في الثقة بـ DNS". المشكلة الأساسية هي أن متصفح الويب الحديث لم يُصمم لعصر "الكود هو القانون". عندما يتم اختراق خادم DNS، فإنه يُفكّك سلسلة الثقة بأكملها دون أي تحذير للمستخدم. رمز "القفل" في متصفحك يُستخدم فعليًا ضدك، فيوفر إحساسًا زائفًا بالأمان بينما أنت متصل بعنوان IP ضار.

صعود الاحتيال كخدمة

جيل جديد من مُسرِّقي المحافظ، مثل مُسرِّق AngelFerno، جعل من الممكن حتى للمهاجمين ذوي المهارات المنخفضة تنفيذ عمليات اختطاف واجهات أمامية ذات تأثير عالٍ.

هذه البرامج الخبيثة هي قطع برمجية معقدة تُستخدم لـ:

حدد "الحيتان": امسح محفظة متصلة فورًا لتحديد الأصول الأكثر قيمة.

اصنع توقيعات مُضللة: فهي لا تطلب فقط تحويلًا؛ بل تُولّد توقيعات Permit معقدة من نوع ERC-2612 تبدو وكأنها تفاعلات بروتوكول قياسية، لكنها تمنح المهاجم التحكم الكامل.

أتمتة الأرباح: تُقسَّم الأموال المسروقة تلقائيًا بين المحتال ومطور المُفرِّغ، مما يخلق حلقة تحفيزية محترفة تضمن استمرار الهجمات الأمامية كتهديد دائم للحدود DeFi.

كيفية حماية محفظتك من الهجمات الواجهة الأمامية؟

استخدم أدوات محاكاة المعاملات

أفضل دفاع ضد اختراق الواجهة الأمامية هو جدار ناري قبل المعاملة. أدوات مثل Pocket Universe وWallet Guard وFire هي إضافات للمتصفح تعمل كطبقة وسيطة بين تطبيق اللامركزية ومحفظتك.

عندما تنقر على "تبادل" أو "الموافقة"، تقوم هذه الأدوات بمحاكاة المعاملة في بيئة خاصة وتُظهر لك بالضبط ما الذي سيحدث لاصولك قبل أن توقّع. إذا حاول موقع مخترق استخدام "تصريح" لتفريغ ETH الخاص بك بينما يعرض زر "تأكيد التبادل" في واجهة المستخدم، فستُحدد المحاكاة عدم التوافق، وتُظهر تحذيرًا يفيد بأن "219 ETH ستغادر محفظتك مقابل $0".

بيئات التوقيع المعزولة للرافعة المالية

غالبًا ما تكون المحافظ التقليدية مثل MetaMask "عمياء" تجاه النوايا الخبيثة لواجهة أمامية مُختَرَقة. الآن، انتقل العديد من المستخدمين المتقدمين إلى محفظة Rabby أو Frame، اللتين تم تطويرهما خصيصًا لأمن DeFi.

مسح المخاطر التلقائي: يحلل Rabby تلقائيًا كل معاملة، ويشير إلى ما إذا كان العقد جديدًا أو غير مُحقق أو مرتبطًا مؤخرًا بثغرات.

المصادر المُصرّح بها: تحتفظ هذه المحافظ بقاعدة بيانات تحتوي على عناوين العقود الرسمية المُوثقة. إذا كنت على

cow.fi ولكن العقد الذي يطلب الموافقة ليس عقد CoW Swap Settlement الرسمي، فستُطلق المحافظ تحذير أمان عالي المستوى.الوضوح السياقي: بدلاً من عرض سلسلة هكس خام، تقوم هذه البيئات بترجمة الكود إلى الإنجليزية البسيطة: "أنت تمنح [عنوان القراصنة] إذنًا للإنفاق من USDC الخاص بك."

محفظات الأجهزة

إن محفظة الأجهزة مثل Ledger Flex أو Trezor Safe 5 ليست أكثر أمانًا من المستخدم الذي يشغلها. خلال هجوم CoW Swap، استخدم العديد من الضحايا محافظ أجهزة لكنهم ما زالوا خسروا أموالهم لأنهم فعّلوا "التوقيع الأعمى".

للاستمرار في مواجهة اختراق DNS، يجب أن تعامل شاشة محفظتك المادية على أنها ال единствية مصدر للحقيقة.

تعطيل التوقيع العمياء كلما أمكن ذلك لفرض عرض تفاصيل المعاملة الكاملة على الجهاز.

تحقق من المستلم: تحقق دائمًا من عنوان العقد المعروض على جهاز Ledger أو Trezor مقابل مصدر موثوق (مثل Etherscan أو الوثائق الرسمية للمشروع).

تحقق من المبلغ: إذا كنت تقوم بتحويل قيمته 100 دولار، لكن الجهاز يعرض طلب إذن "غير محدود"، فارفض المعاملة فورًا.

النظافة والإلغاء المصرح به

حتى لو لم تُهاجم، فمن المحتمل أن لديك موافقات لا نهائية مخزنة في محفظتك من صفقات سابقة. إذا تعرض أي من هذه البروتوكولات لخرق في الواجهة الأمامية في المستقبل، فستكون أموالك عرضة للخطر.

إعادة تشكيل روتين لتنظيف الأذونات أمر بالغ الأهمية. استخدم Revoke.cash أو مدير الموافقات المدمج في محفظتك مرة واحدة في الأسبوع لمراجعة أذوناتك. ابحث عن:

السماحات غير المحدودة: غيّرها إلى كميات محددة.

العقود القديمة: ألغِ الوصول لأي تطبيق لامركزي لم تستخدمه خلال الـ30 يومًا الماضية.

التصاريح المشبوهة: إذا رأيت موافقة على عقد لا تتعرف عليه، ألغِها فورًا.

التداول بأمان وسط المخاطر الأمنية على KuCoin

بينما يقدم DeFi ابتكارات، فإن غياب المساءلة المركزية أثناء اختراق DNS يمكن أن يُعلق المستخدمين. لأولئك الذين يرغبون في الحصول على تعرض لبيئة DeFi دون مخاطر البنية التحتية المرتبطة بالواجهات الأمامية غير الموثوقة، توفر KuCoin بيئة آمنة وخاضعة للرقابة مبنية على معايير أمان مؤسسية.

الوصول إلى رموز DeFi عبر البورصات الآمنة

عندما يتعرض بروتوكول مثل CoW Swap لخرق في الواجهة الأمامية، فإن سعر الرمز الأصلي (COW) يشهد غالبًا تقلبات شديدة. يسمح لك التداول على KuCoin Spot Market بتبادل وامتلاك رموز COW دون التفاعل أبدًا مع واجهة dApp مهددة بالاختراق. من خلال الحفاظ على أصولك داخل نظام KuCoin، تستفيد من مراقبة السوق في الوقت الفعلي وسيولة عميقة، مما يضمن قدرتك على الدخول أو الخروج من المراكز حتى عندما يكون الموقع الرسمي للبروتوكول غير متاح أو مخترق.

بنية أمان KuCoin

على عكس سجلات النطاقات اللامركزية التي فشلت أثناء هجوم CoW Swap، فإن KuCoin تستخدم استراتيجية دفاع متعددة الطبقات مصممة لضمان المرونة المؤسسية.

حتى عام 2026، تحتفظ KuCoin بشهادات SOC 2 Type II و ISO 27001:2022، والتي تمثل المعيار الذهبي لإدارة أمن المعلومات.

بعد تحسين بنية المحافظ الرئيسية، عززت KuCoin منطق إدارة العناوين، مما يوفر نظامًا أكثر موثوقية وقوة لحماية الأصول، يتم مراقبته في الوقت الفعلي من قبل فرق تقنية متخصصة.

تستخدم KuCoin المصادقة متعددة العوامل (MFA) وبروتوكولات تأخير السحب للعناوين الجديدة، مما يمنع سيناريوهات "التفريغ الفوري" التي تُلاحظ عادةً في هجمات التصيد عبر الواجهة الأمامية.

كسب العائد مع أمان مؤسسي

أحد الدوافع الرئيسية لزيارة المستخدمين للواجهات الأمامية لـ DeFi ذات المخاطر هو البحث عن العائد.

الاحتفاظ لكسب المكافآت: تتيح لك ميزة الاحتفاظ لكسب المكافآت في KuCoin توليد مكافآت يومية مباشرة على أرصدة التداول المتاحة لديك (النقدية، الهامشية، والمستقبلية) دون قفل أموالك أبدًا.

KuCoin Earn: بالنسبة للباحثين عن عوائد أعلى، تقدم KuCoin Earn مجموعة من المنتجات الاحترافية، من Simple Earn إلى التجميد على مدة محددة، وكلها مدعومة بضوابط المخاطر الداخلية للبورصة. وهذا يوفر بديلاً أكثر أمانًا للتفاعل مع واجهات DeFi التجريبية خلال فترات عدم الاستقرار الواسع النطاق في DNS.

الاستنتاج

حادثة CoW Swap في عام 2026 هو تذكير صارخ بأن الجانب اللامركزي لـ DeFi غالبًا ما ينتهي عند واجهة المستخدم. مع تحول المهاجمين من استغلال الشيفرات المعقدة إلى اختطاف DNS البسيط والفعال، تعود مسؤولية الأمان إلى المستخدم. من خلال دمج المحافظ المادية، ومحاكاة المعاملات، وأمان المؤسسات من منصات مثل KuCoin، يمكنك التنقل في بيئة DeFi دون أن تصبح العنوان التالي في الأخبار.

الأسئلة الشائعة

هل CoW Swap آمن للاستخدام الآن؟

نعم. استعاد فريق CoW النطاق، وطبق RegistryLock، ونقل إلى بنية تحتية أكثر أمانًا. ومع ذلك، تحقق دائمًا من أنك على الرابط الصحيح.

هل أثر هجوم CoW Swap على العقود على السلسلة؟

لا. لم تُخترق العقود الذكية أبدًا. تم اختراق واجهة الموقع فقط. إذا لم توقّع على أي معاملة خلال نافذة الهجوم، فالأموال الخاصة بك لا تزال آمنة.

ما هو RegistryLock؟

RegistryLock هي طبقة أمان إضافية توفرها شركات تسجيل النطاقات وتحتاج إلى التحقق اليدوي متعدد العوامل من قبل الموظفين المخولين قبل إجراء أي تغييرات على إعدادات DNS للنطاق.

كيف يمكنني معرفة ما إذا كان الموقع قد تم اختراقه؟

من الصعب جدًا التحقق من ذلك بناءً على الرابط وحده. استخدم محاكي معاملة (مثل محفظة Rabby) لمعرفة ما إذا كان العقد الذي تتفاعل معه هو العقد الرسمي المُحقق.

هل يجب علي نقل أموالي إلى محفظة جديدة؟

إذا وقّعت على "موافقة" أو "تصريح" خلال نافذة الهجوم، فقد يكون محفظتك عرضة للخطر. يجب عليك سحب جميع الأذونات فورًا عبر Revoke.cash أو نقل أصولك إلى محفظة أجهزة جديدة وآمنة.

إخلاء مسؤولية:يُستخدم هذا المحتوى لأغراض إعلامية فقط ولا يُشكل نصيحة استثمارية. تتضمن استثمارات العملات المشفرة مخاطر. يرجى إجراء بحثك الخاص (DYOR).

اخلاء المسؤوليه: تُرجمت هذه الصفحة باستخدام تقنية الذكاء الاصطناعي (المدعومة من GPT) لراحتك. للحصول على المعلومات الأكثر دقة، ارجع إلى النسخة الإنجليزية الأصلية.