ما هو هجوم سيبيل؟ الدليل الشامل لاكتشافه ومنعه وحلوله الواقعية

في عالم الشبكات اللامركزية، يعتمد الثقة على فكرة أن كل مشارك هو بالضبط من يدّعي أنه. لكن ماذا يحدث عندما يدّعي شخص واحد أنه عشرات أو حتى آلاف الأشخاص في آنٍ واحد؟ هذا هو جوهر هجوم سيبيل، وهو تهديد ذكي ومستمر واجه كل شيء من الشبكات المركزة على الخصوصية مثل Tor إلى مشاريع blockchain كبرى وتوزيعات الهواء.

يدلّك هذا الدليل على المفهوم بأسلوب بسيط وواضح. سترى بالضبط كيف تحدث هذه الهجمات، والأضرار التي يمكن أن تسببها، وأمثلة حقيقية من السنوات الأخيرة، والأهم من ذلك، كيف تكتشف الفرق هذه الهجمات، وتوقفها قبل أن تبدأ، وتُصلح الفوضى إذا تسللت واحدة. سواء كنت تدير عقدة، أو تشارك في التصويت على الحوكمة، أو تمتلك العملات المشفرة ببساطة، فإن فهم هجمات سيبيل يساعد على حماية سلامة الأنظمة التي نعتمد عليها جميعًا.

ما هو هجوم سيبيل؟

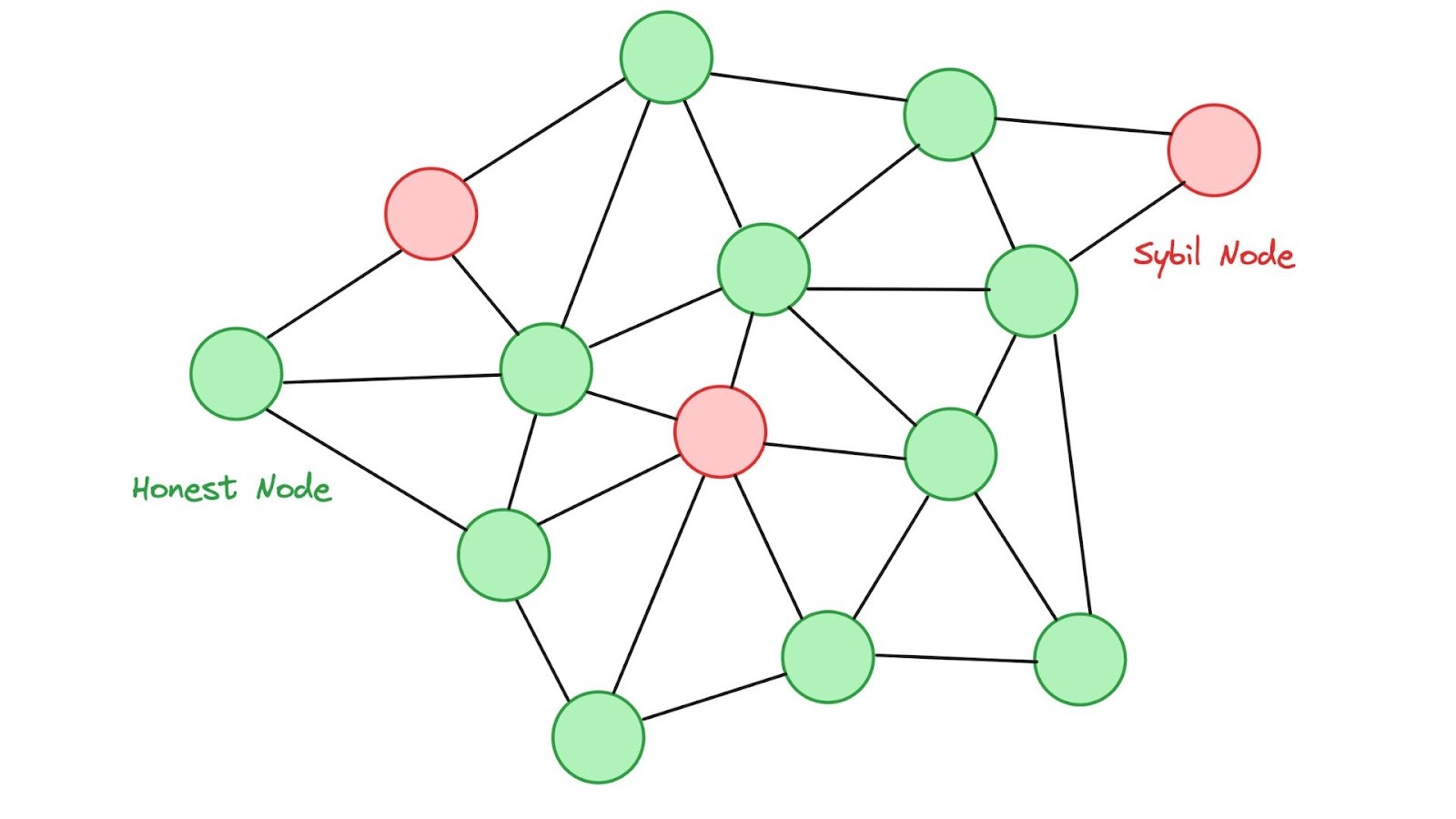

يحدث هجوم سيبيل عندما ينشئ شخص واحد أو مجموعة صغيرة هويات وهمية متعددة—غالبًا ما تُسمى عقد سيبيل أو حسابات—للحصول على نفوذ غير متناسب داخل شبكة نظير إلى نظير. يأتي الاسم من كتاب عام 1973 بعنوان "Sybil"، الذي سرد قصة امرأة لديها شخصيات متعددة. في الدوائر التقنية، ترسخ المصطلح بعد أن أبرز الباحثان براين زيل وجون آر. دوسور المشكلة في أنظمة النظير إلى النظير المبكرة في أوائل العقد الأول من القرن الحادي والعشرين. وأشارت ورقة دوسور إلى ضعف أساسي: دون وجود سلطة مركزية أو عائق مكلف، لا يمكن للشبكة التمييز بسهولة بين ما إذا كان العديد من "المشاركين المنفصلين" هم في الواقع فرد واحد ذكي يرتدي أقنعة مختلفة.

في مصطلحات البلوكشين، يُنشئ المهاجم مئات أو آلاف المحافظ الوهمية، العقد، أو حسابات المُحققين. هذه المحافظ الوهمية تتصرف بشكل طبيعي في البداية؛ فقد تنقل المعاملات بصدق أو تكسب نقاط سمعة صغيرة، لذا تعاملها الشبكة كأعضاء شرعيين في المجتمع. بمجرد أن يمتلك المهاجم عددًا كافيًا من الهويات الوهمية، فإنه يقلب الأمور رأسًا على عقب. فقد يصوت على حساب المشاركين الصادقين في اقتراح حوكمة، أو يُخضع معاملات معينة للرقابة، أو حتى يحاول تنفيذ هجوم بنسبة 51% لإعادة كتابة التاريخ الحديث على السلسلة.

فكر في ذلك كمدينة صغيرة حيث يظهر أحد السكان في اجتماع المجتمع بمائة هوية مزيفة ويوافق على كل قضية. النظام يبدو ديمقراطيًا على الورق، لكن النتيجة بعيدة كل البعد عن العدالة.

كيف تعمل هجمات سيبيل فعليًا

تظهر هجمات سيبيل بعدة أشكال مختلفة، لكنها جميعًا تعتمد على خدعة بسيطة واحدة: غمر الشبكة بهويات وهمية تكاد تكون مجانية لإنشائها. لا يحتاج المهاجم في معظم الحالات إلى مهارات قرصنة متقدمة، بل فقط القدرة على إنشاء وإدارة حسابات متعددة تبدو كمستخدمين أو عقد عادية.

الهجمات المباشرة مقابل الهجمات غير المباشرة

تحدث الهجمات المباشرة عندما تتواصل العقد الزائفة مباشرة مع العقد الصادقة. لا يمتلك المشاركون الأصليون وسيلة مباشرة لتحديد ما إذا كان الجديد زائفًا، لذا فإنهم يقبلون بيانات الجديد أو أصواته أو كتلاته كما هي. يمكن لهذه الهجمات أن تنشر تأثيرها بسرعة لأن هناك عدم وجود أي عازل بين المهاجم وباقي الشبكة.

الهجمات غير المباشرة أكثر خفية.

بدلاً من الاتصال المباشر، يوجه المهاجم التأثير عبر عقد وسيطة، أحيانًا عبر موجهات مخترقة، وأحيانًا عبر عقد بريئة تمامًا. لا تتفاعل العقد الصادقة أبدًا مع المصدر الضار الأصلي، مما يجعل الهجوم أصعب بكثير في التتبع والكشف. تنتقل المعلومات الخبيثة عبر هذه الوكلاء، وتُسمم تدريجيًا القرارات أو الإجماع دون إثارة علامات تحذيرية فورية.

خطة المهاجم النموذجية

في الممارسة العملية، تتبع معظم هجمات سيبيل عملية واضحة من ثلاث خطوات تبدو شبه روتينية بمجرد رؤية النمط.

يأتي أولًا إنشاء الهوية. يُنشئ المهاجم عشرات أو مئات أو حتى ملايين عناوين المحافظ باستخدام أدوات تلقائية تجعل العملية رخيصة وسريعة. على العديد من سلاسل الكتل، يتطلب إنشاء عنوان جديد موارد شبه معدومة، وهو بالضبط السبب الذي يجعل الهجوم فعالًا جدًا في البداية.

الخطوة التالية هي بناء السمعة. لا تتصرف الهويات المزيفة بسوء نية على الفور. بدلاً من ذلك، تتصرف كمشاركين طبيعيين، حيث ترسل معاملات صغيرة، أو تستثمر كميات ضئيلة من الرموز، أو ببساطة تنقل البيانات عبر الشبكة. يمكن أن تستمر هذه المرحلة أيامًا أو أسابيع، مما يسمح لعقد سيبيل بجمع نقاط الثقة، وبناء سجل على السلسلة، والاندماج مع المستخدمين الشرعيين.

أخيرًا، يأتي الاستيلاء على السلطة. بمجرد أن تصل الهويات الوهمية إلى كتلة حرجة، يُفعّل المهاجم المفتاح. يستخدم هذا الأغلبية المُصنّعة للتأثير على آليات التوافق، وتوجيه تصويتات الحوكمة، ورقابة المعاملات، أو التلاعب بتدفقات البيانات. على سلاسل إثبات العمل، قد يحاول المهاجم السيطرة على كمية كافية من قوة التجزئة ببساطة من خلال تشغيل عدد كبير من العقد ذات الطاقة المنخفضة. على شبكات إثبات الحصة، يوزّع رهانات صغيرة عبر العديد من الحسابات المنفصلة لتجنب تفعيل الضمانات الاقتصادية. في زراعة التوزيعات المجانية، الهدف أبسط وأكثر مباشرة: المطالبة بالمكافآت مرات عديدة من خلال التظاهر بأنك مستخدمون مختلفون في آنٍ واحد.

هذا النهج المتعدد الطبقات يفسر لماذا تظل هجمات سيبيل فعالة حتى على الشبكات التي تبدو آمنة على ما يبدو. تبدو المراحل المبكرة طبيعية تمامًا، لذا غالبًا ما تفوت أدوات الكشف عنها حتى يبدأ الضرر بالفعل. إن فهم هذه الخطوات يساعد الفرق على تصميم دفاعات أفضل ويعطي المستخدمين العاديين صورة أوضح لما يجب مراقبته عند المشاركة في بروتوكولات جديدة أو برامج حوافز.

الضرر الحقيقي: التأثيرات على شبكات البلوكشين

العواقب تتجاوز بكثير مجرد إزعاج. يمكن لهجوم سيبيل الناجح أن يُضعف الأعمدة الثلاثة التي تعد بها معظم سلاسل الكتل: الأمان، اللامركزية، والخصوصية.

هجمات 51% والإنفاق المزدوج

أحد أكثر النتائج رعبًا هو الهجوم الكلاسيكي 51% attack المصحوب بالإنفاق المزدوج. إذا نجحت العقد الضارة في السيطرة على أكثر من نصف موارد الشبكة، سواء من خلال قوة الحوسبة في أنظمة إثبات العمل أو الرموز المُرتهنة في إثبات الحصة، فإن المهاجم يكتسب القدرة على إعادة ترتيب المعاملات الحديثة أو حتى عكسها.

هذا يُخالِف الوعد الأساسي لثبات سلسلة الكتل. عانت إيثريوم كلاسيك من هذا بشكل مؤلم في عام 2020، عندما استغل مهاجم قوة هاش غالبية لتنفيذ عمليات إنفاق مزدوجة معقدة، وسرق في النهاية أكثر من 5 ملايين دولار من ETC. وقد ذكّر الحادث الجميع بكيفية تعرض السلاسل الأصغر أو الأقل أمانًا للخطر عندما يتم تحقيق التحكم بنمط سيبيل.

الرقابة وتشتت الشبكة

بeyond outright theft, Sybil attacks enable powerful censorship and network fragmentation. Attackers can simply refuse to forward blocks or transactions from honest users, effectively silencing parts of the community. In more advanced forms, they isolate specific nodes and feed them false information, an “eclipse attack” variant.

يُعتقد العقد المستهدف أنه لا يزال متصلًا بالشبكة الأوسع، لكنه في الواقع يعمل داخل فقاعة مُضللة. يمكن أن يؤدي هذا النوع من العزل إلى تأخير التأكيدات، أو تشويه بيانات السوق، أو منع المستخدمين من رؤية الحالة الحقيقية للسلسلة، مما يقوض الثقة بهدوء دون إثارة إنذارات فورية.

خرق الخصوصية

تشعر الشبكات المركزة على الخصوصية بالألم بدرجة حادة خاصة. في أنظمة مثل Tor أو العملات الموجهة للخصوصية مثل Monero، يمكن للمهاجم الذي يتحكم في العديد من عقد الدخول والخروج البدء في ربط عناوين IP بمعاملات محددة. وهذا يهاجم مباشرة الخصوصية التي يتوقعها المستخدمون. وواجهت Monero بالضبط هذا النوع من الهجوم الذي استمر 10 أيام في نوفمبر 2020. وكان الهدف واضحًا: كشف هوية المستخدمين من خلال مراقبة أنماط الحركة عبر العقد الضارة.

على الرغم من أن بروتوكول Dandelion++ الخاص بالشبكة ساعد في تقييد الضرر، إلا أن المحاولة نفسها أبرزت كيف يمكن لأساليب Sybil تحويل نقطة قوة، وهي التوجيه اللامركزي، إلى ضعف خطير عندما ينضم عدد كافٍ من المشاركين الوهميين إلى المزيج.

التدخل في الحوكمة

المنظمات الذاتية اللامركزية (DAOs) معرضة بشكل خاص لأنها غالبًا ما تعتمد على أنظمة التصويت الموزونة بالعملات أو نظام صوت واحد لكل شخص. عندما يغمر المهاجم النظام بمحفظات سيبيل، يمكنه التأثير على المقترحات لصالحه.

قد تمر الترقيات الضارة، ويمكن إعادة توجيه أموال الخزانة، أو يمكن تجاهل أصوات المجتمع الشرعية. النتيجة ليست مجرد قرار سيء اليوم، بل تآكل طويل الأمد للثقة في عملية الحوكمة نفسها. يبدأ المستخدمون في التساؤل عما إذا كانت أصواتهم أو أصوات أي شخص آخر ذات أهمية فعلاً.

الهدايا والاختلاس الحوافز

المشاريع التي تحاول مكافأة المستخدمين الحقيقيين تُستولى على توزيعات رموزها. في عام 2025، حددت شركة تحليلات البلوكشين Bubblemaps حوالي 100 محفظة مرتبطة في توزيع MYX Finance ادّعت الحصول على حوالي 9.8 مليون رمز مميز بقيمة حوالي 170 مليون دولار في ذلك الوقت، وفقًا لادعاءات أنها من كيان واحد.

قدمت حملة توزيع LayerZero لعام 2024 حالة بارزة أخرى. حيث حدد الفريق، بالتعاون مع Nansen وChaos Labs، أكثر من 800,000 عنوان كعناوين زائفة، أي حوالي 13% من المحافظ المؤهلة. كما أطلقوا برنامجًا للإبلاغ الذاتي ونظام مكافآت لتشجيع الصدق، وحوّلوا المعركة إلى لعبة مستمرة من القط والفأر.

تُظهر هذه الحوادث كيف أن الهجمات السيبيلية لا تسرق الأموال فحسب؛ بل تُضعف الثقة في النظام البيئي بأكمله.

أمثلة من الواقع غيّرت القواعد

تقدم التاريخ دروسًا واضحة. شهد هجوم شبكة Tor عام 2014 مُشغلًا واحدًا يدير 115 عقدة من عنوان IP واحد، مما منحه نفوذًا غير عادي على توجيه حركة المرور وفك anonymization المستخدمين. وهجوم مشابه لكنه أكثر استهدافًا ضرب Tor مرة أخرى في عام 2020، وركز على مستخدمي Bitcoin الذين يوجهون حركتهم عبر الشبكة.

على البلوكشين، أزال هجوم 51% الخاص بـ Verge في عام 2021 حوالي 200 يوم من سجل المعاملات، لكن الفريق تعافى خلال أيام. وأبرز التحديات المتكررة التي واجهتها Ethereum Classic في عام 2020 كيف تظل السلاسل الأصغر ذات معدلات هاش أقل أهدافًا جذابة.

أصبحت زراعة الهدايا من أكثر ساحات المعركة الحديثة وضوحًا. الآن، تنشر المشاريع بانتظام تقارير السيبيل، وتشترك مع شركات تحليل، وتجرب برامج المكافآت. أثارت حالة MYX Finance في عام 2025 انتباه الجميع لأن حجم ما يقارب 170 مليون دولار الذي يُزعم أنه تم تحويله عبر مجموعة صغيرة يشير إما إلى أتمتة متقدمة أو، كما افترض البعض، إلى عمل داخلي.

رفض الفريق، وأكد أن معظم المكافآت ذهبت إلى التجار ومزودي السيولة الشرعيين، مع الاعتراف بضرورة وجود فلاتر أقوى في برامج الحوافز المستقبلية.

تثبت هذه القصص شيئًا واحدًا: لا يوجد شبكة خالية من الخطر، لكن أفضل الفرق تعامل مقاومة سيبيل كعملية مستمرة وليس كحل لمرة واحدة.

كشف هجمات سيبيل قبل أن تسبب ضررًا

الكشف هو نصف المعركة. تبحث الفرق عن أنماط لا يظهرها أي مستخدم حقيقي:

-

ارتباط عنوان IP والعناوين: العديد من العقد أو المحافظ التي تشترك في نفس نطاق عنوان IP أو تم تمويلها من محفظة تبادل واحدة بالتتابع السريع.

-

تحليل سلوكي: مجموعات من الحسابات التي تتفاعل فقط مع بعضها البعض، وتنفذ معاملات متطابقة ذات قيمة منخفضة، أو تُفعّل في نفس الأوقات بالضبط.

-

رسومات الثقة الاجتماعية: الخوارزميات مثل SybilRank و SybilGuard أو شبكات العصبونات الرسومية الأحدث ترسم كيفية ارتباط العقد. فالمجتمعات الصادقة تميل إلى تشكيل شبكات كثيفة ومترابطة؛ بينما تبدو عناقيد Sybil كجزر معزولة مع روابط حقيقية قليلة.

-

التعلم الآلي وتحليل السجلات على السلسلة: تستخدم أدوات من شركات مثل Nansen أو Bubblemaps رسومات المعاملات لاكتشاف التجمعات المشبوهة. في تحليل توزيع Linea، علّمت Nansen ما يقارب 40% من العناوين على أنها Sybils بعد ضبط العتبات لحماية المستخدمين الشرعيين الصغار الذين يستخدمون محفظات متعددة.

تستكشف الأبحاث المتقدمة حتى التعلم التعاوني اللامركزي، حيث تقوم العقد بتدريب نماذج الكشف معًا دون مشاركة البيانات الخام لاكتشاف الشذوذ في الوقت الحقيقي مع الحفاظ على الخصوصية.

استراتيجيات منع فعالة حقًا

أقوى الدفاعات تجعل إنشاء هويات مزيفة مكلفًا أو مستحيلًا.

آليات التوافق كخط الدفاع الأول

تشكل آليات التوافق الحماية الأساسية لأغلب سلاسل الكتل. إن إثبات العمل، كما يستخدمه بيتكوين، يتطلب قوة حوسبة فعلية لإنشاء العقد والحفاظ عليها. لا يمكن للمهاجم ببساطة تشغيل آلاف الهويات ذات الجهد المنخفض، لأن كل هوية تتطلب أجهزة وكهرباء فعلية. وقد حافظت هذه الحقيقة الاقتصادية على ندرة الهجمات السيبيلية الواسعة النطاق على شبكات إثبات العمل الناضجة.

إثبات الحصة، الذي يُلاحظ بوضوح في إيثريوم، يرفع المعيار أعلى من خلال طلب من المشاركين تجميد رموز ذات قيمة. وفي مرحلة ما، كان يُطلب للحصول على صفة المُحقق 32 ETH لكل عقدة، وهو مبلغ جعل تشغيل عشرات الهويات المنفصلة مرهقًا ماليًا لأغلب المهاجمين. إن خطر فقدان رأس المال المُستثمر بسبب السلوك غير الصادق يضيف عامل ردع قوي آخر.

يُقدّم برهان الحصة المفوضة طبقة إضافية أخرى. بدلاً من السماح بعدد غير محدود من العقد، تختار المجتمعات مجموعة أصغر من المندوبين الموثوقين للتعامل مع التحقق. هذه المندوبين لديها حوافز قوية للعمل بصدق لأن مكانتها ومكافآتها تعتمد على دعم المجتمع، مما يجعل من الصعب جدًا على عقد سيبيل اكتساب نفوذ ذي معنى.

إثبات الهوية والتحقق من الهوية

بعض المشاريع تتجاوز التكاليف الاقتصادية وتعالج مشكلة الهوية مباشرة من خلال إثبات الشخصية. على سبيل المثال، يستخدم Worldcoin مسحات قزحية حيوية للتحقق من أن كل حساب يعود إلى إنسان فريد واحد. يهدف هذا النهج إلى فرض نظام حقيقي "شخص واحد، صوت واحد".

متطلبات KYC أو التحقق البسيط عبر الهاتف تضيف عوائق ملحوظة للمستخدمين، لكنها ترفع بشكل كبير تكلفة إنشاء حسابات وهمية. وعلى الرغم من أن هذه الطرق تثير جدلاً حول الخصوصية، إلا أنها لا تزال فعالة للغاية في الحد من الحجم الهائل من الهويات السيبيل التي يمكن للمهاجم إنشاؤها.

أنظمة السمعة والضوابط الهرمية

تُدخل أنظمة السمعة والهرمية الزمن والسلوك كدفاعات إضافية. يتم التعامل مع العقد الجديدة بحذر حتى تثبت نفسها. ويكسب المشاركون ذوو الخبرة الطويلة تدريجيًا قوة تصويت أعلى، أو أولوية في الحوكمة، أو تأثير أكبر عبر الشبكة.

هذا الهيكل يمنع الهويات الوهمية الجديدة تمامًا من التسبب في ضرر فوري.

تُعمّق رسومات الثقة الاجتماعية وأنظمة التزكية هذا الأمر. يجب على الأعضاء الموثوقين أن "يوصوا" بالجدد من خلال روابط مرئية على السلسلة. تحلل الخوارزميات كيفية ارتباط العقد ببعضها البعض، مما يسهل اكتشاف وتحديد المجموعات المعزولة من الحسابات المشبوهة.

الأدوات المخصصة والنهج متعدد الطبقات

يقوم المطورون أيضًا بنشر أدوات مخصصة مصممة خصيصًا للشبكات المحددة. إن جداول التجزئة الموزعة مثل Kademlia، المستخدمة من قبل مشروع الإنترنت الخفي (I2P)، تجعل من الصعب تقنيًا غمر الشبكة بعقد وهمية منسقة. يمكن لتقنيات تقييم السمعة القائمة على العقود الذكية خفض الرهانات أو تقليل النفوذ تلقائيًا عند اكتشاف السلوك السيء.

في الممارسة العملية، لا تعتمد المشاريع الأكثر مرونة على أي طريقة واحدة. بل تجمع بين عدة طبقات من التكاليف الاقتصادية من آليات التوافق، وفحوصات الهوية عبر إثبات الشخصية أو إجراءات معرفة عميلك (KYC)، وبناء السمعة بمرور الوقت، وحواجز تقنية مخصصة. يظل المبدأ التوجيهي ثابتًا: يجب أن تظل المشاركة الصادقة رخيصة وسهلة، بينما تصبح محاولات التوسع الضار باهظة التكلفة من حيث المال أو الوقت أو التعقيد التقني.

تشرح هذه الفلسفة متعددة الطبقات سبب زيادة مقاومة الشبكات الناضجة لهجمات سيبيل على مر السنين. كل تهديد جديد يدفع إلى تحسينات، مما يحول الوقاية إلى ممارسة متطورة بدلاً من قائمة ثابتة.

كيفية حل هجوم سيبيل بعد حدوثه بالفعل

حتى أفضل الدفاعات يمكن اختبارها. عندما يخترق الهجوم، فإن السرعة والشفافية مهمتان.

-

التصفية والاستبعاد الفوري: تحلل الفرق البيانات على السلسلة لقائمة سوداء للمجموعات المرتبطة. في عمليات التوزيع المجاني، هذا يعني إزالة المحافظ السيبيل قبل توزيع الرموز. أظهرت القائمة العامة الخاصة بـ LayerZero وبرنامج المكافآت المستمر كيف يمكن للمشاركة المجتمعية تسريع التنظيف.

-

إيقافات الحوكمة الطارئة: إذا بدا أن التصويت مُزوّر، يمكن للمشاريع إيقاف المقترحات، ومراجعة الأدلة، وعكس القرارات. بعض البروتوكولات تعيد التحكم مؤقتًا إلى متعدد التوقيعات الموثوق أو الفريق الأساسي بينما تهدأ الأمور.

-

رفع مستوى الاقتصاد: بعد حادثة، قد ترفع الفرق متطلبات التخزين أو تضيف قواعد ضمان جديدة لجعل الهجمات المستقبلية أكثر تكلفة.

-

إعادة تعيين السمعة والتأييد: تفقد العقد الجديدة أو المشبوهة حقوق التصويت حتى تثبت نفسها بمرور الوقت. يمكن للعقد الراسخة التأييد غير المباشر للآخرين من خلال درجات الثقة القائمة على الرسم البياني.

-

تصحيحات البروتوكول: يمكن للعقد رفض الاتصالات من عناوين IP مكررة، أو فرض التنوع الجغرافي، أو تطبيق حدود على الاتصالات الواردة. غالبًا ما تكشف المراجعات بعد الهجوم عن حلول بسيطة، مثل اختيار عقد عشوائي أفضل.

يشعر العملية وكأنها لعبة قطة وفأر، لكن كل جولة تجعل الشبكة أكثر ذكاءً. يتضمن الاسترداد الحقيقي أيضًا التواصل الواضح، ونشر النتائج، وشرح القرارات، وأحيانًا تعويض المستخدمين المتأثرين، لإعادة بناء الثقة.

التحديات والاعتبارات للطريق القادم

لا يوجد حل مثالي. يمكن أن تتعارض فحوصات الهوية القوية مع مبدأ الخصوصية في عالم التشفير. إن إثبات الهوية البيومترية يثير أسئلة حول إمكانية الوصول وخصوصية البيانات. قد يؤدي التصفية المفرطة إلى استبعاد مستخدمين شرعيين يمتلكون محفظات متعددة ببساطة.

تظل السلاسل الأصغر أو الأحدث أكثر عرضة للخطر لأنها تفتقر إلى معدل الهاش أو العمق الاقتصادي لبيتكوين أو إيثريوم. إن ثقافة التوزيع المجاني نفسها تخلق حوافز للزراعة، مما يحول كل إطلاق للعملة المعدنية إلى هدف محتمل.

تشمل التهديدات الناشئة أتمتة مدعومة بالذكاء الاصطناعي تقلد السلوك البشري بشكل أكثر إقناعًا. من ناحية أخرى، شهد عاما 2025 و2026 تقدمًا سريعًا في كشف التعلم الآلي، ونظم السمعة اللامركزية، والنهج الهجينة التي تجمع بين التكاليف الاقتصادية وخرائط التواصل الاجتماعي.

يمكن للمستثمرين والمستخدمين حماية أنفسهم من خلال دعم المشاريع التي تنشر خرائط طريق واضحة للدفاع ضد السيبيل، وتستخدم توافقًا مُختبرًا في الميدان، وتُوظف مدققين طرف ثالث. يظل الاحتفاظ بالأصول في محافظ الأجهزة وتجنب الروابط المشبوهة وسيلة أساسية ولكن ضرورية.

الاستنتاج

تذكّرنا هجمات سيبيل أن اللامركزية ليست تلقائية؛ بل تتطلب يقظة مستمرة. من الأيام الأولى لـ Tor إلى معارك التوزيعات المجانية المتطورة في 2024–2025، كشفت هذه الهجمات عن نقاط ضعف، لكنها دفعت أيضًا إلى الابتكار. المشاريع التي تعامل مقاومة سيبيل كنظام حي يجمع بين المشاركة المكلفة، والكشف الذكي، وأدوات المجتمع، وخطط الاسترداد السريعة، هي الأكثر احتمالاً للبقاء مرنة.

مع تعمّق البلوكشين في المالية اليومية، والحوكمة، وحتى التطبيقات الواقعية مثل إنترنت الأشياء الصناعي، ستُحدّد القدرة على فصل المشاركين الحقيقيين عن المحتالين الماهرين أي الشبكات التي ستزدهر. الخبر الجيد؟ الأدوات موجودة، والدروس عامة، والمجتمع لا يزال يتعلم. البقاء على اطلاع هو الخطوة الأولى للحفاظ على نزاهة الشبكة.

إذا وجدت هذا الدليل مفيدًا، اكتشف المزيد حول أمان البلوكشين أو شارك تجاربك الخاصة مع تصفية سيبيل في التعليقات. للحماية العملية، فكّر في استخدام محافظ الأجهزة واتبع المشاريع التي تُعطي أولوية للشفافية فيما يتعلق بالحوافز والحوكمة. ابقَ فضوليًا، وابقَ آمنًا، واستمر في البناء على أسس متينة.

الأسئلة الشائعة

هل جميع سلاسل الكتل عرضة لهجمات سيبيل؟

تواجه كل شبكة نظير إلى نظير الخطر نظريًا، لكن السلاسل الناضجة التي تستخدم إثبات العمل أو إثبات الحصة تجعل الهجمات الواسعة النطاق باهظة التكلفة للغاية. تظل الشبكات الأصغر أو ذات الأمان المنخفض أكثر عرضة.

2. كيف تكشف عن هجوم سيبيل؟

ابحث عن مجموعات من المحافظ أو العقد التي تشترك في مصادر التمويل، أو تظهر سلوكًا متطابقًا، أو تفتقر إلى روابط ثقة اجتماعية حقيقية في رسومات الثقة الاجتماعية. شركات التحليل وخوارزميات الرسوم البيانية تقوم بالجزء الأكبر من العمل.

3. ما الفرق بين الهجمات السيبيل المباشرة وغير المباشرة؟

تشمل الهجمات المباشرة عقدًا وهمية تتحدث مباشرة مع العقد الصادقة. أما الهجمات غير المباشرة، فتُمرر التأثير عبر عقد وسيطة، مما يجعل من الصعب تتبع المهاجم الأصلي.

4. هل يمكن لآلية إثبات الحصة منع هجمات سيبيل بالكامل؟

إنها تزيد التكلفة بشكل كبير لأن كل هوية تحتاج إلى رأس مال حقيقي معرض للخطر، لكن المهاجمين الأذكياء لا يزال بإمكانهم توزيع رؤوس أموال صغيرة على العديد من الحسابات ما لم تُضاف طبقات إضافية مثل فحوصات السمعة أو الهوية.

5. ما الذي حدث في حالة التزوير في توزيع LayerZero؟

حدد الفريق أكثر من 800,000 عنوان مشبوه باستخدام شركاء التحليلات وتقارير المجتمع، ثم عدّل التوزيعات لتشجيع المستخدمين الحقيقيين.

6. كيف تستعيد المشاريع نشاطها بعد هجوم ناجح؟

إنهم يحظرون العقد الضارة، ويوقفون الحوكمة، ويعيدون التراجع عن القرارات السيئة إن أمكن، ويصلحون البروتوكول. التواصل الواضح يساعد على استعادة ثقة المجتمع.

7. هل KYC هو الطريقة الوحيدة لوقف هجمات سيبيل؟

لا. على الرغم من فعاليته، فإنه يُضحي بالخصوصية. يفضل العديد من المشاريع النُهج الهجينة التي توازن بين الأمان واللامركزية من خلال التكاليف الاقتصادية وأنظمة السمعة وتحليل الرسوم البيانية.

8. ما الذي يجب على المستخدمين مراقبته لتجنب أن يصبحوا جزءًا من مخطط سيبيل؟

كن حذرًا من "أدلة الزراعة" التي تعد بمكافآت سهلة من خلال عشرات المحافظ. عادةً ما يبدو المشاركة المشروعة كنشاط طبيعي ومتنوع بدلاً من التكرار المبرمج.

إخلاء مسؤولية حول المخاطر: هذا المحتوى لأغراض تعليمية فقط ولا يشكل نصيحة مالية أو استثمارية أو قانونية. تتضمن استثمارات العملات المشفرة مخاطر وتأرجحًا كبيرين. قم دائمًا بإجراء بحثك الخاص واستشر محترفًا مؤهلًا قبل اتخاذ أي قرارات مالية. الأداء السابق لا يضمن نتائج أو عوائد مستقبلية.

اخلاء المسؤوليه: تُرجمت هذه الصفحة باستخدام تقنية الذكاء الاصطناعي (المدعومة من GPT) لراحتك. للحصول على المعلومات الأكثر دقة، ارجع إلى النسخة الإنجليزية الأصلية.