ما هو هجوم الساندويتش: كيف يعمل، أمثلة تاريخية، المخاطر، والوقاية

2026/04/06 09:30:50

ما يبدو كأنه انزلاق عادي في بورصة لامركزية ليس دائمًا عاديًا. في العديد من الحالات، يقوم المتداول بإرسال تبديل، وتصبح المعاملة مرئية قبل التأكيد، وتفاعل البوتات الآلية خلال ثوانٍ لاستغلال تلك المعلومات. النتيجة هي سعر تنفيذ أسوأ للمستخدم وربح سريع للمهاجم. هذه الاستراتيجية تُعرف باسم sandwich attack، وأصبحت واحدة من أكثر أشكال MEV مناقشة في التمويل اللامركزي.

يُبنى السوق الكريبتويدي الأوسع على الشفافية والسرعة والوصول المفتوح. هذه الصفات هي جزء مما يجعل DeFi جذابًا. في الوقت نفسه، يسمح هذا الانفتاح نفسه للروبوتات المتقدمة بمراقبة المعاملات المعلقة، وتقدير تأثير السعر، وإدراج صفقاتها الخاصة حول نشاط المستخدمين. وهذا يخلق مشكلة في هيكل السوق يجب على كل مستخدم كريبتويدي جاد فهمها.

بحلول نهاية هذه المقالة، ستُفهم ما هو هجوم الساندويتش، وكيف تعمل هجمات الساندويتش في عالم التشفير، ولماذا هي شائعة على منصات التداول اللامركزية القائمة على AMM، وأي المتداولين أكثر عرضة لها، وما الخطوات العملية التي يمكن أن تقلل من التعرض لها. كما سترى كيف يندرج هذا الأسلوب ضمن النقاش الأوسع حول تداول DeFi، وترتيب المعاملات، ونزاهة السوق على السلسلة، وحماية MEV.

الخطاف

ماذا لو كان تداولك للعملات المشفرة لا يتأثر فقط بالتقلبات، بل يستهدف عمدًا قبل أن يصل إلى سلسلة الكتل؟

نظرة عامة

تشرح هذه المقالة معنى هجوم الساندويتش في عالم العملات المشفرة، وتفصّل كيفية عمله، وتستكشف تأثيره على التداول اللامركزي، وتستعرض أمثلة تاريخية من صعود التمويل اللامركزي، وتوضح المخاطر الرئيسية والحذر الذي يجب على المتداولين فهمه.

أطروحة

الغرض من هذه المقالة هو شرح هجمات الساندويتش بطريقة واضحة وعملية حتى يتمكن القراء من فهم كيفية تأثيرها على تداول العملات المشفرة، ولماذا تهم في أسواق DeFi الحديثة، وكيف يمكن للمتداولين تقليل احتمالية استغلالهم من قبل هذا النوع من التلاعب بالسوق.

ما هو هجوم الساندويتش؟

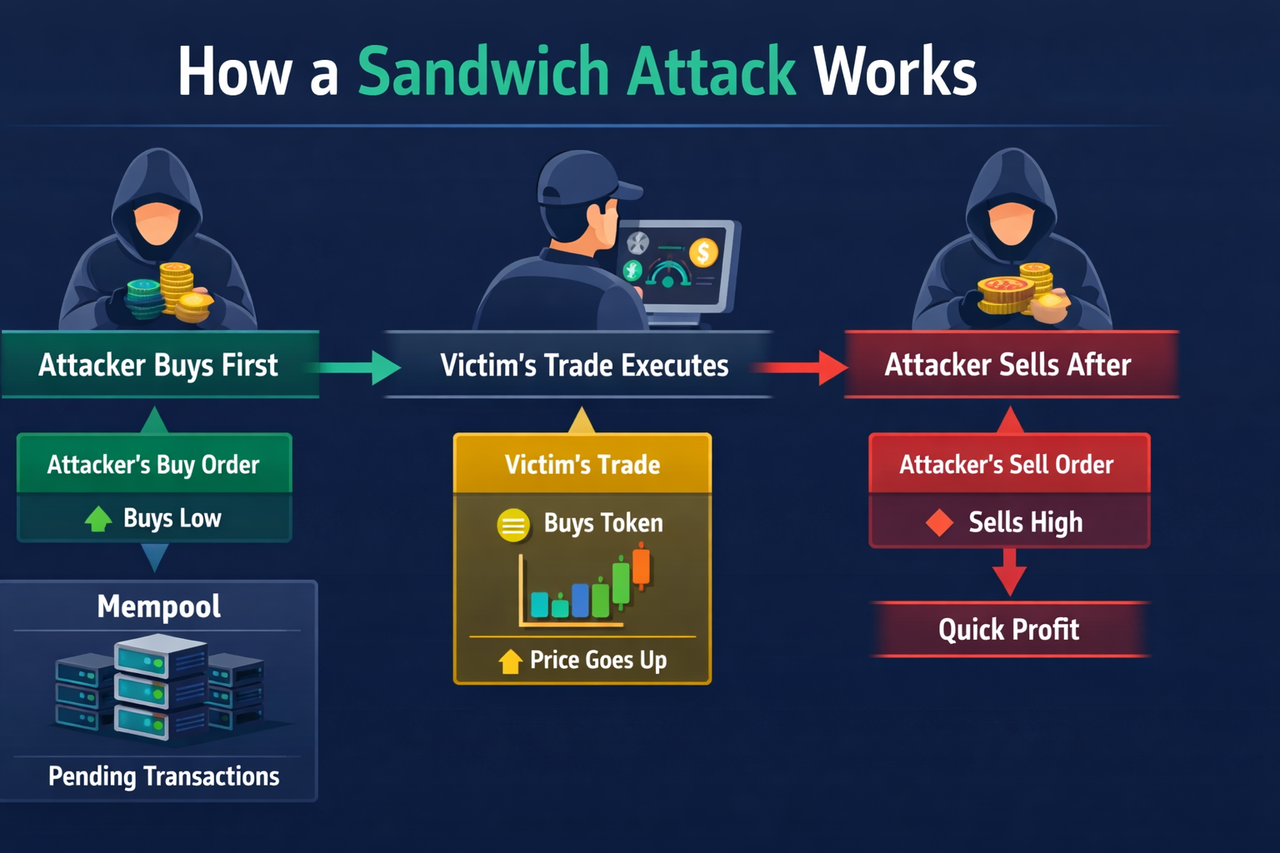

هجوم الساندويتش هو استغلال تداول في DeFi يحدث عادةً على البورصات اللامركزية التي تستخدم صانعي الأسواق الآليين (AMMs). وببساطة، يلاحظ المهاجم معاملة الضحية المعلقة في الميمبول، وينفذ صفقة قبلها وأخرى بعدها، ويكسب من تقلب السعر الناتج عن أمر الضحية.

الهيكل بسيط:

-

أول صفقة للمهاجم تأتي أولاً

-

الصفقة الخاصة بالضحية في المنتصف

-

الصفقة الثانية للمهاجم تأتي في النهاية

الهدف هو الربح من تأثير السعر على الضحية.

على سبيل المثال، تخيل أن متداولًا يريد شراء رمز على بورصة لامركزية. إذا كان هذا الأمر كبيرًا بما يكفي، فسيدفع سعر الرمز للارتفاع داخل حوض السيولة. يمكن لروبوت الساندويتش اكتشاف المعاملة المعلقة، وشراء الرمز أولًا، والسماح لمعاملة الضحية بدفع السعر للأعلى، ثم بيعه فورًا بعد ذلك لتحقيق ربح.

لا يزال الضحية يكمل الصفقة، لكن بسعر أسوأ مما كان سيحصل عليه لو لم يتدخل المهاجم.

هذا ما يجعل هجمات الساندويتش مهمة جدًا في عالم العملات المشفرة. فهي لا تتضمن عادةً سرقة الأموال مباشرة أو استغلال عيب في البرنامج. بل تستغل بيئة التداول نفسها. يعتمد المهاجم على ثلاثة شروط:

-

الرؤية العامة للمعاملات المعلقة

-

حركة سعرية قابلة للتنبؤ في مجموعات قائمة على AMM

-

استعداد الضحية لقبول بعض الانزلاق

بسبب ذلك، يُفهم هجوم الساندويتش على أنه استغلال لترتيب المعاملات أكثر من كونه اختراقًا تقليديًا.

كيف تعمل هجوم الساندويتش

لفهم هجمات الساندويتش بوضوح، من المفيد النظر إلى العملية خطوة بخطوة.

-

يقدم متداول طلب تبديل

يقوم مستخدم بتنفيذ تداول في بورصة لامركزية. على سبيل المثال، قد يُبادل ETH برمز آخر على منصة DeFi مثل AMM على غرار Uniswap.

قبل إتمام الصفقة، غالبًا ما تبقى المعاملة في منطقة انتظار عامة تُعرف باسم mempool. وهي المكان الذي تُرى فيه المعاملات المعلقة قبل إضافتها إلى سلسلة الكتل.

-

يكتشف روبوت المعاملة المعلقة

تقوم الروبوتات المتخصصة بمسح مجمع الذاكرة باستمرار. فهي تبحث عن الصفقات التي يمكن أن تكون مربحة للاستغلال، خاصةً:

-

عمليات تبديل كبيرة

-

الصفقات التي تشمل رموز ذات سيولة منخفضة

-

المعاملات بدرجة كافية من تحمل الانزلاق لترك مساحة لحركة السعر

إذا قدر الروبوت أن تجارة الضحية ستُحدث تحركًا كافيًا في السوق لتوليد ربح، فسيتصرف فورًا.

-

يضع المهاجم الصفقة الأولى

يرسل المهاجم معاملة ستُنفّذ قبل أمر الضحية. غالبًا ما يتم ذلك عن طريق دفع رسوم غاز أعلى أو استخدام طريقة أخرى لاكتساب الأولوية.

إذا كان الضحية يشتري رمزاً، فإن المهاجم يشتري أولاً. هذا الشراء الاستباقي يدفع السعر للارتفاع قبل معالجة معاملة الضحية.

-

يتم تنفيذ تجارة الضحية بسعر أسوأ

الآن تتم معاملة الضحية، لكن السعر قد تحرك ضدها بالفعل. تتلقى الضحية عددًا أقل من الرموز مما كان متوقعًا أو تدفع أكثر مما كان متوقعًا.

لا يزال التنفيد ناجحًا لأن حركة السعر تبقى ضمن حدود التحمل للانزلاق الخاص بالمستخدم.

-

المهاجم يخرج بعد الضحية

بعد أن تدفع صفقة الضحية السعر إلى مزيد من الارتفاع، يضع المهاجم الصفقة الثانية، وعادةً ما يبيع ما تم شراؤه في الخطوة الأولى. هذا يسمح للمهاجم بتأمين ربح سريع.

يبدو الناتج هكذا:

-

المهاجم يشتري بسعر منخفض

-

الصفقة الخاصة بالضحية تدفع السعر للأعلى

-

المهاجم يبيع بسعر مرتفع

يمكن أن يحدث كل هذا في ثوانٍ أو مليثانية.

مثال بسيط لهجوم الساندويتش

افترض أن مستخدمًا يريد شراء رمز A باستخدام ETH في بورصة لامركزية. خزانة السيولة لرمز A ليست عميقة جدًا، لذا سيؤدي الأمر الأكبر إلى تحريك السعر بشكل ملحوظ.

يرى روبوت الساندويتش عملية التبديل المعلقة للمستخدم في الميمبول. يرسل بسرعة أمر شراء خاص به أولاً. يؤدي هذا الشراء إلى رفع سعر الرمز A. ثم تُنفذ أمر الشراء الأصلي للضحية عند السعر الجديد الأعلى. وأخيرًا، يبيع الروبوت الرموز التي اشتراها قبل لحظات.

يحقق المهاجم ربحًا من الفرق بين سعر الشراء الأقل وسعر البيع الأعلى.

قد يلاحظ الضحية فقط أنهم تلقوا عددًا أقل من الرموز مما كان متوقعًا. بالنسبة لهم، قد يبدو الأمر كأنه انزلاق عادي. لكن في الواقع، تم إنشاء حركة السعر عن قصد للاستفادة من معاملتهم.

هذا أحد الأسباب التي تجعل هجمات الساندويتش صعبة على المتداولين العاديين لرصدها. لا يزال التبادل يكتمل. قد لا تُظهر الواجهة أي شيء مريب بشكل واضح. غالبًا ما يكون الخسارة مخفية داخل سعر التنفيذ النهائي.

لماذا تحدث هجمات الساندويتش في DeFi

أصبحت الهجمات الساندويتش شائعة لأن DeFi أنشأ الظروف الدقيقة التي يمكنها أن تزدهر فيها.

رؤية المعاملات العامة

على العديد من السلاسل الكتلية، تكون المعاملات مرئية قبل تأكيدها. هذه الشفافية تساعد الشبكة على العمل، لكنها تعطي الروبوتات وقتًا لفحص المعاملات المعلقة وتخطيط استراتيجياتها بناءً عليها.

في التمويل التقليدي، لا تُرى كل أمر معلق بشكل مفتوح لكل منافس بنفس الطريقة. في التمويل اللامركزي، أصبحت الرؤية العامة ميزة وضعفًا في آنٍ واحد.

التسعير القائم على AMM

لا تستخدم معظم البورصات اللامركزية دفتر أوامر تقليدي. بدلاً من ذلك، تعتمد على صانعي السوق الآليين الذين يحسبون أسعار الرموز بناءً على رصيد الأصول في حوض السيولة.

عندما يضع شخص ما أمر شراء كبير، يرتفع السعر. عندما يضع شخص ما أمر بيع كبير، ينخفض السعر. هذا التحرك ليس عشوائيًا. إنه يتبع صيغة الصندوق، مما يجعل هجمات الساندويتش ممكنة.

tolerance الانزلاق

غالبًا ما يسمح المستخدمون بمستوى معين من الانزلاق حتى لا تفشل معاملتهم إذا تغير السعر قليلاً قبل التأكيد. هذا أمر عملي، لكنه يخلق أيضًا مساحة للمهاجمين.

إذا استطاع المهاجم تحريك السعر ضد الضحية مع البقاء ضمن نطاق الانزلاق المسموح به، فسيتم تنفيذ الصفقة.

السرعة والأتمتة

يتم تنفيذ معظم هجمات الساندويتش بواسطة بوتات أكثر من البشر. يمكن للبوتات مراقبة المعاملات المعلقة، ومحاكاة الربح المحتمل، وتقديم معاملات ذات أولوية شبه فورية.

هذا يجعل التسلل قابلاً للتوسع بشكل كبير. بمجرد أن أصبحت الاستراتيجية معروفة، يمكن أتمتتها عبر عدد كبير من الصفقات.

لماذا تهم هجمات الساندويتش

قد تبدو هجمات الساندويتش تقنية، لكنها لها تأثيرات حقيقية على المتداولين العاديين في عالم العملات المشفرة. فهي مهمة لأن المستخدمين ينتهي بهم المطاف بأسعار أسوأ، خاصة في الصفقات الكبيرة أو ذات السيولة المنخفضة. مع مرور الوقت، يمكن أن تقلل من الثقة في التمويل اللامركزي وتجعل التداول اللامركزي يبدو غير عادل.

كما يسلطون الضوء على مشكلة أكبر في أسواق التشفير: الشفافية لا تؤدي دائمًا إلى العدالة. عندما تكون المعاملات المعلقة مرئية، يمكن للفاعلين الأسرع استخدام هذه المعلومات لتحقيق أرباح على حساب المستخدمين العاديين.

هجمات الساندويتش وMEV

تُعد هجمات الساندويتش أحد أوضح الأمثلة على MEV، أو القيمة القابلة للاستخراج القصوى. تشير MEV إلى الربح الناتج عن تغيير ترتيب المعاملات في كتلة.

في هجوم الساندويتش، يكسب المهاجم المال من خلال إجراء تداول واحد قبل الضحية وآخر بعده. وهذا يجعل ترتيب المعاملات هو المصدر الرئيسي للربح.

بما أن الفكرة سهلة الفهم، أصبحت الهجمات المُحَبَّسة من الأمثلة الرئيسية المستخدمة لشرح كيفية عمل MEV في DeFi.

الخلفية التاريخية: صعود هجمات الساندويتش

لم تصبح هجمات الساندويتش معروفة على نطاق واسع بسبب حدث واحد معزول. بل ظهرت من خلال أنماط متكررة خلال التوسع السريع للتمويل اللامركزي.

النمو المبكر لـ DeFi

مع اكتساب DeFi زخماً في أوائل عقد 2020، جعلت البورصات اللامركزية مثل Uniswap تبادل الرموز بسيطاً ومتاحاً للجميع. كان يمكن لأي شخص تداول الرموز مباشرة من محفظته، وسمحت صناديق السيولة للأسواق بالعمل دون وسطاء سوقيين تقليديين.

ساعدت هذه الابتكار في دفع نمو هائل في التداول على السلسلة. لكنها أدخلت أيضًا ضعفًا. كانت الصفقات المعلقة مرئية، واستجابت أسعار AMM بشكل متوقع للصفقات الكبيرة. وهذا جعل من الممكن للبوتات اكتشاف واستغلال الفرص الربحية.

التعرف المتزايد من قبل المتداولين والباحثين

مع نضج النظام البيئي، بدأ المتداولون في ملاحظة تنفيذ سيء بشكل غير طبيعي على عمليات التبديل الأكبر، خاصة في حواضن السيولة الأقل. وبدأ الباحثون والمراقبون في السوق تحليل أنماط المعاملات وأدركوا أن العديد من هذه الحالات لم تكن انزلاقات عشوائية. بل كانت هجمات منظمة.

بمجرد أن أصبح هذا النمط معروفًا على نطاق واسع، انتقل التضمين من كونه تفصيلًا تقنيًا إلى موضوع رئيسي في تعليم وبحث التمويل اللامركزي.

من تكتيك انتهازي إلى استراتيجية مُصَنَّعة

في البداية، قد بدا أن هجمات الساندويتش كانت سلوكًا انتهازيًا منعزلًا. لكن مع وضوح إمكانات الربح، ظهرت بنية تحتية متخصصة. أصبحت الروبوتات أكثر تطورًا. وبنى الباحثون أنظمة لفحص مجمع الذاكرة، ومحاكاة الصفقات، وحساب الربحية، والسباق للحصول على الأولوية.

في تلك المرحلة، لم تعد هجمات الساندويتش تأثيرًا جانبيًا. لقد أصبحت صناعة.

أمثلة تاريخية لهجمات الساندويتش

بما أن الهجمات الساندويتش تحدث غالبًا على مستوى المعاملات، فهي لا تُمثل دائمًا بعنوان رئيسي مشهور. أسهل طريقة لفهم تاريخها هي من خلال المراحل الرئيسية والأمثلة المتكررة.

-

إيثيريوم ويوينسوايب في مرحلة دي في الأولى

أول بيئة رئيسية أصبحت فيها الهجمات المُقَطَّعة مرئية على نطاق واسع هي نظام إيثيريوم DeFi، خاصة حول البورصات القائمة على AMM مثل Uniswap.

مع زيادة حجم التداول القائم على إيثريوم، جذبت التبادلات الأكبر بوتات يمكنها مراقبة الميمبول والعمل خلال ثوانٍ. لاحظ الباحثون والتجار نمطًا متكررًا:

-

ظهر تبديل معلق كبير

-

دخل روبوت أولًا

-

تم تنفيذ تجارة الضحية بسعر أسوأ

-

غادر الروبوت فورًا بعد

هذه المرحلة ذات أهمية تاريخية لأنها أنشأت الهيكل الكلاسيكي المستخدم لشرح هجمات الساندويتش اليوم. مجمع Ethereum العام، إلى جانب شعبية التداول القائم على AMM، جعلته أول دراسة حالة واضحة.

للكثير من المستخدمين، كان هذا أول تواصل لهم مع فكرة أن التنفيذ السيء في DeFi قد لا يكون ببساطة حركة سوق عشوائية.

-

صعود باحثي MEV المحترفين

مع نضج DeFi، أصبحت الهجمات الثلاثية أكثر تطورًا بكثير. ما بدأ كاستراتيجية انتهازية تحول إلى نشاط متخصص يُنفَّذ بواسطة باحثي MEV.

قام هؤلاء الباحثون ببناء أدوات مصممة خصيصًا لتحديد فرص ترتيب المعاملات الربحية. راقبت أنظمتهم مجمع الذاكرة باستمرار، ونفذت محاكاة لتقدير ما إذا كان يمكن تضمين تجارة معلقة بشكل رابح، وقدموا معاملات برسوم مُحسَّنة بدقة.

هذه المرحلة مهمة تاريخيًا لأنها شهدت الانتقال من نشاط روبوتات منعزل إلى سوق تنافسي ومحترف. لم تعد هجمات الساندويتش ظواهر عشوائية. بل أصبحت استراتيجية أساسية في نظام MEV المتزايد.

كما غيّر ذلك من حجم المشكلة. وبمجرد دخول باحثين مُحسَّنين للغاية إلى هذا المجال، أصبح التضييق أكثر منهجية وأصعب على المستخدمين العاديين تجنبه.

-

حروب الغاز بين الروبوتات المتنافسة

جاء مرحلة تاريخية مهمة أخرى عندما بدأ عدة روبوتات في استهداف نفس المعاملة المعلقة. إذا بدا تبديل واحد مربحًا بشكل خاص، فقد يحاول عدة باحثين تضمينه في نفس الوقت.

هذا أدى إلى حروب الغاز، حيث دفعت الروبوتات رسومًا متزايدة باستمرار للحصول على أولوية المعاملات. وأظهرت هذه المسابقات مدى قيمة فرص الخبز.

تاريخيًا، كان هذا نقطة تحول لأنه أظهر أن الهجمات المُحَاصِرَة لم تكن مجرد إزعاج طفيف. بل كانت ذات أهمية اقتصادية كافية لتشجيع منافسة شديدة بين الجهات المحترفة.

كما كشفت عن طبقة ثانية من عدم الكفاءة: فليس فقط كان الضحية مستغلًا، بل يمكن أيضًا أن تزيد المنافسة بين الروبوتات من ازدحام الشبكة وتكاليف المعاملات على نطاق أوسع.

-

التوسع خارج إيثريوم

على الرغم من أن إيثريوم أصبحت البيئة الأكثر شهرة لهجمات الساندويتش، إلا أن هذه الاستراتيجية لم تظل مقتصرة على سلسلة كتل واحدة.

مع اعتماد سلاسل أخرى للبورصات اللامركزية والتجارة القائمة على AMM، ظهرت ثغرات مشابهة في أماكن أخرى. أي نظام بيئي يمتلك هذه الخصائص يمكن أن يصبح هدفًا:

-

المعاملات المعلقة المرئية

-

تداول الرموز النشطة

-

مجموعات السيولة التي تتفاعل بشكل متوقع مع حجم الطلب

-

المستخدمون المستعدون لقبول الانزلاق

أظهر هذا التوسع أن الهجمات المُحَصَّرة لم تكن مقصورة على علامة تجارية واحدة أو بروتوكول واحد، بل كانت ميزة هيكلية لأنواع معينة من تصميم الأسواق على السلسلة.

هذا التحول التاريخي مهم لأنه نقل الحوار بعيدًا عن إلقاء اللوم على سلسلة واحدة نحو الاعتراف بمشكلة تصميم أوسع في DeFi.

-

أسواق عملات الميم والعملات ذات السيولة المنخفضة

ظهر مثال آخر بارز لهجمات الساندويتش في أسواق العملات الميمية والعملات الجديدة ذات السيولة المنخفضة.

كانت هذه البيئات جذابة بشكل خاص للمهاجمين لأنها غالبًا ما تجمع بين:

-

سيولة ضحلة

-

تقلبات عالية

-

طلب التجزئة السريع

-

إعدادات انزلاق واسعة

-

المتداولون يتسابقون لدخول المراكز بسرعة

في هذه الظروف، حتى الصفقات الاستباقية الصغيرة نسبيًا يمكن أن تؤثر بشكل كبير على الأسعار. وهذا جعل من السهل على الروبوتات استغلال المستخدمين.

هذه المرحلة مهمة تاريخيًا لأنها جعلت هجمات الساندويتش جزءًا من التجربة اليومية للتجار التجزئة. لم يعد المشكلة محصورة في الباحثين أو المشاركين الكبار في DeFi. فقد мог المستخدمون العاديون الشعور بها مباشرة عندما حصلوا على سعر أسوأ بكثير مما كان متوقعًا أثناء إطلاق رمز ساخن.

المخاطر والحذر من هجمات الساندويتش في DeFi

-

التعرض العام لمجمع الذاكرة: غالبًا ما تكون المعاملات المعلقة مرئية قبل التأكيد، مما يمنح الروبوتات وقتًا لاكتشاف واستهداف الصفقات.

-

إعدادات انزلاق عالية: يمنح تحمل الانزلاق الواسع المهاجمين مساحة أكبر لتحرك السعر ضد المستخدمين مع السماح للعملية بالمرور.

-

مجمعات السيولة المنخفضة: السيولة الرقيقة تجعل الأسعار أسهل للتحكم بها، مما يزيد من خطر الهجمات الساندويتش.

-

الخسائر المخفية: يلاحظ العديد من المتداولين فقط أن التبادل نجح، وليس أنهم تلقوا سعر تنفيذ أسوأ.

-

حماية غير كاملة: يمكن لأدوات حماية MEV مساعدة تقليل التعرض، لكنها لا تزيل جميع مخاطر الهجمات المثلثية.

-

احتياطات للمتداولين: يمكن للمستخدمين تقليل المخاطر من خلال الحفاظ على انزلاق منخفض، وتجنب الصناديق غير السائلة، وتقسيم عمليات التبديل الكبيرة، واستخدام أدوات التوجيه المحمية حيثما كانت متاحة.

الاستنتاج

هجوم الساندويتش في عالم العملات المشفرة هو أحد أوضح الأمثلة على كيفية تشكيل رؤية المعاملات وآليات التنفيذ للنتائج الحقيقية في التمويل اللامركزي. يقوم المهاجم بتنفيذ صفقة قبل معاملة الضحية المعلقة وأخرى بعدها، ليحقق ربحًا بينما تتلقى الضحية سعرًا أسوأ. إنه مفهوم بسيط، وفعال للغاية في التطبيق، ومرتبط ارتباطًا عميقًا بارتفاع ظاهرة MEV في الأسواق اللامركزية.

غطت هذه المقالة معنى الهجمات الساندويتش، وكيف تعمل، ولماذا تؤثر على تداول العملات المشفرة وأمن السوق، والأنماط التاريخية التي جعلتها موضوعًا رئيسيًا في DeFi، والاحتياطات العملية التي يجب على المستخدمين فهمها. النقطة الأساسية بسيطة: التجارة الناجحة ليست دائمًا تجارة عادلة. في عالم العملات المشفرة، جودة التنفيذ مهمة.

بالنسبة للتجار والمعلمين وأي شخص يحاول فهم صناديق التداول اللامركزية بشكل أعمق، تظل هجمات الساندويتش واحدة من أهم المفاهيم في DeFi الحديثة.

دعوة للعمل

هل ترغب في فهم مخاطر تداول DeFi بشكل أوضح؟ قم بزيارة KuCoin Learn لمعرفة المزيد عن الهجمات الساندويتش، الانزلاق، و أساسيات DeFi.

الأسئلة الشائعة حول الهجمات الساندويتش

ما هو هجوم الساندويتش في عالم العملات المشفرة؟

هجوم الساندويتش هو استغلال تداول في DeFi حيث يضع المهاجم صفقة واحدة قبل وصفقة واحدة بعد معاملة الضحية المعلقة لتحقيق ربح من حركة السعر الناتجة عن معاملة الضحية.

لماذا يُسمى هجوم الساندويتش؟

يُطلق عليه هجوم الساندويتش لأن معاملة الضحية تُوضع بين معاملتين للهاكر، مثل الحشوة بين شريحتين من الخبز.

هل هجوم الساندويتش هو نفسه التقدم المسبق؟

ليس تمامًا. عادةً ما يعني التقدم الأمامي وضع معاملة قبل معاملة أخرى معلقة. الهجوم الساندويتش هو نسخة أكثر تحديدًا تتضمن أيضًا معاملة ثانية بعد الضحية.

أين تحدث هجمات الساندويتش عادةً؟

تحدث غالبًا على البورصات اللامركزية التي تستخدم صانعي الأسواق الآليين، خاصةً عندما تكون الصفقات مرئية في المجمع العام ويكون زوج الرموز به سيولة محدودة.

من الأكثر عرضة لهجمات الساندويتش؟

المتداولون الكبار، والمستخدمون الذين يتداولون رموزًا ذات سيولة منخفضة، ومشترو العملات الميمية، والأشخاص الذين يستخدمون إعدادات انزلاق عالية، هم عادةً الأكثر عرضة.

هل يمكن أن تحدث هجمات الساندويتش خارج إيثريوم؟

نعم. يمكن أن تحدث في أي بيئة سلسلة كتل حيث تكون المعاملات المعلقة مرئية، ويجعل التسعير على نمط AMM ترتيب المعاملات مربحًا.

كيف يمكن للمستخدمين تقليل خطر الهجوم الساندويتش؟

يمكن للمستخدمين تقليل المخاطر من خلال تضييق الانزلاق، وتجنب الصناديق غير السائلة، وتقسيم عمليات التبديل الكبيرة، واستخدام أدوات التوجيه المحمية حيثما كانت متاحة، والانتباه أكثر لجودة التنفيذ.

هل الهجمات الساندويتش غير قانونية؟

يعتمد المعاملة القانونية على الاختصاص القضائي وتفاصيل الحالة. في معظم مناقشات العملات المشفرة، تُعامل هجمات الساندويتش كمسألة تتعلق ببنية السوق وMEV بدلاً من كونها استغلال برمجي بسيط.

إخلاء المسؤولية: قد تأتي المعلومات المقدمة على هذه الصفحة من مصادر خارجية ولا تمثل بالضرورة وجهات نظر أو آراء KuCoin. يُقصد بمحتوى هذا القسم فقط الغرض التوعوي العام ولا ينبغي اعتباره نصيحة مالية أو استثمارية أو احترافية. لا تضمن KuCoin دقة أو اكتمال أو موثوقية المعلومات، ولا تتحمل أي مسؤولية عن أي أخطاء أو إهمالات أو نتائج ناتجة عن استخدامها. ينطوي الاستثمار في الأصول الرقمية على مخاطر جوهرية. يرجى تقييم تحملك للمخاطر ووضعك المالي بعناية قبل اتخاذ أي قرارات استثمارية. لمزيد من التفاصيل، يرجى الرجوع إلى شروط الاستخدام و إفشاء المخاطر

اخلاء المسؤوليه: تُرجمت هذه الصفحة باستخدام تقنية الذكاء الاصطناعي (المدعومة من GPT) لراحتك. للحصول على المعلومات الأكثر دقة، ارجع إلى النسخة الإنجليزية الأصلية.