لکھاری: Beosin

9 جنوری کی صبح ایک بجے Truebit Protocol کے 5 سال قبل جاری کردہ اور سرچھپ نہ ہونے والے کانٹریکٹ پر حملہ ہوا اور اس کے نتیجے میں 8,535.36 ETH (تقریباً 26.4 ملین ڈالر) کا نقصان ہوا۔ Beosin سیکیورٹی ٹیم نے اس سیکیورٹی واقعے کا خلل اور فنڈز کا تعاقب کیا ہے اور نتائج درج ذیل ہیں:

حملہ آوری کی تکنیک کا ت

ہم اس واقعہ کا تجزیہ ایک اہم ترین حملہ کاری کی ڈیل کے ذریعے کریں گے، ڈیل ہیش: 0xcd4755645595094a8ab984d0db7e3b4aabde72a5c87c4f176a030629c47fb014

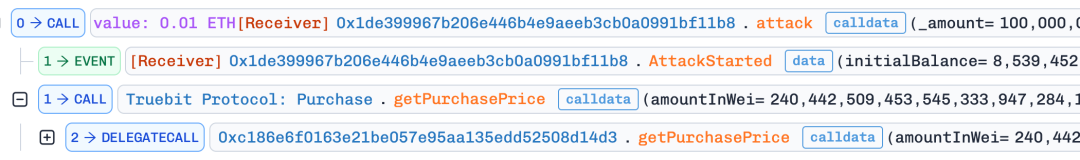

1. حملہ آور getPurchasePrice() کو کال کرکے قیمت حاصل کرتا ہے

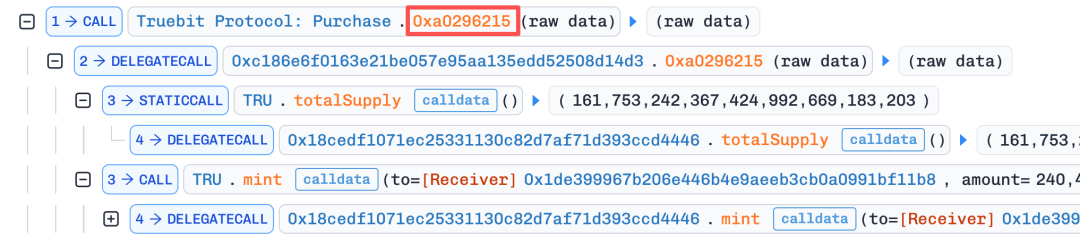

2. اسکرپٹ میں موجود خراب کارکردگی 0xa0296215() کو متحرک کریں اور msg.value کو بہت چھوٹی قیمت پر قائم کریں

کیونکہ معاہدے کا کوڈ آپن سورس نہیں ہے، اس لیے اس کو ڈس ایسیمل کر کے اس کے فنکشن میں حسابی منطقی خامی کا تخمینہ لگایا گیا ہے، جیسے کہ عدد کا کٹوتی کے مسئلے کی وجہ سے، جس کی بنیاد پر حملہ آور نے کامیابی سے بہت سے TRU ٹوکنز کی کاسٹ کی ہے۔

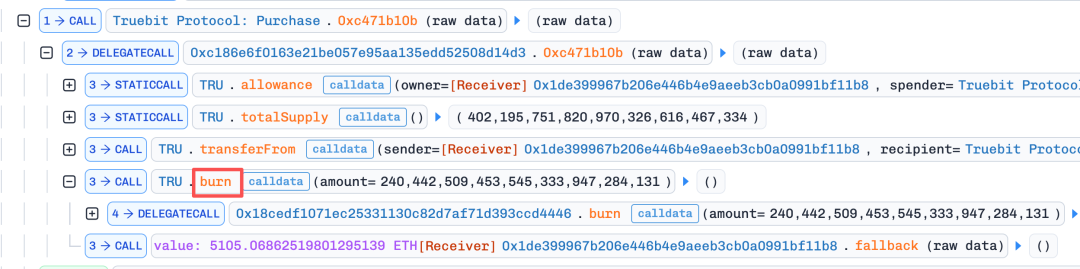

3. حملہ آور کسٹم کردہ ٹوکنز کو براون فنکشن کے ذریعے کانٹریکٹ کو واپس بیچ کر کانٹریکٹ کی ذخائر سے بہت زیادہ ای ٹی ایچ نکال لیتے ہیں۔

اس پروسیس کو 4 بار دوبارہ کیا جاتا ہے، ہر بار msg.value کی قیمت میں اضافہ کیا جاتا ہے، تاکہ کانٹریکٹ میں موجود ETH کو تقریباً مکمل طور پر نکال لیا جائے۔

چوری شدہ رقم کا تعاقب

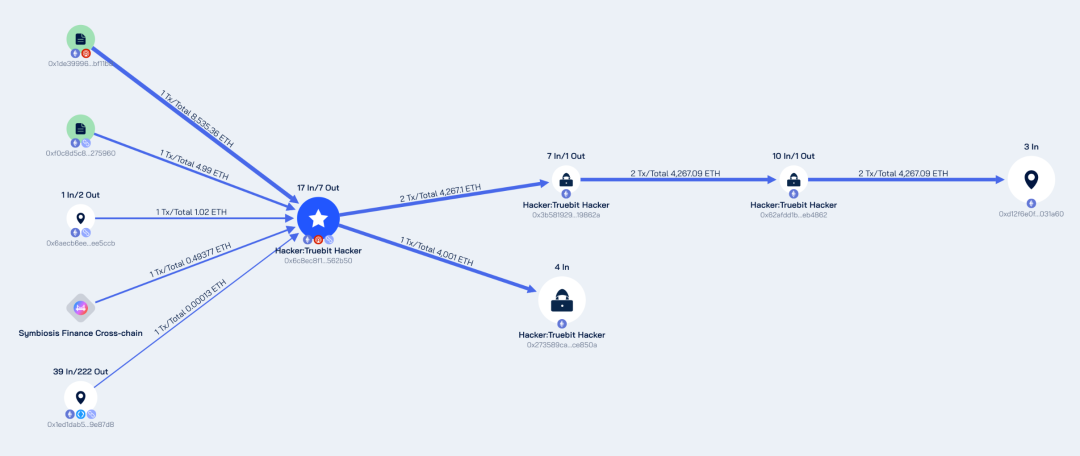

چین کی بلاک چین ٹرانزیکشن کے ڈیٹا کی بنیاد پر، بیوسن نے اپنی بلاک چین چین کی تحقیقات اور ٹریکنگ پلیٹ فارم BeosinTrace کے ذریعے مالیاتی ٹریکنگ کی تفصیلی تحقیقات کی ہیں اور نتائج درج ذیل ہیں:

اس 8,535.36 ETH جو چوری کر لی گئی تھی اس کو منتقل کر دیا گیا ہے اور اکثریت 0xd12f6e0fa7fbf4e3a1c7996e3f0dd26ab9031a60 اور 0x273589ca3713e7becf42069f9fb3f0c164ce850a میں محفوظ کر دی گئی ہے۔

ایس میں ایڈریس 0xd12f کے پاس 4,267.09 ایتھ اور ایڈریس 0x2735 کے پاس 4,001 ایتھ ہیں۔ حملہ آور کے حملہ کرنے والے ایڈریس (0x6c8ec8f14be7c01672d31cfa5f2cefeab2562b50) کے پاس 267.71 ایتھ بھی موجود ہیں، تینوں ایڈریسز کے پاس مزید فنڈز منتقل کرنے کی کوئی مزید کارروائی نہیں ہوئی ہے۔

چوری شدہ رقم کے راستے کا تجزیہ چارٹ Beosin Trace کے ذریعے

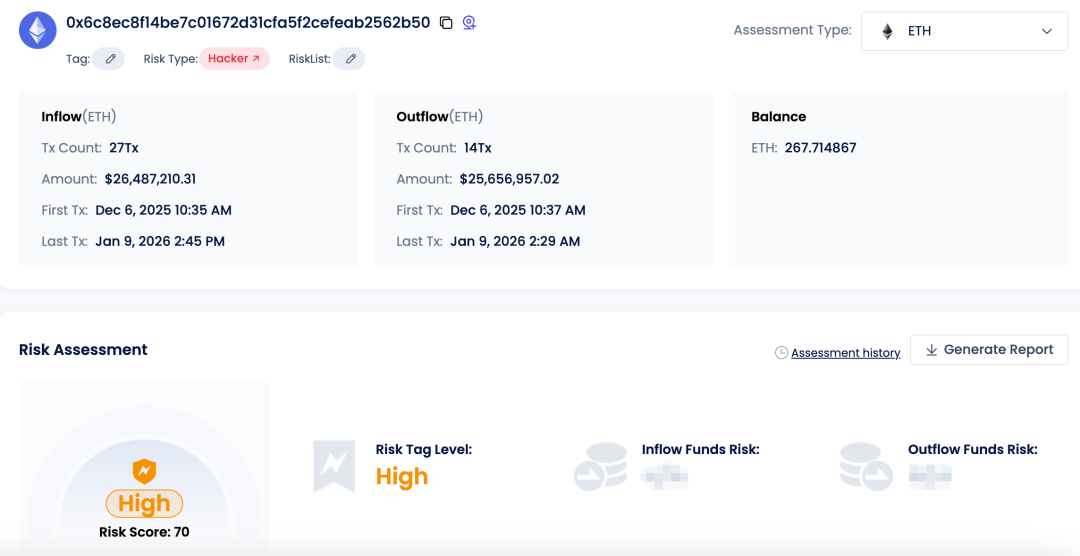

اسے Beosin KYT نے بلند خطرے کے ایڈریس کے طور پر چن لیا ہے، مثال کے طور پر مبینہ مہاری کے ایڈریس:

بیوسن کیو ٹی

اختتامیہ

چوری ہونے والی رقم 5 سال قبل اُلٹا نہ ہونے والے اسمارٹ کانٹریکٹ سے متعلق ہے۔ ایسے کانٹریکٹس کے لیے، پروجیکٹ ٹیم کو کانٹریکٹ کو اپ گریڈ کرنا چاہیے، اور اس میں ایمرجنسی ہولڈ، پیرامیٹرز کی حدود اور نئے ورژن کی سالیڈٹی سیکیورٹی خصوصیات شامل کرنا چاہیے۔ اس کے علاوہ، سیکیورٹی ایڈٹنگ کانٹریکٹ کا ایک لازمی حصہ ہے۔ سیکیورٹی ایڈٹنگ کے ذریعے، ویب 3 کمپنیاں اسمارٹ کانٹریکٹ کوڈ کو جتنا ممکن ہو سکے اس کی جانچ کر سکتی ہیں، احتمالی خامیاں دریافت کر سکتی ہیں، ان کو درست کر سکتی ہیں، اور کانٹریکٹ کی سیکیورٹی کو بہتر کر سکتی ہیں۔

* بیوسن تمام رپورٹ کی مکمل تجزیہ کی فراہمی کرے گا اور تمام فنڈز کی مالیاتی رفتار اور ایڈریس خطرات کا جائزہ لے گا، اسے آفیشل ای میل support@beosin.com کے ذریعہ حاصل کریں۔