بلوکچین تھریٹ انٹیلی جنس اکاؤنٹ Dark Web Informer نے اگلے دن X پر اس بات کا انکشاف کیا۔ پولی مارکیٹ نے اسی دن جواب دیا کہ متعلقہ ڈیٹا "پہلے سے عام API کے ذریعے دستیاب تھا" اور اس واقعہ کو "خرابی" کے بجائے "فیچر" قرار دیا۔ تاہم، سرکاری بیان میں ہیکرز کے ذکر کردہ API کی غلط ترتیب اور خرابیوں کے استعمال کے تفصیلات پر بدون براہ راست رد عمل کیا گیا۔

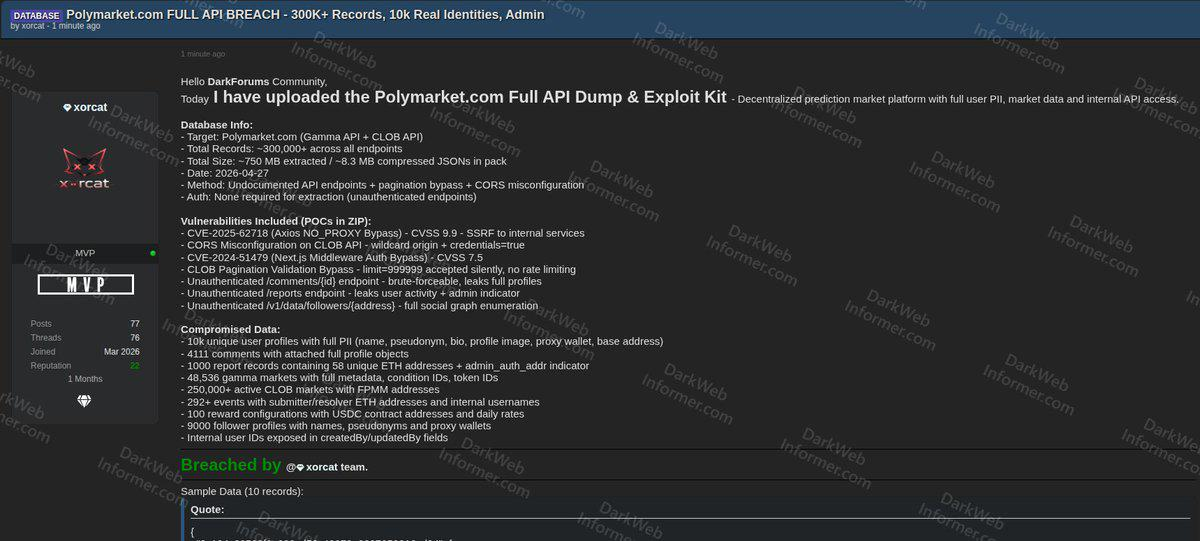

27 اپریل کو، ایک مخفی نام "xorcat" والے حملہ آور نے ایک نیٹ ورک کرائم فورم پر ایک کمپریسڈ فائل اپ لوڈ کی: 8.3 میگا بائٹ کا JSON فائل، جو ایکسٹریکٹ ہونے کے بعد تقریباً 750 میگا بائٹ کا ہو گیا، جس میں Polymarket سے حاصل کی گئی تین لاکھ سے زائد ریکارڈز، پانچ فعال ایکسپلوٹ اسکرپٹس (PoC) اور ایک ٹیکنیکل رپورٹ شامل تھی۔

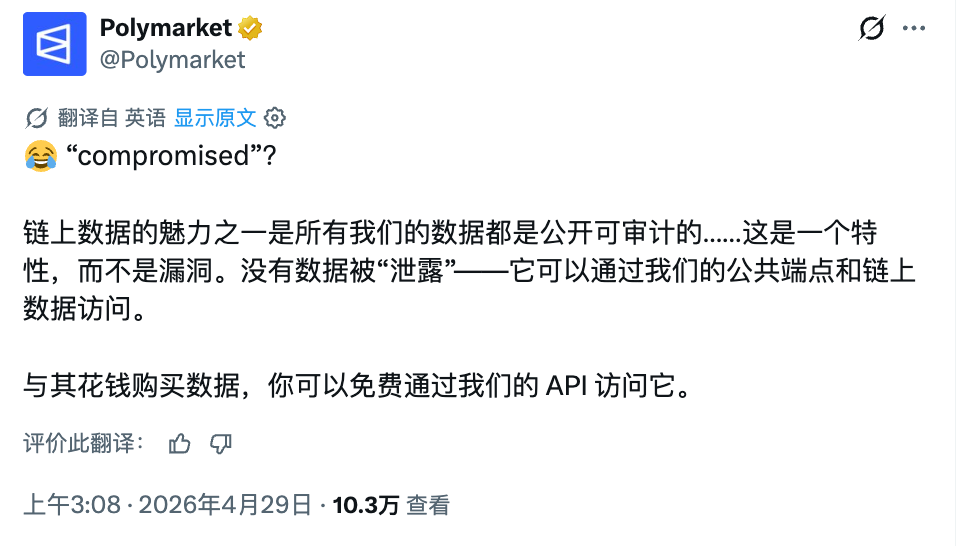

پولی مارکیٹ نے اسی دن جواب دیا۔ لیکن جواب عام کریسز کمیونیکیشن کے طور پر معافی مانگنے اور جانچ کرنے کی بجائے، ایک تقریباً چیلنج کرنے والی رد عمل تھی۔ اس پلیٹ فارم نے اپنے افسرانی اکاؤنٹ پر ایک پوسٹ شیئر کی جس میں کہا گیا کہ تمام متعلقہ مواد عوامی اینڈ پوائنٹس اور بلاکچین ڈیٹا کے ذریعے دستیاب ہیں، اور اسے «یہ ایک خصوصیت ہے، خرابی نہیں» قرار دیا گیا۔

یہ واقعہ ایک روسومون بن گیا: ہیکرز کا دعویٰ ہے کہ یہ ایک ایسا حملہ تھا جس کی کوئی اطلاع نہیں دی گئی تھی اور ڈیٹا کو علنا شائع کیا گیا، جس میں کچھ API کی غلط ترتیب کو خاص طور پر نشانہ بنایا گیا؛ جبکہ پلیٹ فارم کا دعویٰ ہے کہ تمام مواد علنا دستیاب تھا اور کوئی نجی معلومات لوٹی نہیں گئی۔

حملہ کا راستہ: "ایک لامحدود دروازے کی سلسلہ وار ترتیب"

xorcat کے فورم پوسٹ کے مطابق، حملہ کسی ایک پیچیدہ خامی پر منحصر نہیں تھا، بلکہ یہ بند دروازوں کی ایک لڑی سے گزرنے جیسا تھا۔ سائبر سیکورٹی میڈیا The CyberSec Guru کے مطابق، حملہ تین قسم کے مسائل کا استعمال کرتا تھا: غیر اعلان شدہ API اندراجات، CLOB (مرکزی قیمت مبنی آرڈر بک) ٹریڈنگ API کا پیجینگ بائی پاس، اور ایک CORS (کراس-ڈومین ریسورس شیئرنگ) کی غلط ترتیب۔

عوامی رپورٹ کے مطابق، پولی مارکیٹ کے کئی اینڈ پوائنٹس کو بالکل بھی تصدیق کی ضرورت نہیں ہوتی۔ مثلاً، تبصرہ اینڈ پوائنٹ مکمل صارف پروفائلز کے لیے برٹ فورس اینومریشن کی اجازت دیتا ہے؛ رپورٹ اینڈ پوائنٹ صارف کی سرگرمی کے ڈیٹا کو ظاہر کرتا ہے؛ اور فالوورز اینڈ پوائنٹ کسی بھی شخص کو لاگ ان کیے بغیر کسی بھی والٹ ایڈریس کا مکمل سوشل نیٹ ورک نقشہ بنانے کی اجازت دیتا ہے۔

300,000 سے زیادہ ریکارڈز میں کیا ہے

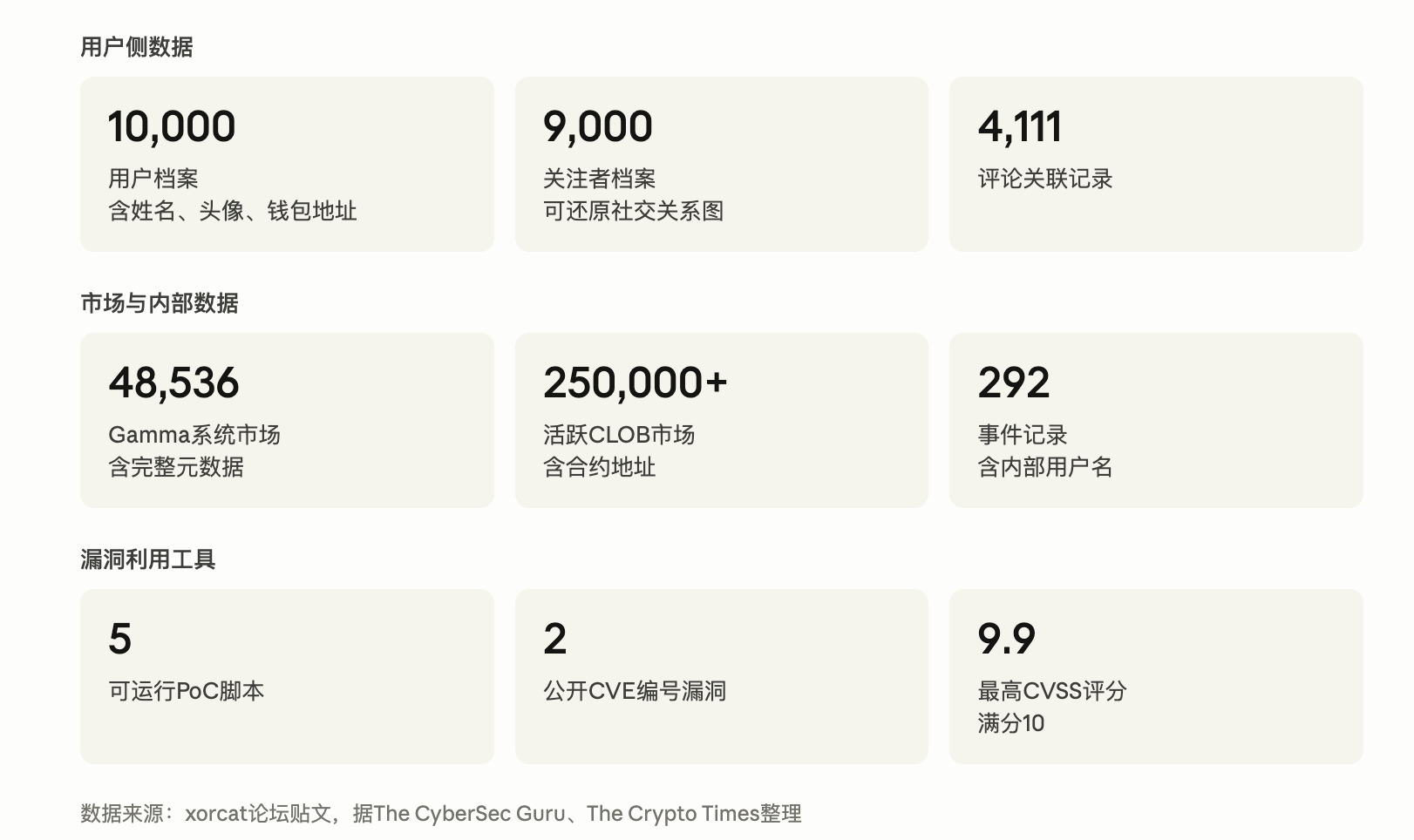

xorcat فورم کے پوسٹ اور The CyberSec Guru، The Crypto Times کے جائزے سے پتہ چلتا ہے کہ لیک کیا گیا پیک تقریباً صارفین، مارکیٹ، اور حملہ کے اوزار کے تین اقسام میں منظم ہے (نیچے دی گئی ڈیٹا کارڈ دیکھیں)۔

صارف کی طرف سے 10,000 الگ صارف پروفائلز میں نام، نام مستعار، ذاتی تعارف، پروفائل تصویر، ایجینٹ والٹ ایڈریس اور بنیادی والٹ ایڈریس شامل ہیں۔ 9,000 پروفائلز فولوورز کے تعلقات کے گراف کو ظاہر کرتے ہیں۔ 4,111 کمنٹس کے ساتھ متعلقہ صارف پروفائلز موجود ہیں۔ 1,000 رپورٹ ریکارڈز میں 58 الگ ایتھریم ایڈریسز شامل ہیں۔ createdBy اور updatedBy جیسے اندر کے صارف ID فیلڈز بھی مختلف جگہوں پر پائے جاتے ہیں، جو پلیٹ فارم اکاؤنٹ سٹرکچر کے کچھ پہلوؤں کو غیر مستقیم طور پر دوبارہ تعمیر کرتے ہیں۔

مارکیٹ کی جانب سے 48,536 پولی مارکیٹ گاما سسٹم سے ماکیٹس (مکمل میٹا ڈیٹا، کنڈیشن آئی ڈی، ٹوکن آئی ڈی سمیت)، 250,000 سے زائد فعال CLOB مارکیٹس (FPMM کنٹریکٹ ایڈریس کے ساتھ)، 292 واقعات جن میں سبmitter اور ایڈجیوٹرز کے اندر کے صارف نام اور والٹ ایڈریس شامل ہیں، اور 100 انعام کے ترتیبات جن میں USDC کنٹریکٹ ایڈریس اور روزانہ ادائیگی کی شرح شامل ہے۔

ویلٹ ایڈریسز زنجیر پر خود بخود匿名 ہوتے ہیں، لیکن جب وہ نام، ذاتی پروفائل، اور پروفائل تصویر کے ساتھ ظاہر ہوتے ہیں، تو匿名یت فوراً ختم ہو جاتی ہے۔ یہی Polymarket کے اس جواب میں نہیں لی گئی مرکزی تنازعہ ہے:

کیا ڈیٹا "خودکار" ہے اور کیا ڈیٹا کو اکٹھا کرنے کے بعد بھی صارف کی شناخت کا تحفظ ہوتا ہے، یہ دو الگ مسائل ہیں۔

"یہ فنکشن ہے، خرابی نہیں": پولی مارکیٹ کا جواب

پولی مارکیٹ نے 28 اپریل کو ایکس پر جواب میں صرف ایک ٹویٹ کیا۔ یہ پلیٹ فارم نے "😂" ایموجی کے ساتھ شروع کیا، "ہیک شدہ" کے لفظ کو سوال کیا، اور بعد میں ہر نقطہ کا جواب دیا: بلاکچین ڈیٹا اصل میں عوامی طور پر جانچ کے قابل ہوتا ہے، کوئی ڈیٹا "لیک" نہیں ہوا، اسی معلومات کو پہلے سے عوامی API کے ذریعے مفت حاصل کیا جا سکتا تھا، اس کے لیے ادائیگی کی ضرورت نہیں تھی۔ پورا جواب "یہ ایک خصوصیت ہے، کوئی خرابی نہیں" کے ساتھ ختم ہوا۔

کرپٹو ٹائمز نے رپورٹ کیا کہ پولی مارکیٹ کے جواب میں ہیکرز کے ذریعہ اٹھائے گئے خاص ٹیکنیکل الزامات، جیسے API کی غلط ترتیب، CORS کی غلط ترتیب، غیر اعلان شدہ اینڈ پوائنٹس، اور ریٹ لِمٹ کی کمی وغیرہ، کا براہ راست جواب نہیں دیا گیا۔ پلیٹ فارم نے "ڈیٹا کیا عوامی ہے" کے اس آسان ترین نقطہ پر مضبوطی سے حملہ کیا، لیکن "حملہ آور نے غیر متوقع طریقے سے ڈیٹا کو بڑے پیمانے پر نکال کر بند کیا" جیسا کہ زیادہ اہم سیکورٹی مسئلہ ہے، اس کے بارے میں خاموش رہا۔

xorcat نے بھی کہا کہ انہوں نے Polymarket کو پہلے نہیں بتایا، کیونکہ اس پلیٹ فارم کے پاس وَلْنرَبِلِٹی بُونس پروگرام نہیں تھا۔ یہ بات اب تک ت-third پارٹی کی طرف سے تصدیق نہیں ہوئی، لیکن اگر یہ سچ ہے، تو اس سے Polymarket کی سرگرم سیکورٹی گورننس میں ایک خلا ظاہر ہوتا ہے: کوئی باقاعدہ ذمہ دارانہ اطلاع دینے کا چینل نہ ہونا، جس کی وجہ سے حملہ آور عام طور پر اندر کی رپورٹنگ کے بجائے فوری طور پر علنی طور پر شائع کر دیتے ہیں۔

یہ پولی مارکیٹ کا پہلا بار سیکورٹی کی خرابی کا انکشاف نہیں ہے

ٹائم لائن پر واپس جائیں، اگست سے ستمبر 2024 تک، کئی صارفین جنہوں نے Google اکاؤنٹ کے ذریعے Polymarket پر لاگ ان کیا، نے رپورٹ کیا کہ ان کا USDC چوری ہو گیا ہے، جس میں حملہ آور نے Magic Labs SDK کے proxy فنکشن کال کا استعمال کیا تاکہ صارفین کے بیلنس کو فشنگ ایڈریسز پر منتقل کر سکیں۔ Polymarket کی صارفین کی مدد ٹیم نے ستمبر کے آخر تک کم از کم پانچ ایسے حملوں کی تصدیق کر لی۔

نومبر 2025 میں، ہیکرز نے Polymarket کے کمنٹ سیکشن میں فشنگ لنکس شیئر کیے، جن پر کلک کرنے سے صارفین کے ڈیوائسز پر میلیشس سکرپٹس انسٹال ہو گئے، جس کے نتیجے میں متعلقہ دھوکہ دہی کی سرگرمیوں نے 500,000 ڈالر سے زائد کا نقصان پہنچایا۔

دسمبر 2025 میں، دوبارہ بڑے پیمانے پر اکاؤنٹس چوری ہوئے۔ پولی مارکیٹ نے ڈسکورڈ پر واقعہ تصدیق کیا اور اسے "تیسری طرف کی شناخت کی سروس کے خلل" کی وجہ سے منسوب کیا۔ سوشل میڈیا پر بحثیں عام طور پر میجک لیبز کے ای میل کے ذریعے لاگ ان کرنے والے صارفین کی طرف اشارہ کرتی ہیں، جبکہ پلیٹ فارم نے متعلقہ سروس پر کوئی نام نہیں لیا اور متاثرہ صارفین کی تعداد یا نقصان کا پیمانہ بھی فاش نہیں کیا۔

ہر واقعے کے بعد پلیٹ فارم نے مختلف سطح پر رد عمل دیا: کبھی تھرڈ پارٹی سروس پروائیڈرز کو ذمہ دار ٹھہرایا گیا، کبھی مسئلہ تسلیم کیا گیا اور متاثرہ صارفین سے رابطہ کرنے کا وعدہ کیا گیا۔ اس xorcat واقعے میں پہلی بار "یہ اصل میں عوامی ڈیٹا ہے" کو مکمل دفاع کے طور پر استعمال کیا گیا۔ تاریخی سلسلے کے حوالے سے، یہ رد عمل ایک عام سیکورٹی واقعے کے جواب کے بجائے واقعے کی نوعیت پر زور دینے جیسا لگ رہا ہے۔

ترجمے کے وقت تک، پولی مارکیٹ نے xorcat کے ذریعہ ظاہر کیے گئے مخصوص ٹیکنیکل خامیوں کی تعمیر کے بارے میں کوئی وضاحت نہیں دی ہے، اور فورم پر PoC اسکرپٹ کسی بھی شخص کے ذریعہ ڈاؤن لوڈ کیا جا سکتا ہے۔

مصنف: کلوڈ، شین چاؤ ٹیک فلو