零时科技 کا ماہانہ سیکورٹی ایونٹس اسپاٹلائٹ شروع ہو گیا ہے! متعدد بلاکچین سیکورٹی مانیٹرنگ پلیٹ فارمز کے مطابق، فروری 2026 میں کرپٹو کرنسی شعبے کی سیکورٹی صورتحال کل میں مستقل رہی لیکن خطرات واضح رہے: اس ماہ سیکورٹی واقعات کی وجہ سے کل نقصان تقریباً 228 ملین امریکی ڈالر تھا، جس میں ہیکرز کے حملوں اور معاہدے کے خامیوں سے متعلق نقصان تقریباً 126 ملین امریکی ڈالر اور فشنگ اسکیم اور رگ پول سے متعلق نقصان تقریباً 102 ملین امریکی ڈالر تھا۔ پروٹوکول ہیکنگ کے 18 واقعات رپورٹ ہوئے، جن کا نقصان پچھلے ماہ کے مقابلے میں 9.2% کم ہوا؛ فشنگ اور انتظامی دسترسی کے جعلی استعمال کے 13 واقعات رپورٹ ہوئے، جو ماہ کے کل واقعات کا 41.9% تھے، جن میں کئی AI جعلی فشنگ واقعات نے بڑے نقصانات کا باعث بنے، جو اسکیم نقصانات میں اضافے کا بنیادی سبب بنے۔ ہیکرز کے گروہوں کا حملے کا مرکز مزید کم لاگت اور زیادہ منافع والے سماجی انجینئرنگ حملوں کی طرف منتقل ہو رہا ہے، جبکہ AI کے ذریعے تخلیق کردہ صفحات کے ساتھ درست فشنگ طریقہ کار عام ہوتا جا رہا ہے، جس کا بنیادی نشانہ ذاتی سرمایہ کار اور چھوٹے اور درمیانے پروجیکٹس ہیں۔

ہیکنگ حملوں کے بارے میں

6 معمولی سیکیورٹی واقعات

• کراسکریو کراس چین برج کنٹریکٹ ویریفیکیشن کا خلل استعمال کرتے ہوئے حملہ

نقصان کی رقم: تقریباً 3 ملین امریکی ڈالر

واقعہ کی تفصیل: 1 فروری سے 2 فروری تک، ڈی سینٹرلائزڈ کراس چین پروٹوکول CrossCurve کو ہیکر حملہ کا نشانہ بنایا گیا، جس میں حملہ آور نے ReceiverAxelar کنٹریکٹ کے expressExecute فنکشن میں موجود گیٹ وے ویریفیکیشن بائی پاس کے خطرے کا استعمال کرتے ہوئے جعلی کراس چین میسجز بنائے اور بغیر اجازت کے پروٹوکول کے PortalV2 کنٹریکٹ سے ٹوکن解锁 کرکے چوری کر لیے، جس میں متعدد چینز شامل تھیں اور کل نقصان تقریباً 3 ملین امریکی ڈالر تھا۔ واقعہ کے بعد، CrossCurve ٹیم نے فوراً کراس چین سروسز روک دیں، خرابی کو درست کیا، اور 10 ٹوکن وصول کرنے والے پتے جاری کیے، جس میں 72 گھنٹوں کے اندر رقم واپس کرنے والوں کو 10 فیصد انعام دینے کا پroposal دیا گیا۔ اب تک صورتحال پر کنٹرول حاصل کر لیا گیا ہے، اور کچھ چوری شدہ EYWA ٹوکنز کو ایکسچینج نے فریز کر دیا ہے، جس کی وجہ سے وہ مندوب نہیں ہو سکتے۔

• Vibe Coding اسمارت کنٹریکٹ AI کوڈ کی خامی پر حملہ (Moonwell پروٹوکول)

نقصان کی رقم: تقریباً 1.78 ملین امریکی ڈالر

واقعہ کی تفصیل: 18 فروری کو، DeFi پروٹوکول Moonwell کو ہیک کر لیا گیا، جس کی بنیادی وجہ اس کے استعمال کیے جانے والے Claude Opus 4.6 کے ذریعہ تخلیق کردہ اسمارٹ کنٹریکٹ کوڈ میں موت کا خطرہ تھا، جس نے cbETH اثاثوں کی قیمت غلط طور پر 1.12 امریکی ڈالر (واقعی قیمت تقریباً 2200 امریکی ڈالر) سیٹ کر دی، جس کا فائدہ اٹھاتے ہوئے ہیکرز نے زیادہ سے زیادہ قرض لیا اور تقریباً 1.78 ملین امریکی ڈالر کا نقصان ہوا۔ سیکورٹی ریسرچر نے اس واقعہ کو تاریخ کا پہلا آن لائن سیکورٹی حملہ قرار دیا جو Vibe Coding کی وجہ سے ہوا، واقعہ کے بعد، پروجیکٹ ٹیم نے متعلقہ کنٹریکٹس کو ہٹا دیا، خامی درست کرنے کا عمل شروع کیا، اور AI سے تخلیق کردہ کوڈ پر انسانی آڈٹ کے عمل کو مضبوط بنایا۔

ییلڈ بلاکس ڈی اے او کا ییلڈ آپریشن ہینڈل کرنے والا حملہ

نقصان کی رقم: تقریباً 10 ملین امریکی ڈالر

واقعہ کی تفصیل: 21 فروری کو، اسٹیلر چین پر لین دین کا پروٹوکول YieldBloxDAO کو ہیک کر دیا گیا، جس میں حملہ آور نے بنیادی لیکویڈٹی ٹوکن کی قیمت کو منapl کرکے اور اوراکل کے غلط قیمت فراہم کرنے کا فائدہ اٹھا کر ناگہانی زیادہ قرض لیا، جس کے نتیجے میں تقریباً 10 ملین امریکی ڈالر کے اثاثے کا نقصان ہوا۔ واقعہ کے بعد، پروجیکٹ ٹیم نے پروٹوکول کی خدمات روک دیں اور اثاثوں کی تلاش اور خامیوں کو درست کرنے کے لیے سیکورٹی اداروں کے ساتھ مل کر کام شروع کر دیا۔

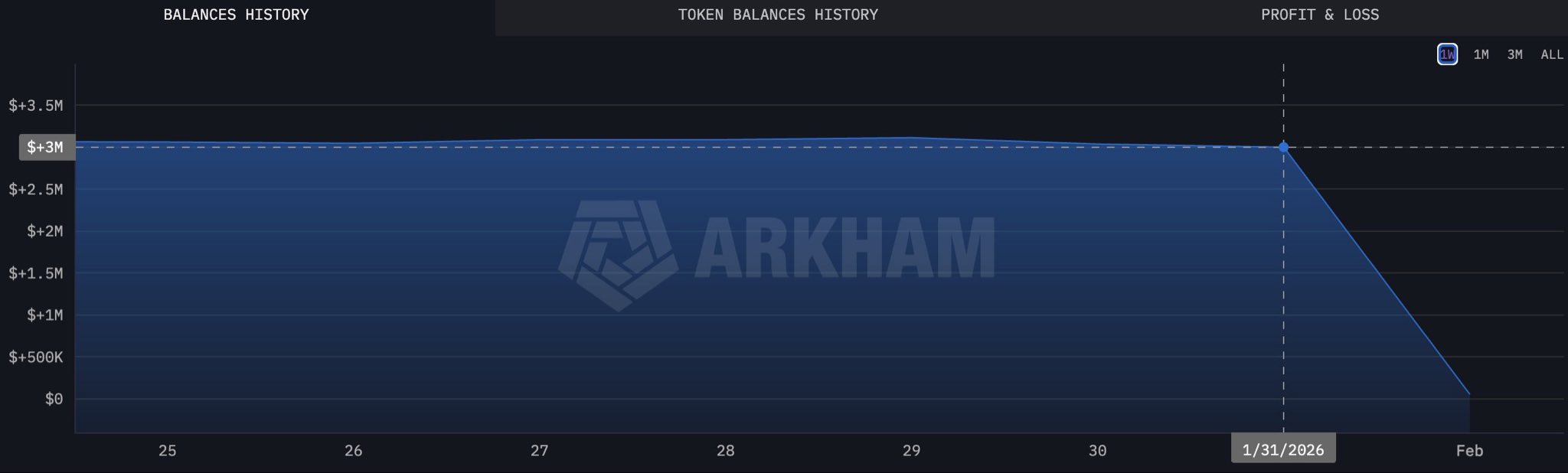

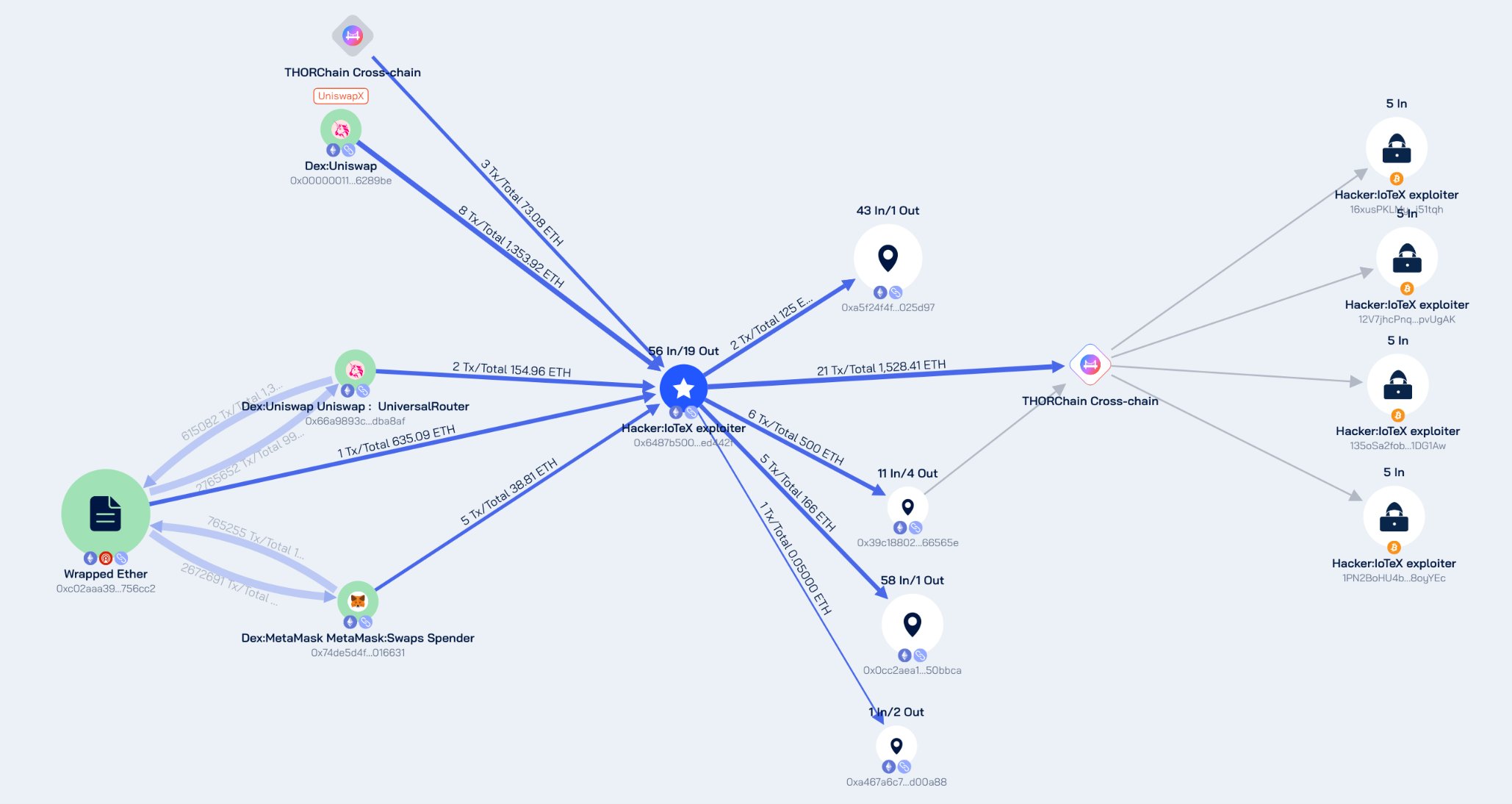

• IoTeX ٹوکن کی خزانہ کی نجی کلید کی leaked حملہ

نقصان کی رقم: تقریباً 4.4 ملین امریکی ڈالر

واقعہ کی تفصیل: 21 فروری کو، IoTeX ایکوسسٹم کی ioTube کراس چین برج پر ہیکر حملہ ہوا، جس میں حملہ آور نے ایتھریم سائیڈ ویریفائر کے مالک کا پرائیویٹ کی حاصل کرکے کراس چین برج سے متعلقہ معاہدے پر قبضہ کرلیا اور پول میں موجود تمام کرپٹو اثاثے چوری کرلیے۔ IoTeX کی جانب سے متعدد اپڈیٹس جاری کی گئیں، جن میں تصدیق کی گئی کہ اس حملے کا اصل نقصان تقریباً 4.4 ملین امریکی ڈالر تھا، جس میں 99.5% غیر معمولی مہر لگائے گئے اثاثے روک لیے گئے یا مستقل طور پر جمع کر لیے گئے۔ واقعہ کے بعد، منصوبہ کاروں نے فوراً کراس چین برج اور متعلقہ ٹریڈنگ فنکشنز کو روک دیا، مین نیٹ ورک کا ورژن اپ گریڈ کیا، 29 بربری ایڈریسز بلاک کر دیے، اور FBI سمیت متعدد ممالک کے قانون نافذ کرنے والے اداروں کے ساتھ عالمی سطح پر اثاثوں کا تعاقب شروع کیا، اور متاثرہ صارفین کو 100% مکمل معاوضہ دینے کا وعدہ کیا۔ اب یہ سروس مکمل طور پر دوبارہ فعال ہو چکی ہے۔

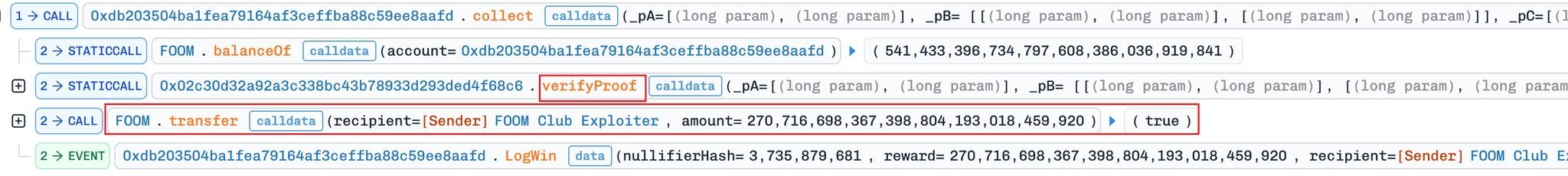

• FOOMCASH کی نقل کرنے والے حملے کا واقعہ

نقصان کی رقم: تقریباً 2.26 ملین امریکی ڈالر

واقعہ کی تفصیل: 26 فروری کو، Base چین اور Ethereum چین پر FOOMCASH پروجیکٹ کو کاپی کیٹ ایٹیک (copycat attack) کا نشانہ بنایا گیا، جس میں حملہ آور نے پہلے Veil Cash واقعہ کے مشابہ zkSNARK تصدیق کلید کی غلط ترتیب (Groth16 ویریفائر پیرامیٹرز کی ناکافی سیٹنگ) کا استعمال کرتے ہوئے جعلی ثبوت تیار کرکے بڑی تعداد میں ٹوکن چوری کر لیے۔ Base چین پر تقریباً 427,000 امریکی ڈالر کا نقصان ہوا، جبکہ Ethereum چین پر تقریباً 1,833,000 امریکی ڈالر کا نقصان ہوا (کچھ رقم کو شاید وائٹ ہیٹ ریسکیو نے بچا لیا)، جس سے کل نقصان تقریباً 2.26 ملین امریکی ڈالر ہوا۔ واقعہ کے بعد، پروجیکٹ ٹیم نے فوراً متعلقہ سروسز روک دیں اور تحقیقات شروع کر دیں۔

سینیکا DeFi پروٹوکول کا کوئی بھی فنکشن بلانے کا حملہ

نقصان کی رقم: تقریباً 6.5 ملین امریکی ڈالر

واقعہ کی تفصیل: 28 فروری کو، DeFi پروٹوکول Seneca کو ایک آرٹری بُل کے زریعے ہیک کر لیا گیا، جس کے نتیجے میں ابتدائی اندازے کے مطابق 1900 سے زائد ETH کا نقصان ہوا، جس کی قیمت تقریباً 6.5 ملین امریکی ڈالر ہے۔ حملے کے بعد، SenecaUSD کے ہیکر کے پتے نے 1537 ETH (تقریباً 5.3 ملین امریکی ڈالر) Seneca کے ڈپلوئر کے پتے پر واپس بھیج دیے، جبکہ باقی 300 ETH (تقریباً 1.04 ملین امریکی ڈالر) نئے پتے پر منتقل کر دیے گئے ہیں۔ اب پروجیکٹ ٹیم خرابی کا ازالہ اور اثاثوں کی جانچ کر رہی ہے۔

رگ پول / فشری فراud

8 معمولی سیکورٹی واقعات

(1) 10 فروری کو، 0x6825 سے شروع ہونے والے پتے کے متاثرین نے BSC پر ایک مضر "increaseAllowance" ٹرانزیکشن پر دستخط کیے، جس کی وجہ سے 118,785 امریکی ڈالر کا BUSD نقصان ہوا۔ زیادہ تر لوگ منظوری کے دستخط اور منظوری کے درخواستوں پر توجہ دیتے ہیں، لیکن "increaseAllowance" اسی جال ہے، صرف اس کا نام کم عام ہے۔

(2) 17 فروری کو، ایڈریس کا زہر یا مشابہ رسید کنندہ دوبارہ سامنے آیا۔ ایتھریم پر، 0xce31…b89b نے تقریباً 599,714 امریکی ڈالر کو غلط مشابہ ایڈریس پر بھیجا۔

متوقع: 0x77f6ca8E…a346

خرابی: 0x77f6A6F6…A346

(3) 18 فروری کو، 0x308a سے شروع ہونے والے پتے کے متاثرین نے مضر USDT منظوری (approve(address,uint256)) دی، جس کی وجہ سے تقریباً 337,069 امریکی ڈالر کا USDT دھوکہ دہی کرنے والے والٹ میں منتقل ہو گیا۔

(4) 18 فروری کو، ایک قربانی نے آلودہ ٹرانسفر تاریخ کی نقل کرنے کے بعد ایک مشابہ پتے پر 157,000 امریکی ڈالر بھیج دیے۔

متوقع: 0xa7a9c35a…03F0 → بھیجنا ہے: 0xa7A00BD2…03F0

(5) 25 فروری کو، ایتھریم پر فشنگ ٹوکن کی منظوری پر دستخط کرنے والے 0xb30 سے شروع ہونے والے پتے کے متاثرین نے 388,051 امریکی ڈالر کا نقصان اٹھایا۔

(6) ہارڈویئر والٹ کی نقلی تصدیق کے ذریعے فشری کا معمول

وقت: 12 فروری

واقعہ کی قسم: ہیکرز نے ایک مقبول ہارڈویئر والٹ کی اصلی تصدیقی صفحہ کی نقل بنائی، ای میل اور ایس ایم ایس کے ذریعے “والٹ سیکورٹی خطرہ کا انتباہ” بھیجا، جس میں صارفین کو اپنا مینمونک فریز یا پرائیوٹ کلید درج کرنے کے لیے “سیکورٹی تصدیق” کے لیے متوجہ کیا گیا، جس کے نتیجے میں متعدد صارفین کے مینمونک فریز حاصل ہو گئے اور ان کے اکاؤنٹس سے رقم چوری ہو گئی، جس کا کل نقصان تقریباً 950,000 امریکی ڈالر ہے۔

(7) جعلی DEX پتہ کا استعمال کرتے ہوئے رگ پول

وقت: 17 فروری

واقعہ کی قسم: ہیکرز نے صارفین کے ٹرانسفر ایڈریسز کو تبدیل کرکے اور DEX ٹریڈنگ انٹرفیس کو جعلی بنائے، صارفین کو جعلی ایڈریسز پر رقم بھیجنے کے لیے متوجہ کیا، جب صارفین نے ٹرانسفر مکمل کر لیا تو فوراً رقم کو متعدد نامعلوم ایڈریسز میں جمع کر لیا گئی، جس سے تقریباً 600,000 ڈالر کا USDT نقصان ہوا، جس میں 200 سے زائد متاثرین شامل ہیں۔ نگرانی کے مطابق، اس حملے میں ایک واحد متاثرہ کا زیادہ سے زیادہ نقصان تقریباً 600,000 ڈالر تھا۔

(8) جعلی یونیسواپ آفیشل فشنگ ویب سائٹ کا دھوکہ

وقت: 19 فروری – 26 فروری

واقعہ کی قسم: ہیکرز نے گوگل سرچ اشتہارات خریدیں، Uniswap کے آفیشل انٹرفیس کے بہت قریب ڈیفنگ ویب سائٹ بنائی، سوشل میڈیا اشتہارات اور پرائیوٹ میسجز کے ذریعے ٹریفک کو ہدایت دی، صارفین کو لنک پر کلک کرنے اور اجازت دینے کے لیے متوجہ کیا، AngelFerno والٹ کے اوزار کا استعمال کرتے ہوئے صارفین کے اکاؤنٹس سے مالیاتی اثاثوں کو بڑے پیمانے پر چوری کیا، کچھ متاثرین نے جھوٹے ڈومین اور اصل ویب ایڈریس کے درمیان بصری فرق نہیں پایا، ایک ماہ میں 1000 سے زائد متاثرین، مجموعی نقصان تقریباً 1.8 ملین امریکی ڈالر۔

خلاصہ

2026ء کے فروری میں بلاکچین سیکیورٹی کے خطرات میں معاہدہ حملوں کا رجحان برقرار رہا اور دھوکہ دہی کے طریقے مسلسل بہتر ہوتے گئے۔ ہیکرز کے حملے خاص طور پر پیشگی اطلاعات کے دھوکے، کراس چین برج سیکیورٹی، معاہدہ اجازتوں کے خامیاں اور کوڈ کی خامیوں پر مرکوز رہے، جبکہ خامیوں کی دوبارہ استعمال اور نقل و حرکت کے حملے بڑھ رہے ہیں، جس سے چھوٹے اور درمیانے پروٹوکولز کے لیے خطرہ نمایاں طور پر بڑھ گیا ہے۔

فریب کار اب بھی فشنگ اتھارائزیشن، جعلی ویب سائٹس، اور فنڈنگ اسکیم کے ذریعے بھاگنے کے ذریعے کام کر رہے ہیں، جبکہ AI کے ذریعہ نقل بنائے گئے صفحات اور اشتہارات کی چوری نے فریب کی چھپنے کی صلاحیت میں مزید اضافہ کیا ہے، جس سے عام صارفین کے لیے پہچاننے کی دشواری مسلسل بڑھ رہی ہے۔

Zero Time Technology سیکورٹی ٹیم کی تجویز: ذاتی صارفین اجازت دینے سے پہلے احتیاط کریں، آفیشل ایڈریسز کی تصدیق کریں، اور ناشناخت شدہ لنکس اور اعلیٰ خطرہ والے منصوبوں سے دور رہیں؛ منصوبہ سازوں کو معاہدے کی آڈٹ، پرائیویٹ کلید کے انتظام اور اختیارات کی علیحدگی کو مضبوط بنانا چاہیے، اور پریڈکٹر اور کراس چین سیناریوز کی سیکورٹی پر توجہ دینی چاہیے؛ صنعت کے سطح پر خطرات کی معلومات کا تبادلہ بڑھانا چاہیے، ساری سلسلہ کار کی دفاعی صلاحیت کو بڑھانا چاہیے، اور اکوسسٹم کی سلامتی کو ملکر برقرار رکھنا چاہیے۔