لکھنے والے: ارک، فورسائٹ نیوز

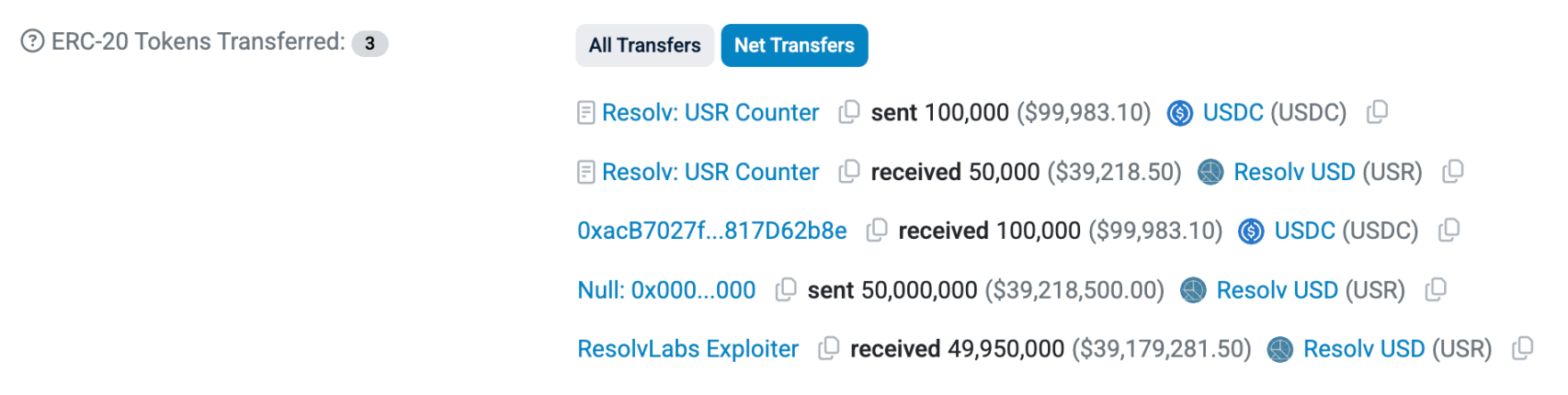

چینی بیجنگ ٹائم کے مطابق آج تقریباً 10:21 بجے، ڈیلٹا نیوٹرل اسٹریٹجی کا استعمال کرتے ہوئے اسٹیبل کوائن USR جاری کرنے والی Resolv Labs پر ہیکر حملہ ہوا۔ 0x04A2 سے شروع ہونے والے پتے نے Resolv Labs پروٹوکول سے 100,000 USDC کا استعمال کرتے ہوئے 50 ملین USR جاری کیے۔

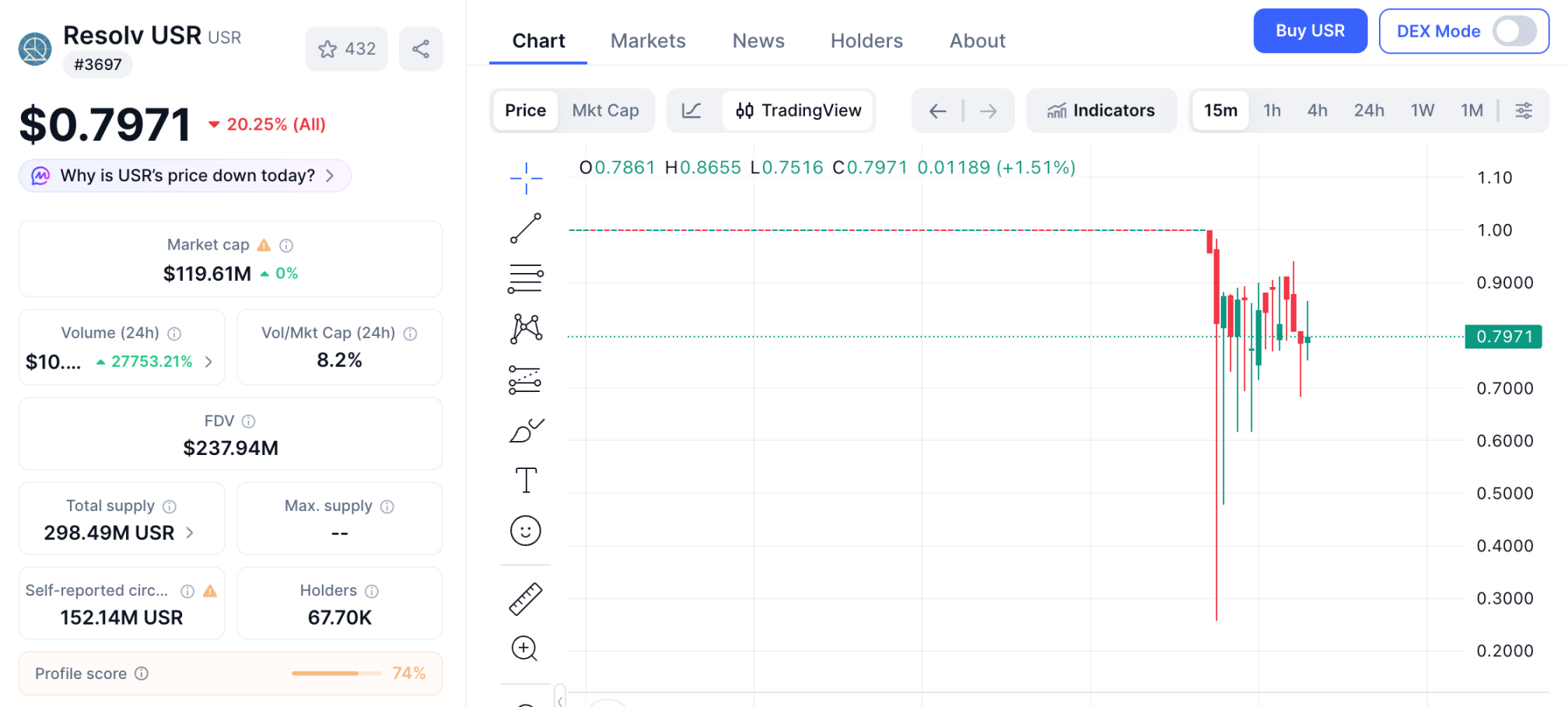

واقعہ کے اشتعال کے بعد، USR 0.25 امریکی ڈالر کے قریب گر گیا، لیکن مضمون لکھے جانے تک یہ 0.8 امریکی ڈالر کے قریب واپس آ گیا۔ RESOLV ٹوکن کی قیمت میں اس کے دوران ایک اسٹورٹ ٹائم میں 10 فیصد تک کی گراؤنڈ ہوئی۔

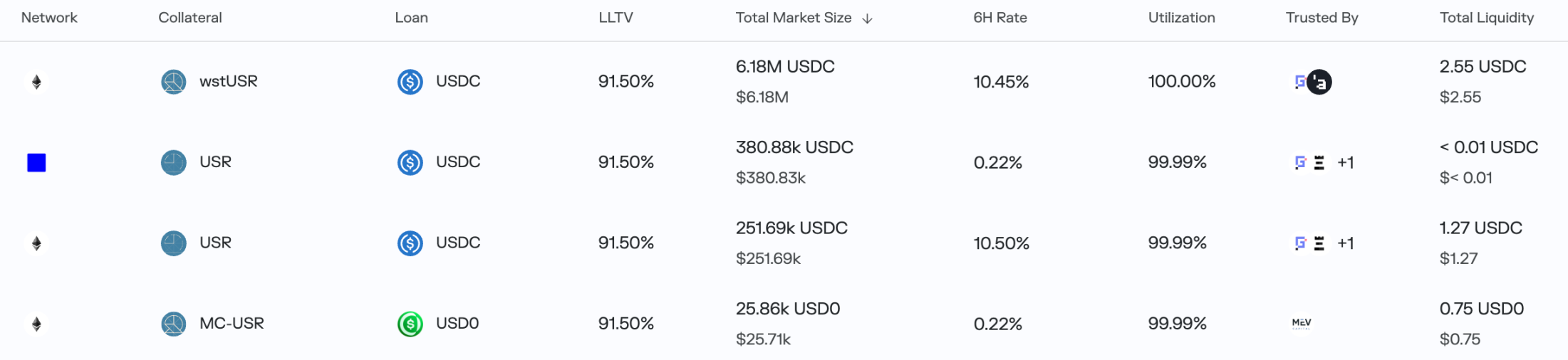

اس کے بعد ہیکر نے دوبارہ 100,000 USDC کا استعمال کرتے ہوئے 30 ملین USR تخلیق کیے۔ USR کے شدید میں نکل جانے کے بعد، آربٹریج ٹریڈرز نے فوری کارروائی کی، Morpho پر USR، wstUSR وغیرہ کو مالیات کے طور پر قبول کرنے والے بہت سے ادھار مارکیٹ تقریباً خالی ہو چکے ہیں، اور BNB Chain پر Lista DAO نے نئے قرضوں کے درخواستوں کو روک دیا ہے۔

اس کے علاوہ دیگر قرضہ معاہدوں کو بھی متاثر ہوا ہے۔ ریزولو لیبز کے ڈیزائن میں، صارفین ایک ایسے RLP ٹوکن کو جاری کر سکتے ہیں جس کی قیمت زیادہ متغیر ہوتی ہے، زیادہ منافع دیتی ہے، لیکن جب تکہ معاہدہ نقصان کا سامنا کرے تو اس کا معاوضہ دینا پڑتا ہے۔ اب تک RLP ٹوکن کی کل آمدنی تقریباً 30 ملین ہے، جس کا بڑا مالک Stream Finance تقریباً 13 ملین RLP رکھتا ہے، جس کا صاف خطرہ کا اثر تقریباً 17 ملین امریکی ڈالر ہے۔

ہاں، پہلے xUSD کے ساتھ ایک بار ڈوب چکا Stream Finance اب دوبارہ زبردست نقصان کا شکار ہو سکتا ہے۔

لکھنے کے وقت تک، ہیکر نے USR کو USDC اور USDT میں تبدیل کر دیا ہے اور ایتھریم خریدنے جاری رکھا ہے، جس میں اب تک 10,000 سے زیادہ ایتھریم خرید لیے گئے ہیں۔ 200,000 USDC کے ساتھ، ہیکر نے 20 ملین امریکی ڈالر سے زیادہ کا اثاثہ نکال لیا ہے، اور بور مارکیٹ کے دوران TA نے اپنا "100 گناہ" کریپٹو تلاش کر لیا ہے۔

دوبارہ "غیر سخت گیر" ہونے کی وجہ سے خلا استعمال کیا گیا

پچھلے سال 11 اکتوبر کے بڑے گرنے کے دوران، بہت سے ڈیلٹا نیوٹرل اسٹریٹیجی پر مبنی اسٹیبل کوائنز کو ADL (آٹومیٹک لیوریج ریڈکشن) کی وجہ سے ضمانت کا نقصان ہوا۔ کچھ پروجیکٹس جنہوں نے اپنی اسٹریٹیجی کے لیے شیڈل کرینسز کا استعمال کیا، وہ زیادہ شدید نقصان کا شکار ہوئے اور کچھ تو براہ راست بھاگ گئے۔

اس بار متاثرہ Resolv Labs نے بھی USR جاری کرنے کے لیے اسی قسم کے مکینزم کا استعمال کیا، جس نے اپریل 2025 میں Cyber.Fund اور Maven11 کی قیادت میں، Coinbase Ventures کے شرکت سے 10 ملین ڈالر کی بیج فنڈنگ مکمل کی اور مئی کے آخر اور جون کے شروع میں RESOLV ٹوکن لانچ کیا۔

لیکن ریزلب لیبز پر حملے کا سبب انتہائی بازاری حرکت نہیں بلکہ USR کو جاری کرنے کے مکینزم کا "کافی سخت نہ ہونا" تھا۔

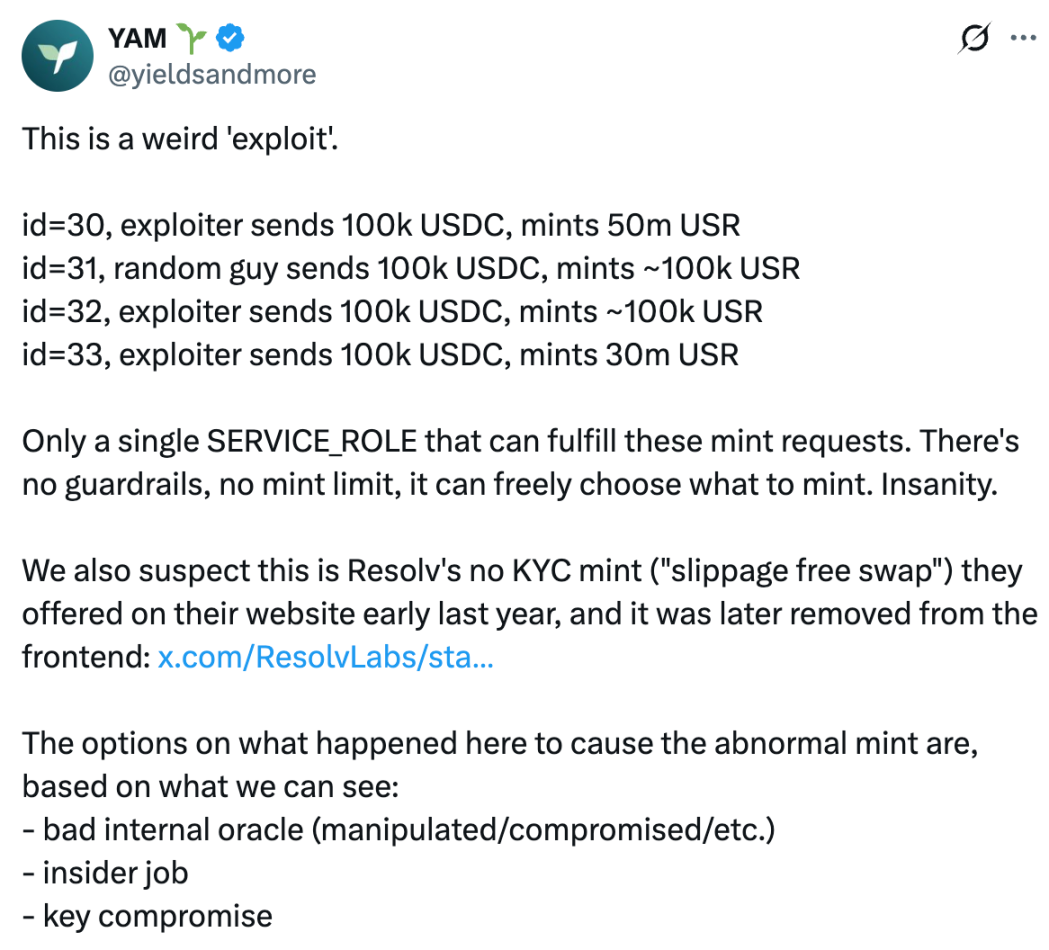

ابھی تک کوئی بھی سیکورٹی کمپنی یا افسرانی حکومتی ادارہ اس ہیکنگ واقعہ کی وجوہات کا تجزیہ نہیں کر چکا۔ DeFi کمیونٹی YAM نے تجزیہ کر کے ابتدائی نتیجہ نکالا ہے کہ حملہ احتمالاً پروٹوکول کے بیک اینڈ کے SERVICE_ROLE پر کنٹرول حاصل کرنے کی وجہ سے ہوا ہے، جو مینٹنگ کنٹریکٹ کے لیے پیرامیٹرز فراہم کرتا ہے۔

گروک کے تجزیے کے مطابق، صارفین جب USR کو مسٹ کرتے ہیں تو چین پر درخواست شروع کرتے ہیں اور requestMint فنکشن کو بلاتے ہیں، جس میں پیرامیٹرز درج ہیں:

_depositTokenAddress: جمع کردہ ٹوکن کا پتہ؛

_amount: جمع کردہ رقم؛

_minMintAmount: کم از کم انتظار کی جانے والی USR مقدار (سلائیڈ پوائنٹ کے خلاف)۔

اس کے بعد، صارف USDC یا USDT کو معاہدے میں جمع کراتا ہے، پروجیکٹ کی طرف سے پیچھے کی طرف SERVICE_ROLE درخواستوں کی نگرانی کرتا ہے، Pyth پیشگوئی کا استعمال کرتے ہوئے جمع کردہ اثاثوں کی قیمت کی جانچ کرتا ہے، اور پھر حقیقی طور پر جاری کیے جانے والے USR کی تعداد کا فیصلہ کرنے کے لیے completeMint یا completeSwap فنکشن کو بلاتا ہے۔

مسئلہ یہ ہے کہ مینٹ کنٹریکٹ SERVICE_ROLE سے فراہم کیے گئے _mintAmount پر مکمل طور پر بھروسہ کرتا ہے، اور سمجھتا ہے کہ یہ عدد Pyth کے ذریعہ آف چین تصدیق شدہ ہے، اس لیے کوئی حد نہیں طے کی گئی اور نہ ہی آن چین پریڈکٹر تصدیق کی گئی، بلکہ براہ راست mint(_mintAmount) کو انجام دیا گیا۔

اس کے مطابق، یام کو شک ہے کہ ہیکر نے SERVICE_ROLE پر کنٹرول حاصل کر لیا تھا جو منصوبہ کاروں کے پاس ہونا چاہیے تھا (شاید اندر کے پیشگوئی کے نظام کے ناکام ہونے، داخلی دھوکہ دہی یا کلید کے چوری ہونے کی وجہ سے)، اور مینٹنگ کے دوران _mintAmount کو براہ راست 50 ملین پر سیٹ کر کے 100,000 USDC کا استعمال کرتے ہوئے 50 ملین USR تخلیق کرنے والے حملے کو ممکن بنایا۔

آخر کار، گروک کا نتیجہ یہ ہے کہ ریزلو نے اپنے پروٹوکول کے ڈیزائن کے دوران اس امکان کو مدنظر نہیں رکھا تھا کہ صارفین کے مسٹر کرنے کے درخواستوں کو接收 کرنے والے پتے (یا کنٹریکٹ) ہیکر کے کنٹرول میں آ سکتے ہیں، اور جب USR کے مسٹر کرنے کی درخواست آخری USR مسٹر کرنے والے کنٹریکٹ کو جمع کی جاتی ہے، تو اس میں زیادہ سے زیادہ مسٹر کرنے کی حد نہیں ڈالی گئی اور نہ ہی مسٹر کرنے والے کنٹریکٹ نے لینڈ پر آن لائن پریڈکٹر کا استعمال کرکے دوبارہ تصدیق کی، بلکہ اس نے SERVICE_ROLE کے تمام پیرامیٹرز پر بے شک مان لیا۔

بچاؤ بھی درست طریقے سے نہیں کیا گیا

ہیک ہونے کے احتمالی وجوہات کے علاوہ، یام نے پراجیکٹ کی طرف سے کریسس کے جواب میں تیاری کی کمی پر بھی زور دیا۔

YAM نے X پر کہا کہ Resolv Labs نے ہیکر کے پہلے حملے کے 3 گھنٹے بعد ہی پروٹوکول کو روکا، جس میں 4 ہستیاں کے سائنچر کو جمع کرنے کے لیے تقریباً ایک گھنٹہ کی تاخیر تھی۔ YAM کا خیال ہے کہ فوری روک تھام کے لیے صرف ایک سائنچر کافی ہونا چاہیے، اور اس اختیار کو ٹیم کے اراکین، یا قابل اعتماد باہری آپریٹرز کے درمیان جتنا ممکن ہو اتنی تقسیم کی جانی چاہیے تاکہ بلاک چین پر غیر معمولی صورتحال پر زیادہ توجہ دی جا سکے، فوری روک تھام کا امکان بڑھایا جا سکے، اور مختلف ٹائم زونز کو بہتر طور پر کور کیا جا سکے۔

اگرچہ صرف ایک دستخط کے ساتھ معاہدے کو روکنے کا تجویز زیادہ جرأت والا لگتا ہے، لیکن مختلف ٹائم زونز میں متعدد دستخطوں کی ضرورت ہونے سے طارئہ حالات میں تاخیر ہو سکتی ہے۔ اس واقعہ سے سبق یہ ہے کہ قابل اعتماد، لگاتار چین پر سرگرمیوں کی نگرانی کرنے والے تیسرے طرف یا طارئہ حالات میں معاہدے کو روکنے کا اختیار رکھنے والے مانیٹرنگ ٹولز کا استعمال کیا جائے۔

ڈیفی پروٹوکولز کے خلاف ہیکرز کے حملے اب صرف معاہدے کی کمزوریوں تک محدود نہیں ہیں؛ ریزلو لیبز کے واقعہ سے منصوبہ سازوں کو یہ سبق ملتا ہے کہ پروٹوکول کی سلامتی کے بارے میں ہر ایک ہنگامہ کو بھروسہ نہیں کیا جانا چاہئے، اور تمام پیرامیٹرز سے متعلقہ اجزاء پر کم از کم دوبارہ تصدیق ضروری ہے، چاہے وہ منصوبہ کی طرف سے چلائے جانے والے بیک اینڈ ہوں یا نہ ہوں۔