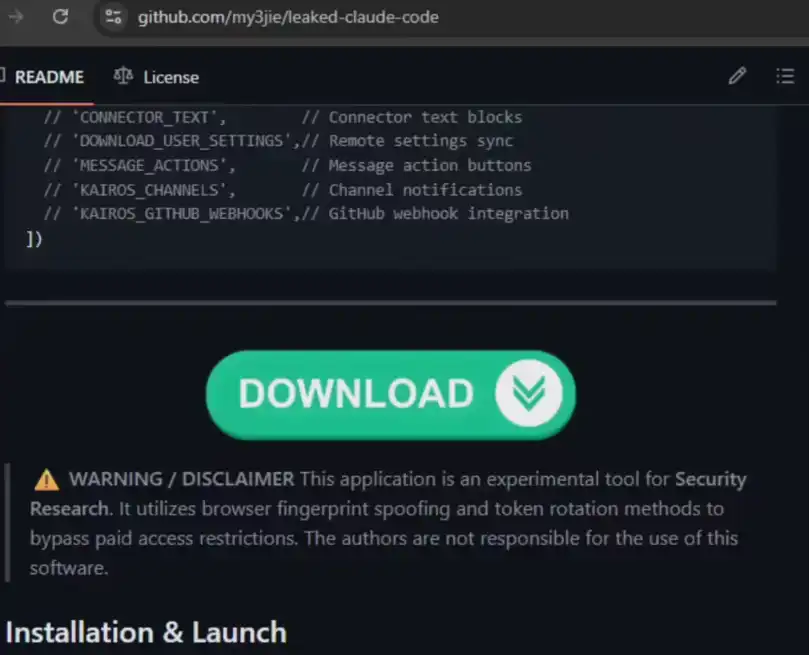

4 فروری کو رپورٹ کے مطابق، Anthropic کی انسانی غلطی کی وجہ سے ہونے والی Claude Code کے سورس کوڈ لیک کا واقعہ اب بھی بڑھ رہا ہے۔ اب تک، ہیکرز نے اس ٹرینڈ کا فائدہ اٹھاتے ہوئے GitHub پر جعلی ریپوزٹری کے ذریعے Vidar نامی معلومات چوری کرنے والے میلویئر کو پھیلایا ہے۔

جھوٹا دعویٰ: "کاروباری سطح کی خصوصیات کو انلاک کریں"

سیکیورٹی کمپنی Zscaler کی نگرانی کی رپورٹ کے مطابق، ایک صارف جس کا نام idbzoomh ہے، نے GitHub پر کئی جعلی ریپوزٹری بنائی ہیں۔

دھوکہ دہی: ہیکر نے ریپوزیٹری کے تفصیلات میں "کاروباری فیچرز کو انلاک کرنے" کے لیے لیک کردہ سورس کوڈ فراہم کرنے کا دعویٰ کیا، جس سے جلدی سے تجربہ کرنا چاہنے والے ڈویلپرز کو متوجہ کیا گیا۔

ایس او ای کے لیے بہتر بنایا گیا: حملہ آوروں نے گوگل جیسے سرچ انجن کو ٹارگٹ کیا اور کی ورڈز جیسے "کلوڈ کوڈ لیک" کو بہتر بنایا، جس کی وجہ سے مضر ریپوزٹریز عام طور پر ایسے کی ورڈز کی تلاش میں اولین نتائج میں آ جاتی ہیں۔

وائرس تصویر: ویدار نفوذ کر رہا ہے، ڈیٹا "منتقل" ہو رہا ہے

جب صارف سچ مان لے اور اس میں موجود ایگزیکیبل فائل ڈاؤن لوڈ کرکے چلائے، تو سسٹم فوراً متاثر ہو جائے گا:

معلومات کی چوری: داخل کیا گیا Vidar ایک انتہائی ترقی یافتہ میلویئر ہے جو اندھیرے ویب پر موجود ہے اور یہ براؤزر کے اکاؤنٹس، پاس ورڈز، کرپٹو کرنسی والٹس اور دیگر حساس شخصی معلومات کو جمع کرتا ہے۔

مستقل طور پر پھیلنا: وائرس GhostSocks پروکسی ٹول کو بھی سینکرنا جاری رکھے گا تاکہ بعد میں ریموٹ کنٹرول اور ڈیٹا واپس بھیجنے کے لیے ایک چھپا ہوا راستہ تیار کیا جا سکے۔

خرابی کا انتباہ: غیر آفیشل ذرائع کے "مفت کھانا" سے بچیں

سیکورٹی ریسرچرز کا کہنا ہے کہ ان جعلی ریپوزٹریز کے میلوسیو کمپریسڈ فائلز کو بہت زیادہ تردد سے اپڈیٹ کیا جاتا ہے، جس سے بنیادی سیکورٹی چیکس آسانی سے بھاگ جاتے ہیں۔ اب تک کم از کم دو مشابہ طریقہ کار والے ریپوزٹریز دریافت ہو چکے ہیں، جن کا اندازہ لگایا جا رہا ہے کہ ایک ہی حملہ آور مختلف پھیلانے کے اسٹریٹجیز کا آزمائش کر رہا ہے۔

صنعتی نظر: AI سیکورٹی کا "سلسلہ وار جال"

انٹروپک کے سورس کوڈ کے پیکیج کرنے کی غلطی سے لے کر ہیکرز کی طرف سے ہاٹسپاٹ کا استعمال کرتے ہوئے فشنگ تک، یہ واقعہ AI دور کے محفوظ رہنے کے خطرات کی پیچیدگی کو ظاہر کرتا ہے۔ جب ڈویلپرز کا گروہ ہدف بن جائے، تو بنیادی ڈیجیٹل لٹریسی — معلوم نہ ہونے والے بائنری فائلز کو نہ چلانا — اب بھی آخری فائر وال ہے۔

ایڈیٹر کی طرف سے تمام ڈویلپرز کو یاد دلایا جاتا ہے: براہ راست انسٹرومنٹس حاصل کرنے کے لیے صرف Anthropic کی آفیشل ویب سائٹ کا استعمال کریں، اور کسی بھی ہیکر کے طراحی کردہ جال میں نہ پڑیں جو آپ کی تجسس یا "کریکڈ فنکشنز" کی تلاش کے لیے بنایا گیا ہے۔