"وائب کوڈنگ ٹولز بڑی تعداد میں ذاتی اور کاروباری ڈیٹا کو لیک کر رہے ہیں۔" حالیہ وقت میں، اسرائیل کی ایک سائبر سیکیورٹی اسٹارٹ اپ ریڈ ایکسیس کے محققین نے "شیڈو AI" کے رجحان کا جائزہ لیتے ہوئے پایا کہ سافٹ ویئر تیار کرنے کے لیے ڈویلپرز کے استعمال کردہ AI ٹولز طبی ریکارڈ، فنانشل ڈیٹا اور ویلتھ 500 کمپنیوں کے اندر کے دستاویزات کو کھلے نیٹ ورک پر لیک کر رہے ہیں۔

ریڈ ایکسیس کے سی ای او دور زوی نے کہا کہ تحقیق کاروں نے تقریباً 380,000 قابلِ عام رسائی والے ایپلیکیشنز اور دیگر اثاثے دریافت کیے ہیں، جو ڈویلپرز نے Lovable، Base44، Netlify اور Replit جیسے ٹولز کا استعمال کرتے ہوئے بنائے ہیں، جن میں تقریباً 5,000 میں حساس کاروباری معلومات شامل ہیں، لیکن مزید جانچ کے بعد تقریباً 2,000 ایپلیکیشنز میں نجی ڈیٹا کا افشا ہوا لگتا ہے۔ ایکسیوس نے متعدد افشا شدہ ایپلیکیشنز کی الگ طور پر تصدیق کی ہے، اور WIRED نے بھی ان دریافتوں کی تصدیق کر لی ہے۔

40% AI کوڈنگ ایپلیکیشنز حساس ڈیٹا کو ایکسپو کرتے ہیں،

یہاں تک کہ انتظامیہ کے اختیارات بھی ہیں

جیسے جیسے AI جدید پروگرامرز کے کام پر زیادہ سے زیادہ قبضہ کر رہا ہے، سائبر سیکیورٹی کے شعبے نے پہلے ہی انتباہ کر دیا تھا کہ خودکار کوڈنگ ٹولز نرم افزار میں کئی استعمال کیے جانے والے خامیاں داخل کر دیں گے۔ تاہم، جب یہ vibe coding ٹولز کسی بھی شخص کو صرف ایک کلک کے ساتھ ویب پر ایپلیکیشن بنانے اور ہوسٹ کرنے کی اجازت دیتے ہیں، تو مسئلہ صرف خامیوں تک محدود نہیں رہتا، بلکہ تقریباً مکمل طور پر کوئی سیکیورٹی حفاظت نہیں ہوتی، جس میں بہت حساس کاروباری اور ذاتی ڈیٹا بھی شامل ہے۔

معلوم ہوا ہے کہ RedAccess ٹیم نے Lovable، Replit، Base44 اور Netlify جیسے AI سافٹ ویئر ڈویلپمنٹ ٹولز کا استعمال کرکے بنائے گئے ہزاروں vibe coding ویب ایپلیکیشنز کا تجزیہ کیا، جس میں 5000 سے زائد ایسے ایپلیکیشنز پائے گئے جن میں تقریباً کوئی سیکورٹی مکینزم یا شناخت تصدیق نہیں تھی۔ بہت سے ایسے ویب ایپلیکیشنز، جب تک کسی کو ان کا URL حاصل ہو جائے، تو ان تک براہ راست رسائی حاصل ہو جاتی ہے۔ کچھ میں تو رکاوٹیں بھی ہیں، لیکن وہ بہت آسان ہیں، جیسے کہ صرف کسی بھی ای میل ایڈریس سے رجسٹر ہو کر رسائی حاصل کرنا۔

ان 5000 AI کوڈنگ ایپلیکیشنز میں، جن میں کوئی بھی صرف اپنے براؤزر میں URL درج کرکے ایکسیس کر سکتا ہے، زوی نے تقریباً 2000 ایپلیکیشنز دریافت کیے جو مزید جانچ کے بعد نجی معلومات کو ظاہر کر رہے تھے۔ زوی کے مطابق، تقریباً 40 فیصد ایپلیکیشنز حساس معلومات، جیسے طبی معلومات، فنانشل ڈیٹا، کاروباری پریزنٹیشنز اور اسٹریٹجک دستاویزات، اور صارفین کے چٹ بوٹس کے ساتھ مکالمات کے تفصیلی ریکارڈز کو ظاہر کر رہے تھے۔

اس نے جو ویب ایپ کے اسکرین شاٹ شیئر کیے (جن میں سے کچھ کی تصدیق کی گئی ہے اور وہ اب بھی آن لائن اور خطرے میں ہیں)، وہ ایک ہسپتال کی ملازمت کی تقسیم کی معلومات (ڈاکٹروں کے ذاتی شناخت کی تفصیلات سمیت)، ایک کمپنی کے تفصیلی اشتہار خریداری کے ڈیٹا، دوسری کمپنی کے مارکیٹ انٹری اسٹریٹجی کے پریزنٹیشن، ایک ریٹیلر کے چیٹ بوٹ کے مکمل ڈائیلاگ ریکارڈ (گاہکوں کے مکمل نام اور رابطہ کی تفصیلات سمیت)، ایک شپنگ کمپنی کے مال برداری ریکارڈ، اور متعدد کمپنیوں سے مختلف فروخت اور فنانشل ڈیٹا شامل ہیں۔ زوو نے مزید بتایا کہ کچھ صورتوں میں ان خارج شدہ ایپس کے ذریعے وہ سسٹم کے انتظامیہ کے اختیارات تک بھی پہنچ سکتا تھا، اور دوسرے انتظامیہ کو حذف بھی کر سکتا تھا۔

زیو نے کہا کہ RedAccess کو خرابی والی ویب ایپلیکیشنز تلاش کرتے وقت بہت آسانی ہو رہی ہے۔ Lovable، Replit، Base44 اور Netlify سب نے صارفین کو ان AI کمپنیوں کے اپنے ڈومین پر ویب ایپلیکیشنز ہوسٹ کرنے کی اجازت دی ہے، صارف کے اپنے ڈومین کے بجائے۔ اس لیے، تحقیق کار صرف ان کمپنیوں کے ڈومین کو دیگر کلیدی الفاظ کے ساتھ گوگل اور بِنگ پر تلاش کرکے، ان ٹولز کا استعمال کرتے ہوئے بنائے گئے ہزاروں ایپلیکیشنز کی شناخت کر سکتے ہیں۔

لیوبل کے معاملے میں، زوی نے بڑی کمپنیوں کے بہت سارے فشری ویب سائٹس دریافت کیے جو لیوبل ڈومین پر بنائے گئے اور ہوسٹ کیے گئے تھے، جن میں بینک آف امریکا، کوسکو، فیڈ ایکس، ٹریڈر جوز اور مکڈونلڈز جیسے برانڈز شامل ہیں۔ زوی نے مزید بتایا کہ ریڈ ایکسیس نے 5000 ایکسپوڈ ایپلیکیشنز صرف AI کوڈنگ ٹول کے اپنے ڈومین پر ہوسٹ کیے ہوئے پائے، جبکہ صارفین کے خریدے گئے ڈومینز پر لاکھوں ایپلیکیشنز ہوسٹ ہو سکتے ہیں۔

سیفٹی ریسرچر جوئل مارگولس نے بتایا کہ کسی بے حفاظت AI کوڈنگ ویب ایپلیکیشن میں حقیقی ڈیٹا کی اظہار کی تصدیق کرنا اصل میں آسان نہیں ہے۔ اس نے اور اس کے ساتھی پہلے ایک AI چیٹ ٹویل کا پتہ لگایا تھا جس میں ایک تقریباً محفوظ نہیں والی ویب سائٹ پر 50,000 بچوں کے ساتھ گفتگو کے ریکارڈز کا اظہار ہوا تھا۔ اس نے کہا کہ vibe کوڈنگ ایپلیکیشنز میں ڈیٹا صرف پلیس ہولڈر ہو سکتا ہے، یا پھر ایپلیکیشن خود ایک کنسلپٹ وریفکیشن (POC) ہو سکتی ہے۔ وکس کے برودی نے بھی کہا کہ بیس44 کو فراہم کردہ دو نمونے ٹیسٹ سائٹس جیسے لگ رہے ہیں یا ان میں AI سے تخلیق کردہ ڈیٹا شامل ہے۔

تاہم، مارگولس کا خیال ہے کہ AI کے ذریعے بنائے گئے ویب ایپلیکیشنز کی وجہ سے ڈیٹا کے افشا ہونے کا مسئلہ بالکل حقیقی ہے۔ وہ کہتے ہیں کہ وہ زوی کی تفصیل کی گئی اس قسم کے افشا کے واقعات سے مستقل طور پر واقف ہیں۔ "مارکیٹنگ ٹیم میں کوئی ویب سائٹ بنانا چاہتا ہے، لیکن وہ انجینئر نہیں ہیں، اور شاید ان کے پاس سیکورٹی کا کوئی بھی پس منظر یا جانکاری نہیں ہے۔" وہ اشارہ کرتے ہیں کہ AI کوڈنگ ٹولز آپ کے مطالبے کے مطابق کام کرتے ہیں، لیکن اگر آپ نے اسے محفوظ طریقے سے کام کرنے کا حکم نہ دیا، تو وہ خود بخود ایسا نہیں کرے گا۔

لوگ اپنی خواہش کے مطابق بناسکتے ہیں

لیکن ڈیفالٹ سیٹنگز میں مسئلہ ہے

ریڈ ایکسیس کے تحقیقی اشاعت سے کم سے کم دو ہفتے پہلے، ایک واقعہ پیش آیا: کرسر نے کلو اوپس 4.6 ماڈل چلانے کے دوران، انفراسٹرکچر فراہم کنندہ ریلوے کے API کے ایک کال کے ذریعے پاکٹ او ایس کے پورے پروڈکشن ڈیٹا بیس اور تمام وولیم لیول بیک اپس کو 9 سیکنڈ میں حذف کر دیا۔

زیو نے صاف صاف کہا، "لوگ کوئی بھی چیز بناسکتے ہیں، اور اسے براہ راست پیداواری ماحول میں استعمال کرسکتے ہیں، کمپنی کی طرف سے استعمال کرسکتے ہیں، اور کسی اجازت کی ضرورت بھی نہیں پڑتی—اس کے لیے تقریباً کوئی حد نہیں ہے۔ میں نہیں سوچتا کہ پوری دنیا کو سیکورٹی تعلیم دی جا سکتی ہے۔" اس نے مزید کہا کہ اس کی ماں بھی Lovable کا استعمال کر رہی ہیں، "لیکن میں نہیں سوچتا کہ وہ رول-بنیادی ایکسس کنٹرول پر غور کرے گی۔"

ریڈ ایکسیس تحقیق کاروں نے پایا کہ کئی vibe coding پلیٹ فارمز کی پرائیویسی سیٹنگز ڈیفالٹ طور پر ایپ کو عوامی حالت میں رکھتی ہیں، جب تک کہ صارف اسے ذاتی بنانے کے لیے دستی طور پر تبدیل نہ کر دے۔ ایسے کئی ایپس Google جیسے سرچ انجنز میں بھی فہرست بند ہوتے ہیں، جس سے کوئی بھی انٹرنیٹ استعمال کرنے والا ان تک غیر جانبدارانہ طور پر پہنچ سکتا ہے۔

زیو کا خیال ہے کہ آج کل AI ویب ایپلیکیشن ڈویلپمنٹ ٹولز صارفین کی غلطیوں اور سیکورٹی کے کمی کے مرکب سے ایک نئی لہر ڈیٹا ایکسپوزر پیدا کر رہے ہیں۔ لیکن کسی خاص سیکورٹی خامی سے زیادہ بنیادی مسئلہ یہ ہے کہ یہ ٹولز اداروں کے اندر ایک بالکل نئے گروہ کو ایپلیکیشنز بنانے کی اجازت دے رہے ہیں، جو عام طور پر سیکورٹی کے بارے میں آگاہ نہیں ہوتے اور کمپنی کے پرانے سافٹ ویئر ڈویلپمنٹ پروسیسز اور پری-لانچ سیکورٹی ریویو مکینزمز کو دور کر دیتے ہیں۔

زیو نے کہا، "کمپنی میں کوئی بھی، کسی بھی وقت، کسی ترقیاتی عمل یا سیکیورٹی چیک کے بغیر ایک ایپ بناسکتا ہے، اور وہ اسے بغیر کسی کی رائے لیے براہ راست پروڈکشن ماحول میں استعمال کر سکتا ہے۔ اور وہ اسی طرح کرتے ہیں۔" "نتیجہ یہ ہوا کہ کمپنیاں اس 'وائب کوڈنگ' ایپس کے ذریعے گمنام ڈیٹا کو لیک کر رہی ہیں، جو تاریخ میں سب سے بڑے واقعات میں سے ایک ہے، جس میں لوگ کمپنیوں یا دیگر حساس معلومات کو دنیا بھر کے کسی بھی شخص کے لیے اExposed کر رہے ہیں۔"

گزشتہ اکتوبر میں، Escape.tech نے 5600 عوامی vibe coding ایپلیکیشنز کو اسکین کیا، جس میں زیادہ سے زیادہ 2000 میں اعلیٰ خطرہ والے خامیاں، 400 سے زیادہ حساس معلومات (جیسے API کلیدیں اور ایکسس ٹوکن) کا اظہار، اور 175 ایسے واقعات شامل تھے جن میں ذاتی ڈیٹا کا نقصان ہوا (جیسے طبی ریکارڈ اور بینک اکاؤنٹ کی معلومات)۔ Escape نے جو بھی خامیاں دریافت کیں، وہ حقیقی پروڈکشن سسٹمز میں موجود تھیں اور انہیں کئی گھنٹوں میں دریافت کیا جا سکتا تھا۔ اس سال مارچ میں، کمپنی نے Balderton کی قائدگی میں 18 ملین امریکی ڈالر کا A سیریز فنڈنگ مکمل کیا، جس کا ایک مرکزی سرمایہ کاری منطق AI کے ذریعہ تخلیق کردہ کوڈ کے باعث پیدا ہونے والے سیکورٹی فرق تھا۔

گارٹنر کی رپورٹ "2026 کے پیش گوئی" میں کہا گیا ہے کہ 2028 تک، "شہری ڈویلپرز" کے ذریعہ استعمال کی جانے والی پرامپٹ-ٹو-ایپ طریقہ کار سے نرم افزار کی خامیوں میں 2500 فیصد اضافہ ہوگا۔ گارٹنر کا خیال ہے کہ اس قسم کی خامیوں کی ایک نئی خصوصیت یہ ہے کہ AI کے ذریعہ تخلیق کردہ کوڈ گرامر کے لحاظ سے درست ہوتا ہے، لیکن مجموعی سسٹم آرکیٹیکچر اور پیچیدہ بزنس رولز کو سمجھنے کی کمی ہوتی ہے۔ ان "گہرے سندھی خامیوں" کو درست کرنے کا خرچ، ابتدا میں نوآوری کے لیے مختص بجٹ کو متاثر کرے گا۔

سائٹس کے جوابات اور رد عمل

ابھی، تین AI کوڈنگ کمپنیاں RedAccess کے محققین کے دعووں کو لے کر متفق نہیں ہیں، جن کا کہنا ہے کہ انہیں کافی معلومات فراہم نہیں کی گئیں اور جواب دینے کے لیے کافی وقت نہیں دیا گیا۔ لیکن زوی نے کہا کہ انہوں نے دہائیوں کے ایکسپوسر ہونے والے ویب ایپلیکیشنز کے ممکنہ مالکین سے خود بخود رابطہ کیا۔ تمام کمپنیوں کے اعلیٰ انتظامی افسران نے کہا کہ وہ اس قسم کی رپورٹس کو سنجیدہ لیتے ہیں، ساتھ ہی یہ بھی واضح کیا کہ ایپلیکیشنز کا عوامی طور پر دستیاب ہونا ضروری نہیں کہ ڈیٹا لیک یا سیکورٹی خامی کا مطلب ہو۔ تاہم، ان کمپنیوں نے RedAccess کے دریافت کردہ ویب ایپلیکیشنز کے عوامی طور پر ایکسپوسر ہونے کا انکار بھی نہیں کیا۔

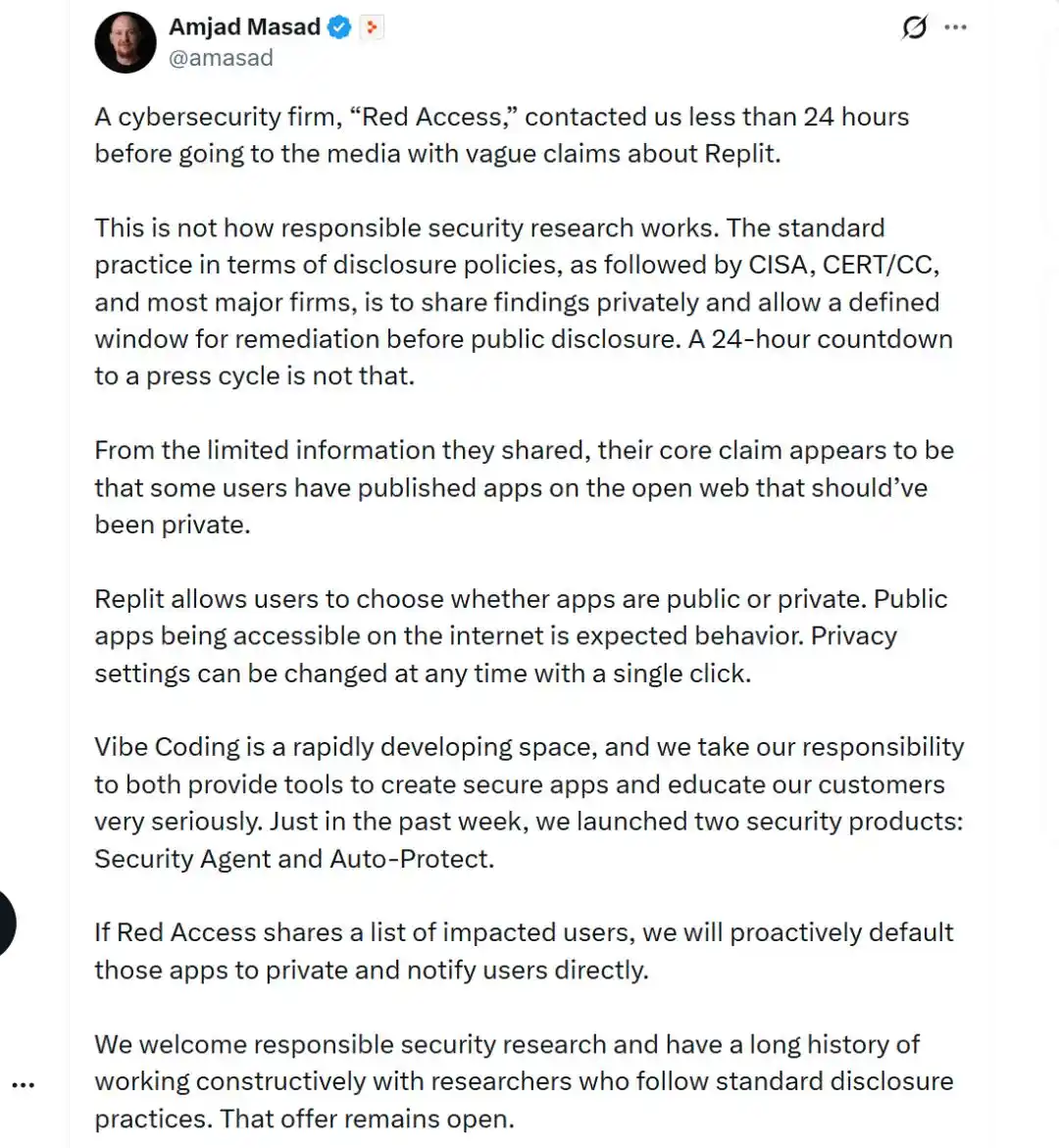

ریپلٹ کے سی ای او امجد ماسد نے کہا کہ ریڈ ایکسیس نے اپنی اطلاع دینے سے پہلے صرف 24 گھنٹے کا جواب دینے کا وقت دیا۔ اس نے اپنے X پر جواب میں لکھا، "ان کے شیئر کردہ محدود معلومات کے مطابق، ریڈ ایکسیس کا مرکزی الزام یہ لگ رہا ہے کہ کچھ صارفین اپنے پرائیویٹ ایپلیکیشنز کو کھلے انٹرنیٹ پر شائع کر رہے ہیں، جبکہ ریپلٹ صارفین کو یہ منتخب کرنے کا اختیار دیتا ہے کہ ان کے ایپلیکیشنز کھلے ہوں یا پرائیویٹ۔ کھلے ایپلیکیشنز انٹرنیٹ پر دستیاب ہوتے ہیں، جو توقع کے مطابق ہے۔ پرائیویسی سیٹنگس کو ایک کلک سے کبھی بھی تبدیل کیا جا سکتا ہے۔ اگر ریڈ ایکسیس نے متاثرہ صارفین کی فہرست شیئر کی، تو ہم ان ایپلیکیشنز کو ڈیفالٹ طور پر پرائیویٹ قرار دے دیں گے اور صارفین کو ب без تفصیل اطلاع دیں گے۔"

لُویبل کے ایک ترجمان نے ایک بیان میں جواب دیا، "لُویبل کو ڈیٹا کے افشا اور فشنگ ویب سائٹس کے بارے میں رپورٹس کی بہت اہمیت ہے، اور ہم تحقیقات شروع کرنے کے لیے ضروری معلومات حاصل کرنے میں مصروف ہیں۔ ابھی یہ معاملہ مستقل طور پر حل کیا جا رہا ہے۔ ساتھ ہی، یہ بھی قابل ذکر ہے کہ لُویبل ڈویلپرز کو ایپس کو محفوظ بنانے کے لیے ٹولز فراہم کرتا ہے، لیکن ایپس کی ترتیب کا آخری ذمہ دار اس کے تخلیق کار خود ہوتا ہے۔"

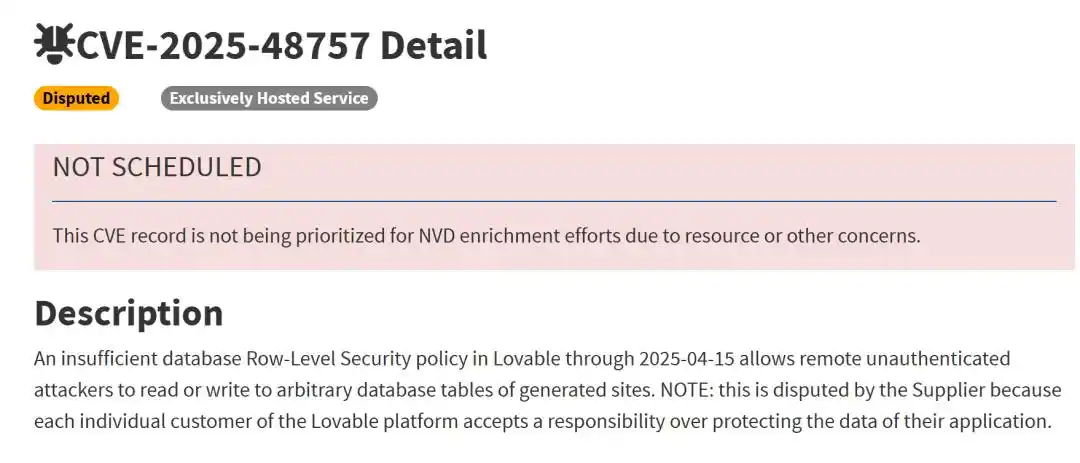

پہلے سے شائع کیے گئے CVE-2025-48757 میں، Lovable کے ذریعہ تخلیق کیے گئے Supabase منصوبوں میں سطر سطحی سیکیورٹی (Row-Level Security) کی پالیسیوں کی کمی یا مکمل طور پر عدم موجودگی کا ذکر کیا گیا ہے۔ کچھ کوئریز مکمل طور پر ایکسس کنٹرول چیکس کو نظرانداز کر رہی تھیں، جس کی وجہ سے 170 سے زائد پروڈکشن ایپلیکیشنز کا ڈیٹا افشا ہو گیا۔ AI نے ڈیٹا بیس لیئر تخلیق کیا، لیکن ڈیٹا ایکسس کو محدود کرنے والی سیکیورٹی پالیسیز نہیں بنائیں۔ Lovable نے اس CVE کی درجہ بندی کو چیلنج کرتے ہوئے کہا ہے کہ ایپلیکیشن ڈیٹا کو محفوظ رکھنا صارفین کی ذمہ داری ہے۔

بیس44 کی ماں کمپنی وکس کے پبلک ریلیشنز ہیڈ بلاک بروڈی نے بیان میں کہا: "بیس44 صارفین کو اپنے ایپلیکیشن کی سیکورٹی کو کنفگر کرنے کے لیے طاقتور ٹولز فراہم کرتا ہے، جس میں ایکسس کنٹرول اور ویزیبلٹی سیٹنگز شامل ہیں۔" اس نے مزید کہا، "ان کنٹرولز کو بند کرنا ایک جان بوجھ کر اور آسان عمل ہے جو کوئی بھی صارف کر سکتا ہے۔ اگر ایپلیکیشن عام طور پر دستیاب ہے، تو یہ صارف کے کنفگریشن کے انتخاب کا اظہار ہے، نہ کہ پلیٹ فارم کا خلل۔"

بروڈی نے مزید کہا، "اصل صارفین کے ڈیٹا کو شamil کرتے ہوئے ایپلیکیشنز کو جعلی بنانا بہت آسان ہے۔ جب تک ہمیں کوئی تصدیق شدہ مثال فراہم نہیں کی جاتی، ہم ان الزامات کی سچائی کا جائزہ نہیں لے سکتے۔" اس کے جواب میں ریڈ ایکسیس نے دعویٰ کیا کہ وہ بالکل Base44 کو متعلقہ مثالیں فراہم کر چکے ہیں۔ ریڈ ایکسیس نے کچھ انانومس مکالمات بھی شیئر کیے جن میں Base44 صارفین نے تحقیق کاروں کو ان کے ایپلیکیشنز میں خامیوں کے بارے میں آگاہ کرنے پر شکریہ ادا کیا اور اس کے بعد ان ایپلیکیشنز کو مضبوط بنایا گیا یا انہیں ہٹا دیا گیا۔

معلوم ہوا ہے کہ Wiz Research نے گزشتہ جولائی میں الگ طور پر پایا کہ Base44 میں ایک پلیٹ فارم لیول کا تصدیق کو دور کرنے والا خامی تھا۔ ایک exposed API اس طرح کام کرتا تھا کہ کوئی بھی صرف ایک عوامی طور پر دیکھا جانے والا app_id استعمال کرکے پرائیویٹ ایپ میں "تصدیق شدہ اکاؤنٹ" بناسکتا تھا۔ یہ خامی اس طرح کی ہے جیسے کسی بند عمارت کے دروازے پر کھڑے ہوکر صرف ایک کمرے کا نمبر چلاتے ہوئے دروازہ خود بخود کھل جائے۔ Wix نے Wiz کی رپورٹ کے 24 گھنٹوں کے اندر اس خامی کو درست کردیا، لیکن اس واقعہ نے ایک مسئلہ کو ظاہر کیا: ان پلیٹ فارمز پر لاکھوں ایپس صارفین کے ذریعہ بنائی جاتی ہیں، اور صارفین عام طور پر یہ فرض کرتے ہیں کہ پلیٹ فارم نے ان کے لیے سیکورٹی کا انتظام کرلیا ہے، جبکہ درحقیقت تصدیق کا نظام بہت کمزور ہوتا ہے۔

حوالہ لنک:

https://www.wired.com/story/thousands-of-vibe-coded-apps-expose-corporate-and-personal-data-on-the-open-web/

https://www.axios.com/2026/05/07/loveable-replit-vibe-coding-privacy

https://venturebeat.com/security/vibe-coded-apps-shadow-ai-s3-bucket-crisis-ciso-audit-framework

یہ مضمون ویچن گروپ "AI فرانت" (ID: ai-front) سے ہے، مصنف: ہوا وی