"آپ کا AI اسسٹنٹ — یا ایک چھپا ہوا ٹروجن؟"

ای آئی ہماری ڈیجیٹل زندگیوں کو تیزی سے تبدیل کر رہی ہے۔

aur zyada aur صارفین اپنے مقامی کمپیوٹرز سے جڑے ہوئے AI اسسٹنٹس کا استعمال شروع کر رہے ہیں، جس سے AI فائلز کو خودکار طور پر منظم کر سکتا ہے، ٹریڈز کا تجزیہ کر سکتا ہے، ای میلز کو پروسیس کر سکتا ہے، اور والٹس اور ٹریڈنگ ٹولز سے بھی جڑ سکتا ہے۔ AI ایک “چیٹ ٹول” سے بدل کر “ڈیجیٹل ایجنٹ” بن رہا ہے جس کے پاس سسٹم لیول کی آپریشنل اجازتیں ہیں۔

تاہم، جب کارکردگی بہتر ہوتی ہے، تو ایک نیا خطرہ خاموشی سے ظاہر ہو رہا ہے: جب AI آپ کے سسٹم تک رسائی حاصل کر لے، تو یہ ہیکرز کے لیے آپ کے اکاؤنٹس میں داخلے کا ذریعہ بھی بن سکتا ہے۔ کرپٹو صارفین کے لیے، یہ صرف خصوصیات کا خطرہ نہیں ہے—یہ براہ راست اکاؤنٹ کی خرابی اور فنڈز کی ضائع ہونے کا باعث بھی بن سکتا ہے۔

I. جب AI کو سسٹم کے اجازت نامے ہوں، تو آپ کے تمام راز منکشف ہو سکتے ہیں

-

بہت سے مقامی طور پر ڈیپلوی کردہ AI اسسٹنٹس بنیادی طور پر: مقامی فائلز پڑھ سکتے ہیں، سسٹم کمانڈز کو انجام دے سکتے ہیں، براؤزر ڈیٹا تک رسائی حاصل کر سکتے ہیں، API کال کر سکتے ہیں، ویب سائٹس پر خودکار طور پر لاگ ان ہو سکتے ہیں، اور والٹس یا ٹریڈنگ ٹولز کو آپریٹ کر سکتے ہیں۔

-

اس کا مطلب ہے کہ وہ منیمک فریزز، پرائیویٹ کی فائلیں، ٹریڈنگ پاس ورڈز، ای میل تصدیق کوڈز، API کیز، براؤزر میں محفوظ اکاؤنٹ کی تفصیلات، مقامی دستاویزات، اسکرین شاٹس اور دیگر حساس معلومات تک رسائی حاصل کر سکتے ہیں۔ جب تک ایک AI ٹول میں خراب کوڈ نہیں ڈال دیا جاتا، یہ معلومات خاموشی سے چوری ہو سکتی ہیں۔

-

ای آئی کی بنیاد پر حملوں کی خصوصیات:

-

حملہ کا عمل بہت گُپ ہوتا ہے: کوئی پاپ اپ، کوئی انتباہ، کوئی غیر معمولی نوٹیفیکیشن نہیں

-

خرابی والے پروگرام پیچھے سے چل رہے ہیں: خاموشی سے ڈیٹا جمع کر رہے ہیں، خاموشی سے اسے حملہ آوروں کو بھیج رہے ہیں، خاموشی سے صحیح لمحے کا انتظار کر رہے ہیں

صارفین اکثر کوئی غیر معمولی بات نہیں دیکھتے، جبکہ حملہ آور پہلے ہی اکاؤنٹ پر مکمل کنٹرول حاصل کر چکے ہو سکتے ہیں۔

II. خبث آر ای آئی پلگ انز والٹ اور ایکسچینج اکاؤنٹ کے ڈیٹا کو چوری کر سکتے ہیں

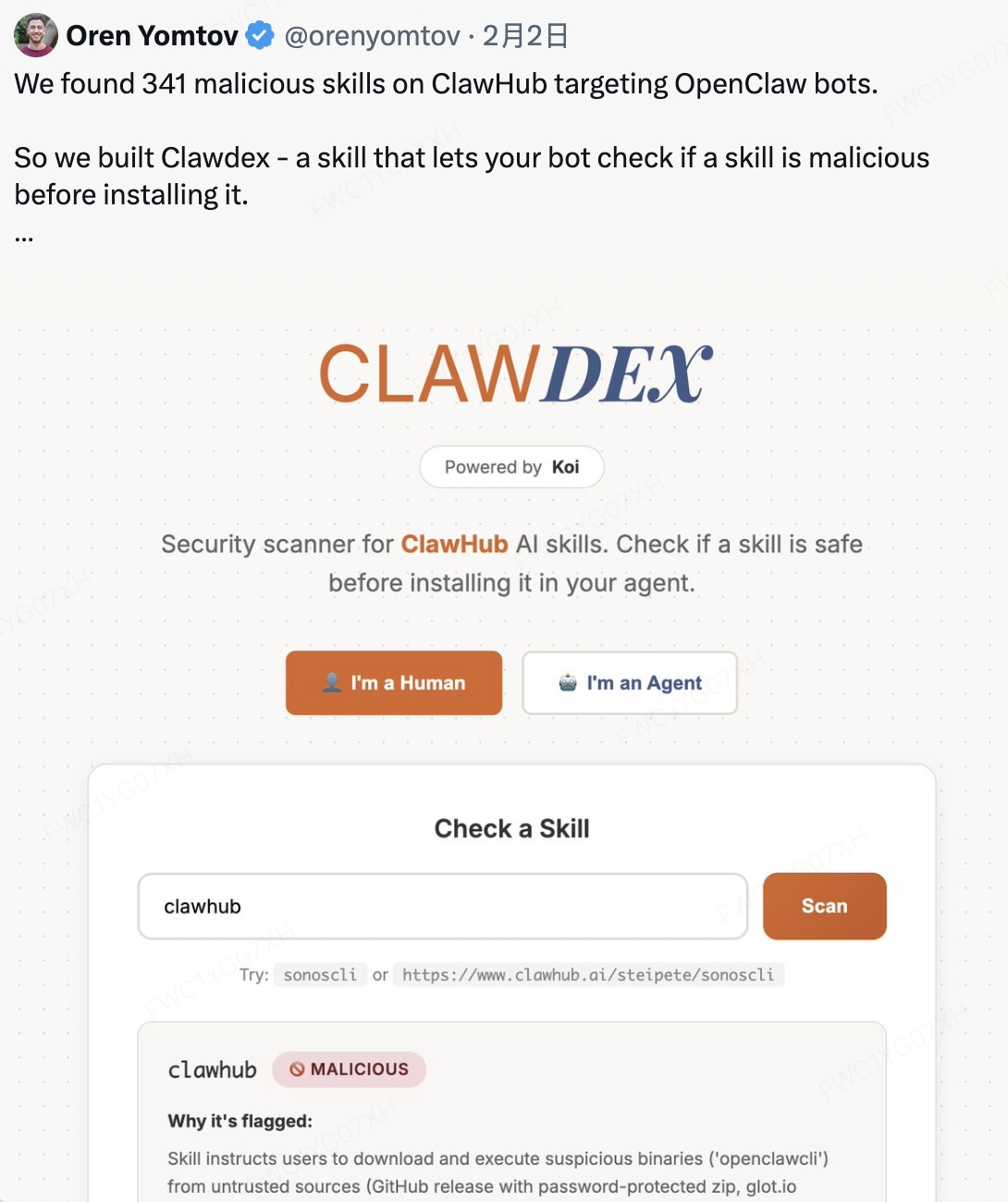

🔎 حفاظتی تحقیق کاروں نے حال ہی میں ایک AI اسسٹنٹ پلگ ان ایکو سسٹم کے اندر دریافت کیا کہ:

-

بٹ نے 341 مضر دستوں کے مہارتیں دریافت کیں

300 سے زیادہ مضر AI پلگ انز کی شناخت کی گئی۔

- خرابانہ پروگرامز براؤزر کے پاسورڈز، کرپٹو والٹ ڈیٹا، SSH کلیدیں، API کلیدیں، مقامی فائلیں اور چیٹ ریکارڈز چوری کر سکتے ہیں۔

- کچھ مضر پروگرامز میں کلیدی ریکارڈنگ کی صلاحیت، ریموٹ کنٹرول کی صلاحیت، اور بیکڈور ایکسیس کی صلاحیت بھی ہوتی ہے۔

- حملہ آور وہ کر سکتے ہیں: والٹ فائلیں براہ راست پڑھنا، ایکسچینج لاگ ان کے اہلیت کے اعداد و شمار حاصل کرنا، ای میل تصدیق کوڈز کو کیپچر کرنا، اکاؤنٹ کے پاس ورڈز ری سیٹ کرنا، اور آخرکار اثاثوں کا ٹرانسفر کرنا۔

‼️ پوری پروسیجر میں فعال صارف اجازت کی ضرورت نہیں ہے۔

III. AI اسسٹنٹس کیوں حملہ آوروں کا نیا ہدف بن گئے ہیں

وجہ آسان ہے: AI اسسٹنٹس کے پاس عام سافٹ ویئر کے مقابلے میں زیادہ اجازتیں اور وسیع ڈیٹا تک رسائی ہوتی ہے۔ روایتی میلویئر صرف محدود ڈیٹا چوری کر سکتا ہے۔

تاہم، AI ایجینٹس تک رسائی حاصل ہو سکتی ہے: فائل سسٹم، براؤزرز، ای میل، والٹس، چیٹ ریکارڈز، اور API اجازتیں سمیت وغیرہ۔

یہ ضروری ہیں: سسٹم ایڈمنسٹریٹر لیول کی رسائی والے آٹومیٹڈ ایکزیکیوٹرز۔ ایک بار جب ان پر قبضہ کر لیا جائے، تو یہ اس بات کے برابر ہے جیسے حملہ آور آپ کے مکمل کمپیوٹر پر کنٹرول حاصل کر لیں۔

IV. کرپٹو صارفین کا سامنا کرنے والے اصل خطرات

اگر آپ کے AI اسسٹنٹ میں خطرناک پروگرامز ڈال دیے گئے ہوں، تو حملہ آور درج ذیل حاصل کر سکتے ہیں:

-

منیمونک فریز کی ناپاکی: منیمونک فریز = والٹ کا مکمل کنٹرول۔ حملہ آور وہ والٹ کو بحال کر سکتے ہیں اور تمام اثاثوں کو ٹرانسفر کر سکتے ہیں۔

-

ایکسچینج اکاؤنٹ پر قبضہ کرنے والے حملہ آور حاصل کر سکتے ہیں: لاگ ان پاس ورڈ، ای میل تصدیق کوڈ، API کیز پھر: اکاؤنٹ میں لاگ ان کریں ➝ سیکورٹی سیٹنگز تبدیل کریں ➝ اثاثوں کو رقم نکلوائیں اور ٹرانسفر کریں

-

API کی کی چوری کرنے والے حملہ آور ٹریڈ کر سکتے ہیں، مضر آرڈرز بناسکتے ہیں، اکاؤنٹ فنڈز کو مانیپولیٹ کر سکتے ہیں

-

ای میل اکاؤنٹ کا مکمل تحفظ اکاؤنٹ کی حفاظت کا بنیادی عنصر ہے۔ حملہ آور وہ چھین سکتے ہیں: ایکسچینج کے پاس ورڈز کو ری سیٹ کر کے ➝ متعدد اکاؤنٹس پر قبضہ کر سکتے ہیں

اکاؤنٹ سیکورٹی کے لیے 7 اہم اقدامات

اپنے اکاؤنٹ اور اثاثوں کی حفاظت کے لیے، براہ راست ان حفاظتی اصولوں کی پابندی کریں:

-

mnemonic فریزز یا پرائیویٹ کلوز کو کبھی بھی AI ٹولز میں محفوظ نہ کریں

- ❌ بچیں: AI چیٹس میں منیمونک فریزز درج کرنے سے، منیمونک فریزز کو اپنے کمپیوٹر پر پلین ٹیکسٹ میں محفوظ کرنے سے، منیمونک فریزز کو مقامی فائلز میں محفوظ کرنے سے

- ✅ تجویز کیا گیا: آف لائن اسٹوریج کے طریقے اور ہارڈویئر والٹ کا استعمال کریں

-

AI ٹولز کو والٹ فائلز تک رسائی نہ دیں

- ❌ بیجھیں: والٹ فائلیں عوامی ڈائریکٹریز میں رکھنا یا AI کو پڑھنے کی اجازت دینا۔

-

ٹریڈنگ کے لیے الگ ڈیوائس استعمال کریں

- ✅ تجویز کیا گیا: ٹریڈنگ ڈیوائسز پر تجرباتی AI ٹولز نہیں لگانا چاہیے۔ AI استعمال کرنے والی ڈیوائسز اور ٹریڈنگ ڈیوائسز الگ رکھیں۔

-

ناشناختہ AI پلگ انز یا مہارتیں نہیں لگائیں

- 🧐 خاص طور پر: غیر رسمی ذرائع سے ماخذ پلگ انز، تصدیق نہ ہوئے گئے گٹھبیب منصوبے، یا وہ ٹولز جن کے لیے شیل اسکرپٹس چلانے کی ضرورت ہوتی ہے

- ⚠️ حملہ آور عام طور پر میلویئر نصب کرنے کے لیے جعلی پلگ ان، جعلی ٹولز اور جعلی اپ ڈیٹ پروگرامز کا استعمال کرتے ہیں

-

کوکائن کے تمام سیکیورٹی فیچرز کو فعال کریں

- شاملہ: لاگ ان پاس ورڈ، ٹریڈنگ پاس ورڈ، 2FA دو مرحلہ تصدیق، اور پاسکی تصدیق۔ یہ اقدامات خطرات کو مؤثر طریقے سے کم کر سکتے ہیں

-

API کی کو AI ٹولز کے ساتھ شیئر نہ کریں

- ✅ اگر ضرورت ہو: اجازتیں محدود کریں اور نکالنے کی اجازت بند کر دیں

-

ڈیوائس کی سیکیورٹی کو باقاعدگی سے چیک کریں

- شامل: نصب شدہ سافٹ ویئر، براؤزر پلگ انز، اور غیر معمولی لاگ ان سرگرمی

⚠️ یاد رکھیں: سسٹم لیول کی اجازت والے کوئی بھی سافٹ ویئر حملے کا نقطہ بن سکتا ہے۔

خاص طور پر کرپٹو دنیا میں: ایک بار جب منیمونک فریزز یا اکاؤنٹ کے احرازی تفصیلات متاثر ہو جائیں، تو اثاثے مستقل طور پر ضائع ہو سکتے ہیں۔

Disclaimer: The information on this page may come from third parties and does not necessarily reflect KuCoin’s views. It is provided for general reference only and should not be interpreted as financial or investment advice.

Virtual asset investments may involve risk. Please carefully assess the product risks and your own risk tolerance. For more information, please refer to our Terms of Use and Risk Disclosure.