شمالی کوریا کریپٹو ہیک 2026: ڈرِفٹ پروٹوکول اور کیلپ ڈی او ای کے حملوں میں 577 ملین ڈالر چوری

2026/05/09 03:51:27

تعارف

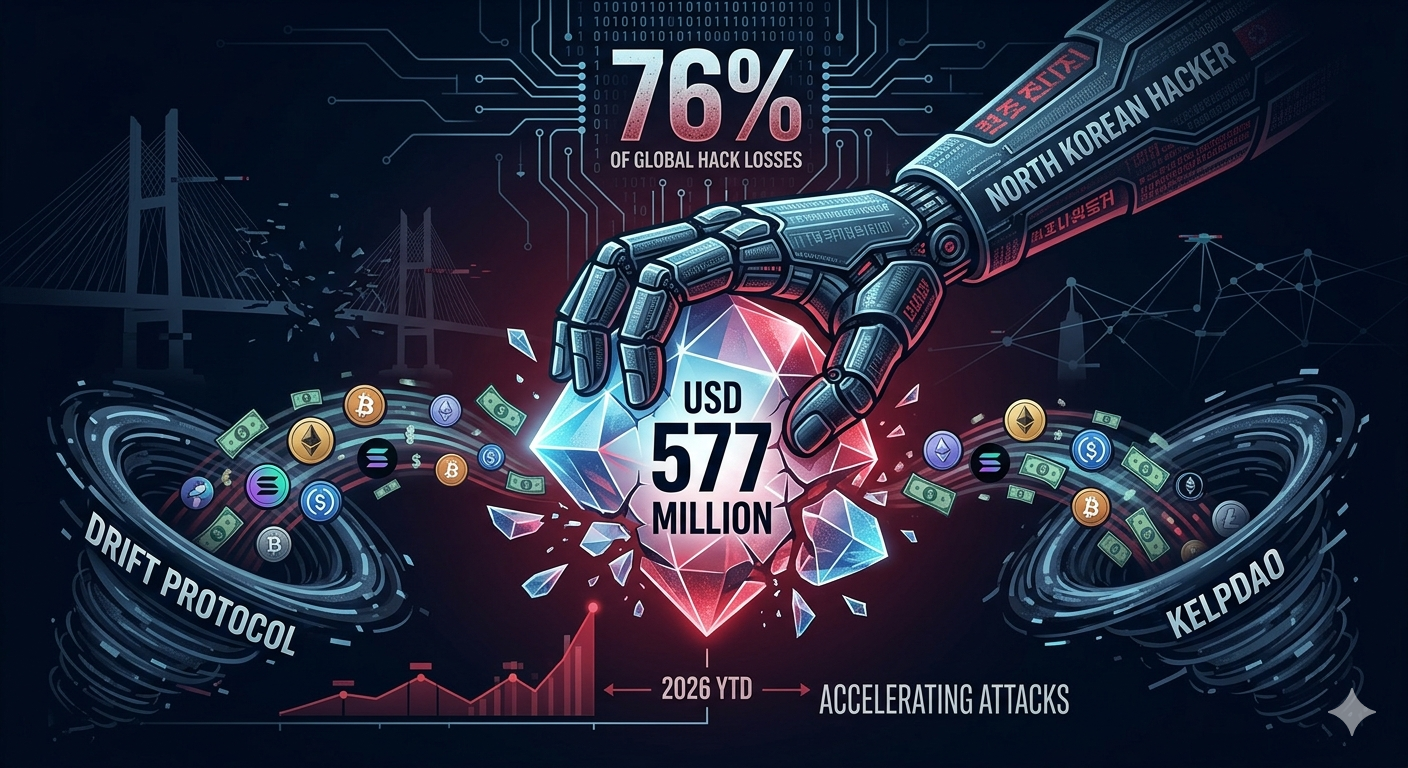

شمالی کوریا کے ہیکرز نے 2026 کے پہلے چار ماہ میں صرف دو حملوں سے تقریباً 577 ملین امریکی ڈالر چھین لیے — جو اس دوران عالمی سطح پر کرپٹو کرنسی ہیک کے کل نقصانات کا 76 فیصد ہے۔ 1 اپریل کو Drift Protocol کا بریچ اور 18 اپریل کو KelpDAO bridge exploit یہ ظاہر کرتے ہیں کہ شمالی کوریا کے اعلیٰ ہیکنگ ٹیمیں زیادہ حملے نہیں کر رہیں، بلکہ اعلیٰ قیمت والے اہداف کے خلاف کم، لیکن بہت زیادہ درست آپریشنز انجام دے رہی ہیں۔ TRM Labs کے مطابق، ان دو واقعات صرف 2026 کے سال بھر تک کے کل ہیک واقعات کا 3 فیصد ہیں، لیکن وہ باقی تمام بریچز کا مجموعہ بھی پار کر جاتے ہیں۔

کوریا شمالی نے صرف دو حملوں میں 577 ملین ڈالر کیسے چھین لیے؟

شمالی کوریا کے ہیکنگ گروہوں نے اس حیرت انگیز چوری کو حجم کے بجائے جراحانہ دقت کے ذریعے حاصل کیا۔ دو الگ الگ شمالی کوریا کے خطرناک ایکٹر گروہ — جن میں سے ایک ٹریڈرٹریٹر آپریشن سے منسلک ہے اور دوسرا الگ ذیل گروپ کے طور پر جانچا گیا — نے درفت اور کیلپ ڈی او ای حملوں کو ایک دوسرے کے بعد صرف اٹھارہ دن کے اندر انجام دیا۔ TRM Labs کے ڈیٹا کے مطابق، مجموعی طور پر 577 ملین امریکی ڈالر کی چوری کے ساتھ، شمالی کوریا کی مجموعی طور پر نسبت دی گئی کرپٹو چوری 2017 سے لے کر 6 بلین ڈالر سے زائد ہو گئی ہے۔

قدرت کا مرکزیت بے مثال ہے۔ 2025 میں، شمالی کوریا نے کرپٹو ہیک کے تمام نقصانات کا 64% حصہ حاصل کیا، جس کا بنیادی سبب ریکارڈ توڑ 1.46 ارب ڈالر کا Bybit بریچ تھا۔ اپریل تک 2026 کا 76% کا رقم، ریکارڈ پر سب سے زیادہ مستقل حصہ ہے۔ 2026 کے نمونے کو علیحدہ کرنے والا بات تعدد نہیں ہے — حملوں کی شرح کم رہی — بلکہ تحقیق کی پیچیدگی اور منتخب کیے گئے فردی اہداف کا سائز ہے۔

|

سال

|

شمالی کوریا کا کریپٹو ہیک کے کل نقصان میں حصہ

|

|

2020

|

7%

|

|

2021

|

8%

|

|

2022

|

22%

|

|

2023

|

37%

|

|

2024

|

39%

|

|

2025

|

64%

|

|

2026 تک سال کا آغاز (اپریل)

|

76%

|

اوپر کی جدول ایک واضح تیزی کو ظاہر کرتی ہے۔ شمالی کوریا کا حصہ 2020-2021 کے بنیادی نقطہ سے تقریباً گیارہ گنا بڑھ گیا ہے۔ TRM تجزیہ کاروں کا کہنا ہے کہ یہ رجحان بنیادی ڈھانچے کے اہداف — برج ویلیڈیٹرز، متعدد دستخط حکمرانی معاہدے، اور کراس چین پروٹوکولز — کی طرف ایک استراتیجک تبدیلی کو ظاہر کرتا ہے، جہاں ایک واحد کمزوری نوں اعداد میں نقصان کا باعث بن سکتی ہے۔

ڈرِفٹ پروٹوکول کے ہیک کو ممکن کیا؟

1 اپریل کو 285 ملین ڈالر کے Drift پروٹوکول کے ہیک میں سولانا نیٹو فیچر، جسے ڈیوریبل نانس کہا جاتا ہے، کا استعمال کیا گیا، جس میں ممکنہ طور پر شمالی کوریائی پروکسیز اور Drift کے ملازمین کے درمیان بے مثال ذاتی ملاقاتیں شamil تھیں۔ یہ حملہ آن چین اسٹیجنگ کے تین ہفتے اور ماہوں کی تیاری کا مطالبہ کرتا تھا، لیکن اصل فنڈز کی نکالی صرف شروع ہونے کے تقریباً 12 منٹ بعد مکمل ہو گئی۔

دائمی نانس کا استعمال

ایک دوامی نانس ایک سولانا میکنزم ہے جو ٹرانزیکشن کی درستگی کو تقریباً 90 سیکنڈ سے لامحدود مدت تک بڑھانے کے لیے ڈیزائن کیا گیا ہے۔ یہ خصوصیت آف لائن ہارڈویئر دستخط کے اسیناریوز کے لیے موجود ہے جہاں ٹرانزیکشن کو پہلے سے دستخط کیا جانا چاہیے اور بعد میں براڈکاسٹ کیا جانا چاہیے۔ حملہ آور نے اس کا استعمال کرتے ہوئے ڈرِفٹ کے سیکورٹی کونسل ملٹی سگنر کو ایسے ٹرانزیکشنز کو پہلے سے اجازت دینے پر مجبور کیا جو دستخط کے وقت عام لگ رہے تھے۔

23 مارچ اور 30 مارچ کے درمیان، حملہ آور نے مستقل نانس اکاؤنٹس بنائے اور اجراء کے لیے بنیادی تیاری کی۔ 27 مارچ کو، Drift نے اپنا سیکورٹی کونسل نئے 2-آف-5 تھریشولڈ کنفیگریشن میں منتقل کر دیا جس میں صفر ٹائم لॉک تھا — ایک ایسا تبدیلی جس نے ایک اہم تحفظ کو ختم کر دیا۔ جب 1 اپریل کو پہلے سے دستخط شدہ ٹرانزیکشنز براڈکاسٹ کی گئیں، تو مکمل طور پر خالی کرنے کے لیے تمام شرائط پہلے ہی قائم ہو چکی تھیں۔ دستخط کرنے والوں نے ہفتوں پہلے ہی ٹرانزیکشنز کو منظور کر لیا تھا، بغیر اس بات کے جانے کہ انہیں کس حوالے سے استعمال کیا جائے گا۔

سماجی انجینئرنگ کی مہم

ڈرِفٹ حملے میں TRM لیبز کے مطابق ماہوں تک کا ہدف مند سوشل انجینئرنگ شامل تھا، جس میں شمالی کوریائی آپریٹرز یا ان کے پروکسیز اور ڈرِفٹ ٹیم کے اراکین کے درمیان ذاتی ملاقاتیں بھی شamil ہو سکتی ہیں۔ اگر تصدیق ہو جائے تو یہ آمنے سامنے کی ملاقاتیں شمالی کوریا کے کرپٹو ہیکنگ طریقہ کار میں ایک نئی تشدید کی نشاندہی کریں گی۔ حملہ آوروں نے ایک جعلی اثاثہ "کاربن ووٹ ٹوکن" (CVT) تخلیق کیا، اس میں لِکوئڈٹی شامل کی، اور واش ٹریڈنگ کے ذریعے اس کی قیمت بڑھائی۔ ڈرِفٹ کے آرکلز نے اس جعلی ضمانت کو قانونی سمجھا، جس سے حملہ آور کو حقیقی اثاثے جیسے USDC اور JLP ٹوکن نکالنے میں مدد ملی۔

کیلپ ڈی اے او برج کا استعمال کیسے کیا گیا؟

18 اپریل کو 292 ملین امریکی ڈالر کی KelpDAO کی چوری نے ایتھریم پر اس کے rsETH LayerZero برج میں ایک سینگل-وریفائر ڈیزائن کی خامی کا فائدہ اٹھایا۔ حملہ آوروں نے دو اندر کے RPC نوڈس کو متاثر کیا، باہری نوڈس کے خلاف ڈسٹریبیوٹڈ ڈینائل آف سروس حملہ شروع کیا، اور برج کے ویریفائر کو زہریلے اندر کے انفراسٹرکچر پر فورس کر دیا۔ ان متاثرہ نوڈس نے غلط طور پر رپورٹ کیا کہ rsETH کو سورس چین پر جلایا گیا ہے جبکہ ایسا کوئی جلنے والا واقعہ نہیں ہوا تھا۔

سِنگل ویریفائر کی کمزوری

لیئر زیرو کا سیکیورٹی ماڈل کراس چین میسج ویلیڈیشن کے لیے متعدد مستقل ویریفائرز — جنہیں ڈیسینٹرلائزڈ ویریفائر نیٹ ورکس کہا جاتا ہے — کو کنفگر کرنے کی اجازت دیتا ہے۔ کیلپ ڈی او کے rsETH ڈپلومنٹ نے صرف ایک ویریفائر استعمال کیا: لیئر زیرو لیبس DVN۔ جب تک کہ میسج کی تصدیق کے لیے دوسرا ویریفائر درکار نہ ہو، ایک منفرد زہریلا ڈیٹا ذریعہ بڑے پیمانے پر جعلی ٹرانزیکشن کو منظور کرنے کے لیے کافی تھا۔ حملہ آور نے ایتھریم برج کنٹریکٹ سے تقریباً 116,500 rsETH، جو تقریباً 292 ملین امریکی ڈالر کے برابر ہیں، خالی کر دیے۔

آربٹرم پر 75 ملین ڈالر کا جمود

چوری کے بعد، ٹریڈرٹریٹر ہیکرز نے اربٹرم پر تقریباً 30,766 ETH چھوڑ دیے — جو ایتھریم مین نیٹ کے مقابلے میں زیادہ مرکزیت والی ایک L2 ہے۔ اربٹرم سیکورٹی کونسل نے اس رقم، جو تقریباً 75 ملین ڈالر کے برابر ہے، کو جمود کرنے کے لیے طارئہ اختیارات کا استعمال کیا۔ اس جمود نے باقی جمود نہ ہونے والے حصے کے لیے تیزی سے پیسہ دھوئے کا سلسلہ شروع کر دیا۔ TRM لیبز نے آن چین تجزیہ کے ذریعے، جس میں ہیک کے لیے پہلے فنڈنگ اور بعد میں پیسہ دھونے کے نمونوں کو شامل کیا گیا، KelpDAO کے استعمال کو شمالی کوریا کو منسوب کیا ہے۔

قابل ذکر ہے کہ حملے کے لیے شروعاتی فنڈنگ کا ایک حصہ چینی کرپٹو بروکر وو ہوہوئی کے کنٹرول میں والٹ سے قابلِ تعقیب تھا، جس پر 2023 میں لازارس گروپ کی چوری کے دھوکہ دہی کے الزامات عائد کیے گئے تھے۔ دیگر فنڈز براہ راست BTCTurk ہیک سے ماخوذ تھے، جو ایک اور حالیہ ٹریڈرٹریٹر چوری تھی۔ یہ فنڈنگ کا راستہ شمالی کوریا کی براہ راست نسبت کی تصدیق کرتا ہے۔

چوری شدہ فنڈز کو کیسے دھویا جا رہا ہے؟

ڈرِفٹ اور کیلپ ڈی او ای کسی مختلف آپریشنل حالات اور خطرہ کرنے والے گروہوں کی وجہ سے دو الگ صافی کی حکمت عملیوں کو ظاہر کرتے ہیں۔ یہ حکمت عملیاں یہ ظاہر کرتی ہیں کہ شمالی کوریائی ہیکرز اپنے چوری شدہ اثاثوں کے مرکزی یا غیر مرکزی بنیادی ڈھانچے پر رہنے کے مطابق اپنے نقد کرنے کے پلے بکس کو کیسے تبدیل کرتے ہیں۔

ڈرِفٹ کا ناکارہ ایتھریم اسٹاش

ڈرِفٹ سے چوری شدہ ٹوکنز جوپیٹر کے ذریعے USDC میں تبدیل کر دیے گئے، ایتھریم تک برج کیے گئے، اور ETH میں تبدیل کر دیے گئے — جو مکمل طور پر سکون کی حالت میں آنے سے پہلے نئے والٹس میں تقسیم کر دیے گئے۔ چوری شدہ ETH کبھی بھی چوری کے دن کے بعد حرکت نہیں کی ہے۔ ذمہ دار گروہ — جسے ٹریڈرٹریٹر سے الگ سمجھا جاتا ہے — شمالی کوریا کے ایک مستند نمونے کے مطابق منافع کو ماہوں یا سالوں تک رکھتا ہے، اور پھر ایک منصوبہ بند، متعدد مراحل والی نقدی نکالنے کا عمل کرتا ہے۔ TRM کا خیال ہے کہ ڈرِفٹ کے منافع کی لیکویڈیشن ماہوں یا سالوں تک جاری رہے گی، جس سے ظاہر ہوتا ہے کہ یہ ذیلی گروہ صاف اور محتاط انداز میں پیسہ دھو رہا ہے۔

کیلپ ڈی او کا THORChain پیوٹ

کیلپ ڈی او کی صفائی کا عمل ٹریڈر ٹریٹر کے بہت سے استعمال شدہ اصولوں کے مطابق پیش آیا۔ آربٹرم فریز کے بعد، تقریباً 175 ملین ڈالر کا غیر فریز شدہ ETH، زیادہ تر THORChain کے ذریعے — جو ایک کراس چین لکویڈٹی پروٹوکول ہے جس میں کوئی KYC کا مطالبہ نہیں — کو بٹ کوائن میں تبدیل کر دیا گیا۔ اUMBRA، ایک ایتھریم پرائیویسی ٹول، بھی بٹ کوائن میں تبدیلی سے پہلے کچھ والٹ لینکیجز کو پوشیدہ کرنے کے لیے استعمال کیا گیا۔ جاری صفائی کا مرحلہ تقریباً بالکل چینی درمیانی طرف سے سنبھالا جا رہا ہے، شمالی کوریائی آپریٹرز خود نہیں۔

THORChain شمال کوریا کے بڑے بڑے چوریوں کے لیے مسلسل پسندیدہ پل بن چکا ہے۔ 2025 میں، 24 فروری اور 2 مارچ کے درمیان Bybit کے زیادہ تر چوری شدہ فنڈز THORChain کے ذریعے ETH سے BTC میں تبدیل کر دیے گئے — ایک ایسا بے مثال کراس چین حجم جسے پروٹوکول نے کسی تداخل کے بغیر پروسیس کیا۔ شمال کوریا کے لیے، THORChain ایک قابل اعتماد، اعلیٰ صلاحیت والا باہر نکلنے کا راستہ کام کرتا ہے جہاں اثاثے ETH کے طور پر داخل ہوتے ہیں اور BTC کے طور پر نکل آتے ہیں، جبکہ کوئی بھی آپریٹر ٹرانسفرز کو فریز یا مسترد نہیں کرنے کو تیار ہے۔

کیوں شمالی کوریا کا کریپٹو چوری کے حصے میں تیزی آ رہی ہے؟

2020 اور 2021 میں شمالی کوریا کا کرپٹو ہیک کے کل نقصانات میں حصہ 10 فیصد سے کم تھا، لیکن 2026 تک اپریل تک یہ بڑھ کر 76 فیصد ہو گیا۔ یہ رجحان حملوں کی تعدد میں اضافے کے بجائے ہدف کے انتخاب میں ایک استراتیجک ترقی کو ظاہر کرتا ہے۔ شمالی کوریائی ہیکرز اپنے تحقیقاتی طریقے مزید پیچیدہ بنارہے ہیں اور شاید اپنے سوشل انجینئرنگ ورک فلو کو بہتر بنانے کے لیے AI ٹولز کا استعمال کررہے ہیں۔

حجم کی بجائے درست ہدف

شمالی کوریا کی پریمیئر ہیکنگ ٹیمیں سالانہ ایک محدود تعداد میں بالکل ہدف مند آپریشنز چلاتی ہیں، بلکہ ایک مستقل اور اعلیٰ حجم کی مہم نہیں۔ 2026 میں دو حملوں نے تمام ہیکنگ کی قیمت کا 76% شمار کیا۔ یہ گروپ زیادہ دقیق طور پر ہدف بنارہا ہے، جہاں ایک منفرد کمزوری بڑے نتائج پیدا کرتی ہے — برج والیڈیٹر نیٹ ورکس، متعدد دستخط گورننس کنٹریکٹس، اور کمزور تصدیق کے مechanisms والے کراس چین پروٹوکولز۔

ای آئی کا جاسوسی میں ممکنہ کردار

TRM تجزیہ کاروں نے یہ تصور شروع کر دیا ہے کہ شمالی کوریائی آپریٹرز اپنے ریکونیسنس اور سوشل انجینئرنگ ورک فلو میں AI ٹولز شامل کر رہے ہیں۔ ڈرِفٹ حملے کے لیے سادہ پرائیویٹ کی کمپرومائز کے بجائے بلاک چین مکانیزم کے پیچیدہ طریقوں کو ہفتہ وار ہدف بنایا گیا۔ سوشل انجینئرنگ کی درستگی — جس میں جعلی ٹوکن کا ایجاد کرنا اور جعلی اوراکل کی قانونیت فراہم کرنا شامل ہے — اس بات کا اشارہ دیتی ہے کہ یہ تکنیکی تیاری ممکنہ طور پر خودکار ذخیرہ اطلاعات اور جعلی شناختوں کے ساتھ بڑھائی گئی ہے۔

کریپٹو ایکسچینج اور صارفین کو کیا دیکھنا چاہیے؟

شمالی کوریا کے پتےوں سے THORChain کے انتقال

ایکسچینجز جو THORChain پولز سے BTC انفلو وصول کر رہے ہیں، انہیں معلوم KelpDAO اور Lazarus Group ایڈریس کلัสٹرز کے خلاف سکریننگ کرنا چاہیے۔ THORChain نے 2025 میں Bybit کی بریچ اور 2026 میں KelpDAO ہیک سے حاصل ہونے والی زیادہ تر رقم کو پروسیس کیا۔ مخصوص KelpDAO ایڈریسز کی نسبت کا تعین جاری ہے — 30 دن کے بعد ریٹرو ایکٹو سکریننگ ابتدائی جواب کے بعد لیبل لگائے گئے ایڈریسز کو حاصل کرے گا۔

سولانا ملٹی سگنیچر اور حکومتی معاہدہ کی ایکسپوژر

ڈرِفٹ حملہ حکومتی بنیادی ڈھانچے کو ہدف بنایا، نہ کہ ایپلیکیشن منطق کو۔ سولانا سیکورٹی کونسل ملٹی سِگ کے ساتھ ڈوریبل نانس اتھارائزیشن استعمال کرنے والے پروٹوکولز کو اسے ایک ٹیمپلیٹ حملہ سمجھنا چاہیے جو دہرایا جائے گا۔ سولانا DeFi ڈپازٹ کے ایکسپوژر والے ایکسچینجز کو ڈرِفٹ ڈسپرسل میں استعمال ہونے والے برج کنٹریکٹس سے آنے والے انفلوز کو نشان زد کرنا چاہیے، جن میں بلاک چین تحقیق کاروں کے ذریعہ شناخت کردہ خاص جوپٹر اور وارمہول رُٹس شامل ہیں۔

متھاپ برج ڈپازٹ سکریننگ

کیلپ ڈی اے او اور بائی بٹ دونوں نے یا تو حمل کے لیے یا دھوکہ دہی کے راستے کے طور پر برج یا کراس چین انفراسٹرکچر کا استعمال کیا۔ برج سے ایکسچینج تک کے انتقال شمالی کوریا کے منافع کے لیے ایک ترجیحی نگرانی چینل ہیں۔ پہلے ہاپ ایڈریس اسکریننگ صرف اسی تک محدود ہے جب تک کہ فنڈز ایکسچینج تک پہنچنے سے پہلے درمیانی والٹس سے نہ گزر گئے ہوں۔ آلٹرا ٹرانزیکشن چین کے پورے سلسلے کے ذریعے متعدد ہاپ تجزیہ ضروری ہے تاکہ آلودہ ڈپازٹس کی شناخت کی جا سکے۔

ریل ٹائم ایلرٹ نیٹ ورکس

TRM کا بیکن نیٹ ورک — جس کے 30 سے زیادہ ارکان میں بڑے ایکسچینجز اور DeFi پروٹوکولز شامل ہیں — جب شمالی کوریا سے منسلک فنڈز شامل اداروں تک پہنچتے ہیں، تو فوری کراس پلیٹ فارم ایلرٹس فراہم کرتا ہے، جب تک نکالنے کا عمل مکمل نہ ہو جائے۔ انفرادی جانچ پڑتال معلوم پتے کو پکڑ لیتی ہے، لیکن ریل ٹائم نیٹ ورکس تخصیص اور عمل کے درمیان خلاء کو بھرتے ہیں، جس سے دنوں میں پیمانے والی جانچ پڑتال کی تاخیر منٹوں میں پیمانے والے ایلرٹ میں تبدیل ہو جاتی ہے۔

کوکائن پر اپنے کرپٹو اثاثوں کو کیسے محفوظ رکھیں

دسمبر 2026 کے صرف دو حملوں میں چوری ہونے والے 577 ملین امریکی ڈالر کی رقم یہ ظاہر کرتی ہے کہ سیکورٹی فوکسڈ ایکسچینج کا انتخاب اب اور بھی زیادہ ضروری ہو گیا ہے۔ کوکائن مائیکرو ویتھ ڈرال والٹس، ڈائنانک ملٹی فیکٹر توثیق، اور صنعتی معیار کی اینکرپشن جیسی متعدد لیور سیکورٹی آرکیٹیکچر لاگو کرتا ہے تاکہ صارفین کے اثاثوں کو خارجی خرابیوں اور اندر کی کمزوریوں دونوں سے محفوظ رکھا جا سکے۔ متعدد چینز پر اثاثے رکھنے والے ٹریڈرز کے لیے، کوکائن کا جامع ٹوکن کوریج اور ریل ٹائم رسک مانیٹرنگ سسٹمز Drift اور KelpDAO جیسے بڑے حملوں سے متاثرہ فنڈز کے ساتھ تعامل سے مزید تحفظ فراہم کرتے ہیں۔

صارفین اپنی محفوظیت کو مزید بہتر بنانے کے لیے تمام دستیاب سیکیورٹی فیچرز — جن میں نکالنے کے لیے وائٹ لسٹ ایڈریسز، اینٹی فشنگ کوڈز، اور ٹریڈنگ پاس ورڈز شamil ہیں — کو فعال کر سکتے ہیں، جبکہ برج پروٹوکول کے خطرات کے بارے میں آگاہ رہیں۔ شمالی کوریا کے ہیکنگ کا طریقہ کار اب براہ راست ایکسچینج ہاٹ والٹس کے بجائے کراس چین انفراسٹرکچر کو ٹارگٹ کر رہا ہے، جس سے یہ ضروری ہو جاتا ہے کہ آپ سمجھیں کہ آپ کون سے پروٹوکولز کے ساتھ تعامل کر رہے ہیں اور کیا وہ سینگل-وریفائر برج ڈیزائن یا کمزور ملتی سگنیچر کنفگریشنز استعمال کرتے ہیں۔ کوکائن پر رجسٹر ہونے سے آپ کو ایک ایسے پلیٹ فارم تک رسائی حاصل ہوتی ہے جو چوری شدہ فنڈز کے رخ کا فعال طور پر نگرانی کرتا ہے اور آلودہ اثاثوں کو اپنے بکس سے باہر رکھنے کے لیے سخت مطابقت کے معیارات برقرار رکھتا ہے۔

نتیجہ

2026 کے شروع میں صرف دو حملوں سے شمالی کوریا کا 577 ملین ڈالر کا مال مکمل کرنا کرپٹو چوری کی تھام کے لحاظ سے ایک نیا ریکارڈ ہے۔ درفٹ پروٹوکول اور کیلپ ڈی او ای کے خلاف حملوں سے پتہ چلتا ہے کہ شمالی کوریائی ہیکرز اب صرف پرائیویٹ کی کمپرومائز سے آگے نکل چکے ہیں اور سوشل انجینئرنگ، برج ویریفائر کے دھوکہ دہی، اور حملے سے ماہوں پہلے کی تیاریوں کے ساتھ جٹل انفراسٹرکچر حملوں میں مہارت حاصل کر چکے ہیں۔ ان کا کل ہیک نقصانات میں حصہ 2020 میں 7% سے بڑھ کر 2026 میں 76% ہو گیا، جو زیادہ حملوں کے بجائے زیادہ مہلک حملوں کی وجہ سے ہے۔

دو چوریوں کے درمیان دھوئے جانے کا فرق — ڈرِفٹ کا نیند میں والا ایتھریم ذخیرہ بمقابلہ کیلپ ڈی او کا فعال THORChain تبدیلی — ہر گروپ کے خطرہ برداشت کرنے اور نقد کرنے کے وقت کے مطابق لچکدار عملی منصوبہ بندیوں کو ظاہر کرتا ہے۔ وسیع کرپٹو ایکو سسٹم کے لیے سبق واضح ہے: برج انفراسٹرکچر، متعدد دستخط حکمرانی، اور کراس چین پروٹوکول اب بنیادی حملے کا مرکز ہیں۔ ایکسچینجز اور صارفین کو متعدد ہاپ سکریننگ، ریل ٹائم ایلرٹ نیٹ ورکس، اور سخت برج پروٹوکول کی دیکھ بھال کی ضرورت ہے۔ جبکہ شمالی کوریا کی جمعہ کرپٹو چوریاں 6 بلین ڈالر سے زائد ہو چکی ہیں، صنعت اب ان خرابیوں کو الگ الگ واقعات نہیں سمجھ سکتی — یہ غیر مرکزی انفراسٹرکچر کے خلاف ایک مستقل، ریاستی سپورٹڈ مہم ہیں۔

اکثر پوچھے جانے والے سوالات

ڈرِفٹ ہیک میں ایک ڈیوریبل نانس کیا ہے اور اس کا استعمال کیسے کیا گیا؟

ایک مستقل نانس Solana کا ایک فیچر ہے جو ٹرانزیکشن کی درستگی کو تقریباً 90 سیکنڈ سے لامحدود مدت تک بڑھاتا ہے، جو آف لائن ہارڈویئر سائننگ کے لیے ڈیزائن کیا گیا ہے۔ ڈرِفٹ کے حملہ آور نے اس مکینزم کا استعمال کرتے ہوئے اصل ڈرین سے ہفتے پہلے سیکورٹی کونسل کے سائنر کو پہلے سے اجازت دی۔ جب 27 مارچ کو ڈرِفٹ نے اپنا ملتی سگنیچر 0 ٹائم لॉک کے ساتھ 2-آف-5 کنفیگریشن پر منتقل کیا، تو حملہ آور نے 1 اپریل کو پہلے سے سائن شدہ ٹرانزیکشنز براڈکاسٹ کیں اور تقریباً 12 منٹ میں 285 ملین امریکی ڈالر کا ڈرین کر دیا۔

آرٹیبرم سیکورٹی کونسل نے کیلپ ڈی او ای کی چوری شدہ فنڈز میں سے 75 ملین ڈالر کو کیوں فریز کر دیا؟

ٹریڈرٹریٹر ہیکرز نے KelpDAO برج کے حملے کے بعد اربٹرم پر تقریباً 30,766 ETH چھوڑ دیے۔ کیونکہ اربٹرم ایتھریم مین نیٹ کے مقابلے میں زیادہ مرکزیت کے ساتھ کام کرتا ہے، اربٹرم سیکورٹی کونسل نے ان فنڈز کو جمود کرنے کے لیے طارئہ اختیارات استعمال کیے۔ اس اقدام نے ہیکرز کو 292 ملین امریکی ڈالر کے حاصلات میں سے اس حصے کو منتقل ہونے سے روک دیا، حالانکہ باقی جمود نہ ہونے والے فنڈز تیزی سے THORChain کے ذریعے دھو دیے گئے۔

THORChain شمالی کوریا کی دھوکہ دہی کو کیسے ممکن بناتا ہے؟

THORChain ایک ڈی سینٹرلائزڈ کراس چین لکویڈیٹی پروٹوکول ہے جو نیٹو ایسٹس کے سوپس — جیسے ETH سے BTC — کو کسی کاسٹوڈین یا KYC کی ضرورت کے بغیر ممکن بناتا ہے۔ زیادہ تر کراس چین پلیٹ فارمز کے برعکس، THORChain نے معلوم غیر قانونی فریقین سے ہونے والے ٹرانزیکشنز کو فریز یا مسترد کرنے سے انکار کر دیا ہے۔ شمالی کوریائی ہیکرز اور ان کے چینی سہولت کاروں نے THORChain کا استعمال کرتے ہوئے چوری شدہ ETH کو بٹ کوائن میں تبدیل کرنے کے لیے سینکڑوں ملین ڈالر کا استعمال کیا ہے، جس سے یہ ان کا مستقل اور پسندیدہ خارجی راستہ بن گیا ہے۔

کیا ڈرِفٹ اور کیلپ ڈی او اے حملوں کا تعلق ایک ہی شمالی کوریائی گروہ سے ہے؟

نہیں۔ TRM Labs نے Drift حملے کو ایک شمالی کوریائی ذیلی گروپ کا کام قرار دیا ہے جو TraderTraitor سے الگ ہے، جو KelpDAO کے لیے ذمہ دار ہے۔ Drift گروپ ایک زیادہ صبر والا دھوکہ دہی کا انداز دکھاتا ہے، جس میں چوری شدہ ETH کو ماہوں یا سالوں تک بے حرکت رکھا جاتا ہے۔ KelpDAO حملہ TraderTraitor کے معمول کے مطابق چینی درمیانی طرف سے تیزی سے دھوکہ دہی کے ساتھ ہوا ہے۔ دونوں کو شمالی کوریائی ریاستی سپورٹڈ آپریشنز کا تعلق بتایا جاتا ہے لیکن یہ مختلف آپریشنل یونٹس ہیں۔

انفرادی صارفین کیسے اپنے آپ کو شمالی کوریا کی چوری شدہ فنڈز کے ساتھ تعامل سے بچا سکتے ہیں؟

صارفین کو THORChain کے آؤٹ پٹس سے ڈپازٹس حاصل کرنے سے گریز کرنا چاہیے جب تک کہ وہ سورس چین کی تصدیق نہ کر لیں، معاملات کی سیکورٹی کے تمام فیچرز، جن میں ویلیٹ وائٹ لسٹس بھی شامل ہیں، فعال کر لیں، اور ان کا استعمال کرنے سے پہلے برج پروٹوکولز کا جائزہ لیں — خاص طور پر یہ چیک کریں کہ کیا وہ KelpDAO کے LayerZero ڈپلوائمنٹ جیسے سینگل-وریفائر ڈیزائن پر منحصر ہیں۔ TRM کے Beacon نیٹ ورک جیسے ریل ٹائم ایلرٹ نیٹ ورکس میں شرکت کرنے والے ایکسچینجز، نکالنے سے پہلے شمالی کوریا سے منسلک پتے کو نشان زد کرنے کے ذریعے اضافی حفاظتی تہہ فراہم کرتے ہیں۔

ڈس کلیمر: یہ صفحہ آپ کی سہولت کے لیے AI ٹیکنالوجی (GPT کے ذریعے) کا استعمال کرتے ہوئے ترجمہ کیا گیا ہے۔ سب سے درست معلومات کے لیے، اصل انگلش ورژن سے رجوع کریں۔