سیبیل حملہ کیا ہے؟ تشخیص، روک تھام اور حقیقی دنیا کے حل کے لیے مکمل گائیڈ

ڈیسینٹرلائزڈ نیٹ ورکس کی دنیا میں، اعتماد اس خیال پر منحصر ہے کہ ہر شرکت کنندہ بالکل وہی ہے جو دعویٰ کرتا ہے۔ لیکن اگر ایک شخص ایک ساتھ دزینوں یا حتیٰ کہ ہزاروں مختلف افراد کا دعویٰ کرے تو کیا ہوگا؟ یہی سیبل حملے کا مرکز ہے، ایک چالاک اور لگاتار خطرہ جس نے ٹور جیسے خصوصیات پر مبنی نیٹ ورکس سے لے کر بڑے بلوک چین منصوبوں اور ایئر ڈراپ تقسیم تک کو چیلنج کیا ہے۔

یہ گائیڈ اس تصور کو سیدھے الفاظ میں سمجھاتی ہے۔ آپ دیکھیں گے کہ یہ حملے کیسے پیش آتے ہیں، ان کے نتائج کیا ہو سکتے ہیں، حالیہ سالوں کے حقیقی مثالیں، اور سب سے اہم بات یہ کہ ٹیمیں انہیں کیسے پکڑتی ہیں، شروع ہونے سے پہلے روکتی ہیں، اور اگر کوئی حملہ ہو جائے تو اس کا نقصان کیسے دور کرتی ہیں۔ چاہے آپ ایک نوڈ چلا رہے ہوں، حکومتی ووٹنگ میں شرکت کر رہے ہوں، یا صرف کرپٹو رکھ رہے ہوں، سائبل حملوں کو سمجھنا ہمارے تمام پر انحصار کردہ نظام کی مکملیت کو محفوظ رکھنے میں مدد کرتا ہے۔

سیبل حملہ کیا ہے؟

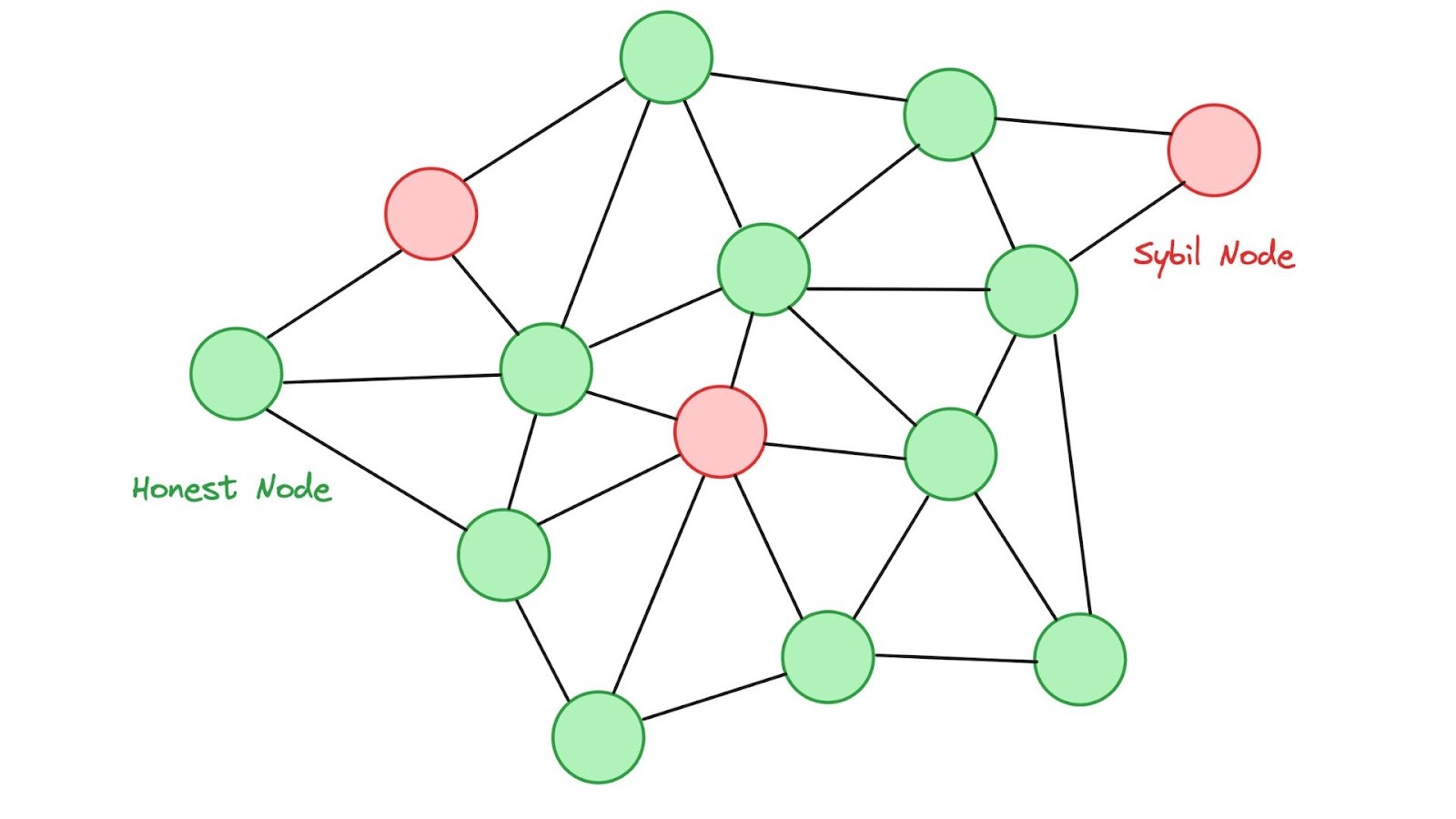

ایک سائبل حملہ اس وقت ہوتا ہے جب ایک واحد شخص یا چھوٹا گروہ کئی جعلی شناختیں بناتا ہے—جسے عام طور پر سائبل نوڈس یا اکاؤنٹس کہا جاتا ہے—تاکہ پیر ٹو پیر نیٹ ورک میں زیادہ سے زیادہ اثر و رسوخ حاصل کیا جا سکے۔ اس نام کا تعلق 1973 کی کتاب "سائبل" سے ہے، جس میں ایک عورت کی کہانی بیان کی گئی تھی جس کے متعدد شخصیات تھیں۔ ٹیکنالوجی کے دائرے میں، اس اصطلاح کو محققین برائن زل اور جان آر۔ دوسور نے اوائل 2000 کی دہائی میں پیر ٹو پیر سسٹمز میں اس مسئلے کو اجاگر کرنے کے بعد مقبول بنایا۔ دوسور کے مقالے میں ایک بنیادی کمزوری پر زور دیا گیا: مرکزی اقتدار یا مہنگے رکاوٹ کے بغیر، نیٹ ورک آسانی سے نہیں بتا سکتا کہ کئی "الگ" شرکاء دراصل ایک ہی چالاک فرد ہیں جو مختلف چہروں کے ساتھ کام کر رہے ہیں۔

بلوک چین کے لحاظ سے، حملہ آور سینکڑوں یا ہزاروں جعلی والٹس، نوڈس، یا ویلیڈیٹر اکاؤنٹس شروع کرتا ہے۔ یہ جعلی ابتدائی طور پر عام طور پر کام کرتے ہیں؛ شاید وہ ٹرانزیکشنز کو ایمانداری سے منتقل کرتے ہیں یا چھوٹے ریپوٹیشن پوائنٹس کمانے لگتے ہیں، جس سے نیٹ ورک انہیں قانونی کمیونٹی کے ارکان کے طور پر سمجھتا ہے۔ جب حملہ آور کے پاس کافی جعلی شناختیں ہو جاتی ہیں، تو وہ منصوبہ بدل دیتا ہے۔ وہ حکومتی پروپوزل میں ایماندار شرکاء کو ووٹ سے شکست دے سکتا ہے، کچھ ٹرانزیکشنز پر پابندی لگا سکتا ہے، یا زنجیر پر حالیہ تاریخ کو دوبارہ لکھنے کی کوشش کر سکتا ہے۔

اسے ایک چھوٹے سے شہر کی طرح سمجھیں جہاں ایک رہائشی کمیونٹی کی میٹنگ میں سو جعلی شناختی کارڈ لے کر آتا ہے اور ہر مسئلے پر ووٹ دیتا ہے۔ نظام کاغذ پر_democratic_ لگتا ہے، لیکن نتیجہ بالکل بھی انصاف پر مبنی نہیں ہوتا۔

سیبیل حملوں کیسے کام کرتے ہیں

سیبیل حملے کچھ مختلف قسموں میں آتے ہیں، لیکن وہ سب ایک آسان ٹرک پر منحصر ہیں: ایک نیٹ ورک کو جھوٹے شناختوں سے بھر دینا جن کا بنانا تقریباً مفت ہوتا ہے۔ حملہ آور کو زیادہ تر معاملات میں جدید ہیکنگ کے مہارت کی ضرورت نہیں ہوتی، صرف کئی اکاؤنٹس یا نوڈز بنانے اور ان کا انتظام کرنے کی صلاحیت درکار ہوتی ہے جو عام صارفین یا نوڈز کی طرح دکھائی دیں۔

سیدھے اور غیر سیدھے حملے

ب без واسطہ حملے اس وقت ہوتے ہیں جب جعلی نوڈس سچے نوڈز کے ساتھ براہ راست رابطہ کرتے ہیں۔ سچے شرکاء کے پاس یہ معلوم کرنے کا کوئی سیدھا طریقہ نہیں ہوتا کہ نیا آنے والا جعلی ہے یا نہیں، اس لیے وہ نیا آنے والے کے ڈیٹا، ووٹس یا بلاکس کو بے سوال قبول کر لیتے ہیں۔ ان حملوں کا اثر تیزی سے پھیل جاتا ہے کیونکہ حملہ آور اور باقی نیٹ ورک کے درمیان کوئی بفر نہیں ہوتا۔

غیر مستقیم حملے زیادہ چالاک ہوتے ہیں۔

بذریعہ براہ راست کنکشن کے بجائے، حملہ آور درمیانی نوڈس کے ذریعے اپنا اثر پھیلاتا ہے، کبھی تو مجبور کیے گئے ریلے، کبھی بالکل بے گناہ نوڈس۔ ایماندار نوڈس کبھی بھی اصل خراب ذریعہ کے ساتھ تعامل نہیں کرتے، جس سے حملہ درجہ بدرجہ مشکل ہو جاتا ہے کہ اسے ٹریس اور پکڑا جائے۔ بری معلومات ان پروکسیز کے ذریعے سفر کرتی ہیں، جس سے فوری نشانات کے بغیر فیصلوں یا اکتفا کو آہستہ آہستہ زہر دیا جاتا ہے۔

حملہ آور کا معمولی اسکرپٹ

عملی طور پر، زیادہ تر سائبل حملے ایک واضح تین مرحلہ عمل پر مشتمل ہوتے ہیں جو آپ کو پیٹرن دیکھنے کے بعد تقریباً روزمرہ کا محسوس ہوتا ہے۔

سب سے پہلے شناخت کا ایجاد ہوتا ہے۔ حملہ آور خودکار ٹولز کا استعمال کرتے ہوئے دہاں، سوں، یا حتیٰ کہ ملینوں والٹ ایڈریسز تیار کرتا ہے جس سے عمل سستا اور تیز ہو جاتا ہے۔ بہت سے بلاک چینز پر، نیا ایڈریس بنانے کے لیے تقریباً کوئی وسائل کی ضرورت نہیں ہوتی، جسیسی وجہ سے حملہ شروع میں اتنی اچھی طرح کام کرتا ہے۔

اگلے مرحلے میں عزت کی تعمیر ہوتی ہے۔ جعلی شناختیں فوراً براہ راست نقصان دہ کارروائی نہیں کرتیں۔ اس کے بجائے، وہ عام شرکاء کی طرح چھوٹی چھوٹی لین دین کرتی ہیں، ٹوکن کی چھوٹی مقدار کو اسٹیک کرتی ہیں، یا صرف نیٹ ورک کے ذریعے ڈیٹا کو منتقل کرتی ہیں۔ یہ مرحلہ دن یا ہفتے تک جاری رہ سکتا ہے، جس سے سائبل نوڈز کو اعتماد کے پوائنٹس حاصل ہوتے ہیں، آن-چین تاریخ بنائی جاتی ہے، اور قانونی صارفین کے ساتھ امتزاج ہوتا ہے۔

آخر کار طاقت کا دستگیر ہوتا ہے۔ جب جعلی شناختیں ایک اہم حد تک پہنچ جائیں، تو حملہ آور سوئچ بند کر دیتا ہے۔ وہ اس تخلیقی اکثریت کا استعمال کرتا ہے تاکہ متفقہ طریقہ کار کو متاثر کرے، حکومتی ووٹوں کو متوجہ کرے، لین دین کو سینسر کرے، یا ڈیٹا کے بہاؤ کو مانیپولیٹ کرے۔ پروف آف ورک چینز پر، حملہ آور صرف بڑی تعداد میں کم طاقت والے نوڈس چلانے سے کافی ہیش طاقت پر قبضہ کرنے کی کوشش کر سکتا ہے۔ پروف آف اسٹیک نیٹ ورکس پر، وہ کئی الگ اکاؤنٹس میں ننھے اسٹیکس پھیلاتا ہے تاکہ مالی تحفظات فعال نہ ہوں۔ ایئر ڈراپ فارمنگ میں مقصد سادہ اور زیادہ براہ راست ہوتا ہے: ایک ساتھ کئی مختلف صارفین کا دعویٰ کرتے ہوئے انعامات کو متعدد بار حاصل کرنا۔

اس لیyers کے طریقہ کار سے واضح ہوتا ہے کہ سیبیل حملے ایسے نیٹ ورکس پر بھی موثر رہتے ہیں جو ظاہری طور پر محفوظ لگتے ہیں۔ ابتدائی مراحل بالکل عام دکھائی دیتے ہیں، اس لیے ڈیٹیکشن ٹولز اکثر تباہی شروع ہو چکنے کے بعد بھی انہیں نہیں پکڑ پاتے۔ ان مراحل کو سمجھنا ٹیموں کو بہتر دفاعی نظام تعمیر کرنے میں مدد کرتا ہے اور عام صارفین کو نئے پروٹوکولز یا انعامات کے پروگرامز میں شرکت کرتے وقت کیا دیکھنا چاہیے، اس کا واضح خاکہ فراہم کرتا ہے۔

حقیقی نقصان: بلاک چین نیٹ ورکس پر اثرات

نتائج صرف اذیت تک محدود نہیں ہیں۔ ایک کامیاب سائبل حملہ بلاک چین کے تین اہم اصولوں — سیکورٹی، ڈیسینٹرلائزیشن، اور خصوصیت — کو متاثر کر سکتا ہے۔

51% حملے اور ڈبل اسپینڈنگ

سب سے زیادہ خوفناک نتائج میں سے ایک کلاسیکل 51% حملہ اور ڈبل اسپینگ ہے۔ اگر خراب نوڈز نیٹ ورک کے وسائل کا نصف سے زیادہ کنٹرول کرنے میں کامیاب ہو جائیں، چاہے پروف آف ورک سسٹمز میں کمپیوٹنگ پاور کے ذریعے یا پروف آف اسٹیک میں اسٹیک کردہ ٹوکن کے ذریعے، تو حملہ آور تازہ ترین لین دین کو دوبارہ ترتیب دینے یا حتیٰ کہ الٹ دینے کی صلاحیت حاصل کر لیتا ہے۔

یہ بلاک چین کی نہایت اہم ضمانت کو توڑ دیتا ہے۔ ایتھریم کلاسک نے 2020 میں اسے دردناک طریقے سے تجربہ کیا، جب ایک حملہ آور نے زیادہ تر ہیش پاور کا استعمال کرتے ہوئے جٹل دوہرے خرچ کیا، جس کے نتیجے میں ETC میں پانچ ملین ڈالر سے زائد چوری ہو گئے۔ اس واقعہ نے سب کو یاد دلایا کہ جب سائبل طرز کا کنٹرول حاصل کر لیا جائے تو چھوٹے یا کم محفوظ چینز کتنے زیادہ متاثر ہو سکتے ہیں۔

سینسرشپ اور نیٹ ورک کا ٹوٹنا

بے نقاب چوری کے علاوہ، سائبل حملے طاقتور سینسرشپ اور نیٹ ورک کی تقسیم کو ممکن بناتے ہیں۔ حملہ آور صرف ایماندار صارفین کے بلاکس یا لین دین کو آگے نہیں بھیج سکتے، جس سے برادری کے کچھ حصوں کو ساکت کر دیا جاتا ہے۔ زیادہ جدید اشکال میں، وہ خاص نوڈس کو الگ کر دیتے ہیں اور انہیں جھوٹی معلومات فراہم کرتے ہیں، جو ایک "ایکلِپس حملہ" کی قسم ہے۔

ہدف والے نوڈ کو لگتا ہے کہ وہ وسیع نیٹ ورک سے جڑا ہوا ہے، لیکن حقیقت میں وہ ایک دستکاری شدہ ببل کے اندر کام کر رہا ہے۔ اس قسم کی علیحدگی تصدیق میں تاخیر، بازار کے ڈیٹا کو پھرنا، یا صارفین کو زنجیر کی حقیقی حالت دکھائے بغیر روک سکتی ہے، جس سے فوری انتباہات کے بغیر اعتماد کو خاموشی سے کمزور کیا جاتا ہے۔

خرابی پریویسی

خصوصیت پر مبنی نیٹ ورکس خاص طور پر شدید تکلیف محسوس کرتے ہیں۔ جیسے Tor یا خصوصیت کے لیے ڈیزائن کیے گئے کرپٹو کرنسیز جیسے Monero، ایک حملہ آور جو کئی انٹری اور ایگزٹ نوڈز پر کنٹرول رکھتا ہے، وہ IP پتے کو خاص ٹرانزیکشنز سے جوڑنا شروع کر سکتا ہے۔ یہ مستعملین کی توقع کی گئی ناشناخت کو ب без سیدھا حملہ ہے۔ نومبر 2020 میں Monero کو بالکل اسی قسم کا 10 دن کا حملہ درپیش تھا۔ مقصد آسان تھا: برآمد نوڈز پر ٹریفک کے پیٹرنز کو دیکھ کر صارفین کی ناشناختیں ختم کرنا۔

اگرچہ نیٹ ورک کا Dandelion++ پروٹوکول نقصان کو کم کرنے میں مدد کر گیا، لیکن اس کوشش نے یہ ظاہر کر دیا کہ جب کافی جعلی حصہ دار مجموعے میں شامل ہو جائیں تو سائبل تکنیکیں ڈی سینٹرلائزڈ راؤٹنگ جیسی ایک طاقت کو ایک سنگین کمزوری میں تبدیل کر سکتی ہیں۔

حکومتی دھوکہ دہی

ڈیسینٹرلائزڈ آٹونومس اورگنائزیشنز (DAOs) خاص طور پر متاثر ہوتی ہیں کیونکہ وہ اکثر ٹوکن وزنی ووٹنگ یا ایک شخص-ایک ووٹ نظام پر انحصار کرتی ہیں۔ جب کوئی حملہ آور سیبل والٹس کے ساتھ ایکو سسٹم کو بھر دیتا ہے، تو وہ پیشہ ورانہ تجاویز کو اپنے فائدے کے لیے متاثر کر سکتا ہے۔

نقصان دہ اپ گریڈز منظور ہو سکتے ہیں، خزانہ کے فنڈز دوبارہ مختص ہو سکتے ہیں، یا قانونی کمیونٹی کی آوازیں دب دی جا سکتی ہیں۔ نتیجہ صرف آج کا ایک بری فیصلہ نہیں بلکہ حکمرانی کے عمل میں اعتماد کا طویل مدتی تباہی ہے۔ صارفین شروع کر دیتے ہیں کہ کیا ان کا ووٹ یا کسی اور کا ووٹ حقیقت میں گنتا جاتا ہے۔

ایئر ڈراپ اور انسینٹوو کا غلط استعمال

جس پروجیکٹس کی طرف سے سچے صارفین کو انعام دینے کی کوشش کی جاتی ہے، ان کے ٹوکن تقسیم کو چھین لیا جاتا ہے۔ 2025 میں، بلاک چین تجزیہ فرم Bubblemaps نے MYX Finance کے ایئر ڈراپ پر تقریباً 100 منسلک والٹس کو نشان زد کیا جنہوں نے وقت کے مطابق تقریباً 170 ملین امریکی ڈالر کی قیمت والے تقریباً 9.8 ملین ٹوکن دعویٰ کیے، جو ایک واحد کنٹرولنگ طرف سے کیے گئے تھے۔

لیئر زیرو کا 2024 کا ایئر ڈراپ ایک اور اہم مثال فراہم کیا۔ ٹیم، نینسن اور کوئوس لیبز کے ساتھ مل کر، 800,000 سے زائد پتے سیبلز کے طور پر شناخت کیے، جو اہل والٹس کا تقریباً 13 فیصد تھا۔ انہوں نے ایمانداری کو فروغ دینے کے لیے ایک خود رپورٹنگ پروگرام اور بونٹی سسٹم بھی چلایا، جس سے یہ لڑائی ایک مسلسل بلی اور چوہے کا کھیل بن گئی۔

ان واقعات ظاہر کرتے ہیں کہ سائبل حملے صرف فنڈز چوری نہیں کرتے؛ وہ پورے ایکو سسٹم پر اعتماد کو کمزور کرتے ہیں۔

واقعی دنیا کے مثالیں جنہوں نے کھیل بدل دیا

تاریخ واضح سبق دیتی ہے۔ 2014 میں ٹور نیٹ ورک کے حملے میں ایک آپریٹر نے ایک ہی IP پتے سے 115 ریلے چلائے، جس سے انہیں ٹریفک راؤٹنگ اور صارفین کے انانومائزیشن کے لیے غیر معمولی طاقت حاصل ہوئی۔ 2020 میں ٹور پر ایک اور، مگر زیادہ ہدف مند حملہ ہوا جس میں نیٹ ورک کے ذریعے راؤٹ ہونے والے بٹ کوائن صارفین پر توجہ مرکوز کی گئی۔

بلاک چین پر، ورگ کا 2021 کا 51 فیصد حملہ تقریباً 200 دن کی ٹرانزیکشن کی تاریخ حذف کر دی، لیکن ٹیم نے کچھ دنوں میں اسے بحال کر لیا۔ 2020 میں ایتھریم کلاسک کی بار بار پریشانیاں اس بات کو واضح کرتی ہیں کہ کم ہیش ریٹ والے چھوٹے بلاک چینز اب بھی جذب کن نشانات بنے رہتے ہیں۔

ایئر ڈراپ فارمنگ سب سے زیادہ نمایاں جدید میدان جنگ بن چکا ہے۔ اب منصوبے عام طور پر سیبیل رپورٹس جاری کرتے ہیں، تجزیاتی فرموں کے ساتھ شراکت کرتے ہیں، اور بانٹی پروگرامز کے ساتھ تجربہ کرتے ہیں۔ 2025 میں MYX فنانس کا معاملہ توجہ کا مرکز بن گیا کیونکہ تقریباً 170 ملین امریکی ڈالر کے پیسے کا ایک چھوٹے سے گروہ کے ذریعے منتقل ہونا یا تو پیچیدہ آٹومیشن کا ثبوت تھا، یا جیسا کہ کچھ نے تصور کیا، اندرونی منصوبہ بندی۔

ٹیم نے مزاحمت کی، زور دیا کہ زیادہ تر انعامات قانونی ٹریڈرز اور لکویڈیٹی فراہم کنندگان کو گئے، جبکہ مستقبل کے انعامات کے پروگرامز میں مضبوط فلٹرز کی ضرورت کو تسلیم کیا۔

یہ کہانیاں ایک بات ثابت کرتی ہیں: کوئی بھی نیٹ ورک محفوظ نہیں، لیکن بہترین ٹیمیں سیبیل مزاحمت کو ایک مرتبہ کا حل نہیں بلکہ ایک مستقل عمل سمجھتی ہیں۔

نقصان پہنچانے سے پہلے سائبل حملوں کا پتہ لگانا

تشخیص لڑائی کا نصف حصہ ہے۔ ٹیمیں ایسے پیٹرنز تلاش کرتی ہیں جو کوئی اصل صارف نہیں دکھائے گا:

-

IP اور پتے کا تعلق: کئی نوڈس یا والٹس جو ایک ہی IP رینج کا استعمال کرتے ہیں یا جو تیزی سے ایک ہی ایکسچینج والٹ سے فنڈز حاصل کرتے ہیں۔

-

رویے کا تجزیہ: اکاؤنٹس کے گروہ جو صرف ایک دوسرے کے ساتھ تعامل کرتے ہیں، ایک جیسے کم قیمت والے لین دین کرتے ہیں، یا بالکل ایک ہی وقت پر سرگرم ہوتے ہیں۔

-

سماجی بھروسہ گراف: سائبل رینک، سائبل گارڈ یا نئے گراف نیورل نیٹ ورک جیسے الگورتھم نوڈس کے کنکشن کو مپ کرتے ہیں۔ ایماندار برادریاں عام طور پر مکمل، باہمی جڑے ہوئے جال بناتی ہیں؛ جبکہ سائبل کلسٹرز کم سچے لنکس کے ساتھ الگ الگ جزیرے کی طرح دکھائی دیتے ہیں۔

-

مشین لرننگ اور آن-چین فورینسکس: نینسن یا ببل میپس جیسی کمپنیوں کے ٹولز مشکوک کلسٹرز کے لیے ٹرینزیکشن گرافس کو اسکین کرتے ہیں۔ لائنہ ایئر ڈراپ کے تجزیہ میں، نینسن نے چھوٹے قانونی متعدد والٹ استعمال کنندگان کو برقرار رکھتے ہوئے تھریشولڈز کو ایڈجسٹ کرنے کے بعد تقریباً 40 فیصد پتے کو سائبلاں کے طور پر نشان زد کیا۔

جیسے جیسے تحقیق آگے بڑھتی ہے، تو ڈی سینٹرلائزڈ فیڈریٹڈ لرننگ کو بھی شامل کیا جاتا ہے، جہاں نوڈس فرد کے ریکارڈ کو شیئر کیے بغیر مل کر ڈیٹیکشن ماڈلز تربیت دیتے ہیں تاکہ حقیقی وقت میں غیر معمولی باتوں کو پکڑا جا سکے اور خصوصیت برقرار رہے۔

وہ روک تھام کے حکمت عملیاں جو کام کرتی ہیں

سب سے مضبوط دفاع ایسے جعلی شناختیں بنانے کو مہنگا یا ناممکن بناتے ہیں۔

یکمیسن میکنزمز کو پہلی لائن دفاع کے طور پر

ایک متفقہ طریقہ کار اکثر بلاک چین کے لیے بنیادی تحفظ فراہم کرتا ہے۔ بٹ کوائن کے استعمال کیا جانے والا ثبوتِ کام، نوڈس بنانے اور ان کی حفاظت کے لیے حقیقی کمپیوٹنگ طاقت کا مطالبہ کرتا ہے۔ حملہ آور ہزاروں کم محنت والی شناختیں آسانی سے نہیں بناسکتا کیونکہ ہر ایک کو حقیقی ہارڈویئر اور بجلی کی ضرورت ہوتی ہے۔ یہ مالی حقیقت نے بالغ PoW نیٹ ورکس پر بڑے پیمانے پر سائبل حملوں کو نایاب بنایا ہے۔

اسٹیک کے ثبوت، جو ایتھریم میں واضح طور پر دیکھا جاتا ہے، شرکاء سے قیمتی ٹوکن کو بند کرنے کی ضرورت کے ذریعے معیار کو مزید بلند کرتا ہے۔ ایک وقت پر، ویلیڈیٹر بننا ہر نوڈ کے لیے 32 ETH کی مقدار مانگتا تھا، جس سے زیادہ تر حملہ آوروں کے لیے الگ الگ شناختوں کو چلانا مالی طور پر مشکل ہو جاتا تھا۔ بے ایمانی کے رویے کے لیے اسٹیک کردہ پूंजी کھونے کا خطرہ ایک اور طاقتور روک تھام فراہم کرتا ہے۔

ڈیلیگیٹڈ پروف-آف-اسٹیک ایک اور درجہ متعارف کراتا ہے۔ بے حد نوڈس کو اجازت دینے کے بجائے، کمیونٹیز ایک چھوٹے گروہ کو معتبر ڈیلیگیٹس کے طور پر منتخب کرتی ہیں جو تصدیق کا کام سنبھالتے ہیں۔ ان ڈیلیگیٹس کے پاس ایمانداری سے کام کرنے کے لیے مضبوط تحریکیں ہوتی ہیں کیونکہ ان کی پوزیشن اور انعامات کمیونٹی کے سپورٹ پر منحصر ہوتے ہیں، جس سے سائبل نوڈس کو معنی خیز اثر حاصل کرنا بہت مشکل ہو جاتا ہے۔

شخصیت کی ثبوت اور شناخت کی تصدیق

کچھ منصوبے مالی اخراجات سے آگے بڑھ کر شناخت کے مسئلے کو براہ راست Proof-of-Personhood کے ذریعے حل کرتے ہیں۔ مثال کے طور پر، ورلڈکوائن ہر اکاؤنٹ کی تصدیق کے لیے بائیومیٹرک آئرِس اسکینز استعمال کرتا ہے تاکہ یہ یقینی بنایا جا سکے کہ ہر اکاؤنٹ ایک منفرد انسان کا ہے۔ یہ نقطہ نظر ایک حقیقی “ایک شخص، ایک ووٹ” نظام کو لاگو کرنے کا مقصد رکھتا ہے۔

KYC کی ضروریات یا آسان فون تصدیق صارفین کے لیے نمایاں رکاوٹ پیدا کرتی ہیں، لیکن وہ جعلی اکاؤنٹس کے ایجاد کی لاگت میں کافی اضافہ کرتی ہیں۔ جبکہ یہ طریقے خصوصیات کے حوالے سے بحث کا باعث بن رہے ہیں، وہ حملہ آور کے ذریعہ بنائے جانے والے سائبِل شناختوں کی کل تعداد کو محدود رکھنے میں ابھی بھی بہت مؤثر ہیں۔

معیاری نظام اور درجہ بندی کنٹرول

reputation اور درجہ بندی کے نظاموں میں وقت اور رویہ کو اضافی تحفظ کے طور پر شامل کیا جاتا ہے۔ نئے نوڈز کو ان کے ثابت کرنے تک شک کی نگاہ سے دیکھا جاتا ہے۔ طویل عرصہ سے موجود شرکاء تدریجاً زیادہ ووٹنگ طاقت، حکومت میں ترجیح، یا نیٹ ورک کے بھرپور اثر حاصل کرتے ہیں۔

یہ ساخت نئی جعلی شناختوں کو فوراً نقصان پہنچانے سے روکتی ہے۔

سماجی اعتماد کے گراف اور تجویز کردہ نظام اسے مزید آگے بڑھاتے ہیں۔ قائم ارکان کو نئے افراد کو واضح آن-چین کنکشن کے ذریعے "تائید" کرنا ہوگا۔ الگورتھمز نوڈس کے درمیان تعلقات کا تجزیہ کرتے ہیں، جس سے مشکوک اکاؤنٹس کے منفرد گروہوں کو پکڑنا اور ان کی حدود طے کرنا آسان ہو جاتا ہے۔

کسٹم ٹولز اور متعدد لیئرز کے طریقہ کار

ڈویلپرز اپنی خاص نیٹ ورکس کے لیے مخصوص کسٹم ٹولز بھی ڈپلوی کرتے ہیں۔ Invisible Internet Project (I2P) کے استعمال کیے جانے والے ڈسٹریبیوٹڈ ہیش ٹیبلز جیسے کہ Kademlia، نیٹ ورک کو مسلسل جھوٹے نوڈس سے بھرنا مشکل بناتے ہیں۔ اسمارٹ-کنٹریکٹ کی بنیاد پر ریپوٹیشن اسکورنگ خراب رویہ کے پتہ چلنے پر خودکار طور پر اسٹیکس کو کم کر سکتی ہے یا اثر کو کم کر سکتی ہے۔

عملی طور پر، سب سے زیادہ مضبوط منصوبے کسی ایک طریقے پر انحصار نہیں کرتے۔ وہ اکثر اقتصادی اخراجات کے کئی لیئرز کو ملا کر استعمال کرتے ہیں، جیسے متفقہ طریقہ کار، شناخت کی جانچ کے لیے ثبوتِ شخصیت یا KYC، وقت کے ساتھ عزت کا تعمیر، اور مخصوص ٹیکنیکل رکاوٹیں۔ رہنمائی کا اصول مستقل رہتا ہے: ایماندار شرکت سستی اور آسان رہنی چاہیے، جبکہ نقصان دہ سطح پر کوششیں پیسہ، وقت یا ٹیکنیکل پیچیدگی کے لحاظ سے بہت مہنگی ہو جانی چاہئیں۔

یہ بہت سے لیورل والی فلسفہ وضاحت کرتا ہے کہ کیوں بالغ نیٹ ورکس سالوں سے سائبل حملوں کے خلاف زیادہ مزید مزید مزاحمت کر رہے ہیں۔ ہر نئی خطرہ نئے ترقیات کا باعث بنتا ہے، جس سے روک تھام کو ایک ترقی پذیر عمل بنایا جاتا ہے، صرف ایک سٹیٹک چیک لسٹ نہیں۔

ایک بار جب سائبل حملہ ہو چکا ہو، تو اسے کیسے حل کیا جائے

بہترین دفاع بھی ٹیسٹ کیا جا سکتا ہے۔ جب کوئی حملہ گزر جائے، تو رفتار اور شفافیت اہم ہوتی ہے۔

-

فوری فلٹرنگ اور استثناء: ٹیمیں آن-چین ڈیٹا کا تجزیہ کرتی ہیں تاکہ منسلک کلسٹرز کو بلیک لسٹ کر سکیں۔ ایئر ڈراپ میں، اس کا مطلب ہے ٹوکنز کی تقسیم سے پہلے سائبِل والٹس کو خارج کرنا۔ لیئر زیرو کی عوامی فہرست اور جاری بونٹی پروگرام نے دکھایا کہ کس طرح برادری کی شمولیت صفائی میں تیزی لاسکتی ہے۔

-

ایمرجنسی حکومتی روک: اگر کوئی ووٹ دھوکہ دہی کی نشاندہی کرے، تو پروجیکٹس تجاویز کو روک سکتے ہیں، ثبوت کا جائزہ لے سکتے ہیں اور فیصلوں کو الٹ سکتے ہیں۔ کچھ پروٹوکولز عارضی طور پر کنٹرول کو ایک معتبر متی سگ یا کور ٹیم کو واپس کر دیتے ہیں جب تک کہ ڈسٹ بکھر نہ جائے۔

-

معاشی معیار کو بلند کرنا: ایک واقعہ کے بعد، ٹیمیں مستقبل کے حملوں کو مہنگا بنانے کے لیے اسٹیکنگ کی ضروریات بڑھا سکتی ہیں یا نئے ضمانت کے قواعد شامل کر سکتی ہیں۔

-

معیاریت کا ری سیٹ اور وچنگ: نئے یا مشکوک نوڈس کو ووٹنگ کے حقوق حاصل نہیں ہوتے جب تک وہ وقت کے ساتھ اپنی قابلیت ثابت نہ کر دیں۔ مستحکم نوڈس گراف-بنیادی اعتماد اسکورز کے ذریعے دوسرے افراد کے لیے غیر مستقیم طور پر وچ کر سکتے ہیں۔

-

پروٹوکول پیچز: نوڈس م duplicate IP سے کنکشن منسوخ کر سکتے ہیں، جغرافیائی تنوع نافذ کر سکتے ہیں، یا ان باؤنڈ کنکشنز کی حدود لاگو کر سکتے ہیں۔ حملے کے بعد کے جائزے اکثر آسان حل جیسے بہتر رینڈم نوڈ منتخب کرنا ظاہر کرتے ہیں۔

یہ عمل ایک بلی اور چوہے کا کھیل جیسا محسوس ہوتا ہے، لیکن ہر راؤنڈ نیٹ ورک کو زیادہ ذکی بناتا ہے۔ اصلی بحالی میں واضح مواصلات، نتائج کا اشاعت، فیصلوں کی وضاحت، اور کبھی کبھی متاثرہ صارفین کو معاوضہ دینا بھی شamil ہوتا ہے تاکہ اعتماد کو دوبارہ قائم کیا جا سکے۔

آگے کے راستے کے لیے چیلنجز اور غور و فکر

کوئی حل مکمل نہیں ہے۔ مضبوط شناخت کی جانچ کرپٹو کی خفیہ رہائی کے اصولوں کے ساتھ تصادم کر سکتی ہے۔ جسمانی ثبوتِ شناخت سے قابلیت اور ڈیٹا کی خفیہ رہائی کے سوالات اٹھتے ہیں۔ بہت زیادہ فلٹرنگ ایسے معقول صارفین کو باہر رکھ سکتی ہے جو صرف متعدد والٹس چلا رہے ہوں۔

چھوٹے یا نئے چینز زیادہ زیادہ متاثر ہوتے ہیں کیونکہ ان کے پاس بٹ کوائن یا ایتھریم جیسا ہیش ریٹ یا اقتصادی ڈیپتھ نہیں ہوتا۔ ایئر ڈراپ کلچر خود فارمنگ کے لیے انگیجمنٹ پیدا کرتا ہے، جس سے ہر ٹوکن لانچ ایک ممکنہ نشانہ بن جاتا ہے۔

نئے خطرات میں AI پر مبنی آٹومیشن شامل ہے جو انسانی رویے کو زیادہ قابلِ اعتماد طریقے سے نقل کرتی ہے۔ اچھی خبر یہ ہے کہ 2025 اور 2026 میں مشین لرننگ کے ذریعے پتہ لگانے، ڈی سینٹرلائزڈ رپوٹیشن سسٹمز، اور مالی اخراجات کو سماجی گراف کے ساتھ ملا کر بنائے گئے ہائبرڈ طریقہ کار میں تیزی سے ترقی ہوئی ہے۔

سرمایہ کار اور صارفین وہ منصوبوں کی حمایت کر کے خود کو محفوظ رکھ سکتے ہیں جو واضح سیبیل دفاعی راستہ جاری کرتے ہیں، جاری کنسلس استعمال کرتے ہیں، اور تیسری پارٹی آڈیٹرز کو ملازمت دیتے ہیں۔ ہارڈویئر والٹس میں اثاثوں کو محفوظ رکھنا اور مشکوک لنکس سے بچنا بنیادی لیکن ضروری صحت کا احترام ہے۔

نتیجہ

سیبل حملے ہمیں یاد دلاتے ہیں کہ ڈی سینٹرلائزیشن خود بخود حاصل نہیں ہوتی؛ اس کے لیے مستقل احتیاط کی ضرورت ہوتی ہے۔ تور کے ابتدائی دنوں سے لے کر 2024–2025 کے جدید ایئر ڈراپ لڑائیوں تک، ان حملوں نے کمزوریوں کو ظاہر کیا ہے لیکن نوآوری کو بھی فروغ دیا ہے۔ وہ پراجیکٹس جو سیبل مزاحمت کو ایک زندہ نظام کے طور پر سمجھتے ہیں جس میں مہنگا شرکت، ذکاوت پر مبنی تشخیص، کمیونٹی ٹولز اور جلد ریکوری منصوبے شامل ہوں، سب سے زیادہ امکان رکھتے ہیں کہ وہ مضبوط رہیں۔

جیسے ہی بلاک چین روزمرہ کے مالیات، حکومت، اور صنعتی IoT جیسے حقیقی دنیا کے заастعمال میں گہرا ہوتا جا رہا ہے، اصل شرکاء اور چالاک نکمے کو الگ کرنے کی صلاحیت یہ طے کرے گی کہ کون سے نیٹ ورک کامیاب ہوں گے۔ اچھی خبر یہ ہے؟ ٹولز موجود ہیں، سبق عوامی ہیں، اور برادری مستقل سیکھتی رہتی ہے۔ نیٹ ورک کو ایماندار رکھنے کا پہلا مرحلہ معلومات حاصل کرنا ہے۔

اگر آپ کو یہ گائیڈ مفید لگی، تو بلاک چین سیکیورٹی کے بارے میں مزید جانیں یا سائبل فلٹرنگ کے بارے میں اپنے تجربات کمنٹس میں شیئر کریں۔ عملی حفاظت کے لیے ہارڈویئر والٹس پر غور کریں اور ان پراجیکٹس کا پیروی کریں جو انسنتوں اور حکومت کے بارے میں شفافیت پر زور دیتے ہیں۔ جستجو جاری رکھیں، محفوظ رہیں، اور مضبوط بنیادوں پر تعمیر جاری رکھیں۔

اکثر پوچھے جانے والے سوالات

کیا تمام بلاک چینز سائیبل حملوں کے لیے زخمی ہیں؟

ہر پیر-ٹو-پیر نیٹ ورک نظریہ میں خطرے کا شکار ہوتا ہے، لیکن پروف-آف-ورک یا پروف-آف-اسٹیک استعمال کرنے والے بالغ چینز بڑے پیمانے پر حملوں کو بہت مہنگا بناتے ہیں۔ چھوٹے یا کم سیکورٹی والے نیٹ ورکز زیادہ متاثر رہتے ہیں۔

2. آپ سیبیل حملہ کیسے پکڑتے ہیں؟

وہ والٹس یا نوڈس کی کلัสٹرز تلاش کریں جو فنڈنگ کے ذرائع شیئر کرتے ہیں، ایک جیسے رویے ظاہر کرتے ہیں، یا سوشل ٹرس گرافز میں اصل سوشل ٹرس کنکشنز کی کمی رکھتے ہیں۔ اینالٹکس فرمز اور گراف الگورتھمز بھاری کام کرتے ہیں۔

3. سیدل حملوں کے براہ راست اور غیر براہ راست درمیان کیا فرق ہے؟

ب без رابطہ حملے میں جھوٹے نوڈس براہ راست ایماندار نوڈس سے بات کرتے ہیں۔ غیر براہ راست حملوں میں اثر کو درمیانی نوڈس کے ذریعے ہدایت دی جاتی ہے، جس سے اصل حملہ آور کو ٹریس کرنا مشکل ہو جاتا ہے۔

4. کیا اسٹیک کا ثبوت سائبل حملوں کو مکمل طور پر روک سکتا ہے؟

اس سے لاگت بہت زیادہ بڑھ جاتی ہے کیونکہ ہر شناخت کے لیے حقیقی اسٹیک کا خطرہ ہوتا ہے، لیکن چالاک حملہ آور ابھی بھی کئی اکاؤنٹس پر چھوٹے اسٹیکس بانٹ سکتے ہیں جب تک کہ علاقائی یا شناخت کی جانچ جیسی اضافی لیئرز شامل نہیں کر دی جاتیں۔

5. لیئر زیرو ایئر ڈراپ سیبیل کیس میں کیا ہوا؟

ٹیم نے تجزیاتی شراکت داروں اور کمیونٹی کی رپورٹنگ کے ذریعے 8 لاکھ سے زائد مشکوک پتے شناخت کیے، اور پھر تقسیم کو درست کیا تاکہ سچے صارفین کو انعام دیا جا سکے۔

6. کامیاب حملے کے بعد منصوبے کیسے بحال ہوتے ہیں؟

وہ نقصان دہ نوڈز کو بلاک کرتے ہیں، حکومتی عمل کو روک دیتے ہیں، ممکنہ طور پر خراب فیصلوں کو واپس کرتے ہیں، اور پروٹوکول کو اپڈیٹ کرتے ہیں۔ واضح مواصلات کمیونٹی کے اعتماد کو بحال کرنے میں مدد کرتی ہے۔

کیا کے وائے سی صرف سیبیل حملوں کو روکنے کا واحد طریقہ ہے؟

نہیں۔ جبکہ یہ موثر ہے، لیکن یہ خصوصیت کو قربان کر دیتا ہے۔ بہت سے منصوبے مرکزیت اور تحفظ کو معاشی اخراجات، شہرت کے نظام اور گراف تجزیہ کے ذریعے متوازن کرنے والے ہائبرڈ طریقہ کار پسند کرتے ہیں۔

8. صارفین کو سائبل اسکیم کا حصہ بننے سے بچنے کے لیے کیا دیکھنا چاہیے؟

کئی والٹس کے ذریعے آسان انعامات کے وعدے کرنے والے “فارمنگ گائیڈز” سے احتیاط کریں۔ قانونی شرکت عام طور پر منظم تکرار کی بجائے عام، مختلف سرگرمیوں جیسی نظر آتی ہے۔

خرابی کا اعلان: یہ مواد صرف معلوماتی مقاصد کے لیے ہے اور یہ مالی، سرمایہ کاری یا قانونی مشورہ نہیں ہے۔ کرپٹو کرنسی کی سرمایہ کاری میں بڑا خطرہ اور اتار چڑھاؤ ہوتا ہے۔ کسی بھی مالی فیصلے سے پہلے ہمیشہ اپنی تحقیق کریں اور ایک کوالیفائیڈ ماہر سے مشورہ کریں۔ گزشتہ کارکردگی مستقبل کے نتائج یا منافع کی ضمانت نہیں دیتی۔

ڈس کلیمر: یہ صفحہ آپ کی سہولت کے لیے AI ٹیکنالوجی (GPT کے ذریعے) کا استعمال کرتے ہوئے ترجمہ کیا گیا ہے۔ سب سے درست معلومات کے لیے، اصل انگلش ورژن سے رجوع کریں۔