Наступного дня інформаційний аккаунт блокчейн-загроз Dark Web Informer оприлюднив це в X. Polymarket відповів того ж дня, заявивши, що зазначені дані «завжди були доступні через публічний API», і класифікував подію як «функцію», а не витік. Однак офіційне заявлення не розглядало безпосередньо деталі неправильної конфігурації API та експлуатації вразливостей, зазначених хакером.

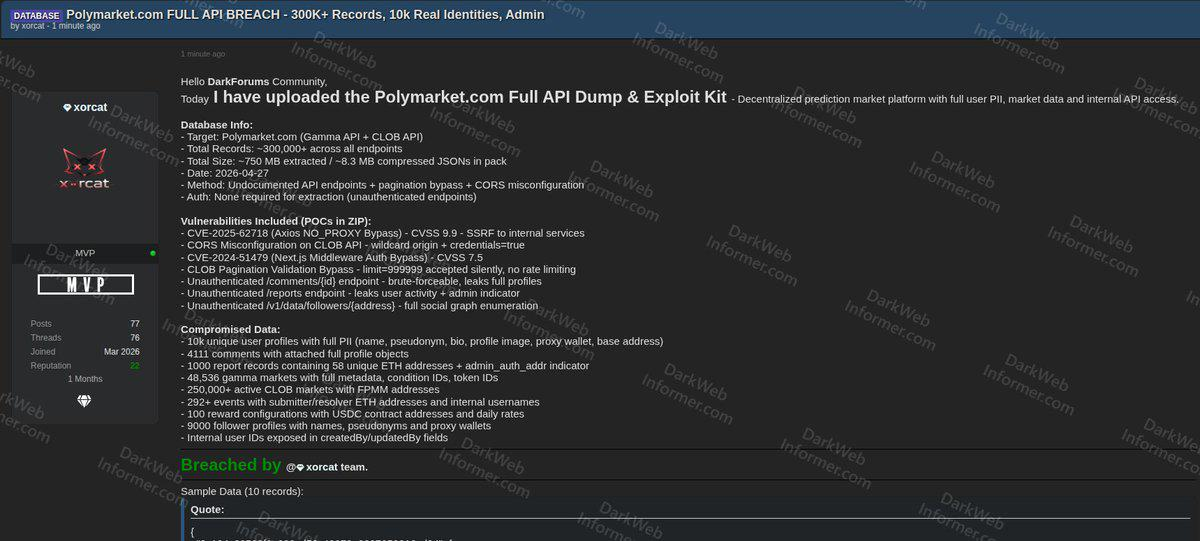

27 квітня хакер, що використовує псевдонім «xorcat», завантажив архів на форумі кіберзлочинців: 8,3 МБ JSON-файл, який після розпакування досягав приблизно 750 МБ і містив понад 300 000 записів, отриманих з Polymarket, 5 робочих скриптів експлуатації (PoC) та технічний звіт.

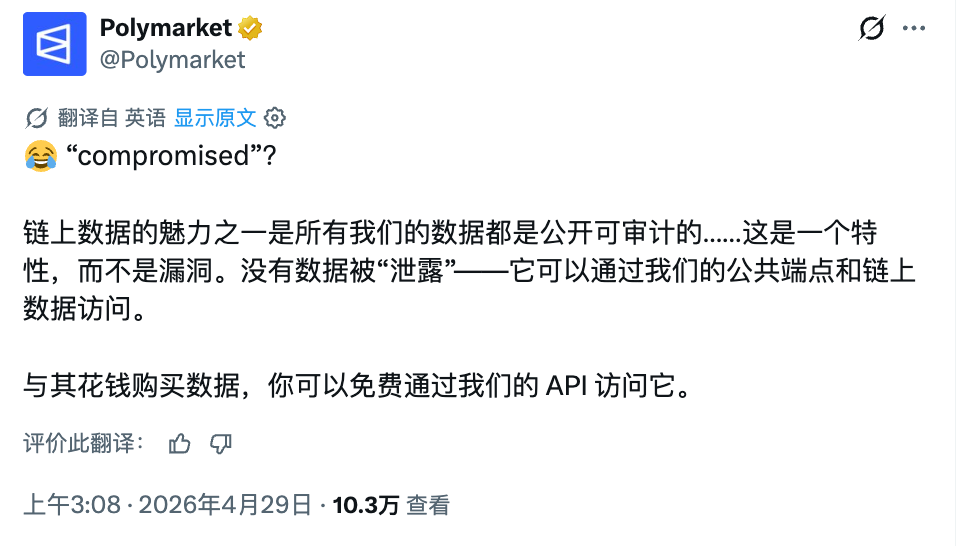

Polymarket відповів у той самий день. Але відповідь не була звичайними заявами з вибаченнями та розслідуванням у зв’язку з кризою, а замість цього — майже викликаючим запереченням. Офіційний аккаунт платформи на X опублікував пост із жартом, зазначивши, що всі відповідні дані доступні через публічні ендпоінти та дані ланцюга, і класифікував це як «функція, а не вразливість».

Подія перетворилася на росоман: хакери стверджують, що це була атака з публікацією даних без попереднього повідомлення, і конкретно вказують на кілька неправильних конфігурацій API; платформа стверджує, що всі дані були відкритими і жодна конфіденційна інформація не була викрадена.

Шлях атаки: «серія дверей без замків»

Згідно з описом xorcat у пості на форумі, атака не залежала від будь-якої окремої складної вразливості, а більше схожа на прохід через серію відкритих дверей. За реконструкцією від інформаційного ресурсу з кібербезпеки The CyberSec Guru, атака в основному використовувала три типи проблем: неопубліковані API-ендпоінти, обхід пагінації в API торгівлі CLOB (центральна книга обмежених ордерів) та неправильна конфігурація CORS (міжсайтовий доступ до ресурсів).

Публічний звіт вказує, що кілька ендпоінтів Polymarket, як стверджується, зовсім не потребують автентифікації. Наприклад, ендпоінт коментарів підтримує брутфорс повних профілів користувачів; ендпоінт звітів відкриває дані про діяльність користувачів; ендпоінт підписників дозволяє будь-кому без входу в систему відобразити повну соціальну мережу будь-якої гаманця.

Що саме міститься в 300 000+ записах?

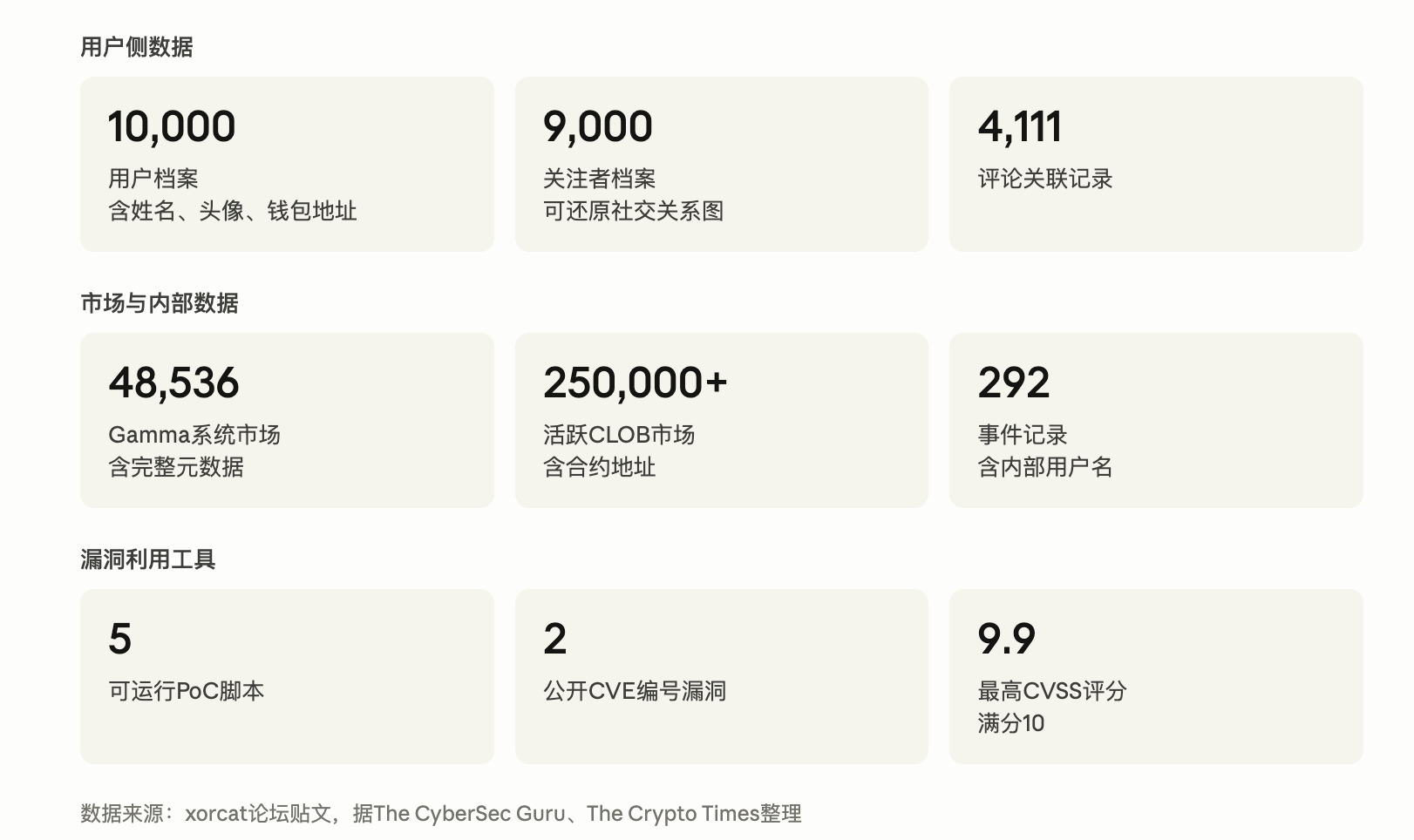

Аналіз постів на форумі xorcat та репортів The CyberSec Guru та The Crypto Times показує, що витік пакетів умовно розділений на три категорії: користувачі, ринки та інструменти атаки (див. нижче картки даних).

З боку користувача 10 000 окремих профілів користувачів містять ім’я, нікнейм, короткий опис, аватар, адресу агентського гаманця та адресу базового гаманця. 9000 профілів підписників дозволяють відтворити соціальну мережу. 4111 коментарів містять пов’язані профілі користувачів. У 1000 записах звітів згадується 58 окремих адрес Ethereum. Внутрішні поля ID користувача, такі як createdBy та updatedBy, також розсіяні по всьому набору даних і непрямо відтворюють частину структури облікових записів платформи.

Ринкова сторона охоплює 48 536 ринків із системи Polymarket Gamma (з повними метаданими, condition ID, token ID), понад 250 000 активних CLOB-ринків (з адресами FPMM-контрактів), 292 події з внутрішніми іменами користувачів та адресами гаманців субміттерів і арбітрів, а також 100 конфігурацій нагород з адресами USDC-контрактів і щоденними ставками виплат.

Адреси гаманців у ланцюжку за своєю природою анонімні, але, коли вони з’являються разом із іменами, біографіями та аватарами, анонімність миттєво зникає. Це ключовий спірний момент, якого не торкнувся Polymarket у своїй відповіді:

Чи є дані «відкритими», і чи зберігаються ідентифікаційні дані користувача після агрегації — це дві різні проблеми.

«Це функція, а не вразливість»: заперечення Polymarket

Відповідь Polymarket від 28 квітня на X складалася лише з одного твіта. Платформа розпочала з емодзі «😂», спочатку запитавши про термін «взломано», а потім послідовно спростувала кожен аргумент: дані в ланцюжку завжди доступні для публічного аудиту, жодні дані не були «викрадені», та сама інформація раніше могла бути отримана безкоштовно через публічний API, не потрібно було платити за неї. Цілий текст завершився твердженням: «Це функція, а не вразливість».

The Crypto Times зазначає, що відповідь Polymarket не стосувалася безпосередньо конкретних технічних звинувачень хакера, зокрема неправильної конфігурації API, помилок CORS, неопублікованих ендпоінтів, відсутності обмежень швидкості тощо. Платформа агресивно атакувала найлегший для спростування аспект — «чи дані є відкритими», — але залишилася мовчаливою щодо більш суттєвої проблеми безпеки: «атакувачі масово витягували та упаковували дані через неочікувані шляхи».

Щодо xorcat, зазначається, що Polymarket не було повідомлено заздалегідь, оскільки на цій платформі відсутня програма винагород за виявлення вразливостей. Цей факт наразі не підтверджений незалежними джерелами, але якщо він вірний, то свідчить про певний пробіл у активному безпековому управлінні Polymarket: відсутність офіційного каналу для відповідального розголошення, що змушує нападників вибирати публічне розголошення замість внутрішнього повідомлення.

Це не перший раз, коли Polymarket стикається з проблемами безпеки

Повернімося до хронології: з серпня по вересень 2024 року кілька користувачів, які входили до Polymarket через обліковий запис Google, повідомили про крадіжку USDC. Зловмисники використовували функцію proxy в SDK Magic Labs, щоб перевести баланс користувачів на фішингову адресу. Служба підтримки Polymarket до кінця вересня підтвердила щонайменше 5 подібних атак.

У листопаді 2025 року хакери використовували коментарі Polymarket для публікації фішингових посилань; після їх кліку на пристрій користувача встановлювався шкідливий сценарій, а загальні збитки від пов’язаних шахрайських дій перевищили 500 000 доларів США.

У грудні 2025 року знову відбулося масове викрадення облікових записів. Polymarket підтвердила інцидент у Discord, звинувативши «уразливість стороннього сервісу аутентифікації». Обговорення в соціальних мережах зазвичай вказують на користувачів, які входили через електронну пошту Magic Labs. Платформа не назвала публічно постраждалого сервісу, а також не розкрила точну кількість постраждалих користувачів та масштаб збитків.

Після кожної події платформа надавала різного ступеня відповіді: від перекладання вини на сторонніх постачальників послуг до визнання проблеми та обіцянки зв’язатися зі збитковими користувачами. Ця подія xorcat — перша, коли повна захисна позиція базується на твердженні «це відкриті дані». З історичної перспективи, ця відповідь схожа на боротьбу за визначення природи події, а не на звичайну реакцію на безпекову подію.

На момент публікації Polymarket не надала пояснень щодо виправлення конкретних технічних уразливостей, розкритих xorcat, і скрипти PoC на форумі все ще доступні для завантаження будь-ким.

Автор: Клод, Shenchao TechFlow