Автор: imToken

Ще на тиждень тому команда Google Quantum AI опублікувала важливу статтю, в якій зазначається, що в майбутньому квантові комп’ютери, засновані на надпровідниковій архітектурі, з певними корекціями помилок і припущеннями щодо апаратного забезпечення, зможуть розшифрувати 256-бітну еліптичну криву (ECDLP-256), яка широко використовується в сучасних криптовалютах і блокчейнах, за кілька хвилин, використовуючи менше ніж 500 000 фізичних кубітів — це на 20 разів менше, ніж раніше передбачалося.

Це безпосередньо вказує на ECDSA — основну схему підпису для майже всіх основних публічних ланцюгів, таких як біткоїн та ефір. Після цього повідомлення в мережі поширилася інформація про те, що квантові комп’ютери зможуть зламати приватні ключі біткоїна.

Насправді, нам потрібно спочатку охолонути й чітко пояснити цю ситуацію — загроза є реальною, але вона дуже далеко від того, щоб «завтра ваш гаманець буде небезпечним».

Ще важливіше, весь індустрійний сектор вже давно почав діяти.

I. Що саме погрожує квантові обчислення?

Щоб зрозуміти це питання, спочатку розглянемо найпростіше: як саме захищаються ваші криптоактиви?

Як відомо, на біткоїні чи ефірі за кожним обліковим записом стоїть пара ключів: приватний та публічний ключ. Приватний ключ — це випадково згенероване велике число, яке є надзвичайно конфіденційним і дорівнює паролю від вашого сейфа; публічний ключ виводиться з приватного ключа за допомогою операції еліптичного множення, а ваш адреса гаманця — це рядок, отриманий шляхом стиснення публічного ключа за допомогою хеш-функції.

Основою безпеки цієї системи є те, що цей процес є одностороннім.

В кінцевому підсумку, обчислити публічний ключ з приватного ключа дуже легко, але зворотне визначення приватного ключа з публічного на звичайних комп’ютерах вимагає часу, що значно перевищує вік Всесвіту — саме це й є суть «проблеми дискретного логарифма на еліптичних кривих» (ECDLP): пряме обчислення просте, а зворотне розшифрування неможливе.

Але квантові комп’ютери порушують це припущення, оскільки вони можуть розв’язувати задачі цілочисельного розкладання та дискретного логарифмування за поліноміальний час; іншими словами, достатньо потужний квантовий комп’ютер теоретично може визначити ваш приватний ключ за допомогою вашого публічного ключа.

Тоді виникає питання, коли відкритий ключ стає видимим?

Кожного разу, коли ви відправляєте транзакцію до блокчейну, ви підписуєте дані транзакції своїм приватним ключем та розсилаєте свій публічний ключ для перевірки, що означає, що з моменту вашої першої транзакції ваш публічний ключ уже є відкритим у ланцюжку.

Значення цієї статті Google полягає в тому, що вона переводить питання «відновлення приватного ключа з публічного» з теоретично можливого, але абсурдного, у ціль, яку можна запланувати за допомогою доріжної карти квантового обладнання. Наприклад, згідно з оцінками статті, для розшифрування 256-бітного ECDLP потрібно близько 500 000 фізичних квантових бітів у квантовому комп’ютері з корекцією помилок, що значно зменшує попередні оцінки.

В кінцевому рахунку, квантові обчислення не розламують блокчейн — вони спочатку спрямовані на системи підписів, які все ще базуються на проблемі дискретного логарифму еліптичної кривої.

Отже, загроза є реальна, але зі строго технічної точки зору термін «найближчим часом» не є точним — основні оцінки галузі вказують на період, який почнеться не раніше 2030 року.

Друге: Що роблять різні блокчейни підготовчої роботи?

Звичайно, об’єктивно кажучи, тут є ключова відмінність, яку багато звітів не пояснили чітко: багато біткоїн-адрес не відкривають публічний ключ у ланцюжку з самого початку.

Наприклад, у поширених форматах, таких як P2PKH або P2WPKH, сама адреса зазвичай є хешем публічного ключа, а публічний ключ розкривається лише під час «першого витрачання». Це означає, що якщо ваша адреса ніколи не використовувалася для надсилання транзакцій, у ланцюжку буде лише ваша гаманцева адреса, але не публічний ключ.

Тому найбільш прямим вектором атаки квантових обчислень є публічні ключі адрес, з яких вже було здійснено транзакції. Звичайно, цей нюанс безпосередньо веде до першого кроку, який користувачі можуть зробити зараз — ми розглянемо його трохи пізніше.

Галузь не залишила цю проблему без уваги; насправді підготовка до переходу на післяквантову криптографію ведеться одночасно по кільком напрямкам.

Підхід Ефіреуму полягає у роз’єднанні рівня облікових записів і схем підпису, наприклад, просуванні EIP-7702 та абстракції облікових записів (AA), що дозволяє обліковим записам Ефіреуму визначати, що таке легітимний підпис, за допомогою логіки смарт-контрактів. Це означає, що в майбутньому, коли будуть впроваджені постквантові схеми підпису, не потрібно буде переписувати базовий протокол — достатньо просто замінити модуль перевірки підпису облікового запису.

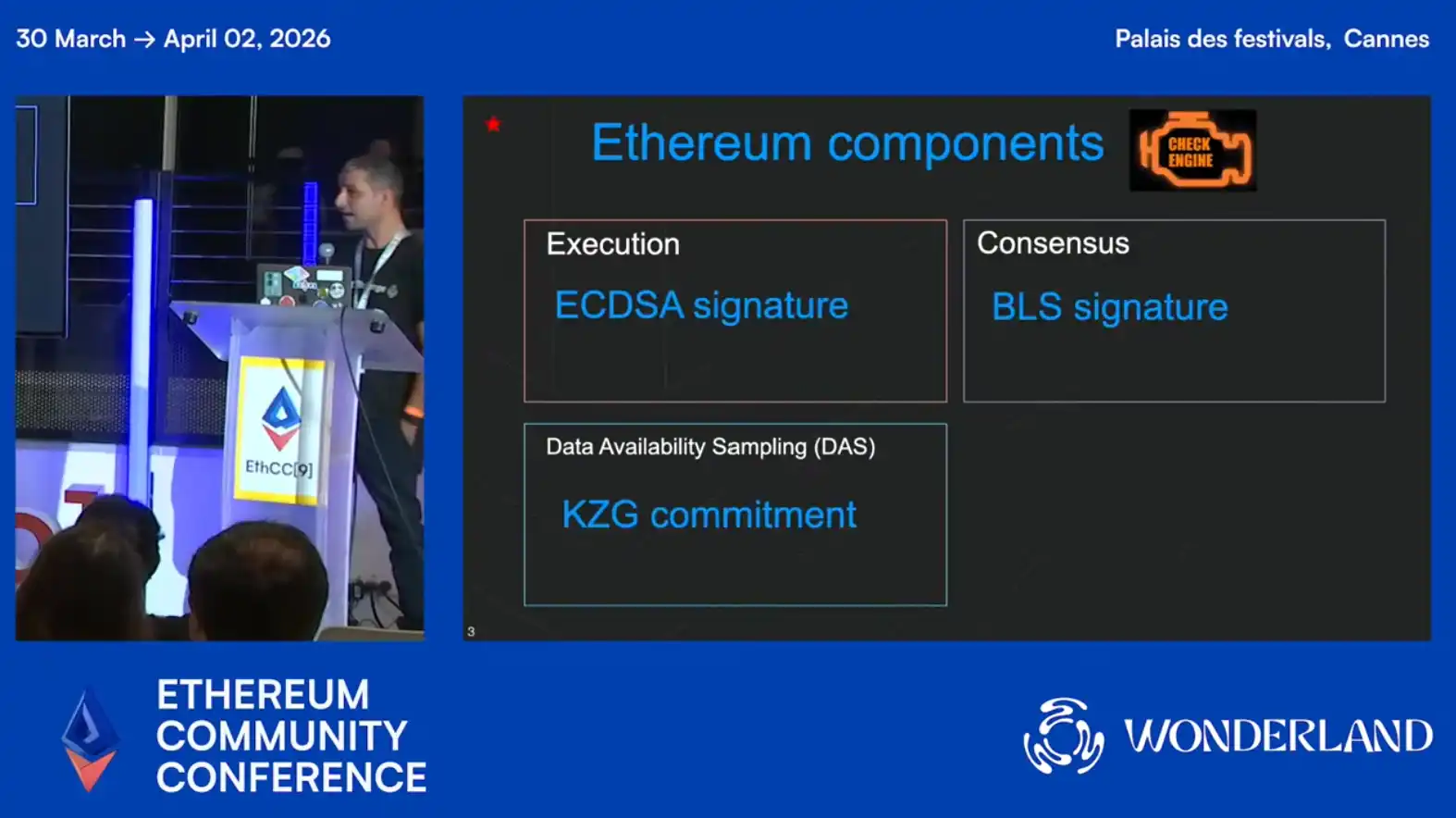

Ще далі, криптографічний дослідник Фонду Ethereum Антоніо Сансо на конференції EthCC9 представив останні досягнення щодо оновлення квантової стійкості Ethereum, зазначивши, що квантові комп’ютери можуть становити реальну загрозу для алгоритму підпису ECDSA в середині 2030-х років. Ethereum вже завершила приблизно 20% підготовки до квантової стійкості і планує досягти повної квантової стійкості протягом 2028–2032 років за допомогою оновлення Lean Ethereum.

Проте основною технічною викликом наразі є проблема розміру підпису: навіть найлегший післяквантовий алгоритм підпису Falcon має розмір підпису, що перевищує 10 разів розмір ECDSA, а перевірка Lattice-based підписів безпосередньо в Solidity має дуже високу вартість Gas. Тому дослідницька команда визначила дві ключові технічні траєкторії:

По-перше, за допомогою абстракції облікового запису користувачі можуть оновити алгоритм підпису гаманця на квантово-стійкий, не змінюючи базовий протокол;

Друге — впровадження LeanVM для обробки складних хеш-обчислень та поєднання з доказами з нульовим розголошенням для підтвердження власності на мнемонічну фразу адреси, що забезпечує безпеку активів під час міграції;

Антоніо повідомив, що з лютого 2026 року буде проводити двотижневі зустрічі ACD з акцентом на післяквантові технології; наразі експериментальні післяквантові тестнети вже запущені для клієнтів консенсусу, таких як Lighthouse і Grandine.

Крім того, стиль спільноти біткоїна значно більш консервативний: недавно доданий до сховища BIPs BIP360 пропонує новий тип виводу P2MR (Pay-to-Merkle-Root), одним із завдань якого є видалення квантово-вразливого key-path spend із Taproot, щоб забезпечити більш дружню структуру для майбутнього переходу на постквантові підписи.

Звичайно, введення пропозиції до сховища BIPs не означає, що вже сформувався консенсус спільноти, тим більше що вона незабаром буде прийнята; можна лише сказати, що всередині спільноти Bitcoin почалася більш конкретна дискусія щодо квантової вразливості та потенційних змін у типах виводів, що також добре відповідає традиційному стилю Bitcoin — спочатку чітко визначити проблему, а потім дуже повільно формувати консенсус.

Варто зазначити, ще у 2024 році Національний інститут стандартів і технологій США (NIST) офіційно опублікував три післяквантові криптографічні стандарти, що означає наявність чіткої мети міграції для екосистеми блокчейн, не потребуючи очікування збіжності обговорень щодо того, який алгоритм кращий — інженерна реалізація фактично вже розпочалася.

Третє: Що повинні робити звичайні користувачі?

Хоча загроза квантових комп’ютерів стосується майбутнього, це не означає, що зараз можна ігнорувати це. Деякі добри звички варто формувати сьогодні — їх вартість майже нульова.

Спочатку уникайте повторного використання адрес — це найпростіший та найефективніший спосіб захистити себе.

Причина, як вже зазначалося вище: якщо ви є користувачем ланцюгів UTXO, таких як Bitcoin, кожна ваша транзакція відкриває ваш публічний ключ у ланцюгу. Якщо ви постійно використовуєте той самий адрес, ваш публічний ключ залишатиметься відкритим протягом тривалого часу, і, коли квантові обчислювальні потужності досягнуть достатнього рівня, зловмисники зможуть легко визначити ваш приватний ключ на основі публічного.

Наразі такі популярні гаманці, як imToken, за замовчуванням надають функцію HD-гаманця. Доброю практикою є використання нового адресу для отримання кожного переказу, а не повторне використання однієї адреси як постійного ідентифікатора. Щодо адрес, з яких ніколи не відправлялися транзакції, публічний ключ ніколи не відкривався, тому поточна квантовий загроза майже не застосовна.

Другим кроком є стеження за планом постквантового оновлення гаманця.

Якщо ви використовуєте такі ланцюги з моделлю облікових записів, як Ethereum, то важливим є не механічне постійне змінення адрес, а те, чи надастимуть ваша гаманець та публічна ланцюг чіткий шлях міграції у майбутньому.

Для ланцюгів з моделлю облікового запису більшою проблемою в епоху квантових обчислень часто є не одноразове розголошення, а довгострокове зв’язування активних облікових записів, історії публічних ключів, ідентичності в ланцюгу та дозволів застосунків. Коли настане справжнє вікно міграції, той, чий обліковий запис легше оновити, а той, чий гаманець зможе плавно замінити логіку підпису, буде безпечнішим.

Нарешті, з точки зору людської природи, можна передбачити, що зі зростанням популярності теми на ринку з’явиться все більше продуктів — гаманців, протоколів та інфраструктурних рішень, які стверджують «квантову безпеку»; ми повинні бути обережними щодо цих продуктів, які використовують прапор «квантової безпеки».

Найважливіші питання, які слід поставити перед такими твердженнями, — не про рекламні тексти, а три більш суттєвих питання:

Чи є алгоритм, на який він опирається, затвердженим стандартом NIST?

Чи була його безпека перевірена незалежним аудитом та достатньо підтверджена?

Про яку квантову безпеку йдеться — перехід на рівні ланцюга, оновлення на рівні облікового запису чи просто обгортка на рівні застосунку?

Насправді справжня постквантова безпека повинна охоплювати не лише мітку додатка, а всю ланцюжку — від підпису та перевірки до сумісності з ланцюжком.

Загалом, квантові обчислення становлять реальну загрозу для блокчейну, і важливість цього останнього білого паперу Google полягає саме в тому, що він наближає цю загрозу від віддаленої теорії до прогнозованого ризику.

Але це все ще не сигнал того, що «завтра гаманець буде взломаний»; більш точне розуміння полягає в тому, що перехід на післяквантові технології більше не є лише академічною темою, а стане практичною проблемою, яка протягом кількох років поступово втілюватиметься в оновленнях протоколів, дизайні гаманців та управлінні активами користувачів.

Наприкінці

Для галузі найважливішим зараз є не те, хто першим скрикне про кванти, а хто першим чітко розробить шлях міграції.

Для користувачів не потрібно зараз вдаватися до паніки — спочатку варто сформувати базове розуміння ризиків: які активи першими виявляться під загрозою, які дії можуть збільшити експозицію та які гаманці та публічні блокчейни найбільш імовірно забезпечать плавний оновлення у майбутньому.

Нам потрібно діяти вчасно, а не надмірно хвилюватися.

Поділимося цим з усіма.