Щомісячний огляд безпекових інцидентів ZeroTime почався! За даними кількох платформ моніторингу безпеки блокчейну, загальна ситуація з безпекою в криптовалютній галузі у лютому 2026 року була стабільною, але ризики залишалися високими: загальні втрати через безпекові інциденти склали близько 228 мільйонів доларів США, з яких 126 мільйонів доларів США припадає на хакерські атаки та вразливості в контрактах, а 102 мільйони доларів США — на фішингові схеми та Rug Pull. Було зафіксовано 18 атак на протоколи, зменшення втрат порівняно з попереднім місяцем становило 9,2%; фішингові та атаки на авторизацію були зафіксовані 13 разів, що становить 41,9% від загальної кількості інцидентів місяця, причому кілька атак з використанням штучного інтелекту для імітації легітимних сайтів призвели до значних втрат і стали основною причиною зростання втрат через шахрайство. Хакерські групи продовжують зосереджувати зусилля на соціально- інженерних атаках з низькими витратами та високою прибутковістю, а точний фішинг з використанням сторінок, згенерованих штучним інтелектом, стає все більш поширеним; основними цілями стають окремі інвестори та проекти середнього розміру.

З боку хакерських атак

Шість типових інцидентів безпеки

• Атака на вразливість верифікації контракту моста CrossCurve

Сума збитків: приблизно 3 мільйони доларів США

Деталі події: 1–2 лютого децентралізований міжланцюговий протокол CrossCurve став жертвою хакерської атаки. Зловмисник використав вразливість у функції expressExecute контракту ReceiverAxelar, щоб обійти перевірку шлюзу, підробити міжланцюгові повідомлення та несанкціоновано розблокувати та вкрасти токени з контракту PortalV2 протоколу, що вплинуло на кілька ланцюгів. Загальний збиток становить близько 3 мільйонів доларів США. Після інциденту команда CrossCurve негайно призупинила міжланцюгові сервіси, виправила вразливість та оприлюднила 10 адрес, на які були відправлені вкрадені токени, запропонувавши 10%-ну нагороду за повернення коштів протягом 72 годин. Поточна ситуація під контролем; частину вкрадених токенів EYWA заблоковано на біржах, тому вони не можуть бути обігнані.

• Атака на вразливості в коді смарт-контракту Vibe Coding (протокол Moonwell)

Сума збитків: приблизно 1,78 мільйона доларів США

Деталі події: 18 лютого протокол DeFi Moonwell зазнав хакерської атаки, основною причиною якої була критична вразливість у розумному контракті, згенерованому Claude Opus 4.6, що неправильно встановило ціну cbETH на 1,12 долара США (насправді близько 2200 доларів США). Хакери використали цю відмінність у цінах для надмірного позичання, що призвело до збитків приблизно на 1,78 мільйона доларів США. Безпекові дослідники виявили цю подію як перший у історії кібератаку на ланцюг, спричинену Vibe Coding. Після інциденту проект припинив використання вразливих контрактів, запустив виправлення вразливості та посилив ручний аудит коду, згенерованого штучним інтелектом.

• Атака маніпуляції оракулом YieldBloxDAO

Сума збитків: приблизно 10 мільйонів доларів США

Деталі події: 21 лютого протокол позичання на ланцюжку Stellar YieldBloxDAO був атакований хакерами, які, маніпулюючи цінами базових ліквідних токенів, використали аномалію ціноутворення оракула для здійснення шкідливого надмірного позичання, що призвело до втрати активів на суму близько 10 мільйонів доларів США. Після інциденту розробники призупинили сервіси протоколу та разом із безпековими організаціями розпочали відстеження активів та усунення вразливостей.

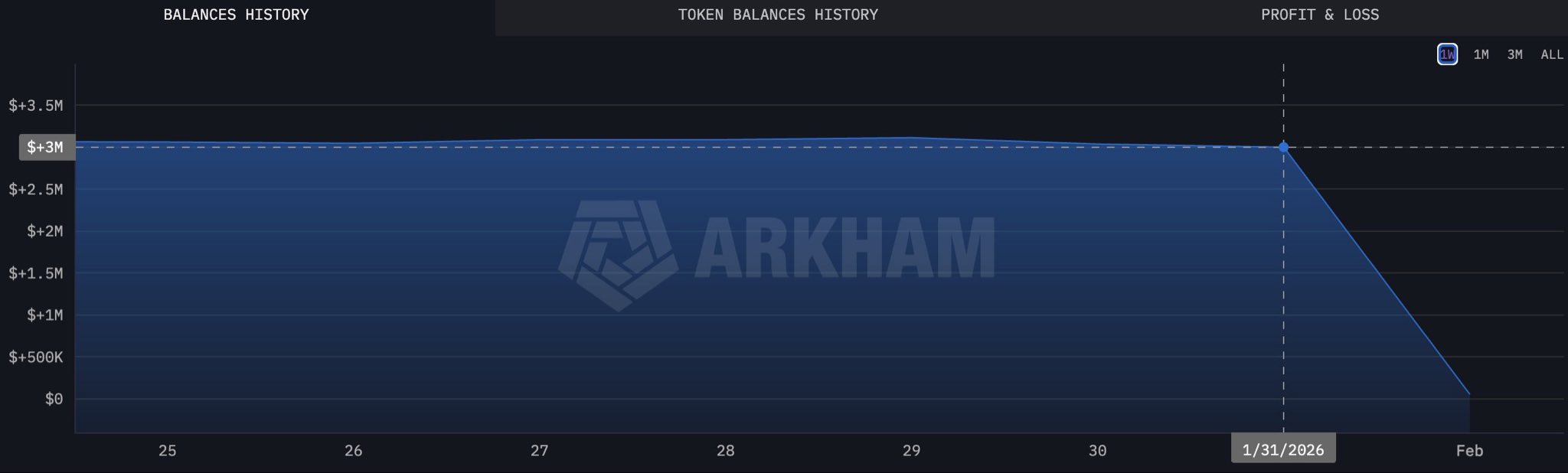

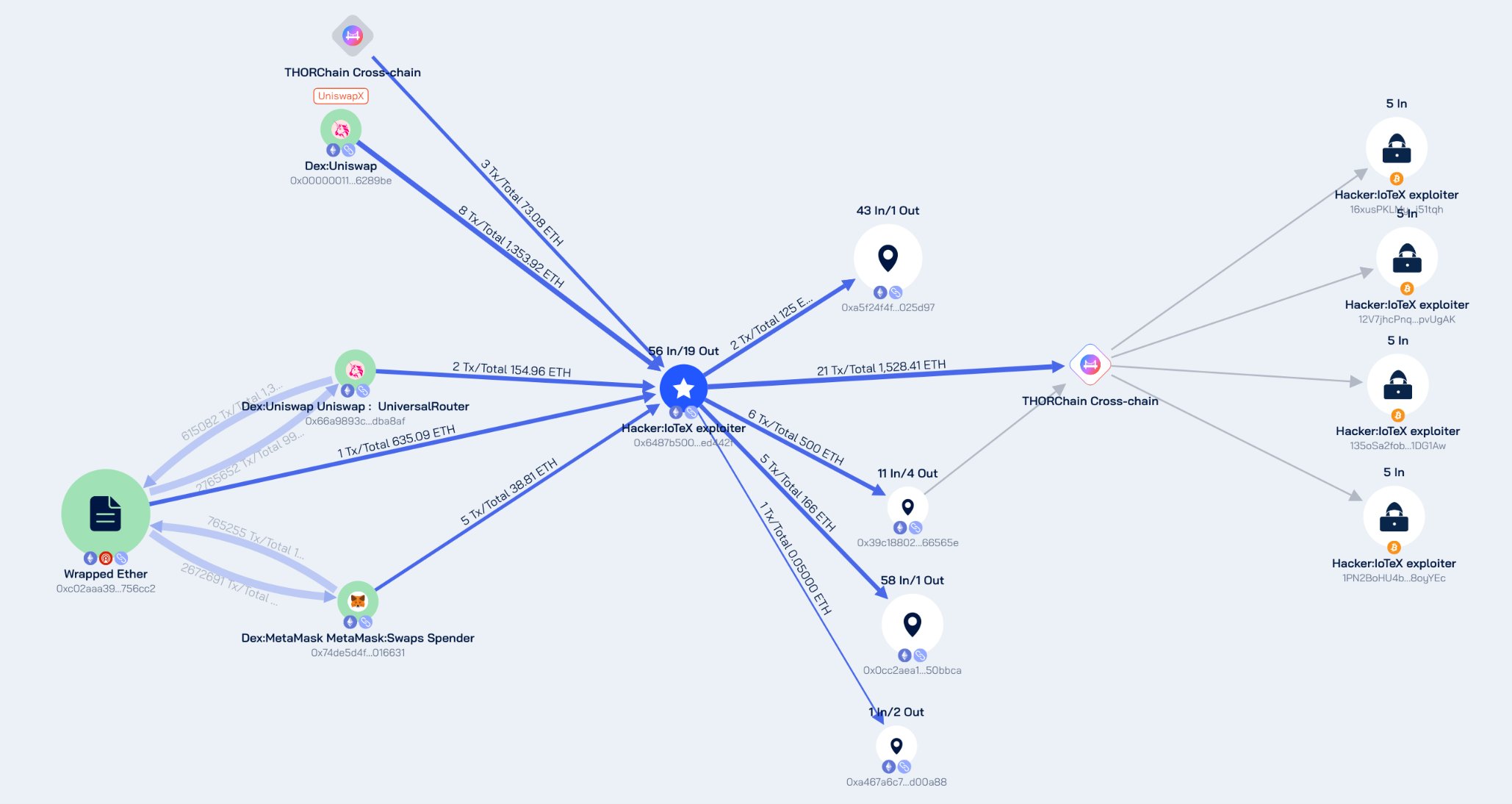

• Атака з витіком приватного ключа кошика токенів IoTeX

Сума збитків: приблизно 4,4 мільйона доларів США

Деталі події: 21 лютого екосистема IoTeX, міст ioTube, зазнала кібератаки; зловмисник отримав доступ до приватного ключа власника етHER-бокового віріфікатора, успішно втручався в контракти мосту та викрав різноманітні криптоактиви з пулу. Офіційний представник IoTeX неодноразово оновлював інформацію, підтвердивши, що реальні збитки становлять близько 4,4 млн доларів США, причому 99,5% аномально випущених токенів було зупинено або назавжди заморожено. Після інциденту команда проекту негайно призупинила роботу мосту та пов’язаних функцій торгівлі, запустила оновлення версії головної мережі, заблокувала 29 зловмисних адрес та співпрацювала з ФБР та правоохоронними органами багатьох країн для глобального відстеження активів, пообіцявши 100%-ву повну компенсацію всім постраждалим користувачам. Зараз сервіс повністю відновлений.

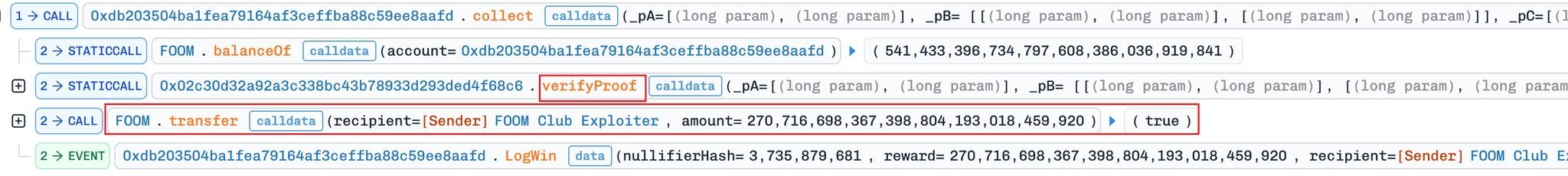

• Подія імітаційної атаки FOOMCASH

Сума збитків: приблизно 2,26 мільйона доларів США

Деталі події: 26 лютого проект FOOMCASH на ланцюжках Base та Ethereum став жертвою атаки копіювання (copycat attack). Зловмисник використав неправильну конфігурацію ключів перевірки zkSNARK (неправильні параметри верифікатора Groth16), подібну до попередньої події з Veil Cash, щоб підробити докази та вкрасти велику кількість токенів. Збитки на ланцюжку Base склали близько 427 000 доларів США, а на ланцюжку Ethereum — близько 1 833 000 доларів США (частина коштів, схоже, була врятована біл帽ами), загальні збитки становлять близько 2,26 мільйона доларів США. Після події розробники терміново призупинили відповідні сервіси та розпочали розслідування.

Атака на протокол Seneca DeFi з використанням вразливості довільного виклику

Сума збитків: приблизно 6,5 мільйона доларів США

Деталі події: 28 лютого протокол DeFi Seneca був атакований хакерами через вразливість довільного виклику, з початковими оцінками збитків понад 1900 ETH, що становить приблизно 6,5 мільйона доларів США. Після атаки адреса, позначена як SenecaUSD хакера, повернула 1537 ETH (приблизно 5,3 мільйона доларів США) на адресу розробників Seneca, а решта 300 ETH (приблизно 1,04 мільйона доларів США) була переведена на нову адресу. Зараз команда проекту працює над усуненням вразливості та перевіркою активів.

Rug Pull / Фішинговий скам

8 типових інцидентів безпеки

(1) 10 лютого жертви з адресою, що починається на 0x6825, підписали шкідливу транзакцію «increaseAllowance» у BSC, що призвело до втрати BUSD на суму 118 785 доларів США. Більшість людей звертають увагу на підписи авторизації та запити на схвалення, але «increaseAllowance» — це той самий обман, просто з менш поширеною назвою.

(2) 17 лютого адреси з отруєними або схожими отримувачами знову з’явилися. На Ethereum 0xce31…b89b надіслав приблизно 599 714 доларів США на неправильний схожий адрес.

Очікувано: 0x77f6ca8E…a346

Помилка: 0x77f6A6F6…A346

(3) 18 лютого адреси, що починаються на 0x308a, підписали шкідливий дозвіл USDT (approve(address,uint256)), що призвело до переказу приблизно 337 069 доларів США USDT на гаманець шахраїв.

(4) 18 лютого жертва надіслала 157 000 доларів США на схожу адресу після копіювання забрудненого історичного запису переказу.

Очікується: 0xa7a9c35a…03F0 → Надіслано до: 0xa7A00BD2…03F0

(5) 25 лютого жертви з адресами, що починаються на 0xb30, втратили 388 051 доларів США після підписання фішингового дозволу на токени в Ethereum.

(6) Фішингова атака з підробкою апаратного гаманця

Час: 12 лютого

Характер події: Хакери підробили офіційну сторінку верифікації одного з головних апаратних гаманців, надсилаючи через електронну пошту та SMS «попередження про ризики безпеки гаманця», щоб натягнути користувачів ввести свої мнемонічні фрази та приватні ключі для «верифікації безпеки». У результаті було отримано мнемонічні фрази кількох користувачів, і з їхніх акаунтів було вкрадено кошти — загальний збиток становить близько 950 000 доларів США.

(7) Підлоговий адреса DEX для викрадення коштів Rug Pull

Час: 17 лютого

Характер події: Хакери через зміну адреси переказу користувача та підробку інтерфейсу DEX-операцій наводили користувачів на думку переказати кошти на фальшиву адресу. Після завершення переказу кошти одразу ж збиралися на кілька анонімних адрес. Загальні втрати становлять близько 600 000 доларів США USDT, постраждало понад 200 осіб. За даними моніторингу, найбільші втрати одного жертви становили близько 600 000 доларів США.

(8) Фішинговий сайт, що підробляє офіційний Uniswap

Час: 19 лютого – 26 лютого

Характер події: Хакери купили рекламні банери в Google Search, створили фішинговий сайт, що дуже схожий на офіційний інтерфейс Uniswap, і за допомогою рекламних постів у соціальних мережах та приватних повідомлень залучали користувачів до кліків за посиланнями та надання дозволів. За допомогою гаманця AngelFerno вони масово викрадали криптоактиви з облікових записів користувачів. Деякі жертви були обмануті, оскільки фальшиві домени виглядали майже ідентично справжнім URL-адресам. За один місяць кількість жертв перевищила 1000 осіб, загальний збиток склав близько 1,8 млн доларів США.

Підсумок

У лютому 2026 року ризики безпеки блокчейну характеризуються високим рівнем атак на смарт-контракти та постійною ускладненістю шахрайських схем. Хакерські атаки зосереджуються переважно на маніпуляціях з оракулами, безпеці міжланцюгових мостів, вразливостях у правах доступу до контрактів та кодових дефектах. Зростає кількість повторних використань вразливостей та імітаційних атак, що значно збільшує загрозу для середніх та малих протоколів.

Шахраї все ще використовують фішингові авторизації, фальшиві веб-сайти та схеми «пірамідних інвестицій» з втечею коштів; AI-підроблені сторінки та підміна реклами збільшили прихованість шахрайства, що ускладнює виявлення таких схем звичайними користувачами.

Команда безпеки ZeroTime рекомендує: індивідуальним користувачам обережно надавати дозволи, перевіряти офіційні адреси, уникати невідомих посилань та високоризикованих проектів; проектним командам слід підсилювати аудит смарт-контрактів, управління приватними ключами та ізоляцію прав, звертати увагу на безпеку оракулів та сценаріїв міжланцюгової взаємодії; на рівні галузі необхідно підвищувати обмін інформацією про загрози та покращувати захист усієї ланцюжкової системи, спільно забезпечуючи безпеку екосистеми.