Ключові інсайти

- Drift Protocol пояснює, що недавній напад був здійснений за допомогою тривалого нонсу.

- Хакер вкрав понад 280 мільйонів доларів США у криптовалюті з протоколу за допомогою попередньо підписаних дозволів.

- Атака була добре спланованою, зламач спочатку отримав доступ 23 березня.

Drift Protocol приписує недавній витік на $280 мільйонів атакі, що використовувала тривалі нонси. У дописі, що підтверджує інцидент, DeFi-платформа на базі Solana описала атаку як «новаторський» підхід, який дозволив хакеру отримати контроль над адміністративними повноваженнями Ради безпеки Drift.

На момент інциденту, який стався 1 квітня, децентралізована біржа призупинила депозити та виведення коштів. Пізніше його описали як складну й витончену атаку. Після інциденту, який є найбільшим crypto hack у 2026 році, звучать критичні зауваження.

Зловмисник використав постійний nonce для підписання дозволів

Ознаки хакерської атаки були виявлені на початку 1 квітня, коли кошти були переведені з сховища гаманця DEX на адресу Solana. Це почалося з 41 мільйона токенів JLP, за якими слідували інші токени.

Інцидент викликав припущення щодо того, як атакуючий отримав доступ до сховищ Drift Protocol, багато хто вважає, що це може бути компрометація приватного ключа. Платформа DeFi тепер уточнила, що справа стосувалася тривалих нонсів.

Це сказало:

Це була дуже складна операція, яка, схоже, включала багатотижневу підготовку та поетапне виконання, включаючи використання тривалих nonce-рахунків для попереднього підписання транзакцій, що затримували їх виконання.

Сталі нонси — це функція Solana, яка дозволяє транзакціям залишатися дійсними без терміну дії. Це дозволяє користувачам створювати запізнені транзакції, виконувати підписання автономно та надсилати підписані транзакції пізніше.

Згідно з попереднім звітом протоколу, атака не була спричинена жодним багом у його смартконтракті чи компрометацією seed-фраз. Натомість атакувач отримав неавторизовані або неправильно представлені схвалення транзакцій, використовуючи тривалі нонси та соціальну інженерію.

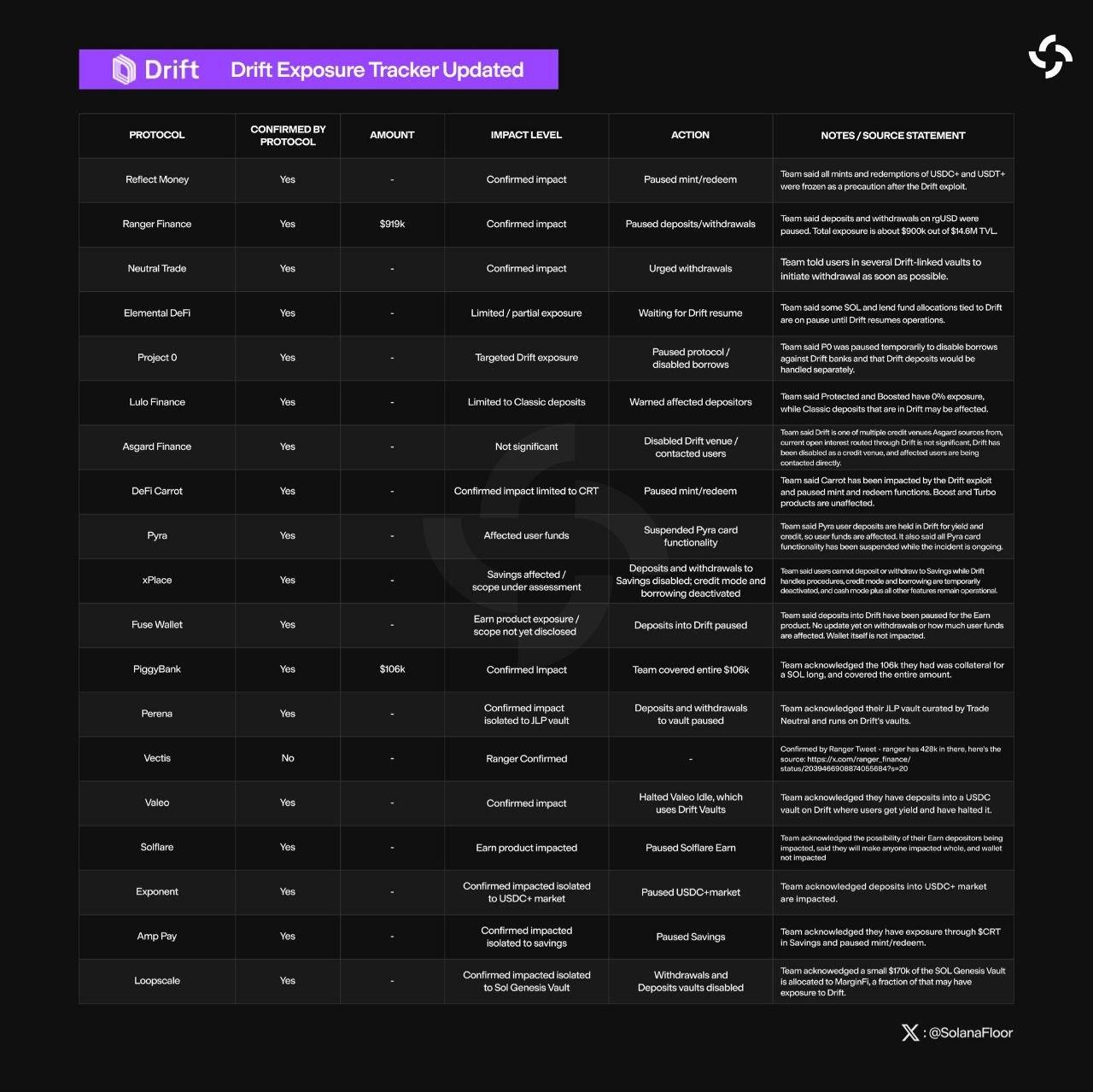

Ці дозволи пізніше були використані для виконання експлойту, який вплинув на кілька протоколів у екосистемі Solana. Piggybank_fi, Ranger Finance, TradeNeutral, Elemental DeFi, Reflect Money та інші підтвердили мінімальний рівень витрат або призупинили депозити.

Тим часом інцидент призвів до падіння ціни Solana на 5%, при цьому токен впав до $78 раніше сьогодні. Це спричинило додатковий тиск на SOL, який вже впав на 37% цього року, тоді як токен DRIFT також знизився на 25%.

Атака запланована з березня

Цікаво, що атака здається добре спланованою. Хакер отримав доступ до мультипідпису Drift ще 23 березня, коли було встановлено початковий nonce. У звіті зазначено, що атакуючий мав контроль над двома з чотирьох nonce-акаунтів, створених на той момент, тоді як члени Ради безпеки Drift контролювали інші два.

Це ефективно надало зловмиснику контроль над 2 із 5 підписантів мультипідпису, який вони використовували для підписання транзакцій, пов’язаних із довготривалими акаунтами з нонсом, що дозволило спізнене виконання. Вони продовжували зберігати цей мультипідпис навіть під час іншої міграції мультипідпису 27 березня через зміну складу ради.

Перед експлуатацією атакувач виконав тестове зняття зі страхового фонду. Пізніше вони виконали адміністративний захоплення, під час якого вони виконали підписані заздалегідь транзакції з постійними nonce.

Протокол сказав:

Цю атаку було здійснено за допомогою комбінації попередньо підписаних тривалих nonce-транзакцій, що дозволяли запізнене виконання, та компрометації схвалень кількох підписантів мультипідпису, ймовірно, через цільовий соціальний інжиніринг або неправильне представлення транзакцій.

Хоча було зазначено, що компанія співпрацює зі службами безпеки, правоохоронними органами та іншими заінтересованими сторонами для відстеження та заморожування вкрадених активів, це викликає критику. Багато користувачів зазначили, що вимога 2/5 для схвалення транзакції є дуже небезпечною і сприяла атакі.

Пост Solana-based Drift Protocol Blames $270 Million Hack on ‘Durable Nonce’ з’явився першим на The Market Periodical.