Автор: Ерік, Foresight News

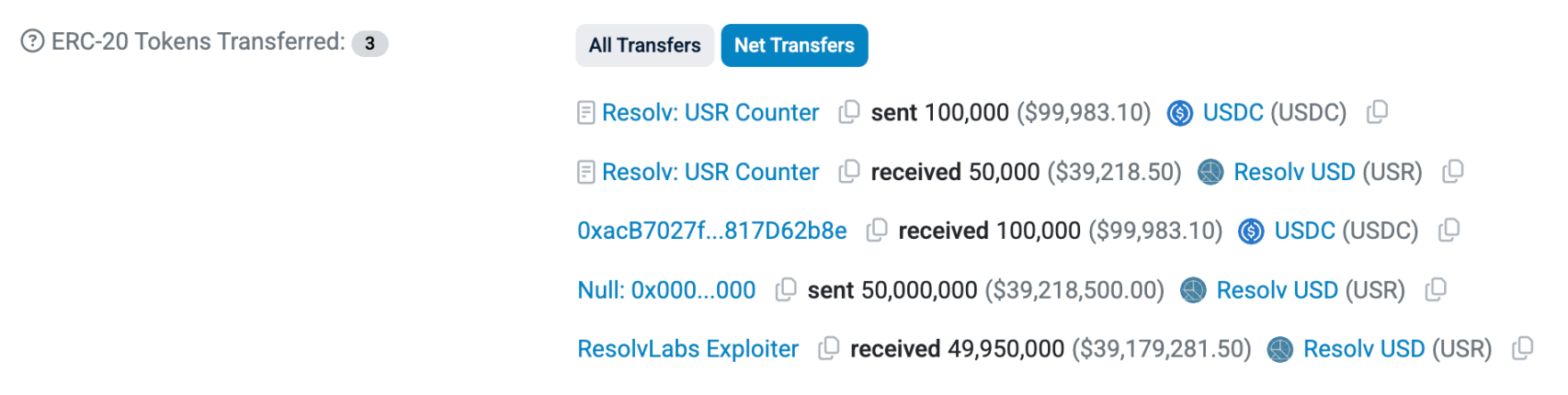

Близько 10:21 за пекінським часом сьогодні хакери атакували Resolv Labs, яка випустила стабільну монету USR за допомогою дельта-нейтральної стратегії. Адреса, що починається на 0x04A2, використала 100 000 USDC для відлиття 50 мільйонів USR з протоколу Resolv Labs.

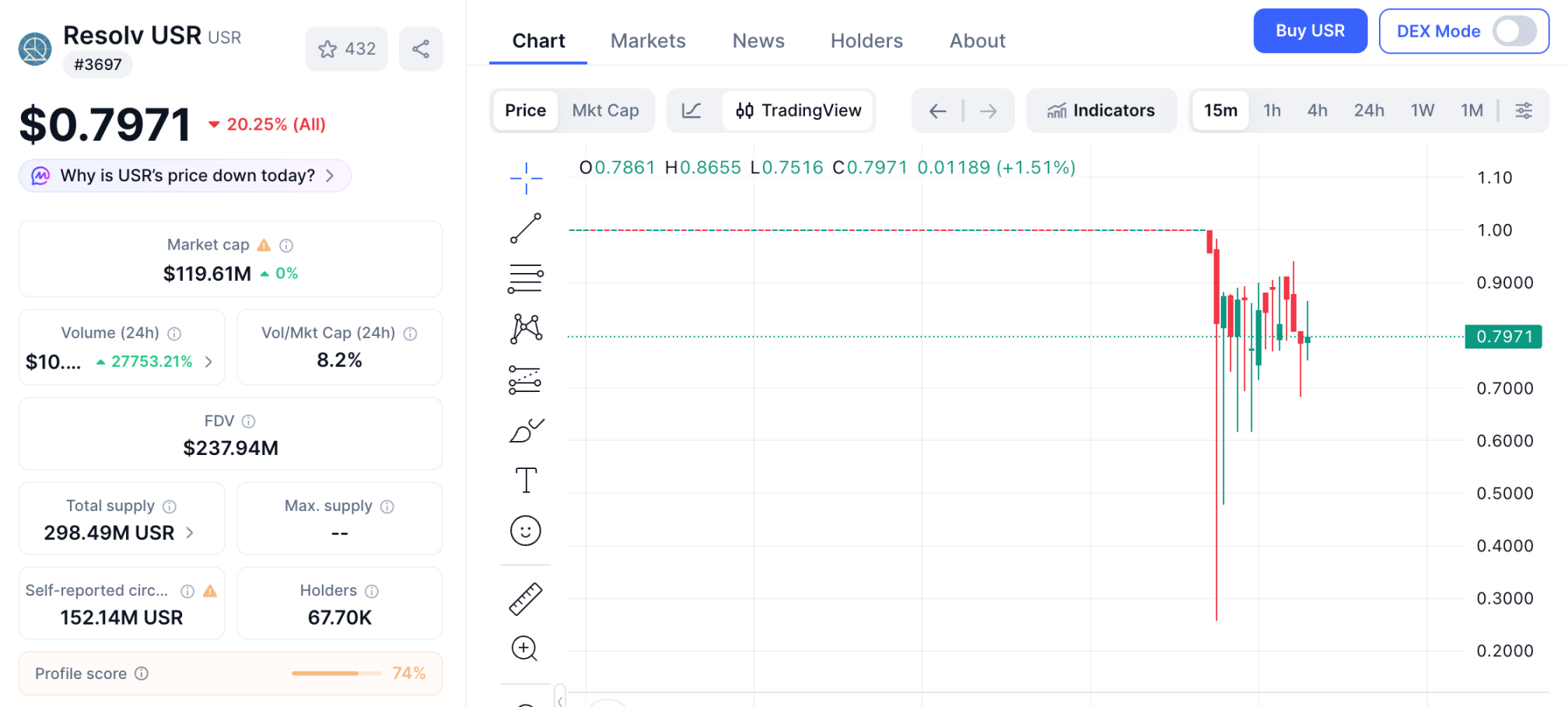

Після розголошення події USR впав до близько 0,25 долара, а на момент написання цього тексту відновився до близько 0,8 долара. Максимальний короткотерміновий спад ціни токена RESOLV також склав майже 10%.

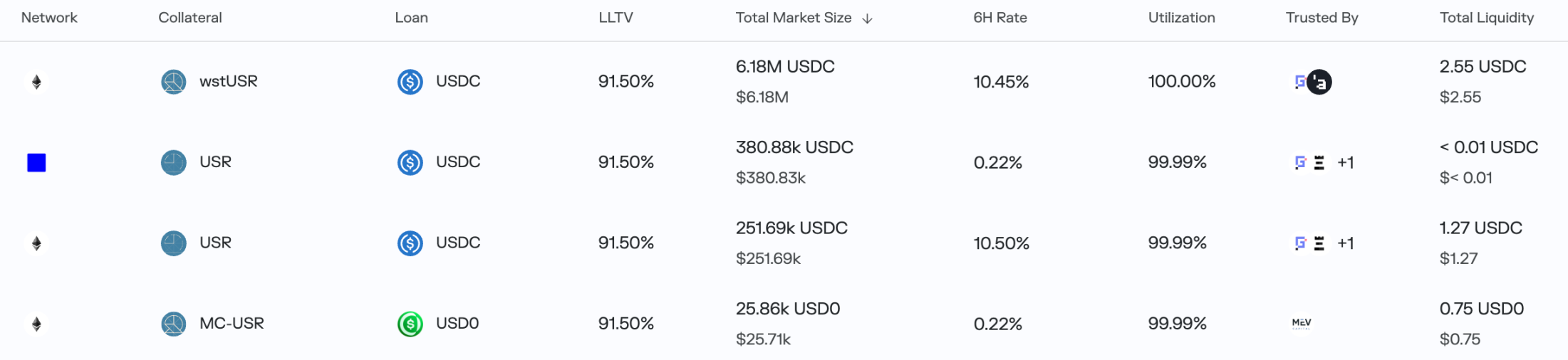

Після цього хакер повторив ту ж схему, використавши 100 000 USDC для випуску 30 мільйонів USR. Зі значним відхиленням USR від прив’язки арбітражні трейдери швидко діяли: багато позичкових ринків на Morpho, які дозволяли використовувати USR, wstUSR тощо як забезпечення, майже повністю опорожнилися, а Lista DAO на BNB Chain призупинила нові запити на позики.

Постраждали не лише ці кредитні протоколи. У дизайні протоколу Resolv Labs користувачі можуть відлити токени RLP, які мають більшу волатильність ціни та вищий дохід, але за якими необхідно нести відповідальність за компенсацію збитків протоколу. На даний момент обіг токенів RLP становить майже 30 мільйонів, а найбільший власник — Stream Finance — тримає понад 13 мільйонів RLP, з чого чиста ризикова експозиція становить близько 17 мільйонів доларів США.

Так, Stream Finance, який раніше став жертвою краху xUSD, може знову зазнати удару.

На момент написання статті хакер перетворив USR на USDC та USDT і продовжує купувати Ethereum, вже придбавши понад 10 000 одиниць. За допомогою 200 000 USDC хакер вивів понад 20 мільйонів доларів США, знайшовши під час медв’ячого ринку свій «сотнекратний» актив.

Знову використали пробіл через «недбалість»

Велике падіння 11 жовтня минулого року призвело до втрати забезпечення для багатьох стабільних монет, що використовували стратегії з дельта-нейтральністю, через ADL (автоматичне зниження плеча). Деякі проекти, які використовували альткоїни як активи для виконання стратегії, зазнали ще більших втрат і навіть повністю втекли.

Цього разу Resolv Labs, які зазнали атаки, також випустили USR за допомогою подібного механізму. Проект оголосив про завершення серії seed-фінансування на 10 мільйонів доларів США, яку возглавили Cyber.Fund і Maven11, з участю Coinbase Ventures, у квітні 2025 року, а токен RESOLV був запущений наприкінці травня — на початку червня.

Але причиною атаки на Resolv Labs стала не екстремальна ринкова ситуація, а недостатньо строгий дизайн механізму випуску USR.

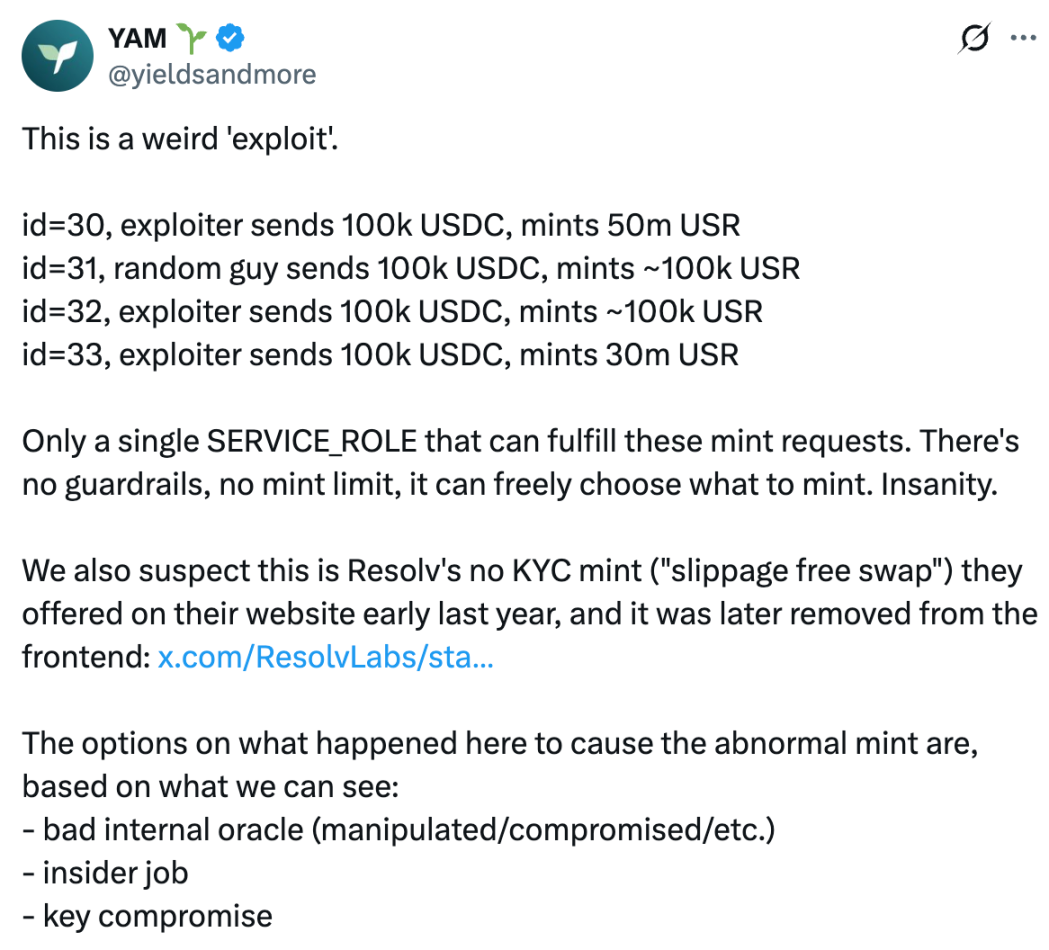

На даний момент жодна безпекова компанія чи офіційний орган не провів аналіз причин цієї хакерської атаки. Спільнота DeFi YAM на основі попереднього аналізу зробила висновок, що атака, ймовірно, була спричинена компрометацією SERVICE_ROLE, який використовується бекендом протоколу для надання параметрів контракту мінтування.

За аналізом Grok, коли користувач відливає USR, він ініціює запит у ланцюжку та викликає функцію requestMint контракту з параметрами:

_depositTokenAddress: адрес токена для внесення;

_amount: кількість депозиту;

_minMintAmount: мінімальна очікувана кількість USR (захист від ковзання).

Після цього користувач депонує USDC або USDT до контракту, бекенд проекту з ROLE_SERVICE моніторить запит, використовує пророцтво Pyth для перевірки вартості депонованих активів, а потім викликає функції completeMint або completeSwap, щоб визначити кількість фактично випущених USR.

Проблема полягає в тому, що контракт мінту повністю довіряє _mintAmount, наданому SERVICE_ROLE, вважаючи, що це число було перевірено Pyth поза ланцюгом, тому не встановлено жодних обмежень за верхньою межею та немає перевірки оракулом у ланцюгу — безпосередньо виконується mint(_mintAmount).

Згідно з цим, YAM підозрює, що хакер отримав контроль над SERVICE_ROLE, який мав належати команді проекту (можливо, через втрату контролю над внутрішнім оракулом, зловживання довірою або вкрадені ключі), і під час чеканки безпосередньо встановив _mintAmount на 50 мільйонів, здійснивши атаку, в результаті якої було відчекано 50 мільйонів USR за допомогою 100 тисяч USDC.

В кінцевому підсумку, Grok прийшов до висновку, що Resolv не врахував можливість того, що адреса (або контракт), призначена для отримання запитів на випуск токенів користувачами, може бути скомпрометована хакерами; коли запит на випуск USR надходив до остаточного контракту для випуску USR, не було встановлено максимального ліміту випуску, а також не було використано оракул на ланцюзі для подвійної перевірки — замість цього контракт повністю довіряв усім параметрам, наданим SERVICE_ROLE.

Профілактика також не належним чином

Крім припущень щодо причин взлому, YAM зазначив, що команда проекту недостатньо підготувалася до реагування на кризу.

YAM на X зазначив, що Resolv Labs призупинив протокол лише через 3 години після завершення першої атаки хакерів, причому приблизно 1 година була втрачена на збір 4 підписів для мультипідписової транзакції. YAM вважає, що аварійне призупинення повинно вимагати лише одного підпису, а права слід максимально розподілити між членами команди або довіреними зовнішніми операторами, щоб збільшити увагу до аномалій у ланцюжку, підвищити ймовірність швидкого призупинення та краще охопити різні часові пояси.

Хоча пропозиція призупинити протокол за допомогою лише одного підпису здається надто радикальною, вимога до кількох підписів з різних часових поясів для призупинення протоколу може призвести до серйозних затримок у разі надзвичайної ситуації. Введення відомих третіх сторін, які постійно моніторять поведінку в ланцюжку, або використання інструментів моніторингу з правом аварійного призупинення протоколу — це «уроки, вивчені після події».

Атаки хакерів на DeFi-протоколи давно вже не обмежуються лише вразливостями у контрактах; подія Resolv Labs попереджає проєктні команди: у припущеннях щодо безпеки протоколу слід вважати, що жоден елемент не може бути повністю довірений, і всі етапи, що стосуються параметрів, повинні проходити щонайменше подвійну перевірку, навіть якщо бекенд належить самому проєкту.