Автор: XinGPT

Твій AI-асистент для програмування, можливо, базується на китайській моделі, про яку ти ніколи не чув

Від DistillAI — нової медіа-платформи з фінансів у епоху ШІ.

Примітка: Ми намагаємося використовувати повністю AI-підхід до створення контенту, тому ця стаття — від вибору теми до написання — була створена Claude AI.

Ви щодня відкриваєте Cursor, пишете код, рефакторите функції, просите AI допомогти з виправленням помилок. Ви вважаєте, що використовуєте найсучасніші технології Сіліконової долини, адже це зіркова компанія з оцінкою 29,3 мільярда доларів США, і серед інвесторів — Thrive Capital, a16z, а користувачі розповсюджені по всьому світовому співтоваристві розробників.

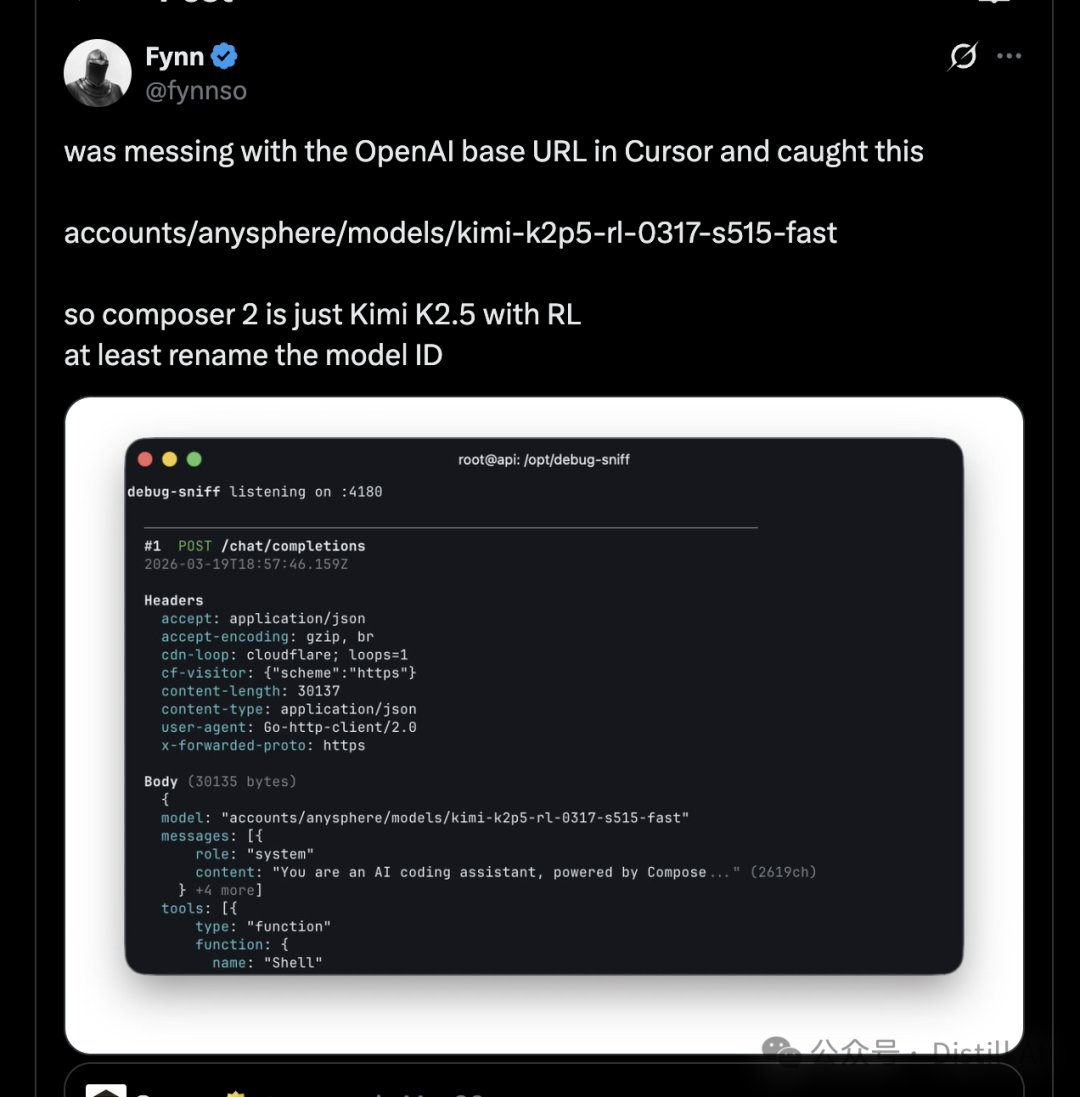

До минулого тижня хтось побачив ідентифікатор моделі у відповіді API Composer 2: kimi-k2p5-rl-0317-s515-fast.

Kimi K2.5 — відкритий модуль від китайської компанії Moonshot AI.

Ваш агент з кодування має «мозок», але не той, який ви думаєте.

Composer 2: Увімкнений запуск

20 березня Cursor випустив нове покоління кодових моделей Composer 2, у офіційному блозі використано дуже вагомий вираз: «frontier-level coding intelligence» — передовий рівень програмної інтелігентності.

У оголошенні не згадуються назви жодних базових моделей. Немає Kimi, немає Moonshot, немає «Китаю», немає «відкритого коду». Все виглядає так, ніби Cursor розробив це власноруч.

Але технічна спільнота має гострий нюх. У день випуску розробники, які використовували API Composer 2, помітили шлях до моделі у відповіді: accounts/anysphere/models/kimi-k2p5-rl-0317-s515-fast. Цей рядок майже самопрезентація — Kimi K2.5, плюс доналаштування за допомогою підсиленого навчання RL.

Повідомлення швидко поширилося в соціальних мережах. Два дні потому віце-президент з освіти розробників Cursor Лі Робінсон публічно відповів, підтвердивши, що Composer 2 дійсно побудований на основі Kimi K2.5, але підкреслив, що «лише близько чверті кінцевої обчислювальної потужності походить від бази Kimi, решта — від власного навчання Cursor». Він назвав відсутність згадки про Kimi в блозі «помилкою».

Якщо це була перша «помилка» Cursor, її ще можна було б вважати недбалістю. Але ні.

Коли рік тому був випущений Composer 1, також було виявлено, що він використовує токенізатор DeepSeek, що також не було оголошено жодним офіційним каналом. Один раз — це може бути недогляд, але два рази — важко не подумати: це просто забули сказати, чи не хочуть говорити?

Розумний вибір, мовчазна логіка

Перед тим як критикувати Cursor, я вважаю необхідним зрозуміти один факт: використання Kimi K2.5 як основи — з технічної та бізнес-точок зору — дуже раціональне рішення.

Kimi K2.5 — це відкритий моделю, запущений Yue Zhi An Mian у січні цього року, який використовує архітектуру MoE (змішані експерти) і відмінно впорався з завданнями генерації коду. Ще важливіше, що він відкритий — це означає надзвичайно низьку вартість отримання. Для компанії Cursor, якій потрібно швидко ітерувати та зосереджуватися на продукті та інтеграції інструментів, використання готової якісної відкритої моделі як основи, а потім її доналаштування за допомогою власних даних та підсиленого навчання — це найефективніший шлях.

Це насправді нічого нового.

Сьогодні ринок AI-продуктів значно частіше, ніж більшість людей уявляють, використовує китайські відкриті моделі як основу. DeepSeek, Tongyi Qianwen, Kimi — ці моделі, відкриті китайськими командами, стають невидимою основою глобальної AI-стеку. Просто ніхто не хоче про це згадувати.

Причина не складна. У контексті розповіді про технологічну конкуренцію між США та Китаєм, фраза «наша AI-продукт побудована на китайській моделі» для американської компанії — це не просто розкриття технічної деталі, а й відкриття ризику для публічних відносин. Як це сприймуть інвестори? Чи не побоюватимуться корпоративні клієнти безпеки даних? Якими будуть заголовки ЗМІ?

Тож мовчання стало галузевою угодою. Усі це використовують, але ніхто не говорить про це.

Але мовчання має вартість.

Авторизація та відповідність: знехтувана мала лінія тексту

Відкритий протокол Kimi K2.5 — це змінена ліцензія MIT, більшість умов якої є дуже лояльними, але є одна ключова обмеження: якщо місячна кількість активних користувачів комерційного продукту перевищує 100 мільйонів або місячний дохід перевищує 20 мільйонів доларів США, необхідно відзначити «Kimi K2.5» в помітному місці інтерфейсу користувача.

Річний дохід Cursor становить близько 2 мільярдів доларів США, а місячний дохід приблизно в 8 разів перевищує цей поріг.

Ця авторизація має бути чіткою, виконуваною і, звичайно, проігнорованою.

Я не юрист і не буду обговорювати конкретні правові наслідки. Але варто зазначити, що індустрія програмного забезпечення витратила двадцять років на формування поваги до відкритих ліцензій — від ранніх судових справ з GPL до того, як SBOM (список матеріалів програмного забезпечення) став стандартною частиною безпеки ланцюжка поставок. Щодо ліцензійної відповідності моделей ШІ, зараз ми, ймовірно, знаходимося на початку того ж дикого етапу.

Багато людей можуть вважати, що «позначити Kimi K2.5» — це не так вже й важливо. Але справа в тому, що якщо навіть такі прості вимоги до відповідності можна ігнорувати, то хто взагалі серйозно ставиться до більш складних питань — напрямків потоків даних, аудитованості поведінки моделей, трансграничної відповідності?

Податок на довіру: не透明на прихована вартість

Хтось використав термін «Trust Tax» (податок на довіру), щоб описати вартість цієї події з Cursor, і я вважаю цей концепт дуже точним.

Коли ваші користувачі виявляють, що «передовий програмний інтелект» за 20 доларів на місяць, насправді базується на безкоштовній відкритій моделі з тонкою налаштуванням, довіра починає руйнуватися. Проблема не в тому, що Kimi K2.5 недостатньо добрий — він дійсно чудовий — а в тому, що користувачі відчувають, що їх обманюють.

Це не перший раз, коли Cursor стикається з кризою довіри. Раніше цінова суперечка щодо плану Pro «без обмежень» призвела до того, що користувачі виявили, що щомісячний ліміт вичерпується за 3 дні. Разом із теперішніми проблемами щодо походження моделей, довірчий борг накопичується.

Глибше питання: у чому користувачі платять за категорію інструментів AI agent?

Якщо відповідь — «можливості моделі», то користувачі можуть безпосередньо викликати API Kimi K2.5, що значно дешевше. Якщо відповідь — «досвід продукту та інтеграція інструментів», то Cursor повинен чітко пояснити, де саме полягає його цінність, а не неясно намікати, що все розроблено власноруч.

Мобільна індустрія вже вирішила цю проблему. Ніхто не відчуває обману, тому що iPhone використовує чіпи, вироблені TSMC, оскільки Apple ніколи не стверджує, що має власні виробничі потужності. Прозорість і комерційна цінність не суперечать одна одній.

Китайська відкрита ера «невидимого фундаменту»

За межами випадку Cursor, більш важливим є структурний тренд: китайські відкриті моделі стають базовою інфраструктурою для глобальних застосунків ШІ.

Генеральний директор Hugging Face Клément Деланґ сказав у коментарі щодо цього: «китайські відкриті джерела — найбільша сила, що формує глобальну стек-архітектуру ШІ». Це не просто ввічливе зауваження.

Оцінка місячної темної сторони зросла в чотири рази за три місяці, до приблизно 18 мільярдів доларів США. Подія з Cursor, певним чином, надала Kimi підтвердження здатностей перед глобальним співтовариством розробників — найціннішим у світі інструментом AI-програмування, який використовує вашу модель в основі, що має більш переконливий вплив, ніж будь-який benchmark.

Цей тренд приносить не лише геополітичні дискусії. Для корпоративних користувачів існує дуже практичне питання: ваш код обробляється моделями, походження яких вам невідоме.

У регульованих галузях (фінанси, охорона здоров’я, уряд) суверенітет даних та транскордонна відповідність є обов’язковими вимогами. Якщо ваші розробники використовують інструмент ШІ, джерело моделі якого не透明не, ваша команда з відповідності може взагалі не усвідомлювати, які ризики їм загрожують. Це не гіпотетична ситуація — це те, що відбувається зараз.

Хтось називає цей ризик «Shadow AI», аналогічно концепції Shadow IT минулого. Розробники вбудували AI-моделі в IDE та CI/CD-конвеєри, але команди безпеки та юридичного відділу про це не знають.

Наступний крок: AI-BOM і прозорість ланцюга поставок

Після інцидентів з безпекою ланцюжка постачання, таких як Log4j, індустрія програмного забезпечення поступово прийняла концепцію SBOM (Software Bill of Materials) — які компоненти, яких версій та чи є відомі вразливості у вашому програмному забезпеченні — це чітко вказується в одному списку.

Моделі ШІ потребують того ж самого.

Концепція AI-BOM (AI Bill of Materials) вже обговорюється в спільноті безпеки. Матеріальний список AI-продукту повинен включати: яка базова модель використовується, джерела та методи обробки навчальних даних, методи тонкої настройки, а також розгортання моделі та потік даних.

Для розробників це означає, що при виборі інструментів ШІ потрібно починати перевіряти джерела моделей так само, як перевіряють ліцензії залежностей. `npm audit` і `pip check` вже є щоденними операціями, і в майбутньому `model audit` може стати стандартом.

Для виробників інструментів ШІ активне розкриття джерел моделей — це не слабкість, а інвестиція у довгострокову довіру. Компанія, яка першою зробить AI-BOM стандартною функцією, може отримати премію за довіру ринку.

Для всієї галузі прозорість ланцюжка поставок моделей перетворюється з «бажаної» на «необхідну». Ця зміна може не вимагати події рівня Log4j, щоб спровокувати її — історія Cursor вже є достатньо гучним дзвінком.

Поверніться до початкової сцени. Ваш Cursor все ще працює добре, Kimi K2.5 залишається відмінною моделлю. Технічний потенціал Moonshot вартий поваги, а накопичення Cursor у сфері продуктів та інструментальних ланцюжків є реальними.

Проблема ніколи не полягала в «використанні китайської моделі» — у глобальній відкритій екосистемі хороші технології не повинні мати національних ярликів. Проблема в тому, що «тобі не сказали».

У час, коли AI-агенти все глибше впроваджуються у робочі процеси, ми все більше коду, даних і рішень передаємо цим інструментам. Ми принаймні повинні знати, хто саме є «мозком», що стоїть за цими інструментами.

Прозорість — це не технічна деталь, а інфраструктура довіри.