Автор оригіналу: Shenchao TechFlow

На минулому тижні KelpDAO була взламана, і хакери вкрадли майже 300 мільйонів доларів США, що стало найбільшим негативним інцидентом у сфері DeFi цього року.

Вкрадені ETH тепер розсіяні по кількох ланцюгах, з яких близько 30 765 залишилися на адресі в ланцюзі Arbitrum на суму понад 70 мільйонів доларів США.

Цю історію вважали закінченою, але сьогодні з’явилася продовження.

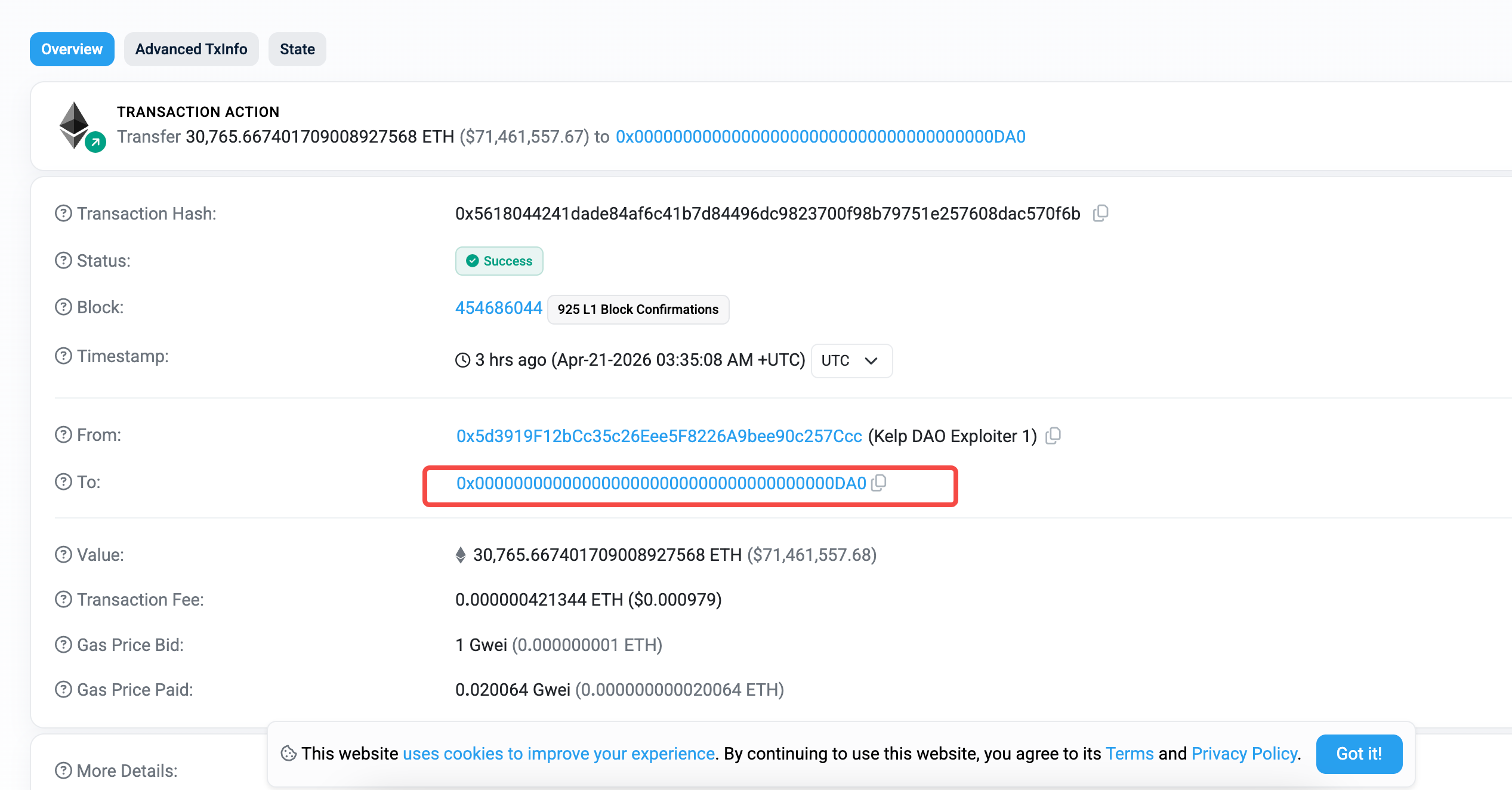

За даними моніторингу від організації з кібербезпеки PeckShield, кошти хакерської адреси на ланцюжку Arbitrum були виведені кілька годин тому, але дивно, що ці кошти були надіслані до дивної адреси 0x00000..., яка майже повністю складається з нулів.

Всі тоді гадали: чи власне хакер спалив усі гроші у чорній дірі, чи він змінився або був звернений?

Ні.

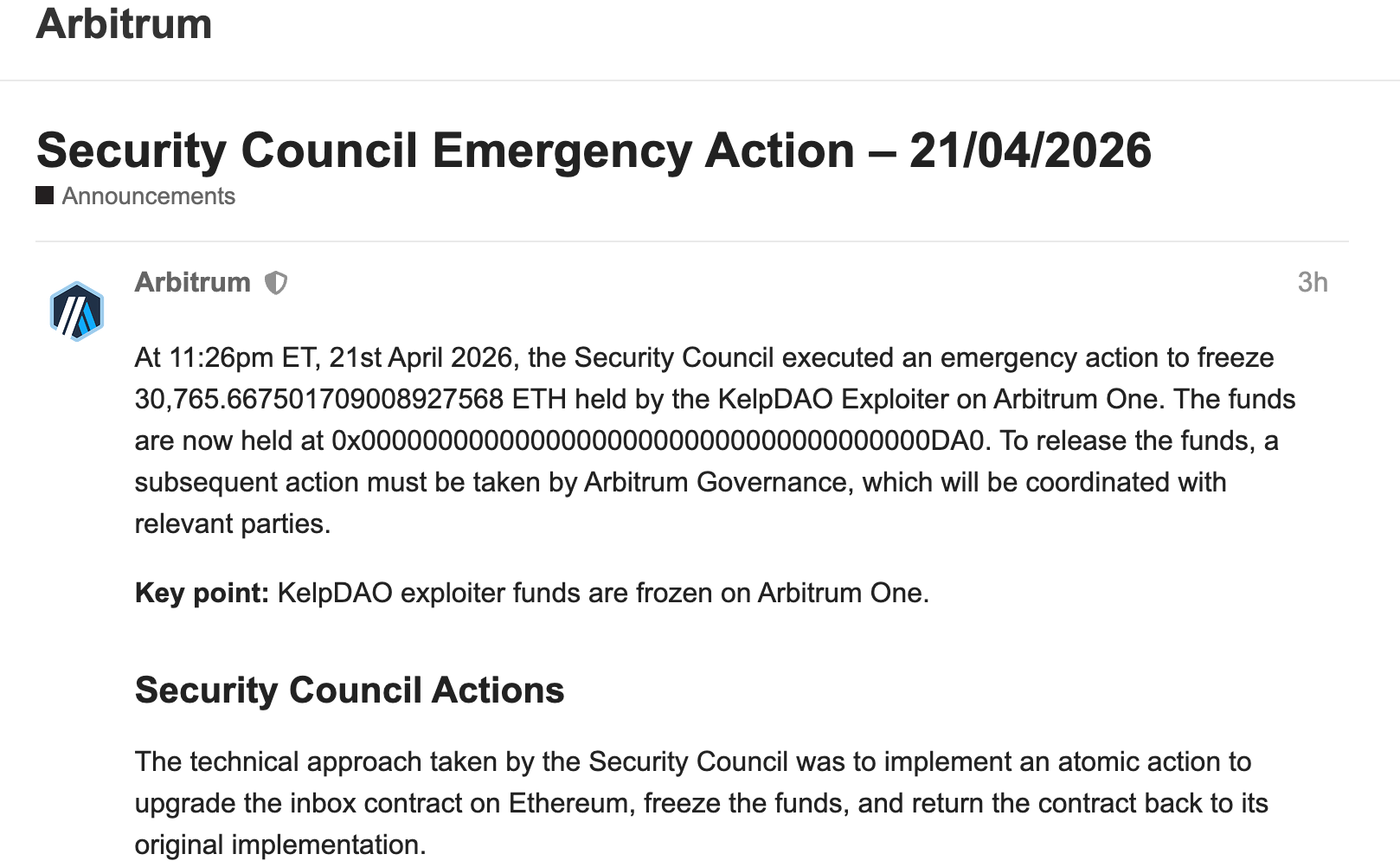

Кілька годин тому назад на офіційному форумі Arbitrum було опубліковано повідомлення про негайні заходи з поясненням ситуації. Кошти хакера були переказані Радою безпеки Arbitrum.

Проте дивовижно те, що, не знаючи приватного ключа хакерської адреси, рада Arbitrum не заморозила гроші хакера і не мала права здійснювати перекази, а замість цього безпосередньо відправила команду на переказ «від імені хакера».

Сам хакер не був інформований, приватний ключ не був скомпрометований, записи в ланцюжку виглядають так, ніби хакер сам виконав дії.

Принцип цієї операції полягає в тому, що всі міжланцюгові повідомлення між Arbitrum та Ethereum проходять через міст-контракт під назвою Inbox. Рада безпеки використала надзвичайні повноваження, тимчасово оновивши цей контракт і додавши нову функцію:

Надсилайте міжланцюгові транзакції від імені будь-якої гаманця, не маючи його приватного ключа.

Потім вони використали цю функцію, щоб підіміти повідомлення, відправником якого був написаний гаманець хакера, а змістом — «Перекажіть усі мої ETH на заморожений адрес». Ланцюг Arbitrum отримав його і звичайно виконав, що призвело до дивної картини на ланцюзі, показаної на знімку екрана транзакції.

Після переказу грошей хакера, цей контракт одразу знижується до оригінальної версії. Оновлення, підробка, переказ та відновлення — все це виконується в одній транзакції Ethereum. Інші користувачі та додатки повністю не впливаються.

Ця операція не мала прецедентів в історії Arbitrum.

Згідно з оголошенням на форумі, Рада безпеки заздалегідь підтвердила ідентичність хакерів з правоохоронними органами, вказавши на північнокорейську групу Lazarus — найактивнішу національну хакерську групу в сфері DeFi цього року. Рада провела технічну оцінку, переконавшись, що дія не вплине на інших користувачів, перед тим як вжити заходів.

Оскільки хакери першими порушили правила, цей крок має відтінок «не звинувачуйте всіх у відсутності етики». Щодо подальшої обробки заморожених ETH, потрібно провести голосування через DAO Arbitrum у координації з правоохоронними органами.

Звичайно, це добре, що вдалося відновити понад 70 мільйонів вкрадених коштів. Але важливо звернути увагу на умову, за якої 9 із 12 членів Ради безпеки можуть підписати документ і обійти всі голосування з управління, миттєво оновивши будь-який ключовий контракт у ланцюжку.

Хвала результатам, занепокоєні здібностями?

Наразі реакція спільноти на цю подію розділена.

Деякі вважають, що Arbitrum добре впорався зі ситуацією, захистивши активи в критичний момент, і це навіть трохи підвищило довіру до L2. Інші ставлять дуже прямий питання: якщо для переказу будь-яких активів від імені будь-кого достатньо підписів дев’яти осіб, чи це ще можна назвати децентралізацією?

Я вважаю, що обидві сторони говорять не про одне й те саме.

Перше стосується результату, друге — здатності. Результат цієї справи, безумовно, позитивний: відновлено понад 70 мільйонів вкрадених коштів. Але здатність Arbitrum змінювати функції контракту за допомогою мультипідпису сама по собі є нейтральною; що саме буде робитися з нею у майбутньому, чи можна її використовувати, і як саме — залежить від управління комітету.

Проте для більшості користувачів Arbitrum ця дискусія може здатися менш практичною, ніж інший факт: Arbitrum не є винятком — майже всі основні L2 зараз зберігають подібні права на аварійне оновлення.

Ймовірно, та блокчейн-мережа, яку ви використовуєте, також має подібну раду безпеки з подібними повноваженнями. Це не унікальний вибір Arbitrum — на цьому етапі майже всі L2 мають цей загальний дизайн.

З іншого боку, ця атака та захист відкрили більшу картину.

Атакуюча сторона — північнокорейська група Lazarus, яка з початку року була звинувачена щонайменше у 18 атаках на DeFi. Три тижні тому вона вкрадала 285 мільйонів доларів США з Drift Protocol, використовуючи зовсім інший метод.

З одного боку, державні хакери постійно удосконалюють свої методи атак, а з іншого — L2 починають використовувати базові права для відповіді. Безпека DeFi переходить у нову фазу — від «заморожування після інциденту, криків у блокчейні та сподівань на втручання білих шапок» до чогось більш активного.

У надзвичайних обставинах виготовили універсальний ключ, щоб відкрити адресу хакера, а після цього розплавили ключ. Лише з цієї точки зору, здатність ефективно протистояти атакам хакерів — не так вже й погано.

А якщо вже піднімати це до філософської дискусії про «це взагалі не децентралізовано», то можна говорити дуже багато. У криптоіндустрії є багато централизованих операцій, але на цей раз хоча б йдеться про вирішення негативних ситуацій, а не про їх створення.

Повертаючись до реальності, KelpDAO було вкрадено 292 мільйони, відновлено лише 70 мільйонів — менше чверті загальної суми. Залишок ETH розсіяний по інших ланцюгах, більше 100 мільйонів доларів США боргів на Aave ще не вирішені, і невідомо, скільки rsETH-тримачі зможуть повернути.

Навіть якщо Arbitrum використав божественний доступ, ця битва явно ще не закінчилася.