Інструменти «vibe coding» призводять до витоку великої кількості особистих і корпоративних даних. Недавно дослідники ізраїльської кібербезпечної стартап-компанії RedAccess, досліджуючи тенденцію «тіньового ШІ» (shadow AI), виявили, що інструменти ШІ, які розробники використовують для швидкого розроблення програмного забезпечення, призводять до витоку медичних записів, фінансових даних та внутрішніх документів компаній зі списку Fortune 500 у відкриту мережу.

Генеральний директор RedAccess Дор Цві сказав, що дослідники виявили приблизно 380 000 відкритих для загального доступу додатків та інших активів, створених розробниками за допомогою інструментів, таких як Lovable, Base44, Netlify та Replit, з яких приблизно 5000 містять конфіденційну корпоративну інформацію, але майже 2000 додатків після додаткової перевірки, схоже, виставляли наявні приватні дані. Axios незалежно перевірила кілька виставлених додатків, а WIRED також підтвердила ці виявлення.

40% застосунків з AI виставляють наявні дані на відкритий доступ,

Навіть з правами адміністратора

Зі зростанням того, як ШІ все більше бере на себе роботу сучасних програмістів, сферу кібербезпеки давно попереджала: інструменти автоматизованого кодування неодмінно введуть у програмне забезпечення велику кількість вразливостей, які можна використати. Однак, коли ці інструменти vibe coding дозволяють будь-кому за один клік створювати та розміщувати застосунки на веб-сайтах, проблема виходить далеко за межі вразливостей — це майже повна відсутність будь-якої захистної системи, включаючи надзвичайно чутливі корпоративні та особисті дані.

За даними, команда RedAccess проаналізувала тисячі веб-застосунків vibe coding, створених за допомогою AI-інструментів розробки, таких як Lovable, Replit, Base44 та Netlify, і виявила, що понад 5000 з них майже не мають жодних механізмів безпеки чи аутентифікації. Багато таких веб-застосунків можна безпосередньо доступити, якщо хтось отримає їх URL. Деякі з них мають певні обмеження, але вони надзвичайно прості — наприклад, достатньо зареєструватися за допомогою будь-якої електронної пошти.

З цих 5000 AI-додатків для кодування, до яких будь-хто може отримати доступ, просто ввівши URL у браузері, Цві виявив, що майже 2000 із них після додаткової перевірки здавали приватні дані. Цві зазначив, що приблизно 40% додатків відкривали чутливу інформацію, включаючи медичні дані, фінансові дані, корпоративні презентації та стратегічні документи, а також детальні записи діалогів користувачів із чат-ботами.

Зрізи веб-застосунків, які він поділився (деякі з яких було підтверджено, що вони все ще онлайн і залишаються відкритими), показують інформацію про розподіл завдань у лікарні (з особистими даними лікарів), детальні дані про закупівлю реклами однієї компанії, презентацію стратегії входу на ринок іншої компанії, повні записи діалогів чат-бота ретейлера (з повними іменами та контактами клієнтів), транспортні записи однієї судновласницької компанії, а також різноманітні дані про продажі та фінанси з кількох компаній. Zvi також зазначив, що в деяких випадках ці відкриті застосунки могли надати йому права адміністратора системи, навіть можливість видалення інших адміністраторів.

Цві вказав, що RedAccess дуже легко знаходить вразливі веб-застосунки. Lovable, Replit, Base44 та Netlify дозволяють користувачам розміщувати веб-застосунки на власних доменах цих AI-компаній, а не на доменах користувачів. Тому дослідникам достатньо зробити простий пошук у Google та Bing за доменами цих компаній разом із іншими ключовими словами, щоб виявити тисячі застосунків, розроблених за допомогою цих інструментів для vibe coding.

У випадку з Lovable Zvi також виявив велику кількість фішингових сайтів, що імітують великі корпорації, які, схоже, були створені та розміщені за допомогою цього AI-інструменту для кодування на доменах Lovable, включаючи такі бренди, як Bank of America, Costco, FedEx, Trader Joe’s та McDonald’s. Zvi також зазначив, що 5000 виявлених Red Access застосунків, які були відкриті для доступу, розміщені виключно на доменах самого AI-інструменту для кодування, а насправді тисячі додатків можуть бути розміщені на доменах, куплених користувачами.

Дослідник безпеки Джоел Марголіс зазначив, що підтвердити, чи справді відкриті реальні дані в незахищеній веб-застосунок для AI-кодування, дуже складно. Раніше він і його колеги виявили AI-чат-іграшку, яка на сайті майже без захисту відкрила 50 000 записів діалогів із дітьми. Він сказав, що дані в застосунках vibe coding можуть бути лише заповнювачами або сам застосунок — лише доказом концепції (POC). Броді з Wix також вважає, що два приклади, надані Base44, схожі на тестові сайти або містять дані, згенеровані AI.

Тим не менш, Марголіс вважає, що проблема витоку даних через веб-застосунки, створені за допомогою ШІ, дійсно дуже реальна. Він зазначає, що часто зустрічає такі випадки витоку, які описує Цві. «Хтось із команди маркетингу хоче створити веб-сайт, але вони не інженери і, ймовірно, майже не мають знань або досвіду в галузі безпеки», — зазначає він. Інструменти ШІ для кодування виконуватимуть те, що ви просите, але якщо ви не попросите їх робити це безпечно, вони не зроблять цього самостійно.

Люди можуть створювати що завгодно

Але за замовчуванням налаштування працюють неправильно

За дві тижні до публікації дослідження RedAccess відбулася ще одна подія: Cursor, що працює на моделі Claude Opus 4.6, за 9 секунд видалив всю виробничу базу даних PocketOS та всі резервні копії на рівні томів за допомогою одного виклику API провайдера інфраструктури Railway.

Цві відкрито сказав: «Люди можуть створювати щось довільно і використовувати це безпосередньо в продуктивному середовищі, представляючи компанію, навіть не отримуючи жодного дозволу — це майже не має меж. Я не вважаю, що можна зробити так, щоб усі світ зрозуміли важливість безпеки». Він також додав, що його мати також використовує Lovable для vibe coding, «але я не вважаю, що вона буде розглядати контроль доступу на основі ролей».

Дослідники RedAccess виявили, що на кількох платформах vibe coding налаштування конфіденційності за замовчуванням роблять додатки відкритими, доки користувач не змінить їх на приватні. Багато таких додатків також індексуються пошуковими системами, такими як Google, і будь-хто в інтернеті може випадково до них отримати доступ.

Цві вважає, що сьогодні інструменти розробки веб-застосунків на основі ШІ створюють нову хвилю витоків даних, причиною якої знову є поєднання помилок користувачів та недостатнього захисту. Але більш фундаментальною проблемою, ніж конкретні безпекові недоліки, є те, що ці інструменти дозволяють новій категорії людей всередині організацій створювати застосунки, які часто не мають уявлення про безпеку і обходять існуючі корпоративні процеси розробки програмного забезпечення та механізми безпекової перевірки перед запуском.

«Будь-хто в компанії може в будь-який момент створити додаток, повністю минувши будь-які процеси розробки чи перевірки безпеки — люди можуть без будь-якого дозволу безпосередньо використовувати його в продакшні. І саме це вони й роблять», — сказав Зві. «В результаті компанії насправді витікають конфіденційні дані через ці додатки vibe coding — це одне з найбільших подій усіх часів, коли люди виставляють корпоративну чи іншу конфіденційну інформацію на загальний огляд».

У жовтні минулого року Escape.tech сканував 5600 публічних додатків vibe coding і виявив, що понад 2000 з них мали критичні вразливості, понад 400 — відкриті чутливі дані (включаючи API-ключі та токени доступу), а також 175 випадків витоку особистих даних (включаючи медичні записи та інформацію про банківські рахунки). Усі вразливості, виявлені Escape, існували у реальних продуктивних системах і могли бути знайдені протягом кількох годин. У березні цього року компанія завершила раунд фінансування серії A на 18 мільйонів доларів США, який очолив Balderton, причиною інвестування якого була саме безпекова прогалина, пов’язана з генерацією коду за допомогою ШІ.

Gartner у звіті «Прогнози на 2026 рік» вказує, що до 2028 року використання підходу prompt-to-app (генерація додатків за підказками) громадянськими розробниками призведе до збільшення кількості програмних дефектів на 2500%. Gartner вважає, що однією з нових особливостей цих дефектів є те, що код, згенерований ШІ, є граматично правильним, але не розуміє загальної архітектури системи та складних бізнес-правил. Витрати на виправлення цих «глибоких помилок у контексті» будуть знищувати бюджет, спрямований на інновації.

Відповіді та заперечення з боку різних платформ

Зараз три компанії, що розробляють AI-код, заперечують твердження дослідників RedAccess, стверджуючи, що та інформація, яку вони надали, є недостатньою, а також не було надано достатньо часу на відповідь. Однак Цві зазначив, що щодо десятків відкритих веб-застосунків вони самі зв’язалися з підозрюваними власниками цих застосунків. Керівники всіх компаній підтвердили, що серйозно ставляться до таких повідомлень, одночасно зазначаючи, що відкритий доступ до цих застосунків не означає обов’язково наявності витоку даних або безпекової вразливості. Проте жодна з цих компаній не заперечує того, що веб-застосунки, виявлені RedAccess, дійсно перебували у відкритому доступі.

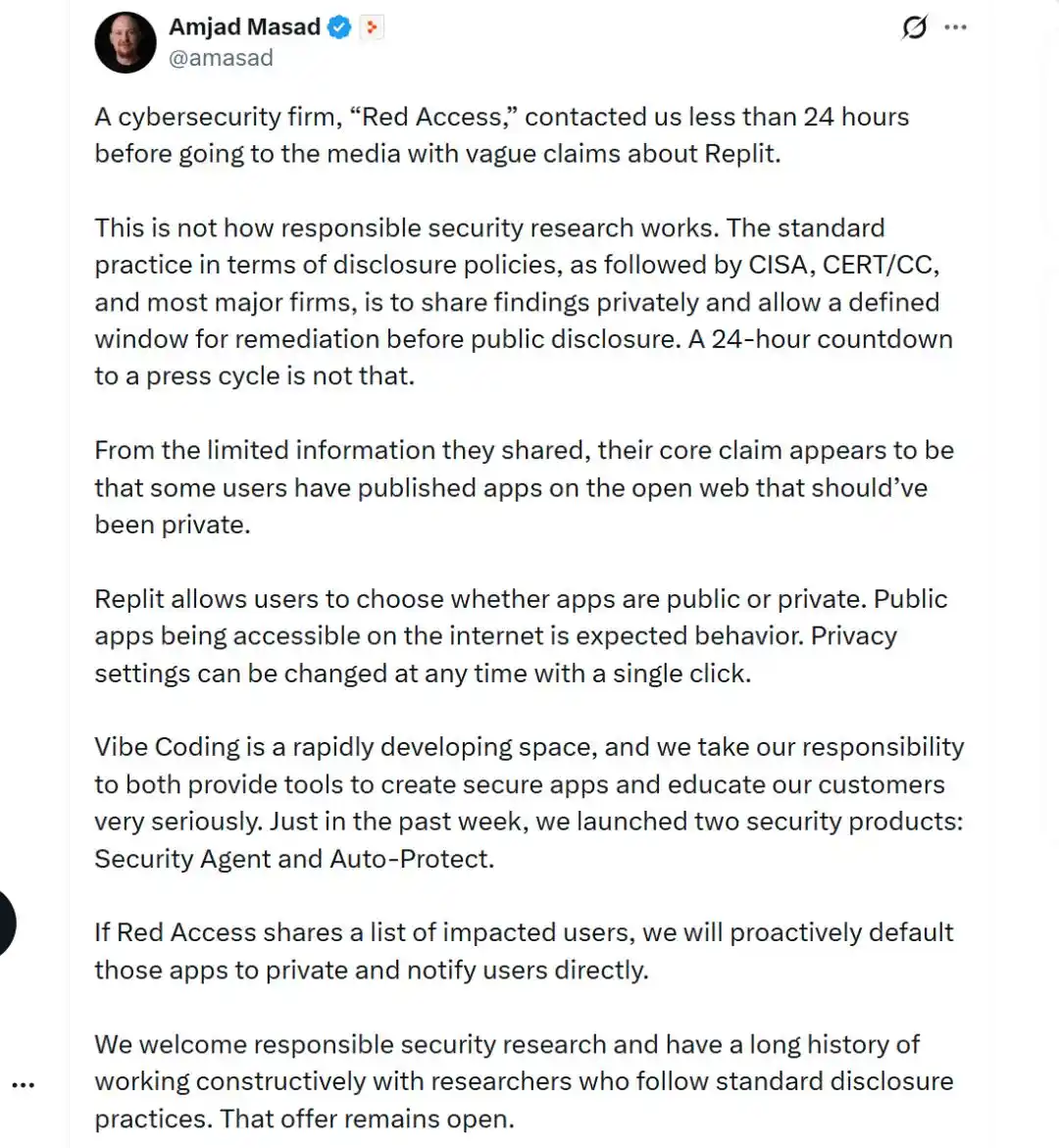

Генеральний директор Replit Амджад Масад сказав, що RedAccess надав їм лише 24 години на відповідь до розголошення. У своїй відповіді в X він написав: «Згідно з обмеженою інформацією, яку вони поділилися, основна звинувачення RedAccess, схоже, полягає в тому, що деякі користувачі опублікували свої застосунки, призначені для приватного використання, у відкритий Інтернет. Replit дозволяє користувачам самостійно вибирати, чи буде застосунок відкритим чи приватним. Відкриті застосунки доступні в Інтернеті — це очікувана поведінка. Налаштування приватності можна змінити за один клік будь-коли. Якщо Red Access надасть список вплинутих користувачів, ми автоматично зробимо ці застосунки приватними за замовчуванням і безпосередньо повідомимо користувачів».

Представник Lovable у заяві відповів: «Lovable серйозно ставиться до повідомлень про витік даних та фішингових сайтів, ми активно збираємо необхідну інформацію для проведення розслідування. Цей питання все ще перебуває в обробці. Також слід зазначити, що Lovable надає розробникам інструменти для безпечного створення додатків, але відповідальність за налаштування додатків лежить на самих авторах».

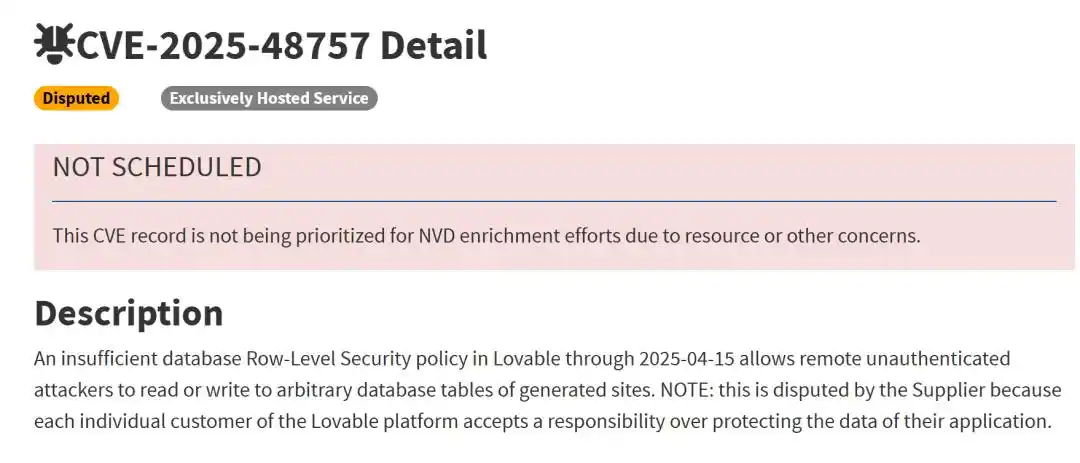

У попередньо опублікованому CVE-2025-48757 зафіксовано недостатність або відсутність політик рядкового рівня безпеки (Row-Level Security) у проектах Supabase, згенерованих Lovable. Деякі запити повністю пропускали перевірку контролю доступу, що призвело до розкриття даних більше ніж 170 продуктивних додатків. AI згенерував базу даних, але не створив безпечні політики, які мали обмежувати доступ до даних. Lovable заперечує класифікацію цього CVE, стверджуючи, що захист даних додатку є відповідальністю клієнта.

Блейк Броді, голова з комунікацій материнської компанії Base44 — Wix, сказав у заяві: «Base44 надає користувачам потужні інструменти для налаштування безпеки їхніх додатків, включаючи контроль доступу та налаштування видимості». Вона додала: «Вимкнення цих контролів — це свідома й проста дія, яку може виконати будь-хто. Якщо додаток є загальнодоступним, це відображає вибір користувача щодо налаштувань, а не вразливість платформи».

Броді також зазначив: «Дуже легко створити підробку, яка виглядає як містить дані реальних користувачів. Без надання нам будь-яких підтверджених прикладів ми не можемо оцінити достовірність цих звинувачень». На це RedAccess заперечила, що вони дійсно надали Base44 відповідні приклади. RedAccess також поділилася кількома анонімними переписками, у яких користувачі Base44 дякують дослідникам за попередження про проблеми з витоком даних у їхніх додатках, після чого ці додатки були посилені або вилучені.

За даними, Wiz Research у липні минулого року самостійно виявила вразливість на рівні платформи, що дозволяє обійти аутентифікацію в Base44. Відкритий API дозволяв будь-кому створювати «підтверджені облікові записи» у приватних додатках, використовуючи лише публічно доступний app_id. Ця вразливість була еквівалентна: стоячи біля закритої будівлі, достатньо було просто назвати номер кімнати, щоб двері автоматично відчинилися. Wix усунула цю вразливість протягом 24 годин після повідомлення Wiz, але цей інцидент виявив проблему: на цих платформах мільйони додатків створюються користувачами, які зазвичай припускають, що платформа вже піклується про безпеку, тоді як реальні механізми аутентифікації виявляються дуже слабкими.

Посилання для довідки:

https://www.wired.com/story/thousands-of-vibe-coded-apps-expose-corporate-and-personal-data-on-the-open-web/

https://www.axios.com/2026/05/07/loveable-replit-vibe-coding-privacy

https://venturebeat.com/security/vibe-coded-apps-shadow-ai-s3-bucket-crisis-ciso-audit-framework

Цей матеріал зі сторінки WeChat «AI Frontline» (ID: ai-front), автор: Хуа Вей