Подвійна витрата в криптовалюті: що це таке, як це працює та історичні паралелі, які змінили фінанси

Вступ: Проблема, яка майже знищила цифрові гроші ще до їх початку

Уявіть, що ви передаєте мерчанту купюру в 100 доларів за нову пару взуття, а потім йдете до магазину через дорогу, щоб витратити ту саму купюру знову. У фізичному світі гроші так працювати не повинні. Фізична готівка не може бути використана в кількох транзакціях одночасно, оскільки володіння перехodzi під час обміну.

Хоча підробка існує, це окрема проблема, яка полягає у створенні фальшивих грошей, а не у повторному використанні однієї й тієї ж дійсної купюри. Однак у цифровому світі гроші представлені як дані, а дані можна копіювати. Це створює фундаментальне питання в самій суті цифрових фінансів: що заважає комусь скопіювати свої монети і витратити їх двічі?

Ця проблема, відома як подвійна витрата, довгий час була однією з найважливіших викликів при створенні надійної цифрової валюти. До того, як Bitcoin у 2009 році запровадив децентралізований розв’язок, запобігання подвійній витраті без залежності від центрального органу вважалося непрактичним. Без ефективної захистної міри система цифрової валюти мала б труднощі з підтримкою довіри, оскільки одна й та сама одиниця вартості могла б використовуватися кілька разів у різних транзакціях.

Ця стаття пояснює, що таке подвійна витрата, як технологія блокчейн запобігає їй, різні типи атак подвійної витрати, приклади криптовалют, які стикалися з такими проблемами, та історичний контекст цієї довготривалої фінансової проблеми. Незалежно від того, чи ви новачок у криптовалюті чи бажаєте поглибити своє розуміння безпеки блокчейну, цей посібник надає чітку та структуровану основу.

Що таке подвійна витрата?

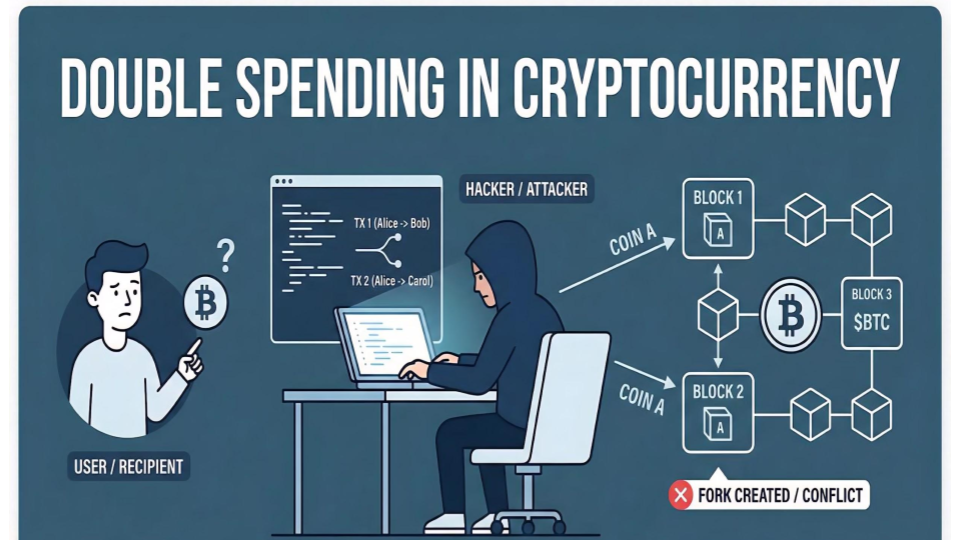

Подвійна витрата — це несанкціонована дія витрачання однієї одиниці цифрової валюти більше одного разу. У традиційних фінансових системах цьому запобігають за допомогою централизованого обліку. У децентралізованих системах, таких як блокчейн, запобігання повторному використанню однієї одиниці в кількох транзакціях є ключовою проблемою дизайну.

Простими словами, подвійна витрата відбувається, коли один цифровий актив дублюється або використовується повторно таким чином, що його можна передати більш ніж одному отримувачу. Це може призвести до збільшення ефективної пропозиції, зменшення довіри до системи та підкопування цілісності транзакцій.

Чому важливою є подвійна витрата

Подвійна витрата — це більше, ніж технічне обмеження. Вона безпосередньо впливає на надійність, цілісність та придатність до використання будь-якої грошової системи, побудованої на цифрових активах. У своїй суті гроші залежать від довіри, а подвійна витрата погрожує цій довірі, вносячи невизначеність щодо того, чи є транзакція фінальною та дійсною. Цей виклик був визначений Сатоші Накамото у білій книзі Bitcoin як фундаментальна проблема, яку потрібно було вирішити, щоб децентралізована цифрова валюта працювала.

Коли система не може гарантувати, що цифровий актив не буде використано повторно, виникають кілька наслідків. Транзакції можуть втратити фінальність, що означає, отримувачі не можуть бути повністю впевнені, що отримані кошти є їхніми назавжди. Ця невизначеність може затримувати прийняття, особливо в комерційних середовищах, де важливе миттєве розрахунок.

З часом ця невизначеність також може впливати на сприйнятую вартість валюти. Якщо учасники вважають, що пропозицію цифрового активу можна маніпулювати або дублювати, довіра до його обмеженості зменшується. Обмеженість — це ключова властивість, що лежить в основі вартості як у традиційних, так і у цифрових грошових системах.

На практиці мерчанти та користувачі можуть втратити бажання приймати валюту, яка не забезпечує надійного запобігання подвійному витрачанню. Ця обережність може обмежити адаптацію, зменшити обсяг транзакцій і послабити загальний мережевий ефект, від якого залежать багато цифрових валют.

З цих причин запобігання подвійному витрачанню — це не просто технічна вимога, а фундаментальна умова для підтримки довіри, стабільності та широкого використання в будь-якій системі цифрової валюти.

Подвійна витрата в традиційних банківських системах

У традиційному банківському секторі подвійне витрачання запобігається за допомогою централізованого контролю. Банки підтримують приватні реєстри, які в реальному часі відстежують баланси акаунтів. Коли ініціюється транзакція, банк перевіряє наявність достатньої кількості коштів і негайно оновлює реєстр.

Наприклад, при оплаті платіжною карткою банк авторизує транзакцію, знімає суму з акаунту і забезпечує, щоб ці ж кошти не могли бути використані знову. Ця централизована система перевірки виключає можливість витрати одних і тих самих коштів двічі.

Подвійна витрата в системах криптовалют

Системи криптовалют працюють без центрального органу. Замість того щоб одна інституція керувала транзакціями, розподілена мережа учасників підтримує спільний реєстр.

Оскільки цифрові активи є чисто даними, їх технічно можна скопіювати або повторно передати. Без механізму підтвердження транзакцій у мережі користувач може спробувати надіслати одні й ті самі кошти кільком отримувачам до підтвердження першої транзакції мережею.

Це основна проблема, яку було розроблено вирішити за допомогою технології блокчейн. Використовуючи механізми консенсусу та криптографічну перевірку, мережі блокчейн забезпечують, що кожна одиниця валюти може бути витрачена лише один раз.

Як Сатоші Накамото вирішив проблему подвійного витрачання

До bitcoin подвійне витрачання вважалося однією з основних перешкод для створення децентралізованої цифрової валюти. Без довіреної посередньої сторони не існувало надійного способу, за допомогою якого незалежні учасники могли б домовитися про те, які транзакції є дійсними і в якому порядку вони відбулися.

Біліна bitcoin та інновація блокчейн

У 2008 році Сатоші Накамото представив bitcoin і запропонував новий підхід до вирішення цієї проблеми. Ідея полягала у використанні публічного розподіленого реєстру, відомого як блокчейн, де транзакції групуються у блоки і підтверджуються за допомогою консенсусу мережі.

Замість залежності від центрального органу, мережа спільно погоджує порядок і дійсність транзакцій. Коли транзакція підтверджена і додана до блокчейну, її дуже складно змінити або скасувати.

Чому це було проривом

Цей підхід дозволив цифровим грошим функціонувати без центрального посередника, одночасно запобігаючи подвійним витратам. Він запровадив систему, в якій довіра встановлюється за допомогою криптографії та консенсусу, а не через інституційний контроль. Ця інновація стала основою для сучасних криптовалют, заснованих на блокчейні.

Типи атак подвійного витрачання в криптовалюті, пояснено

Атаки подвійної витрати — це методи, що використовуються для спроби витратити один і той самий цифровий актив більше одного разу шляхом експлуатації часових розривів, правил консенсусу або контролю над ресурсами мережі. Хоча блокчейн-системи розроблені для запобігання такій поведінці, різні методи атаки націлені на конкретні слабкості в підтвердженні транзакцій, розподілі мережі або механізмах валідації. Розуміння цих типів атак допомагає краще зрозуміти, як блокчейн-мережі забезпечують цілісність і де можуть виникати потенційні ризики.

Атака 51% у криптовалюті

Атака 51% відбувається, коли окрема сутність або координована група отримує контроль над більш ніж половиною майнінгової потужності блокчейну в системах Proof-of-Work або більшістю стейканих токенів у системах Proof-of-Stake. З таким рівнем контролю атакуючий може впливати на те, які транзакції підтверджуються та як блоки додаються до ланцюга.

На практиці атакуючий може переупорядкувати недавні блоки, виключити певні транзакції та потенційно скасувати транзакції, які вже були підтверджені. Це створює можливість подвійного витрачання, дозволяючи атакуючому анулювати попередні платежі, зберігаючи ті самі кошти.

Цей тип атаки більш здійсненний на менших або менш децентралізованих мережах, де загальна участь у мережі обмежена. Більші блокчейни з широко розподіленими учасниками значно стійкіші через масштаб ресурсів, необхідних для отримання більшості контролю. Однак, коли атака на 51% успішна, вона може порушити довіру до мережі, призвести до фінансових втрат і підірвати довіру до впливового блокчейну.

Атака гонки в транзакціях блокчейну

Атака типу «гонка» використовує часову затримку між моментом розсилання транзакції та її підтвердженням мережею. У цьому сценарії атакуючий майже одночасно надсилає дві конфліктні транзакції, використовуючи одні й ті ж кошти.

Одна транзакція відправляється мерчанту або отримувачу, тоді як друга спрямовується на адресу, якою керує нападник. Нападник намагається отримати підтвердження другої транзакції мережею до того, як перша буде валідована.

Цей метод найефективніший, коли мерчанти приймають непідтверджені транзакції. Якщо транзакція нападника підтверджується першою, початкова платіж стає недійсною, що призводить до того, що отримувач не отримує передбачених коштів. Атаки типу «гонка» сильно залежать від затримки в мережі та швидкості, з якою транзакції поширюються серед нод.

Атака Фінні та подвійна витрата на основі майнерів

Атака Фінні — це більш складна техніка, яка передбачає, що майнер попередньо видобуває блок, що містить транзакцію, яка надсилає кошти назад собі. Перед тим як оприлюднити цей блок, нападник ініціює другу транзакцію, надсилаючи ті самі кошти мерчанту.

Якщо мерчант приймає транзакцію до її підтвердження, атакуючий може опублікувати передмайнений блок у мережу. Оскільки блок вже містить суперечливу транзакцію, мережа може відхилити транзакцію мерчанта на користь версії атакуючого.

Цей тип атаки вимагає доступу до майнінгових ресурсів і тому вважається загрозою внутрішнього типу. Вона ґрунтується на здатності нападника керувати виробництвом блоків і їхнім часом, що робить її складнішою, ніж простіші техніки, засновані на гонках. Ефективність атаки Фінні також залежить від того, наскільки швидко мерчанти чекають на підтвердження транзакцій перед видачею товарів або послуг.

Заміна-на-комісію (RBF) атака подвійного витрачання

Replace-By-Fee (RBF) — це механізм, який дозволяє відправнику замінити непідтверджений транзакцію новою, яка містить більшу комісію. Майнерам надається стимул включати транзакції з більшою комісією, що може призвести до підтвердження заміненої транзакції замість оригінальної.

У сценарії подвійної витрати зловмисник спочатку надсилає транзакцію мерчанту з нижчою комісією. Перш ніж вона підтвердиться, зловмисник розсилає замінюючу транзакцію з вищою комісією, яка перенаправляє ті самі кошти назад собі. Оскільки майнири надають пріоритет вищій комісії, замінююча транзакція може бути підтверджена замість початкової.

Цей підхід особливо актуальний у системах, де непідтверджені транзакції вважаються дійсними мерчантами. Він підкреслює важливість затримок підтвердження та пріоритизації комісій у обробці транзакцій. Replace-By-Fee часто обговорюється у контексті некустодійних гаманців та сценаріїв миттєвих платежів, де користувачі можуть не чекати повного підтвердження, перш ніж вважати транзакцію фінальною.

Приклади та випадки подвійної витрати в реальному світі

Реальні випадки подвійного витрачання демонструють, що ця концепція не є чисто теоретичною. Хоча блокчейн-системи розроблені для запобігання таким випадкам, у практиці були використані вразливості в безпеці мережі, механізмах консенсусу або шарах застосунків. Ці випадки ілюструють, як різні методи атак працюють у реальних умовах і який вплив вони можуть мати на користувачів, біржі та цілі мережі.

Атака подвійної витрати Bitcoin Gold (2018)

Bitcoin Gold, форк Bitcoin, створений для того, щоб зробити його більш доступним для окремих майнерів, став жертвою одного з найвідоміших подвійних витрат у травні 2018 року. Зловмисники отримали більшість контролю над хеш-потужністю мережі, що дозволило провести атаку 51%. З таким рівнем контролю вони змогли переупорядкувати блоки та переписати частину історії блокчейну.

Створивши альтернативну версію ланцюга, нападники анулювали раніше підтверджені транзакції та перенаправили кошти, ефективно витрачаючи ті самі активи кілька разів. За оцінками, під час атаки було подвійно витрачено близько 18,6 мільйона доларів США BTG. Цей інцидент виявив ризики, пов’язані з мережами з відносно низьким хешрейтом та слабшою децентралізацією.

Bitcoin Gold зазнав ще однієї атаки у січні 2020 року, що призвело до додаткових втрат близько $72 000. Ця повторна подія підкреслила, як мережі з обмеженою участю майнінгу можуть залишатися вразливими з часом, якщо умови безпеки не покращуються.

Подвійна витрата та атаки з контролем 51% Ethereum Classic (2019–2020)

Ethereum Classic виник як результат розколу ethereum 2016 року, який відбувся після хакерської атаки на DAO. Після експлуатації вразливості спільнота ethereum розділилася щодо того, чи варто втручатися і скасовувати крадіжку. Більшість підтримала жорсткий форк, який ефективно повернув вкрадені кошти, тоді як частина спільноти відхилила цю зміну, виходячи з принципу, що історія блокчейну повинна залишатися незмінною. Ця група зірваних продовжила функціонувати на початковому ланцюзі, який отримав назву Ethereum Classic.

Роки потому мережа Ethereum Classic з меншим Proof-of-Work зробила її більш вразливою до безпекових ризиків, зокрема атак 51%. У таких сценаріях зловмисник із достатньою хеш-потужністю може перегрупувати недавні блоки, змінити історію транзакцій і дозволити подвійне витрачання, замінюючи підтверджені транзакції альтернативним ланцюгом.

Між 2019 і 2020 роками Ethereum Classic зазнав кількох атак 51%, що супроводжувалися глибокими переорганізаціями ланцюга. У одному з широко висвітлених випадків Coinbase виявила переорганізації, що включали приблизно 219 500 ETC, що становили близько $1,1 мільйона, які були пов’язані з спробами подвійної витрати. У іншому випадку Gate.io повідомила про збитки близько $220 000, що виникли внаслідок подібних схем атак.

Ці події продемонстрували, як мережі з нижчою хеш-швидкістю можуть стикатися з постійними проблемами безпеки, навіть роки після їхнього запуску. У відповідь біржі скорегували вимоги до підтверджень та політики депозитів для транзакцій Ethereum Classic, щоб зменшити ризики, пов’язані з перебудовою.

Розщеплення ланцюга Bitcoin 2013 та інцидент подвійної витрати

У березні 2013 року bitcoin зазнав серйозного порушення роботи мережі, спричиненого програмним багом у версії 0.8.0 клієнта Bitcoin. Цей баг призвів до непередбачуваного розгалуження ланцюга, коли дві версії блокчейну тимчасово існували одночасно.

Під час цього періоду деякі мерчанти приймали транзакції на одній версії ланцюга до того, як мережа досягла консенсусу щодо дійсного ланцюга. Відомий випадок стосувався мерчанта, який отримав підтверджений платіж у ланцюзі 0.8.0. Однак майни повернулися до ланцюга до 0.8.0, перегрупувавши блокчейн і анулувавши кілька блоків.

Як наслідок, початкова транзакція була відмінена, а кошти були ефективно витрачені двічі в канонічному ланцюжку. Розробники та гірнича спільнота швидко відреагували, координуючи та усунення проблеми протягом кількох годин. Цей інцидент продемонстрував як ризики вразливостей на рівні програмного забезпечення, так і здатність децентралізованої спільноти вирішувати критичні проблеми шляхом координації.

Ці випадки ілюструють, що подвійна витрата може проявлятися у різних формах залежно від основної вразливості — чи то на рівні консенсусу, мережі чи рівня застосунку. Разом вони підкреслюють важливість надійних механізмів безпеки, правильних практик підтвердження та безперервного моніторингу для підтримки цілісності систем криптовалют.

Як технологія блокчейн вирішує проблему подвійного витрачання

Блокчейн вирішує проблему подвійної витрати, замінюючи довіру до центрального органу розподіленим консенсусом та криптографічною перевіркою. Замість того щоб дозволити копіювання та повторне використання цифрового активу, мережі блокчейн забезпечують, щоб кожна транзакція була зареєстрована, перевірена й підтверджена кількома учасниками до того, як вона стане частиною незмінного реєстру.

Цього досягають за допомогою комбінації механізмів консенсусу та захистів на рівні протоколу, що робить надзвичайно складним для будь-якого окремого учасника змінювати історію транзакцій або витрачати один і той самий актив двічі.

Як доведення роботи запобігає подвійному витрачанню

Proof-of-Work (PoW) забезпечує безпеку блокчейн-мереж, вимагаючи від учасників (майнерів) виконання обчислювальних завдань перед додаванням нових блоків транзакцій. Цей процес робить маніпулювання блокчейном економічно та технічно складним.

-

Майнінг і підтвердження транзакцій: У системах PoW майнири змагаються за розв’язання криптографічних головоломок. Перший майнер, який розв’язує головоломку, отримує право додати новий блок до ланцюга, який містить пакет підтверджених транзакцій. Оскільки кожен блок пов’язаний з попереднім, зміна будь-якої транзакції вимагатиме повторного майнінгу цього блоку та всіх наступних блоків, що вимагає значних обчислювальних ресурсів.

-

Економічні дезінцентиви проти атак: Щоб успішно здійснити атаку подвійної витрати, атакувачу потрібно контролювати більшість обчислювальної потужності мережі. Навіть у такому сценарії підтримка такого контролю надзвичайно витратна. Ця структура витрат робить атаки економічно нераціональними, оскільки ресурси, необхідні для переписування історії транзакцій, швидше за все перевищать будь-який потенційний прибуток.

-

Підтвердження та фінальність транзакцій: Транзакції на мережах PoW отримують безпеку зі збільшенням кількості підтверджень. Кожен доданий блок, розташований поверх транзакції, збільшує складність її скасування. З цієї причини багато систем чекають кілька підтверджень, перш ніж вважати транзакцію фінальною, що зменшує ризик подвійної витрати.

Як доведення стейкінгу запобігає подвійному витрачанню

Proof-of-Stake (PoS) замінює обчислювальну роботу фінансовим зобов’язанням. Замість майнерів мережі PoS залежать від валідаторів, які стейкають криптовалюту для участі у підтвердженні транзакцій.

-

Стейкінг і участь валідаторів: Валідатори повинні заблокувати частину своїх активів, щоб отримати право пропонувати та валідувати блоки. Цей стейк діє як гарантія, що вирівнює їхні інцентиви з чесною поведінкою. Наприклад, у мережах, таких як ethereum, валідатори зобов’язані стейкати активи, щоб брати участь у консенсусі та отримувати винагороди за дійсну діяльність.

-

Слешинг як механізм стримування: якщо валідатор намагається обійти систему, наприклад, підтверджуючи суперечливі транзакції або дозволяючи подвійне витрачання, протокол може покарати його за допомогою слешингу. Слешинг призводить до втрати частини або всіх застаканих активів валідатора, роблячи шахрайську поведінку фінансово невигідною.

-

Вирівнювання стимулів у системах PoS: Поєднання нагород за стейкінг за чесну поведінку та штрафів за зловживання створює потужний економічний механізм, який запобігає спробам подвійної витрати та підтримує цілісність мережі.

Додаткові механізми, що підсилюють захист від подвійного витрачання

Крім механізмів консенсусу, блокчейн-мережі використовують кілька технічних елементів, які додатково підсилюють захист від подвійного витрачання.

-

Нонси та унікальність транзакцій: Кожна транзакція містить нонс — унікальний ідентифікатор, який забезпечує її обробку лише один раз. Це запобігає атакам повторного відтворення та допомагає зберігати правильний порядок транзакцій з певного акаунту.

-

Часові мітки та порядок блоків: Блоки містять часові мітки, які допомагають встановити хронологічний порядок транзакцій. Хоча вони не є абсолютно точними, вони сприяють підтримці послідовної та перевіряємої історії транзакцій у мережі.

-

Підтвердження блоків і безпека мережі: Зі збільшенням кількості блоків, доданих після транзакції, складність зміни цієї транзакції зростає експоненційно. Саме тому підтвердження є критичною частиною безпеки блокчейну.

Мерчанти та біржі часто залежать від мінімальної кількості підтверджень, перш ніж вважати транзакцію фінальною, додаючи додатковий рівень захисту від спроб подвійного витрачання.

Шляхом поєднання механізмів консенсусу, таких як PoW і PoS, з криптографічними правилами та процесами підтвердження, блокчейн-мережі забезпечують те, що історія транзакцій залишається прозорою, стійкою до змін і економічно непрактичною для маніпулювання. Саме цей шаровий підхід ефективно виключає можливість подвійного витрачання на практиці.

Висновок

Подвійна витрата — це один із найдавніших фінансових використань, адаптований до цифрової ери. Від фальшивих монет і чекових схем до сучасних спроб переписати історію блокчейну за допомогою атак 51%, основна мета залишається тією ж самою: витрачати кошти, якими насправді не володієш.

Еволюція відбулася у складності як атак, так і захистів. Блокчейн-системи, започатковані Сатоші Накамото, пропонують практичне та економічно стійке рішення, роблячи подвійне витрачання заборонно витратним на добре захищених мережах, таких як bitcoin. Однак проблема повністю не вирішена. Менші мережі, непідтверджені транзакції, мостові з’єднання між блокчейнами та вразливості смартконтрактів все ще створюють реальні ризики у 2026 році та далі.

Для учасників криптоекосистеми розуміння цих ризиків є необхідним. Безпека залежить не лише від протоколу, а й від того, як він використовується на практиці. Очікування достатньої кількості підтверджень, аудит смартконтрактів та опора на добре децентралізовані мережі — це критичні кроки. У середовищі без довіри інформоване використання залишається найсильнішим рівнем захисту.

Ця стаття має лише інформаційний характер і не є фінансовою, інвестиційною чи безпековою радою. Системи криптовалют пов’язані з технічними та ринковими ризиками, і читачам слід проводити власне дослідження або консультуватися з кваліфікованим фахівцем перед прийняттям рішень.

Відмова від відповідальності: Для вашої зручності цю сторінку було перекладено за допомогою технології ШІ (на базі GPT). Для отримання найточнішої інформації дивіться оригінальну англійську версію.