Криптохак 2026 року з Північної Кореї: $577 мільйонів вкрадено в атаках на Drift Protocol і KelpDAO

2026/05/09 03:51:27

Вступ

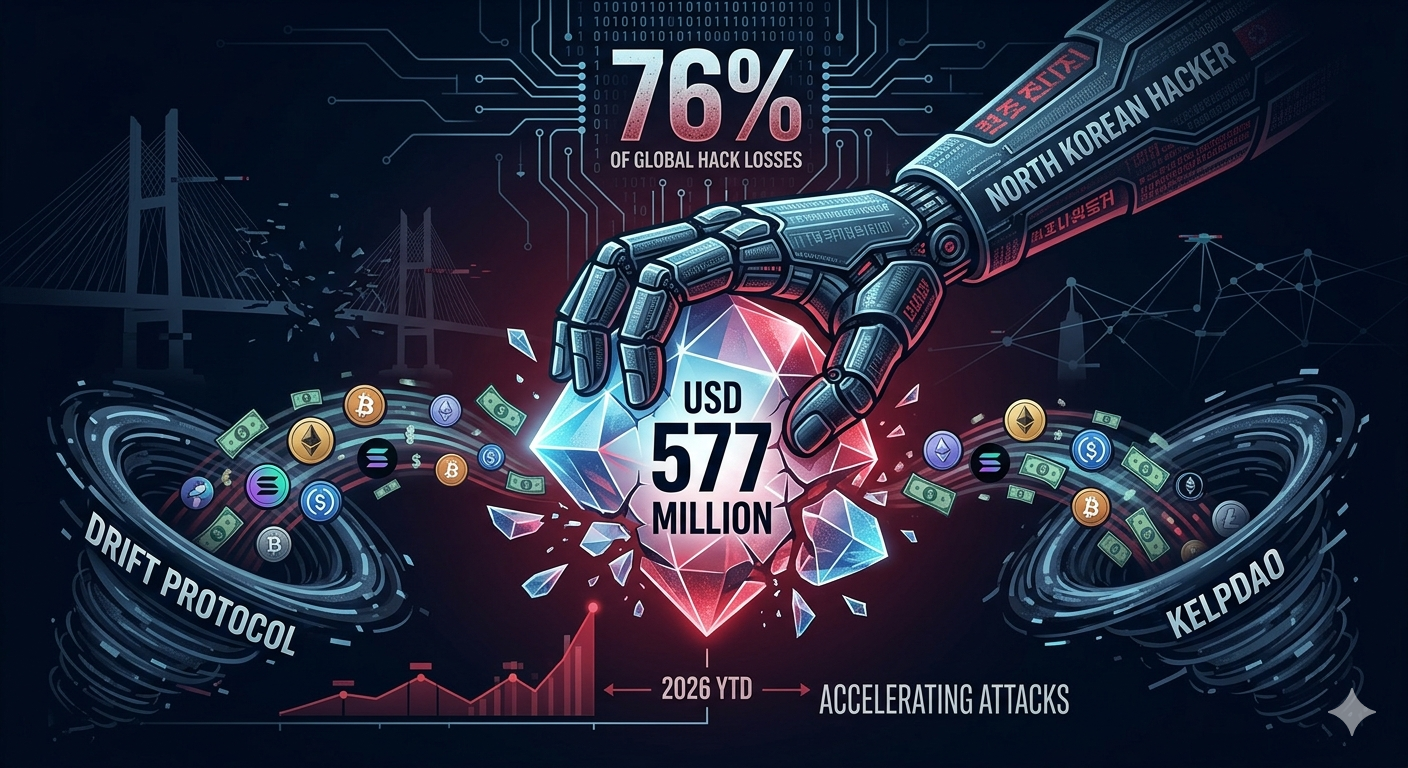

Північнокорейські хакери вкрали приблизно 577 мільйонів доларів США лише в двох атаках за перші чотири місяці 2026 року — ця сума становить 76% усіх втрат від хакерських атак на криптовалюти у світі за цей період. Взлом Drift Protocol 1 квітня та експлуатація KelpDAO bridge 18 квітня демонструють, що елітні хакерські команди Північної Кореї не здійснюють більше атак, а навпаки, проводять менше, але набагато точніших операцій проти високодоходних цілей. За даними TRM Labs, лише ці два інциденти становлять лише 3% від загальної кількості хакерських інцидентів у 2026 році на даний момент, але перевищують пошкодження від усіх інших взломів разом узятих.

Як Північна Корея вкрадала $577 мільйонів лише за дві атаки?

Групи хакерів Північної Кореї досягли цього охоплюючого викрадення завдяки хірургічній точності, а не об’єму. Дві різні групи загроз з Північної Кореї — одна пов’язана з операцією TraderTraitor, а інша вважається окремою підгрупою — здійснили атаки Drift і KelpDAO з інтервалом у вісімнадцять днів. Спільне викрадення на суму 577 мільйонів доларів США збільшує загальну суму викрадених криптовалют, що приписується Північній Кореї, до понад 6 мільярдів доларів США з 2017 року, за даними TRM Labs.

Концентрація вартості не має прецедентів. У 2025 році Північна Корея припадала на 64% усіх втрат через хакерські атаки на криптовалюти, що було спричинено рекордним витоком у розмірі $1,46 млрд на Bybit. Показник 76% у 2026 році до квітня є найвищим стабільним частковим значенням за всю історію. Що відрізняє модель 2026 року, так це не частота — темп атак залишається низьким — але складність розвідки та розмір окремих цілей, які обираються.

|

Рік

|

Частка Північної Кореї у загальних втратах від хакувань криптовалют

|

|

2020

|

7%

|

|

2021

|

8%

|

|

2022

|

22%

|

|

2023

|

37%

|

|

2024

|

39%

|

|

2025

|

64%

|

|

2026 року на даний момент (квітень)

|

76%

|

Наведена таблиця ілюструє чітке прискорення. Доля Північної Кореї зросла майже в одинадцять разів порівняно з базовим рівнем 2020–2021 років. Аналітики TRM зазначають, що ця тенденція відображає стратегічний зсув у бік цілей інфраструктури — бридж-валідаторів, мультіпідписових угод з управління та крос-чейн-протоколів, де одна вразливість може призвести до збитків на дев’ять цифр.

Що зробило можливим хак Drift Protocol?

Хак на $285 мільйонів протоколу Drift 1 квітня використав функцію, вбудовану в Solana, під назвою durable nonce, а також місяці соціальної інженерії, яка, можливо, включала безпрецедентні особисті зустрічі між проксі Північної Кореї та співробітниками Drift. Атака вимагала трьох тижнів підготовки в мережі та місяців підготовки, але саме виведення коштів зайняло лише приблизно 12 хвилин після початку.

Експлойт постійного nonce

Невід’ємний нонс — це механізм Solana, призначений для продовження терміну дійсності транзакції з приблизно 90 секунд до необмеженого періоду. Ця функція існує для сценаріїв офлайн-підписання на апаратних пристроях, коли транзакцію потрібно підписати заздалегідь і надіслати пізніше. Зловмисник використав це, спонукавши підписувачів мультипідпису Ради безпеки Drift попередньо авторизувати транзакції, які на момент підписання виглядали звичайними.

Між 23 березня і 30 березня нападник створив тривалі nonce-акаунти та підготував ґрунт для виконання. 27 березня Drift мігрував свою Раду безпеки на нову конфігурацію порогу 2 з 5 без таймлока — зміна, що видала критичний захист. Коли підписані заздалегідь транзакції були розіслані 1 квітня, умови для повного виведення вже були створені. Підписантів затвердили транзакції тижні тому, не знаючи контексту, в якому вони будуть використані.

Кампанія соціальної інженерії

Атака Drift включала те, що TRM Labs описує як місяці цілеспрямованого соціального інжинірингу, що може включати зустрічі на власній особистості між підставними особами Північної Кореї або їх проксі та членами команди Drift. Якщо це підтвердиться, такі зустрічі на власній особистості стануть новим ескалацією методів хакерських атак Північної Кореї в криптовалютній сфері. Зловмисники також створили фіктивний актив під назвою CarbonVote Token (CVT), запровадили ліквідність і підвищили його вартість за допомогою wash trading. Оракули Drift сприйняли цей фальшивий колатерал як легітимний, що дозволило нападнику вивести реальні активи, включаючи USDC та токени JLP.

Як працював експлойт моста KelpDAO?

Взлом KelpDAO на суму $292 млн 18 квітня використав недолік дизайну з одним верифікатором у її LayerZero мості rsETH на ethereum. Зловмисники скомпрометували дві внутрішні ноди RPC, запустили атаку типу distributed denial-of-service проти зовнішніх нод і змусили верифікатор мосту переключитися на отруєну внутрішню інфраструктуру. Ці скомпрометовані ноди хибно повідомили, що rsETH було спалено на вихідному ланцюзі, хоча такого спалювання не відбувалося.

Вразливість єдиного перевірника

Модель безпеки LayerZero підтримує налаштування кількох незалежних верифікаторів — відомих як децентралізовані мережі верифікаторів — для перевірки повідомлень між ланцюгами. Розгортання rsETH KelpDAO використовувало лише одного верифікатора: DVN LayerZero Labs. Оскільки другий верифікатор не був обов’язковим для підтвердження повідомлення, одного підлогованого джерела даних було достатньо, щоб схвалити шахрайську транзакцію в масштабах. Зловмисник вивів приблизно 116 500 rsETH, що становить близько 292 мільйонів доларів США, з контракту моста ethereum.

Заморозка $75 мільйонів на Arbitrum

Після крадіжки хакери TraderTraitor залишили приблизно 30 766 ETH на Arbitrum — L2 з вищою централизацією, ніж мейннет ethereum. Рада безпеки Arbitrum використала надзвичайні повноваження, щоб заморозити ці кошти, вартістю близько 75 мільйонів доларів США. Ця заморозка спричинила швидку спробу прання коштів для залишку незамороженої частини. TRM Labs приписала експлуатацію KelpDAO Північній Кореї на основі аналізу ланцюга як передфінансування хакерської атаки, так і наступних схем прання коштів.

Варто зазначити, що частина початкового фінансування експлойту була відстежена до bitcoin-гаманця, яким керував Ву Хуіхуї, китайський крипто-брокер, звинувачений у 2023 році у відмиванні коштів, вкрадених групою Lazarus. Інші кошти були безпосередньо пов’язані з хакерською атакою на BTCTurk — ще одне недавнє викрадення від TraderTraitor. Цей ланцюг фінансування підтверджує пряме зв’язування з Північною Кореєю.

Як відмиваються вкрадені кошти?

Drift і KelpDAO демонструють дві різні стратегії відмивання, сформовані різними умовами функціонування та групами загроз. Підходи розкривають, як північнокорейські хакери адаптують свої схеми виведення коштів залежно від того, чи залишаються вкрадені активи на централізованих чи децентралізованих інфраструктурах.

Забуте сховище ethereum від Drift

Вкрадені токени Drift були конвертовані в USDC через Jupiter, перенесені на Ethereum та обміняні на ETH — розподілені між новими гаманцями перед тим, як повністю вийти з ладу. Вкрадений ETH не рухався з дня крадіжки. Відповідна група — яка вважається відмінною від TraderTraitor — дотримується задокументованого північнокорейського шаблону тримання коштів протягом місяців або років перед проведенням структурованого, багатоетапного виведення коштів. TRM передбачає місячну або річну ліквідацію коштів Drift, що свідчить про те, що ця підгрупа дотримується більш обережного та виміряного підходу до вимивання коштів.

Поворот KelpDAO до THORChain

Процес прання KelpDAO розгорнувся відповідно до добре відомої тактики TraderTraitor. Після заморозки на Arbitrum приблизно $175 мільйонів немороженої ETH було обміняно на bitcoin, переважно через THORChain — крос-чейн протокол ліквідності без вимог KYC. Також використовувався Umbra — інструмент приватності Ethereum, щоб приховати деякі зв’язки гаманців перед перетворенням на bitcoin. Поточний етап прання майже повністю керується китайськими посередниками, а не самими північнокорейськими операторами.

THORChain став постійним мостом, який використовується під час найбільших крадіжок у Північній Кореї. У 2025 році переважна більшість вкрадених коштів Bybit була конвертована з ETH на BTC через THORChain між 24 лютого і 2 березня — безпрецедентний стрибок обсягу міжланцюгових операцій, який протокол обробив без втручання. Для Північної Кореї THORChain функціонує як надійний, високопотужний вихід, де активи входять як ETH і виходять як BTC, причому жоден оператор не згоден заморожувати чи відхиляти перекази.

Чому частка Північної Кореї у криптовалютних крадіжках зростає?

Доля Північної Кореї у загальних втратах від крипто-хакінгів зросла з менше ніж 10% у 2020 та 2021 роках до 76% у 2026 році до квітня. Ця тенденція відображає стратегічну еволюцію вибору цілей, а не збільшення кількості атак. Хакери з Північної Кореї використовують все більш складні методи розвідки і, можливо, застосовують інструменти ШІ для покращення своїх соціальних інженерних процесів.

Точне цілеспрямовання замість обсягу

Північна Корея має кілька невеликих хакерських команд, які проводять обмежену кількість точно спрямованих операцій щороку, а не тривалих масштабних кампаній. Два напади у 2026 році становили 76% усієї вартості хакерських атак. Група тепер більш точно цілиться, зосереджуючись на середовищах, де одна вразливість призводить до надзвичайно великих наслідків — мережі мостових валідаторів, мультіпідписові угоди управління та міжланцюгові протоколи з слабкими механізмами перевірки.

Потенційна роль ШІ у розвідці

Аналітики TRM почали припускати, що північнокорейські оператори інтегрують інструменти ШІ у свої процеси розвідки та соціальної інженерії. Атака Drift вимагала тижнів цілеспрямованого маніпулювання складними механізмами блокчейну, а не традиційного акценту на простих компрометаціях приватних ключів. Точність соціальної інженерії — включаючи створення фіктивного токена з вигаданою легітимністю оракула — свідчить про рівень технічної підготовки, який може підсилюватися автоматизованим збиранням інформації та створенням синтетичних ідентичностей.

На що повинні звертати увагу криптовалютні біржі та користувачі?

Потоки THORChain з північнокорейських адрес

Біржі, які отримують надходження BTC з пулу THORChain, повинні проводити перевірку щодо відомих адресних кластерів KelpDAO та Lazarus Group. THORChain обробив велику частину коштів, отриманих як внаслідок витоку з Bybit у 2025 році, так і внаслідок хакерської атаки на KelpDAO у 2026 році. Атрибуція конкретних адрес KelpDAO триває — ретроспективна повторна перевірка через 30 днів виявить адреси, позначені після початкової відповіді.

Експозиція на мультипідписи та контракти управління Solana

Атака Drift була спрямована на інфраструктуру управління, а не на логіку застосунку. Протоколи, які використовують мультипідпис Solana Security Council з авторизацією за допомогою тривалого nonce, повинні розглядати це як шаблонну атаку, яка буде повторюватися. Біржі з експозицією депозитів у Solana DeFi повинні позначати надходження від мостових контрактів, використовуваних у розподілі Drift, включаючи конкретні маршрути Jupiter і Wormhole, виявлені дослідниками блокчейну.

Перевірка депозиту через багатоетапний міст

KelpDAO та Bybit були задіяні у мостовій або крос-ланцюговій інфраструктурі як поверхня атаки або шлях відмивання. Потоки з моста на біржу є пріоритетним каналом моніторингу для північнокорейських коштів. Перевірка адрес першого переходу сама по собі не виявить кошти, які пройшли через проміжні гаманці перед тим, як досягти біржі. Для виявлення забруднених депозитів необхідний багатоетапний аналіз усієї транзакційної ланцюжки.

Мережі сповіщень у реальному часі

Мережа Beacon від TRM — до складу якої входять понад 30 учасників, включаючи величезні біржі та DeFi-протоколи — дозволяє відразу надсилати сповіщення між платформами, коли кошти, пов’язані з Північною Кореєю, досягають учасників, до того як виведення буде завершено. Індивідуальне скринінг-перевірка виявляє відомі адреси, але мережі у реальному часі закривають розрив між встановленням походження та дією, перетворюючи затримку скринінгу, яка становить дні, на сповіщення, яке вимірюється хвилинами.

Як захистити свої криптоактиви на KuCoin

Вкрадені $577 мільйонів лише за дві атаки в квітні 2026 року підкреслюють, наскільки важливо вибирати біржу з акцентом на безпеку. KuCoin застосовує багатошарову архітектуру безпеки, включаючи мікрогаманці для виведення коштів, динамічну багатофакторну автентифікацію та шифрування від галузевих стандартів, щоб захистити активи користувачів від зовнішніх порушень та внутрішніх вразливостей. Для трейдерів, які зберігають активи на кількох ланцюгах, всебічний охоплення токенів KuCoin та системи моніторингу ризиків у реальному часі надають додатковий захист від взаємодії з забрудненими коштами з великих порушень, як Drift і KelpDAO.

Користувачі можуть додатково захистити себе, увімкнувши всі доступні функції безпеки — включаючи білий список адрес для виведення, антифішингові коди та торгові паролі — та зберігаючи обізнаність про ризики протоколів мостів. Північнокорейські хакери все частіше націлюються на інфраструктуру міжланцюгових з’єднань, а не безпосередньо на гарячі гаманці бірж, тому важливо розуміти, з якими протоколами ви взаємодієте, чи використовують вони мости з одним верифікатором чи слабкі конфігурації мультіпідпису. Реєстрація на KuCoin надає доступ до платформи, яка активно моніторить перекази вкрадених коштів і дотримується суворих стандартів відповідності, щоб уникнути на балансах забруднених активів.

Висновок

Підсумковий витяг Північної Кореї на суму 577 мільйонів доларів США з лише двох атак на початку 2026 року становить новий рекорд концентрації криптовалютних крадіжок. Порушення Drift Protocol і KelpDAO демонструють, що північнокорейські хакери еволюціонували від простих компрометацій приватних ключів до складних атак на інфраструктуру, що включають соціальну інженерію, маніпуляції з верифікаторами мостів та місяці підготовки до атаки. Їх частка в загальних втратах від хакерських атак зросла з 7% у 2020 році до 76% у 2026 році, що обумовлено не більшою кількістю атак, а більш смертоносними.

Розбіжність у відмиванні між двома ограбленнями — неактивним запасом ethereum Drift проти активного перетворення KelpDAO на THORChain — виявляє гнучкі оперативні сценарії, адаптовані до рівня схильності до ризику та терміну виведення коштів кожної групи. Для ширшої криптовалютної екосистеми висновок очевидний: інфраструктура мостів, багатопідписова управлінська система та крос-чейн протоколи тепер є основною ціллю атак. Біржам та користувачам необхідно впроваджувати багатоетапне сканування, мережі сповіщень у реальному часі та докладну перевірку протоколів мостів. Оскільки загальна сума криптовалютних крадіжок Північної Кореї перевищує 6 мільярдів доларів США, індустрія більше не може сприймати ці порушення як ізольовані випадки — це тривала, державно підтримувана кампанія проти децентралізованої інфраструктури як такої.

ЧАСТІ ПИТАННЯ

Що таке тривалий нонс і як він використовувався в хакерському нападі на Drift?

Невід’ємний нонс — це функція Solana, яка продовжує дійсність транзакції з приблизно 90 секунд до невизначеного періоду, розроблена для офлайн-підпису на апаратних пристроях. Зловмисник Drift змусив підписантів Ради безпеки попередньо авторизувати транзакції за допомогою цього механізму за тижні до фактичного виведення коштів. Коли Drift 27 березня перейшов свою мультипідписову підписку на конфігурацію 2 з 5 без таймлока, зловмисник опублікував попередньо підписані транзакції 1 квітня і вивів $285 мільйонів за приблизно 12 хвилин.

Чому Рада безпеки Arbitrum заморозила 75 мільйонів доларів США зі вкрадених коштів KelpDAO?

Хакери з TraderTraitor залишили приблизно 30 766 ETH на Arbitrum після експлуатації моста KelpDAO. Оскільки Arbitrum працює з вищою централизацією, ніж ethereum mainnet, Рада безпеки Arbitrum використала надзвичайні повноваження, щоб заморозити ці кошти. Ця дія запобігла хакерам перемістити ту частину викрадених $292 мільйонів, хоча решта неморозованих коштів була швидко промито через THORChain.

Як THORChain дозволяє відмивати кошти з Північної Кореї?

THORChain — це децентралізований крос-чейн протокол ліквідності, який дозволяє здійснювати обмін нативних активів — наприклад, ETH на BTC — без кастодіана або вимог до KYC. На відміну від більшості крос-чейн платформ, THORChain відмовився заморожувати або відхиляти транзакції від відомих незаконних діячів. Північнокорейські хакери та їхні китайські посередники неодноразово використовували THORChain для конвертації сотень мільйонів вкрадених ETH у біткойни, перетворивши його на свій постійний вибір для виходу з системи.

Чи пов’язані атаки Drift і KelpDAO з однією північнокорейською групою?

Ні. TRM Labs оцінює атаку Drift як роботу підгрупи з Північної Кореї, відмінної від TraderTraitor — групи, відповідальної за KelpDAO. Група Drift демонструє більш терплячу стиль прання коштів, зберігаючи вкрадений ETH у бездіяльності протягом місяців або років. Атака на KelpDAO слідує встановленому плану TraderTraitor з швидким пранням через китайських посередників. Обидві атаки приписуються північнокорейським державно-підтримуваним операціям, але представляють різні операційні підрозділи.

Що можуть зробити окремі користувачі, щоб уникнути взаємодії з вкраденими північнокорейськими коштами?

Користувачам слід уникати отримання депозитів від виводів THORChain, якщо вони не можуть перевірити джерельний ланцюг, увімкнути всі функції безпеки біржі, включаючи білий список виводів, і дослідити мостові протоколи перед їх використанням — зокрема перевірити, чи вони залежать від дизайнів з одним верифікатором, як розгортання LayerZero від KelpDAO. Біржі, що беруть участь у мережах реального часу для сповіщень, таких як Beacon Network від TRM, забезпечують додатковий рівень захисту, позначаючи адреси, пов’язані з Північною Кореєю, до того, як виводи будуть підтверджені.

Відмова від відповідальності: Для вашої зручності цю сторінку було перекладено за допомогою технології ШІ (на базі GPT). Для отримання найточнішої інформації дивіться оригінальну англійську версію.