Що таке атака Сібіл? Повний посібник з виявлення, запобігання та рішеннями у реальному світі

У світі децентралізованих мереж довіра ґрунтується на ідеї, що кожен учасник є саме тим, за кого себе видає. Але що відбувається, коли одна особа вигадує себе десятками або навіть тисячами різних людей одночасно? Саме це є суттю атаки Сібіл — хитрого й стійкого загрози, яка ставила під питання все, від мереж із акцентом на конфіденційність, таких як Tor, до великих blockchain проєктів і розподілів ейрдропів.

Цей посібник пояснює концепцію простими словами. Ви побачите, як саме відбуваються ці атаки, який шкоду вони можуть завдати, реальні приклади з останніх років та, що найважливіше, як команди виявляють їх, зупиняють ще до початку та ліквідують наслідки, якщо атака все ж вдалася. Незалежно від того, чи керуєте ви нодою, берете участь у голосуваннях щодо управління чи просто тримаєте криптовалюту, розуміння атак Сібіл допоможе захистити цілісність систем, на які ми всі покладаємося.

Що таке атака Сібіл?

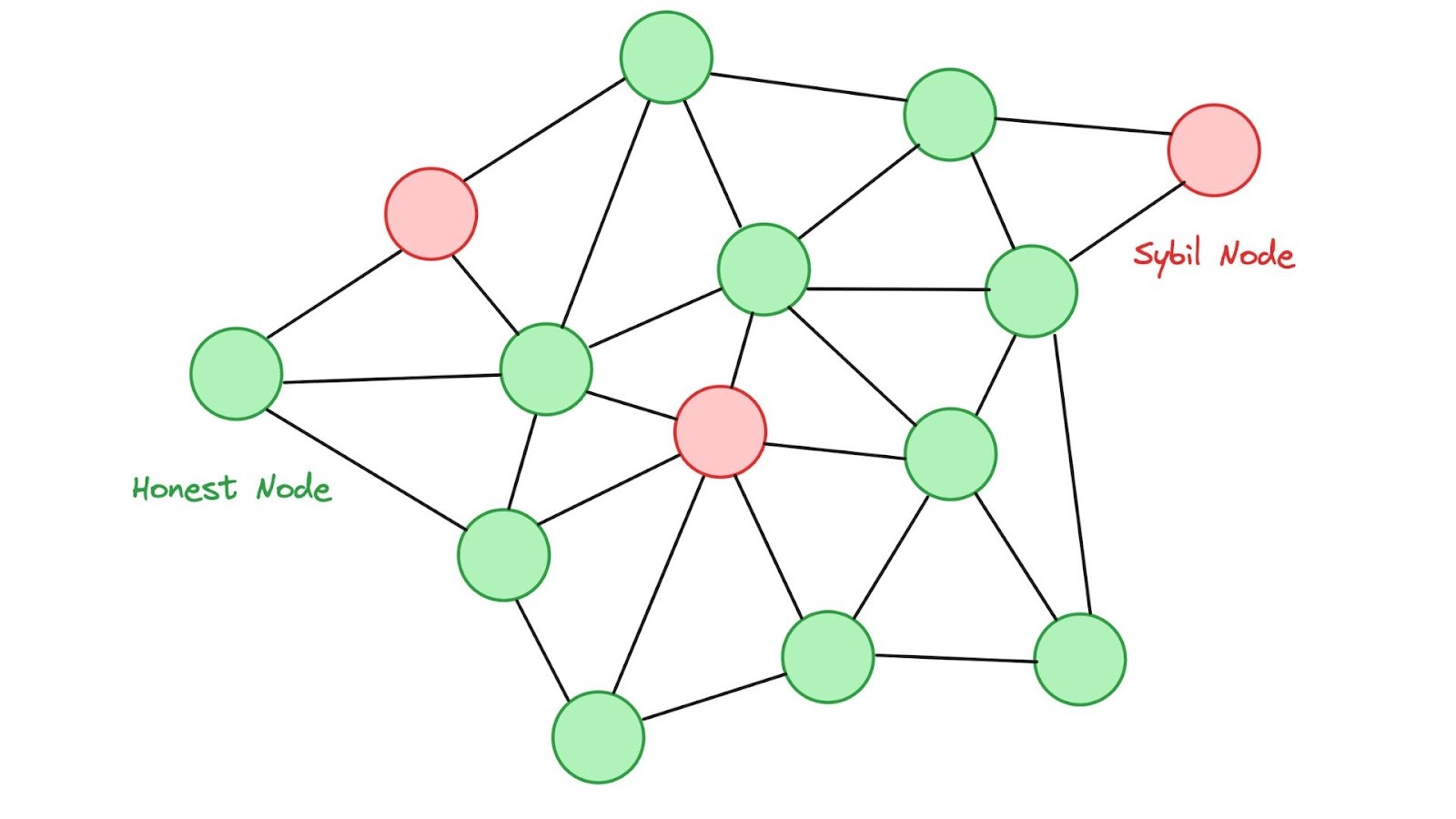

Атака Сібіл відбувається, коли одна особа або невелика група створює кілька фальшивих ідентичностей — часто називаних Сібіл-нодами або акаунтами — щоб отримати надмірний вплив у мережі типу «одноранговий-одноранговий». Назва походить з книги 1973 року «Сібіл», яка розповідала історію жінки з кількома особистостями. У світі технологій цей термін закріпився після того, як дослідники Браян Зілл і Джон Р. Дусор підкреслили цю проблему в ранніх однорангових системах на початку 2000-х. У своїй статті Дусор зазначив базову слабкість: без будь-якої форми центрального органу або витратного бар’єра мережа не може легко визначити, чи багато «окремих» учасників насправді є одним хитрим суб’єктом, який носить різні маски.

У термінах блокчейну атакуючий запускає сотні або тисячі фейкових гаманців, нод або акаунтів валідаторів. Спочатку ці фейки поводяться нормально: можливо, вони чесно передають транзакції або заробляють невеликі бали репутації, тому мережа вважає їх легітимними членами спільноти. Коли атакуючий має достатньо фейкових ідентичностей, він змінює стратегію. Він може переголосувати чесних учасників у пропозиції управління, цензурити певні транзакції або навіть спробувати здійснити атаку 51%, щоб переписати недавню історію ланцюга.

Уявіть собі невеличке містечко, де один мешканець приходить на зустріч громади зі ста фальшивими посвідченнями і голосує за кожне питання. Система на папері виглядає демократичною, але результат далекий від справедливого.

Як працюють атаки Сібіл

Атаки Сібіл мають кілька різновидів, але всі вони ґрунтуються на одному простому трюку: заповненні мережі фейковими ідентичностями, створення яких майже не коштує. Зловмиснику в більшості випадків не потрібні просунуті хакерські навички — достатньо здатності генерувати та керувати кількома акаунтами, які виглядають як звичайні користувачі або ноди.

Прямі та непрямі атаки

Прямі атаки відбуваються, коли фальшиві ноди безпосередньо взаємодіють з чесними. Справжні учасники не мають простого способу визначити, чи є новачок фальшивим, тому вони приймають дані, голоси або блоки новачка без перевірки. Такі атаки швидко поширюють вплив, оскільки між атакувачем та рештою мережі немає буфера.

Непрямі атаки є хитрішими.

Замість прямого підключення атакуючий направляє вплив через проміжні ноди, іноді скомпрометовані реле, іноді абсолютно невинні. Чесні ноди ніколи не взаємодіють з початковим шкідливим джерелом, що робить атаку набагато складнішою для виявлення та відстеження. Шкідлива інформація поширюється через ці проксі, повільно отруюючи рішення чи консенсус, не викликаючи негайних сигналів тривоги.

Типовий план дій нападника

На практиці більшість атак Сібіл слідують чіткому трьохетапному процесу, який виглядає майже рутинним, коли ви бачите цей шаблон.

Спочатку створюється ідентичність. Зловмисник генерує десятки, сотні або навіть мільйони адрес гаманців за допомогою автоматизованих інструментів, які роблять цей процес дешевим і швидким. На багатьох блокчейнах створення нової адреси вимагає майже ніяких ресурсів, саме тому атака спочатку працює так ефективно.

Наступний етап — формування репутації. Підроблені ідентичності не діють злочинно відразу. Навпаки, вони поводяться як звичайні учасники, надсилаючи невеликі транзакції, стейкінг мізерні суми токенів або просто передаючи дані по мережі. Цей етап може тривати дні або тижні, дозволяючи Sybil-нодам заробити бали довіри, сформувати історію в блокчейні та злитися з легітимними користувачами.

Нарешті настає захоплення влади. Коли фальшиві ідентичності досягають критичної маси, нападник вмикає перемикач. Він використовує цю штучну більшість, щоб впливати на механізми консенсусу, впливати на голосування з управління, цензурувати транзакції або маніпулювати потоками даних. У ланцюгах з доказом роботи нападник може спробувати контролювати достатню кількість хеш-потужності, просто запускаючи велику кількість нод з низькою потужністю. У мережах з доказом стейку вони розподіляють мінімальні стейки між багатьма окремими акаунтами, щоб уникнути активування економічних захистів. У фармінгу ейрдропів мета простіша й більш пряма: отримувати винагороди кілька разів, зображаючи одночасно багатьох різних користувачів.

Цей шаровий підхід пояснює, чому атаки Сібіл залишаються ефективними навіть на здається безпечних мережах. На початкових етапах все виглядає абсолютно нормально, тому інструменти виявлення часто пропускають їх, поки шкода вже нанесена. Розуміння цих кроків допомагає командам розробляти кращі захистні механізми та дає звичайним користувачам чіткіше уявлення про те, на що слід звертати увагу під час участі у нових протоколах чи інцентивних програмах.

Справжній збиток: Вплив на мережі блокчейн

Наслідки йдуть набагато далі за незручності. Успішна атака Сібіл може підірвати три пілляри, які більшість блокчейнів обіцяють: безпеку, децентралізацію та конфіденційність.

Атаки 51% та подвійна витрата

Одним із найбільш страшних наслідків є класична атака 51% у поєднанні з подвійним витрачанням. Якщо зловмисні ноди зможуть контролювати більше половини ресурсів мережі — будь то обчислювальна потужність у системах доведення роботи чи стейковані токени у доведенні частки, — атакуючий отримує можливість переставляти або навіть скасовувати недавні транзакції.

Це порушує фундаментальну обітницю фінальності блокчейну. Ethereum Classic болісно пережив це у 2020 році, коли нападник використав переважну хеш-потужність для виконання складних подвійних витрат, в результаті чого було вкрадено понад 5 мільйонів доларів США у ETC. Цей інцидент нагадав всім, наскільки вразливими можуть стати менші або менш безпечні ланцюги при досягненні контролю за допомогою стилю Sybil.

Цензура та фрагментація мережі

Крім прямого крадіжства, атаки Сібіл дозволяють здійснювати потужну цензуру та фрагментацію мережі. Зловмисники можуть просто відмовитися пересилаєти блоки або транзакції від чесних користувачів, ефективно приглушуючи частину спільноти. У більш просунутих формах вони ізольовують певні ноди та надають їм хибну інформацію — варіант атаки «екліпс».

Цільова нода вважає, що вона все ще підключена до ширшої мережі, але насправді працює всередині маніпульованого бульбашки. Такого роду ізоляція може затримувати підтвердження, спотворювати ринкові дані або заважати користувачам бачити справжній стан ланцюга, тихо підриваючи довіру, не викликаючи негайних попереджень.

Порушення конфіденційності

Приватні мережі особливо гостро відчувають цей удар. У системах, як Tor, або приватних монетах, таких як Monero, атакувальник, який контролює багато вхідних та вихідних нод, може починати зв’язувати IP-адреси з конкретними транзакціями. Це безпосередньо атакує анонімність, яку очікують користувачі. Monero зазнав саме такої 10-денної атаки у листопаді 2020 року. Мета була проста: зняти анонімність користувачів шляхом спостереження за шаблонами трафіку через зловмисні ноди.

Хоча протокол Dandelion++ мережі допоміг обмежити шкоду, сама спроба підкреслила, як тактики Sybil можуть перетворити сильну сторону — децентралізоване маршрутизацію — на серйозну слабкість, коли до мережі приєднується достатня кількість фальшивих учасників.

Маніпуляція управління

Децентралізовані автономні організації (DAO) особливо вразливі, оскільки часто залежать від голосування з врахуванням ваги токенів або системи «одна особа — один голос». Коли атакуючий заповнює екосистему Sybil-гаманцями, вони можуть впливати на пропозиції на свою користь.

Шкідливі оновлення можуть бути прийняті, кошти скарбниці можуть бути перенаправлені, а легітимні голоси спільноти — заглушені. Результат — це не лише погана рішення сьогодні, а й довгострокове знищення віри у сам процес управління. Користувачі починають сумніватися, чи має значення їхнє голосування чи голос будь-кого іншого.

Ейрдроп та зловживання стимулами

Проекти, які намагаються винагороджувати справжніх користувачів, стикаються з підміною розподілу токенів. У 2025 році аналітична фірма Bubblemaps виявила приблизно 100 пов’язаних гаманців у ейрдропі MYX Finance, які заявили про отримання близько 9,8 мільйона токенів, що на той момент коштували близько 170 мільйонів доларів США, імовірно, від однієї сутності.

Ейрдроп LayerZero 2024 року став ще одним відомим випадком. Команда, працюючи разом із Nansen та Chaos Labs, виявила понад 800 000 адрес як Sybils, що становить близько 13% від усіх кваліфікованих гаманців. Вони навіть запустили програму самозвіту та систему винагород, щоб спонукати до чесності, перетворивши боротьбу на постійну гру «кіт і миша».

Ці інциденти показують, що атаки Сібіл не просто крадуть кошти; вони підривають довіру до всієї екосистеми.

Реальні приклади, які змінили гру

Історія дає чіткі уроки. У 2014 році атака на мережу Tor побачила, як один оператор запустив 115 реле з одного IP-адреси, що надало їм незвичайний вплив на маршрутизацію трафіку та деанонімізацію користувачів. Подібна, але більш цілеспрямована атака вдарилася по Tor знову у 2020 році, зосереджуючись на користувачах bitcoin, які використовували мережу.

У блокчейні атака 51% Verge у 2021 році знищила приблизно 200 днів історії транзакцій, але команда відновилася протягом кількох днів. Повторювані проблеми Ethereum Classic у 2020 році підкреслили, що менші блокчейни з нижчою хеш-швидкістю залишаються привабливими цілями.

Збирання ейрдропів стало найбільш помітною сучасною битвовою полем. Проекти зараз регулярно публікують звіти про Сібілів, співпрацюють з аналітичними компаніями та експериментують з бонусними програмами. Справа MYX Finance у 2025 році викликала зацікавлення, оскільки масштаб майже 170 мільйонів доларів, як стверджується, перекачаних через невелику групу, свідчив про наявність як складної автоматизації, так, як припускали деякі, про внутрішнє зловживання.

Команда відстоювала свою позицію, підкреслюючи, що більшість нагород отримали легітимні трейдери та постачальники ліквідності, одночасно визнавши необхідність впровадження більш суворих фільтрів у майбутніх програмах стимулювання.

Ці історії підтверджують одне: жодна мережа не є імунною, але найкращі команди вважають опір Сібілу постійним процесом, а не одноразовим вирішенням.

Виявлення атак Сібіл, перш ніж вони завдадуть шкоди

Виявлення — це наполовину битва. Команди шукають шаблони, яких жоден справжній користувач не показує:

-

Кореляція IP та адреси: Багато нод чи гаманців, що використовують один і той самий діапазон IP-адрес або фінансуються з одного й того ж гаманця біржі в короткі проміжки часу.

-

Поведінковий аналіз: кластери акаунтів, які взаємодіють лише між собою, виконують ідентичні транзакції з низькою вартістю або активуються точно в один і той самий час.

-

Графи соціальної довіри: алгоритми, такі як SybilRank, SybilGuard або нові графові нейронні мережі, відображають, як з’єднані ноди. Існуючі спільноти зазвичай утворюють щільні, взаємопов’язані мережі; сібл-кластери виглядають як ізольовані острови з малим числом справжніх зв’язків.

-

Машинне навчання та он-чейн форензика: інструменти від компаній, таких як Nansen або Bubblemaps, сканують графи транзакцій на наявність підозрілих кластерів. У ході аналізу ейрдропу Linea Nansen позначив майже 40% адрес як Sybil, після налаштування порогів для захисту менших легітимних користувачів з кількома гаманцями.

Розширеними дослідженнями навіть розглядається децентралізоване федероване навчання, коли ноди разом навчають моделі виявлення, не обмінюючись сирими даними, щоб виявляти аномалії в реальному часі, зберігаючи конфіденційність.

Стратегії запобігання, які справді працюють

Найпотужніші захисти роблять створення фальшивих ідентичностей дорогим або неможливим.

Механізми консенсусу як перша лінія захисту

Механізми консенсусу утворюють фундаментальну захистну основу для більшості блокчейнів. Доведення роботи, яке використовується Bitcoin, вимагає реальних обчислювальних потужностей для створення та підтримки нод. Зловмисник не може просто запустити тисячі низьковитратних ідентичностей, оскільки кожна з них вимагає реального обладнання та електроенергії. Ця економічна реальність зробила масштабні атаки Sybil рідкісними на зрілих мережах PoW.

Proof-of-Stake, який активно використовується в ethereum, піднімає планку ще вище, вимагаючи від учасників блокування цінних токенів. На певний момент для статусу валідатора потрібно було мати 32 ETH на ноду — сума, яка робила запуск десятків окремих ідентичностей фінансово болісною для більшості атакуючих. Ризик втрати цього стейкнутого капіталу за недобросовісну поведінку додає ще один потужний фактор зупинки.

Delegated Proof-of-Stake додає ще один рівень. Замість надання необмеженої кількості нод, спільноти обирають меншу групу довірених делегатів для підтвердження. Ці делегати мають сильні стимули діяти чесно, оскільки їх позиція та винагороди залежать від підтримки спільноти, що робить набагато складнішим для Sybil-нод отримати значний вплив.

Доведення особистості та верифікація особи

Деякі проекти йдуть далі за економічні витрати й безпосередньо вирішують проблему ідентичності за допомогою Proof-of-Personhood. Наприклад, Worldcoin використовує біометричні скани райдужки, щоб перевірити, що кожен акаунт належить одній унікальній людині. Цей підхід має на меті забезпечити справжню систему «одна людина — один голос».

Вимоги KYC або проста верифікація за телефоном створюють помітні труднощі для користувачів, але значно підвищують вартість створення фейкових акаунтів. Хоча ці методи викликають дискусії щодо конфіденційності, вони залишаються надзвичайно ефективними для обмеження загальної кількості Sybil-тотожностей, які може створити нападник.

Системи репутації та ієрархічний контроль

Репутація та ієрархічні системи додають час і поведінку як додаткові захисти. Нові ноди сприймаються з підозрою, доки не доведуть свою надійність. Давні учасники поступово заробляють більше голосувальних повноважень, пріоритет у управлінні або більший вплив у мережі.

Ця структура запобігає тому, щоб абсолютно нові фальшиві ідентичності відразу ж завдали шкоди.

Графи соціальної довіри та системи рекомендацій йдуть ще далі. Встановлені учасники повинні ефективно «підтримувати» новачків за допомогою видимих ланцюгових зв’язків. Алгоритми аналізують, як ноди пов’язані між собою, що спрощує виявлення та обмеження ізольованих кластерів підозрілих акаунтів.

Користувацькі інструменти та багатошарові підходи

Розробники також розгортають спеціалізовані власні інструменти, адаптовані під конкретні мережі. Розподілені хеш-таблиці, такі як Kademlia, які використовуються Invisible Internet Project (I2P), роблять технічно складним заповнення мережі координованими фальшивими нодами. Репутаційне оцінювання на основі смарт-контрактів може автоматично зменшувати стейки або знижувати вплив при виявленні поганої поведінки.

На практиці найбільш стійкі проекти не залежать від одного єдиного методу. Вони поєднують кілька рівнів економічних витрат: механізми консенсусу, перевірку особистості через Proof-of-Personhood або KYC, формування репутації з часом та спеціальні технічні бар’єри. Основний принцип залишається незмінним: чесна участь має залишатися дешевою та простою, тоді як спроби зловживань у великих масштабах стають надто витратними з точки зору грошей, часу або технічної складності.

Ця багатошарова філософія пояснює, чому зрілі мережі з часом стають все більш стійкими до атак Сібіл. Кожна нова загроза спонукає до вдосконалення, перетворюючи запобігання на еволюційну практику, а не статичний список.

Як вирішити атаку Сібіл, коли вона вже відбулася

Навіть найкращі заходи захисту можуть бути перевірені. Коли атака просочується, важливі швидкість і прозорість.

-

Негайне фільтрування та виключення: команди аналізують дані ланцюга, щоб занести у чорний список пов’язані кластери. У ейрдропах це означає видалення Sybil-гаманців до розподілу токенів. Публічний список LayerZero та постійна програма нагород показали, як участь спільноти може прискорити очищення.

-

Невідкладне управління призупиняється: якщо голосування виглядає маніпульованим, проекти можуть призупинити пропозиції, перевірити докази та скасувати рішення. Деякі протоколи тимчасово повертають контроль довіреному мультіпідпису або основній команді, поки не вирішиться ситуація з пилом.

-

Підняття економічного бар’єру: після інциденту команди можуть підвищити вимоги до стейкінгу або ввести нові правила щодо колатералу, щоб зробити майбутні атаки більш витратними.

-

Скидання репутації та рекомендації: Нові або підозрілі ноди втрачають право голосу, доки не доведуть свою надійність з часом. Встановлені ноди можуть непрямо рекомендувати інших за допомогою графових рейтингів довіри.

-

Патчі протоколу: ноди можуть відхиляти підключення з дублікатів IP-адрес, забезпечувати географічну різноманітність або вводити обмеження на вхідні підключення. Післяатакові аудити часто виявляють прості виправлення, такі як кращий випадковий вибір нод.

Цей процес нагадує гру в кошечку-мишку, але кожен раунд робить мережу розумнішою. Справжнє відновлення також передбачає чіткий зв’язок, публікацію результатів, пояснення рішень і іноді компенсацію постраждалих користувачів, щоб відновити довіру.

Виклики та аспекти для подальшого шляху

Жодне рішення не є ідеальним. Сильна перевірка особистості може суперечити приватності криптовалют. Біометричне підтвердження особистості викликає питання доступності та захисту даних. Надмірно агресивна фільтрація може виключити легітимних користувачів, які просто використовують кілька гаманців.

Менші або нові мережі залишаються більш вразливими, оскільки не мають хеш-рейту чи економічної глибини bitcoin або ethereum. Культура ейрдропів створює стимули для фармінгу, перетворюючи кожен запуск токена на потенційну мішень.

Виникають загрози, пов’язані з автоматизацією на основі ШІ, яка краще імітує людську поведінку. З іншого боку, у 2025 та 2026 роках було досягнуто швидкого прогресу у виявленні за допомогою машинного навчання, децентралізованих систем репутації та гібридних підходах, що поєднують економічні витрати з соціальними графами.

Інвестори та користувачі можуть захистити себе, підтримуючи проекти, які публікують чіткі дорожні карти захисту від Sybil, використовують перевірені консенсусні механізми та залучають сторонніх аудиторів. Зберігання активів у апаратних гаманцях та уникнення підозрілих посилань залишаються базовим, але необхідним рівнем гігієни.

Висновок

Атаки Сібіл нагадують нам, що децентралізація не є автоматичною; вона вимагає постійної уваги. Від початкових днів Tor до складних битв за ейрдропи 2024–2025 років ці атаки виявили слабкі місця, але також сприяли інноваціям. Проекти, які сприймають стійкість до Сібіл як живу систему, що поєднує витратну участь, розумне виявлення, інструменти спільноти та швидкі плани відновлення, мають найбільші шанси залишатися стійкими.

Зі зростанням використання блокчейну в повсякденних фінансах, управлінні та навіть реальних застосуваннях, таких як промисловий IoT, здатність розрізняти справжніх учасників від хитрих підробників визначить, які мережі матимуть успіх. Добра новина? Інструменти вже існують, уроки доступні громадськості, а спільнота постійно вчиться. Залишатися інформованим — це перший крок до збереження чесності мережі.

Якщо цей посібник був корисним, дізнайтеся більше про безпеку блокчейну або поділіться своїм досвідом щодо фільтрації Сібіл у коментарях. Для практичного захисту розгляньте використання апаратних гаманців та стежте за проектами, які пріоритетно забезпечують прозорість щодо стимулів та управління. Залишайтеся допитливими, залишайтеся безпечними та продовжуйте будувати на міцних основах.

Часто Задавані Питання

1. Чи є всі блокчейни вразливими до атак Sybil?

Кожна мережа типу peer-to-peer теоретично піддається ризику, але зрілі ланцюги, що використовують доведення роботи або доведення стейкінгу, роблять масштабні атаки надзвичайно витратними. Менші або низькозахищені мережі залишаються більш вразливими.

2. Як виявити атаку Сібіл?

Шукайте кластери гаманців або нод, які мають спільні джерела фінансування, проявляють ідентичну поведінку або не мають справжніх зв’язків соціальної довіри у графах соціальної довіри. Тяжку роботу виконують аналітичні фірми та графові алгоритми.

3. Яка різниця між прямими та непрямими атаками Сібіл?

Прямі атаки передбачають, що фальшиві ноди безпосередньо спілкуються з чесними. Непрямі атаки передають вплив через проміжні ноди, що ускладнює виявлення початкового нападника.

4. Чи може доведення участі повністю запобігти атакам Сібіл?

Це значно збільшує витрати, оскільки кожна особа повинна мати реальний стейк під ризиком, але хитрі нападники все ще можуть розподілити невеликі стейки між багатьма акаунтами, якщо не додати додаткові рівні, такі як перевірка репутації чи особистості.

5. Що сталося з ейрдропом LayerZero у справі Sybil?

Команда виявила понад 800 000 підозрілих адрес за допомогою аналітичних партнерів та звітів спільноти, а потім скоригувала розподіли, щоб винагородити справжніх користувачів.

6. Як проекти відновлюються після успішної атаки?

Вони блокують шкідливі ноди, призупиняють управління, відміняють погані рішення, якщо це можливо, і виправляють протокол. Чітка комунікація допомагає відновити довіру спільноти.

7. Чи є KYC єдиним способом зупинити атаки Sybil?

Ні. Хоча ефективний, він жертує приватністю. Багато проектів віддають перевагу гібридним підходам, які балансують безпеку та децентралізацію за допомогою економічних витрат, систем репутації та аналізу графів.

8. На що слід звертати увагу користувачам, щоб уникнути участі в схемі Сібіл?

Будьте обережні з «гайдами з фармінгу», які обіцяють прості винагороди через десятки гаманців. Істинна участь зазвичай виглядає як нормальна, різноманітна активність, а не скриптована повторюваність.

Відмова від відповідальності щодо ризиків: Цей контент має лише інформаційний характер і не є фінансовою, інвестиційною чи юридичною порадою. Інвестиції в криптовалюту супроводжуються значними ризиками та волатильністю. Завжди проводьте власне дослідження та консультуйтесь з кваліфікованим фахівцем перед прийняттям будь-яких фінансових рішень. Минулі результати не гарантують майбутніх результатів чи прибутку.

Відмова від відповідальності: Для вашої зручності цю сторінку було перекладено за допомогою технології ШІ (на базі GPT). Для отримання найточнішої інформації дивіться оригінальну англійську версію.