Атака на інтерфейс CoW Swap: підміна DNS, як вона працює та як захистити свій гаманець у DeFi

2026/04/22 11:00:00

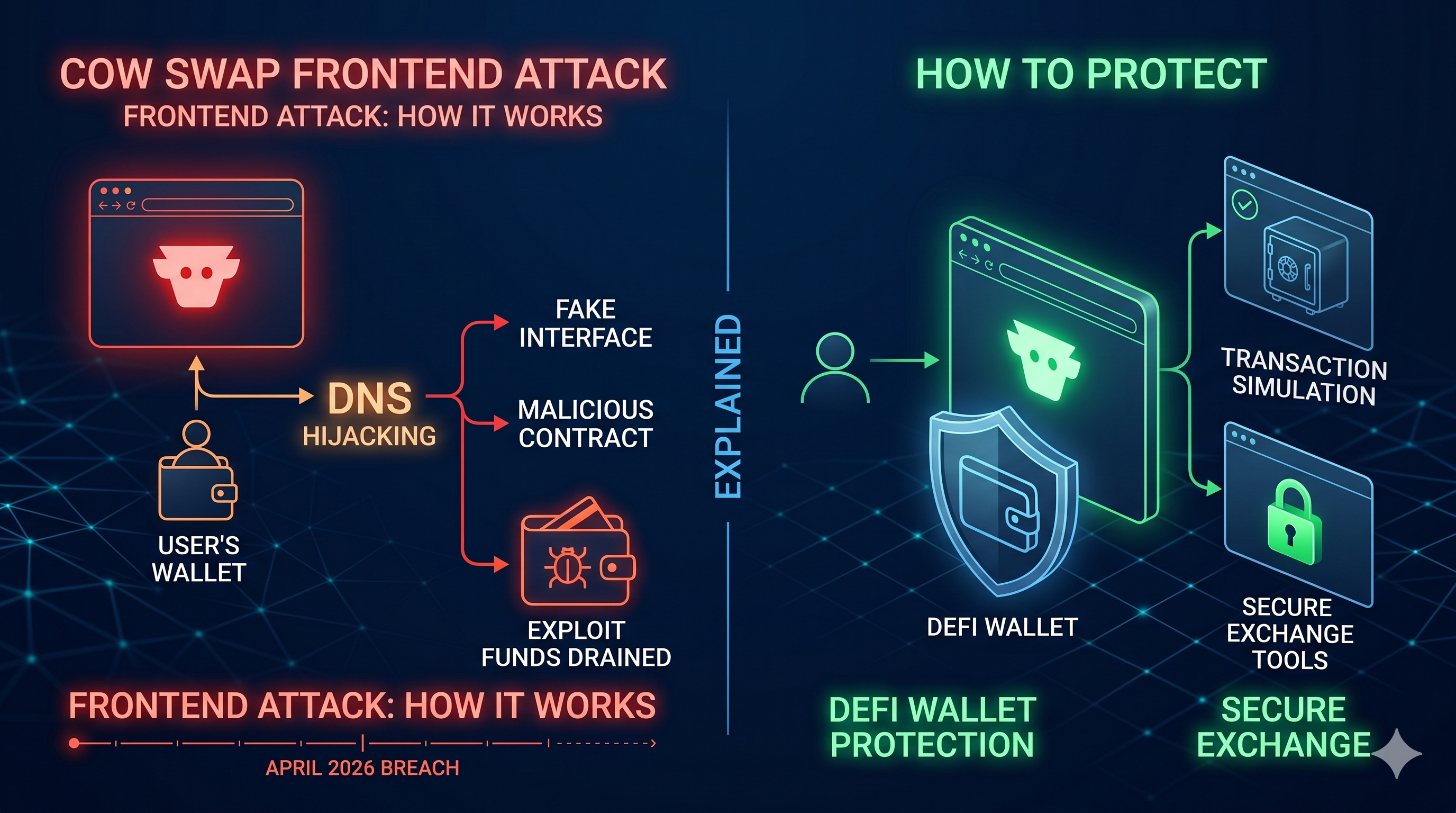

У світі децентралізованого фінансу, де ставки високі, безпека зазвичай обговорюється в термінах аудиту смартконтрактів та вразливостей у ланцюжку. Однак атака CoW Swap у квітні 2026 року стала жорстким нагадуванням про те, що найвразливішою частиною dapp не завжди є код, а інтерфейс. Шляхом перехоплення системи імен доменів (DNS) нападники змогли вивести понад 1,2 мільйона доларів США з користувачів, які вважали, що користуються надійною платформою.

Ця стаття пояснює, як відбувся підхоп CoW Swap DNS, чому атаки на фронтенд стають улюбленою зброєю хакерів у 2026 році, та які саме кроки ви повинні зробити, щоб забезпечити безпеку вашого гаманця, коли «офіційний» веб-сайт більше не можна довіряти.

Основні висновки

-

14 квітня 2026 року домен cow.fi був перехоплений, перенаправляючи користувачів на шкідливий фішинговий сайт, який висмоктав підключені гаманці.

-

На відміну від експлуатації смартконтракту, підміна DNS змінює шлях між вашим браузером і сервером, роблячи фальшивий сайт ідентичним справжньому.

-

Зловмисники CoW Swap використали підроблені документи та вразливості ланцюга поставок у процесі реєстрації домену .fi, щоб отримати контроль.

-

Користувачі повинні покладатися на інструменти симуляції транзакцій та апаратні гаманці, які відображають справжні сирі дані транзакції, а не лише те, що відображає веб-сайт.

-

Якщо ви взаємодіяли з CoW Swap під час періоду атаки, вам необхідно відкликати всі дозволи за допомогою інструментів, таких як Revoke.cash, негайно.

Апрельський хак DNS CoW Swap 2026: Що відбулося?

У поточному ландшафті DeFi ми часто припускаємо, що доки смартконтракти протоколу пройшли аудит, наші кошти безпечні. Однак події 14 квітня 2026 року довели, що веб-інфраструктура, яка розташована між користувачем та блокчейном, є величезною, часто недостатньо захищеною метою. Атака на CoW Swap не була невдачею децентралізованого коду, а складною експлуатацією централизованої системи імен доменів (DNS).

Хронологія порушення

Інцидент розпочався приблизно о 14:54 UTC 14 квітня, коли команда CoW Swap вперше виявила аномалії у вирішенні домену

cow.fi. Протягом кількох хвилин стало зрозуміло, що офіційний фронтенд був захоплений на рівні реєстратора.-

14:54 UTC: Виявлено порушення. Зловмисники успішно перенаправили трафік з

swap.cow.fiна шкідливу IP-адресу, де розміщено ідентичну копію інтерфейсу торгівлі. -

15:41 UTC: CoW DAO опублікувала термінове попередження в соціальних мережах, закликавши користувачів припинити всі взаємодії з сайтом та скасувати будь-які недавні дозволи.

-

18:30 UTC: Щоб забезпечити неперервність обслуговування та захистити користувачів, команда розпочала аварійне перенесення на резервний домен cow.finance.

-

15 квітня: Після інтенсивної координації з реєстром .fi та Gandi SAS початковий домен

cow.fiбув повністю відновлений і захищений за допомогою RegistryLock приблизно через 26 годин після початкового перехоплення.

Вплив і збитки

Хоча атака була відносно короткотривалою, її вплив був значним через високий обсяг ліквідності, який зазвичай проходить через CoW Protocol. Попередні дані післяатакового аналізу оцінюють загальні втрати користувачів приблизно в $1,2 мільйона.

Найбільш відомий випадок крадіжки стосувався одного трейдера, який несправжньо взаємодіяв з шкідливим фронтендом, що призвело до втрати 219 ETH (вартістю понад $750 000 на той момент). Зловмисники використали сценарій «wallet drainer», який показував користувачам те, що виглядало як стандартне схвалення токенів, але насправді було широким дозволом, що дозволяло нападнику вилучити активи.

Важливо, що CoW Swap підтвердив, що он-чейн контракти, бекенд API та мережі вирішувачів залишилися повністю безпечними. Основна інфраструктура протоколу ніколи не була скомпрометована; вразливість існувала виключно в ланцюжку постачання реєстрації доменів, де нападники використовували підроблені документи, щоб обманом змусити працівників реєстратора передати контроль над DNS.

Анатомія підміни DNS: як це працює

У хакерській атакі використовується вразливість у коді. У перехопленні інфраструктура напрямлена на цей код перенаправляється. Уявіть собі злодія, який не відкриває замок вашого будинку, а замість цього змінює дорожні знаки, щоб ви випадково заїхали до підробленої версії свого дому.

Атака на ланцюжок постачання реєстрації доменів

Більшість користувачів DeFi вважають, що безпека доменів є такою ж децентралізованою, як і блокчейн, але вона залишається одним із найбільш централізованих вразливих місць у Web3. У випадку з CoW Swap нападники не проникли до внутрішніх серверів CoW DAO; вони націлилися на ланцюг поставок, зокрема на фінський реєстр та реєстратора.

Використовуючи складні соціальні інженерні методи та підроблені документи, нападники переконали персонал служби підтримки реєстратора, що вони є законними власниками домену

cow.fi. Після отримання доступу до адміністративного акаунту вони не видалили сайт. Натомість вони змінили DNS A-записи, перенаправивши домен з безпечних серверів CoW Swap на шкідливий сервер, розміщений на Cloudflare, який знаходиться під їх контролем.Фішинговий сайт «Тінь»

Після перенаправлення DNS будь-хто, хто вводив

swap.cow.fi, отримував «тіньову» версію сайту. Цей підроблений інтерфейс був піксель-точним, часто використовуючи власні CSS-файли та зображення оригінального сайту, щоб виглядати ідентично справжній платформі.Ядром цього тіньового сайту був скрипт викрадання гаманця. Коли користувач підключав свій гаманець, скрипт мав:

-

Сканування активів: миттєво визначте найцінніші токени та NFT у гаманці користувача.

-

Створення зловмисних дозволів: Замість стандартного обміну, сайт виводить запит на підписання ERC-2612 Permit або широку функцію

setApprovalForAll. -

Заманюха: інтерфейс приховував ці підписи під виглядом «Оновлення безпеки» або етапу «Перевірки мережі». Після того як користувач підписував, він ефективно надавав атакуючому «порожній чек» на вільне переміщення його активів.

Чому ваш браузер не може відрізнити

Найбільш жахливим аспектом підміни DNS є те, що він обходить стандартну користувацьку інтуїцію. Оскільки розшифровка DNS відбувається на рівні інфраструктури, URL у адресному рядку вашого браузера залишається самим собою — він все ще відображає

https://swap.cow.fi.Чому атаки на фронтенд — це нова межа DeFi?

Роками основною загрозою був «баг у коді» — логічний недолік у смартконтракті, який дозволяв хакерам вивести кошти з казначейства протоколу. Однак, оскільки інструменти формальної верифікації та аудиту з використанням ШІ зробили експлуатацію на ланцюзі складнішою, зловмисники перенаправили свої зусилля на шлях найменшого опору: інтерфейс користувача.

Дозрілі контракти проти слабкої інфраструктури

Дефі-індустрія витратила мільйони на аудит смартконтрактів, але дуже мало — на безпеку веб-інфраструктури. Хоча сховище протоколу може бути математично безпечним, веб-сайт, який використовується для доступу до цього сховища, часто базується на централізованій технології 1990-х років, такій як DNS і реєратори доменів.

Хакери зрозуміли, що набагато легше обдурити працівника реєстратора за допомогою соціальної інженерії або підробки особистості, ніж знайти нульовий день у добре перевіреному контракті Solidity. Саме тому ми спостерігаємо значний зростання атак на фронтенд, які вражають такі головні протоколи, як OpenEden, Curvance та Maple Finance.

DNS як відступ від довіри

Фронтенд-атаки є унікально небезпечними, бо вони невидимі неозброєним оком. При стандартній фішинговій атаці користувач може помітити неправильно написаний URL (наприклад,

coowswap.fi). При атаці з підміною DNS, як у випадку з порушенням безпеки CoW Swap, URL є на 100 % правильним.Віталік Бутерін відомо оголосив 2026 рік роком, коли розробники повинні зворотити "відкат довіри до DNS". Суть проблеми полягає в тому, що сучасний веб-браузер не був створений для ери "Код є законом". Коли сервер DNS скомпрометовано, це руйнує всю ланцюжок довіри без будь-якого попередження для користувача. Ваша "замкова" іконка в браузері ефективно використовується проти вас, надаючи хибне відчуття безпеки, поки ви підключені до шкідливого IP.

Зростання скам-як-послуги

Нове покоління зламів гаманців, таких як AngelFerno drainer, зробило можливим для навіть низькокваліфікованих нападників виконувати впливові підміни інтерфейсу.

Ці скрипти-зливачі — це складні програмні засоби, які:

Виявіть «китів»: миттєво скануйте підключений гаманець, щоб визначити найцінніші активи.

Створюйте обманливі підписи: вони не просто просить переказ; вони генерують складні підписи ERC-2612 Permit, які виглядають як стандартні взаємодії протоколу, але надають атакуючому повний контроль.

Автоматизуйте прибуток: вкрадені кошти автоматично розподіляються між шахраєм і розробником drainer, створюючи професійний інcentивний цикл, який забезпечує, що атаки на фронтенд залишаються постійною загрозою для фронтіру DeFi.

Як захистити свій гаманець від атак на фронтенд?

Використовуйте інструменти симуляції транзакцій

Найефективнішим захистом від підміни фронтенду є фаєрвол перед транзакцією. Інструменти, такі як Pocket Universe, Wallet Guard і Fire, — це розширення браузера, які діють як проміжний шар між dapp і вашим гаманцем.

Коли ви натискаєте «Swap» або «Approve», ці інструменти симулюють транзакцію в приватному середовищі і показують вам, що саме станеться з вашими активами до того, як ви підпишете. Якщо захоплений сайт намагається використати «Permit», щоб вивести ваш ETH, одночасно відображаючи кнопку «Confirm Swap» у інтерфейсі, симулятор виявить розбіжність і покаже попередження: «219 ETH покинуть ваш гаманець за $0».

Ізольовані середовища підписання кредитного плеча

Традиційні гаманці, такі як MetaMask, часто не бачать зловмисних намірів підірваного фронтенду. Зараз багато досвідчених користувачів перейшли на Rabby Wallet або Frame, які розроблені саме для безпеки DeFi.

Автоматичне сканування ризиків: Rabby нативно аналізує кожну транзакцію, позначаючи, чи є контракт новим, неверифікованим або недавно пов’язаним із експлойтами.

Дозволені походження: Ці гаманці зберігають базу даних перевірених офіційних адрес контрактів. Якщо ви перебуваєте на

cow.fi, але контракт, який запитує схвалення, не є офіційним контрактом CoW Swap Settlement, гаманець виведе попередження про високий рівень безпеки.Контекстна ясність: Замість відображення сирого шістнадцяткового рядка ці середовища перетворюють код на зрозумілу англійську мову: "Ви надаєте дозвіл [Адресі хакера] витрачати ваші USDC."

Апаратні гаманці

Апаратний гаманець, такий як Ledger Flex або Trezor Safe 5, є таким же безпечним, як і користувач, який ним користується. Під час атаки CoW Swap багато жертв використовували апаратні гаманці, але все одно втратили кошти, оскільки увімкнули «сліпе підписання».

Щоб вижити під час підміни DNS, ви повинні вважати екран апаратного гаманця єдиним джерелом істини.

Вимкніть сліпу підписку, коли це можливо, щоб змусити пристрій показувати повну інформацію про транзакцію.

Перевірте одержувача: завжди перевіряйте адресу контракту, що відображається на вашому Ledger або Trezor, з надійним джерелом (наприклад, Etherscan або офіційною документацією проекту).

Перевірте суму: якщо ви виконуєте обмін на 100 доларів США, а пристрій відображає запит на «Необмежену» дозвіл, негайно відхиліть транзакцію.

Підтримка дозволів та їх скасування

Навіть якщо ви не були атаковані, у вашому гаманці, швидше за все, залишилися нескінченні схвалення з минулих угод. Якщо будь-який з цих протоколів зазнає порушення інтерфейсу у майбутньому, ваші кошти будуть під загрозою.

Встановлення регулярної практики контролю дозволів є критично важливим. Один раз на тиждень використовуйте Revoke.cash або вбудований менеджер дозволів вашого гаманця, щоб перевірити свої дозволи. Шукайте:

Невідомі ліміти: змініть їх на конкретні суми.

Застарілі контракти: скасуйте доступ до будь-якого dapp, яким ви не користувалися протягом останніх 30 днів.

Підозрілі дозволи: якщо ви бачите дозвіл на контракт, який вам незнайомий, негайно скасуйте його.

Безпечна торгівля на тлі загроз безпеки на KuCoin

Хоча DeFi пропонує інновації, відсутність централизованої відповідальності під час підміни DNS може залишити користувачів без доступу. Для тих, хто хоче отримати доступ до екосистеми DeFi без інфраструктурних ризиків невідомих фронтендів, KuCoin забезпечує безпечне, під наглядом середовище, побудоване на основі безпеки інституційного рівня.

Доступ до токенів DeFi через безпечні біржі

Коли протокол, як CoW Swap, стає жертвою атаки на фронтенд, ціна нативного токена (COW) часто переживає екстремальну волатильність. Торгівля на KuCoin Spot Market дозволяє вам обмінювати та зберігати токени COW, не взаємодіючи з потенційно скомпрометованим інтерфейсом dApp. Зберігаючи ваші активи всередині екосистеми KuCoin, ви користуєтеся моніторингом ринку в реальному часі та глибокою ліквідністю, що забезпечує можливість входу або виходу з позицій навіть тоді, коли офіційний веб-сайт протоколу недоступний або скомпрометований.

Інфраструктура безпеки KuCoin

На відміну від децентралізованих реєраторів доменів, які не впоралися з атакою CoW Swap, KuCoin застосовує багатошарову стратегію захисту, розроблену для інституційної стійкості.

На 2026 рік KuCoin зберігає сертифікації SOC 2 Type II та ISO 27001:2022, що є золотим стандартом управління інформаційною безпекою.

Після основної оптимізації архітектури гаманця KuCoin покращила логіку управління адресами, забезпечивши більш надійну та стійку систему захисту активів, яка моніториться в реальному часі спеціалізованими технічними командами.

KuCoin використовує багатофакторну автентифікацію (MFA) та протоколи затримки виведення для нових адрес, що запобігає сценаріям «миттєвого виведення», які поширені при фішингових атаках на фронтенд.

Отримання дохідності з інституційною безпекою

Однією з основних причин, чому користувачі відвідують ризикові DeFi інтерфейси, є пошук дохідності.

Утримуйте та заробляйте: функція Утримуйте та заробляйте від KuCoin дозволяє вам отримувати щоденні нагороди безпосередньо на своїх доступних торгівельних балансах (Spot, Маржа та Ф'ючерси), не блокуючи кошти.

KuCoin Earn: Для тих, хто шукає вищі дохідності, KuCoin Earn пропонує набір професійних продуктів — від Simple Earn до стейкінгу з фіксованим терміном, всі вони підтримуються внутрішніми системами контролю ризиків біржі. Це надає значно безпечнішу альтернативу взаємодії з експериментальними інтерфейсами DeFi під час періодів загальної нестабільності DNS.

Висновок

Інцидент із CoW Swap у 2026 році — це чітке нагадування про те, що децентралізована частина DeFi часто закінчується на інтерфейсі користувача. Коли нападники зміщують свій фокус зі складних експлойтів коду на прості та ефективні атаки через підміну DNS, відповідальність за безпеку знову лежить на користувачі. Комбінуючи апаратні гаманці, симуляцію транзакцій та інституційну безпеку платформ, таких як KuCoin, ви можете безпечно рухатися по ландшафту DeFi, не ставши наступним заголовком.

ЧАСТІ ПИТАННЯ

Чи безпечне використання CoW Swap зараз?

Так. Команда CoW відновила домен, увімкнула RegistryLock та перейшла на більш безпечну інфраструктуру. Проте завжди перевіряйте, чи ви на правильній URL-адресі.

Чи вплинула атака на CoW Swap на контракти в мережі?

Ні. Смартконтракти ніколи не були скомпрометовані. Було захоплено лише інтерфейс веб-сайту. Якщо ви не підписували транзакцію під час атаки, ваші кошти залишаються безпечними.

Що таке RegistryLock?

RegistryLock — це додатковий рівень безпеки, який надають реєстратори доменів і вимагає ручної багатофакторної перевірки авторизованими працівниками до внесення будь-яких змін до DNS-налаштувань домену.

Як я можу визначити, чи було сайт захоплено?

Майже неможливо визначити це лише за URL. Використовуйте симулятор транзакцій (наприклад, Rabby Wallet), щоб перевірити, чи є контракт, з яким ви взаємодієте, підтвердженим офіційним контрактом.

Чи варто мені переказати мої кошти до нового гаманця?

Якщо ви підписали «согласие» або «дозвіл» під час атаки, ваш гаманець може бути під загрозою. Ви повинні негайно скасувати всі дозволи через Revoke.cash або перенести свої активи на новий безпечний апаратний гаманець.

Відмова від відповідальності:Цей матеріал надано виключно в інформаційних цілях і не є інвестиційною порадою. Інвестування в криптовалюти супроводжується ризиками. Будь ласка, проводьте власне дослідження (DYOR).

Відмова від відповідальності: Для вашої зручності цю сторінку було перекладено за допомогою технології ШІ (на базі GPT). Для отримання найточнішої інформації дивіться оригінальну англійську версію.