Що таке атака сендвічем: як вона працює, історичні приклади, ризики та запобігання

2026/04/06 09:30:50

Те, що виглядає як звичайне прослизання на децентралізованій біржі, не завжди є звичайним. У багатьох випадках трейдер надсилає обмін, транзакція стає видимою до підтвердження, і автоматизовані боти реагують протягом кількох секунд, використовуючи цю інформацію. Результатом є гірша ціна виконання для користувача та швидкий прибуток для нападника. Ця тактика відома як sandwich attack, і вона стала одним із найбільш обговорюваних видів MEV у децентралізованій фінансовій сфері.

Ширший криптовалютний ринок побудований на прозорості, швидкості та відкритому доступі. Саме ці якості роблять DeFi привабливим. Разом з тим, ця ж відкритість дозволяє складним ботам моніторити очікуючі транзакції, оцінювати вплив на ціну та вставляти власні угоди навколо діяльності користувачів. Це створює проблему структури ринку, яку повинен розуміти кожен серйозний користувач криптовалют.

До кінця цієї статті ви зрозумієте, що таке сендвіч-атака, як сендвіч-атаки працюють у криптовалюті, чому вони поширені на децентралізованих біржах на основі AMM, які трейдери найбільш вразливі, і які практичні кроки можуть зменшити ризики. Ви також побачите, як ця тактика вписується в більш широке обговорення щодо торгівлі DeFi, порядку транзакцій, справедливості onchain ринку та захисту від MEV.

Гак

Що, якщо ваша криптовалютна угоду не просто впливає волатильність, а намірно цілиться ще до того, як вона досягне блокчейну?

Огляд

Ця стаття пояснює значення атаки «сендвіча» у криптовалюті, розбирає, як вона працює, досліджує її вплив на децентралізовану торгівлю, розглядає історичні приклади з часів розвитку DeFi та описує основні ризики та заходи обережності, які трейдери повинні розуміти.

Теза

Мета цієї статті — пояснити атаки «сендвіч» простим і практичним способом, щоб читачі зрозуміли, як вони впливають на криптовалютну торгівлю, чому вони важливі в сучасних DeFi-ринках і як трейдери можуть зменшити ймовірність стати жертвами цієї форми ринкової маніпуляції.

Що таке сендвіч-атака?

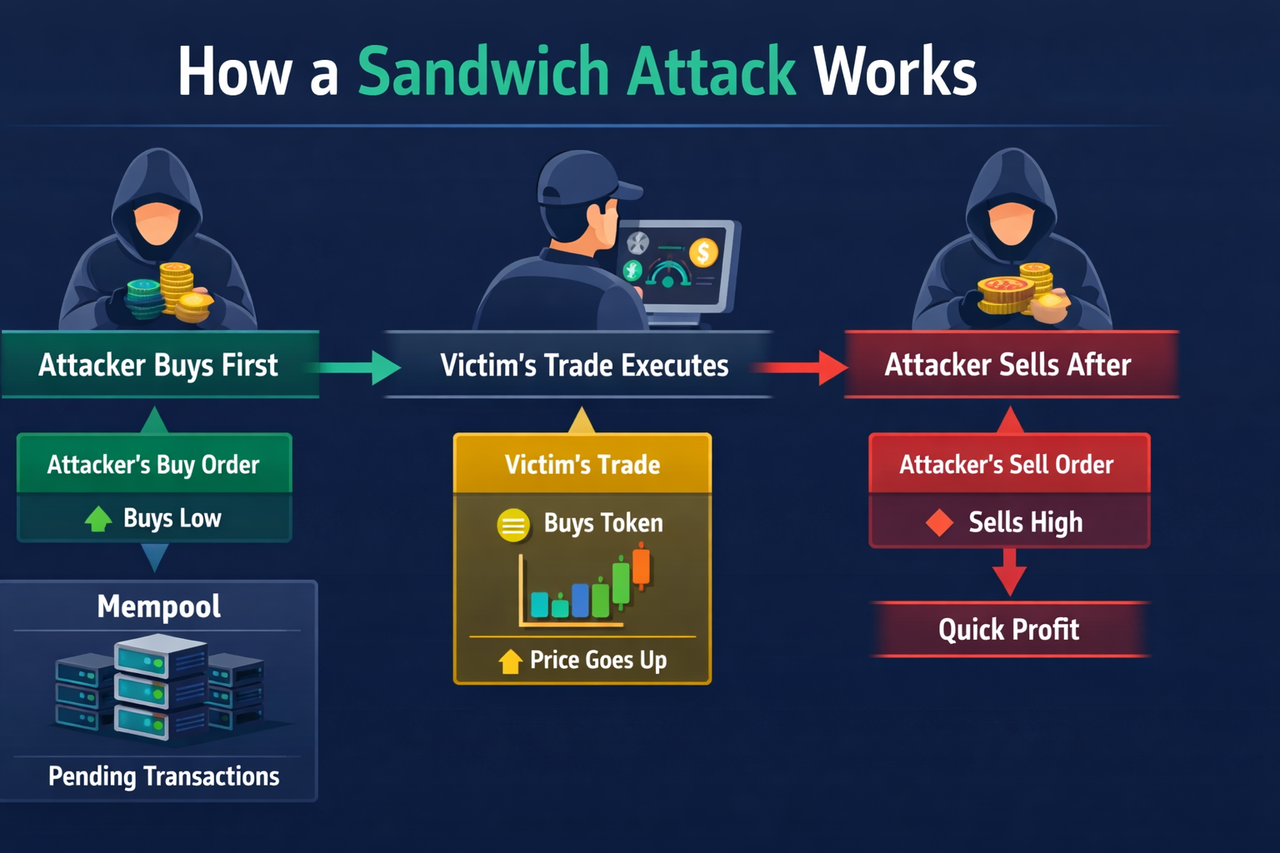

Атака «сендвічем» — це експлуатація торгівлі DeFi, яка зазвичай відбувається на децентралізованих біржах, що використовують автоматизовані ринкові маркери (AMM). Простими словами, нападник виявляє очікувану транзакцію жертви в мемпулі, робить одну угоду перед нею та іншу після неї, і отримує прибуток від прослизання ціни, спричиненого замовленням жертви.

Структура проста:

-

перша угоду нападника приходить першою

-

торгівля жертви посередині

-

друга угоду нападника приходить останньою

Мета — отримати прибуток від впливу на ціну жертви.

Наприклад, уявіть трейдера, який хоче купити токен на децентралізованій біржі. Якщо цей ордер достатньо великий, він підніме ціну токена всередині ліквідного пулу. Сендвіч-бот може виявити очікувану транзакцію, купити токен першим, дозволити угоді жертви підняти ціну вище, а потім негайно продати його з прибутком.

Жертва все ще завершує угоду, але за гіршою ціною, ніж отримала б, якби атакуючий не втручався.

Ось чому атаки типу «сендвіч» такі важливі в криптовалюті. Вони зазвичай не пов’язані з прямим викраданням коштів або використанням помилки в програмному забезпеченні. Натомість вони експлуатують саме торгове середовище. Зловмисник покладається на три умови:

-

публічна видимість очікуючих транзакцій

-

передбачуваний рух ціни у пулах на основі AMM

-

готовність жертви прийняти певне прослизання

Тому атаку типу «сендвіч» краще розуміти як експлуатацію порядку транзакцій, а не як традиційний хак.

Як працює атака сендвічем

Щоб чітко зрозуміти атаки сендвічем, корисно розглянути процес крок за кроком.

-

Трейдер подає обмін

Користувач здійснює угоду на децентралізованій біржі. Наприклад, він може обміняти ETH на інший токен на платформі DeFi, такій як Uniswap-подібний AMM.

Перед тим як угоду буде підтверджено, транзакція часто знаходиться у публічній черзі, яка називається mempool. Саме тут видно очікуючі транзакції, перш ніж їх додадуть до блокчейну.

-

Бот виявляє очікуючу транзакцію

Спеціалізовані боти постійно сканують мемпул. Вони шукають угоди, які можуть бути прибутковими для експлуатації, зокрема:

-

великі обміни

-

торгівлі, що включають токени з низькою ліквідністю

-

транзакції з достатнім допуском прослизання, щоб залишити простір для руху ціни

Якщо бот оцінює, що угоди потерпілого достатньо вплинуть на ринок, щоб отримати прибуток, він діє негайно.

-

Зловмисник робить першу угоду

Зловмисник надсилає транзакцію, яка виконається до замовлення жертви. Це часто робиться шляхом сплати більшої комісії за газ або використання іншого методу для отримання пріоритету.

Якщо жертва купує токен, атакуючий купує першим. Ця попередня покупка піднімає ціну до того, як транзакція жертви буде оброблена.

-

Угода жертви виконується за гіршою ціною

Тепер угоду переможця виконано, але ціна вже змінилася на користь переможця. Жертва отримує менше токенів, ніж очікувала, або сплачує більше, ніж очікувала.

Операція все ще вдається, оскільки рух ціни залишається в межах допустимого прослизання користувача.

-

Зловмисник виходить після жертви

Після того як угоди потерпілого ще більше піднімають ціну, нападник розміщує другу угоду, зазвичай продавши те, що було куплено на першому етапі. Це дозволяє нападнику забезпечити швидкий прибуток.

Результат виглядає так:

-

зловмисник купує за низькою ціною

-

торгівля жертви піднімає ціну

-

атакуючий продаває високо

Все це може відбутися за секунди або мілісекунди.

Простий приклад атаки сендвічем

Припустимо, користувач хоче купити Token A за ETH на децентралізованій біржі. Ліквідність для Token A не дуже велика, тому великий ордер значно вплине на ціну.

Сендвіч-бот бачить очікувану обмінну операцію користувача в мемпулі. Він швидко надсилає власний заказ на купівлю першим. Ця покупка підвищує ціну токену A. Потім оригінальний заказ на купівлю жертви виконується за новою, вищою ціною. Нарешті, бот продаває токени, які купив моментом раніше.

Зловмисник отримує прибуток від різниці між нижчою ціною покупки та вищою ціною продажу.

Жертва може помітити лише те, що отримала менше токенів, ніж очікувала. Для них це може виглядати як звичайне прослизання. Але насправді рух ціни був навмисно створений, щоб експлуатувати їхню транзакцію.

Це одна з причин, чому атаки «сендвіч» важко виявити випадковим трейдерам. Обмін все одно завершується. Інтерфейс може не показувати нічого явно підозрілого. Втрата часто прихована в кінцевій ціні виконання.

Чому відбуваються сендвіч-атаки в DeFi

Атаки типу «сендвіч» стали поширеними, оскільки DeFi створив саме ті умови, в яких вони можуть процвітати.

Відкритість публічних транзакцій

На багатьох блокчейнах транзакції видно ще до підтвердження. Ця прозорість допомагає мережі працювати, але також надає ботам час для аналізу очікуючих транзакцій та планування дій навколо них.

У традиційних фінансах не кожен очікуючий ордер відкрито видимий для кожного конкурента. У DeFi публічна видимість стала одночасно функцією та слабкістю.

Ціноутворення на основі AMM

Більшість децентралізованих бірж не використовують традиційну книгу ордерів. Натомість вони опираються на автоматизованих мейкерів ринку, які розраховують ціни токенів на основі балансу активів у ліквідній пулу.

Коли хтось розміщує великий покупний ордер, ціна зростає. Коли хтось розміщує великий продажний ордер, ціна падає. Цей рух не випадковий. Він слідує формулі пулу, що робить можливими атаки «сандвіч».

Допуск прослизання

Користувачі часто дозволяють певний рівень прослизання, щоб їхня транзакція не провалилася, якщо ціна трохи змінюється до підтвердження. Це практично, але також створює простір для нападників.

Якщо атакувач зможе змістити ціну проти жертви, залишаючись в межах дозволеного прослизання, угоду все одно буде виконано.

Швидкість та автоматизація

Більшість атак типу «сендвіч» здійснюються ботами, а не людьми. Боти можуть спостерігати за очікуючими транзакціями, моделювати потенційний прибуток та миттєво надсилати транзакції з пріоритетом.

Це робить сендвічування дуже масштабованим. Коли стратегія стала відомою, її можна було автоматизувати для великої кількості угод.

Чому важливі атаки-сендвіч

Атаки «сендвіч» можуть звучати технічно, але вони мають реальні наслідки для звичайних криптовалютних трейдерів. Вони важливі, бо користувачі отримують гірші ціни, особливо при великих або низьколіквідних угодам. З часом це може зменшити довіру до DeFi і зробити децентралізовану торгівлю відчутно несправедливою.

Вони також звертають увагу на більшу проблему на криптовалютних ринках: прозорість не завжди призводить до справедливості. Коли видно очікуючі транзакції, швидші учасники можуть використовувати цю інформацію для отримання прибутку за рахунок звичайних користувачів.

Атаки сендвіч та MEV

Атаки «сендвіч» — це один із найочевидніших прикладів MEV, або максимальної витягнутої вартості. MEV — це прибуток, отриманий шляхом зміни порядку транзакцій у блоці.

У атакі «сендвічем» атакуючий отримує прибуток, розміщуючи одну угоду перед жертвою та іншу — після неї. Це робить порядок транзакцій основним джерелом прибутку.

Оскільки ідея проста для розуміння, атаки «сендвіч» стали одним із головних прикладів, які використовуються для пояснення того, як працює MEV у DeFi.

Історичний контекст: Зростання атак типу «сендвіч»

Атаки-сендвічі не стали широко відомими через одну ізольовану подію. Вони виникли через повторювані шаблони під час швидкого розширення децентралізованої фінансової системи.

Ранній рост DeFi

Зі зростанням DeFi на початку 2020-х років децентралізовані біржі, такі як Uniswap, зробили обмін токенів простим і доступним. Будь-хто міг торгувати безпосередньо з гаманця, а пули ліквідності дозволили ринкам функціонувати без традиційних мейкерів.

Ця інновація сприяла вибуховому зростанню торгівлі в ланцюгу. Але вона також внесла слабке місце. Очікуючі угоди були видимі, а ціни AMM передбачувано реагували на великі обміни. Це зробило можливим для ботів виявляти та експлуатувати прибуткові можливості.

Зростаюча визнаність трейдерів і дослідників

З розвитком екосистеми трейдери почали помічати незвичайно поганий виконання великих обмінів, особливо в пулах з низькою ліквідністю. Дослідники та ринкові спостерігачі почали аналізувати шаблони транзакцій і зрозуміли, що багато з цих випадків не були випадковим прослизанням. Це були структуровані атаки.

Після того як цей шаблон став широко відомим, сендвічування перетворилося з технічної деталі на головну тему в освіті та дослідженнях DeFi.

Від випадкової тактики до індустріалізованої стратегії

На початку атаки-сендвічі могли здаватися ізольованим випадковим поведінковим патерном. Але зі зростанням потенційної прибутковості з’явилися спеціалізовані інфраструктури. Боти стали більш складними. Шукачі створили системи для сканування mempool, симуляції угод, розрахунку прибутковості та змагання за пріоритет.

На той момент атаки-сендвічі більше не були побічним ефектом. Вони перетворилися на індустрію.

Історичні приклади атак типу «сендвіч»

Оскільки атаки-сендвічі часто відбуваються на рівні транзакцій, вони не завжди відображаються одним відомим заголовком. Найчіткіший спосіб зрозуміти їхню історію — через основні етапи та повторювані приклади.

-

Ethereum та Uniswap на початковому етапі DeFi

Першим основним середовищем, де атаки «сендвіч» стали широко помітними, була екосистема DeFi ethereum, зокрема на біржах на основі AMM, таких як Uniswap.

Зі зростанням обсягу торгівлі на основі ethereum частіше з’являлися більші обміни, які привертали ботів, що могли моніторити mempool і діяти протягом кількох секунд. Дослідники та трейдери зафіксували повторюваний шаблон:

-

з’явився великий очікуваний обмін

-

бот увійшов першим

-

угода жертви виконана за гіршим курсом

-

бот вийшов негайно після

Цей етап історично важливий, оскільки він заклав класичну структуру, яка використовується для пояснення атак типу «сендвіч» сьогодні. Відкритий mempool Ethereum у поєднанні з популярністю торгівлі на основі AMM зробив його найочевиднішим раннім випадком для дослідження.

Для багатьох користувачів це був їхній перший досвід усвідомлення того, що погана виконавча здатність у DeFi може бути не просто випадковим рухом ринку.

-

Зростання професійних пошуковців MEV

Зі зрілістю DeFi атаки «сендвіч» стали набагато більш складними. Те, що спочатку було випадковою стратегією, перетворилося на спеціалізовану діяльність, яку виконують MEV-шукателі.

Ці пошуковці створили інструменти, спеціально призначені для виявлення прибуткових можливостей упорядкування транзакцій. Їхні системи неперервно моніторили mempool, запускали симуляції для оцінки того, чи можна прибутково обмежити очікуючу угоду, і надсилали транзакції з уважно оптимізованими комісіями.

Цей етап має історичне значення, оскільки позначив перехід від ізольованої діяльності ботів до конкурентного, професійного ринку. Атаки «сендвіч» більше не були випадковими випадками. Вони стали ключовою стратегією у розширюючійся екосистемі MEV.

Це також змінило масштаб проблеми. Коли до простору увійшли високооптимізовані шукачі, сендвічування стало більш систематичним і складнішим для звичайних користувачів, щоб уникнути його.

-

Газові війни між конкуруючими ботами

Ще одна важлива історична фаза настала, коли кілька ботів почали націлюватися на одну й ту саму очікувану транзакцію. Якщо один обмін виглядав особливо прибутковим, кілька пошуковців могли одночасно намагатися його обмежити.

Це призвело до війн за газ, коли боти платили все більш високі комісії, щоб отримати пріоритет у транзакціях. Ці змагання показали, наскільки цінними можуть бути можливості сендвічу.

Історично це було переломним моментом, оскільки це продемонструвало, що атаки «сендвіч» — це не дрібна незручність. Вони були економічно значущими, щоб спровокувати інтенсивну конкуренцію між професійними учасниками.

Це також виявило другий рівень неефективності: не лише жертва експлуатувалася, але й конкуренція між ботами могла збільшити навантаження на мережу та вартість транзакцій у цілому.

-

Розширення за межі Ethereum

Хоча ethereum став найбільш відомим середовищем для атак типу «сендвіч», ця тактика не залишилася обмеженою лише одним блокчейном.

Коли інші ланцюги прийняли децентралізовані біржі та торгівлю на основі AMM, подібні вразливості з’явилися й інших місцях. Будь-яка екосистема з цими характеристиками може стати мішенню:

-

видимі очікуючі транзакції

-

активна торгівля токенами

-

пули ліквідності, які передбачувано реагують на розмір замовлення

-

користувачі, готові прийняти прослизання

Це розширення показало, що атаки «сендвіч» не були властиві лише одному бренду чи одному протоколу. Вони були структурною особливістю певних типів ончейн-ринкового дизайну.

Ця історична зміна важлива, бо перенесла розмову від звинувачення однієї ланцюжка до визнання більш широкої проблеми дизайну в DeFi.

-

Ринки мем-монет і токенів з низькою ліквідністю

Ще один дуже помітний приклад атак типу «сендвіч» з’явився на ринках мем-коінів та недавно запущених токенів із низькою ліквідністю.

Ці середовища були особливо привабливими для нападників, оскільки часто поєднували:

-

маленька ліквідність

-

висока волатильність

-

швидкий попит на роздріб

-

широкі налаштування прослизання

-

трейдери поспішають увійти в позиції

За таких умов навіть відносно невеликі попередні угоди могли значно змінювати ціни. Це сприяло використанню користувачів ботами.

Цей етап має історичне значення, оскільки він приніс підходи з сендвіч-атаками до повсякденного досвіду роздрібних трейдерів. Проблема більше не обмежувалася дослідниками чи великими учасниками DeFi. Звичайні користувачі могли відчути це безпосередньо, коли отримували значно гіршу ціну, ніж очікували, під час розробки гарячого токена.

Ризики та заходи обережності при атаках «сендвічем» у DeFi

-

Публічний виставлення mempool: очікуючі транзакції часто видимі до підтвердження, що надає ботам час для виявлення та цілеспрямованої атаки на угоди.

-

Високі налаштування прослизання: Велика толерантність до прослизання надає атакувачам більше можливостей для зміни ціни проти користувачів, одночасно дозволяючи транзакції пройти.

-

Пулі з низькою ліквідністю: низька ліквідність робить ціни більш підданими маніпуляціям, що збільшує ризик атак типу «сендвіч».

-

Приховані втрати: Багато трейдерів помічають лише те, що своп успішно виконано, але не те, що вони отримали гіршу ціну виконання.

-

Неповна захист: інструменти захисту від MEV можуть допомогти зменшити витрати, але не видаляють повного ризику атаки «сендвічем».

-

Застереження для трейдерів: користувачі можуть зменшити ризики, зберігаючи низьке прослизання, уникати неліквідних пулу, розподіляти великі обміни та використовувати інструменти захищеного маршрутизації, де вони доступні.

Висновок

Атака «сендвічем» у криптовалюті — це один із найочевидніших прикладів того, як видимість транзакцій і механізми виконання впливають на реальні результати у DeFi. Зловмисник розміщує одну угоду перед очікуваною транзакцією жертви та ще одну після неї, отримуючи прибуток, тоді як жертва отримує гіршу ціну. Концепція проста, на практиці вона дуже ефективна і тісно пов’язана зі зростанням MEV у децентралізованих ринках.

Ця стаття охопила значення атак типу «сендвіч», їх механізм, причини впливу на криптовалютну торгівлю та безпеку ринку, історичні шаблони, які зробили їх таким важливим темою в DeFi, а також практичні заходи, які користувачі повинні розуміти. Головний висновок простий: успішна угоду не завжди є справедливою. У криптовалюті якість виконання має значення.

Для трейдерів, освітніх фахівців та всіх, хто прагне глибше зрозуміти децентралізовані біржі, атаки «сендвіч» залишаються одним із найважливіших понять сучасного DeFi.

Заклик до дії

Хочете краще зрозуміти ризики торгівлі DeFi? Відвідайте KuCoin Learn, щоб дізнатися більше про атаки «сендвіч», прослизання та інші основи DeFi.

Часто задавані запитання про атаки сендвіч

Що таке атака «сендвічем» у криптовалюті?

Атака «сендвічем» — це експлуатація торгівлі в DeFi, коли нападник розміщує одну угоду перед і одну після очікуючої транзакції жертви, щоб отримати прибуток від руху ціни, спричиненого торгівлею жертви.

Чому це називають атакою «сендвічем»?

Це називається атакою «сендвіч», тому що транзакція жертви розміщується між двома транзакціями нападника, як начинка між двома шматками хліба.

Чи є атака «сендвічем» тим самим, що й фронт-ранінг?

Не зовсім. Передбігання зазвичай означає розміщення транзакції перед іншою очікуваною транзакцією. Атака «сендвічем» — це більш специфічна версія, яка також включає другу угоду після жертви.

Де зазвичай відбуваються атаки-сендвіч?

Вони найчастіше відбуваються на децентралізованих біржах, які використовують автоматизовані ринкові мейкери, особливо коли угоди видно у публічному мемпулі, а пари токенів мають обмежену ліквідність.

Хто найбільш вразливий до атак типу «сендвіч»?

Великі трейдери, користувачі, що торгують токенами з низькою ліквідністю, покупці мем-коїнів та люди, що використовують високі налаштування прослизання, зазвичай найбільш піддані ризику.

Чи можуть відбуватися атаки-сендвіч поза Ethereum?

Так. Вони можуть виникати в будь-якому середовищі блокчейну, де видно очікуючі транзакції, а ціноутворення за моделлю AMM робить порядок транзакцій прибутковим.

Як користувачі можуть зменшити ризик атаки сендвічем?

Користувачі можуть зменшити ризики, звужуючи прослизання, уникати неліквідних пули, розподіляти великі обміни, використовувати інструменти захищеного маршрутизації, де вони доступні, та уважніше стежити за якістю виконання.

Чи є атаки-сендвіч незаконними?

Юридичне врегулювання залежить від юрисдикції та обставин справи. У більшості обговорень щодо криптовалют атаки «сендвіч» розглядаються як питання структури ринку та MEV, а не як проста експлуатація програмного забезпечення.

Відмова від відповідальності: Інформація, надана на цій сторінці, може походити зі сторонніх джерел і не обов’язково відображає погляди або думки KuCoin. Цей контент призначений виключно для загальних інформаційних цілей і не повинен розглядатися як фінансова, інвестиційна або професійна рада. KuCoin не гарантує точність, повноту чи надійність інформації та не несе відповідальності за будь-які помилки, пропуски або наслідки, що виникли внаслідок її використання. Інвестування у цифрові активи супроводжується власними ризиками. Будь ласка, уважно оцініть свій рівень схильності до ризику та фінансову ситуацію перед прийняттям будь-яких інвестиційних рішень. Для отримання додаткової інформації ознайомтеся з нашими Умовами використання та Розкриттям ризиків

Відмова від відповідальності: Для вашої зручності цю сторінку було перекладено за допомогою технології ШІ (на базі GPT). Для отримання найточнішої інформації дивіться оригінальну англійську версію.