Форки шифрування: найвідоміші події розгалуження в історії криптографії

2026/04/12 17:30:17

Історія шифрування зазвичай розповідається через алгоритми, стандарти та прориви в математиці. Але деякі з найважливіших поворотних моментів відбулися через щось набагато більш практичне: форки програмного забезпечення. У криптографії форк рідко є просто суперечкою програмістів або звичайною інженерною гілкою. Він зазвичай відбувається, коли довіра під тиском — після кризи безпеки, невдачі в управлінні, конфлікту з ліцензією або раптового завершення великого проекту. Коли це відбувається, спільнота повинна вирішити, яка кодова база заслуговує на захист реальних систем у майбутньому.

До кінця цієї статті ви отримаєте чітке уявлення про найвідоміші події форків в історії криптографії, причини кожного розколу та проекти, які стали представницькими іменами цих перехідних етапів. Центральні історії включають сімейство форків OpenSSL, падіння TrueCrypt і підйом VeraCrypt, перехід від NaCl до libsodium, а також лінію SSH, яка призвела до створення OpenSSH. У процесі також пояснюється різниця між справжнім форком коду та наступником, заснованим на стандартах, таким як GnuPG у екосистемі OpenPGP.

Гак

Що робить інтернет, коли програмне забезпечення, що захищає веб-сайти, сервери та зашифровані файли, більше не може бути довіреним у своєму поточному вигляді?

У криптографії відповіддю часто є форк, і деякі з цих форків змінили стек безпеки сучасного світу.

Огляд

Ця стаття охоплює найвідоміші події форків в історії криптографії, включаючи:

-

OpenSSL та проекти, які відділилися від нього, зокрема LibreSSL, BoringSSL та пізніше AWS-LC

-

Закриття TrueCrypt та виникнення VeraCrypt

-

Еволюція NaCl у більш придатну для впровадження libsodium

-

лінія SSH до OSSH до OpenSSH

-

чому GnuPG належить до розмови, хоча він не є прямим форком PGP

Теза

Історія форків шифрування показує, що криптографія розвивається не лише завдяки теорії, а й через вибір механізмів управління та реалізації. Найвідоміші події форків стали відомими саме тому, що вони відповіли на складне питання: коли початковий шлях більше не викликає достатньо довіри, який проект має його замінити?

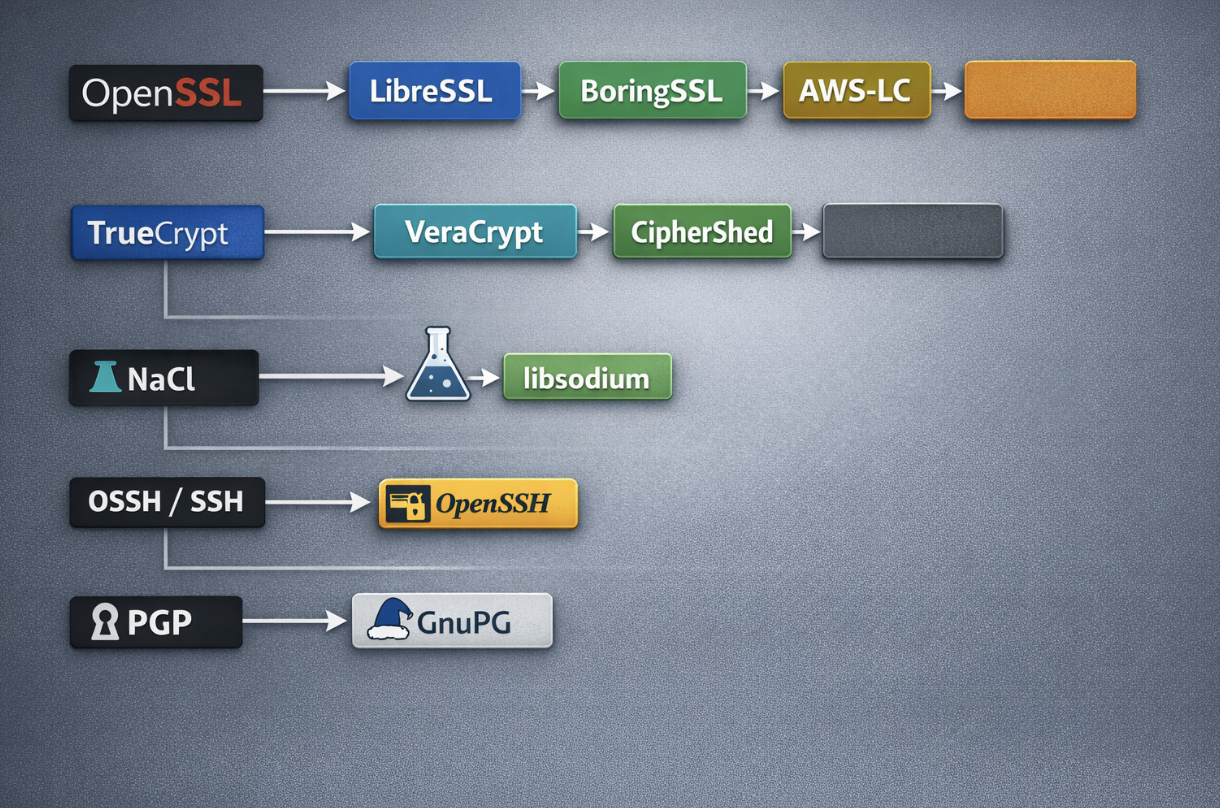

Діаграма у форматі хронології, що показує основні лінії форків шифрування: OpenSSL до LibreSSL, BoringSSL та AWS-LC; TrueCrypt до VeraCrypt та CipherShed; NaCl до libsodium; OSSH/SSH до OpenSSH; та PGP до GnuPG.

Роль форків у історії криптографії

У більшості категорій програмного забезпечення форк — це просто зміна напрямку. У криптографії він зазвичай означає щось набагато серйозніше. Форк з’являється, коли впевненість у початковому проекті починає зменшуватися, незалежно від того, чи через порушення безпеки, проблеми з підтримкою, питання управління чи зростаюче відчуття, що програмне забезпечення більше не є достатньо надійним для такої чутливої ролі.

Це має значення, бо програмне забезпечення шифрування знаходиться в центрі цифрової довіри. Воно допомагає забезпечити мережеві з’єднання, захистити збережені файли, керувати ключами, підтверджувати сертифікати та перевіряти цілісність. Іншими словами, навіть якщо криптографія сама по собі математично надійна, її реалізація все одно має бути відповідною. Слабкий код, погана підтримка або проект, який надто складно аудитувати, можуть створювати реальні ризики безпеки. Коли відбувається форк у цій сфері, це часто не про вподобання розробників, а про вирішення, який проект має продовжувати захищати реальні системи.

Найважливіші шифрування форки зазвичай відбуваються з кількох постійних причин:

-

серйозна вразливість виявляє глибші проблеми в початковій кодовій базі

-

проект стає надто складним або надто застарілим, щоб його безпечно підтримувати

-

компанії потрібна спеціалізована галузь для своєї власної інфраструктури

-

поважний дизайн вимагає більш практичної та портативної реалізації

Ці шаблони пояснюють, чому деякі форки стають визначальними моментами в історії криптографії, а не другорядними проектами.

Кризи безпеки та відновлення довіри

Деякі з найвідоміших подій форків починаються після публічного порушення безпеки. Коли це відбувається, форк стає способом відновлення довіри. Нова команда може спростити код, видалити ризиковані застарілі компоненти, застосувати строгіші практики перевірки та представити чіткішу філософію безпеки.

Це одна з причин, чому форки в криптографії привертають стільки уваги. Вони часто є відповіддю на порушену модель довіри. Спільнота більше не питає, яка версія зручніша. Вона питає, яка версія безпечніша для довіри.

Обслуговування, управління та якість коду

Форки також мають значення, бо безпечне програмне забезпечення залежить від сильного керівництва. Проект може залишатися популярним роками, тоді як тихо стає складнішим для перевірки, складнішим для модернізації та більш хрупким під поверхнею. У криптографії це особливо небезпечно, бо програмне забезпечення безпеки має залишатися зрозумілим та аудитованим протягом часу.

Форк може забезпечити практичний скидання, створюючи:

-

більш прозора управа

-

суворіші стандарти розробки

-

краща довгострокова підтримка

-

кодова база, яку легше перевірити

У цьому сенсі форк не завжди є фрагментацією. Іноді це єдиний реалістичний спосіб відновити дисципліну та довіру.

Прямі форки та наступні проекти

Також важливо точно використовувати термін форк. Не кожен великий розкол в історії криптографії є буквальним форком коду. Деякі проекти безпосередньо гілляться від старішого дерева джерел, тоді як інші краще описувати як наступників, які продовжують ту саму роль або стандарт.

Простий спосіб зрозуміти різницю:

-

Прямі форки продовжують оригінальну базу коду

-

Проєкти-наступники беруть на себе ту саму функцію, не буваючи прямими копіями коду

-

Континуації, побудовані на основі стандартів, базуються на одному й тому ж відкритому стандарті, а не на одному й тому ж коді

Ця відмінність зберігає історію точною. OpenSSL до LibreSSL — це прямий форк. NaCl до libsodium — також прямий форк. PGP до GnuPG належить до тієї ж ширшої історичної дискусії, але краще розуміти його як стандартно-орієнтовану наступницю, а не строгий розгалуження коду.

Ось чому форки мають таке значення в історії криптографії. Вони — не просто технічні гілки. Це моменти, коли спільнота безпеки переоцінює довіру і вирішує, які проекти достатньо міцні, щоб продовжувати розвиватися.

OpenSSL і сімейство форків, які змінили шифрування в інтернеті

Жодна подія форку в практичному шифруванні не є більш відомою, ніж та, що стосувалася OpenSSL. Роками OpenSSL був однією з найбільш широко використовуваних криптографічних бібліотек в інтернеті. Він розташовувався під TLS на серверах, клієнтах, операційних системах та вбудованих платформах. Це робило його фундаментальною інфраструктурою. Але його важливість також виявила вартість складності. Коли довіра до такого проекту послаблюється, наслідки набагато більші, ніж у типовому стеку застосунків.

LibreSSL: очищення та підсилення форк

LibreSSL виник як одна з найбільш помітних відповідей на питання, яким має виглядати безпечніша криптографічна бібліотека після кризи OpenSSL кілька років тому. Проект описує себе як версію стеку TLS і криптографії, розгалужену від OpenSSL у 2014 році, з цілями, що включають модернізацію кодової бази, покращення безпеки та застосування процесів розробки з найкращими практиками. Ця формулювання пояснює, чому LibreSSL став історично важливим. Це було не просто переіменування. Це була свідома спроба зробити велику криптографічну бібліотеку простішою для розуміння, легшою для аудиту та менш навантаженою застарілим кодом.

Репрезентативна цінність LibreSSL є символічною, а також технічною. Вона означає ідею, що криптографічна довіра залежить від підтримуваності. Математично безпечна система недостатня, якщо реалізація є непорядною, неузгодженою або надто складною для перевірки. LibreSSL став відомим, тому що перетворив цю стурбованість на форк із чіткою місією та сильною безпечною культурою за ним.

BoringSSL: спеціалізований форк для екосистеми Google

Відповідь Google на ту саму загальну проблему була іншою. BoringSSL описує себе як форк OpenSSL, створений для задоволення потреб Google, і чітко зазначає, що не призначений для загального використання так само, як OpenSSL. Ця відмінність є центральною для його місця в історії. LibreSSL представляв один шлях: спростити та покращити для широкого кола користувачів безпеки. BoringSSL представляв інший: створити форк, оптимізований для строго контролюваної внутрішньої екосистеми, де компроміси сумісності можуть оброблятися централізовано.

Ось чому BoringSSL має значення, навіть якщо його не позиціонують як універсальну бібліотеку для нижчих рівнів. Він демонструє, як криптографічні форки можуть визначатися не лише потребами відновлення публічної довіри, а й реальними умовами розгортання. Великі платформи іноді потребують свободи приймати агресивні рішення щодо API чи ABI, які загальноприйнятий проект верхнього рівня не може безпечно приймати. BoringSSL став одним із найважливіших криптографічних форків саме тому, що відображає пріоритети великої виробничої середовища, а не потреби кожного стороннього користувача.

AWS-LC: пізніша гілка в тій самій сім’ї

AWS-LC продовжує цю лінію ще далі. AWS описує AWS-LC як універсальну криптографічну бібліотеку, яку підтримує його команда криптографії і яка базується на коді з проектів Google BoringSSL та OpenSSL. Це розміщує AWS-LC в тій самій історичній родині форків, навіть хоча він з’явився пізніше. Це показує, як велика криптографічна база може породити кілька нащадків з різними припущеннями щодо функціонування: один зосереджений на очищенні та аудиті, один адаптований під потреби Google, і один пристосований для середовищ AWS та клієнтів.

В сукупності OpenSSL, LibreSSL, BoringSSL та AWS-LC утворюють найважливіший кластер форків у сучасній історії шифрування. Вони є представницькими проектами не лише через спільне походження, а й тому, що кожен з них дає власну відповідь на один і той самий запитання: як слід підтримувати та розвивати критичну криптографічну інфраструктуру?

TrueCrypt і пошук надійної спадкоємці

Якщо історія OpenSSL — це найбільша інфраструктурна подія форку, то історія TrueCrypt — це найвідоміший розкол у шифруванні для кінцевих користувачів. TrueCrypt став одним із найвідоміших інструментів шифрування дисків у світі, оскільки пропонував практичне шифрування контейнерів, розділів і повних дисків на кількох платформах. Потім проект ефективно завершився. Офіційний сайт досі попереджає, що використання TrueCrypt не є безпечним, оскільки він може містити нез виправлені проблеми безпеки, і зазначає, що розробка була припинена у травні 2014 року. Ця раптова зупинка перетворила проект із надійного інструменту на історичний розрив.

VeraCrypt: домінуючий наступник

Найважливішим проектом, що виник із цієї розриву, була VeraCrypt. VeraCrypt позиціонує себе як безкоштовне відкрите програмне забезпечення для шифрування дисків для Windows, macOS та Linux. Ще важливіше, воно стало практичним продовженням лінійки TrueCrypt для більшості користувачів. Коли люди обговорюють відому подію форку TrueCrypt, зазвичай мають на увазі саме VeraCrypt. Вона успадкувала терміновість бази користувачів оригінального проекту: люди все ще потребували зашифрованих контейнерів, повного захисту диска та підтримуваного шляху подальшого розвитку.

Значення VeraCrypt полягає не тільки у інноваціях, а й у неперервності. У криптографії неперервність — це не дрібниця. Користувачі не можуть легко відмовитися від інструментів, які захищають конфіденційні файли та системи. Успішна альтернатива повинна зберігати достатньо знайомих елементів, щоб забезпечити міграцію, а також створювати впевненість у тому, що проект живий і отримує підтримку. VeraCrypt став історично важливим, бо краще за інших учасників зміг здійснити цей перехід.

CipherShed і загальний момент форку

CipherShed також входить до історичного запису як відомий форк TrueCrypt, хоча на практиці він ніколи не став настільки відомим, як VeraCrypt. Його значення має символічний характер: він нагадує нам, що коли великий проект шифрування зникає, спільноти часто досліджують не один шлях врятування. Але з часом зазвичай один наступник стає визнаним носієм стандарту. У цьому випадку це була VeraCrypt.

Подія TrueCrypt — один із найчіткіших прикладів форку, спричиненого кризою управління. Не було чіткого, порядного переходу. Довіра до початкового проекту зникла майже за одну ніч. Подія форку мала значення, бо користувачам потрібна була вірогідна альтернатива негайно, а не як абстрактна інженерна вправа, а як операційна необхідність.

NaCl до libsodium: форк, який покращив зручність використання

Не кожен відомий форк шифрування виникає через скандал чи кризу. Деякі стають відомими, бо вирішують тихий, але не менш важливий проблему зручності використання. NaCl, бібліотека мережевого та криптографічного захисту, мала великий вплив завдяки своєму переконаному, сучасному підходу до криптографічних API. Вона сприяла безпечнішим значенням за замовчуванням та чистішим абстракціям. Але не завжди була найзручнішою для масових розробників у плані пакування, розгортання чи інтеграції в різних середовищах.

Власна документація libsodium пояснює, чому вона стала представницькою наступницею. Вона описує себе як переносимий, крос-компілюваний, встановлюваний і пакетний форк NaCl із сумісним, але розширеним API для покращення зручності використання. Це опис не є маркетинговою брехнею. Він точно вказує на причину, через яку libsodium стала історично значущою. Вона зробила сильну криптографію простішою для правильного використання у виробничому програмному забезпеченні.

Такий форк має значення, тому що погана ергономіка може стати проблемою безпеки. Коли криптографічні бібліотеки важко інтегрувати або легко неправильно використовувати, команди роблять помилки. Важливість libsodium полягає в тому, щоб заповнити розрив між потужним криптографічним дизайном і практичним програмуванням програмного забезпечення. Вона продовжила сучасну філософію NaCl, зробивши її більш доступною для розробників додатків та екосистем мов.

Серед криптографічних проектів, спрямованих на розробників, форк NaCl у libsodium є одним із найвпливовіших. Він, можливо, не привернув такої ж уваги громадськості, як завершення TrueCrypt, але щодо довгострокового впливу на те, як створюються безпечні застосунки, він належить до найвищих позицій у списку.

SSH, OSSH та OpenSSH

OpenSSH іноді розглядається окремо, оскільки це набір безпечних засобів зв’язку, а не універсальна криптографічна бібліотека. Але історично він абсолютно належить до будь-якого серйозного списку відомих форків шифрування. Історія проекту OpenSSH стверджує, що команда OpenBSD вирішила зробити форк від випуску OSSH і розвивати його швидко, використовуючи той самий процес аудиту безпеки, що й формував сам OpenBSD. Це робить OpenSSH чітким форком, а не просто не пов’язаною реалізацією.

Що сталося далі, робить цю лінію настільки важливою. OpenSSH не залишився бічною гілкою. Він став домінуючою реалізацією SSH у Unix-подібних системах та одним із найбільш надійних інструментів безпечного віддаленого доступу у світі. На практиці це означає, що відгалужена лінія стала стандартною для величезної частини інфраструктури Інтернету. Це один із найчіткіших прикладів того, як форк переміг настільки вирішувально, що багато користувачів взагалі перестали сприймати його як форк.

Представницькими проектами тут є оригінальна лінія SSH, OSSH та OpenSSH. Важливість форку полягає в тому, як він перетворив безпечний доступ SSH на стандартну операційну здатність, підтримувану широко відомою відкритою реалізацією. Це важливий розділ у історії зашифрованих комунікацій.

PGP і GnuPG: історично ключові, але не є прямим форком коду

PGP і GnuPG часто включаються до списків відомих форків шифрування, але стосунки між ними потрібно описувати обережно. GnuPG стверджує, що є повною та вільною реалізацією стандарту OpenPGP. Це означає, що він знаходиться в тій самій широкій екосистемі, що й PGP, і став вільним рішенням для тих самих потреб шифрування та підпису. Але краще розуміти його як наступника, заснованого на стандартах, ніж як пряме форкування вихідного коду.

Ця відмінність варта збереження, бо історія стає чіткішою, коли терміни використовуються точно. Якщо питання стосується ширших «форкоподібних» поворотних моментів історії шифрування, PGP і GnuPG мають бути в обговоренні. Якщо питання стосується буквальних форків коду, вони не належать до тієї ж категорії, що й OpenSSL до LibreSSL або NaCl до libsodium. Однак GnuPG залишається одним із найважливіших представницьких проектів у історії шифрування, оскільки він продовжив модель OpenPGP у відкритій та широко прийнятій формі.

Форки шифрування в криптовалюті

На перший погляд, форки шифрування можуть здатися нишевою темою з історії програмного забезпечення для безпеки, а не чимось, що безпосередньо пов’язане з криптовалютами. Але зв’язок ближчий, ніж здається. Криптоіндустрія залежить від довіри на кожному рівні, і ця довіра не будується лише на дизайні блокчейну. Вона також залежить від безпеки програмного стеку, що лежить в основі гаманців, обробки ключів, систем аутентифікації, API, внутрішніх комунікацій та ширшої інфраструктури, яка забезпечує захист цифрових активів.

-

Криптовалюта залежить від надійного програмного забезпечення безпеки, а не лише від блокчейн-протоколів.

-

Форки відбуваються, коли довіра знижується через проблеми з безпекою, погане обслуговування або проблеми з управлінням.

-

Форки OpenSSL показують, наскільки критична криптографічна інфраструктура може розділитися, коли початковий проект більше не виглядає достатнім.

-

Перехід від TrueCrypt до VeraCrypt підкреслює потребу у надійному наступнику, коли інструмент шифрування втрачає довіру.

-

NaCl до libsodium показує, що криптографія, яка простіша у використанні, може покращити реальну безпеку.

-

Головний висновок: безпека криптовалют залежить якісності коду, можливості аудиту, обслуговування та довгострокового керівництва.

Висновок

Найвідоміші події форків в історії криптографії не відомі тому, що розробники сперечалися про стиль коду. Вони відомі тому, що позначили моменти, коли спільнота мусила відновити довіру до критично важливої програми безпеки. Сімейство OpenSSL породило LibreSSL, BoringSSL та AWS-LC. Закінчення TrueCrypt підняло VeraCrypt як провідного наступника. Ідеї NaCl досягли ширшого використання у виробництві завдяки libsodium. Лінія SSH породила OpenSSH, який став стандартною реалізацією безпечного шелу на більшості інтернету. І хоча GnuPG не є прямим форком PGP, він залишається одним із найважливіших проектів-наступників у загальній історії криптографії.

OpenSSL, LibreSSL, BoringSSL, AWS-LC, TrueCrypt, VeraCrypt, CipherShed, NaCl, libsodium, SSH, OSSH, OpenSSH, PGP та GnuPG. Разом вони показують, що історія криптографії стосується не лише теорії, а й управління та реалізації.

Заклик до дії

Шукаєте більше криптоосвіти та практичних інсайтів про блокчейн? Перегляньте останні статті на KuCoin Learn та дослідьте всю платформу KuCoin.

ЧАСТІ ПИТАННЯ

Що таке шифрувальний форк?

Форк шифрування — це розгалуження від існуючого криптографічного проекту зі створенням окремої кодової бази з власним напрямком розробки.

Який найвідоміший форк шифрування?

Сімейство форків OpenSSL зазвичай є найважливішим з практичної точки зору, оскільки вплинуло на основну інфраструктуру безпеки Інтернету і породило основних нащадків, таких як LibreSSL і BoringSSL.

Чи є VeraCrypt форком TrueCrypt?

VeraCrypt — це найвідоміший наступник у лінійці TrueCrypt і став домінуючою підтримуваною продовженням після припинення розробки TrueCrypt у 2014 році.

Чи є libsodium форком NaCl?

Так. libsodium відкрито описує себе як форк NaCl із сумісним, але розширеним API.

Чи був OpenSSH справжнім форком?

Так. Офіційна історія проекту OpenSSH стверджує, що команда OpenBSD створила форк від випуску OSSH.

Чи є GnuPG форком PGP?

Не у строгому сенсі кодової бази. GnuPG краще описувати як вільну реалізацію стандарту OpenPGP.

Чому форки мають значення в криптографії?

Вони мають значення, бо часто визначають, які реалізації користувачі вірять для безпечного зв’язку, роботи з ключами, зашифрованого зберігання та безпеки додатків.

Які представницькі проекти я маю запам’ятати?

Ключовими назвами є OpenSSL, LibreSSL, BoringSSL, AWS-LC, TrueCrypt, VeraCrypt, NaCl, libsodium, SSH, OSSH, OpenSSH та GnuPG як стандартна наступна версія.

Відмова від відповідальності: Інформація, надана на цій сторінці, може походити зі сторонніх джерел і не обов’язково відображає погляди або думки KuCoin. Цей контент призначений виключно для загальних інформаційних цілей і не повинен розглядатися як фінансова, інвестиційна або професійна рада. KuCoin не гарантує точність, повноту чи надійність інформації та не несе відповідальності за будь-які помилки, пропуски або наслідки, що виникли внаслідок її використання. Інвестування в цифрові активи супроводжується власними ризиками. Будь ласка, уважно оцініть свій рівень схильності до ризику та фінансову ситуацію перед прийняттям будь-яких інвестиційних рішень. Для отримання додаткової інформації ознайомтеся з нашими Умовами використання та Заявою про ризики

Відмова від відповідальності: Для вашої зручності цю сторінку було перекладено за допомогою технології ШІ (на базі GPT). Для отримання найточнішої інформації дивіться оригінальну англійську версію.