ผู้เขียน: คลออด, ซินเชียว TechFlow

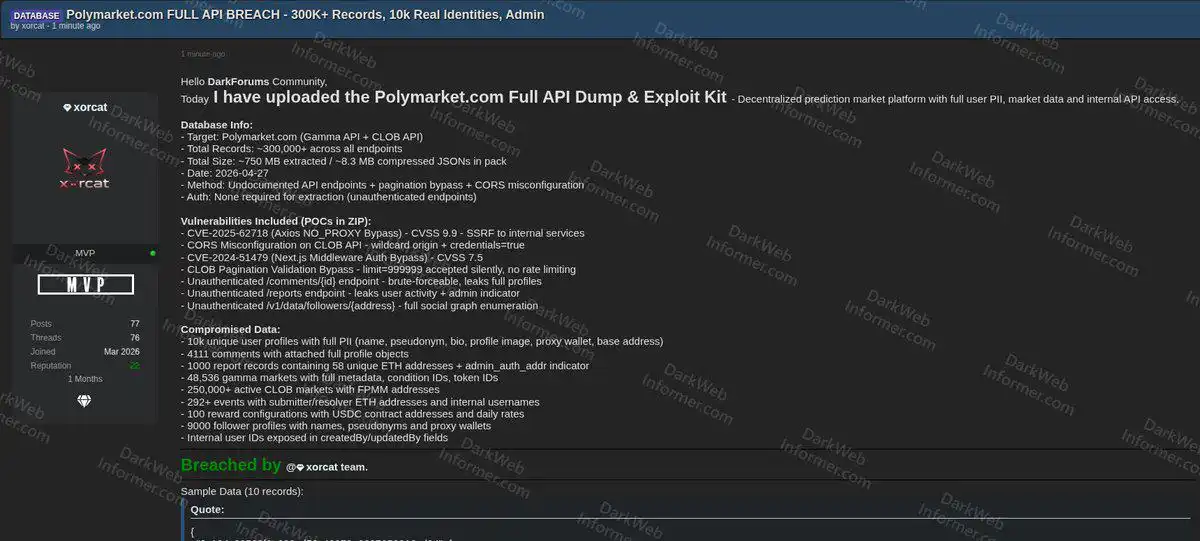

คำนำของ Shenchao: แฮกเกอร์ที่ใช้นามแฝงว่า "xorcat" ได้อัปโหลดไฟล์บีบอัดบนฟอรัมอาชญากรรมไซเบอร์เมื่อวันที่ 27 เมษายน ซึ่งภายในมีข้อมูลกว่า 300,000 รายการที่ดึงมาจาก Polymarket ไฟล์สคริปต์ใช้งานได้ 5 ไฟล์ และช่องโหว่ระดับ CVE 2 ช่องโหว่ ข้อมูลต้นฉบับมีขนาดประมาณ 750MB

บัญชีข้อมูลภัยคุกคามบล็อกเชน Dark Web Informer เปิดเผยเรื่องนี้บน X ในวันถัดไป Polymarket ตอบกลับในวันเดียวกัน โดยระบุว่าข้อมูลที่เกี่ยวข้อง “สามารถเข้าถึงได้ผ่าน API สาธารณะ” และจัดประเภทเหตุการณ์นี้เป็น “ฟีเจอร์” แทนการรั่วไหล อย่างไรก็ตาม คำแถลงอย่างเป็นทางการไม่ได้ตอบสนองโดยตรงต่อรายละเอียดการตั้งค่า API ที่ผิดพลาดและการใช้ช่องโหว่ที่แฮกเกอร์ระบุ

วันที่ 27 เมษายน ผู้โจมตีที่ใช้นามแฝงว่า "xorcat" ได้อัปโหลดไฟล์บีบอัดลงบนฟอรัมอาชญากรรมออนไลน์: ไฟล์ JSON ขนาด 8.3 เมกะไบต์ ซึ่งเมื่อแตกไฟล์แล้วจะมีขนาดประมาณ 750 เมกะไบต์ ประกอบด้วยบันทึกมากกว่า 300,000 รายการที่ดึงมาจาก Polymarket ไฟล์สคริปต์ใช้ประโยชน์จากช่องโหว่ที่ยังใช้งานอยู่ 5 ไฟล์ และรายงานทางเทคนิค

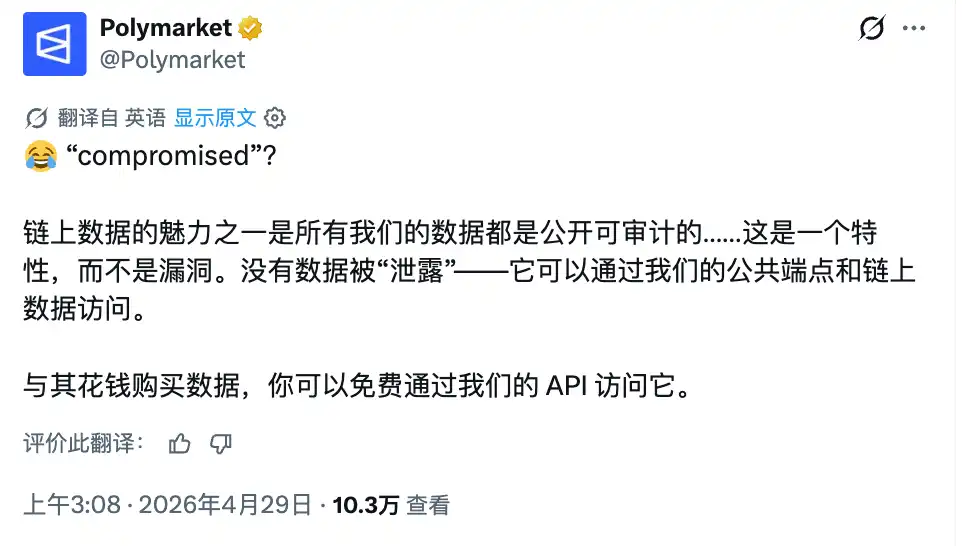

Polymarket ตอบกลับในวันเดียวกัน แต่การตอบกลับไม่ใช่การขอโทษหรือตรวจสอบปัญหาแบบทั่วไป แต่เป็นการโต้แย้งที่ดูเหมือนท้าทาย บัญชีทางการของแพลตฟอร์มโพสต์บน X ว่า ข้อมูลทั้งหมดสามารถเข้าถึงได้ผ่านจุดปลายเปิดและข้อมูลบนบล็อกเชน และจัดให้เป็น “ฟีเจอร์ ไม่ใช่ช่องโหว่”

เหตุการณ์นี้จึงกลายเป็นโรชomon: ฝั่งแฮกเกอร์ยืนยันว่านี่คือการโจมตีข้อมูลที่เปิดเผยโดยไม่ได้แจ้งล่วงหน้า และชี้เฉพาะจุดการตั้งค่า API ที่ผิดพลาดบางจุด; ฝั่งแพลตฟอร์มยืนยันว่าข้อมูลทั้งหมดเป็นข้อมูลสาธารณะ และไม่มีข้อมูลส่วนตัวใดถูกรั่วไหล

เส้นทางการโจมตี: “ประตูหลายบานที่ไม่ได้ล็อกไว้”

ตามคำอธิบายของ xorcat ในโพสต์บนฟอรัม การโจมตีไม่ได้พึ่งพาช่องโหว่ที่ซับซ้อนใดๆ หนึ่งช่องเดียว แต่ดูเหมือนการผ่านประตูหลายบานที่ไม่ได้ล็อก ตามการวิเคราะห์ย้อนหลังของสื่อด้านความปลอดภัยทางไซเบอร์ The CyberSec Guru การโจมตีส่วนใหญ่ใช้ประโยชน์จากปัญหาสามประเภท: จุดสิ้นสุด API ที่ไม่เปิดเผย, การหลีกเลี่ยงการแบ่งหน้าของ API การซื้อขาย CLOB (Central Limit Order Book), และการตั้งค่า CORS (Cross-Origin Resource Sharing) ที่ผิดพลาด

รายงานสาธารณะชี้ให้เห็นว่าจุดเชื่อมต่อหลายจุดของ Polymarket ไม่จำเป็นต้องมีการยืนยันตัวตนเลย ตัวอย่างเช่น จุดเชื่อมต่อความคิดเห็นรองรับการโจมตีแบบแรงดันเพื่อค้นหาโปรไฟล์ผู้ใช้ทั้งหมด; จุดเชื่อมต่อรายงานเปิดเผยข้อมูลกิจกรรมของผู้ใช้; และจุดเชื่อมต่อผู้ติดตามอนุญาตให้บุคคลใดก็ได้โดยไม่ต้องล็อกอินวาดแผนที่ความสัมพันธ์ทางสังคมทั้งหมดของที่อยู่กระเป๋าเงินใดๆ

ในบันทึกกว่า 300,000 รายการมีอะไรอยู่บ้าง

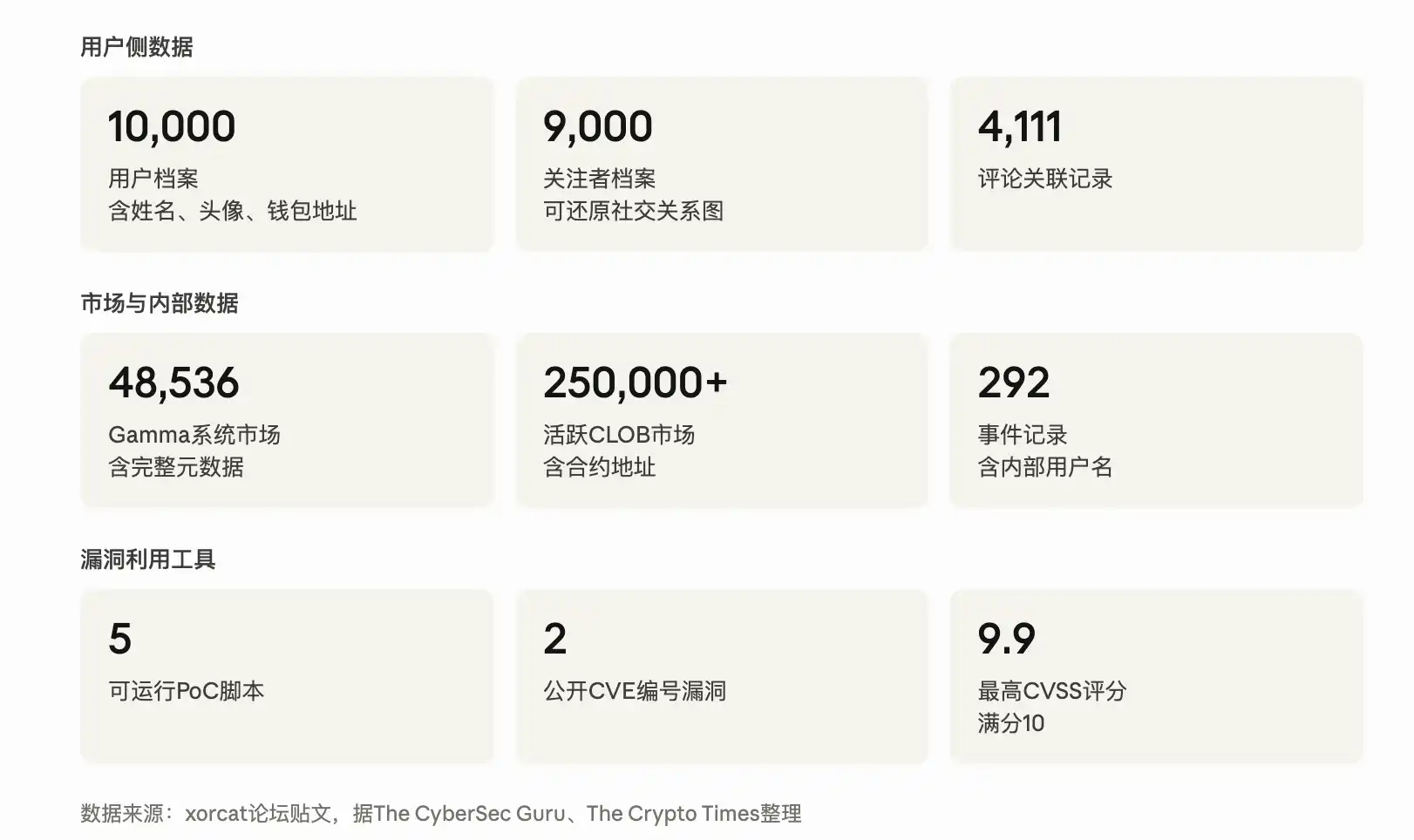

การวิเคราะห์โพสต์บนฟอรัม xorcat และการทบทวนโดย The CyberSec Guru และ The Crypto Times แสดงให้เห็นว่าชุดข้อมูลที่รั่วไหลถูกจัดระเบียบไว้ประมาณสามหมวดหมู่หลัก ได้แก่ ผู้ใช้ ตลาด และเครื่องมือโจมตี (ดูข้อมูลด้านล่าง)

ข้อมูลผู้ใช้ 10,000 รายการประกอบด้วยชื่อ ชื่อเล่น คำอธิบายส่วนตัว รูปโปรไฟล์ ที่อยู่กระเป๋าตัวแทน และที่อยู่กระเป๋าพื้นฐาน ข้อมูลผู้ติดตาม 9,000 รายการสามารถสร้างแผนที่ความสัมพันธ์ทางสังคม ข้อมูลความคิดเห็น 4,111 รายการมีข้อมูลผู้ใช้ที่เกี่ยวข้องอยู่ด้วย บันทึกการรายงาน 1,000 รายการเกี่ยวข้องกับที่อยู่ Ethereum ที่ไม่ซ้ำกัน 58 ที่อยู่ ฟิลด์ ID ผู้ใช้ภายในเช่น createdBy และ updatedBy ก็กระจายอยู่ทั่วทั้งระบบ ช่วยให้สามารถกู้คืนรูปร่างบางส่วนของโครงสร้างบัญชีแพลตฟอร์มได้

ตลาดด้านข้างครอบคลุม 48,536 ตลาดจากระบบ Polymarket Gamma (รวมข้อมูลเมตาเต็มรูปแบบ, condition ID, token ID), มากกว่า 250,000 ตลาด CLOB ที่ใช้งานอยู่ (พร้อมที่อยู่สัญญา FPMM), 292 เหตุการณ์ที่มีชื่อผู้ใช้ภายในและที่อยู่กระเป๋าเงินของผู้ส่งและผู้ตัดสิน, และ 100 การตั้งค่ารางวัลที่มีที่อยู่สัญญา USDC และอัตราการจ่ายรายวัน

ที่อยู่กระเป๋าเงินบนบล็อกเชนนั้นเป็นความลับโดยธรรมชาติ แต่เมื่อมันปรากฏร่วมกับชื่อ โปรไฟล์ส่วนตัว หรือรูปโปรไฟล์ ความเป็นส่วนตัวก็จะสูญสลายทันที นี่คือประเด็นถกเถียงหลักที่ Polymarket ไม่ได้กล่าวถึงในการตอบกลับครั้งนี้:

การที่ข้อมูลเป็น “สาธารณะ” กับการที่ข้อมูลที่ถูกรวมกลุ่มยังคงรักษาตัวตนของผู้ใช้ได้ เป็นปัญหาสองเรื่องที่แตกต่างกัน

“นี่คือฟีเจอร์ ไม่ใช่ช่องโหว่”: การโต้ตอบของ Polymarket

การตอบกลับของ Polymarket บน X เมื่อวันที่ 28 เมษายน มีเพียงทวีตเดียว แพลตฟอร์มนี้เริ่มต้นด้วยอีโมจิ «😂» โดยตั้งคำถามเกี่ยวกับคำว่า «ถูกโจมตี» ก่อนจะโต้แย้งทีละข้อ: ข้อมูลบนบล็อกเชนสามารถตรวจสอบได้โดยสาธารณะ ไม่มีข้อมูลใดถูก «รั่วไหล» ข้อมูลเดียวกันนี้สามารถเข้าถึงได้ฟรีผ่าน API สาธารณะอยู่แล้ว ไม่จำเป็นต้องจ่ายเงินซื้อ ทั้งหมดนี้สรุปด้วยข้อความว่า «นี่คือฟีเจอร์ ไม่ใช่ช่องโหว่»

The Crypto Times รายงานว่า การตอบกลับของ Polymarket ไม่ได้จัดการกับข้อกล่าวอ้างทางเทคนิคที่แฮกเกอร์ระบุอย่างตรงจุด รวมถึงการตั้งค่า API ผิดพลาด การตั้งค่า CORS ผิดพลาด เอนด์พอยต์ที่ไม่เปิดเผย และการขาดการจำกัดอัตราการใช้งาน แพลตฟอร์มเน้นโจมตีในระดับที่ง่ายที่สุดในการโต้แย้ง นั่นคือ “ข้อมูลเป็นสาธารณะหรือไม่” แต่กลับเงียบต่อปัญหาความปลอดภัยที่สำคัญกว่า นั่นคือ “ผู้โจมตีสามารถดึงข้อมูลและจัดกลุ่มเป็นชุดจำนวนมากผ่านเส้นทางที่ไม่ได้ตั้งใจ”

ในส่วนของ xorcat ยังระบุว่าไม่ได้แจ้งล่วงหน้าให้ Polymarket ทราบ เนื่องจากแพลตฟอร์มนี้ไม่มีโปรแกรมรางวัลสำหรับการรายงานช่องโหว่ จุดนี้ยังไม่ได้รับการยืนยันจากบุคคลที่สาม แต่หากเป็นความจริง ก็สะท้อนถึงช่องว่างบางอย่างของ Polymarket ในด้านการจัดการความปลอดภัยอย่างแข็งขัน: ไม่มีช่องทางการเปิดเผยอย่างรับผิดชอบอย่างเป็นทางการ ทำให้ผู้โจมตีมีแนวโน้มที่จะเผยแพร่ข้อมูลอย่างเปิดเผยแทนที่จะรายงานภายใน

นี่ไม่ใช่ครั้งแรกที่ Polymarket ถูกเปิดเผยปัญหาด้านความปลอดภัย

ย้อนกลับไปที่เส้นเวลา ระหว่างเดือนสิงหาคมถึงกันยายน 2024 ผู้ใช้หลายคนที่ล็อกอินเข้าสู่ Polymarket ผ่านบัญชี Google รายงานว่า USDC ถูกขโมย โดยผู้โจมตีใช้การเรียกฟังก์ชัน proxy ใน Magic Labs SDK เพื่อโอนยอดเงินผู้ใช้ไปยังที่อยู่ฟิชชิง Polymarket ยืนยันว่ามีการโจมตีลักษณะเดียวกันอย่างน้อย 5 ครั้งก่อนสิ้นเดือนกันยายน

ในเดือนพฤศจิกายน 2025 แฮกเกอร์ใช้ช่องความเห็นของ Polymarket เพื่อเผยแพร่ลิงก์ฟิชชิง เมื่อผู้ใช้คลิกที่ลิงก์ จะมีการติดตั้งสคริปต์ที่เป็นอันตรายลงในอุปกรณ์ของผู้ใช้ กิจกรรมการหลอกลวงที่เกี่ยวข้องส่งผลให้เกิดความสูญเสียรวมกว่า 500,000 ดอลลาร์สหรัฐ

ในเดือนธันวาคม 2025 ได้เกิดการถูกขโมยบัญชีเป็นจำนวนมากอีกครั้ง Polymarket ยืนยันเหตุการณ์นี้บน Discord และอ้างว่าเกิดจาก “ช่องโหว่ของบริการยืนยันตัวตนของบุคคลที่สาม” การอภิปรายบนโซเชียลมีเดียส่วนใหญ่ชี้ไปที่ผู้ใช้ที่เข้าสู่ระบบผ่านอีเมลของ Magic Labs แพลตฟอร์มไม่ได้เปิดเผยชื่อผู้ให้บริการที่เกี่ยวข้อง รวมถึงไม่ได้เปิดเผยจำนวนผู้ใช้ที่ได้รับผลกระทบและขนาดของความสูญเสีย

หลังจากเหตุการณ์แต่ละครั้ง แพลตฟอร์มได้ให้การตอบสนองในระดับที่ต่างกัน: บางครั้งโทษผู้ให้บริการภายนอก บางครั้งรับผิดชอบและสัญญาจะติดต่อผู้ใช้ที่ได้รับผลกระทบ แต่เหตุการณ์ xorcat ครั้งนี้เป็นครั้งแรกที่ใช้ข้ออ้างว่า “ข้อมูลนี้เป็นข้อมูลสาธารณะ” เป็นข้อป้องกันเต็มรูปแบบ จากมุมมองทางประวัติศาสตร์ การตอบสนองครั้งนี้ดูเหมือนเป็นการแย่งชิงการตีความลักษณะของเหตุการณ์ มากกว่าการตอบสนองต่อเหตุการณ์ด้านความปลอดภัยตามปกติ

ณ ขณะที่รายงานนี้ถูกเผยแพร่ Polymarket ยังไม่ได้ให้คำอธิบายเกี่ยวกับการแก้ไขช่องโหว่ทางเทคนิคที่ xorcat เปิดเผย และสคริปต์ PoC บนฟอรัมยังสามารถดาวน์โหลดได้โดยบุคคลทั่วไป