บรรณาธิการ: เมื่อความสามารถของ AI เริ่มเข้าใกล้ขอบเขตของ “เครื่องมือทั่วไป” ความหมายของความปลอดภัยทางไซเบอร์ก็กำลังเปลี่ยนแปลงไป มันไม่ได้เป็นเพียงปัญหาการป้องกันจากแฮกเกอร์ ไวรัส หรือการรั่วไหลของข้อมูลอีกต่อไป แต่กำลังพัฒนาเป็นการแข่งขันที่มีความไม่สมดุลของความสามารถ

พร้อมกับการเปิดตัว Claude Mythos โดย Anthropic ที่แสดงความสามารถในการค้นพบช่องโหว่ใกล้เคียงกับผู้เชี่ยวชาญชั้นนำ การโจมตีทางไซเบอร์กำลังก้าวเข้าสู่ระยะใหม่ที่ซ่อนเร้นและอัตโนมัติมากขึ้น ความปลอดภัยส่วนบุคคลจึงเปลี่ยนจาก “ตัวเลือก” เป็น “สิ่งจำเป็น” ด้านหนึ่ง ขอบเขตของการโจมตีกำลังถูกลดลง ในขณะที่ประสิทธิภาพของการโจมตีกลับเพิ่มขึ้นแบบก้าวกระโดด ซึ่งหมายความว่า “ความปลอดภัยแบบรับ被动” จะยิ่งยากขึ้นเรื่อยๆ

ในบริบทเช่นนี้ รายการ "สุขภาพดิจิทัล" ที่ Andrej Karpathy ผู้ร่วมก่อตั้ง OpenAI ได้เสนอเสนอแนวทางการรับมือที่สามารถปฏิบัติได้จริง ในยุคของ AI ความปลอดภัยไม่ใช่แค่การแก้ไขปัญหาหลังเกิดเหตุ แต่เป็นส่วนหนึ่งของพฤติกรรมประจำวัน ได้แก่ การยืนยันตัวตน การแยกสิทธิ์ การลดข้อมูลให้น้อยที่สุด และการปรับเปลี่ยนนิสัยการใช้งาน แม้จะดูเหมือนเป็นขั้นตอนเล็กๆ 15 ขั้นตอน แต่โดยแก่นแท้แล้วกำลังสร้างขอบเขตความปลอดภัยที่ผู้ใช้ทั่วไปสามารถควบคุมได้

ความเสี่ยงที่แท้จริงไม่ได้อยู่ที่ว่าคุณจะถูกโจมตีหรือไม่ แต่อยู่ที่ว่าเมื่อการโจมตีเกิดขึ้น คุณจะไม่มีการป้องกันใดๆ เลยหรือไม่

以下为原文:

สามารถระบุได้ว่า: ในเรื่องของความปลอดภัยทางไซเบอร์ คุณไม่มีพื้นที่ให้ละเลยอีกต่อไป

Mythos ที่ Anthropic เปิดตัวเมื่อวานนี้ ถือเป็นจุดเปลี่ยนที่ไม่สามารถย้อนกลับได้

เทคโนโลยีนี้ยังไม่ได้เปิดเผยต่อสาธารณะ แต่เมื่อใดก็ตามที่มันตกไปอยู่ในมือของผู้กระทำผิดทางไซเบอร์ (ซึ่งแทบหลีกเลี่ยงไม่ได้)… คุณจะต้องเผชิญกับการโจมตีทางไซเบอร์ที่ล้ำสมัยอย่างยิ่ง โดยส่วนใหญ่จะสายเกินไปที่จะรู้ตัวว่าถูกบุกรุกแล้ว

มันเหมือนกับ “โควิด-19” ในโลกของซอฟต์แวร์

ด้วยเหตุนี้ ตั้งแต่บัดนี้เป็นต้นไป ความปลอดภัยทางไซเบอร์ของคุณต้องแน่นหนาสมบูรณ์แบบ

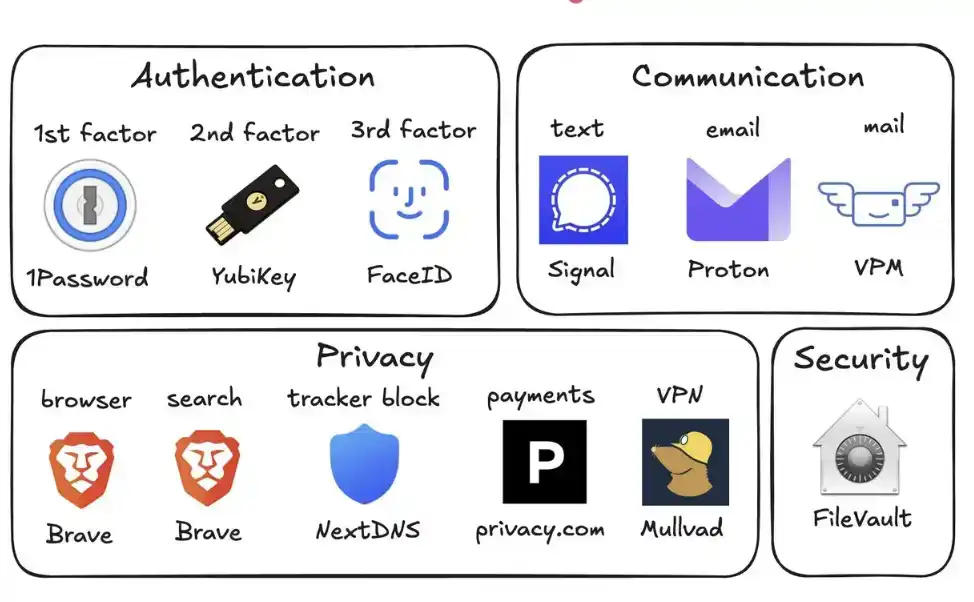

คู่มือสุขอนามัยดิจิทัลของ Karpathy

เมื่อปีที่แล้ว Andrej Karpathy (@karpathy ผู้ร่วมก่อตั้ง OpenAI) ได้จัดทำ「คู่มือสุขภาพดิจิทัล」เพื่อสรุปวิธีพื้นฐานในการปกป้องตัวเองในยุคปัญญาประดิษฐ์

นี่คือหนึ่งในคู่มือที่เหมาะที่สุดสำหรับผู้เริ่มต้นที่ฉันเคยเห็น

นี่คือมาตรการความปลอดภัยทั้งหมดที่คุณควรดำเนินการในยุคที่เต็มไปด้วยความไม่แน่นอนนี้:

1. ใช้ตัวจัดการรหัสผ่าน (เช่น: 1Password)

สร้างรหัสผ่านสุ่มที่ไม่ซ้ำกันสำหรับบัญชีแต่ละบัญชีของคุณ เมื่อบริการใดบริการหนึ่งถูกโจมตี ผู้โจมตีมักจะใช้รหัสผ่านเหล่านั้นเพื่อ “การโจมตีแบบ撞库” (credential stuffing) ตัวจัดการรหัสผ่านสามารถกำจัดความเสี่ยงนี้ได้อย่างสมบูรณ์ และยังสามารถเติมรหัสผ่านให้อัตโนมัติ ทำให้การใช้งานจริงเร็วกว่าการใช้รหัสผ่านซ้ำๆ

2. ตั้งค่าคีย์ความปลอดภัยทางฮาร์ดแวร์ (เช่น: YubiKey)

นี่คืออุปกรณ์กายภาพที่ใช้เป็นการยืนยันตัวตนขั้นที่สอง การเข้าสู่ระบบบัญชีของคุณต้องมี「อุปกรณ์จริง」เท่านั้น ในทางตรงกันข้าม รหัสยืนยันผ่านโทรศัพท์มือถือสามารถถูกขโมยได้ง่ายผ่านการโจมตีแบบ SIM swapping (ผู้โจมตีแอบอ้างตัวตนคุณเพื่อติดต่อผู้ให้บริการเครือข่ายและโอนหมายเลขของคุณไปยังโทรศัพท์ของพวกเขา)

แนะนำให้ซื้อ YubiKey 2–3 อัน แล้วเก็บไว้แยกกัน เพื่อป้องกันการถูกล็อกออกจากบัญชีหากสูญหาย

3. เปิดใช้งานการรับรองตัวตนทางชีวภาพอย่างสมบูรณ์

ตัวอย่างเช่น Face ID การสแกนลายนิ้วมือ ฯลฯ ให้เปิดใช้งานทั้งหมดในตัวจัดการรหัสผ่าน แอปธนาคาร และแอปที่สำคัญอื่นๆ นี่คือการยืนยันตัวตนระดับที่สาม: ตัวคุณเอง ไม่มีใครสามารถขโมยใบหน้าของคุณจากฐานข้อมูลได้

4. จัดการปัญหาด้านความปลอดภัยเหมือนกับรหัสผ่าน

คำถามเช่น “ชื่อสกุลของแม่คืออะไร?” สามารถค้นหาได้บนอินเทอร์เน็ตในเวลา 10 วินาที ควรสร้างคำตอบแบบสุ่มและบันทึกไว้ในตัวจัดการรหัสผ่าน ห้ามกรอกข้อมูลจริงเด็ดขาด

5. เปิดใช้งานการเข้ารหัสดิสก์

บน Mac เรียกว่า FileVault บน Windows เรียกว่า BitLocker หากคอมพิวเตอร์ถูกขโมย การเข้ารหัสจะทำให้ผู้ขโมยได้เพียง “ก้อนอิฐ” ไม่ใช่ข้อมูลทั้งหมดของคุณ เปิดใช้งานได้ภายใน 2 นาที และทำงานอัตโนมัติในพื้นหลัง

6. ลดอุปกรณ์สมาร์ทโฮม

อุปกรณ์อัจฉริยะแต่ละชิ้น本质上เป็นคอมพิวเตอร์ที่เชื่อมต่ออินเทอร์เน็ตพร้อมไมโครโฟน พวกมันรวบรวมข้อมูลอย่างต่อเนื่อง เชื่อมต่ออินเทอร์เน็ตบ่อยครั้ง และมักถูกโจมตี อุปกรณ์ตรวจจับอากาศที่เชื่อมต่ออินเทอร์เน็ตในบ้านคุณไม่จำเป็นต้องรู้ตำแหน่งที่แน่นอนของคุณ ยิ่งมีอุปกรณ์น้อยลง ช่องทางการโจมตีก็ยิ่งน้อยลง

7. ใช้ Signal สำหรับการสื่อสาร

Signal ให้การเข้ารหัสแบบปลายทางถึงปลายทาง ไม่มีใคร (รวมถึงแพลตฟอร์มเอง ผู้ให้บริการ หรือผู้ฟังข้อมูล) สามารถอ่านเนื้อหาได้ ข้อความธรรมดาหรือแม้แต่ iMessage จะเก็บข้อมูลเมตา (ใคร เมื่อใด ความถี่ในการติดต่อ) เปิดใช้งาน “ข้อความที่ลบเองอัตโนมัติ” (เช่น 90 วัน) เพื่อป้องกันไม่ให้ประวัติการสื่อสารกลายเป็นความเสี่ยง

8. ใช้เบราว์เซอร์ที่เน้นความเป็นส่วนตัว (เช่น: Brave)

ใช้ Chromium เป็นฐาน รองรับส่วนขยายของ Chrome และประสบการณ์การใช้งานใกล้เคียงกัน

9. เปลี่ยนเครื่องมือค้นหาเริ่มต้นเป็น Brave Search

มันมีดัชนีของตัวเอง (ต่างจาก DuckDuckGo ที่พึ่ง Bing) หากผลการค้นหาครั้งใดไม่ดี คุณสามารถเพิ่ม «!g» เพื่อเปลี่ยนไปยัง Google รุ่นชำระเงินอยู่ที่ประมาณ 3 ดอลลาร์สหรัฐต่อเดือน คุ้มค่า—คุณจะกลายเป็นลูกค้า ไม่ใช่ “ผลิตภัณฑ์ที่ถูกขาย”

10. ใช้บัตรเครดิตเสมือน (เช่น: Privacy.com)

สร้างหมายเลขบัตรแยกสำหรับแต่ละร้านค้า และตั้งขีดจำกัดการใช้จ่าย คุณยังสามารถกรอกชื่อและที่อยู่สุ่มได้ หากร้านค้าถูกโจมตี ข้อมูลที่รั่วไหลจะเป็นเพียงหมายเลขบัตรใช้ครั้งเดียว ไม่ใช่ตัวตนทางการเงินจริงของคุณ

11. ใช้ที่อยู่จดหมายเสมือน

บริการเช่น Virtual Post Mail จะรับจดหมายทางกายภาพของคุณ สแกนเนื้อหา และให้คุณดูออนไลน์

คุณสามารถตัดสินใจเองว่าควรทำลายอะไรและควรส่งต่ออะไร ดังนั้นจึงไม่จำเป็นต้องให้ที่อยู่บ้านจริงของคุณแก่ผู้ขายที่ไม่รู้จักทุกครั้งที่ชำระเงินออนไลน์

12. อย่าคลิกที่ลิงก์ในอีเมล

ที่อยู่อีเมลสามารถปลอมแปลงได้ง่ายมาก ภายใต้การสนับสนุนของ AI จดหมายหลอกลวงในปัจจุบันแทบแยกไม่ออกจากจดหมายจริง แทนที่จะคลิกลิงก์ ควรพิมพ์ที่อยู่เว็บไซต์ด้วยตนเองแล้วเข้าสู่ระบบผ่านเว็บไซต์นั้นโดยตรง

นอกจากนี้ ปิดฟังก์ชันโหลดรูปภาพอัตโนมัติในอีเมลของคุณ เนื่องจากรูปภาพที่ฝังไว้มักถูกใช้เพื่อติดตามว่าคุณเปิดอีเมลหรือไม่

13. ใช้ VPN อย่างเลือกสรร (ตัวอย่าง: Mullvad)

VPN (เครือข่ายส่วนตัวเสมือน) สามารถซ่อนที่อยู่ IP ของคุณ (หมายเลขระบุอุปกรณ์และตำแหน่งของคุณ) จากบริการที่คุณเข้าถึง ไม่จำเป็นต้องเปิดใช้งานตลอดเวลา แต่ควรเปิดใช้งานเมื่อใช้งาน Wi-Fi สาธารณะหรือเข้าถึงบริการที่คุณไม่ไว้วางใจ

14. ตั้งค่าการบล็อกโฆษณาที่ระดับ DNS (เช่น: NextDNS)

DNS สามารถเข้าใจได้ว่าเป็นสมุดโทรศัพท์ที่อุปกรณ์ใช้ในการ “ค้นหาเว็บไซต์” การบล็อกที่ระดับนี้หมายความว่าโฆษณาและตัวติดตามจะถูกขัดขวางก่อนที่จะโหลด

และใช้ได้กับแอปและเบราว์เซอร์ทั้งหมดบนอุปกรณ์

15. ติดตั้งเครื่องมือตรวจสอบเครือข่าย (เช่น: Little Snitch)

มันสามารถแสดงให้เห็นว่ามีแอปใดบ้างบนคอมพิวเตอร์ของคุณที่กำลังเชื่อมต่ออินเทอร์เน็ต ส่งข้อมูลปริมาณเท่าใด และข้อมูลไหลไปที่ไหน แอปใดก็ตามที่มีความถี่ในการส่งข้อมูลกลับสูงผิดปกติควรได้รับความระมัดระวัง และอาจควรถอนการติดตั้งทันที

ในขณะนี้ Mythos ยังคงอยู่ในมือของฝ่ายป้องกันของ Project Glasswing เท่านั้น (เช่น Anthropic, Apple, Google เป็นต้น) แต่โมเดลที่มีความสามารถคล้ายกันจะร่วงลงสู่มือของผู้กระทำผิดในเร็วๆ นี้ (อาจไม่เกิน 6 เดือน หรือเร็วกว่านั้น)

นี่คือเหตุผลที่คุณต้องรีบเสริมความปลอดภัยของคุณทันทีตอนนี้ การใช้เวลา 15 นาทีในการตั้งค่าเหล่านี้จะช่วยป้องกันปัญหาร้ายแรงที่อาจเกิดขึ้นในอนาคต

โปรดระวังความปลอดภัย และขอให้คุณประสบความสำเร็จ