การตรวจสอบเหตุการณ์ด้านความปลอดภัยรายเดือนของ ZeroTime เริ่มต้นแล้ว! ตามสถิติจากแพลตฟอร์มตรวจสอบความปลอดภัยบล็อกเชนหลายแห่ง สถานการณ์ด้านความปลอดภัยในวงการสกุลเงินดิจิทัลในเดือนกุมภาพันธ์ 2026 โดยรวมมีความมั่นคง แต่มีความเสี่ยงชัดเจน: ความสูญเสียรวมจากเหตุการณ์ด้านความปลอดภัยในเดือนนี้อยู่ที่ประมาณ 228 ล้านดอลลาร์สหรัฐ โดยความสูญเสียที่เกี่ยวข้องกับการโจมตีของแฮกเกอร์และช่องโหว่ของสัญญาอยู่ที่ประมาณ 126 ล้านดอลลาร์สหรัฐ และความสูญเสียที่เกี่ยวข้องกับการหลอกลวงแบบฟิชชิงและ Rug Pull อยู่ที่ประมาณ 102 ล้านดอลลาร์สหรัฐ มีการโจมตีแบบแฮกเกอร์ต่อโปรโตคอลทั้งหมด 18 ครั้ง ซึ่งลดลง 9.2% เมื่อเทียบกับเดือนก่อนหน้า; มีเหตุการณ์หลอกลวงแบบฟิชชิงและการยึดครองการอนุญาตทั้งหมด 13 ครั้ง คิดเป็น 41.9% ของเหตุการณ์ทั้งหมดในเดือนนี้ โดยเหตุการณ์ฟิชชิงที่ใช้ AI ปลอมแปลงหลายครั้งก่อให้เกิดความสูญเสียจำนวนมาก ซึ่งเป็นสาเหตุหลักที่ทำให้ความสูญเสียจากเหตุการณ์หลอกลวงเพิ่มขึ้น ศูนย์กลางการโจมตีของกลุ่มแฮกเกอร์ยังคงเลื่อนไปสู่การโจมตีทางสังคมวิทยาที่มีต้นทุนต่ำแต่ได้ผลตอบแทนสูง และเทคนิคการฟิชชิงที่แม่นยำโดยใช้หน้าเว็บที่สร้างด้วย AI กำลังแพร่หลายมากขึ้น โดยนักลงทุนรายบุคคลและโครงการขนาดเล็กถึงกลางเป็นเป้าหมายหลักของการโจมตี

ด้านการโจมตีโดยแฮกเกอร์

เหตุการณ์ด้านความปลอดภัยทั่วไป 6 กรณี

• การโจมตีช่องโหว่การตรวจสอบสัญญาข้ามโซ่ของ CrossCurve

จำนวนเงินที่สูญเสีย: ประมาณ 3 ล้านดอลลาร์สหรัฐ

รายละเอียดเหตุการณ์: เมื่อวันที่ 1 กุมภาพันธ์ - 2 กุมภาพันธ์ โปรโตคอลข้ามโซ่แบบกระจายศูนย์ CrossCurve ถูกโจมตีโดยแฮกเกอร์ที่ใช้ช่องโหว่ในการหลีกเลี่ยงการตรวจสอบเกตเวย์ในฟังก์ชัน expressExecute ของสัญญา ReceiverAxelar เพื่อปลอมแปลงข้อความข้ามโซ่ และปลดล็อกและขโมยโทเค็นโดยไม่ได้รับอนุญาตจากสัญญา PortalV2 ของโปรโตคอล ซึ่งเกี่ยวข้องกับหลายโซ่ โดยมีความสูญเสียรวมประมาณ 3 ล้านดอลลาร์สหรัฐ หลังเกิดเหตุการณ์ ทีม CrossCurve ได้ระงับบริการข้ามโซ่ทันที แก้ไขช่องโหว่ และเปิดเผยที่อยู่รับโทเค็นที่ถูกขโมยจำนวน 10 ที่อยู่ โดยเสนอแผนให้รางวัล 10% หากคืนเงินภายใน 72 ชั่วโมง ปัจจุบันสถานการณ์ได้รับการควบคุมแล้ว และโทเค็น EYWA บางส่วนที่ถูกขโมยถูก冻结โดยบอร์ดแลกเปลี่ยน จึงไม่สามารถไหลเวียนได้

• การโจมตีด้วยรหัส AI ของสัญญาอัจฉริยะ Vibe Coding (โปรโตคอล Moonwell)

จำนวนเงินที่สูญเสีย: ประมาณ 1.78 ล้านดอลลาร์สหรัฐ

รายละเอียดเหตุการณ์: เมื่อวันที่ 18 กุมภาพันธ์ โปรโตคอล DeFi ชื่อ Moonwell ถูกแฮก โดยสาเหตุหลักคือโค้ดสัญญาอัจฉริยะที่สร้างโดย Claude Opus 4.6 มีช่องโหว่ร้ายแรง ทำให้ราคาของสินทรัพย์ cbETH ถูกตั้งผิดเป็น 1.12 ดอลลาร์สหรัฐ (ในความเป็นจริงอยู่ที่ประมาณ 2,200 ดอลลาร์สหรัฐ) ผู้โจมตีใช้ความผิดปกติของราคาดังกล่าวเพื่อกู้ยืมเงินเกินขอบเขต ส่งผลให้เกิดความสูญเสียประมาณ 1.78 ล้านดอลลาร์สหรัฐ นักวิจัยด้านความปลอดภัยเปิดเผยเหตุการณ์นี้เป็นกรณีแรกในประวัติศาสตร์ที่เกิดจากความปลอดภัยบนโซ่ที่เกิดจาก Vibe Coding หลังเกิดเหตุการณ์ ทีมโครงการได้ถอดสัญญาที่เกี่ยวข้องออก ดำเนินการแก้ไขช่องโหว่ และเพิ่มการตรวจสอบด้วยมนุษย์สำหรับโค้ดที่สร้างโดย AI

การโจมตีโดยการจัดการข้อมูลจากตัวทำนายของ YieldBloxDAO

จำนวนเงินที่สูญเสีย: ประมาณ 10 ล้านดอลลาร์สหรัฐ

รายละเอียดเหตุการณ์: เมื่อวันที่ 21 กุมภาพันธ์ โปรโตคอลการให้กู้ยืมบนเครือข่าย Stellar ชื่อ YieldBloxDAO ถูกแฮก โดยผู้โจมตีใช้การจัดการราคาของโทเค็นสภาพคล่องพื้นฐานเพื่อสร้างข้อมูลราคาที่ผิดพลาดผ่านหรือเคอร์รี่ ทำให้สามารถกู้ยืมเงินเกินขอบเขตอย่างไม่เหมาะสม และส่งผลให้สูญเสียสินทรัพย์ประมาณ 10 ล้านดอลลาร์สหรัฐ หลังเกิดเหตุ ทีมโครงการได้ระงับบริการโปรโตคอลทันที และร่วมมือกับหน่วยงานด้านความปลอดภัยเพื่อติดตามแหล่งที่มาของสินทรัพย์และแก้ไขช่องโหว่

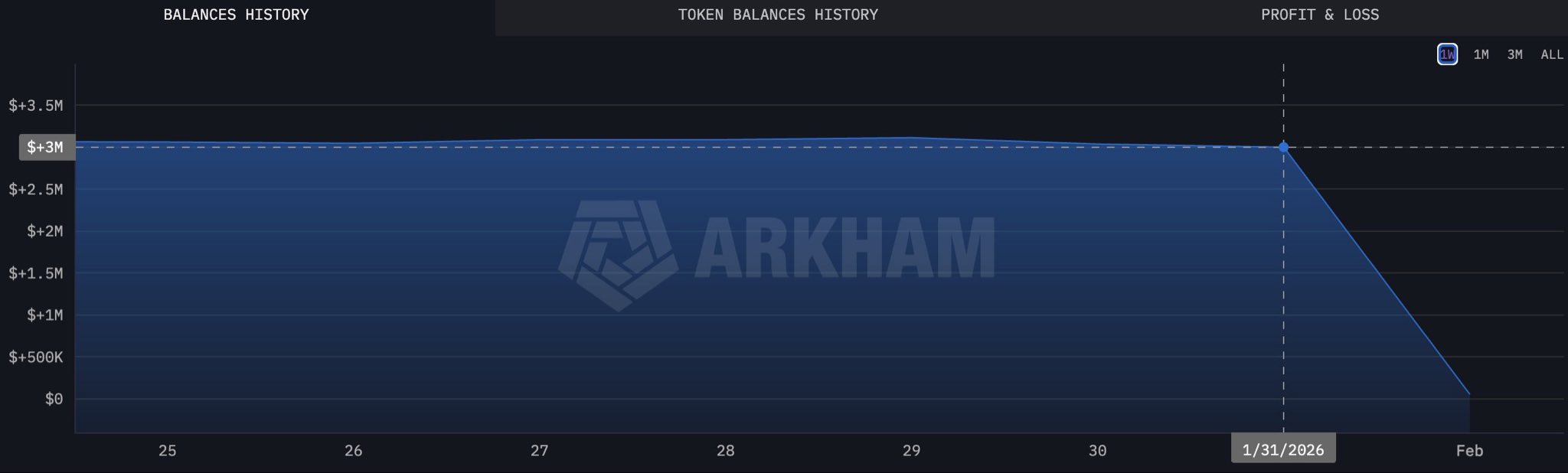

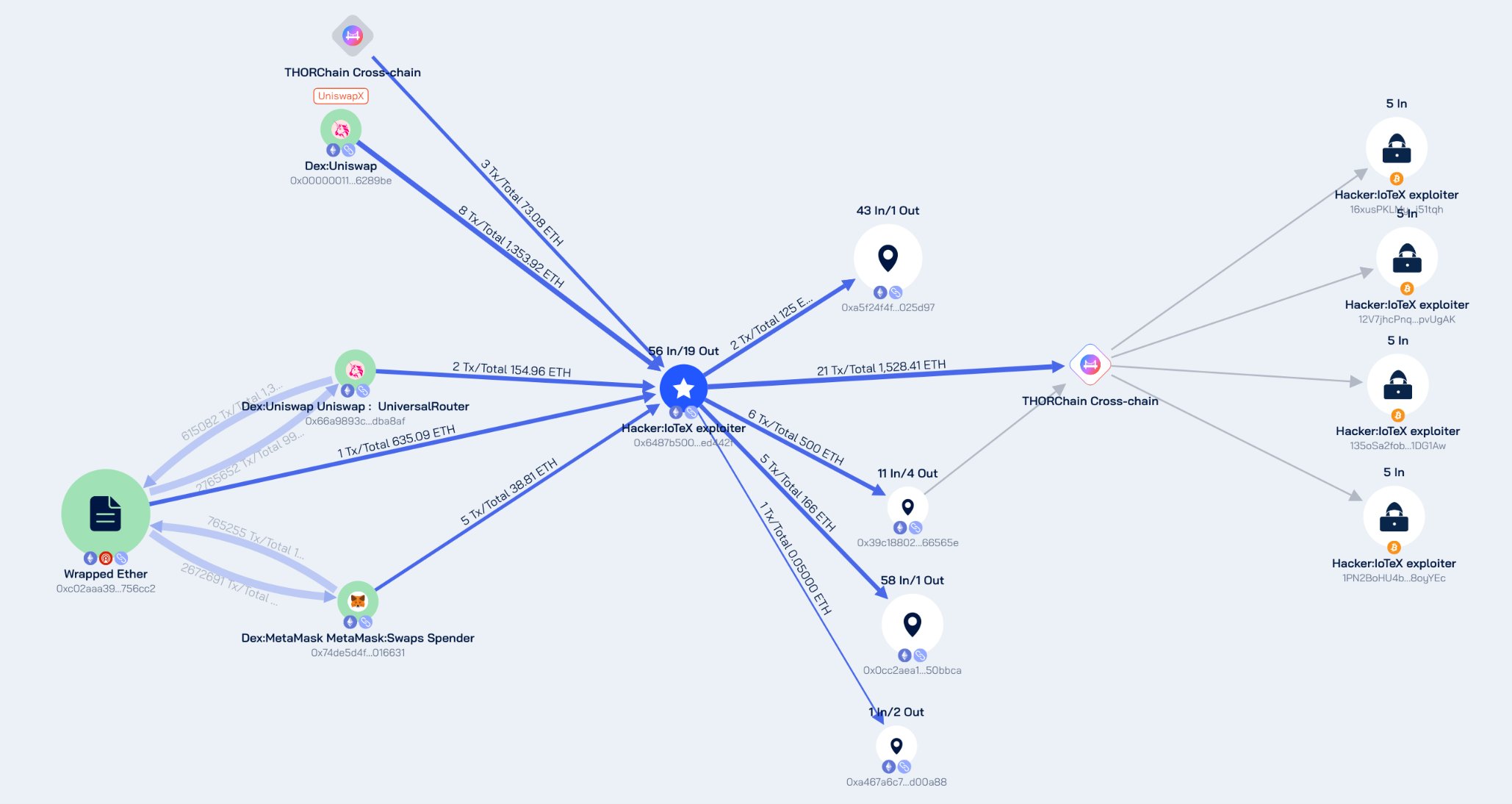

การโจมตีโดยการรั่วไหลของกุญแจส่วนตัวของตู้เก็บโทเค็น IoTeX

จำนวนเงินที่สูญเสีย: ประมาณ 4.4 ล้านดอลลาร์สหรัฐ

รายละเอียดเหตุการณ์: เมื่อวันที่ 21 กุมภาพันธ์ สะพานข้ามโซ่ ioTube ของระบบนิเวศ IoTeX ถูกโจมตีโดยแฮกเกอร์ ซึ่งได้รับกุญแจส่วนตัวของเจ้าของตัวตรวจสอบด้านข้างของ Ethereum และสามารถบุกเข้าไปในสัญญาที่เกี่ยวข้องกับสะพานข้ามโซ่ ทำให้ทรัพย์สินดิจิทัลในสระถูกขโมยไป ทาง IoTeX ได้อัปเดตรายงานหลายครั้ง โดยยืนยันว่าความสูญเสียจริงจากเหตุการณ์นี้อยู่ที่ประมาณ 4.4 ล้านดอลลาร์สหรัฐ โดยมีการขัดขวางหรือระงับถาวรการพิมพ์เหรียญผิดปกติ 99.5% หลังเกิดเหตุ ทีมโครงการได้ระงับชั่วคราวฟังก์ชันสะพานข้ามโซ่และการซื้อขายที่เกี่ยวข้อง ดำเนินการอัปเกรดเวอร์ชันของเน็ตเวิร์กหลัก บล็อกที่อยู่ที่เป็นอันตราย 29 ที่อยู่ และร่วมมือกับ FBI และหน่วยงานบังคับใช้กฎหมายหลายประเทศในการติดตามตามทรัพย์สินทั่วโลก โดยให้คำมั่นว่าจะชดเชยผู้ใช้งานที่ได้รับผลกระทบเต็มจำนวน 100% และขณะนี้ระบบได้กลับมาทำงานปกติแล้ว

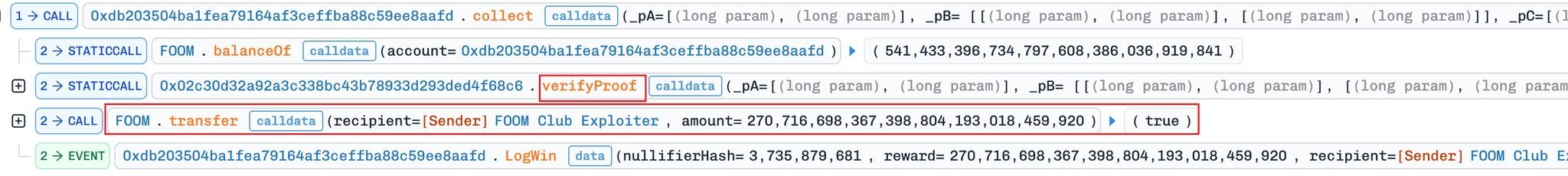

เหตุการณ์การโจมตีแบบจำลองของ FOOMCASH

จำนวนเงินที่สูญเสีย: ประมาณ 2.26 ล้านดอลลาร์สหรัฐ

รายละเอียดเหตุการณ์: เมื่อวันที่ 26 กุมภาพันธ์ โครงการ FOOMCASH บนโซ่ Base และโซ่ Ethereum ได้รับการโจมตีแบบเลียนแบบ (copycat attack) โดยผู้โจมตีใช้ข้อผิดพลาดในการตั้งค่าคีย์ยืนยัน zkSNARK (การตั้งค่าพารามิเตอร์ Groth16 verifier ไม่ถูกต้อง) ซึ่งคล้ายกับเหตุการณ์ Veil Cash ก่อนหน้านี้ เพื่อปลอมแปลงหลักฐานและขโมยโทเค็นจำนวนมาก โดยมีความสูญเสียบนโซ่ Base ประมาณ 427,000 ดอลลาร์สหรัฐ และบนโซ่ Ethereum ประมาณ 1,833,000 ดอลลาร์สหรัฐ (บางส่วนอาจถูกช่วยเหลือโดยไวท์แฮต) รวมความสูญเสียประมาณ 2.26 ล้านดอลลาร์สหรัฐ หลังเกิดเหตุ ทีมโครงการได้ระงับบริการที่เกี่ยวข้องทันทีและเริ่มการสอบสวน

การโจมตีช่องโหว่การเรียกใช้งานแบบอิสระของโปรโตคอล Seneca DeFi

จำนวนเงินที่สูญเสีย: ประมาณ 6.5 ล้านดอลลาร์สหรัฐ

รายละเอียดเหตุการณ์: เมื่อวันที่ 28 กุมภาพันธ์ โปรโตคอล DeFi ชื่อ Seneca ถูกแฮกเนื่องจากช่องโหว่ในการเรียกใช้งานแบบไม่จำกัด โดยมีการประเมินความสูญเสียเบื้องต้นเกินกว่า 1,900 ETH มูลค่าประมาณ 6.5 ล้านดอลลาร์สหรัฐ หลังเกิดการโจมตี ที่อยู่ที่ถูกกำหนดว่าเป็นของแฮกเกอร์ SenecaUSD ได้คืน ETH จำนวน 1,537 เหรียญ (ประมาณ 5.3 ล้านดอลลาร์สหรัฐ) กลับไปยังที่อยู่ของผู้เผยแพร่ Seneca ส่วน ETH อีก 300 เหรียญ (ประมาณ 1.04 ล้านดอลลาร์สหรัฐ) ถูกโอนไปยังที่อยู่ใหม่ ขณะนี้ทีมโครงการกำลังดำเนินการแก้ไขช่องโหว่และตรวจสอบสินทรัพย์

Rug Pull / ฟิชชิง

เหตุการณ์ด้านความปลอดภัยทั่วไป 8 กรณี

(1) เมื่อวันที่ 10 กุมภาพันธ์ ผู้เสียหายที่มีที่อยู่เริ่มต้นด้วย 0x6825 ได้ลงนามในธุรกรรม "increaseAllowance" ที่เป็นอันตรายบน BSC ทำให้สูญเสีย BUSD มูลค่า 118,785 ดอลลาร์สหรัฐ ผู้คนส่วนใหญ่มักจะระมัดระวังการลงนามการอนุญาตและคำขออนุมัติ แต่ "increaseAllowance" ก็เป็นกับดักแบบเดียวกัน เพียงแต่มีชื่อที่ไม่ค่อยพบเจอ

(2) วันที่ 17 กุมภาพันธ์ ที่อยู่ที่ถูกพิษหรือผู้รับที่คล้ายกันกลับมาอีกครั้ง บน Ethereum 0xce31…b89b ส่งเงินประมาณ 599,714 ดอลลาร์สหรัฐไปยังที่อยู่ที่ตรงกันแบบใกล้เคียงผิดพลาด

คาดการณ์: 0x77f6ca8E…a346

ข้อผิดพลาด: 0x77f6A6F6…A346

(3) เมื่อวันที่ 18 กุมภาพันธ์ ผู้เสียหายที่มีที่อยู่เริ่มต้นด้วย 0x308a ได้ลงนามในคำสั่งอนุญาต USDT ที่เป็นอันตราย (approve(address,uint256)) ทำให้ USDT จำนวนประมาณ 337,069 ดอลลาร์ถูกโอนไปยังกระเป๋าเงินของผู้หลอกลวง

(4) เมื่อวันที่ 18 กุมภาพันธ์ ผู้เสียหายได้ส่งเงิน 157,000 ดอลลาร์สหรัฐไปยังที่อยู่ที่คล้ายกันหลังจากคัดลอกประวัติการโอนที่ปนเปื้อน

คาดการณ์: 0xa7a9c35a…03F0 → ส่งไปยัง: 0xa7A00BD2…03F0

(5) วันที่ 25 กุมภาพันธ์ ผู้เสียหายที่มีที่อยู่เริ่มต้นด้วย 0xb30 สูญเสีย 388,051 ดอลลาร์สหรัฐหลังจากอนุมัติโทเค็นฟิชชิ่งบนอีเธอเรียม

(6) ฟิชชิงการปลอมแปลงการยืนยันกระเป๋าเงินฮาร์ดแวร์

เวลา: 12 กุมภาพันธ์

ลักษณะของเหตุการณ์: แฮกเกอร์ปลอมแปลงหน้าเว็บยืนยันอย่างเป็นทางการของกระเป๋าเงินฮาร์ดแวร์รายใหญ่รายหนึ่ง ส่งอีเมลและข้อความสั้นแจ้งเตือน “ความเสี่ยงด้านความปลอดภัยของกระเป๋าเงิน” เพื่อหลอกให้ผู้ใช้ป้อนคำฟื้นฟูและกุญแจส่วนตัวเพื่อ “ยืนยันความปลอดภัย” ทำให้สามารถรับคำฟื้นฟูของผู้ใช้หลายคนและขโมยสินทรัพย์ในบัญชี รวมเป็นความสูญเสียประมาณ 950,000 ดอลลาร์สหรัฐ

(7) การปลอมแปลงที่อยู่ DEX เพื่อโจมตีแบบ Rug Pull

เวลา: 17 กุมภาพันธ์

ลักษณะของเหตุการณ์: แฮกเกอร์เปลี่ยนที่อยู่การโอนเงินของผู้ใช้และปลอมแปลงอินเทอร์เฟซการซื้อขาย DEX เพื่อหลอกให้ผู้ใช้โอนเงินไปยังที่อยู่ปลอม หลังจากผู้ใช้ดำเนินการโอนเงินเสร็จสิ้น แฮกเกอร์จะรวบรวมเงินทันทีไปยังที่อยู่ที่ไม่เปิดเผยตัวตนหลายแห่ง รวมยอดสูญเสียประมาณ 600,000 ดอลลาร์สหรัฐในรูปแบบ USDT โดยมีผู้เสียหายมากกว่า 200 คน ตามการตรวจสอบ ความสูญเสียสูงสุดต่อผู้เสียหายแต่ละรายอยู่ที่ประมาณ 600,000 ดอลลาร์สหรัฐ

(8) ไซต์ปลอมที่แอบอ้างเป็นทางการของ Uniswap เพื่อหลอกลวง

เวลา: 19 กุมภาพันธ์ – 26 กุมภาพันธ์

ลักษณะของเหตุการณ์: แฮกเกอร์ซื้อโฆษณาบน Google Search สร้างเว็บไซต์หลอกลวงที่มีอินเทอร์เฟซเหมือนกับเว็บไซต์อย่างเป็นทางการของ Uniswap ใช้โฆษณาบนโซเชียลมีเดียและข้อความส่วนตัวดึงดูดผู้ใช้ให้คลิกลิงก์และอนุญาตการเข้าถึง จากนั้นใช้กระเป๋า AngelFerno เพื่อขโมยสินทรัพย์ดิจิทัลจากบัญชีผู้ใช้เป็นจำนวนมาก ผู้เสียหายบางรายถูกหลอกเพราะโดเมนปลอมมีลักษณะคล้ายกับเว็บไซต์จริงจนแยกไม่ออก โดยมีผู้เสียหายมากกว่า 1,000 คนในหนึ่งเดือน และมีความสูญเสียสะสมประมาณ 1.8 ล้านดอลลาร์สหรัฐ

Summary

ในเดือนกุมภาพันธ์ 2026 ความเสี่ยงด้านความปลอดภัยของบล็อกเชนยังคงมีลักษณะการโจมตีสัญญาอัจฉริยะที่ยังคงเกิดขึ้นบ่อย และวิธีการหลอกลวงยังคงมีความซับซ้อนมากขึ้น การโจมตีจากแฮกเกอร์ส่วนใหญ่มุ่งเป้าไปที่การจัดการข้อมูลจากหริ่ง ความปลอดภัยของสะพานข้ามโซ่ ช่องโหว่ด้านสิทธิ์ของสัญญา และข้อบกพร่องของโค้ด โดยเริ่มมีการนำช่องโหว่เดิมมาใช้ซ้ำและเลียนแบบการโจมตีเพิ่มขึ้น ทำให้ภัยคุกคามต่อโปรโตคอลขนาดเล็กและกลางเพิ่มสูงขึ้นอย่างมีนัยสำคัญ

ช่องทางการหลอกลวงยังคงใช้วิธีหลักๆ ได้แก่ การหลอกให้รับรองสิทธิ์ผ่านฟิชชิง, เว็บไซต์ปลอม, และการหลบหนีของโครงการเงินทุนหมุนเวียน ขณะที่หน้าเว็บและโฆษณาที่เลียนแบบด้วย AI ยิ่งเพิ่มความซ่อนเร้นของการหลอกลวง ทำให้ผู้ใช้ทั่วไปยากขึ้นในการระบุ

ทีมความปลอดภัยของ Zero Time Technology แนะนำ: ผู้ใช้ส่วนบุคคลควรระมัดระวังในการอนุญาต ตรวจสอบที่อยู่อย่างเป็นทางการ และหลีกเลี่ยงลิงก์ที่ไม่รู้จักและโครงการเสี่ยงสูง; ทีมโครงการควรเสริมการตรวจสอบสัญญา จัดการกุญแจส่วนตัว และแยกสิทธิ์อย่างเข้มงวด ให้ความสำคัญกับความปลอดภัยในบริบทของ oracle และ cross-chain; ในระดับอุตสาหกรรม ควรเสริมการแชร์ข้อมูลภัยคุกคามและเพิ่มความสามารถในการป้องกันตลอดทั้งห่วงโซ่ เพื่อร่วมกันรักษาความปลอดภัยของระบบนิเวศ