“เครื่องมือ vibe coding กำลังรั่วไหลของข้อมูลส่วนบุคคลและข้อมูลองค์กรจำนวนมาก” เมื่อไม่นานมานี้ นักวิจัยจากบริษัทสตาร์ทอัพด้านความปลอดภัยไซเบอร์ของอิสราเอล RedAccess พบว่า เครื่องมือ AI ที่นักพัฒนาใช้ในการพัฒนาซอฟต์แวร์อย่างรวดเร็ว ทำให้บันทึกทางการแพทย์ ข้อมูลทางการเงิน และเอกสารภายในบริษัทในรายการ Fortune 500 รั่วไหลออกสู่เครือข่ายเปิด

ดอร์ ซวี ซีอีโอของ RedAccess ระบุว่า นักวิจัยพบแอปพลิเคชันและทรัพย์สินอื่นๆ ที่สามารถเข้าถึงได้โดยสาธารณะประมาณ 380,000 รายการ ซึ่งนักพัฒนาสร้างขึ้นโดยใช้เครื่องมือเช่น Lovable, Base44, Netlify และ Replit โดยประมาณ 5,000 รายการมีข้อมูลทางธุรกิจที่ละเอียดอ่อน แต่แอปพลิเคชันใกล้เคียง 2,000 รายการดูเหมือนจะเปิดเผยข้อมูลส่วนตัวเมื่อตรวจสอบเพิ่มเติม Axios ได้ยืนยันอย่างอิสระต่อแอปพลิเคชันที่เปิดเผยหลายรายการ และ WIRED ก็ยืนยันการค้นพบเหล่านี้แยกต่างหาก

40% ของแอปพลิเคชันที่เขียนด้วย AI เปิดเผยข้อมูลที่ละเอียดอ่อน

แม้แต่สิทธิ์ผู้ดูแลระบบ

เมื่อ AI ค่อยๆ เข้ามาแทนที่งานของนักพัฒนาโปรแกรมสมัยใหม่ วงการความปลอดภัยทางไซเบอร์ได้เตือนไว้แล้วว่า เครื่องมือเขียนโค้ดอัตโนมัติจะนำช่องโหว่ที่สามารถถูกใช้ประโยชน์จำนวนมากเข้ามาสู่ซอฟต์แวร์ อย่างไรก็ตาม เมื่อเครื่องมือ vibe coding เหล่านี้ทำให้ใครก็ตามสามารถสร้างและโฮสต์แอปพลิเคชันบนเว็บด้วยการคลิกเพียงครั้งเดียว ปัญหาจึงไม่ได้จำกัดอยู่แค่ช่องโหว่เท่านั้น แต่เป็นการขาดการป้องกันด้านความปลอดภัยเกือบสมบูรณ์แบบ รวมถึงข้อมูลที่ละเอียดอ่อนขององค์กรและบุคคล

ตามข้อมูลที่มี ทีม RedAccess ได้วิเคราะห์เว็บแอปพลิเคชัน vibe coding นับพันรายการที่สร้างขึ้นด้วยเครื่องมือพัฒนาซอฟต์แวร์ AI เช่น Lovable, Replit, Base44 และ Netlify และพบว่ามีมากกว่า 5,000 รายการที่แทบไม่มีกลไกด้านความปลอดภัยหรือการยืนยันตัวตนเลย เว็บแอปพลิเคชันหลายแห่งสามารถเข้าถึงได้ทันทีโดยผู้ใดก็ตามที่ได้รับ URL ของแอปพลิเคชัน รวมถึงข้อมูลภายใน นอกจากนี้ยังมีบางแอปพลิเคชันที่แม้จะมีขั้นตอนการเข้าถึง แต่ก็ง่ายมาก เช่น สามารถลงทะเบียนด้วยที่อยู่อีเมลใดก็ได้เพื่อเข้าใช้งาน

ในจำนวนแอปพลิเคชันการเขียนโค้ดด้วย AI 5,000 แห่งที่ทุกคนสามารถเข้าถึงได้โดยเพียงพิมพ์ URL ในเบราว์เซอร์ ซวีพบว่ามีประมาณ 2,000 แห่งที่เมื่อตรวจสอบเพิ่มเติมแล้วดูเหมือนจะเปิดเผยข้อมูลส่วนตัว ซวีระบุว่าประมาณ 40% ของแอปพลิเคชันเหล่านี้เปิดเผยข้อมูลที่ละเอียดอ่อน รวมถึงข้อมูลทางการแพทย์ ข้อมูลทางการเงิน งานนำเสนอของบริษัท และเอกสารเชิงกลยุทธ์ รวมถึงบันทึกโดยละเอียดของการสนทนาของผู้ใช้กับแชทบอท

ภาพหน้าจอแอปพลิเคชันบนเว็บที่เขาแชร์ (ซึ่งบางส่วนได้รับการยืนยันแล้วว่ายังคงออนไลน์และอยู่ในสถานะเปิดเผย) แสดงข้อมูลการจัดสรรงานของโรงพยาบาล (รวมถึงข้อมูลส่วนตัวของแพทย์) ข้อมูลการซื้อโฆษณาแบบละเอียดของบริษัทหนึ่ง งานนำเสนอกลยุทธ์การเข้าสู่ตลาดของบริษัทอีกแห่ง บันทึกการสนทนาแบบสมบูรณ์ของแชทบอทของร้านค้าปลีก (รวมถึงชื่อเต็มและข้อมูลติดต่อของลูกค้า) บันทึกการขนส่งสินค้าของบริษัทเดินเรือ และข้อมูลการขายและทางการเงินต่างๆ จากบริษัทหลายแห่ง Zvi ยังระบุว่า ในบางกรณี แอปพลิเคชันที่เปิดเผยเหล่านี้อาจทำให้เขาสามารถเข้าถึงสิทธิ์ผู้ดูแลระบบของระบบได้ หรือแม้แต่ลบผู้ดูแลระบบคนอื่นๆ

ซวีระบุว่า RedAccess พบแอปพลิเคชันเว็บที่มีช่องโหว่ได้ง่ายมาก โดย Lovable, Replit, Base44 และ Netlify อนุญาตให้ผู้ใช้โฮสต์แอปพลิเคชันเว็บบนโดเมนของบริษัท AI เหล่านี้แทนโดเมนของผู้ใช้เอง ดังนั้น นักวิจัยจึงสามารถค้นหาได้เพียงแค่ใช้โดเมนของบริษัทเหล่านี้ร่วมกับคำค้นอื่นๆ บน Google และ Bing เพื่อระบุแอปพลิเคชันนับพันที่พัฒนาด้วยเครื่องมือเหล่านี้สำหรับ vibe coding

ในกรณีของ Lovable Zvi ยังพบเว็บไซต์หลอกลวงจำนวนมากที่เลียนแบบบริษัทขนาดใหญ่ ซึ่งดูเหมือนถูกสร้างขึ้นและโฮสต์บนโดเมนของ Lovable โดยใช้เครื่องมือเขียนโค้ด AI รวมถึงแบรนด์ต่างๆ เช่น Bank of America, Costco, FedEx, Trader Joe’s และ McDonald’s Zvi ยังชี้ให้เห็นว่าแอปพลิเคชัน 5,000 รายการที่ Red Access พบนั้นถูกโฮสต์เฉพาะบนโดเมนของเครื่องมือเขียนโค้ด AI เอง แต่จริงๆ แล้วอาจมีแอปพลิเคชันนับพันๆ รายการที่ถูกโฮสต์บนโดเมนที่ผู้ใช้ซื้อเอง

นักวิจัยด้านความปลอดภัย Joel Margolis ชี้ให้เห็นว่า การยืนยันว่าแอปพลิเคชันเว็บที่เขียนด้วย AI ซึ่งไม่มีการป้องกัน ได้เปิดเผยข้อมูลจริงหรือไม่นั้น ไม่ใช่เรื่องง่าย เขาและเพื่อนร่วมงานเคยค้นพบของเล่นแชท AI ที่เปิดเผยบันทึกการสนทนา 50,000 รายการกับเด็กๆ บนเว็บไซต์ที่แทบไม่มีการป้องกันใดๆ เขากล่าวว่า ข้อมูลในแอปพลิเคชัน vibe coding อาจเป็นเพียงตัวแทนหรือแอปพลิเคชันนั้นอาจเป็นเพียงการพิสูจน์แนวคิด (POC) Brodie จาก Wix ก็เห็นว่า ตัวอย่างสองตัวอย่างที่ให้กับ Base44 ดูเหมือนเป็นเว็บไซต์ทดสอบหรือมีข้อมูลที่สร้างโดย AI

อย่างไรก็ตาม มาร์โกลิสเชื่อว่าปัญหาการเปิดเผยข้อมูลที่เกิดจากแอปพลิเคชันเว็บที่สร้างโดย AI นั้นเป็นเรื่องจริงอย่างมาก เขาบอกว่ามักพบสถานการณ์การเปิดเผยข้อมูลแบบที่ซวีอธิบายไว้ “มีคนในทีมการตลาดต้องการสร้างเว็บไซต์ แต่พวกเขาไม่ใช่วิศวกร และอาจไม่มีพื้นฐานหรือความรู้ด้านความปลอดภัยเลย” เขากล่าวว่า เครื่องมือเขียนโค้ดด้วย AI จะทำตามคำสั่งของคุณ แต่ถ้าคุณไม่ได้สั่งให้มันทำอย่างปลอดภัย มันก็จะไม่ทำเองโดยอัตโนมัติ

ผู้คนสามารถสร้างได้ตามต้องการ

แต่การตั้งค่าเริ่มต้นมีปัญหา

ก่อนการเผยแพร่การวิจัยของ RedAccess ไม่ถึงสองสัปดาห์ เกิดเหตุการณ์หนึ่งขึ้น: Cursor ที่รันโมเดล Claude Opus 4.6 ได้ลบฐานข้อมูลการผลิตทั้งหมดและสำรองระดับโวลุ่มของ PocketOS ภายใน 9 วินาที โดยใช้การเรียก API ไปยังผู้ให้บริการโครงสร้างพื้นฐาน Railway

ซวีกล่าวอย่างตรงไปตรงมาว่า “ผู้คนสามารถสร้างสิ่งใดก็ได้ แล้วนำใช้งานในสภาพแวดล้อมการผลิตทันที แทนบริษัท แม้แต่โดยไม่ต้องขออนุญาตใดๆ เลย ซึ่งพฤติกรรมนี้แทบไม่มีขีดจำกัด ผมไม่คิดว่าจะสามารถให้ทั่วโลกยอมรับการศึกษาด้านความปลอดภัยได้” เขายังเสริมว่า แม่ของเขาเองก็ใช้ Lovable ในการเขียนโค้ดแบบ vibe “แต่ผมไม่คิดว่าเธอจะพิจารณาเรื่องการควบคุมการเข้าถึงตามบทบาท”

นักวิจัยจาก RedAccess พบว่า การตั้งค่าความเป็นส่วนตัวของแพลตฟอร์ม vibe coding หลายแห่งตั้งค่าให้แอปอยู่ในโหมดสาธารณะโดยค่าเริ่มต้น เว้นแต่ผู้ใช้จะเปลี่ยนเป็นโหมดส่วนตัวด้วยตนเอง แอปหลายแห่งเหล่านี้ยังถูกเครื่องมือค้นหาอย่าง Google จัดทำดัชนีไว้ ทำให้ผู้ใช้อินเทอร์เน็ตใดๆ ก็อาจเข้าถึงได้โดยไม่ตั้งใจ

ซวีเชื่อว่า ขณะนี้เครื่องมือพัฒนาแอปเว็บ AI กำลังสร้างคลื่นใหม่ของการเปิดเผยข้อมูล ซึ่งมีรากฐานมาจากการรวมกันของข้อผิดพลาดของผู้ใช้และการป้องกันความปลอดภัยที่ไม่เพียงพอ แต่ปัญหาที่ลึกซึ้งกว่าข้อบกพร่องด้านความปลอดภัยเฉพาะเจาะจงคือ เครื่องมือเหล่านี้ทำให้กลุ่มบุคคลใหม่ภายในองค์กรสามารถสร้างแอปพลิเคชันได้ ซึ่งมักขาดความตระหนักด้านความปลอดภัย และข้ามขั้นตอนการพัฒนาซอฟต์แวร์เดิมขององค์กรและกลไกการตรวจสอบความปลอดภัยก่อนการเปิดใช้งาน

“ทุกคนในบริษัทสามารถสร้างแอปพลิเคชันได้ทุกเมื่อ โดยไม่ต้องผ่านกระบวนการพัฒนาหรือการตรวจสอบความปลอดภัยใดๆ พวกเขาสามารถนำแอปเหล่านี้ไปใช้งานในสภาพแวดล้อมการผลิตได้ทันทีโดยไม่ต้องขอความเห็นจากใครเลย และพวกเขาก็ทำเช่นนั้นจริงๆ” ซวีกล่าว “ผลลัพธ์สุดท้ายคือ บริษัทต่างๆ กำลังรั่วไหลข้อมูลลับผ่านแอปพลิเคชัน vibe coding เหล่านี้ ซึ่งเป็นหนึ่งในเหตุการณ์ที่ใหญ่ที่สุดเท่าที่เคยมีมา โดยผู้คนได้เปิดเผยข้อมูลของบริษัทหรือข้อมูลที่ละเอียดอ่อนอื่นๆ ให้กับทุกคนทั่วโลก”

เมื่อเดือนตุลาคมปีที่แล้ว Escape.tech ได้สแกนแอปพลิเคชัน vibe coding ที่เปิดเผยสาธารณะจำนวน 5,600 แห่ง และพบว่ามากกว่า 2,000 แห่งมีช่องโหว่ระดับสูง มากกว่า 400 แห่งเปิดเผยข้อมูลที่ละเอียดอ่อน (รวมถึงคีย์ API และโทเค็นการเข้าถึง) และมีกรณีการรั่วไหลของข้อมูลส่วนบุคคล 175 กรณี (รวมถึงบันทึกทางการแพทย์และข้อมูลบัญชีธนาคาร) ช่องโหว่ทั้งหมดที่ Escape พบอยู่ในระบบผลิตจริงและสามารถตรวจพบได้ภายในไม่กี่ชั่วโมง ในเดือนมีนาคมปีนี้ บริษัทได้ปิดการระดมทุนรอบ A มูลค่า 18 ล้านดอลลาร์สหรัฐ โดย Balderton เป็นผู้นำการลงทุน โดยหนึ่งในตรรกะการลงทุนหลักคือช่องว่างด้านความปลอดภัยที่เกิดจากโค้ดที่สร้างโดย AI

Gartner รายงานใน “การพยากรณ์ปี 2026” ชี้ว่า จนถึงปี 2028 วิธีการ prompt-to-app ที่ถูกนำไปใช้โดย “ผู้พัฒนาพลเมือง” จะทำให้จำนวนข้อบกพร่องของซอฟต์แวร์เพิ่มขึ้น 2500% Gartner มองว่า ลักษณะใหม่สำคัญของข้อบกพร่องเหล่านี้คือ โค้ดที่สร้างโดย AI มีไวยากรณ์ถูกต้อง แต่ขาดความเข้าใจในสถาปัตยกรรมระบบโดยรวมและกฎทางธุรกิจที่ซับซ้อน ค่าใช้จ่ายในการแก้ไข “ข้อผิดพลาดเชิงบริบทลึก” เหล่านี้ จะกัดกินงบประมาณที่ควรใช้สำหรับนวัตกรรม

การตอบสนองและการโต้แย้งจากแต่ละแพลตฟอร์ม

ในขณะนี้ มีบริษัท AI ด้านการเขียนโค้ดสามแห่งที่โต้แย้งข้ออ้างของนักวิจัย RedAccess โดยระบุว่าข้อมูลที่ฝ่ายตรงข้ามแบ่งปันไม่เพียงพอ และไม่ได้ให้เวลาเพียงพอในการตอบกลับ แต่ซวีกล่าวว่า สำหรับเว็บแอปพลิเคชันที่เปิดเผยจำนวนหลายสิบแห่ง พวกเขาได้ติดต่อเจ้าของที่อาจเป็นไปได้ของแอปพลิเคชันเหล่านั้นโดยสมัครใจ ผู้บริหารของแต่ละบริษัทต่างระบุว่าพวกเขาให้ความสำคัญกับรายงานดังกล่าวอย่างจริงจัง พร้อมชี้ให้เห็นว่าการที่แอปพลิเคชันเหล่านี้สามารถเข้าถึงได้แบบสาธารณะ ไม่ได้หมายความว่าจะมีการรั่วไหลของข้อมูลหรือช่องโหว่ด้านความปลอดภัยอย่างแน่นอน อย่างไรก็ตาม บริษัทเหล่านี้ก็ไม่ได้ปฏิเสธว่าเว็บแอปพลิเคชันที่ RedAccess ค้นพบนั้นจริงๆ แล้วอยู่ในสถานะที่เปิดเผยต่อสาธารณะ

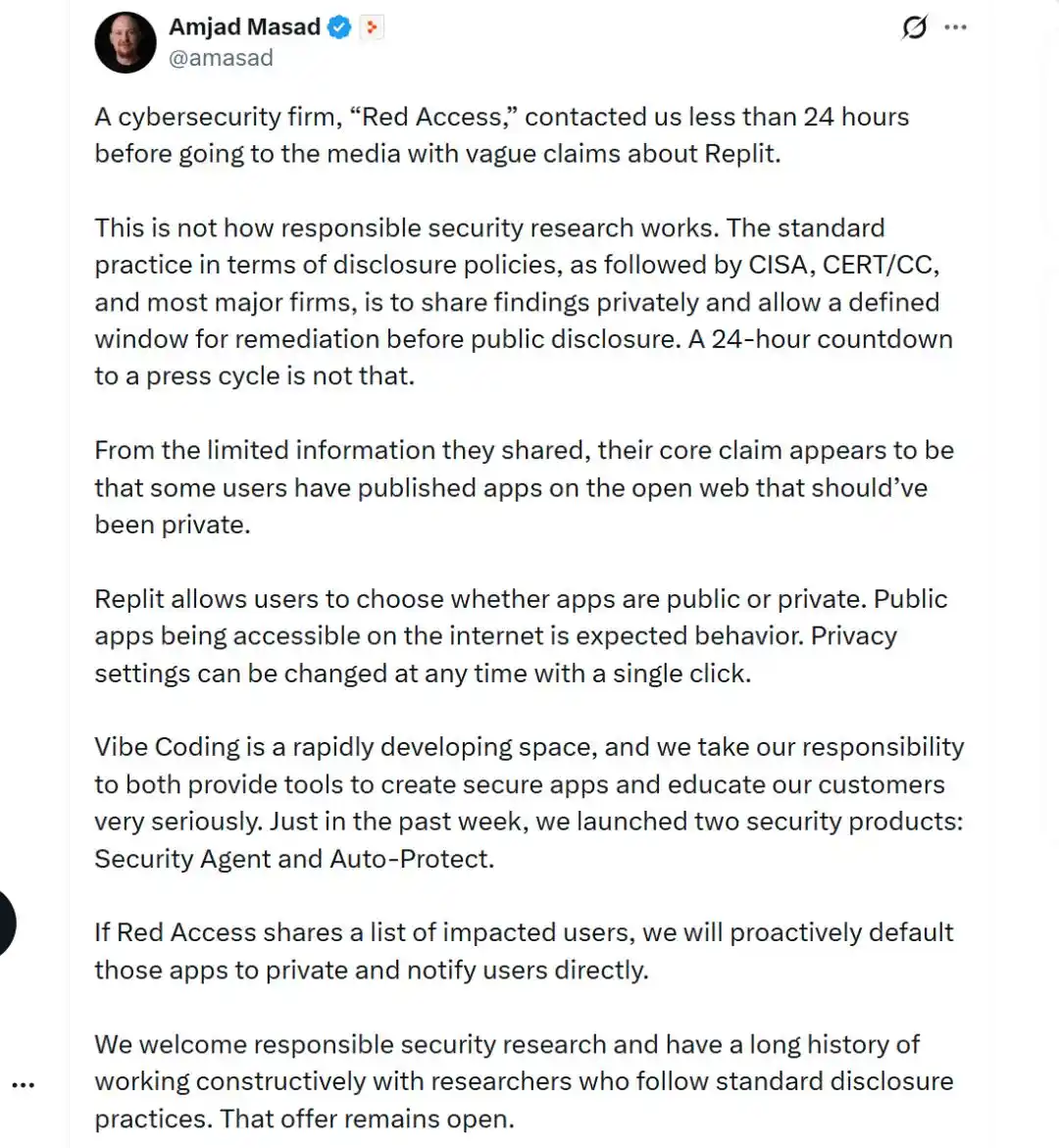

แอมจัด มาซาด ซีอีโอของ Replit กล่าวว่า RedAccess ก่อนเปิดเผยได้ให้เวลาพวกเขาตอบสนองเพียง 24 ชั่วโมง เขาเขียนในคำตอบบน X ว่า “จากข้อมูลจำกัดที่พวกเขาเปิดเผย ข้อกล่าวหาหลักของ RedAccess ดูเหมือนจะเป็น: ผู้ใช้บางคนได้เผยแพร่แอปที่ควรเป็นส่วนตัวไปยังอินเทอร์เน็ตแบบเปิด Replit อนุญาตให้ผู้ใช้เลือกเองว่าแอปจะเป็นแบบเปิดหรือส่วนตัว แอปที่เปิดสามารถเข้าถึงได้บนอินเทอร์เน็ต ซึ่งเป็นพฤติกรรมที่คาดหวัง การตั้งค่าความเป็นส่วนตัวสามารถเปลี่ยนได้ทันทีด้วยการคลิกครั้งเดียว หาก Red Access แบ่งปันรายชื่อผู้ใช้ที่ได้รับผลกระทบ เราจะดำเนินการตั้งค่าแอปเหล่านั้นให้เป็นส่วนตัวโดยค่าเริ่มต้น และแจ้งผู้ใช้โดยตรง”

ตัวแทนของ Lovable ตอบกลับในแถลงการณ์ว่า “Lovable ให้ความสำคัญอย่างยิ่งกับรายงานเกี่ยวกับการเปิดเผยข้อมูลและเว็บไซต์หลอกลวง เรากำลังรวบรวมข้อมูลที่จำเป็นเพื่อดำเนินการสอบสวนอย่างเร่งด่วน ขณะนี้เหตุการณ์นี้ยังอยู่ในระหว่างการจัดการ นอกจากนี้ ควรชี้ให้เห็นว่า Lovable ได้จัดเตรียมเครื่องมือเพื่อช่วยให้นักพัฒนาสามารถสร้างแอปพลิเคชันอย่างปลอดภัย แต่ความรับผิดชอบสุดท้ายในการตั้งค่าแอปพลิเคชันนั้นอยู่ที่ผู้สร้างเอง”

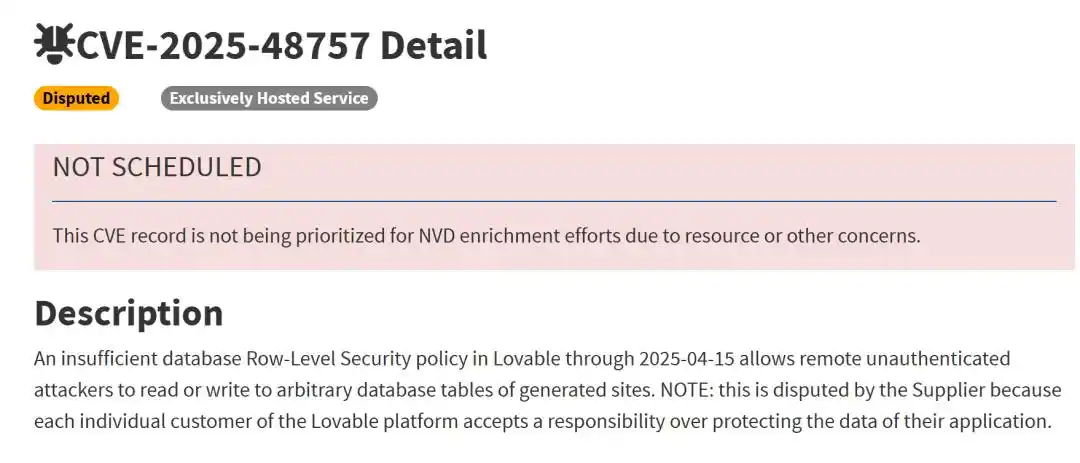

ใน CVE-2025-48757 ที่เปิดเผยก่อนหน้านี้ พบว่าโปรเจกต์ Supabase ที่สร้างโดย Lovable มีช่องโหว่ในนโยบายความปลอดภัยระดับแถว (Row-Level Security) หรือไม่มีเลยบางกรณี การสอบถามบางอย่างข้ามการตรวจสอบการควบคุมการเข้าถึงโดยสิ้นเชิง ทำให้ข้อมูลของแอปพลิเคชันผลิตมากกว่า 170 แห่งถูกเปิดเผย AI สร้างชั้นฐานข้อมูลแต่ไม่ได้สร้างนโยบายความปลอดภัยที่ควรจำกัดการเข้าถึงข้อมูล Lovable คัดค้านการจัดหมวดหมู่ CVE นี้ โดยอ้างว่าการปกป้องข้อมูลแอปพลิเคชันเป็นหน้าที่ของลูกค้าเอง

Blake Brodie หัวหน้าฝ่ายประชาสัมพันธ์ของ Wix บริษัทแม่ของ Base44 กล่าวในแถลงการณ์ว่า “Base44 ให้เครื่องมือที่ทรงพลังแก่ผู้ใช้ในการกำหนดค่าความปลอดภัยของแอปพลิเคชันของตน รวมถึงการตั้งค่าการควบคุมการเข้าถึงและการมองเห็น” เธอเสริมว่า “การปิดการควบคุมเหล่านี้เป็นการกระทำที่ตั้งใจและง่ายดาย ซึ่งผู้ใช้ทุกคนสามารถทำได้ หากแอปพลิเคชันสามารถเข้าถึงได้แบบสาธารณะ นั่นสะท้อนถึงการตั้งค่าที่ผู้ใช้เลือก ไม่ใช่ช่องโหว่ของแพลตฟอร์ม”

บรอเดียยังชี้ว่า “การปลอมแอปพลิเคชันที่ดูเหมือนมีข้อมูลผู้ใช้จริงนั้นทำได้ง่ายมาก ในเมื่อคุณไม่ได้ให้กรณีศึกษาที่ยืนยันได้ใดๆ กับเรา เราไม่สามารถประเมินความถูกต้องของการกล่าวอ้างเหล่านี้ได้” สำหรับเรื่องนี้ RedAccess โต้แย้งว่าพวกเขาได้ให้ตัวอย่างที่เกี่ยวข้องกับ Base44 แล้ว RedAccess ยังได้แชร์บันทึกการสื่อสารแบบไม่เปิดเผยตัวตนหลายชุด ซึ่งแสดงให้เห็นว่าผู้ใช้ Base44 ขอบคุณนักวิจัยที่แจ้งให้ทราบถึงปัญหาการเปิดเผยของแอปพลิเคชัน หลังจากนั้นแอปพลิเคชันเหล่านั้นก็ได้รับการปรับปรุงความปลอดภัยหรือถูกถอดออก

ตามข้อมูลที่ทราบ Wiz Research ได้ค้นพบอย่างอิสระในเดือนกรกฎาคมปีที่แล้วว่า Base44 มีช่องโหว่ระดับแพลตฟอร์มที่สามารถข้ามการตรวจสอบตัวตนได้ อินเทอร์เฟซ API ที่เปิดเผยทำให้บุคคลทั่วไปสามารถสร้าง “บัญชีที่ได้รับการยืนยัน” ภายในแอปส่วนตัวได้เพียงแค่ใช้ app_id ที่มองเห็นได้สาธารณะ ช่องโหว่นี้เทียบได้กับการยืนอยู่หน้าอาคารที่ล็อกไว้ และเพียงแค่ตะโกนหมายเลขห้องหนึ่งหมายเลข ก็ทำให้ประตูเปิดขึ้นโดยอัตโนมัติ Wix ได้แก้ไขช่องโหว่นี้ภายใน 24 ชั่วโมงหลังจากได้รับรายงานจาก Wiz แต่เหตุการณ์นี้เปิดเผยปัญหาหนึ่ง: บนแพลตฟอร์มเหล่านี้ มีแอปนับล้านที่ผู้ใช้สร้างขึ้น และผู้ใช้มักจะสมมติว่าแพลตฟอร์มได้จัดการเรื่องความปลอดภัยให้พวกเขาแล้ว แต่กลไกการตรวจสอบตัวตนจริงๆ กลับอ่อนแออย่างมาก

ลิงก์อ้างอิง:

https://www.wired.com/story/thousands-of-vibe-coded-apps-expose-corporate-and-personal-data-on-the-open-web/

https://www.axios.com/2026/05/07/loveable-replit-vibe-coding-privacy

https://venturebeat.com/security/vibe-coded-apps-shadow-ai-s3-bucket-crisis-ciso-audit-framework

บทความนี้มาจาก微信号 “AI Frontline” (ID: ai-front) โดยผู้เขียน: Hua Wei